2018-2019-2 《网络对抗技术》 Exp7 网络欺诈防范 20165222

1.实践目标

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。

2.实践内容

(1)简单应用SET工具建立冒名网站 (1分)

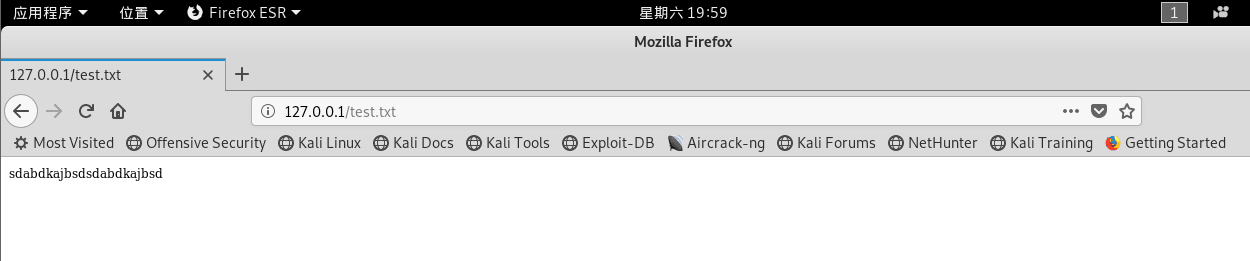

apachectl start开启服务

server apache2 restart重启apache2侦听服务

apache服务测试

可正常,无问题。

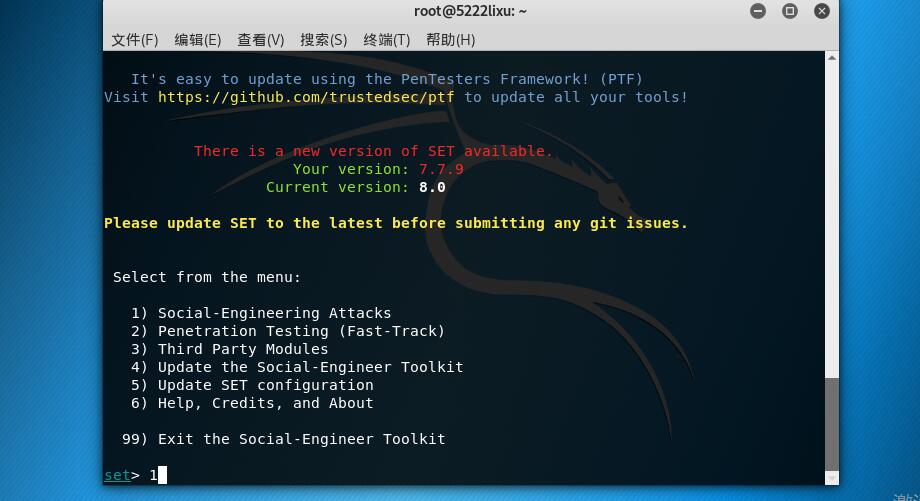

setoolkit打开工具set。选择1,社会工程学攻击。

再选择2,钓鱼网站攻击。

再选择3,账号密码截取。

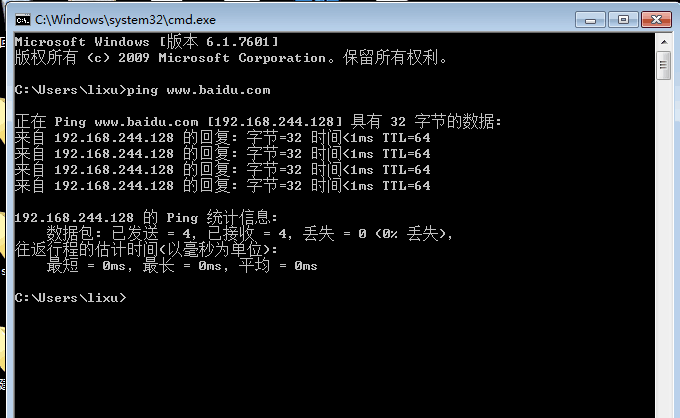

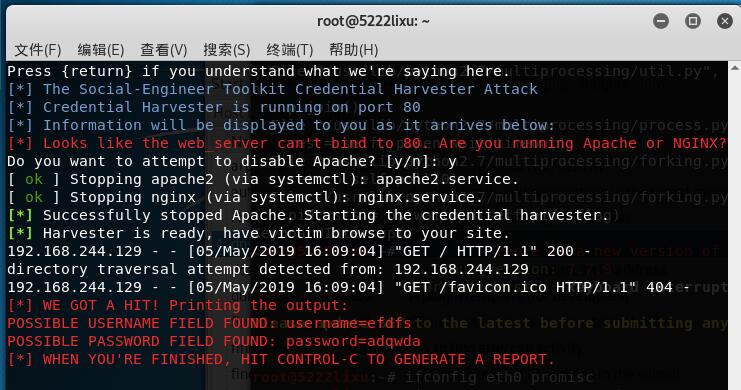

最后选2,进行网址克隆并输入自己的ip和克隆的URL。结果如下:在另一台机器上登陆kali的ip,用自己写的html,可截取登陆账号密码。

同时,网页可以是其他现成网页,同样能实现截获,结果同样可实现。如下:

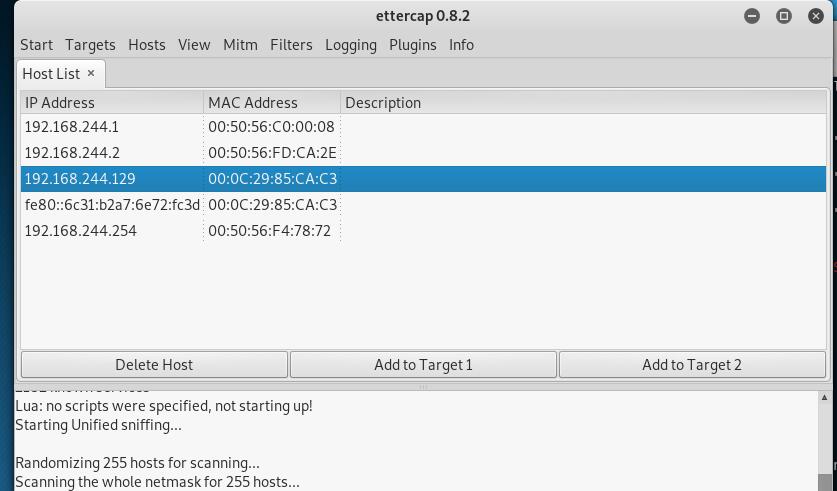

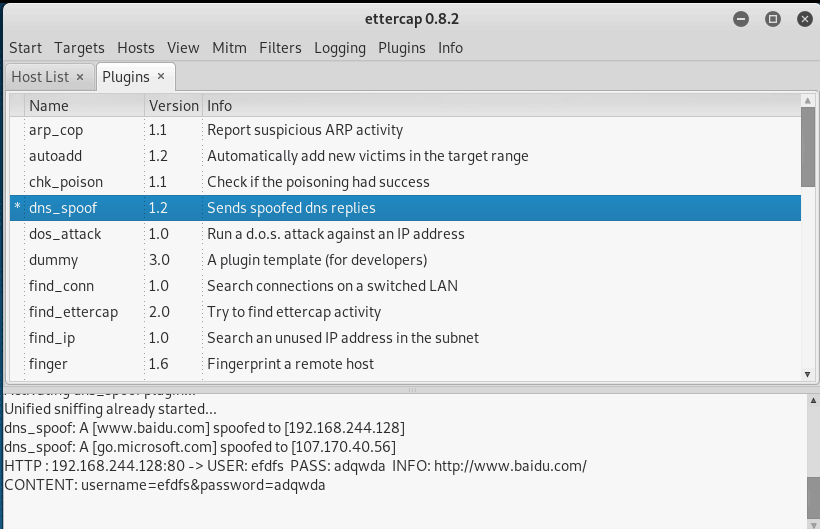

(2)ettercap DNS spoof (1分)

ifconfig eth0 promisc将网卡改为混杂模式

vi /etc/ettercap/etter.dns 修改dns缓存表。这里我将baidu解析为自己的ip。

ettercap -G开启ettercap

然后开始扫描子网,如下:

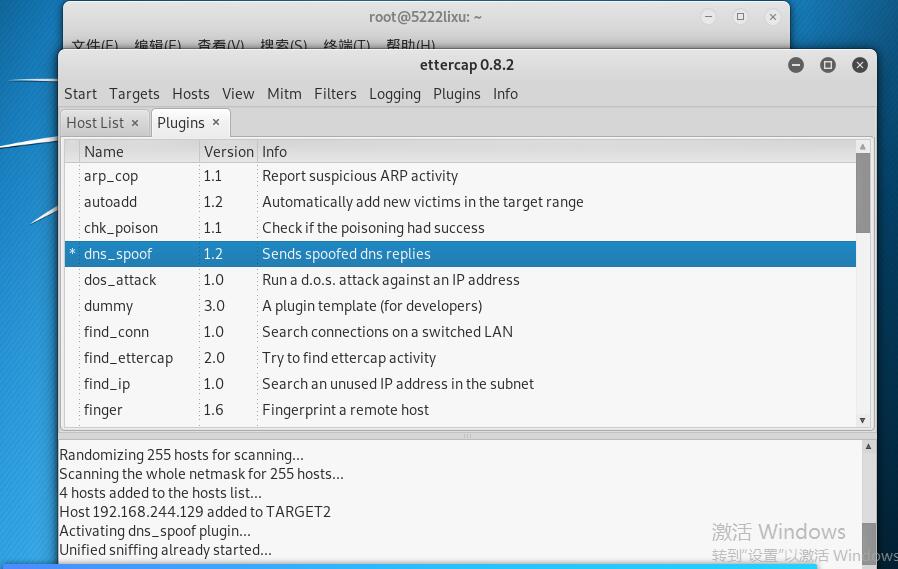

将win7ip(图中ip)设置为目标,点击Plugins——>Manage the plugins,如下,选择dns欺骗:开始

这个是时候,发给baidu的消息都到了自己的kali那里,如下:

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。(1.5分)

将以上步骤1(将ip对应到一个类似攻击对象的网页)和步骤2(将域名解析为自己的ip)同时实现,即可用DNS spoof引导特定访问到冒名网站

这里就不使用百度网页前端源码,而用自己的html。

在set里可截获到账号密码

同时ettercap也可见账号密码

(4)请勿使用外部网站做实验

2.1.基础问题回答

(1)通常在什么场景下容易受到DNS spoof攻击

同一个子网内,这东西简直XX了,因此连了一些不正经的wifi即可被随意攻击。

(2)在日常生活工作中如何防范以上两攻击方法

1,我觉得可以先来一手DNS静态表配置,将常用的dns与ip对应下来,2,是远离公共wifi,不在同一个子网内,别人碰不到你。

2.2.实践总结与体会

这次实验简单,但作用方面,相当强悍。

参考自:https://gitee.com/wildlinux/NetSec/blob/master/ExpGuides/0x61_Web_Apache-PHP-MySQL%E5%9F%BA%E7%A1%80.md

2018-2019-2 《网络对抗技术》 Exp7 网络欺诈防范 20165222的更多相关文章

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

- 2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范

2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范 实验内容 本次实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20145316许心远《网络对抗》EXP7网络欺诈技术防范

20145316许心远<网络对抗>EXP7网络欺诈技术防范 实验后回答问题 通常在什么场景下容易受到DNS spoof攻击 公共共享网络里,同一网段可以ping通的网络非常容易被攻击 在日 ...

- 20145220韩旭飞《网络对抗》Exp7 网络欺诈技术防范

20145220韩旭飞<网络对抗>Exp7 网络欺诈技术防范 应用SET工具建立冒名网站 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端 ...

- 20145307陈俊达《网络对抗》Exp7 网络欺诈技术防范

20145307陈俊达<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 什么是dns欺骗攻击! 利用dns spoof运行DNS欺骗,如果是请求解析某个域名,dnsspoof会让该域名 ...

- 20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

20145317彭垚<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充 ...

随机推荐

- 解决 VUE项目过大nodejs内存溢出问题

今天在启动vue项目的时候报了这样一个错误, 如图所示:频繁出现此种情况,项目太大,导致内存溢出,排除代码问题外,可参照以下方式解决 // 全局安装increase-memory-limit npm ...

- SDL -安全开发生命周期

1.学习SDL https://www.cnblogs.com/whoami101/p/9914862.html 2.学习SDL https://blog.csdn.net/whatday/artic ...

- web框架(1)-搭建开发环境

一.python安装 首先,确认系统安装的Python版本 $ python3 -V Python 3.6.3 未安装python,请转至:python安装 二.安装第三方依赖库 1.异步框架aioh ...

- Linux中关于dns配置的小记

一. 如上图 我当时的网卡配置文件里是静态模式,然后DNS1=114.114.114.114. 就是纳闷,这是为什么 随后,我又是将网卡配置文件,修改为DNS1=114.114.114.113. 重启 ...

- TLS握手秘钥套件分析

1.为了弄清楚TLS1.3的内部结构,觉得有必要将TLS的整个结构从新整理一遍,方便后续在做握手协议的形式化分析的时候能够不遗漏每个加密和认证的的环节. TLS1.3不论文在协议内容上还是性能上都较之 ...

- python自定义ORM并操作数据库

看这个代码之前先去看上篇文章,理解type的用法及元类的含义: ORM可以代替pymysql,实现将python语义装换为sql语句,简单化 import pymysql ''' metaclass, ...

- SVN安装配置教程

第一步:安装Apache LInux centos6.5 (备注:为了方便可以把linux防火墙关掉,这样就不需要一个一个开端口了,建议开发测试可以这样,正式环境不推荐) 第二步:安装SVN服 ...

- 22 Jquery 事件

一.概述: 当用户与浏览器进行交互时这些方法被用于注册行为生效, 并进一步处理这些注册行为. 二.绑定事件处理器 .bind() ..unbind():为一个元素绑定一个事件处理程序.3.0版本已经弃 ...

- vue jqury如何获取元素中的属性

1.点击事件获取 点击事件通过传值得方式 <el-button type="danger" round @click="delHander($event)" ...

- 约瑟夫问题O(n)/O(mlogn)

题面 略 题解 约瑟夫问题.编号000~n−1n-1n−1,每次拿第mmm个. O(n)O(n)O(n):f[n]f[n]f[n]表示幸存的人的编号,f[n]=(f[n−1]+m)%nf[n]=(f[ ...