.NET Core的JWT认证的学习

今天学习下JWT,遇到了两个坑爹问题,这里记录下。在 ASP.NET Core 中,授权的设置方式有两种,可以使用角色,也可以使用策略,这里也将简单举例角色、策略的使用。

JWT这里不做介绍,如果想了解更多,请看https://www.jianshu.com/p/a12fc67c9e05,https://www.cnblogs.com/CreateMyself/p/11123023.html ,这两篇都讲解的很好,这里只写实际的使用和遇到的问题。

1. JWT的SecretKey必须16位以上

jwt中key必须16位以上,否则长度不够会抛出异常,异常代码如下

System.ArgumentOutOfRangeException

HResult=0x80131502

Message=IDX10603: Decryption failed. Keys tried: '[PII is hidden. For more details, see https://aka.ms/IdentityModel/PII.]'.

Exceptions caught:

'[PII is hidden. For more details, see https://aka.ms/IdentityModel/PII.]'.

token: '[PII is hidden. For more details, see https://aka.ms/IdentityModel/PII.]'

Source=Microsoft.IdentityModel.Tokens

StackTrace:

at Microsoft.IdentityModel.Tokens.SymmetricSignatureProvider..ctor(SecurityKey key, String algorithm, Boolean willCreateSignatures)

....................

2.获取token之后,一直401Unauthorized

在Startup.cs中的Configure中添加app.UseAuthentication();新创建.net core项目的时候,会自动添加授权app.UseAuthorization();但是JWT其实是一种认证,准确;来说是登录的过程,需要用户名和密码的认证。

例如:你要登陆论坛,输入用户名张三,密码1234,密码正确,证明你张三确实是张三,这就是 认证authentication;那么是否有删除添加等的操作,这就是授权authorization

3.JWTtoken的获取

//appsettings.json中增加配置信息

"JwtSettings": {

"Issuer": "https://localhost:44378/",

"Audience": "https://localhost:44378/",

"SecretKey": ""

}

// Startup.cs中增加JWT的设置

services.AddAuthentication(options =>

{

//认证middleware配置

options.DefaultAuthenticateScheme = JwtBearerDefaults.AuthenticationScheme;

options.DefaultChallengeScheme = JwtBearerDefaults.AuthenticationScheme;

})

.AddJwtBearer(o =>

{

//主要是jwt token参数设置

o.TokenValidationParameters = new TokenValidationParameters

{

//Token颁发机构

ValidIssuer = jwtSettings.Issuer,

//颁发给谁

ValidAudience = jwtSettings.Audience,

//这里的key要进行加密,需要引用Microsoft.IdentityModel.Tokens

IssuerSigningKey = new SymmetricSecurityKey(Encoding.UTF8.GetBytes(jwtSettings.SecretKey)),

ValidateIssuerSigningKey = true,

//是否验证Token有效期,使用当前时间与Token的Claims中的NotBefore和Expires对比

ValidateLifetime = true,

//允许的服务器时间偏移量

ClockSkew = TimeSpan.Zero };

});

// Controller中获取token

[HttpPost]

public IActionResult Token(LoginModel login)

{

_logger.LogInformation($"获取Token:User:{login.User}");

if (string.IsNullOrEmpty(login.User) || string.IsNullOrEmpty(login.Password))//判断账号密码是否正确

{

return BadRequest();

} var claim = new List<Claim>{

new Claim(ClaimTypes.Name,login.User),

new Claim(ClaimTypes.Role,"Test")

}; //建立增加策略的授权

if (login.User == "Test") claim.Add(new Claim("Test", "Test"));

if (login.User == "Test1") claim.Add(new Claim("Test", "Test1"));

if (login.User == "Test2") claim.Add(new Claim("Test", "Test2"));

if (login.User == "Test3") claim.Add(new Claim("Test", "Test3")); //对称秘钥

var key = new SymmetricSecurityKey(Encoding.UTF8.GetBytes(_jwtSettings.SecretKey));

//签名证书(秘钥,加密算法)

var creds = new SigningCredentials(key, SecurityAlgorithms.HmacSha256); //生成token [注意]需要nuget添加Microsoft.AspNetCore.Authentication.JwtBearer包,并引用System.IdentityModel.Tokens.Jwt命名空间

var token = new JwtSecurityToken(_jwtSettings.Issuer, _jwtSettings.Audience, claim, DateTime.Now, DateTime.Now.AddMinutes(), creds); return Ok(new { token = new JwtSecurityTokenHandler().WriteToken(token) });

}

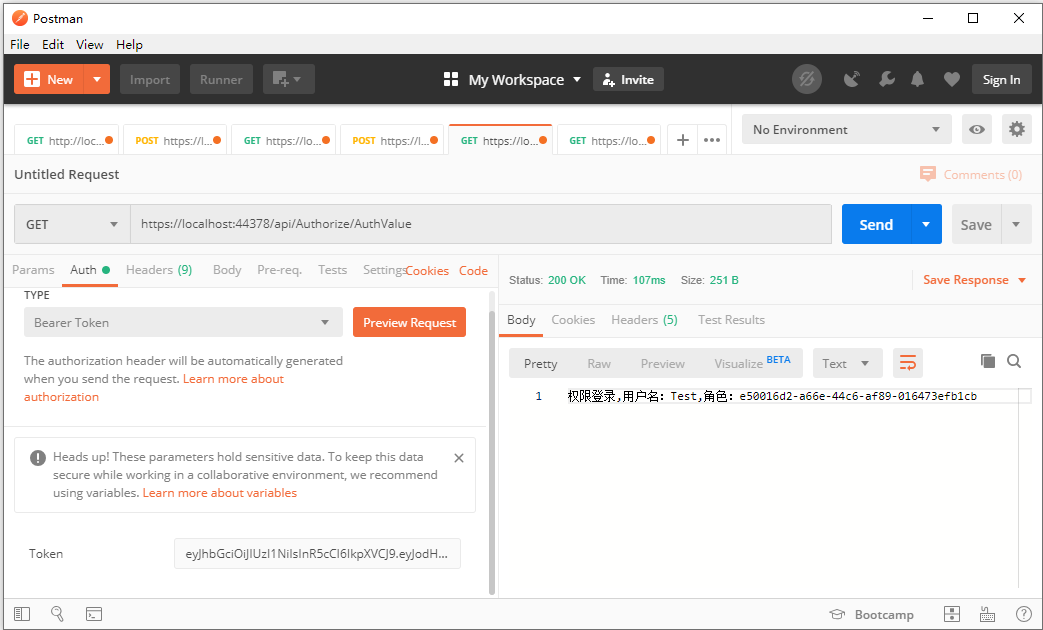

4.基于角色的授权

[HttpGet]

[Authorize(Roles ="Test")]

public ActionResult<string> AuthValue()

{

var name = User.FindFirst(ClaimTypes.Name)?.Value;

var role = User.FindFirst(ClaimTypes.Role)?.Value;

_logger.LogInformation($"权限登录,用户名:{name},角色:{role}"); return $"权限登录,用户名:{name},角色:{role}";

}

Roles角色如果有多个,可以以逗号隔开。

5.基于策略的授权

//Startup.cs中添加策略

services.AddAuthorization(options => {

options.AddPolicy("OnlyTestAccess", policy => policy.RequireClaim("Test", new string[] { "Test1", "Test2" }));

options.AddPolicy("DepartmentAccess", policy => policy.RequireClaim("Department"));

});

// 方法上增加策略

[HttpGet]

[Authorize(Policy = "OnlyTestAccess")]

public ActionResult<string> AuthExtensionValue()

{

var name = User.FindFirst(ClaimTypes.Name)?.Value;

var role = User.FindFirst(ClaimTypes.Role)?.Value;

_logger.LogInformation($"基于策略的登录,用户名:{name},角色:{role}"); return $"基于策略的登录,用户名:{name},角色:{role}";

}

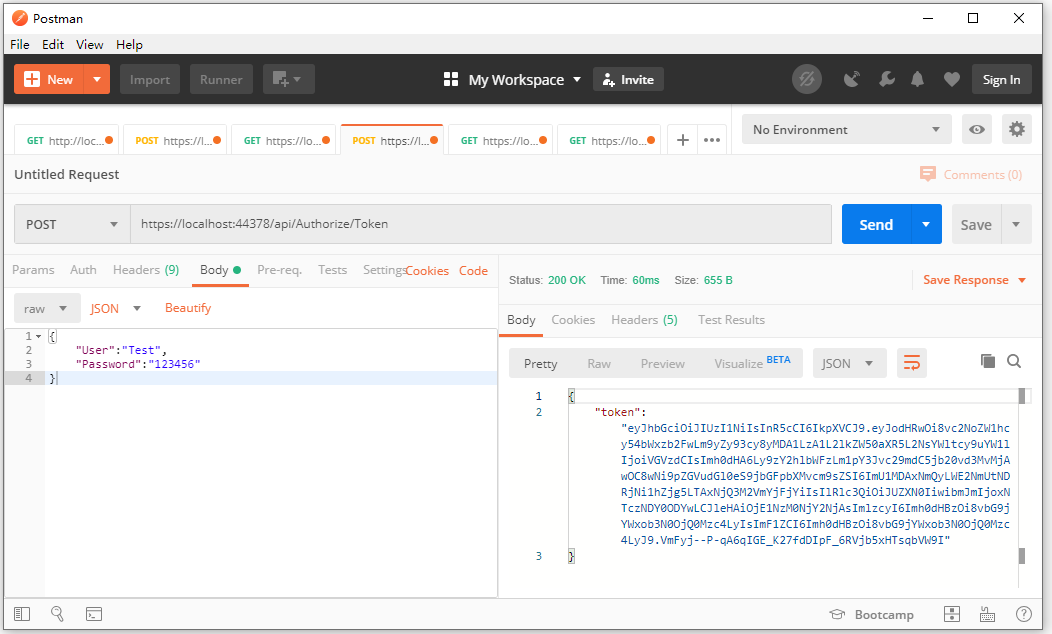

6.运行的截图

7.Github上的源码

https://github.com/jasonhua95/samll-project/tree/master/JwtApiDemo

.NET Core的JWT认证的学习的更多相关文章

- Asp.Net Core基于JWT认证的数据接口网关Demo

近日,应一位朋友的邀请写了个Asp.Net Core基于JWT认证的数据接口网关Demo.朋友自己开了个公司,接到的一个升级项目,客户要求用Aps.Net Core做数据网关服务且基于JWT认证实现对 ...

- Dotnet core使用JWT认证授权最佳实践(二)

最近,团队的小伙伴们在做项目时,需要用到JWT认证.遂根据自己的经验,整理成了这篇文章,用来帮助理清JWT认证的原理和代码编写操作. 第一部分:Dotnet core使用JWT认证授权最佳实践(一) ...

- Dotnet core使用JWT认证授权最佳实践(一)

最近,团队的小伙伴们在做项目时,需要用到JWT认证.遂根据自己的经验,整理成了这篇文章,用来帮助理清JWT认证的原理和代码编写操作. 一.JWT JSON Web Token (JWT)是一个开放标准 ...

- 把旧系统迁移到.Net Core 2.0 日记 (18) --JWT 认证(Json Web Token)

我们最常用的认证系统是Cookie认证,通常用一般需要人工登录的系统,用户访问授权范围的url时,会自动Redirect到Account/Login,登录后把认证结果存在cookie里. 系统只要找到 ...

- 10分钟简单学习net core集成jwt权限认证,快速接入项目落地使用

什么是JWT JSON Web Token(JWT)是目前最流行的跨域身份验证.分布式登录.单点登录等解决方案. JWT的官网地址:https://jwt.io/ 通俗地来讲,JWT是能代表用户身份的 ...

- 【ASP.NET Core学习】使用JWT认证授权

概述 认证授权是很多系统的基本功能 , 在以前PC的时代 , 通常是基于cookies-session这样的方式实现认证授权 , 在那个时候通常系统的用户量都不会很大, 所以这种方式也一直很好运行, ...

- .net core webapi jwt 更为清爽的认证

原文:.net core webapi jwt 更为清爽的认证 我的方式非主流,控制却可以更加灵活,喜欢的朋友,不妨花一点时间学习一下 jwt认证分为两部分,第一部分是加密解密,第二部分是灵活的应用于 ...

- sau交流学习社区--songEagle开发系列:Vue.js + Koa.js项目中使用JWT认证

一.前言 JWT(JSON Web Token),是为了在网络环境间传递声明而执行的一种基于JSON的开放标准(RFC 7519). JWT不是一个新鲜的东西,网上相关的介绍已经非常多了.不是很了解的 ...

- ASP.NET Core 基于JWT的认证(二)

ASP.NET Core 基于JWT的认证(二) 上一节我们对 Jwt 的一些基础知识进行了一个简单的介绍,这一节我们将详细的讲解,本次我们将详细的介绍一下 Jwt在 .Net Core 上的实际运用 ...

随机推荐

- vue中router跳转本页刷新

问题: 导航栏的地址发生改变但是页面却不刷新 (用vue-router路由到当前页面,页面是不进行刷新的)解决: 1.); 2.location.reload() ...

- 菜鸟系列Fabric源码学习—orderer服务启动

Fabric 1.4 orderer 服务启动流程 1.提要 orderer提供broadcast和deliver两个服务接口.orderer节点与各个peer节点通过grpc连接,orderer将所 ...

- python--BMI

#bmi height,weight = eval(input("请输入身高(m) 体重(kg),以逗号隔开\n")) bmi = weight/pow(weight,2) pri ...

- c# 为什么会出现死锁?多线程死锁怎么解决

出现死锁必须满足以下几个条件: 1.互斥条件:该进程拥有的资源,其他进程只能等待其释放. 2.不剥夺条件:该进程拥有的资源只能由它自己来释放. 3.请求和保持条件:请求其他的资源,同时自己拥有的资源又 ...

- 基于 HTML5 WebGL + VR 的 3D 机房数据中心可视化

前言 在 3D 机房数据中心可视化应用中,随着视频监控联网系统的不断普及和发展, 网络摄像机更多的应用于监控系统中,尤其是高清时代的来临,更加快了网络摄像机的发展和应用. 在监控摄像机数量的不断庞大的 ...

- python加载csv数据

入门机器学习时,一些测试数据是网络上的csv文件.这里总结了两种加载csv文件的方式: 1 通过numpy.urllib2加载 import numpy as np import urllib2 ur ...

- CoreDNS安装及集群验证

目录 叙述 安装 测试 一 测试 二 CoreDNS 叙述 截止到目前为止,整个集群的核心组件已经安装完成. 此时集群内部还需要 CoreDNS 组件的支持. 安装 CoreDNS 是以 Pod 的形 ...

- mac 终端高亮显示~

针对terminal采用bash模式: 编辑 ~/.bash_profile, 加入以下代码: export CLICOLOR=1 export LSCOLORS=gxfxaxdxcxegedabag ...

- (Nginx+PHP+MySQL)单机+Redis部署

链接:Nginx+PHP+MySQL+Redis多机部署 1.lnmp+redis工作机制 2.lnmp+redis操作步骤(lnmp为单机部署) (1)lnmp+redis实战环境 lnmp服务器: ...

- mac安装numpy,scipy,matplotlib

SaintKings-Mac-mini:~ saintking$ python Python ( , ::) [GCC Compatible Apple LLVM (clang-)] on dar ...