K8S Calico

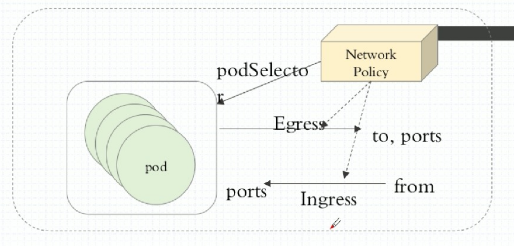

NetworkPolicy是kubernetes对pod的隔离手段,是宿主机上的一系列iptables规则。

Egress 表示出站流量,就是pod作为客户端访问外部服务,pod地址作为源地址。策略可以定义目标地址或者目的端口

Ingress 表示入站流量,pod地址和服务作为服务端,提供外部访问。pod地址作为目标地址。策略可以定义源地址和自己端口

官网

https://docs.projectcalico.org/v3.1/getting-started/kubernetes/

我们这里使用的是 flannel 构建 K8S 网络,使用 Calico 构建网络规则

mkdir ~/networkpolicy ; cd ~/networkpolicy

kubectl apply -f https://docs.projectcalico.org/v3.1/getting-started/kubernetes/installation/hosted/canal/rbac.yaml

kubectl apply -f https://docs.projectcalico.org/v3.1/getting-started/kubernetes/installation/hosted/canal/canal.yaml

kubectl get pods -n kube-system

# 创建两个命名空间 dev 和 prod 进行测试

kubectl create namespace dev

kubectl create namespace prod

vi pod-a.yaml

# 内容如下

apiVersion: v1

kind: Pod

metadata:

name: pod1

spec:

containers:

- name: myapp

image: ikubernetes/myapp:v1

# 在命名空间 dev 创建 pod1

kubectl apply -f pod-a.yaml -n dev

kubectl get pods -n dev -o wide

# 运行结果:

NAME READY STATUS RESTARTS AGE IP NODE

pod1 1/1 Running 0 14m 10.244.2.2 node2

# 在命名空间 prod 创建 pod1

kubectl apply -f pod-a.yaml -n prod

kubectl get pods -n prod -o wide

# 运行结果:

NAME READY STATUS RESTARTS AGE IP NODE

pod1 1/1 Running 0 14m 10.244.1.2 node1

# 测试网络

curl 10.244.1.2 # 正常访问

curl 10.244.2.2 # 正常访问

kubectl exec pod1 -it -n prod -- /bin/sh

ping 10.244.2.2 # 链路正常

Ingress

# Ingress 默认禁止所有的入站流量

vi ngress-def.yaml

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:

name: deny-all-ingress

spec:

podSelector: {}

policyTypes:

- Ingress

kubectl apply -f ingress-def.yaml -n dev

# 查看 networkpolicy 规则

kubectl get netpol -n dev

curl 10.244.2.2 # 命名空间 dev pod1 无法访问

curl 10.244.1.2 # 命名空间 prod pod1 正常访问

# 开放所有的入站流量

vi ingress-def.yaml

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:

name: deny-all-ingress

spec:

podSelector: {}

ingress:

- {}

policyTypes:

- Ingress

kubectl apply -f ingress-def.yaml -n dev

curl 10.244.1.2 # 命名空间 prod pod1 正常访问

curl 10.244.2.2 # 命名空间 dev pod1 正常访问

通过规则限制入站流量

kubectl delete netpol deny-all-ingress -n dev

kubectl label pods pod1 app=myapp -n dev

# 添加网络规则

vi allow-netpol-demo.yaml

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:

name: allow-myapp-ingress

spec:

podSelector:

matchLabels:

app: myapp # 选择app=myapp 的标签放行

ingress:

- from:

- ipBlock: # 地址段

cidr: 10.244.0.0/16 # 允许这个地址段访问

except: # 排除一下地址不可以访问

- 10.244.1.2/32

ports:

- protocol: TCP

port: 80 # 允许访问80端口

- protocol: TCP

port: 443

kubectl apply -f allow-netpol-demo.yaml -n dev

kubectl get netpol -n dev

curl 10.244.2.2:80 # 命名空间 dev pod1 正常访问

curl 10.244.2.2:443 # NetworkPolicy 放行,没有开放 443 端口,服务器拒绝

curl: (7) Failed connect to 10.244.2.2:443; Connection refused

curl 10.244.2.2:6443 # 卡住,被 NetworkPolicy 拒绝

Egress

# 默认限制所有的出站流量

vi egrees-def.yaml

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:

name: deny-all-egress

spec:

podSelector: {}

policyTypes:

- Egress

kubectl apply -f egrees-def.yaml -n prod

kubectl get pods -n kube-system -o wide

# 选取一个 coredns 的 pod ip

kubectl exec pod1 -it -n prod -- /bin/sh

ping 10.244.0.4 # 无法正常 ping 通

# 放行所有的出站流量

vi egrees-def.yaml

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:

name: deny-all-egress

spec:

podSelector: {}

egress:

- {}

policyTypes:

- Egress

kubectl apply -f egrees-def.yaml -n prod

kubectl exec pod1 -it -n prod -- /bin/sh

ping 10.244.0.4 # 正常 ping 通

K8S Calico的更多相关文章

- K8S Calico网络插件

0.前言 参考文档:https://github.com/containernetworking/cni Pod网络插件,为了实现Pod网络而需要的插件.组件.由于Kubernetes通过开放的CNI ...

- K8S从入门到放弃系列-(11)kubernetes集群网络Calico部署

摘要: 前面几个篇幅,已经介绍master与node节点集群组件部署,由于K8S本身不支持网络,当 node 全部启动后,由于网络组件(CNI)未安装会显示为 NotReady 状态,需要借助第三方网 ...

- k8s的两种网络方案与多种工作模式[flannel与calico]

k8s的两种网络方案与多种工作模式 1. Flannel: flannel有三种工作模式: 1. vxlan(隧道方案) 2. host-gw(路由方案) 2. udp(在用户态实现的数据封装解封装, ...

- Kubeasz部署K8s基础测试环境简介

下面介绍使用Kubeasz部署K8s集群环境. https://github.com/easzlab/kubeasz在需要使用kubeeasz项目安装的k8s时,需要将所有需要它来部署的节点上,都安装 ...

- 8、二进制安装K8s之部署CIN网络

二进制安装K8s之部署CIN网络 部署CIN网络可以使用flannel或者calico,这里介绍使用calico ecd 方式部署. 1.下载calico二进制安装包 创建所需目录 mkdir -p ...

- 从一到万的运维之路,说一说VM/Docker/Kubernetes/ServiceMesh

摘要:本文从单机真机运营的历史讲起,逐步介绍虚拟化.容器化.Docker.Kubernetes.ServiceMesh的发展历程.并重点介绍了容器化阶段之后,各项重点技术的安装.使用.运维知识.可以说 ...

- 使用Kubeadm(1.13+)快速搭建Kubernetes集群

Kubeadm是管理集群生命周期的重要工具,从创建到配置再到升级,Kubeadm处理现有硬件上的生产集群的引导,并以最佳实践方式配置核心Kubernetes组件,以便为新节点提供安全而简单的连接流程并 ...

- k8s网络之Calico网络

k8s网络主题系列: 一.k8s网络之设计与实现 二.k8s网络之Flannel网络 三.k8s网络之Calico网络 简介 Calico 是一种容器之间互通的网络方案.在虚拟化平台中,比如 Open ...

- k8s网络之calico

一.概述 前面我们部署calico由于集群规模不是很大,使用的是calico的bgp模式的node-to-node-mesh全节点互联,这种模式在小规模集群里面还可以用,3.4.0版本的calico支 ...

随机推荐

- [Swift]Alamofire:设置网络请求超时时间【timeout】的两种方式

两种方式作用相同,是同一套代码的两种表述. 第一种方式:集聚. 直接设置成员属性(全局属性),这种方法不能灵活修改网络请求超时时间timeout. 声明为成员属性: // MARK: - 设置为全局变 ...

- PHP中的自动加载

自动加载? 或许你已经对自动加载有所了解.简单描述一下:自动加载就是我们在new一个class的时候,不需要手动去写require来导入这个class.php文件,程序自动帮我们加载导入进来.这是 ...

- Spring autowire自动装配 ByType和ByName

不使用自动装配前使用的是类的引用: <?xml version="1.0" encoding="UTF-8"?> <beans xmlns=& ...

- Python中parameters与argument区别

定义(define)一个带parameters的函数: def addition(x,y): return (x+y) 这里的x,y就是parameter 调用addition(3,4) 调用(cal ...

- 一文搞懂 Java 线程中断

在之前的一文<如何"优雅"地终止一个线程>中详细说明了 stop 终止线程的坏处及如何优雅地终止线程,那么还有别的可以终止线程的方法吗?答案是肯定的,它就是我们今天要分 ...

- 机器学习(Machine Learning)算法总结-K临近算法

一.算法详解 1.什么是K临近算法 Cover 和 Hart在1968年提出了最初的临近算法 属于分类(classification)算法 邻近算法,或者说K最近邻(kNN,k-NearestNeig ...

- java并发编程知识点备忘

最近有在回顾这方面的知识,稍微进行一些整理和归纳防止看了就忘记. 会随着进度不断更新内容,比较零散但尽量做的覆盖广一点. 如有错误烦请指正~ java线程状态图 线程活跃性问题 死锁 饥饿 活锁 饥饿 ...

- JVM读书笔记之OOM

在Java虚拟机规范的描述中,除了程序计数器外,虚拟机内存的其他几个运行时区域都有发生OutOfMemoryError(OOM)异常的可能,本文总结了若干实例来验证异常及发生的场景. 下文代码的开头都 ...

- Hadoop学习笔记(四):Yarn和MapReduce

1. 先关闭掉所有的防火墙(master和所有slave) 2. 配置yarn-site.xml文件(配置所有机器,此时没有启动hadoop服务) 3. 启Yarn,输入要命令start-yarn.s ...

- springboot redis(单机/集群)

前言 前面redis弄了那么多, 就是为了在项目中使用. 那这里, 就分别来看一下, 单机版和集群版在springboot中的使用吧. 在里面, 我会同时贴出Jedis版, 作为比较. 单机版 1. ...