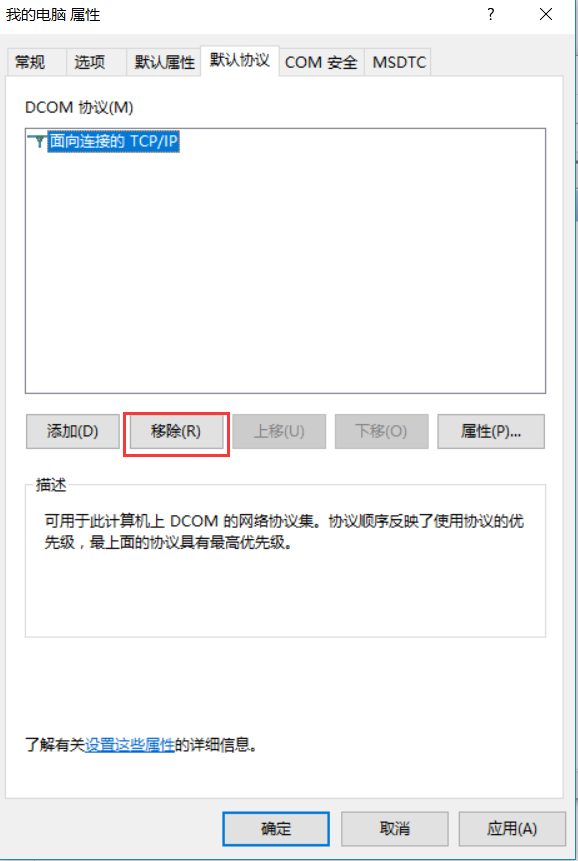

【渗透测试】MS17-010 "永恒之蓝" 修复方案

多所院校电脑被勒索,吾等当代大学生怎能坐视不管。

--------------------------------------------------------------------------------------------------------------------------------------

一、预防

1、为计算机安装最新的安全补丁,微软已发布补丁MS17-010修复了“永恒之蓝”攻击的系统漏洞,请尽快安装此安全补丁,网址为https://technet.microsoft.com/zh-cn/library/security/MS17-010。

2、及时备份,一定要离线备份重要文件

3、开启防火墙

4、关闭445、135、137、138、139端口,关闭网络共享。

(1)关闭445端口

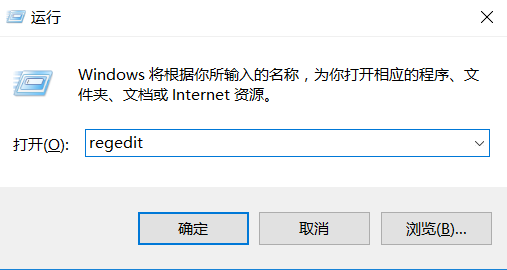

WIN+R 运行--regedit

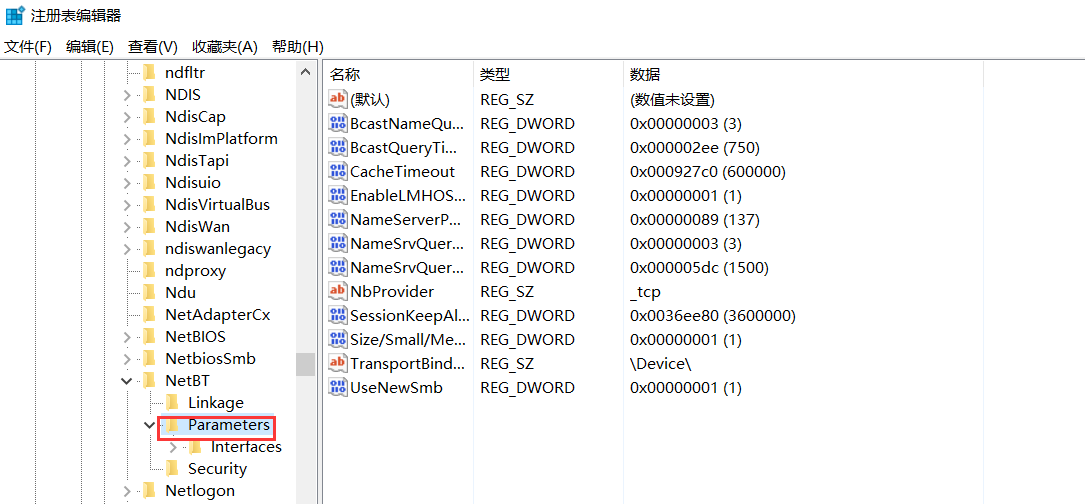

找到注册表项“HKEY_LOCAL_MACHINE\System\Controlset\Services\NetBT\Parameters”

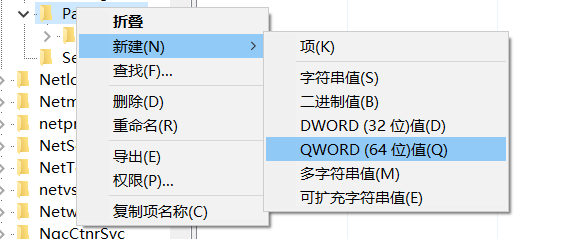

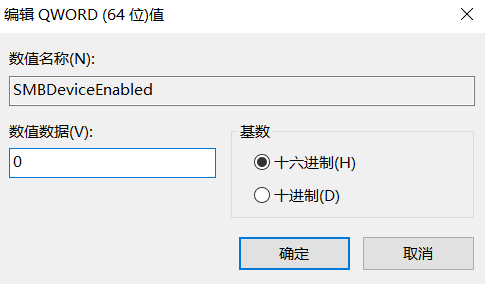

选择“Parameters”项,右键单击,选择“新建”——“DWORD值”。(64位 32位根据自己需求)

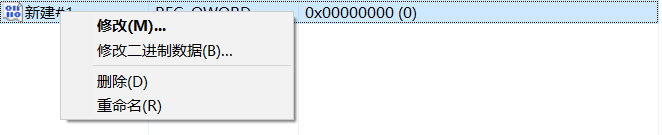

将DWORD值重命名为“SMBDeviceEnabled”

修改"数值数据"的值为0,点击确定,完成设置

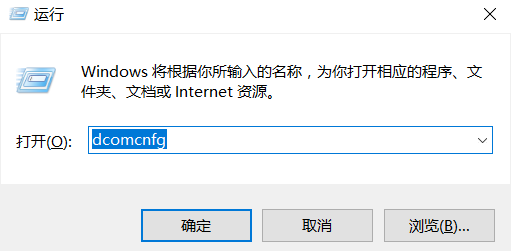

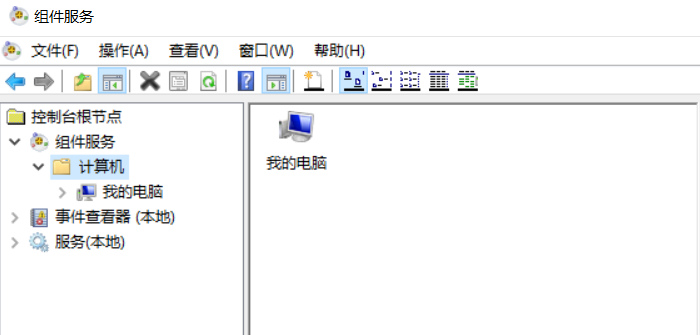

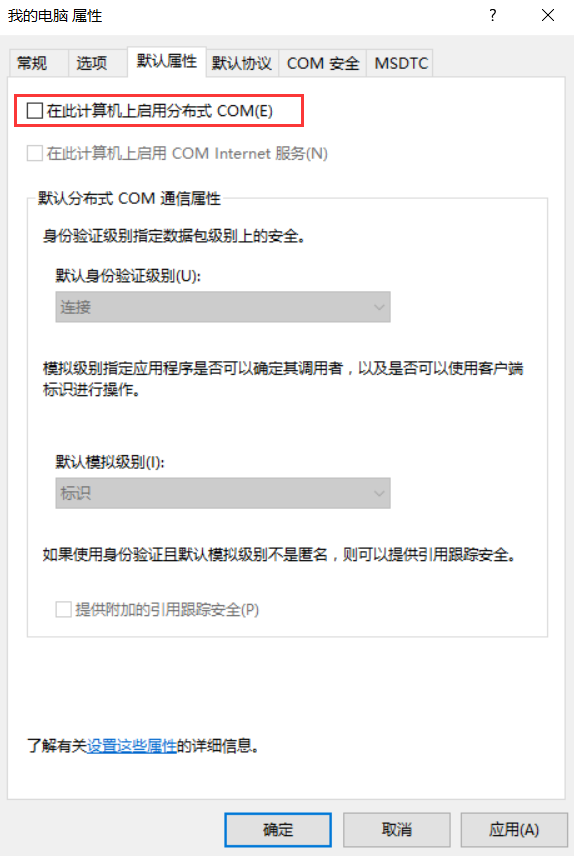

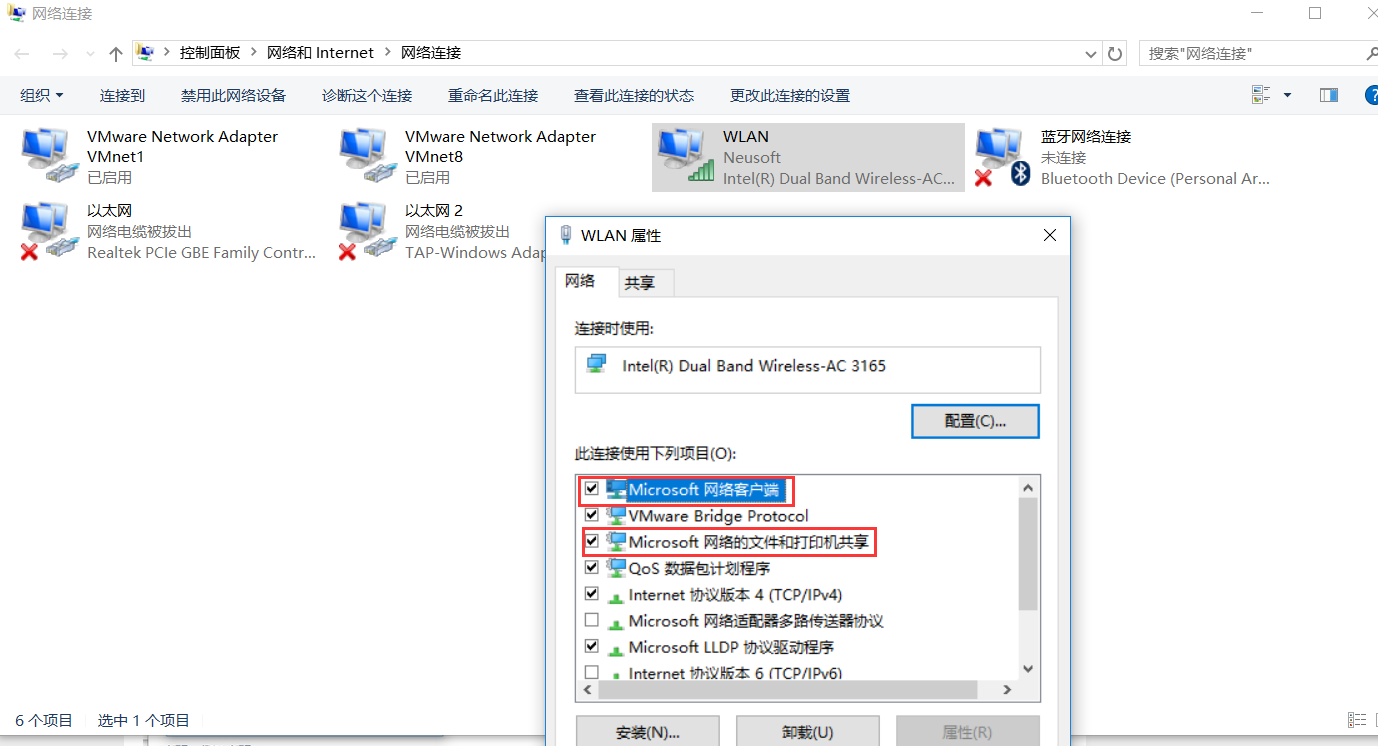

(3)关闭137、138、139端口

137、138端口:137、138是UDP端口,当通过网上邻居传输文件时用这个端口。而139端口:通过这个端口进入的连接试图获得NetBIOS/SMB服务

打开网络共享中心 -- 更改适配器设置

右键点击属性,把框起来的选项前面的勾去掉,然后卸载

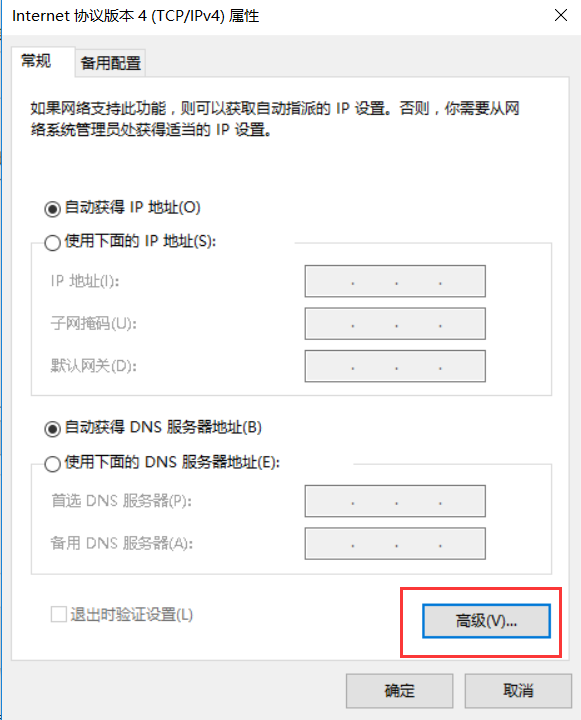

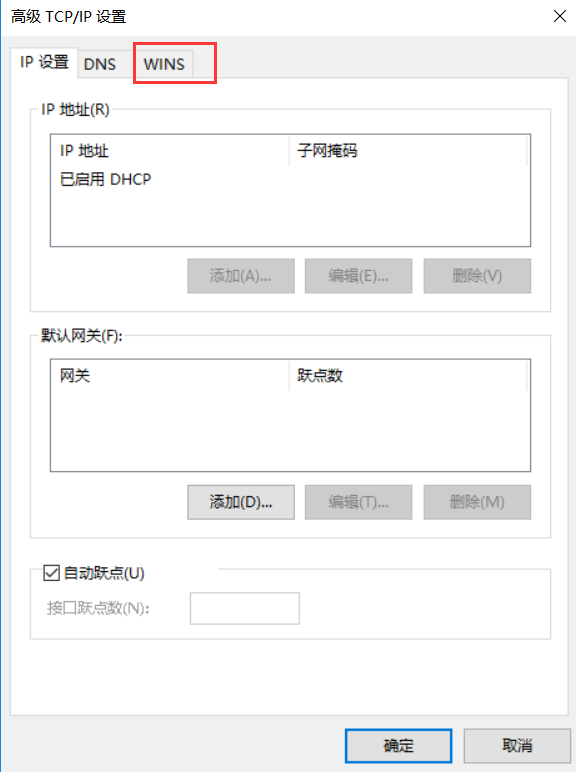

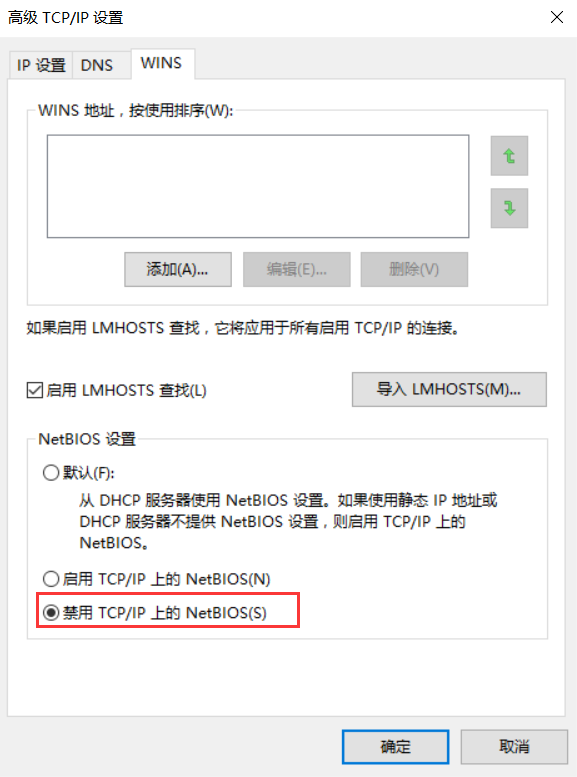

双击Internet 协议版本 4 (TCP/IPv4)-- 高级--选择WIN

勾选禁用TCP/IP上的NetBIOS(S)

2、把copy粘贴到btc.com (区块链查询器)

3、在区块链查询器中找到黑客收款地址的交易记录,然后随意选择一个txid(交易哈希值)

4、把txid 复制粘贴给 勒索软件界面按钮connect us.

5、等黑客看到后 你再点击勒索软件上的check payment.

6、再点击decrypt 解密文件即可。

解锁软件:https://github.com/QuantumLiu/antiBTCHack

实际上并不是物理解密文件

【渗透测试】MS17-010 "永恒之蓝" 修复方案的更多相关文章

- 【渗透测试】NSA Windows 0day漏洞+修复方案

这个漏洞是前段时间爆出来的,几乎影响了全球70%的电脑,不少高校.政府和企业都还在用Windows服务器,这次时间的影响力堪称网络大地震. ------------------------------ ...

- 浅谈MSF渗透测试

在渗透过程中,MSF漏洞利用神器是不可或缺的.更何况它是一个免费的.可下载的框架,通过它可以很容易地获取.开发并对计算机软件漏洞实施攻击.它本身附带数百个已知软件漏洞的专业级漏洞攻击工具.是信息收集. ...

- EternalBlue永恒之蓝渗透测试

Eternal Blue(永恒之蓝)-ms17-010渗透测试 第一次做的渗透测试,也是第一次去写博客,还望各位师傅多多指正 :) 工具 1.靶机系统 window7 开放445以及139端口 2.k ...

- NSA永恒之蓝病毒,如何通过360工具修复?

简介: NSA武器库的公开被称为是网络世界"核弹危机",其中有十款影响Windows个人用户的黑客工具,包括永恒之蓝.永恒王者.永恒浪漫.永恒协作.翡翠纤维.古怪地鼠.爱斯基摩卷. ...

- Web渗透测试漏洞手册及修复建议

Web渗透测试漏洞手册及修复建议 0x0 配置管理 0x01 HTTP方法测试 漏洞介绍: 目标服务器启用了不安全的传输方法,如PUT.DELETE等,这些方法表示可能在服务器上使用了 WebDAV, ...

- 转载过来的参考内容---常规36个WEB渗透测试漏洞描述及修复方法----很详细

常规WEB渗透测试漏洞描述及修复 --转自:http://www.51testing.com/html/92/n-3723692.html (1). Apache样例文件泄漏 漏洞描述 apa ...

- 2019-9-27:渗透测试,metasploit-framework初接触

初次利用metasploit漏洞利用框架,入侵获取win7获取权限 目标机系统:windows7,无修复补丁 目标ip地址:192.168.20.131 任务:利用ms17-010,永恒之蓝漏洞,获取 ...

- 《Metasploit渗透测试魔鬼训练营》第一章读书笔记

第1章 魔鬼训练营--初识Metasploit 20135301 1.1 什么是渗透测试 1.1.1 渗透测试的起源与定义 如果大家对军事感兴趣,会知道各国军队每年都会组织一些军事演习来锻炼军队的攻防 ...

- 永恒之蓝及WannaCry分析

以下部分是我的一次大作业,写了大概有一周,拿出来凑篇博客,如果有错误的地方,还请指正.粘贴过程中可能图片有错误. 1.环境搭建及简介 1.1 实验环境 Windows 7 (靶机) Parrot(攻击 ...

随机推荐

- 「模板」Splay

代码说明 对于一些变量进行说明: 变量名 说明 rt 树根 ff[u] 点 \(u\) 的父节点,特别地, ff[rt]=0 ch[u][0|1] 点 \(u\) 的 左/右儿子 siz[u] 点 \ ...

- Port 3000 is already in use

cmd输入:netstat -ano | findstr :3000//查看是谁占用了3000号端口 显示如下 TCP 0.0.0.0:3000 0.0.0.0:0 LISTENING 18412 T ...

- 深入 js 深拷贝对象

前言 对象是 JS 中基本类型之一,而且和原型链.数组等知识息息相关.不管是面试中,还是实际开发中我们都会碰见深拷贝对象的问题. 顾名思义,深拷贝就是完完整整的将一个对象从内存中拷贝一份出来.所以无论 ...

- 面试题17.打印从1到最大的n位数

void print_n_number(int n){ if(n<=0){ cout<<"fuckyou"; return; } string s="1 ...

- MyBatis(8)——联表多对一的处理

xml说明: <!--column不做限制,可以为任意表的字段,而property须为type 定义的pojo属性--> <resultMap id="唯一的标识" ...

- 直方图histeq

histeq的原理: [MN]=size(H); [counts,x]=imhist(H);%H是读取的图像,imhist是对图像直方图进行统计,其中count,是每个灰度值得个数,x代表灰度值.一般 ...

- XSS 4

第四题 进去后是这个样子的 然后我们随便输入第三题中的数据发现 不可以运行 看一下右边 发现()被替换成空内容 然后我们改一下 括号可以用倒引号替换 然后我们改一下 然后就通过了 原因:这个题是有关 ...

- java 实体类 时间格式字段注解

@DatetimeFormat是将String转换成Date,一般前台给后台传值时用 @JsonFormat(pattern="yyyy-MM-dd") 将Date转换成Strin ...

- Laravel Vuejs 实战:开发知乎 (5)设计问题表

1.执行命令: php artisan make:model Models/Question -cm 2.设计问题的数据库迁移文件中的字段: <?php use Illuminate\Datab ...

- 数据库程序接口——JDBC——API解读第二篇——执行SQL的核心对象

结构图 核心对象 Statement Statement主要用来执行SQL语句.它执行SQL语句的步骤为: 第一步:创建statement对象. 第二步:配置statement对象,此步骤可以忽略. ...