vulnhub靶机-XXE Lab 1

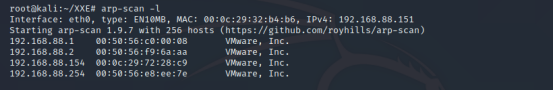

信息收集

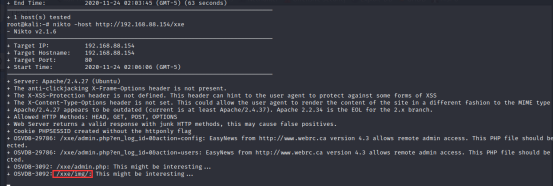

扫描目标主机,ip为192.168.88.154

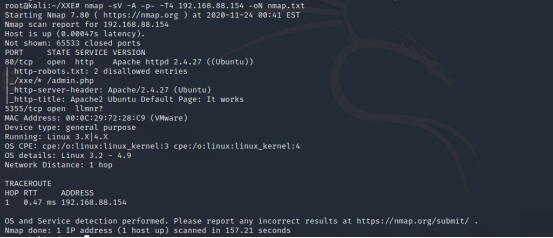

nmap扫描结果

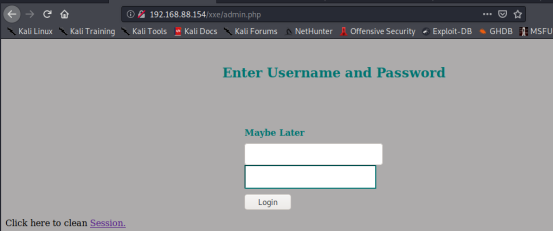

存在robots.txt文件。直接访问其中的admin.php显示404,加一层目录访问/xxe/admin.php,拿到一个登录页面。在页面源码里面有提示账号密码 W00t/W00t,但是登录提示Maybe Later。

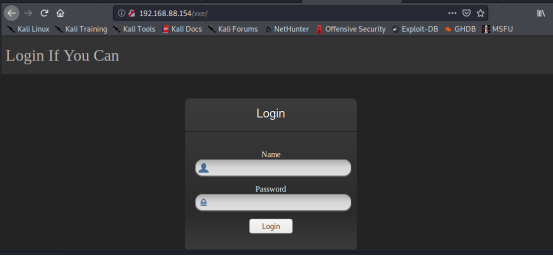

访问http://192.168.88.154/xxe/拿到另一个登录页面。

访问5355端口一直没反应。

用nikto扫描http://192.168.88.154/xxe/,还发现一个xxe/img目录。

漏洞利用

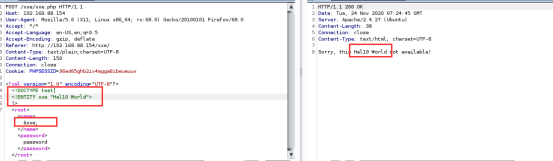

访问/xxe/admin.php抓包,测试xxe,存在xxe漏洞。

利用xxe查看敏感文件。可以执行成功

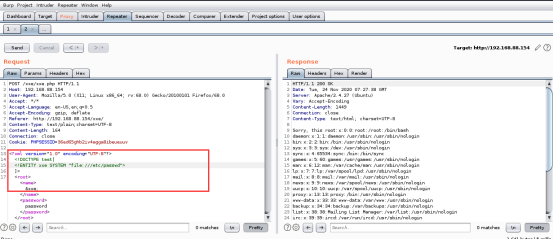

xxe结合伪协议读取admin.php的源码。

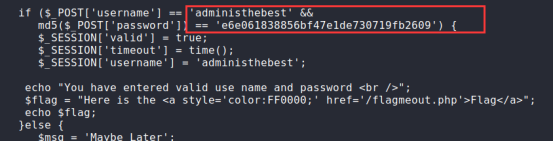

将拿到的源码解密。在源码里面拿到用户名和密码

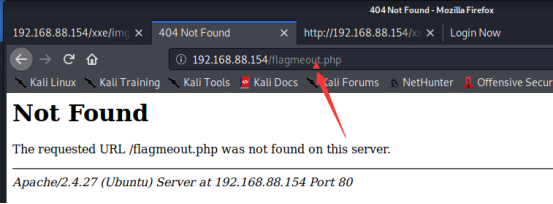

md5解密密码为admin@123。登录/xxe/admin.php,点击Flag但是返回的是一个404的页面。

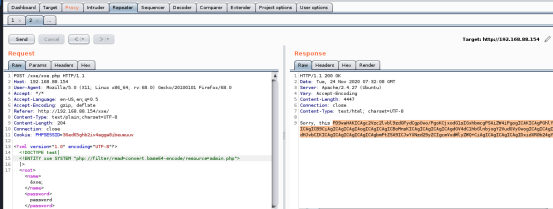

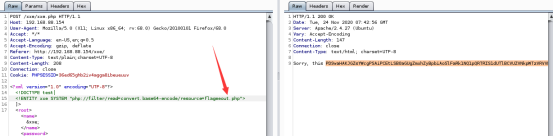

还是用伪协议结合xxe读取flagmeout.php的源码。

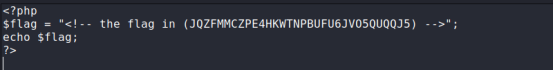

flagmeout.php解密结果

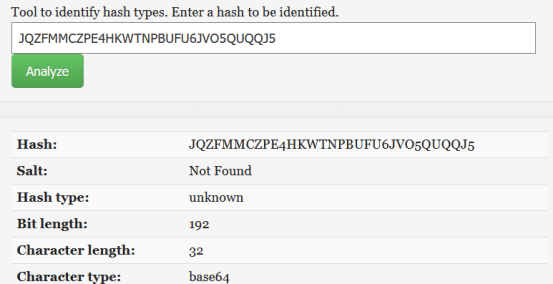

查看字符串是什么编码

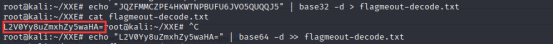

利用base32解码,得到base64编码再解密一次。

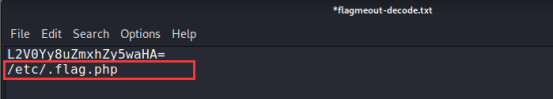

得到/etc/.flag.php文件。

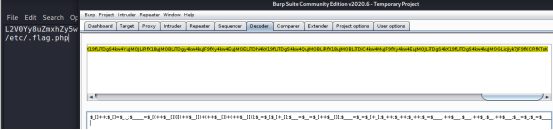

读取/etc/.flag.php源码base64解密得到

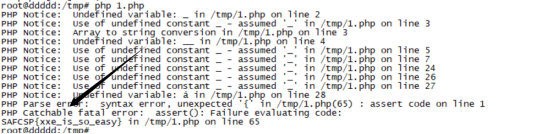

加上php头跑拿到flag。图是别人的。。。换了几个版本的php没跑出来。

SAFCSP{xxe_is_so_easy})

vulnhub靶机-XXE Lab 1的更多相关文章

- vulnhub靶机Os-hackNos-1

vulnhub靶机Os-hackNos-1 信息搜集 nmap -sP 192.168.114.0/24 找到开放机器192.168.114.140这台机器,再对这台靶机进行端口扫描. 这里对他的端口 ...

- vulnhub靶机-Me and My Girlfriend: 1

vulnhub靶机实战 1.靶机地址:https://www.vulnhub.com/entry/me-and-my-girlfriend-1,409/ 2.先看描述(要求) 通过这个我们可以知道我们 ...

- vulnhub靶机之DC6实战(wordpress+nmap提权)

0x00环境 dc6靶机下载地址:https://download.vulnhub.com/dc/DC-6.zip dc6以nat模式在vmware上打开 kali2019以nat模式启动,ip地址为 ...

- 对vulnhub靶机lampiao的getshell到脏牛提权获取flag

前言: vulnhub里面的一个靶场,涉及到drupal7 cms远程代码执行漏洞(CVE-2018-7600)和脏牛提权. 靶机下载地址:https://mega.nz/#!aG4AAaDB!CBL ...

- PJzhang:vulnhub靶机sunset系列SUNSET:TWILIGHT

猫宁~~~ 地址:https://www.vulnhub.com/entry/sunset-twilight,512/ 关注工具和思路. nmap 192.168.43.0/24靶机IP192.168 ...

- vulnhub靶机练习-Os-Hax,详细使用

Difficulty : Intermediate Flag : boot-root Learing : exploit | web application Security | Privilege ...

- vulnhub靶机练习-Os-hackNos-1,超详细使用

第一次写自己总结的文章,之后也会有更新,目前还在初学阶段. 首先介绍一下靶机,靶机是 vulnhub Os-hackNos-1 简介: 难度容易到中, flag 两个 一个是普通用户的user.txt ...

- 脚本小子学习--vulnhub靶机DC8

@ 目录 前言 一.环境搭建 二.目标和思路 三.实际操作 1.信息收集 2.getshell 总结 前言 通过一些靶机实战练习,学习使用现有的工具来成为脚本小子. 一.环境搭建 靶机:Linux虚拟 ...

- Vulnhub靶机渗透 -- DC6

信息收集 开启了22ssh和80http端口 ssh可以想到的是爆破,又或者是可以在靶机上找到相应的靶机用户信息进行登录,首先看一下网站信息 结果发现打开ip地址,却显示找不到此网站 但是可以发现地址 ...

随机推荐

- 远程代码执行MS08-067漏洞复现失败过程

远程代码执行MS08-067漏洞复现失败过程 漏洞描述: 如果用户在受影响的系统上收到特制的 RPC 请求,则该漏洞可能允许远程执行代码. 在微软服务器系统上,攻击者可能未经身份验证即可利用此漏洞运行 ...

- CentOS中按tab键不能自动补全问题解决办法

CentOS中按tab键不能自动补全问题解决办法 一:检查一下系统有没有安装bash-completion包. 二:yum查找一下 三:yum安装bash-completion包 前言 在CentOS ...

- 一QT获取当前时间和日期

获取日期和时间使用QDateTime类,该类中有一个静态成员函数可以返回当前的时间信息 我们可以直接调用这个静态函数获取当前时间 QDateTime time = QDateTime::current ...

- acwing 890. 能被整除的数

#include<bits/stdc++.h> #define ll long long using namespace std; int m; int n,p[20]; int sum, ...

- docker安装redis主从以及哨兵

docker安装redis主从以及哨兵 本文使用docker在四台机器上部署一主二从三哨兵的Redis主从结构. 服务器配置 192.168.102.128 主节点 centos7.5 192.168 ...

- Mybatis学习(4)实现关联数据的查询

有了前面几章的基础,对一些简单的应用是可以处理的,但在实际项目中,经常是关联表的查询,比如最常见到的多对一,一对多等.这些查询是如何处理的呢,这一讲就讲这个问题.我们首先创建一个Article 这个表 ...

- 15 shell for循环

除了 while 循环和 until 循环,Shell 脚本中还有for 循环,for 循环有两种使用形式:C语言风格的for循环与Python语言风格的for in循环,两种形式的for循环用法对比 ...

- webview和H5交互

由于H5的灵活多变,动态可配的特点,也为了避免冗长 的审核周期,H5页面在app上的重要性正日益突显. iOS应用于H5交互的控件主要是UIWebView及WKWebView WKWebView是14 ...

- 42. Trapping Rain Water [dp][stack]

description: Given n non-negative integers representing an elevation map where the width of each bar ...

- 小哈学python----一行代码输出特定字符"Love"拼成的心形

print('\n'.join([''.join([('Love'[(x-y) % len('Love')] if ((x*0.05)**2+(y*0.1)**2-1)**3-(x*0.05)**2* ...