VLAN技术 & ACL访问控制

VLAN介绍与配置

VLAN概述

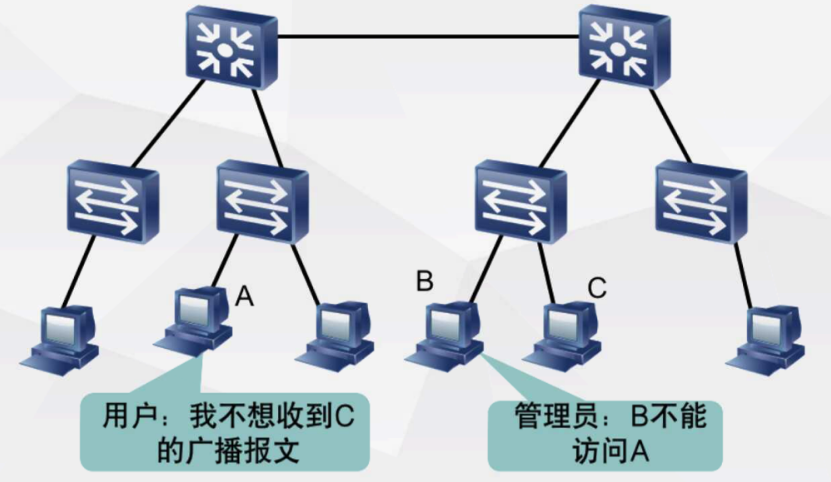

- 交换网络中的问题

VLAN(Virtual Local Area Network)

在物理网络上划分出逻辑网 ,对应OS模型第二层

VLAN划分不受端口物理位置限制,VLAN和普通物理网络有同样属性

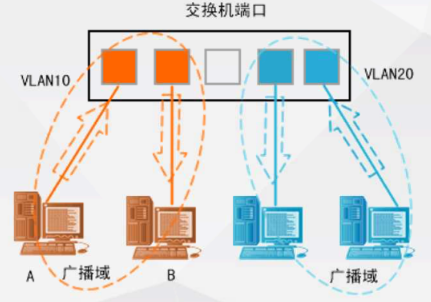

第二层数据单播、广播只在一个VLAN内转发,不会进入其他VLAN中

一个VLAN = 一个广播域 = 一个网段

- VLAN的作用

安全性,减少保密信息遭到破坏的可能性

节约成本,无需昂贵的网络升级

提高性能,将二层网络划分成多个广播域,减少不必要的数据流

缩小广播域,减少一个广播域上的设备数量

提升管理效率

配置VLAN

- 体会VLAN隔离广播域

1. 创建VLAN

switch# configure terminal

switch(config)# vlan 10

switch(config-vlan)# exit

switch(config)# vlan 20

switch(config-vlan)# exit

2. 查看ⅥLAN表,VLAN创建成功

switch# show vlan b

3. 将端口加入到VLAN中

switch# configure terminal

switch(config)# int f0/1

switch(config-if)# switchport access vlan 10

switch(config-if)# exit

VLAN Trunk

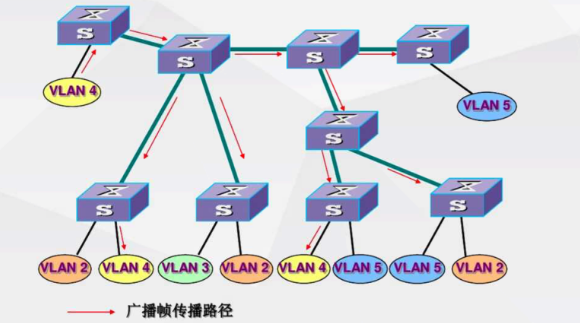

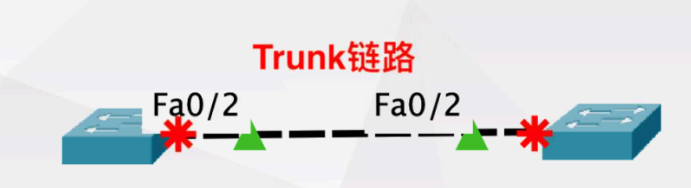

什么是 Trunk

介绍::Trunk是在两个网络设备之间,承载多于—种VLAN的端到端的连接,将ⅥAN延伸至整个网络

作用:允许所有VLAN数据通过 trunk链路

方法:通过在数据帧上加标签,来区分不同的ⅥLAN数据

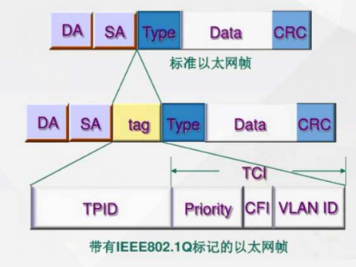

- Trunk标签

ISL标签:Cisco私有的,标签大小30字节

802.1q标签:公有协议,所有厂家都支持,标签大小4字节,属于内部标签

- 交换机端口链路类型

接入端口 :也称为 access端口,一般用于连接pc ,只能属于某一个vlan ,也只能传输一个vlan的数据

中继端口 :也称为 trunk端口,一般用于连接其他交换机 ,属于公共端口 ,允许所有vlan的数据通过

- 配置Trunk命令

Switch(config)# f0/2

Switch(config-if)# switchport mode trunk //开启trunk口

Switch(config-if)#

BLINEPROTO-5-UPDOWN: Line protocol on Interface

FastEthernet0/2, changed state to down

ACL访问控制列表

ACL概述

什么是访问控制列表

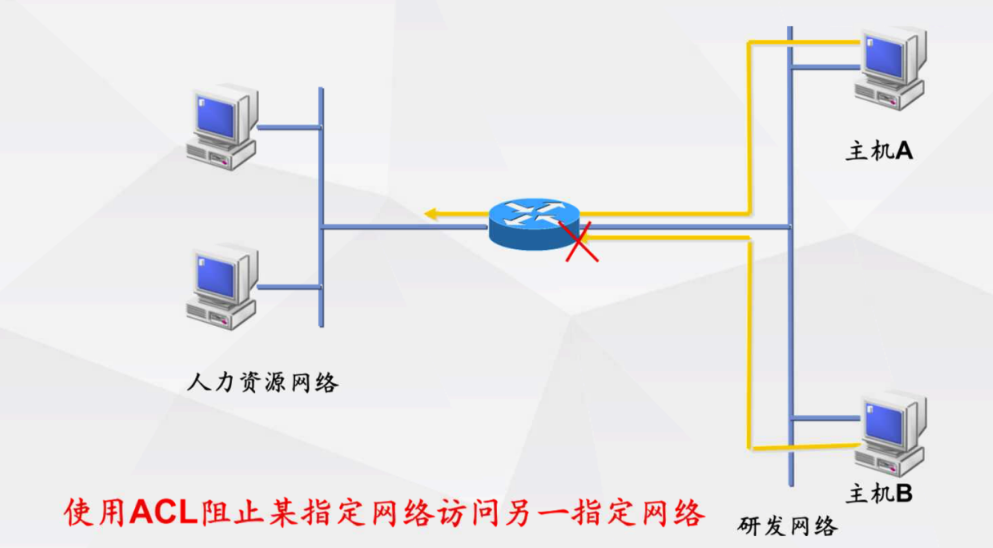

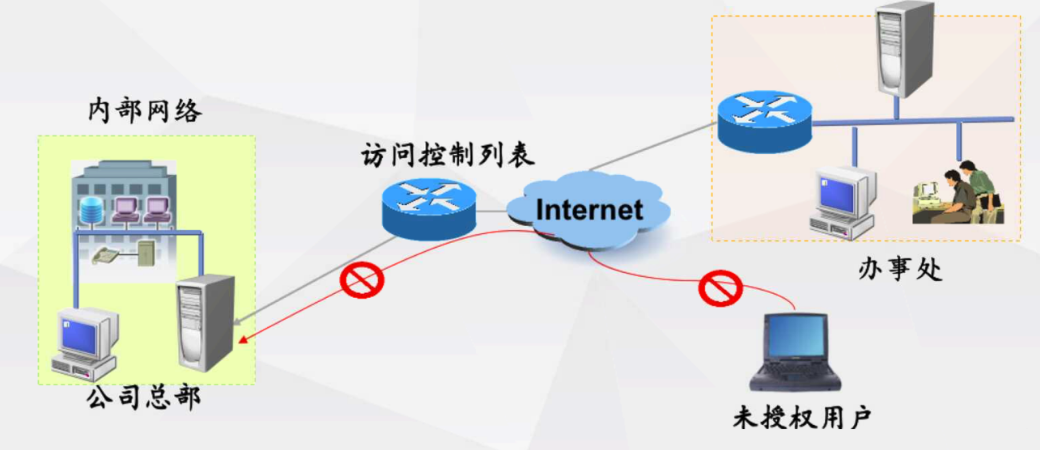

访问控制列表(ACL):应用于路由器接口 的指令列表,用于指定哪些数据包可以接收转发,哪些数据包需要拒绝

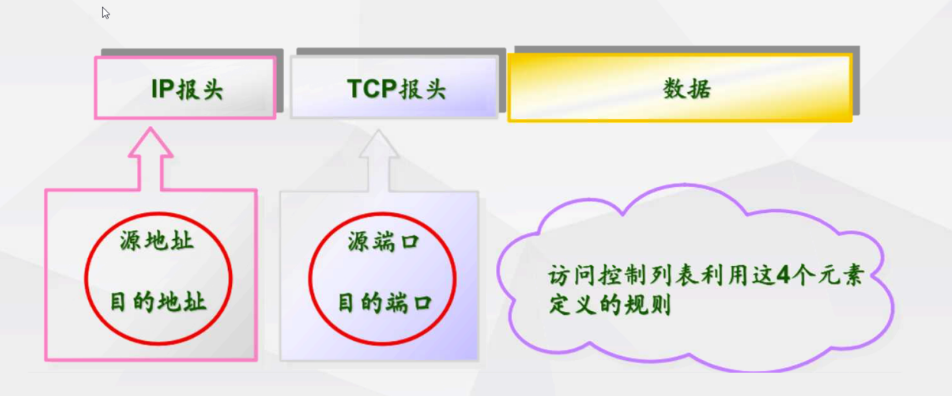

ACL的工作原理

读取第三层及第四层包头 中的信息

根据预先定义好的规则对包进行过滤

ACL的作用

提供网络访问的基本安全手段

可以控制数据流量

控制通信量

访问控制列表的作用

- 实现访问控制列表的核心技术是包过滤

ACL的工作原理

- 通过分析IP数据包包头信息,进行判断

ACL的分类

基本类型 的控制访问列表

标准 访问控制列表

扩展 访问控制列表

其他种类 的访问控制列表

基于MAC地址的访问控制列表

基于时间的访问控制列表

标准访问控制列表

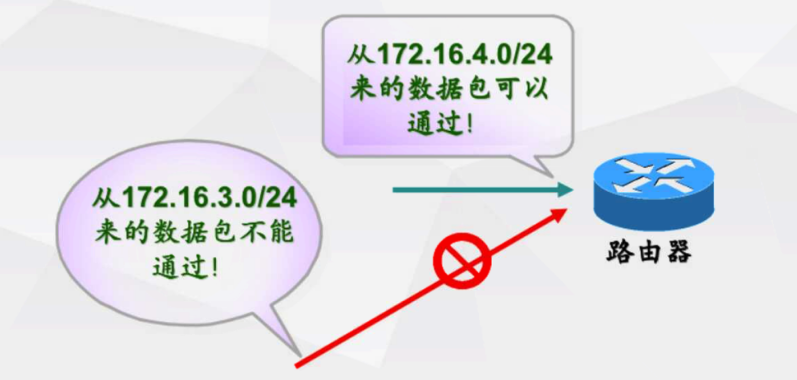

根据数据包的源IP地址来允许或拒绝 数据包(只使用源地址进行过滤)

访问控制列表号从1~99

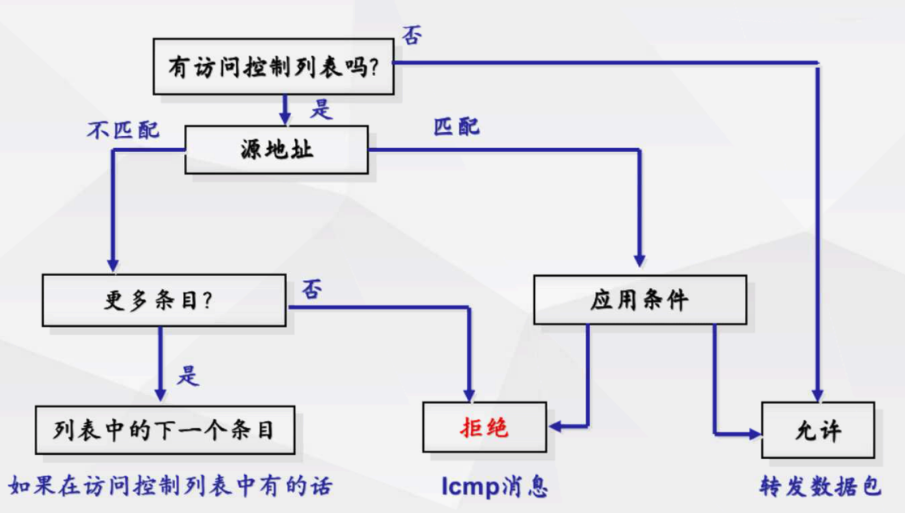

- 标准访问控制列表流程图

- 标准访问控制列表的配置

- 第一步,使用 access-ist命令创建访问控制列表

switch# configure terminal

switch(config)# access-list表号 permit/deny源IP或源网段 反子网掩码

注意:反子网掩码:将正子网掩码的0和1倒置

| 255.0.0.0 | 0.255.255.255 |

|---|---|

| 255.255.0.0 | 0.0.255.255 |

| 255.255.255.0 | 0.0.0.255 |

举例 :拒绝IP 40.1.1.1 的主机

Router>enable

Router#conf terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#access-list 1 deny host 40.1.1.1

Router(config)#access-list 1 permit any

Router(config)#int f0/1

Router(config-if)#ip access-group 1 out

Router(config-if)#exit

Router(config)#exit

%SYS-5-CONFIG_I: Configured from console by console

Router#show access-lists

Standard IP access list 1

10 deny host 40.1.1.1

20 permit any

Router#

举例 :拒绝网段10.1.1.0 的主机

Router#conf terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#access-list 1 deny 10.1.1.0 0.0.0.255

Router(config)#access-list 1 permit any

Router(config)#int f0/1

Router(config-if)#ip access-group 1 out

Router(config-if)#exit

Router(config)#exit

Router#

%SYS-5-CONFIG_I: Configured from console by console

Router#show access-lists

Standard IP access list 1

10 deny 10.1.1.0 0.0.0.255

20 permit any

Router#

判断in还是 out的方法:以路由器为准,进路由器为 in,出路由器为out

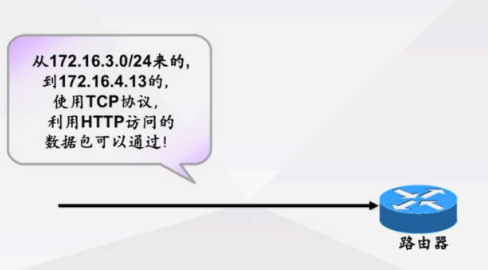

扩展访问控制列表

介绍

基于源和目的地址、传输层协议和应用端口号 进行过滤

每个条件都必须匹配,才会施加允许或拒绝条件

使用扩展ACL可以实现更加精确 的流量控制

访问控制列表号从100~199

特点:扩展访问控制列表使用更多的信息描述 数据包,表明是允许还是拒绝

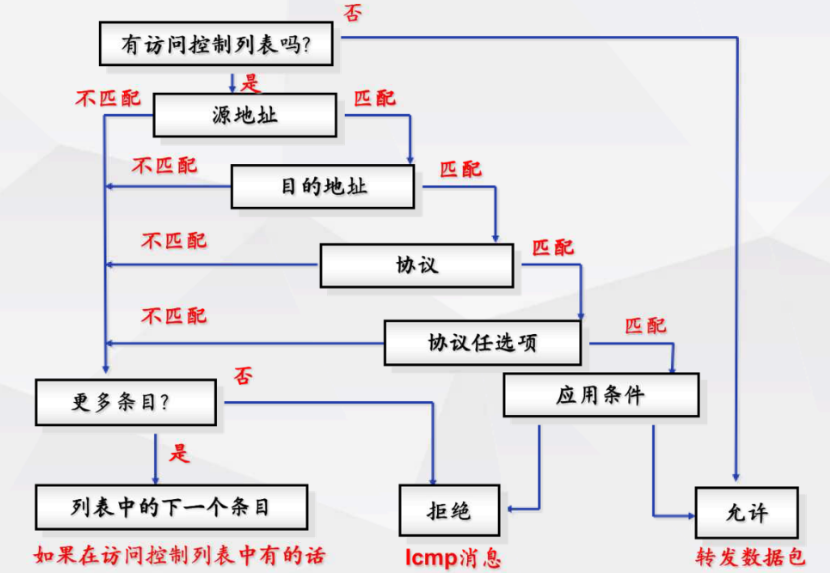

扩展访问控制列表流程图

- 扩展访问控制列表的配置

- 使用 access-list命令创建“扩展访问控制列表、

Router(config)# access-list 表号{ permit deny}协议 源IP或源网段 反子网掩码 [eq端口号]

注意:协议为tcp/udp/ip/icmp

举例:

acc 100 permit tcp host 10.1.1.1 host 20.1.1.3 eq 80

acc 100 deny ip host 10.1.1.1 20.1.1.0 0.0.0.255

- 将ACL表应用到接口上

Router(config)# int fo/x

Router(config-if)# ip access-group 表号 in/out

VLAN技术 & ACL访问控制的更多相关文章

- ACL技术(访问控制列表)

• Access Control List • 访问控制列表 • 是一种包过滤技术 • ACL基于IP包头的IP地址.四层TCP/UDP头部的端口号.[五层数据]进行过滤 • ...

- 802.1Q VLAN技术原理

文章出处:http://hi.baidu.com/x278384/item/d56b0edfd4f56a4eddf9be79 在数据通信和宽带接入设备里,只要涉及到二层技术的,就会遇到VLAN.而且, ...

- linux用户权限 -> ACL访问控制

UGO设置基本权限: 只能一个用户,一个组和其他人 ACL设置基本权限: r.w.x 设定acl只能是root管理员用户. 相关命令: getfacl , setfacl facl权限 简介 facl ...

- Squid代理服务器(三)——ACL访问控制

一.ACL概念 Squid提供了强大的代理控制机制,通过合理设置ACL(Access Control List,访问控制列表)并进行限制,可以针对源地址.目标地址.访问的URL路径.访问的时间等各种条 ...

- CCNA 之 十 ACL 访问控制列表

ACL 访问控制列表 ACL(Access Control List) 接入控制列表 ACL 的量大主要功能: 流量控制 匹配感兴趣流量 标准访问控制列表 只能根据源地址做过滤 针对曾哥协议采取相关动 ...

- 普通ACL访问控制列表

配置OSPF R1: R2: R3: R4: 在R1上查看OSPF的学习 测试R1与R4环回接口连通性 配置普通ACL访问控制列表: 先在R4配置密码用R1与R4建立telnet建立 密码huawei ...

- 高级ACL访问控制列表

实验拓扑: 配置: 基本配置做完之后搭建OSPF网络 R1: ospf 1 area 0 network 10.0.13.0 0.0.0.255 network 1.1.1.1 0.0.0.0 R2: ...

- Kong Gateway - 11 基于网关服务的ACL访问控制列表 黑名单

Kong Gateway - 11 基于网关服务的ACL访问控制列表 黑名单 同一服务名称 book 不允许即创建白名单访问控制列表又创建黑名单访问控制列表 启用服务的白名单&黑名单配置文件时 ...

- [转载]ACM(访问控制模型),Security Identifiers(SID),Security Descriptors(安全描述符),ACL(访问控制列表),Access Tokens(访问令牌)

对于<windows核心编程>中的只言片语无法驱散心中的疑惑.就让MSDN中的解释给我们一盏明灯吧.如果要很详细的介绍,还是到MSDN仔细的看吧,我只是大体用容易理解的语言描述一下. wi ...

随机推荐

- ActiveQq的代码实现

]从java代码开始再过渡到springboot Java代码的实现 1.activemq这个消息中间件有两种形式 1. p2p(生产者,消费者) 特点: 生产者: package com.lqh; ...

- 定要过python二级 选择题第5套

1. 2.. 3. https://zhidao.baidu.com/question/1952133724016713828.html 4. 5. 6. 7. 8. 9. 10. 11.

- Loj#116-[模板]有源汇有上下界最大流

正题 题目链接:https://loj.ac/p/116 题目大意 \(n\)个点\(m\)条边的一张图,每条边有流量上下限制,求源点到汇点的最大流. 解题思路 先别急着求上面那个,考虑一下怎么求无源 ...

- P5437-[XR-2]约定【拉格朗日差值,数学期望】

正题 题目链接:https://www.luogu.com.cn/problem/P5437 题目大意 \(n\)个点的完全图,连接\(i,j\)的边权值为\((i+j)^k\).随机选出一个生成树, ...

- IdentityServer4[4]使用密码保护API资源

使用密码保护API资源(资源所有者密码授权模式) 资源所有者(Resource Owner)就是指的User,也就是用户.所以也称为用户名密码模式.相对于客户端凭证模式,增加了一个参与者User.通过 ...

- Python 通过 .cube LUT 文件对图像加滤镜

Python 通过 .cube LUT 文件对图像加滤镜 一个好用的python给图片加滤镜的代码: https://github.com/CKboss/PyApplyLUT 这个是对C++代码的封装 ...

- MYSQL小版本升级(5.7.21至5.7.25)

1.环境确认 [root@mysql ~]# ps -ef |grep -i mysql root 9173 1 0 2020 ? 00:00:00 /bin/sh /mysql/data/mysql ...

- windos10环境下编译python3版pjsua库

环境:windows10_x64python3.9_x64pjsua-2.10vs2015 pjsua编译参考这里: https://www.cnblogs.com/MikeZhang/p/pjsip ...

- 修改MySql Root密码(包含忘记密码的方式)

曾几何时,我也是记得MySQL root密码的人,想要修改root密码还不是轻而易举的事?下面前三种修改改方式都是在记得密码的情况下进行修改,如果你忘记了原本的root,请直接跳至 终极 第一种: 在 ...

- 在Windows上使用Docker 创建MongoDB 副本集的极简方法(翻译)

这篇博客介绍下在Windows上使用Docker 创建MongoDB 三节点副本集的最简单的方法.以下命令需要Docker for Windows并使用Linux 容器. 1: 为每个节点创建数据卷 ...