浅谈kali : arpspoof工具原理

Arpspoof工具

介绍

arpspoof是一个通过ARP协议伪造数据包实现中间人攻击的kali工具。

中间人攻击虽然古老,但仍处于受到黑客攻击的危险中,可能会严重导致危害服务器和用户。仍然有很多变种的中间人攻击是有效的,它们能够很容易的欺骗外行并且入侵他们。

ARP攻击原理

想要了解ARP攻击的原理首先要知道ARP是什么。

ARP(Address Resolution Protocol,地址解析协议)是一个位于TCP/IP协议栈中的网络层,负责将某个IP地址解析成对应的MAC地址。

数据包转发过程

在每一个主机(连接互联网的设备)中,都有一个ARP缓存表,负责储存网卡MAC地址与交换机中设备接口中的对应关系。当一个主机浏览网页时会向网页后端服务器中发送一个网络请求,请求包中储存自己的MAC地址,IP地址以及后端服务器的IP地址,首先发送给路由器,查询ARP缓存表,将与服务器IP地址相同的数据包发送至对应MAC地址的上层接口,逐层转发...... 服务器收到网络请求时会回复一个相应包,通过相同的原理转发至发送网络请求的主机,一次网络通信完成。

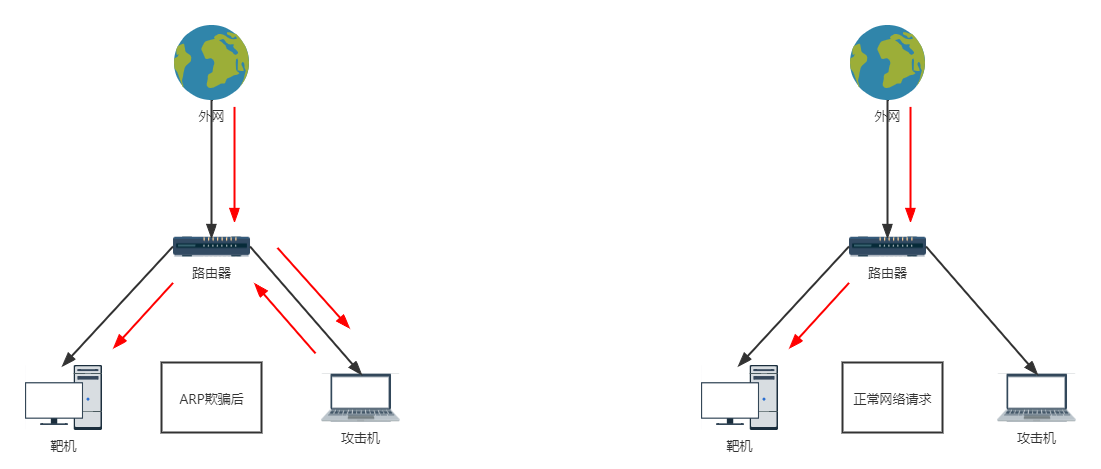

ARP攻击时,攻击机会向网关发送伪造的数据包,从而毒化ARP缓存表,让网关以为攻击机就是靶机,或让靶机认为自己就是网关,这样攻击方就会截获靶机网络请求中的流量。

单向ARP欺骗

单向ARP欺骗也称为断网攻击,攻击机伪造数据包后本应该传输给靶机的数据错误的传输给攻击机,使靶机得不到服务器的响应数据,甚至根本无法将数据包发送出局域网。

双向ARP欺骗

攻击机一直发送伪造的数据包,让网关以为自己是靶机,让靶机以为自己是网关,同时开启路由转发功能,就可以让靶机在正常上网的情况下截获网络数据包,所有数据都会经过攻击机再转发给靶机。

使用方法

Usage: arpspoof [-i interface] [-c own|host|both] [-t target] [-r] host

实例:

┌──(rootkali)-[/home/coisini]

└─# arpspoof -i eth0 -t 192.168.1.104 192.168.1.1

参数:

-i

指定用攻击机的哪一个网络接口。

-c

own|host|bothsvg

-t

指定arp攻击的目标。若是不指定,则目标为该局域网内的全部机器。能够指定多个目标,如:

arpspoof -i etho -t 192.168.32.100 -t 192.168.32.101

host

但愿拦截攻击机和哪一个host之间的通讯,通常都是网关。

总结

关联知识请参考:计算机网络,kali linvx

以上方法仅供学习,请不要无脑使用,大型网络中如使用ARP攻击,可能会导致网络拥堵,谨慎使用!

23:07:16

——以上内容,如有错误,欢迎指正。

浅谈kali : arpspoof工具原理的更多相关文章

- TODO:浅谈pm2基本工作原理

TODO:浅谈pm2基本工作原理 要谈Node.js pm2的工作原理,需要先来了解撒旦(Satan)和上帝(God)的关系. 撒旦(Satan),主要指<圣经>中的堕天使(也称堕天使撒旦 ...

- 浅谈SpringBoot核心注解原理

SpringBoot核心注解原理 今天跟大家来探讨下SpringBoot的核心注解@SpringBootApplication以及run方法,理解下springBoot为什么不需要XML,达到零配置 ...

- 浅谈springboot自动配置原理

前言 springboot自动配置关键在于@SpringBootApplication注解,启动类之所以作为项目启动的入口,也是因为该注解,下面浅谈下这个注解的作用和实现原理 @SpringBootA ...

- 浅谈kali : aircrack-ng套件

aircrack-ng Aircrack-ng是一个与802.11标准的无线网络分析有关的安全软件,主要功能有:网络侦测,数据包嗅探,WEP和WPA/WPA2-PSK破解.Aircrack-ng可以工 ...

- 浅谈 session 会话的原理

先谈 cookie 网络传输基于的Http协议,是无状态的协议,即每次连接断开后再去连接,服务器是无法判断此次连接的客户端是谁. 如果每次数据传输都需要进行连接和断开,那造成的开销是很巨大的. 为了解 ...

- 浅谈java反序列化工具ysoserial

前言 关于java反序列化漏洞的原理分析,基本都是在分析使用Apache Commons Collections这个库,造成的反序列化问题.然而,在下载老外的ysoserial工具并仔细看看后,我发现 ...

- 浅谈Nginx负载均衡原理与实现

1.Nginx能做什么? Nginx可以两件事: -- HTTP请求 经过官方测试Nginx可以承受5万的并发量.可用来做静态资源的图片服务器 --负载均衡,如下解释什么是负载均衡. 2.负载均衡 ...

- 浅谈java构建工具的选择

在学校的时候还总是自己用eclipse自带的jar导出工具,然后人工来给项目打包,那是相当的原始. 而后工作了,项目中都是用ant,慢慢的开始学会使用这个工具.感觉就和脚本一样,很容易读懂,做项目构建 ...

- 浅谈JavaScript DDOS 攻击原理与防御

前言 DDoS(又名"分布式拒绝服务")攻击历史由来已久,但却被黑客广泛应用.我们可以这样定义典型的DDoS攻击:攻击者指使大量主机向服务器发送数据,直到超出处理能力进而无暇处理正 ...

随机推荐

- 【LeetCode】1166. Design File System 解题报告 (C++)

作者: 负雪明烛 id: fuxuemingzhu 个人博客:http://fuxuemingzhu.cn/ 目录 题目描述 题目大意 解题方法 字典 目录树 日期 题目地址https://leetc ...

- 【LeetCode】894. All Possible Full Binary Trees 解题报告(Python & C++)

作者: 负雪明烛 id: fuxuemingzhu 个人博客: http://fuxuemingzhu.cn/ 目录 题目描述 题目大意 解题方法 日期 题目地址:https://leetcode.c ...

- Counting Offspring(hdu3887)

Counting Offspring Time Limit: 15000/5000 MS (Java/Others) Memory Limit: 32768/32768 K (Java/Othe ...

- Centos/Docker/Nginx/Node/Jenkins 操作

Centos Centos 是一个基于 Linux 的开源免费操作系统 # 本地拷贝文件到远程服务器scp output.txt root@47.93.242.155:/data/ output.tx ...

- Consistency Regularization for GANs

目录 概 主要内容 Zhang H., Zhang Z., Odena A. and Lee H. CONSISTENCY REGULARIZATION FOR GENERATIVE ADVERSAR ...

- [opencv]opencv主要组件介绍

[calib3d]--其实就是就是Calibration(校准)加3D这两个词的组合缩写.这个模块主要是相机校准和三维重建相关的内容.基本的多视角几何算法,单个立体摄像头标定,物体姿态估计,立体相似性 ...

- 【jvm】06-new一个对象到底占了多少内存?

[jvm]06-new一个对象到底占了多少内存? 欢迎关注b站账号/公众号[六边形战士夏宁],一个要把各项指标拉满的男人.该文章已在github目录收录. 屏幕前的大帅比和大漂亮如果有帮助到你的话请顺 ...

- PIC18 bootloader之CAN bootloader

了解更多关于bootloader 的C语言实现,请加我Q扣: 1273623966 (验证信息请填 bootloader),欢迎咨询或定制bootloader(在线升级程序). PIC18 ...

- 从零开始学springboot-1.创建项目

新建一个项目 添加依赖 点击完成,项目结构如下 手动添加以下依赖 打开pom.xml文件,手动添加以下依赖,用于自动生成代码 <dependency> <groupId>com ...

- Parallel.ForEach 之 MaxDegreeOfParallelism

参考:Max Degree of Parallelism最大并行度配置 结论: 与设置的线程数有关 有设置的并行度有关 测试如下: @@@code System.Threading.ThreadPoo ...