自学Aruba5.3.3-Aruba安全认证-有PEFNG 许可证环境的认证配置Captive-Portal

自学Aruba5.3.3-Aruba安全认证-有PEFNG 许可证环境的认证配置Captive-Portal

1. Captive-Portal认证配置前言

1.1 新建web认证服务器派生角色

在导入了PEFNG许可证后,系统不会对Web认证的aaa authentication captive-protal自动生成一个对应的role,因此需要为认证前的用户派生一个角色,并设置弹出认证界面。

1.2 新建web认证服务器派生角色

由于Policy“logon-control”中的允许ping的rule,使得web认证的用户接入SSID后,可以ping通其他地址,容易给客户造成误解。因此建议把配置web认证前,把策略“logon-control”中的允许ping关闭。

(Aruba650) (config) #ip access-list session logon-control

(Aruba650) (config-sess-logon-control)# no any any "svc-icmp" deny ## 关闭logon-control角色中ping功能

(Aruba650) (config) #user-role yk-web */ 定义Captive-Portal的角色为yk-web

(Aruba650) (config-role) #session-acl logon-control

(Aruba650) (config-role) #session-acl captiveportal

(Aruba650) (config-role) #session-acl vpnlogon

(Aruba650) (config-role) #captive-portal web-auth

(Aruba650) (config-role) #exit

2.Captive-Portal认证配置命令

2.1 采用InterDB认证服务器完成Captive-Portal认证

(Aruba650) (config) #aaa server-group web-server

(Aruba650) (Server Group "web-server") #auth-server Internal

(Aruba650) (Server Group "web-server") #set role condition role value-of

(Aruba650) (Server Group "web-server") #exit (Aruba650) (config) #aaa authentication captive-portal web-auth

(Aruba650) (Captive Portal Authentication Profile "web-auth") #server-group web-server

(Aruba650) (Captive Portal Authentication Profile "web-auth") #protocol-http ##采用http进行认证

(Aruba650) (Captive Portal Authentication Profile "web-auth") #redirect-pause 1 ##认证后自动跳转1s

(Aruba650) (Captive Portal Authentication Profile "web-auth") #default-role authenticated ##定义认证后的默认角色,如果没有服务器派生角色产生,用户将得到该角色

(Aruba650) (Captive Portal Authentication Profile "web-auth") #exit (Aruba650) (config) #ip access-list session logon-control

(Aruba650) (config-sess-logon-control)# no any any "svc-icmp" deny ##关闭ping (Aruba650) (config) #user-role yk-web

(Aruba650) (config-role) #session-acl logon-control

(Aruba650) (config-role) #session-acl captiveportal

(Aruba650) (config-role) #session-acl vpnlogon

(Aruba650) (config-role) #captive-portal web-auth

(Aruba650) (config-role) #exit (Aruba650) (config) #aaa profile web-profile

(Aruba650) (AAA Profile "web-profile") #initial-role yk-web ##认证前的初始化派生角色,跳转到Captive-Portal认证页面

(Aruba650) (AAA Profile "web-profile") #exit (Aruba650) (config) #wlan ssid-profile web-ssid

(Aruba650) (SSID Profile "web-ssid") #essid webyk

(Aruba650) (SSID Profile "web-ssid") #exit (Aruba650) (config) #wlan virtual-ap web-vap

(Aruba650) (Virtual AP profile "web-vap") #aaa-profile web-profile

(Aruba650) (Virtual AP profile "web-vap") #ssid-profile web-ssid

(Aruba650) (Virtual AP profile "web-vap") #vlan 1

(Aruba650) (Virtual AP profile "web-vap") #exit (Aruba650) (config) #ap-group webyk

(Aruba650) (AP group "webyk") #virtual-ap web-vap

(Aruba650) (AP group "webyk") #exit

(Aruba650) #local-userdb add username test1 password 123456 role web-1 ##建立两两个用户test1 test2 对应派生的角色web-1 web-2

(Aruba650) #local-userdb add username test2 password 123456 role web-2

2.2 采用LDAP认证服务器完成Captive-Portal认证

2.2.1 LDAP相关的配置

(Aruba650) #configure terminal

(Aruba650) (config) #aaa authentication-server ldap ad

(Aruba650) (LDAP Server "ad") #host 172.18.50.30

(Aruba650) (LDAP Server "ad") #admin-dn cn=rui,cn=Users,dc=ruitest,dc=com

(Aruba650) (LDAP Server "ad") #admin-passwd 123456

(Aruba650) (LDAP Server "ad") #allow-cleartext

(Aruba650) (LDAP Server "ad") #base-dn cn=Users,dc=ruitest,dc=com

(Aruba650) (LDAP Server "ad") #preferred-conn-type clear-text

(Aruba650) (LDAP Server "ad") #exit

(Aruba650) #aaa test-server pap ad carlos 123456 ##测试是否和LDAP服务器建立连接

Authentication Successful ##认证成功

(Aruba650) # aaa query-user ad carlos ## 参看用户carlos,LADP返回的值 objectClass: top

objectClass: person

objectClass: organizationalPerson

objectClass: user

cn: carlos

sn: carlos

distinguishedName: CN=carlos,CN=Users,DC=ruitest,DC=com ##返回值的用户组,AC可以根据返回值匹配来定义该用户所属的组

instanceType: 4

whenCreated: 20180117082111.0Z

whenChanged: 20180417082815.0Z

displayName: carlos

uSNCreated: 368694

memberOf: CN=tech1,CN=Users,DC=ruitest,DC=com

uSNChanged: 368706

name: wang1

objectGUID: n\240\203\277T\345\002K\235\202y\351\372\240<\376

userAccountControl: 66048

badPwdCount: 0

2.2.2 无线相关的配置

(Aruba650) #configure terminal

(Aruba650) (config) #aaa server-group web-server

(Aruba650) (Server Group "web-server") #no auth-server Internal

(Aruba650) (Server Group "web-server") #auth-server ad

(Aruba650) (Server Group "web-server") #set role condition memberOf equals CN=tech1,CN=Users,DC=ruitest,DC=com set-value web-1 ##返回组名为test1,匹配到role web-1

(Aruba650) (Server Group "web-server") #set role condition memberOf equals CN=tech2,CN=Users,DC=ruitest,DC=com set-value web-2

(Aruba650) (Server Group "web-server") #exit (Aruba650) (config) #aaa authentication captive-portal web-auth

(Aruba650) (Captive Portal Authentication Profile "web-auth") # server-group web-server

(Aruba650) (Captive Portal Authentication Profile "web-auth") #protocol-http

(Aruba650) (Captive Portal Authentication Profile "web-auth") #redirect-pause 1

(Aruba650) (Captive Portal Authentication Profile "web-auth") #default-role authenticated ##定义认证后的默认角色,如果没有服务器派生角色产生,用户将得到该角色

(Aruba650) (Captive Portal Authentication Profile "web-auth") #exit (Aruba650) (config) #user-role yk-web

(Aruba650) (config-role) #session-acl logon-control

(Aruba650) (config-role) #session-acl captiveportal

(Aruba650) (config-role) # session-acl vpnlogon

(Aruba650) (config-role) #captive-portal web-auth

(Aruba650) (config-role) #exit (Aruba650) (config) #aaa profile web-profile

(Aruba650) (AAA Profile "web-profile") #initial-role yk-web ##认证前的初始化派生角色,跳转到Captive-Portal认证页面

(Aruba650) (AAA Profile "web-profile") #exit (Aruba650) (config) #wlan ssid-profile web-ssid

(Aruba650) (SSID Profile "web-ssid") #essid web

(Aruba650) (SSID Profile "web-ssid") #exit (Aruba650) (config) #wlan virtual-ap web-vap

(Aruba650) (Virtual AP profile "web-vap") #aaa-profile web-profile

(Aruba650) (Virtual AP profile "web-vap") #ssid-profile web-ssid

(Aruba650) (Virtual AP profile "web-vap") #vlan 1

(Aruba650) (Virtual AP profile "web-vap") #exit (Aruba650) (config) #ap-group webyk

(Aruba650) (AP group "webyk") #virtual-ap web-vap

(Aruba650) (AP group "webyk") #exit

2.3 采用Radis认证服务器完成Captive-Portal认证

2.3.1 Radis相关的配置

(Aruba650) #configure terminal

(Aruba650) (config) #aaa authentication-server radius ias

(Aruba650) (RADIUS Server "ias") #host 172.18.50.88

(Aruba650) (RADIUS Server "ias") #key 123456

(Aruba650) (RADIUS Server "ias") #exit

(Aruba650) #aaa test-server mschapv2 ias carlos 123456 ##测试是否和IAS服务器建立连接

Authentication Successful ##认证成功

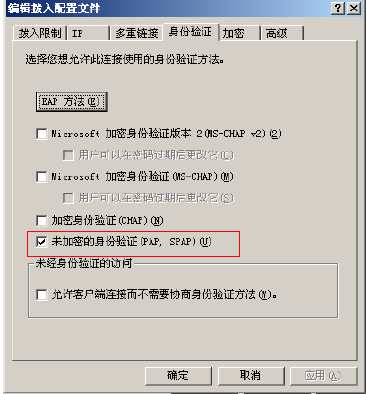

AS的远程访问策略中,需要注意的设置如下:

2.3.2 无线相关的配置

(Aruba650) #configure terminal

(Aruba650) (config) #aaa server-group web-server

(Aruba650) (Server Group "web-server") #no auth-server Internal

(Aruba650) (Server Group "web-server") #auth-server ad

(Aruba650) (Server Group "web-server") #set role condition role value-of

(Aruba650) (Server Group "web-server") #exit (Aruba650) (config) #aaa authentication captive-portal web-auth

(Aruba650) (Captive Portal Authentication Profile "web-auth") # server-group web-server

(Aruba650) (Captive Portal Authentication Profile "web-auth") #protocol-http

(Aruba650) (Captive Portal Authentication Profile "web-auth") #redirect-pause 1

(Aruba650) (Captive Portal Authentication Profile "web-auth") #default-role authenticated ##定义认证后的默认角色,如果没有服务器派生角色产生,用户将得到该角色

(Aruba650) (Captive Portal Authentication Profile "web-auth") #exit (Aruba650) (config) #user-role yk-web

(Aruba650) (config-role) #session-acl logon-control

(Aruba650) (config-role) #session-acl captiveportal

(Aruba650) (config-role) # session-acl vpnlogon

(Aruba650) (config-role) #captive-portal web-auth

(Aruba650) (config-role) #exit (Aruba650) (config) #aaa profile web-profile

(Aruba650) (AAA Profile "web-profile") #initial-role yk-web ##认证前的初始化派生角色,跳转到Captive-Portal认证页面

(Aruba650) (AAA Profile "web-profile") #exit (Aruba650) (config) #wlan ssid-profile web-ssid

(Aruba650) (SSID Profile "web-ssid") #essid web

(Aruba650) (SSID Profile "web-ssid") #exit (Aruba650) (config) #wlan virtual-ap web-vap

(Aruba650) (Virtual AP profile "web-vap") #aaa-profile web-profile

(Aruba650) (Virtual AP profile "web-vap") #ssid-profile web-ssid

(Aruba650) (Virtual AP profile "web-vap") #vlan 1

(Aruba650) (Virtual AP profile "web-vap") #exit (Aruba650) (config) #ap-group webyk

(Aruba650) (AP group "webyk") #virtual-ap web-vap

(Aruba650) (AP group "webyk") #exit

自学Aruba5.3.3-Aruba安全认证-有PEFNG 许可证环境的认证配置Captive-Portal的更多相关文章

- 自学Aruba5.3.1-Aruba安全认证-有PEFNG 许可证环境的认证配置OPEN、PSK

点击返回:自学Aruba之路 自学Aruba5.3.1-Aruba安全认证-有PEFNG 许可证环境的认证配置OPEN.PSK OPEN.PSK都需要设置Initial Role角色, 但是角色派生完 ...

- 自学Aruba5.3.2-Aruba安全认证-有PEFNG 许可证环境的认证配置MAC

点击返回:自学Aruba之路 自学Aruba5.3.2-Aruba安全认证-有PEFNG 许可证环境的认证配置MAC 1. MAC认证配置前言 建议把认证通过前的初始化role定义为denyall,否 ...

- 自学Aruba5.3.4-Aruba安全认证-有PEFNG 许可证环境的认证配置802.1x

点击返回:自学Aruba之路 自学Aruba5.3.4-Aruba安全认证-有PEFNG 许可证环境的认证配置802.1x 1. 采用InterDB认证服务器完成802.1X认证 (Aruba650) ...

- 自学Aruba5.2-Aruba安全认证-有PEFNG 许可证环境的角色策略管理

点击返回:自学Aruba之路 自学Aruba5.2-Aruba安全认证- 有PEFNG 许可证环境的角色策略管理 导入许可后,可以对Role进行配置: 1. 系统自带的Role的可以修改的属性: 2. ...

- 自学Aruba5.1-Aruba 基于角色(role)的策略管理(重点)

点击返回:自学Aruba之路 自学Aruba5.1-Aruba 基于角色(role)的策略管理(重点) 1. 角色Role介绍 在ArubaOS中,用户(User)指的是已经完成连接,并获取到IP地址 ...

- 自学Aruba5.1.1-基于时间的Role定义

点击返回:自学Aruba之路 自学Aruba5.1.1-基于时间的Role定义 可以配置一条rule是基于时间来做限制 具体配置时间(Time ranges)步骤如下: 1 建立一个绝对时间范围,命令 ...

- 自学Aruba5.1.2-带宽限制

点击返回:自学Aruba之路 自学Aruba5.1.2-带宽限制 1 针对role --可以限制所有数据 注:带宽限制需要PEFNG许可证 单位可以是kbits或是mbits 可以是上传(up ...

- 自学Aruba1.5-Aruba体系结构-Aruba通讯过程

点击返回:自学Aruba之路 自学Aruba1.5-Aruba体系结构-Aruba通讯过程 1. Aruba通讯过程 Aruba 通讯过程: ①AP连接到现有网络的交换机端口,加电起动后,获得IP地址 ...

- AWS认证权威考经(助理级认证篇)

笔者作为AWS官方认证的早期通过者,已经拿到了AWS的助理级解决方案架构师.开发者认证,系统管理员认证.这几年也陆续指导公司多人通过AWS的认证.本篇文章将分享如何通过自学的方式轻松通过AWS的助理级 ...

随机推荐

- CF1110G Tree-Tac-Toe 博弈论、构造

传送门 UPD:之前可能对白色变无色的过程讲的不是很清楚,已经补充 显然在双方绝顶聪明的情况下,黑色不可能赢 首先考虑树上一个白色的点都没有的情况: 1.如果树上有一个点的度数\(\geq 4\),白 ...

- vue 动态加载组建

<component :is="comp1"></component> data () { return { comp1:'', } } require.e ...

- Ionic Contoller类与Service类分开需要注意的问题

看了别人的项目把Controller类和Service类都写在了app.js文件里面,这不符合我的风格,想把他们分开成单独的文件,确遇见以下错误提示: ionic.bundle.min.js:133 ...

- Java中clone的写法

Cloneable这个接口设计得十分奇葩,不符合正常人的使用习惯,然而用这个接口的人很多也很有必要,所以还是有必要了解一下这套扭曲的机制.以下内容来自于对Effective Java ed 2. it ...

- 浅谈移动端设备标识码:DeviceID、IMEI、IDFA、UDID和UUID

---恢复内容开始--- 转:https://www.jianshu.com/p/38f4d1a4763b [心路历程] 最近刚好在思考工作中统计数据所用的标识码产生的数据误差到底有多大,借此机会几番 ...

- Linux内核第三节 20135332武西垚

总结部分: Linux内核源代码: Arch 支持不同cpu的源代码:主要关注x86 Init 内核启动的相关代码:主要关注main.c,整个Linux内核启动代码start_kernel函数 K ...

- UML图中类之间的关系:依赖,泛化,关联,聚合,组合,实现(转)

UML图中类之间的关系:依赖,泛化,关联,聚合,组合,实现 类与类图 1) 类(Class)封装了数据和行为,是面向对象的重要组成部分,它是具有相同属性.操作.关系的对象集合的总称. 2) 在系统 ...

- <软件体系结构>实验框架选择及其说明

一.框架选择 本次实验,我所采取的框架是SSH框架.那么首先,我想简单的说明一下SSH框架,一方面给自己复习一下知识,另一方面也能使自己在以后看这篇博客的时候不至于太费力. SSH不是一个框架,而是S ...

- android——error opening trace file: No such file or directory (2)

1.疑惑: 程序运行起来的时候日志总是显示下面这个错误,但是不影响程序的正常进行,我是用真机来测试的,android4.4.4(API17). 02-11 14:55:03.629 15525-155 ...

- Hitchhiker 是一款开源的 Restful Api 测试工具

Hitchhiker 是一款开源的 Restful Api 测试工具 开源API测试工具 Hitchhiker v0.4更新 - 没有做不到,只有想不到 Hitchhiker 是一款开源的 Restf ...