getshell后的基本信息收集

基本信息收集

系统类型判断

使用whoami能快速判断系统是Linux还是Windows。

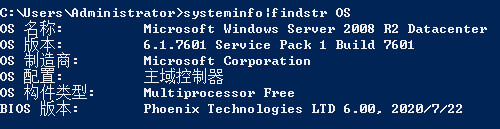

如果是Windows,

使用命令systeminfo | findstr OS可得到WIndows版本。

使用命令echo %PROCESSOR_ARCHITECTURE%可看出系统是基于什么架构的。

如果是Linux,

判断系统是RHEL系还是Debian系,往往需要综合起来看。实际场景下,有时拿到的shell是个docker,包管理器可能还给裁掉了。

#查看内核版本信息,有时能直接看到操作系统类型。

uname -ar

cat /etc/issue

cat /proc/version

cat /etc/redhat-release

yum/rpm #RHEL系特有的包管理器

apt/dpkg #Debian系特有的包管理器

判断系统CPU指令集。是armv8/arm64/aarch64的还是x64/x86_64的。这个会影响提权以及上传二进制工具可不可用的问题。

arch

uname -m

权限与账户

如果是Linux

#查看自己身份

whoami

id

w

who

#查看用户列表

cat /etc/passwd

需额外留意一下自己有没有被分配可交互的shell

cat /etc/passwd|grep `whoami`

或,cat ~/*_history

如果是Windows

whoami

需额外留意一下自己是不是域用户。可以参考后面的域信息收集部分。

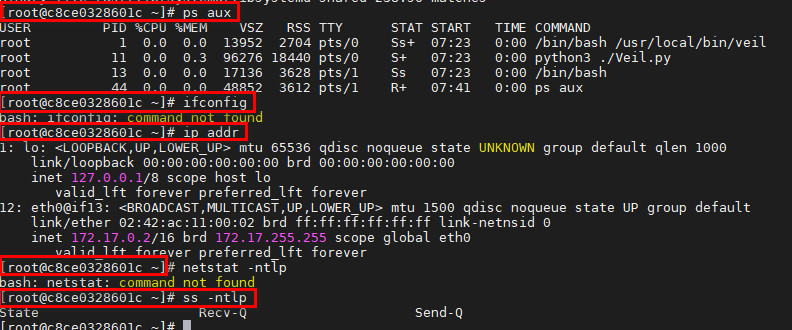

网络与端口

查看网络信息,重点关注地址是不是公网的,是不是多网卡,有没有开放一些有意思的服务端口。由于此时我们已经有个shell了,因此端口信息用处不是特别大,考虑提权的话可能用得上。

如果是Linux

#IP

ifconfig

ip addr

#端口

netstat -ntalp

#使用下面命令,获得公网IP

curl ifconfig.me

curl cip.cc

#路由及MAC表

route print

arp -a

如果是Windows

#IP

ipconfig

#端口

netstat -ano

软件与系统补丁

windows

systeminfo

wmic product get name,version

Get-wmiObject -class Win32_Product | Select-Object -Property name,version

wmic qfe get Caption,Description,HotFixID,InstalledOn

linux

#debian系

dpkg -l

#RHEL系

yum list installed

进程与服务信息

windows

#查看进程信息

tasklist | findstr 360

wmic process list brief

#查看当前服务信息

wmic service list brief

linux

#查看进程信息

ps aux

pstree

ps auxwff

top

#查看当前已启用服务

systemctl list-unit-files|grep enabled

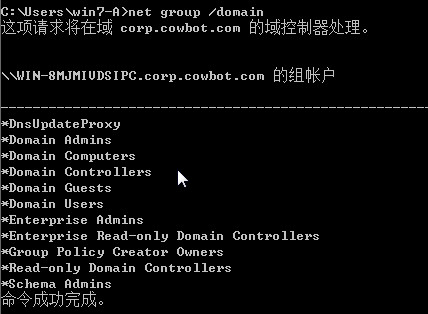

域基本信息收集

判断是否处于域

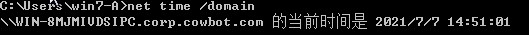

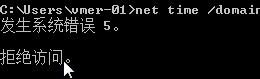

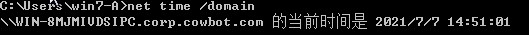

net time /domain

如果存在域且是域用户,返回如下信息。

如果存在域但自身不是域用户,返回如下信息。

定位域控

方法一、定位DNS服务器。一般来说域控同时也是域内的DNS服务器。使用ping或nslookup查找所处域即可知道域控IP。

方法二、net命令族

net time /domain

net group "Domain Controllers" /domain

net group /domain

nltest /DCLIST:[域地址]

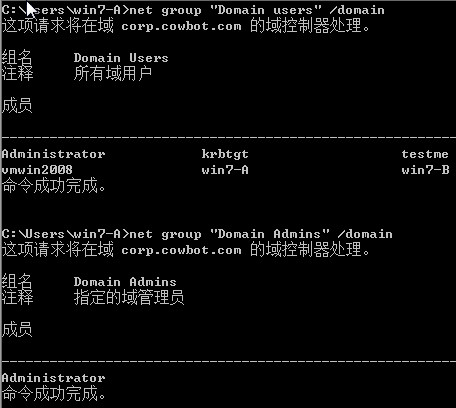

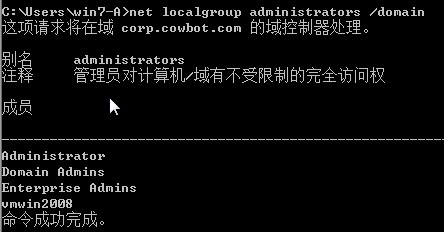

定位域管

net localgroup administrators /domain

虚拟化设备识别

虚拟机

有时需要判断我们拿到的设备是实体设备还是虚拟设备。

Linux

下面的命令能很明确的告诉我们设备是kvm、vmware等设备。

grep -rn "etected virtualization" /var/log

root@walrus:/share# dmesg |grep vmware

[ 0.000000] vmware: hypercall mode: 0x00

[ 0.000000] vmware: TSC freq read from hypervisor : 2592.004 MHz

[ 0.000000] vmware: Host bus clock speed read from hypervisor : 66000000 Hz

[ 0.000000] vmware: using clock offset of 19057102439 ns

[ 3.906114] systemd[1]: Detected virtualization vmware.

[root@xxx ~]# grep -rn "kvm" /var/log

/var/log/messages-20210704:2609:Jul 1 02:18:35 xxx systemd[1]: Detected virtualization kvm.

以及,

lscpu|grep "Hypervisor vendor"

systemd-detect-virt

dmidecode --string system-manufacturer

dmidecode --string system-product-name

windows

检查是否存在一些特征文件

//vmware

"C:\\Windows\\System32\\vmGuestLib.dll",

"C:\\Windows\\System32\\vmGuestLib.dll\\vsocklib.dll",

"C:\\Program Files\\VMware\\VMware Tools\\rpctool.exe",

"C:\\Windows\\System32\\drivers\\vmmouse.sys",

//vitualbox

"C:\\windows\\System32\\Drivers\\VBoxMouse.sys",

"C:\\windows\\System32\\Drivers\\VBoxGuest.sys",

"C:\\windows\\System32\\Drivers\\VBoxSF.sys",

"C:\\windows\\System32\\Drivers\\VBoxVideo.sys",

"C:\\windows\\System32\\vboxdisp.dll"

不过,不论Linux还是Windows最简单粗暴的办法就是查看MAC地址了。获得MAC地址后使用在线MAC地址厂商识别工具进行查找就能判断出网卡类型进而确认设备是实体机还是虚拟机。

以上是相对而言容易进行操作的方案,还有一些更为琐碎专业的方法:

https://www.zhihu.com/question/359121561?sort=created

https://zhuanlan.zhihu.com/p/27823437

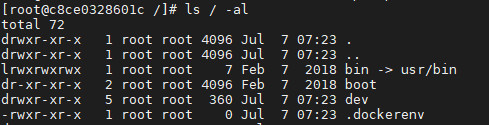

docker

上面用于判断是否虚拟机的技巧常被用于病毒、木马等恶意文件做逃逸及躲避沙箱检测时的要用到的技术,实际场景下用的最多的是判断当前拿到的服务器是不是docker。

如果发现环境缺少很多命令如(yum/rpm/apt/dpkg/wget/curl/ifconfig)或发现系统的进程非常少就要怀疑是不是处于docker环境内了。

此外,还可以通过一些特征文件来证实我们猜测的有效性。

ls -al /.dockerenv

cat /proc/1/cgroup|grep docker

getshell后的基本信息收集的更多相关文章

- mysql基本信息收集

1.下载安装 percona-toolkit 工具包http://www.percona.com/downloads/percona-toolkit/LATEST/tarball/2.运行下面两个工具 ...

- Meterpreter后渗透之信息收集

在获得目标的Meterpreter shell后 进行信息收集是后渗透工作的基础 记录一下关于meterpreter 信息收集的使用 环境: kali linux 192.168.190.141 xp ...

- 渗透测试-信息收集-c段收集

平时做渗透测试我比较喜欢用lijiejie 写的 subDomainsBrute来爆破子域名 那么爆破完成后就想收集一下网站的c段信息 下面以平安为例 爆破得到子域名为 i.pingan.com.cn ...

- 收集oracle统计信息

优化器统计范围: 表统计: --行数,块数,行平均长度:all_tables:NUM_ROWS,BLOCKS,AVG_ROW_LEN:列统计: --列中唯一值的数量(NDV),NULL值的数量,数据分 ...

- JVM的stack和heap,JVM内存模型,垃圾回收策略,分代收集,增量收集

(转自:http://my.oschina.net/u/436879/blog/85478) 在JVM中,内存分为两个部分,Stack(栈)和Heap(堆),这里,我们从JVM的内存管理原理的角度来认 ...

- 洗礼灵魂,修炼python(21)--自定义函数(2)—函数文档,doctest模块,形参,实参,默认参数,关键字参数,收集参数,位置参数

函数文档 1.什么是函数文档: 就是放在函数体之前的一段说明,其本身是一段字符串,一个完整的函数需要带有函数文档,这样利于他人阅读,方便理解此函数的作用,能做什么运算 2.怎么查看函数文档: func ...

- J2SE 8的流库 --- 收集处理结果

分类:简单计算, 收集到映射表中 , 群组和分组, 下游收集器, 约简操作 reduce() ArrayList<String> arrayList = new ArrayList< ...

- Oracle GI 日志收集工具 - TFA 简介

转载自:https://blogs.oracle.com/Database4CN/entry/tfa_collector_%E4%BB%8B%E7%BB%8D 1.TFA的目的: TFA是个11.2版 ...

- Oracle GI 日志收集工具 - TFA

1.TFA的目的: TFA是个11.2版本上推出的用来收集Grid Infrastructure/RAC环境下的诊断日志的工具,它可以用非常简单的命令协助用户收集RAC里的日志,以便进一步进行诊断:T ...

- nGrinder对监控机器收集自定义数据及源码分析

转载:https://blog.csdn.net/neven7/article/details/50782451 0.背景 性能测试工具nGrinder支持在无需修改源码的情况下,对目标服务器收集自定 ...

随机推荐

- “refer to”和“refer to as”在英语中的用法有所不同

"refer to"和"refer to as"在英语中的用法有所不同,具体区别如下: Refer to "Refer to"意为" ...

- 为什么模具设计人员中很多人不喜欢使用CAE仿真软件呢? —— 以汽车制造领域为例

参考论文: 通常 的有限元分析软件在后处理 上只是将计算结果 以图形或表格的 方式显 示 在屏幕上 , 并没有对计算结果进行系统的整理 和提炼 . 在基于有 限元 计算结果 的反复设计过程 中, 设计 ...

- Ubuntu18.04 系统环境下 vscode中忽略pylint某些错误或警告

相关: ubuntu18.04系统环境下使用vs code安装pylint检查python的代码错误 ====================================== 假设已经在前文(ht ...

- openAI的比赛retro contest的一些细节设置(Detail)

2018年openAI公司搞了一个比赛retro contest,该比赛目的是为了在自家的库retro上测试迁移强化学习的性能,虽然这个比赛已经结束多年但是现在了解一些也是有一定益处的. 比赛细节介绍 ...

- 2023年3月份至2024年3月份CCF会议情况——人工智能领域

April 2, 2023: https://2023.ecmlpkdd.org/submissions/key-dates-deadlines/ ECML-PKDD (Europe ...

- 如何关闭NVIDIA显卡的CUDA运算功能

基本很少有人会想到要关闭NVIDIA显卡的CUDA计算功能,这东西不想用就不跑cuda代码不就可以了吗,但是作为一个深度学习服务器集群的管理者来说,这个功能还是有用处的.前一阵使用实验室的一台服务器的 ...

- 机器学习中的两个重要函数--sigmoid和softmax

机器学习中,常常见到两个函数名称:sigmoid和softmax.前者在神经网络中反复出现,也被称为神经元的激活函数:后者则出现在很多分类算法中,尤其是多分类的场景,用来判断哪种分类结果的概率更大. ...

- blender-十大基本操作

- 位移运算符 1<<4

转载自 https://www.cnblogs.com/ljangle/p/13036992.html 位运算 1 << 4 static final int DEFAULT_INIT ...

- Telegram第三方登录步骤

网上看到的不多,简单做个记录,本文主要对下面的文章做补充 Telegram(电报)授权登录(web)第三方 整体步骤为: 找 botFather 创建机器人 给机器人设置域名白名单,用于设置回调地址, ...