bWAPP----HTML OS Command Injection - Blind

OS Command Injection - Blind

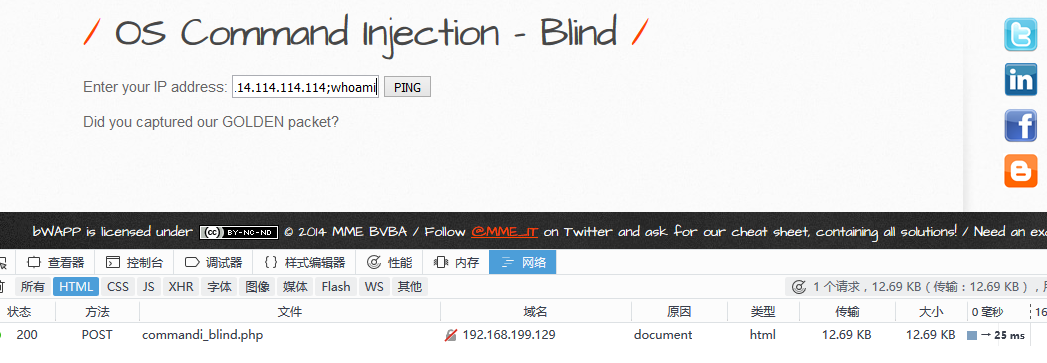

先上代码,他判断了win还是linux然后进行了ping但是结果并没有返回。

1 <div id="main">

2

3 <h1>OS Command Injection - Blind</h1>

4

5 <form action="<?php echo($_SERVER["SCRIPT_NAME"]);?>" method="POST">

6

7 <p>

8

9 <label for="target">Enter your IP address:</label>

10 <input type="text" id="target" name="target" value="">

11

12 <button type="submit" name="form" value="submit">PING</button>

13

14 </p>

15

16 </form>

17 <?php

18

19 if(isset($_POST["target"]))

20 {

21

22 $target = $_POST["target"];

23

24 if($target == "")

25 {

26

27 echo "<font color=\"red\">Please enter your IP address...</font>";

28

29 }

30

31 else

32 {

33

34 echo "Did you captured our GOLDEN packet?";

35

36 if(PHP_OS == "Windows" or PHP_OS == "WINNT" or PHP_OS == "WIN32")

37 {

38

39 // Debugging

40 // echo "Windows!";

41

42 // Increasing the PING count will slow down your web scanner!

43 shell_exec("ping -n 1 " . commandi($target));

44

45 }

46

47 else

48 {

49

50 // Debugging

51 // echo "Not Windows!";

52

53 // Increasing the PING count will slow down your web scanner!

54 shell_exec("ping -c 1 " . commandi($target));

55

56 }

57

58 }

59

60 }

61

62 ?>

63

64 </div>

看反应时间,没有任何ping,只是返回一个信息,服务器的执行速度最快

当服务器正常ping一次后,反应是17

当有命令注入时,多执行了一个命令,所以反应的时间会长,是25

如果是错误命令,服务器不执行,时间会在两者之间。

根据时间的长短就能判断服务器是否执行了注入的命令

防御代码与 上一个命令注入相同。

bWAPP----HTML OS Command Injection - Blind的更多相关文章

- Portswigger web security academy:OS command injection

Portswigger web security academy:OS command injection 目录 Portswigger web security academy:OS command ...

- bWAPP----OS Command Injection

OS Command Injection 界面: 给一个域名,它帮你返回DNS 代码: 1 <div id="main"> 2 3 <h1>OS Comma ...

- DVWA之命令注入(command injection)

Command injection就是指通过提交恶意构造的参数破坏命令语句结构,从而达到执行恶意命令的目的 LOW 无论是Windows还是Linux,都可以使用&&连接多个命令 执行 ...

- DVWA Command Injection 通关教程

Command Injection 介绍 命令注入(Command Injection),对一些函数的参数没有做过滤或过滤不严导致的,可以执行系统或者应用指令(CMD命令或者bash命令)的一种注入攻 ...

- DVWA Command Injection 解析

命令注入,即 Command Injection.是指通过提交恶意构造的参数破坏命令语句结构,从而达到执行恶意命令的目的. 在Web应用中,有时候会用到一些命令执行的函数,如php中system.ex ...

- DWVA-命令注入漏洞闯关(Command Injection)

前言 Vulnerability: Command Injection LOW级别 代码: <?php if( isset( $_POST[ 'Submit' ] ) ) { // 几首一个变量 ...

- DVWA之Command Injection

Command Injection Command Injection,即命令注入,是指通过提交恶意构造的参数破坏命令语句结构,从而达到执行恶意命令的目的.PHP命令注入攻击漏洞是PHP应用程序中常见 ...

- DVWA(四):Command Injection 全等级命令注入

Command Injection : 命令注入(Command Injection),对一些函数的参数没有做好过滤而导致用户可以控制输入的参数,使其恶意执行系统命令或这cmd.bash指令的一种注入 ...

- DVWA靶场之Command Injection(命令行注入)通关

Command Injection Low: <?php if( isset( $_POST[ 'Submit' ] ) ) { // Get input $target = $_REQUES ...

随机推荐

- SQL SERVER调优常用方法 sql优化

说起SQL SERVER的调优,我想大伙也很想知道这方面的知识.本人也正在探索的路上,大家有什么好的意见,欢迎一起探讨.研究.博取众人之长,才能扬长避短.本文中的内容主要是摘自<程序员的SQL金 ...

- 3.QOpenGLWidget-通过着色器来渲染渐变三角形

在上章2.通过QOpenGLWidget绘制三角形,我们学习绘制三角形还是单色的,本章将为三角形每个顶点着色. 1.着色器描述 着色器的开头总是要声明版本,接着是输入和输出变量.uniform和m ...

- Helium文档9-WebUI自动化-find_all获取页面table数据

前言 find_all关键字根据官方介绍的作用是查找所有出现GUI元素,并且返回list,下面通过举例说明 入参介绍 def find_all(predicate): ""&quo ...

- H5移动端实现图片上传

转至 :https://blog.csdn.net/qq_37610423/article/details/84319410 效果图: 我在用这个的时候发现博主少写了一些东西,导致功能无法实现,所以我 ...

- Phoenix的一些问题

date: 2020-09-10 13:50:00 updated: 2020-09-14 16:30:00 1. Phoenix索引 全局索引:适合读多写少的场景.写数据时因为索引表分布在不同数据节 ...

- OAuth2 快速入门

1 OAuth简述 OAuth 2.0 是一个授权协议,它允许软件应用代表(而不是充当)资源拥有者去访问资源拥有者的资源.应用向资源拥有者请求授权,然后取得令牌(token),并用它来访问资源,并且资 ...

- 【总结】mybatis分页(实现 + 原理)

1.mybatis pageHelper分页实现 (1)引入依赖 (2)配置pageHelper插件 <configuration> <!-- 引入 pageHelper插件 --& ...

- 云服务器部署scrapyd爬虫

Scrapyd部署爬虫项目 GitHub:https://github.com/scrapy/scrapyd API 文档:http://scrapyd.readthedocs.io/en/stabl ...

- Spring Cloud Alibaba 之 版本选择

alibaba 版本问题 一下是Spring cloud ,Spring Cloud Alibaba, Spring Boot 之间的版本选择 在版本选择上大家尽量选择稳定版,也就是Release 后 ...

- K8S 搭建 Kafka:2.13-2.6.0 和 Zookeeper:3.6.2 集群

搭建 Kafka:2.13-2.6.0 和 Zookeeper:3.6.2 集群 一.服务版本信息: Kafka:v2.13-2.6.0 Zookeeper:v3.6.2 Kubernetes:v1. ...