bWAPP----HTML OS Command Injection - Blind

OS Command Injection - Blind

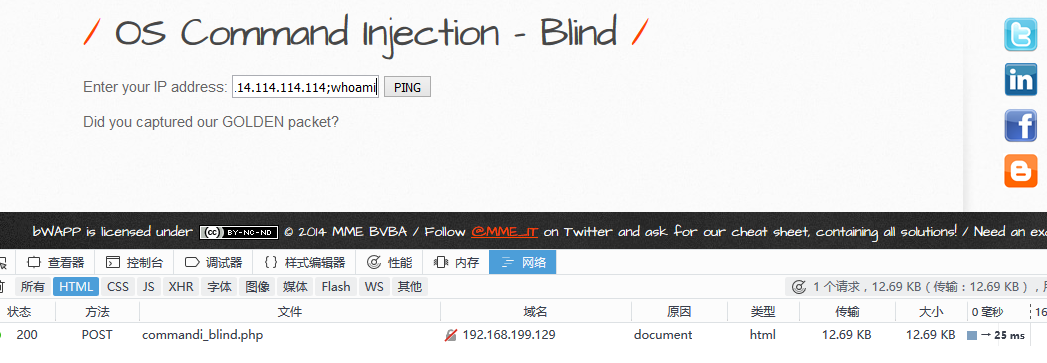

先上代码,他判断了win还是linux然后进行了ping但是结果并没有返回。

1 <div id="main">

2

3 <h1>OS Command Injection - Blind</h1>

4

5 <form action="<?php echo($_SERVER["SCRIPT_NAME"]);?>" method="POST">

6

7 <p>

8

9 <label for="target">Enter your IP address:</label>

10 <input type="text" id="target" name="target" value="">

11

12 <button type="submit" name="form" value="submit">PING</button>

13

14 </p>

15

16 </form>

17 <?php

18

19 if(isset($_POST["target"]))

20 {

21

22 $target = $_POST["target"];

23

24 if($target == "")

25 {

26

27 echo "<font color=\"red\">Please enter your IP address...</font>";

28

29 }

30

31 else

32 {

33

34 echo "Did you captured our GOLDEN packet?";

35

36 if(PHP_OS == "Windows" or PHP_OS == "WINNT" or PHP_OS == "WIN32")

37 {

38

39 // Debugging

40 // echo "Windows!";

41

42 // Increasing the PING count will slow down your web scanner!

43 shell_exec("ping -n 1 " . commandi($target));

44

45 }

46

47 else

48 {

49

50 // Debugging

51 // echo "Not Windows!";

52

53 // Increasing the PING count will slow down your web scanner!

54 shell_exec("ping -c 1 " . commandi($target));

55

56 }

57

58 }

59

60 }

61

62 ?>

63

64 </div>

看反应时间,没有任何ping,只是返回一个信息,服务器的执行速度最快

当服务器正常ping一次后,反应是17

当有命令注入时,多执行了一个命令,所以反应的时间会长,是25

如果是错误命令,服务器不执行,时间会在两者之间。

根据时间的长短就能判断服务器是否执行了注入的命令

防御代码与 上一个命令注入相同。

bWAPP----HTML OS Command Injection - Blind的更多相关文章

- Portswigger web security academy:OS command injection

Portswigger web security academy:OS command injection 目录 Portswigger web security academy:OS command ...

- bWAPP----OS Command Injection

OS Command Injection 界面: 给一个域名,它帮你返回DNS 代码: 1 <div id="main"> 2 3 <h1>OS Comma ...

- DVWA之命令注入(command injection)

Command injection就是指通过提交恶意构造的参数破坏命令语句结构,从而达到执行恶意命令的目的 LOW 无论是Windows还是Linux,都可以使用&&连接多个命令 执行 ...

- DVWA Command Injection 通关教程

Command Injection 介绍 命令注入(Command Injection),对一些函数的参数没有做过滤或过滤不严导致的,可以执行系统或者应用指令(CMD命令或者bash命令)的一种注入攻 ...

- DVWA Command Injection 解析

命令注入,即 Command Injection.是指通过提交恶意构造的参数破坏命令语句结构,从而达到执行恶意命令的目的. 在Web应用中,有时候会用到一些命令执行的函数,如php中system.ex ...

- DWVA-命令注入漏洞闯关(Command Injection)

前言 Vulnerability: Command Injection LOW级别 代码: <?php if( isset( $_POST[ 'Submit' ] ) ) { // 几首一个变量 ...

- DVWA之Command Injection

Command Injection Command Injection,即命令注入,是指通过提交恶意构造的参数破坏命令语句结构,从而达到执行恶意命令的目的.PHP命令注入攻击漏洞是PHP应用程序中常见 ...

- DVWA(四):Command Injection 全等级命令注入

Command Injection : 命令注入(Command Injection),对一些函数的参数没有做好过滤而导致用户可以控制输入的参数,使其恶意执行系统命令或这cmd.bash指令的一种注入 ...

- DVWA靶场之Command Injection(命令行注入)通关

Command Injection Low: <?php if( isset( $_POST[ 'Submit' ] ) ) { // Get input $target = $_REQUES ...

随机推荐

- PHPStorm注释缩进问题

以下是让强迫症很难受的注释格式 以下几步即可解决强迫症的烦恼 1.点击File 2.点击setting 3.按照以下几步走 4.按照以下几步走 5.最后效果如下

- 【转】Python3 正则表达式特殊符号及用法(详细列表)

转载自鱼c论坛:https://fishc.com.cn/forum.php?mod=viewthread&tid=57691&extra=page%3D1%26filter%3Dty ...

- 这十个Python常用库?学习Python的你必须要知道!

想知道Python取得如此巨大成功的原因吗?只要看看Python提供的大量库就知道了 ,包括原生库和第三方库.不过,有这么多Python库,有些库得不到应有的关注也就不足为奇了.此外,只在一个领域里的 ...

- 报错 source-1.6 中不支持 diamond运算符

报错 source-1.6 中不支持 diamond运算符 解决方式 在pom.xml文件中修改 <plugin> <groupId>org.apache.maven.plug ...

- 国内npm镜像源设置

淘宝npm镜像 搜索地址:http://npm.taobao.org/ registry地址:http://registry.npm.taobao.org/ cnpmjs镜像 搜索地址:http:// ...

- pycharm调试bug Process finished with exit code -1073740791 (0xC0000409)

我经常py代码出错 控制台只提示这个 Process finished with exit code -1073740791 (0xC0000409) 但是根本没有报错原因 首先我们应该改一下pych ...

- mysql 索引的原理(超细)

一 介绍 为何要有索引? 一般的应用系统,读写比例在10:1左右,而且插入操作和一般的更新操作很少出现性能问题,在生产环境中,我们遇到最多的,也是最容易出问题的,还是一些复杂的查询操作,因此对查询语句 ...

- Java中的微信支付(2):API V3 微信平台证书的获取与刷新

1. 前言 在Java中的微信支付(1):API V3版本签名详解一文中胖哥讲解了微信支付V3版本API的签名,当我方(你自己的服务器)请求微信支付服务器时需要根据我方的API证书对参数进行加签,微信 ...

- Linux和MySQL的安装与基本操作

- CF715E—— Complete the Permutations

传送门:QAQQAQ 题意:给你两个$1$~$n$的排列,0表示该位置数字不确定,两两交换第一个排列中的元素使之变成第二个排列,令$s[x]$表示对于所有不同的两个排列,最少交换次数为$x$的序列有$ ...