攻防世界MISC进阶区---41-45

41.Get-the-key.txt

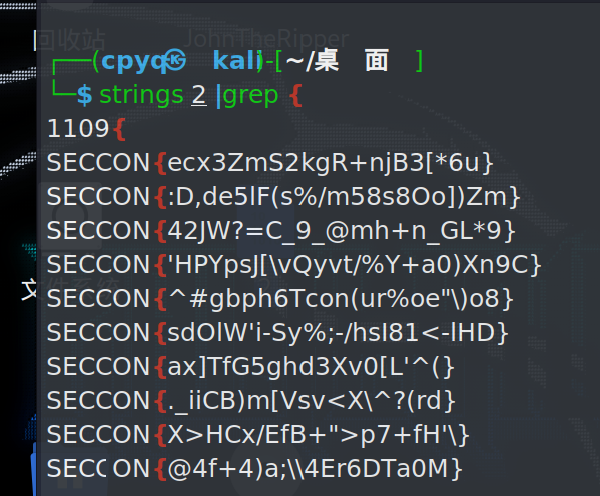

得到无类型文件,扔进kali中,strings一下,得到了一堆像flag的内容

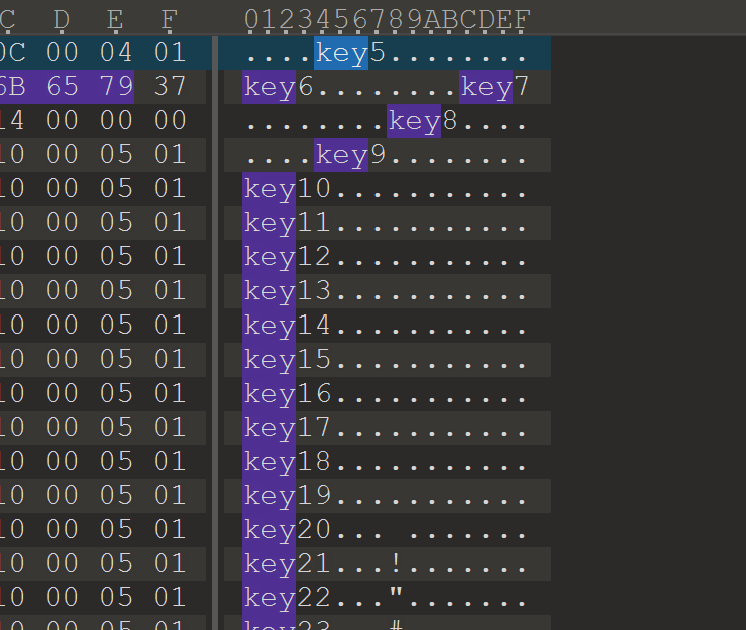

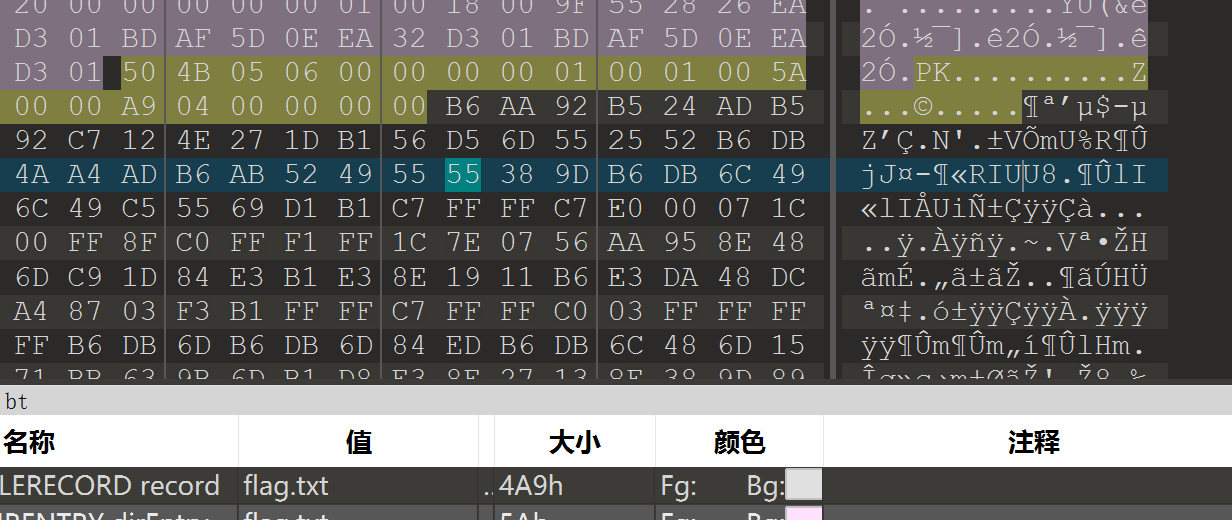

扔进010 Editor中,搜索关键字,发现一堆文件,改后缀为zip

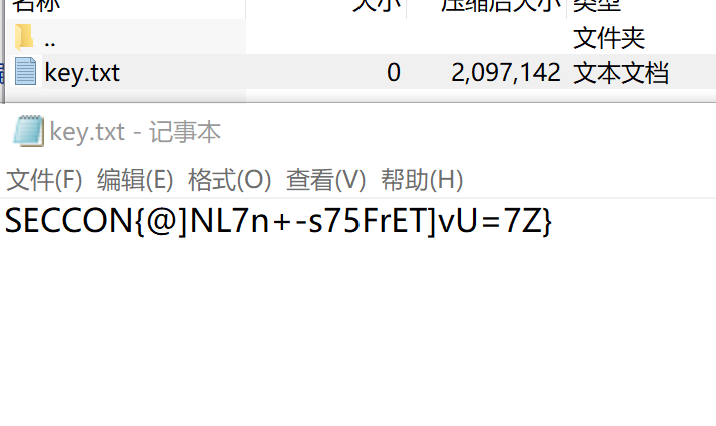

打开,直接得到flag

42.Reverse-it

得到无类型文件,010 Editor查看,发现开头是 9D FF,结尾是FF 8D FF,再一联想题目,reserve,所以就是将整个十六进制模板倒过来,就可以得到想要的了,网上找的脚本

import binascii

from PIL import Image

import matplotlib.pyplot as plt

# 打开文件,并进行十六进制反转

with open('1', 'rb+') as file:

file_data = file.read()

hex_data = binascii.b2a_hex(file_data)

reverse_hex = hex_data[::-1]

# 转存十六进制文件为

with open('res.jpg', 'wb+') as file:

file.write(binascii.a2b_hex(reverse_hex))

# 图像进行水平翻转

img = Image.open('res.jpg')

img = img.transpose(Image.FLIP_LEFT_RIGHT)

# plt绘制

plt.imshow(img)

plt.show()

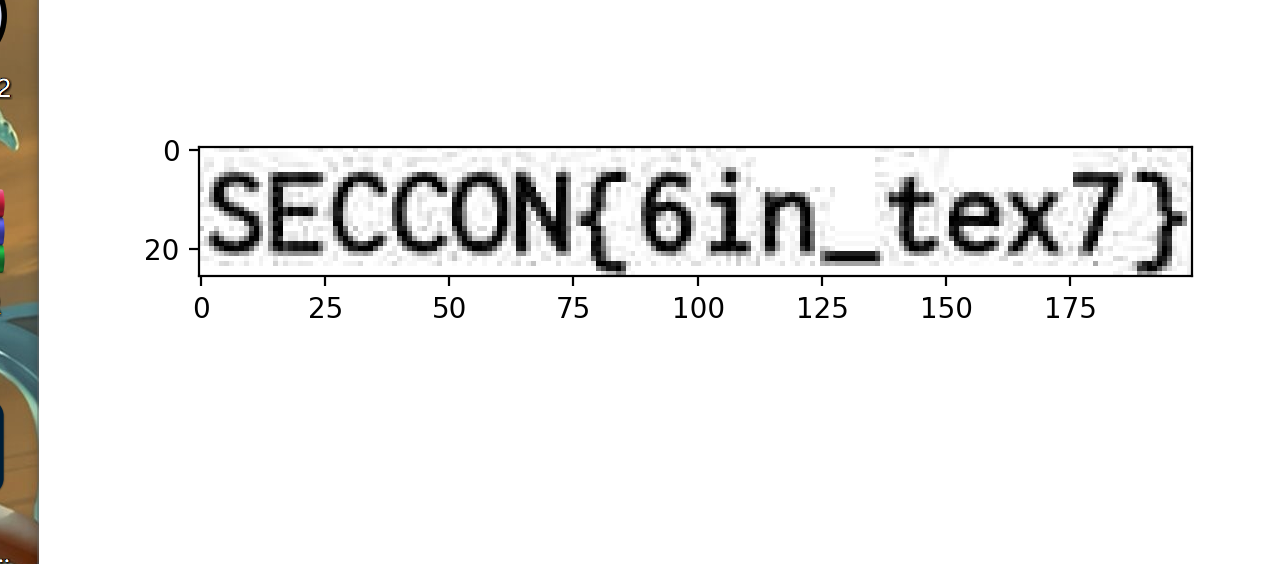

得到flag(直接模板翻转后得到的是镜面的flag)

43.打野

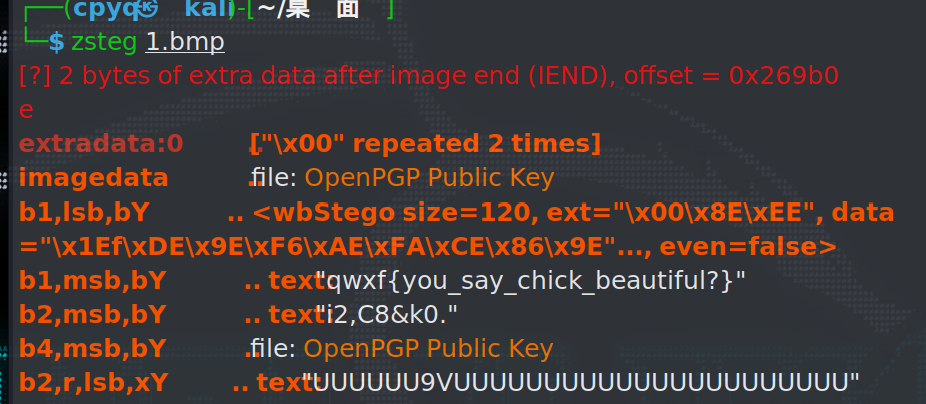

得到一张图片,因为是bmp,所以扔进kali中zsteg一下看看

ok,得到flag

zsteg用法参考:https://www.cnblogs.com/pcat/p/12624953.html

44.3-11

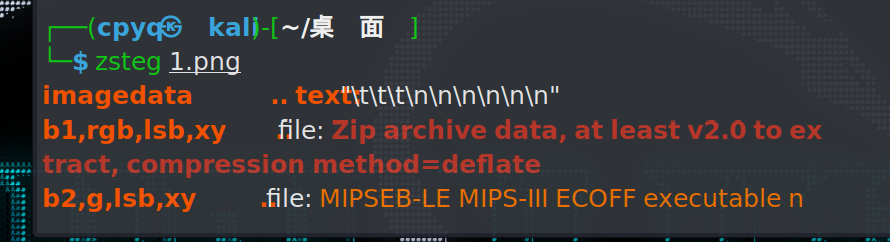

得到一张猫猫的png,binwalk一下,有错误信息,zsteg查看一下,提示有zip的信息隐藏

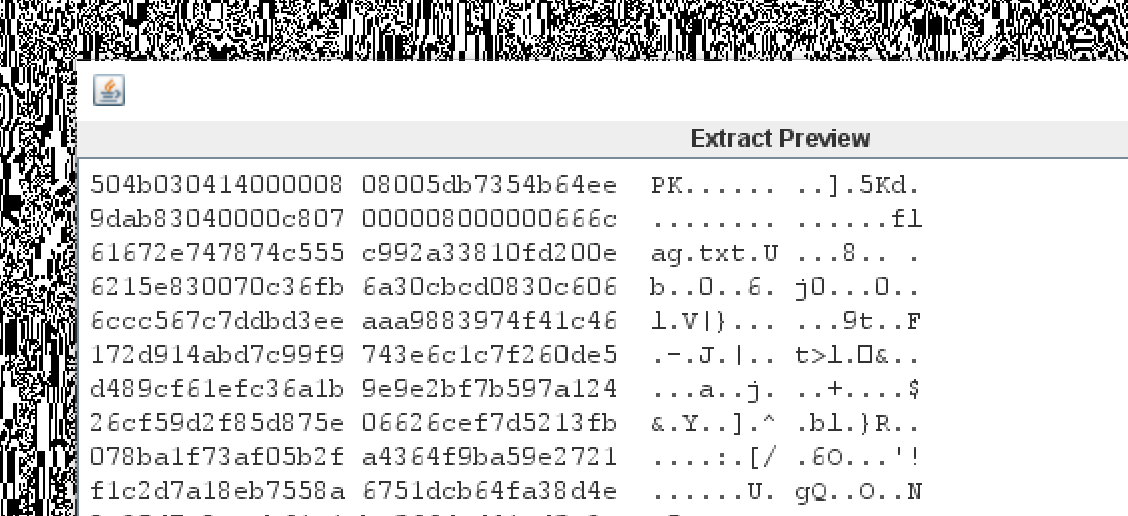

扔进stegsolve中查看,可以看到在red0、blue0、green0、的通道有小的黑块,过滤0通道,得到PK开头的文件数据, save bin保存数据,更名为zip

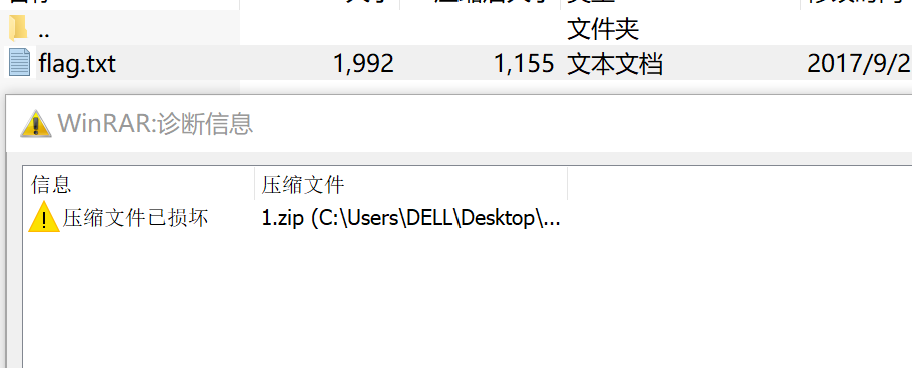

打开zip,有flag.txt,但是显示文件有损毁

扔进010 Editor,在末尾发现一堆数据,删除,保存,修好了。

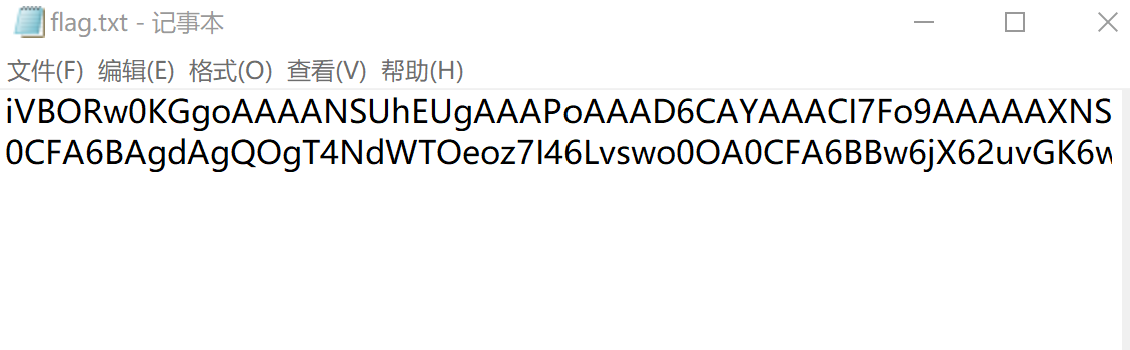

打开flag.txt,得到一堆字符串

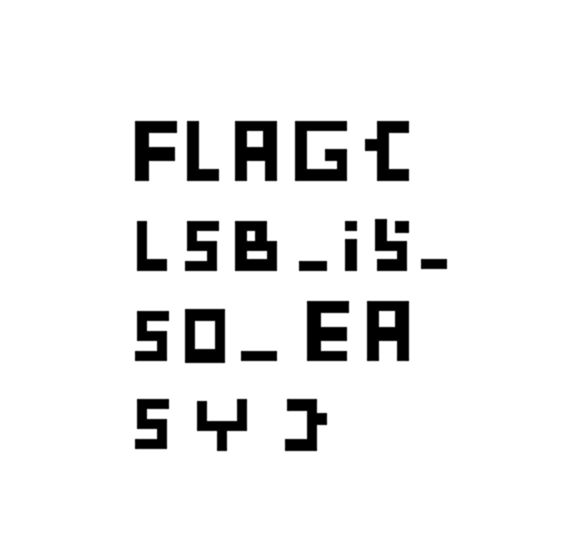

base64解码,得到png,即为flag

45.halo

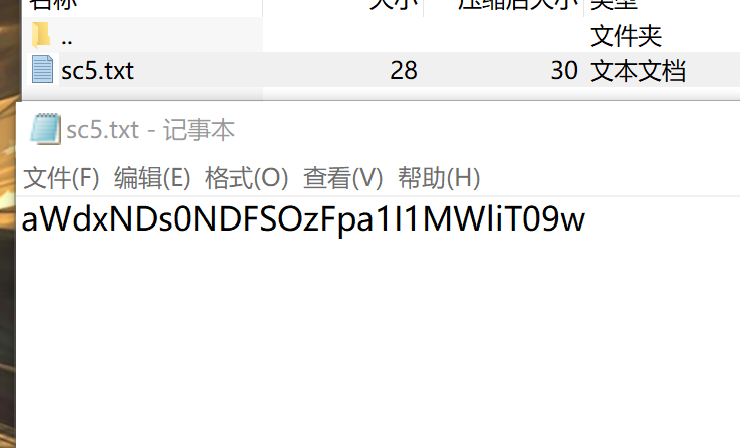

得到一串字符串

放进quipqiup中,得到

思路不对,再找,应该是base64+异或,网上找的脚本

import string

from base64 import *

b=b64decode("aWdxNDs1NDFSOzFpa1I1MWliT08w")

data=list(b)

for k in range(0,200):

key=""

for i in range(len(data)):

key+=chr(data[i]^k)

print(key)

得到flag{jdr78672Q82jhQ62jaLL3}

攻防世界MISC进阶区---41-45的更多相关文章

- 攻防世界MISC进阶区 61-63

61.肥宅快乐题 得到swf文件,但是用PotPlayer打不开,用浏览器应该可以打开,打开后可以在npc的对话中看到一段base64 解密后就可以得到flag 62.warmup 得到一张png和一 ...

- 攻防世界MISC进阶区 52-55

52.Excaliflag 得到一张png,扔进stegsolve中查看,找到flag 53.Just-No-One 得到一个exe,运行后居然是一个安装程序,看了一下没什么问题,扔进ida pro中 ...

- 攻防世界MISC进阶区—48-51

48.Become_a_Rockstar 得到无类型文件,010 Editor打开为几段话,看到标示性的NCTF{),怀疑是用脚本加密后的结果,网上查了一下,得知Rockstar是一种语言,用rock ...

- 攻防世界MISC进阶区--39、40、47

39.MISCall 得到无类型文件,010 Editor打开,文件头是BZH,该后缀为zip,打开,得到无类型文件,再改后缀为zip,得到一个git一个flag.txt 将git拖入kali中,在g ...

- 攻防世界MISC—进阶区32—37

32.normal_png 得到一张png,扔进kali中binwalk 和 pngcheck一下,发现CRC报错 尝试修改图片高度,我是把height的2改为4,得到flag 33.很普通的数独 得 ...

- 攻防世界MISC—进阶区21-30

21.easycap 得到一个pcap文件,协议分级统计,发现都是TCP协议 直接追踪tcp流,得到FLAG 22.reverseMe 得到一张镜面翻转的flag,放入PS中,图像-图像旋转-水平翻转 ...

- 攻防世界MISC—进阶区11-20

11.János-the-Ripper 得到未知类型的文件,010 Editor打开后看到pk,得知是真加密的zip文件. 密码在文件中没有提示,根据题目名字,János-the-Ripper Ján ...

- 攻防世界MISC—进阶区1-10

1.something_in_image zip中的文件用010 Editor打开后直接搜索flag,即可找到flag 2.wireshark-1 zip内是pcap文件,打开后根据题目知道要寻找登录 ...

- 攻防世界_MISC进阶区_Get-the-key.txt(详细)

攻防世界MISC进阶之Get-the-key.txt 啥话也不说,咱们直接看题吧! 首先下载附件看到一个压缩包: 我们直接解压,看到一个文件,也没有后缀名,先用 file 看一下文件属性: 发现是是L ...

随机推荐

- Linux-文件查找-打包压缩-tar

1.文件查找工具locate,find 1.1 locate locate 查询系统上预建的文件索引数据库 /var/lib/mlocate/mlocate.db 索引的构建是在系统较为空闲时自动进 ...

- 【转】WinForm窗体刻度尺

`using System; using System.Drawing; using System.Windows.Forms; using System.Drawing.Drawing2D; nam ...

- Ping原理详解

关注「开源Linux」,选择"设为星标" 回复「学习」,有我为您特别筛选的学习资料~ 前言 Ping是排除设备访问故障的常见方法.它使用Internet控制消息协议ICMP(Int ...

- 多线程07:async、future、packaged_task、promise

async.future.packaged_task.promise 本节内容需要包含头文件:#include <future> 一.std::async. std::future 创建后 ...

- 虚拟机:KVM

1. KVM 介绍 1.0 虚拟化简史 其中,KVM 全称是 基于内核的虚拟机(Kernel-based Virtual Machine),它是Linux 的一个内核模块,该内核模块使得 Linux ...

- TyepScript学习

前提 JS缺陷 (1)变量频繁变换类型,类型不明确难以维护 TS定义 (1)定义 以JavaScript为基础构建的语音,一个JavaScript的超集,扩展js添加了类型, 可以在任何支持js的平台 ...

- 对比不同版本windows对libreoffice的支持情况

由于最近需要用到libreoffice进行对文档转换为pdf,不光需要考虑在linux下的表现,还需要对比下Windows下的兼容性. 在网上各个论坛都找了下,以及libreoffice的中文社区发帖 ...

- 彰显个性│github和gitlab之自定义首页样式

目录 一.个性首页 二.制作步骤 三.修改内容 一.个性首页 相信很多小伙伴在逛 github 和 gitlab 的时候 会发现很多开发者的首页异常的炫酷,如 https://github.com/c ...

- 前端4BOM与DOM

内容概要 BOM操作(了解) DOM操作 DOM操作标签 获取值操作 属性操作 事件 -事件案例 内容详情 BOM操作(了解)

- 清除 GitHub 历史记录的隐私信息

清理 github 敏感信息 有的时候我们在提交到github上的内容不小心含有敏感代码,比如密码,公司的服务器IP等.这个时候就要通过一些手段清除这些信息. GitHub官方方案比较码放,所以推荐使 ...