操作系统学习笔记(二) 页式映射及windbg验证方式

页式映射

本系列截图来自网络搜索及以下基本书籍:

《Windows内核设计思想》

《Windows内核情景分析》

《WINDOWS内核原理与实现》

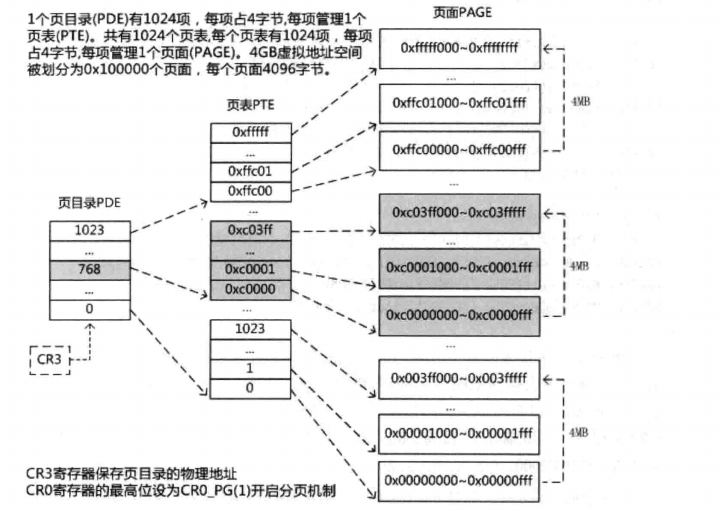

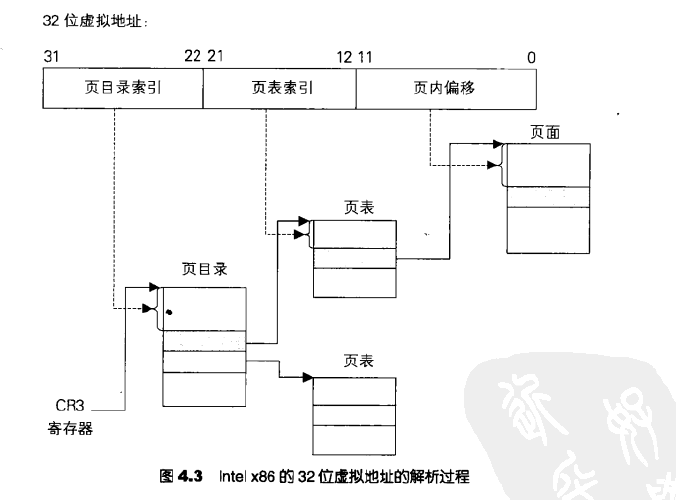

一个32位虚拟地址,该地址其实分为三个部分:页目录表偏移、页表偏移和页偏移。其22-31位表示页目录表偏移,12-21位表示页表偏移,剩下的0-11位表示页面内偏移。

映射过程如下:

以最常见的物理页面为4K规格为例。

首先我们获得一个32位虚拟地址,然后查询CR3寄存器,确认页目录表(PDT)的位置,根据虚拟地址22-31位的偏移值找到该页面目录项(PDE),该页面目录项指向一个页表(PT),再根据虚拟地址12-21位的偏移值找到该页面项(PTE),该页面项指向一个4K大小的内存页,根据虚拟地址的0-11位的页面内偏移找到物理地址。

页面目录表的偏移和页面表的偏移之所以是10位

是因为2的10次方=1024

也就是页面目录表和页面表的中包含有1024个选项

每个选项保存的是一个32位地址(指向页表或者物理内存页) 也就4字节

1024*4 = 4K

刚好就是一个物理页面的长度

而虚拟地址中的页偏移是0-11位 刚好12位

2的12次方式4096 也就是4K

刚好描述一个物理内存页的小大。

//==============================

使用windbg来验证分页机制

参考:http://www.cnblogs.com/winston/archive/2009/04/12/1434225.html

实验环境: 32位windows操作系统 未开启PAE地址扩展

安装了windbg调试器

首先开启计算器 在其中输入9999几个数字

使用windbg 附加到这个计算器进程上

输入 x calc!gpsz*

如下:

0:002> x calc!gpsz*

01014dc4 calc!gpszNum = <no type information>

再看看 01014dc4 这个地址包含了什么

0:002> dd 01014dc4

01014dc4 000b11d8 00000008 00000000 00000001

01014dd4 00000000 00000000 ffffffff 00000000

01014de4 00000000 00000006 00330032 00320034

再看看地址000b11d8 存储的什么数字

0:002> du 000b11d8

000b11d8 "9999."

到这里我们就可以确认 进程 calc.exe 中地址000b11d8 存储内容为"9999.";

我们再开启一个windbg 进入本地内核调试模式 kernel debug->local

先获取所有进程信息

kd> !process 0 0

PROCESS 84a5c278 SessionId: 0 Cid: 0b0c Peb: 7ffd4000 ParentCid: 00a8

DirBase: 0d69a000 ObjectTable: e1fba560 HandleCount: 44.

Image: calc.exe

PROCESS 845ed400 SessionId: 0 Cid: 0be0 Peb: 7ffdd000 ParentCid: 00a8

DirBase: 17b94000 ObjectTable: e1ee9ac0 HandleCount: 108.

Image: windbg.exe

PROCESS 8454da10 SessionId: 0 Cid: 0f68 Peb: 7ffdf000 ParentCid: 041c

DirBase: 0c5f7000 ObjectTable: e1e739b8 HandleCount: 112.

Image: wuauclt.exe

PROCESS 84a5fc00 SessionId: 0 Cid: 059c Peb: 7ffd3000 ParentCid: 0330

DirBase: 0c13d000 ObjectTable: e1f9d820 HandleCount: 155.

Image: wmiprvse.exe

得到calc.exe进程信息 其中DirBase: 0d69a000即是指向页面目录表的物理页面

而在页面目录表的偏移就是虚拟地址000b11d8 的高10位 就是0(0000 0000 00)

使用!dd 查看物理地址内容 页面目录表加偏移的内容

kd> !dd 0d69a000 +0

# d69a000 0d881867 0d667867 0d443867 00000000

# d69a010 0d834867 00000000 00000000 00000000

# d69a020 00000000 00000000 00000000 00000000

# d69a030 00000000 00000000 00000000 00000000

# d69a040 00000000 00000000 00000000 00000000

# d69a050 00000000 00000000 00000000 00000000

# d69a060 00000000 00000000 00000000 00000000

# d69a070 00000000 00000000 00000000 00000000

0d881867即使页面表的物理地址,同样我们只取高20位,低12位是该物理页面的属性记录

页面表的偏移是虚拟地址000b11d8 中间10位 也就是 0b1 (00 1011 0001)

读取页面表加偏移的内容

kd> !dd 0d881000 +b1*4 l1

# d8812c4 0d75e867

最后获得了页面 页面同样只取高20位,低12位是该物理页面的属性记录

偏移是虚拟地址000b11d8 低12位也就是1d8

kd> !dd 0d881000 +b1*4 l1

# d8812c4 0d75e867

使用!du 指令来读取物理页面的内容

kd> !du 0d75e000+1d8

# d75e1d8 "234234."

与虚拟地址000b11d8 内容一致

即 calc.exe进程中 虚拟地址000b11d8转化为物理地址0d75e000+1d8

操作系统学习笔记(二) 页式映射及windbg验证方式的更多相关文章

- ucore操作系统学习笔记(二) ucore lab2物理内存管理分析

一.lab2物理内存管理介绍 操作系统的一个主要职责是管理硬件资源,并向应用程序提供具有良好抽象的接口来使用这些资源. 而内存作为重要的计算机硬件资源,也必然需要被操作系统统一的管理.最初没有操作系统 ...

- Hibernate学习笔记二:常用映射配置

转载请注明原文地址:http://www.cnblogs.com/ygj0930/p/6760895.html 一:单向一对一 常用唯一外键的方法来配置单向一对一关系. 1:实体关系 类A中有类B对象 ...

- redux-form的学习笔记二--实现表单的同步验证

(注:这篇博客参考自redux-form的官方英文文档)左转http://redux-form.com/6.5.0/examples/syncValidation/ 在这篇博客里,我将用redux-f ...

- 操作系统学习笔记5 | 用户级线程 && 内核级线程

在上一部分中,我们了解到操作系统实现多进程图像需要组织.切换.考虑进程之间的影响,组织就是用PCB的队列实现,用到了一些简单的数据结构知识.而本部分重点就是进程之间的切换. 参考资料: 课程:哈工大操 ...

- 《SQL必知必会》学习笔记二)

<SQL必知必会>学习笔记(二) 咱们接着上一篇的内容继续.这一篇主要回顾子查询,联合查询,复制表这三类内容. 上一部分基本上都是简单的Select查询,即从单个数据库表中检索数据的单条语 ...

- 操作系统学习笔记----进程/线程模型----Coursera课程笔记

操作系统学习笔记----进程/线程模型----Coursera课程笔记 进程/线程模型 0. 概述 0.1 进程模型 多道程序设计 进程的概念.进程控制块 进程状态及转换.进程队列 进程控制----进 ...

- NumPy学习笔记 二

NumPy学习笔记 二 <NumPy学习笔记>系列将记录学习NumPy过程中的动手笔记,前期的参考书是<Python数据分析基础教程 NumPy学习指南>第二版.<数学分 ...

- Django学习笔记二

Django学习笔记二 模型类,字段,选项,查询,关联,聚合函数,管理器, 一 字段属性和选项 1.1 模型类属性命名限制 1)不能是python的保留关键字. 2)不允许使用连续的下划线,这是由dj ...

- kvm虚拟化学习笔记(二)之linux kvm虚拟机安装

KVM虚拟化学习笔记系列文章列表----------------------------------------kvm虚拟化学习笔记(一)之kvm虚拟化环境安装http://koumm.blog.51 ...

随机推荐

- windows7 64位安装tensorflow 1.4.0 CPU版本

机器学习和深度学习真是新生代的宠儿,我也被安排来搞这个了,这下是真的从0开始了.看了几天ppt,想跑跑代码试试,装个环境. 都说tensorflow很火很好用,反正我什么也不懂,准备把这些框架一个一个 ...

- 前端-JavaScript1-3——JavaScript之字面量

字面量?????? 字面量:英语叫做literals,有些书上叫做直接量.看见什么,它就是什么. 我们先来学习数字的字面量,和字符串的字面量.剩余的字面量类型,我们日后遇见再介绍. 3.1 数字的字面 ...

- 关于想通过ros的dstnat实现公网IP nat 公网IP的情况

转发群里大神的“苏州-海豚在跳舞”的图 理论上客户机收到2.2.2.2过来的包应该直接丢弃.因为它并没有给2.2.2.2发过包.这里不知道如果在2.2.2.2上做 src-nat伪装成1.1.1.1回 ...

- 减肥标准BMI指数

原文: https://baike.baidu.com/item/BMI%E6%8C%87%E6%95%B0/4477882?fromtitle=%E4%BD%93%E9%87%8D%E6%8C%87 ...

- SYSAUX表空间清理

最近zabbix告警某业务sysaux表空间使用率超过95%,使用sql查看sysaux表空间设置了32G,32G的表空间竟然使用了95%.一般来讲除开业务数据存放的表空间,DBA要着重关注SYSTE ...

- debian系统的另一个包管理器aptitude

最近在玩OPI的时候遇到了一个包因为各种依赖问题死活装不上.苦搜很久找到这个aptitude包管理器. 基于debain衍生的各种操作系统比较常用包管理器是apt,不过apt在遇到依赖问题的时候处理得 ...

- 【笔记】range函数在py3里面的处理及numpy库效率比较【原创】

今天看了一下,numpy数组操作其中一段代码,主要是测试用纯python和numpy之间的性能问题 在py2环境下,代码如下: def pysum(n): a = range(n) b = range ...

- ELK+Beats日志分析系统部署

一. 名词介绍: E:ElasticSearch 搜索,简称es L:Logstash 管理日志和事件的工具 K:Kibana 功能强大的数据显示客户端 Beats 轻量级数据传 ...

- PHP安装Commposer

一先把php加到环境变量里面测试 看一下版本号: 二,composer得安装注意安装的时候 php必须在5.59以上版本,openssl的扩展开启,pdo的扩展开启,mbstring的扩展开启 1,下 ...

- 深度学习原理与框架-递归神经网络-RNN网络基本框架(代码?) 1.rnn.LSTMCell(生成单层LSTM) 2.rnn.DropoutWrapper(对rnn进行dropout操作) 3.tf.contrib.rnn.MultiRNNCell(堆叠多层LSTM) 4.mlstm_cell.zero_state(state初始化) 5.mlstm_cell(进行LSTM求解)

问题:LSTM的输出值output和state是否是一样的 1. rnn.LSTMCell(num_hidden, reuse=tf.get_variable_scope().reuse) # 构建 ...