OSCP Learning Notes - Enumeration(1)

Installing Kioptrix: Level 1

Download the vm machine form https://www.vulnhub.com/entry/kioptrix-level-1-1,22/.

In the Kali Linux:

Find the devices in the intranet using the following command:

netdiscover -i eth0

Scan the target kioptrix vm through nmap

nmap -Pn -sS --stats-every 3m --max-retries --max-scan-delay --defeat-rst-ratelimit -T4 -p1- -oN /root/kioptrix1.txt 10.0.0.20

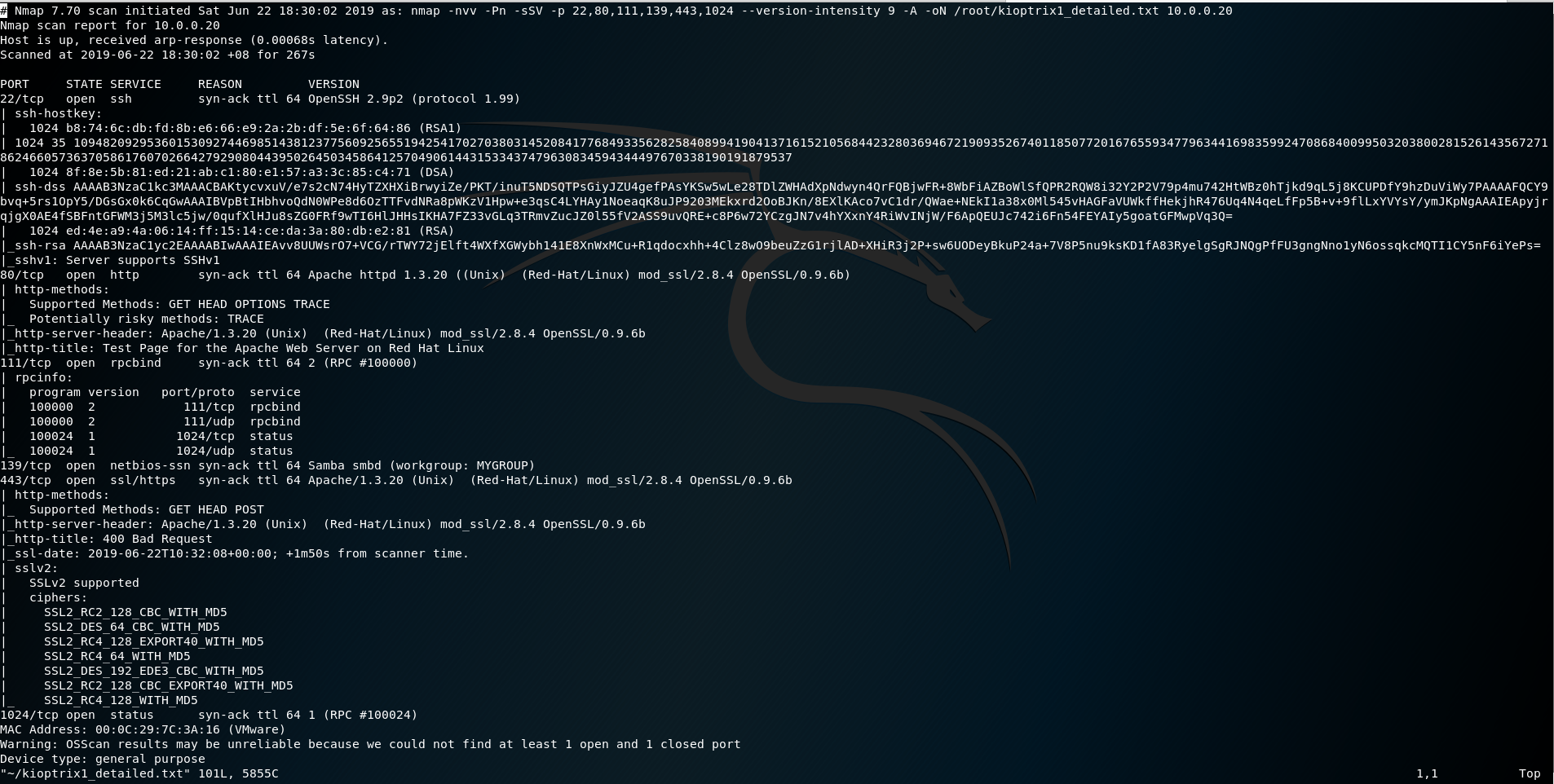

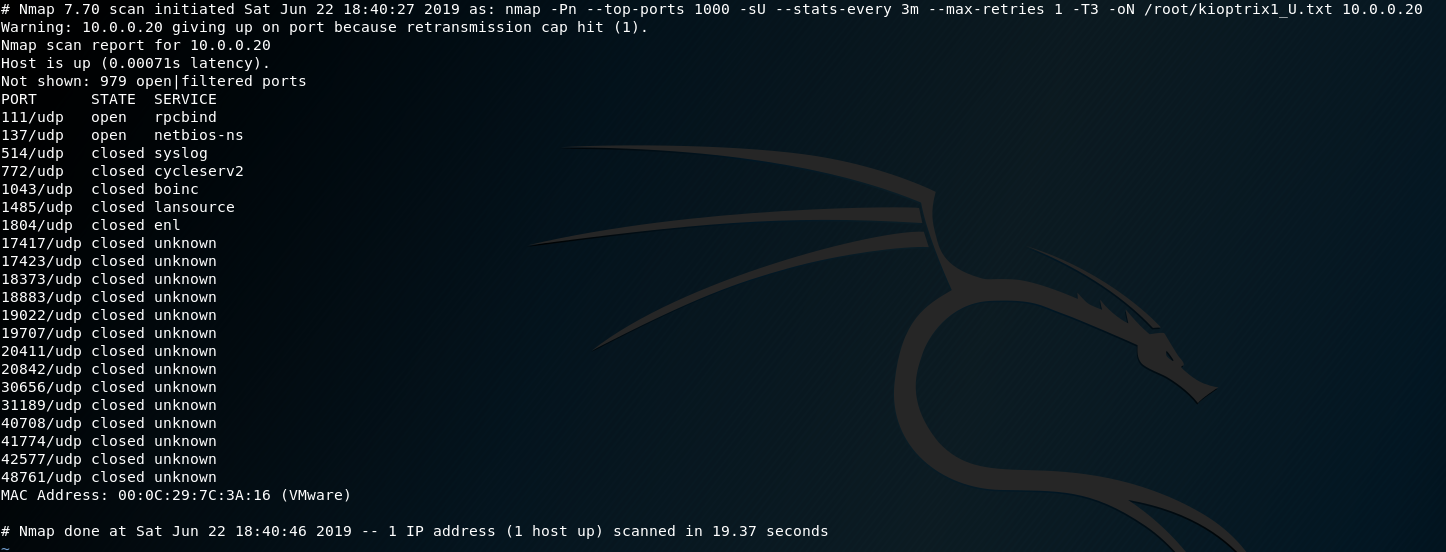

nmap -nvv -Pn -sSV -p ,,,,, --version-intensity -A -oN /root/kioptrix1_detailed.txt 10.0.0.20

nmap -Pn --top-ports -sU --stats-every 3m --max-retries -T3 -oN /root/kioptrix1_U.txt 10.0.0.20

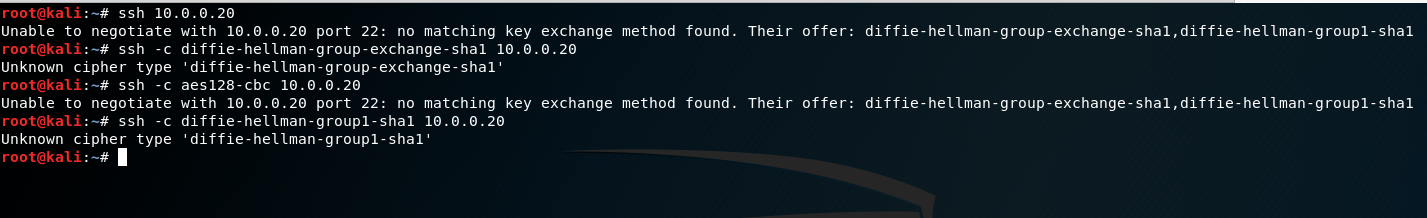

SSH Enumeration

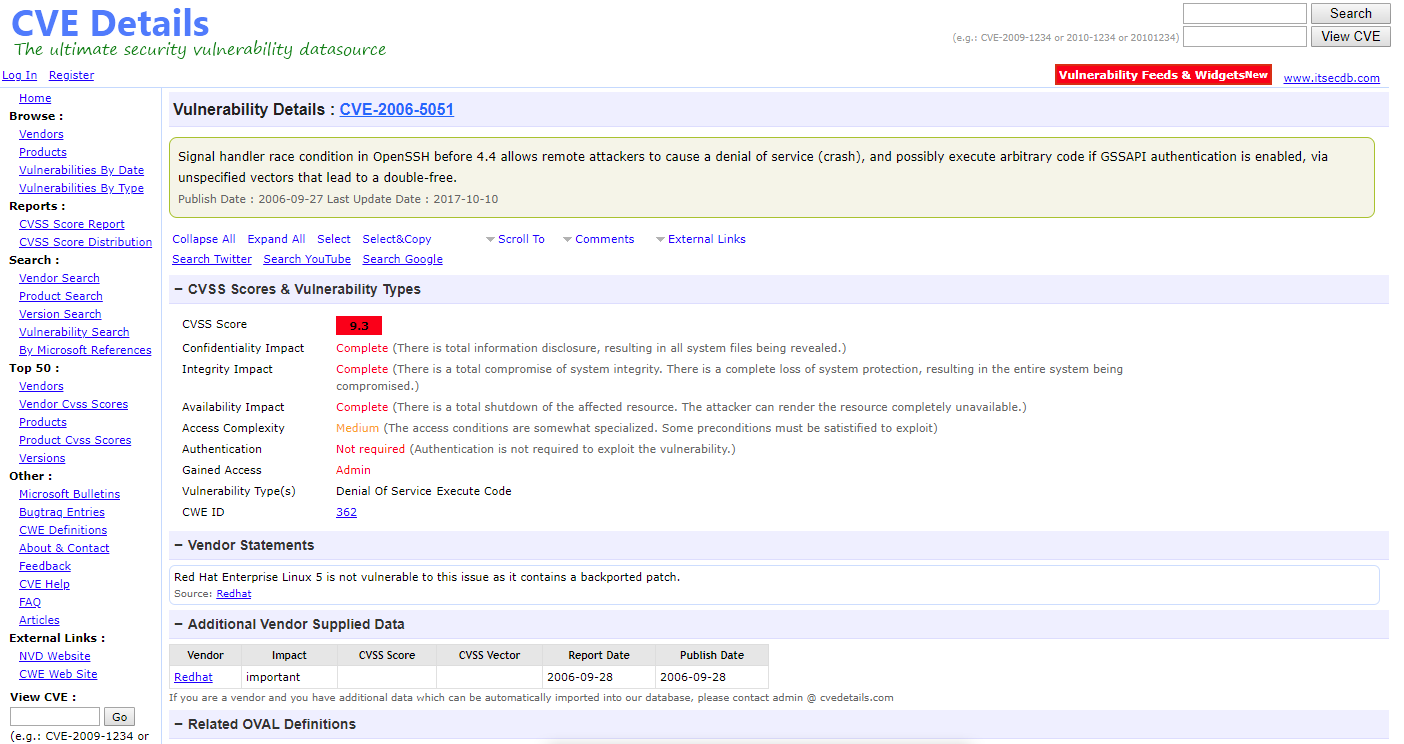

1. Search vulnarabilites through Internet.

Key words: openssh 2.9p2 exploit

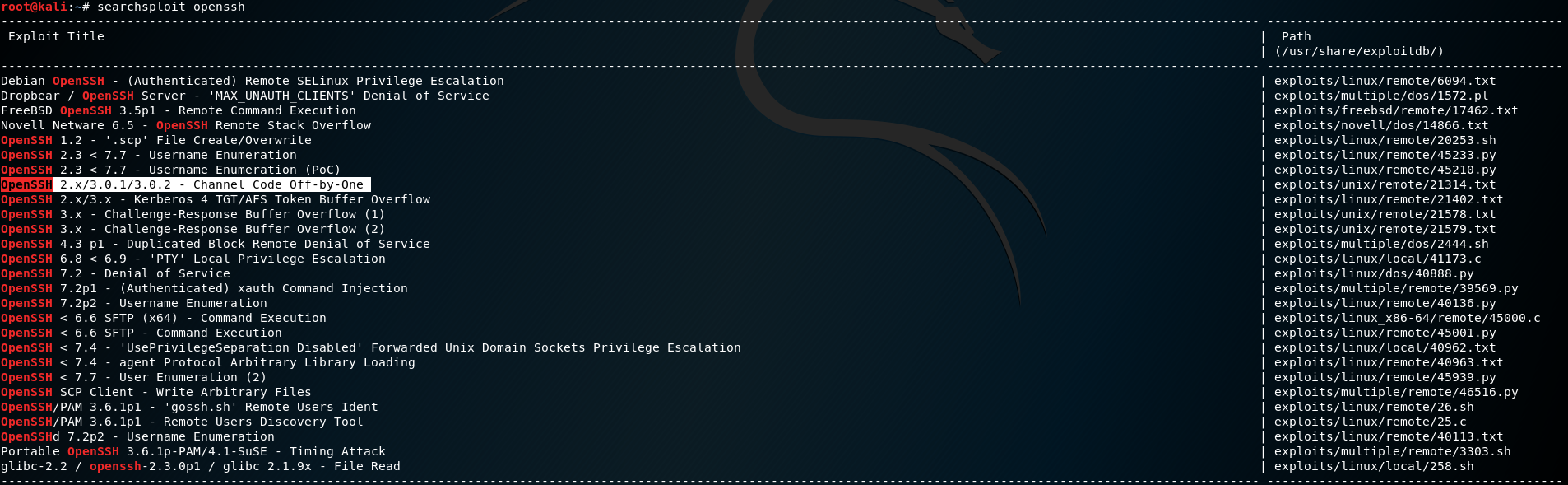

2.Search exploitable information through Kali

searchsploit openssh

3. Try to exploit the target host - such as brute force attack

OSCP Learning Notes - Enumeration(1)的更多相关文章

- OSCP Learning Notes - Enumeration(4)

DNS Enumeration 1. Host Tool host is a simple utility for performing DNS lookups. It is normally use ...

- OSCP Learning Notes - Enumeration(3)

SMB Enumeration 1. Set the smb configurations. locate smb.conf vim /etc/samba/smb.conf Insert the gl ...

- OSCP Learning Notes - Enumeration(2)

HTTP Enumeration Target Host IP: 10.0.0.20 Brute Forcing using DirBuster 1. Start the dirbuster and ...

- OSCP Learning Notes - Overview

Prerequisites: Knowledge of scripting languages(Bash/Pyhon) Understanding of basic networking concep ...

- OSCP Learning Notes - Buffer Overflows(3)

Finding Bad Characters 1. Find the bad charaters in the following website: https://bulbsecurity.com/ ...

- OSCP Learning Notes - Buffer Overflows(2)

Finding the Offset 1. Use the Metasploite pattern_create.rb tool to create 5900 characters. /usr/sha ...

- OSCP Learning Notes - Buffer Overflows(1)

Introduction to Buffer Overflows Anatomy of Memory Anatomy of the Stack Fuzzing Tools: Vulnserver - ...

- OSCP Learning Notes - Netcat

Introduction to Netcat Connecting va Listening Bind Shells Attacker connects to victim on listening ...

- OSCP Learning Notes - Scanning(2)

Scanning with Metasploite: 1. Start the Metasploite using msfconsole 2. search modules 3.Choose one ...

随机推荐

- SLAM:使用EVO测评ORBSLAM2

SLAM:使用EVO测评ORBSLAM2 EVO是用来评估SLAM系统测量数据以及输出估计优劣的Python工具,详细说明请参照: https://github.com/MichaelGrupp/ev ...

- READSJC.md

这个作业属于哪个课程 软件工程 这个作业要求在哪里 点我 这个作业的目标 介绍自己 作业正文 往下看啦 其他参考文献 空空如也 介绍自己: 我是综合实验班的孙劼成. 天天宅在家里实在是太无聊了,就背背 ...

- 【Mongodb】 可复制集搭建

可复制集 replica set 概念图 可复制集需要至少3个以上的mongodb节点,其中有一个主节点promary,其余的为副本节点secondary 可复制集有三个角色: 主要成员(Primar ...

- Consul入门初识

Consul Consul是一个支持多数据中心分布式高可用的服务发现和配置共享的服务软件,由HashiCrop公司用Go语言开发,基于Mozilla Public License 2.0的协议进行开源 ...

- 解决start.spring.io无法访问的情况

将start.spring.io替换成下列网址 http://start.jetbrains.org.cn/ 或者----> 连接手机热点 因为绝大多数无法访问都是因为网络问题

- python+opencv实现图像缩放

x, y = img_.shape[0:2] img_ = cv2.resize(img_, (int(y/2), int(x/2))) 实现图像长宽缩小为原来的一半

- P5774 [JSOI2016]病毒感染

题目描述 JOSI 的边陲小镇爆发了严重的 Jebola 病毒疫情,大批群众感染生命垂危.计算机科学家 JYY 采用最新的算法紧急研制出了 Jebola 疫苗,并火速前往灾区救治患者. 一共有 NN ...

- 问题: No module named _gexf 解决方法

最近在参与一个社交网络数据可视化的项目,要在后端将社交网络信息组建成网络传至前端以使其可视化.前端使用Echart显示网络,后端要通过Python的Gexf库组建网络. Gexf库安装过程为: pip ...

- Python之浅谈继承

目录 继承 继承介绍 如何使用继承 新式类:只要继承了object类,就是新式类,再python3中,默认继承object类 经典类:没有继承object的类,就是经典类 利用继承减少代码冗余,菱形问 ...

- SpringBoot + MyBatis + MySQL 读写分离实战

1. 引言 读写分离要做的事情就是对于一条SQL该选择哪个数据库去执行,至于谁来做选择数据库这件事儿,无非两个,要么中间件帮我们做,要么程序自己做.因此,一般来讲,读写分离有两种实现方式.第一种是依靠 ...