WinHex18.4算法分析

经过分析,注册码分为六个部分:

Name: "xxx"

Addr1: "yyy"

Addr2: "zzz" 这三个字符不代表长度

Key1: "32个十六进制数的字符串" 它在内存中的形式是:比如字符串是

"18A519949D4E5F1FAED08A3EAB7CC665" 它会以两个字符为单位作为一个字节, 以顺序列在内存中 ===> 18 A5 19 94 等等

Key2: "32个十六进制数字符串" 同上

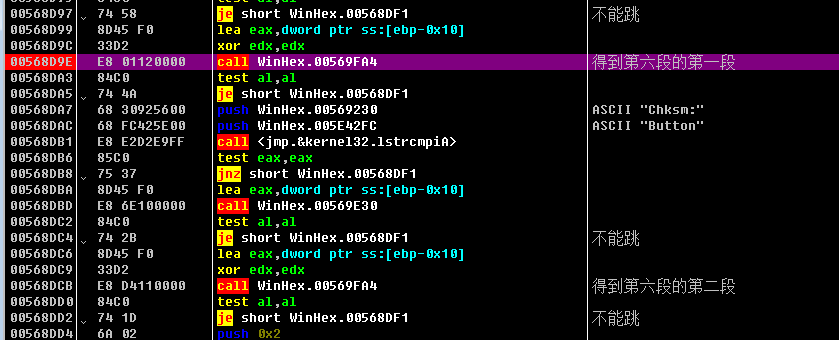

Chksm: "kk" 就一个字节

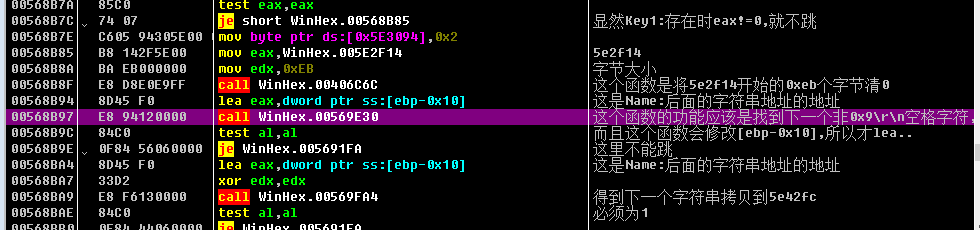

以上的六个部分的后半个部分会被拷贝到以下位置:

xxx 5e2f14

yyy 5e2f65

zzz 5e2fa2

key1的值 5e2fdf

key2的值 5e2fef

key1和key2中的值在内存中是紧密相连的.

Chksm的值 5e30f9

以上六个部分的前半个部分,会进行比较, 也就是说必须一模一样. 除了中间的空格还可以被替换成其他字符

用PEID查看发现未加壳,之后查看导入表,发现关键函数

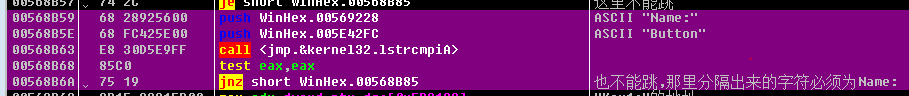

在lstrcmpiA下断,随意输入注册码,之后发现,注册判断函数在sub_568A74

整串字符串的分离和拷贝跟sub_569fa4有关, 他会清除一些分隔符, 进入下一部分.

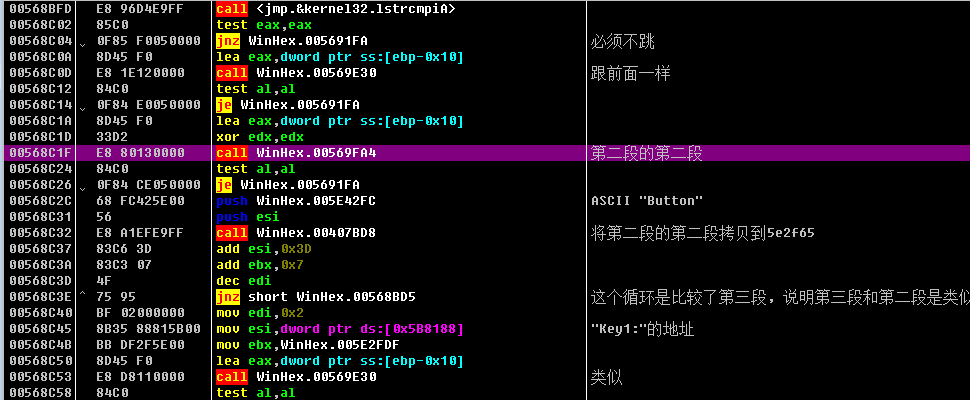

六个部分的前半部分都是以如下的形式进行检测的:

其中5e42fc是一个中转站:

在sub_569fa4中,会将分离出来的字符串拷贝到5e42fc中,如果是后半部分的字符串那么还会拷贝到[5e2F14,+0xeb)的相应位置

以上是六段注册码的分离以及部分检测.

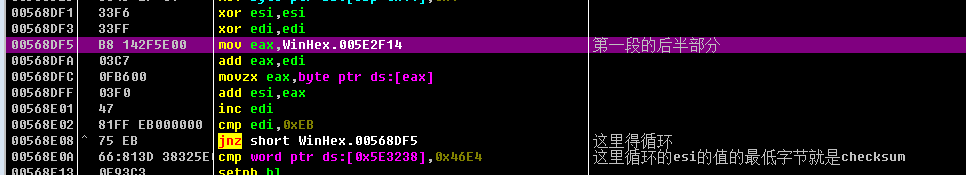

下面是checksum的值的计算方式:

就是把5e2f14开始的0xeb个字节, 以字节为单位全部相加

由于这个数据块前面已经置过0, 所以不会有其他影响因素.

checksum就是把5个部分的后半部分以字节为单位全部相加,得到的值的低字节,就是checksum的值了.

另外0x5e3238的值决定了软件的到期时间

0x5e3238的值是由key1的首word和尾word异或得到的, 得注意字节序, 这个值必须在[46e4,5221)之间,高字节必须&&0x80==0

key1的倒数第3个字节 byte_5e2fec and 0x1f == 0x13 ==>5e2fec == 0x13 或0x33 0x53 73 93 b3 e3

byte_5e2fec/32 ==> 5e31a2 !=5,8,6 那么b3就不行了` 0 1 2 3 4 5 6

byte_5e31a2 [2,6]

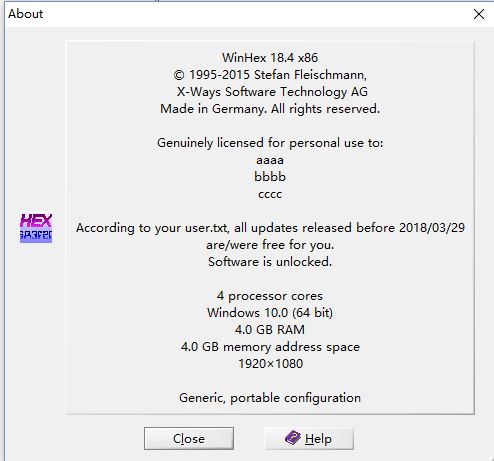

Name: "aaaa"

Addr1: "bbbb"

Addr2: "cccc"

Key1: "2A3C1111111111111111111111535770"

Key2: "11111111111111111111111111111111"

Chksm: "E3"

Genuinely Licensed for personal use. 个人使用

Software is unlocked. All Updates released before 2018/03/28 are free for me.

软件已经解锁. 2018年3月28日以前的所有升级对我来说都是免费的.

WinHex18.4算法分析的更多相关文章

- Fibonacci 数列算法分析

/************************************************* * Fibonacci 数列算法分析 ****************************** ...

- 数据结构与算法分析——C语言描述 第三章的单链表

数据结构与算法分析--C语言描述 第三章的单链表 很基础的东西.走一遍流程.有人说学编程最简单最笨的方法就是把书上的代码敲一遍.这个我是头文件是照抄的..c源文件自己实现. list.h typede ...

- 第四章 Leader选举算法分析

Leader选举 学习leader选举算法,主要是从选举概述,算法分析与源码分析(后续章节写)三个方面进行. Leader选举概述 服务器启动时期的Leader选举 选举的隐式条件便是ZooKeepe ...

- Python数据结构与算法--算法分析

在计算机科学中,算法分析(Analysis of algorithm)是分析执行一个给定算法需要消耗的计算资源数量(例如计算时间,存储器使用等)的过程.算法的效率或复杂度在理论上表示为一个函数.其定义 ...

- 算法分析 Analysis of Algorithms -------GeekforGeeker 翻译

算法分析 Analysis of Algorithms 为什么要做性能分析?Why performance analysis? 在计算机领域有很多重要的因素我们要考虑 比如用户友好度,模块化, 安全性 ...

- 阶乘之和 & 程序运行时间 & 算法分析

实例:输入n,计算S = 1! + 2! + 3! + 4! + ... + n!的末六位(不含前导0).其中 n ≤ 106. 分析:考虑到数据溢出后程序如下: #include <stdio ...

- GC之一--GC 的算法分析、垃圾收集器、内存分配策略介绍

一.概述 垃圾收集 Garbage Collection 通常被称为“GC”,它诞生于1960年 MIT 的 Lisp 语言,经过半个多世纪,目前已经十分成熟了. jvm 中,程序计数器.虚拟机栈.本 ...

- XoftSpy 4.13的注册算法分析

[标题]XoftSpy 4.13的注册算法分析 [作者]forever[RCT] [语言]VC [工具]ida4.6,ollydbg1.1 [正文] 这个软件的算法很简单,正好拿来做逆向分 ...

- 数据结果与算法分析(1)——算法分析

在确定一个算法正确的同时,也要保证算法的有效性.算法分析的最重要的标准时运行时间T(N),运行时间与输入元素个数N有关. 数学基础 T(N) = O(f(N)) 表示T(N ...

随机推荐

- React Native之常用组件(View)

一. JSX和组件的概念 React的核心机制之一就是虚拟DOM:可以在内存中创建的虚拟DOM元素.React利用虚拟DOM来减少对实际DOM的操作从而提升性能.传统的创建方式是: 但这样的代码可读性 ...

- %zsy %lqs 随感

今天是cj的大毒瘤zsy(对对,您说的都对,题目不难的啦,是我太菜啦)出题. 我校选手lqs仍然坚持高水平的发挥,wzy神犇却不在状态. 面对T1sb题(其实干了2h)和T3的原题(我&lqs ...

- linux查看服务器并发连接数

netstat -n | awk '/^tcp/ {++S[$NF]} END {for(key in S) print key,"\t",S[key]}'

- topcoder srm 630 div1 (2-SAT and SCC template)

problem1 link 首先计算任意两点的距离.然后枚举选出的集合中的两个点,判断其他点是否可以即可. problem2 link 假设字符串为$s$,长度为$n$.那么对于$SA$中的两个排名$ ...

- java 枚举使用教程

转载:https://blog.csdn.net/newbie_907486852/article/details/81027512 一.枚举型常量 首先枚举是一个特殊的class,这个class相当 ...

- 如何在开发过程中获取客户端的ip呢?

在开发工作中,我们常常需要获取客户端的IP.一般获取客户端的IP地址的方法是:request.getRemoteAddr();但是在通过了Apache,Squid等反向代理软件就不能获取到客户端的真实 ...

- Jquery封装的Ajax

$.get方法 语法: $.get(url,data,function(e){ //e就是服务器返回的数据 },dataType); 四个参数: url: 请求的服务器地址 data: 发送给服务器的 ...

- hive参数配置详细

hive.exec.mode.local.auto 决定 Hive 是否应该自动地根据输入文件大小,在本地运行(在GateWay运行) true hive.exec.mode.local.auto.i ...

- Java_JVM参数-XX:MaxDirectMemorySize 与 两种 ByteBuffer: heap,direct ByteBuffer

ByteBuffer有两种: heap ByteBuffer -> -XX:Xmx 1.一种是heap ByteBuffer,该类对象分配在JVM的堆内存里面,直接由Java虚拟机负责垃圾回收, ...

- JVM垃圾回收(四)- GC算法:实现(1)

GC算法:实现 上面我们介绍了GC算法中的核心概念,接下来我们看一下JVM里的具体实现.首先必须了解的一个重要的事实是:对于大部分的JVM来说,两种不同的GC算法是必须的,一个是清理Young Gen ...