Internet History, Technology and Security (Week 1)

Week 1

History: Dawn of Electronic Computing

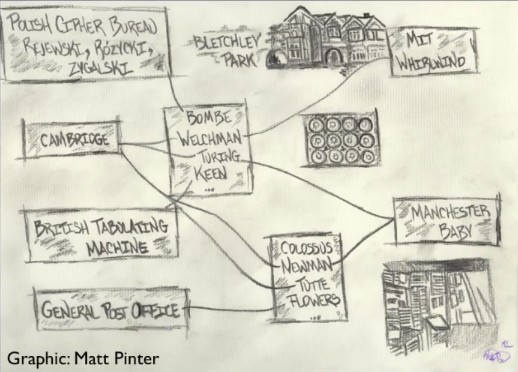

Welcome to Week 1! This week, we’ll be covering the early history of electric computing. World War II emphasized the strategic importance of computation, communication, and information. There was unprecedented investment in the development of new technologies during the war. We start with Alan Turing and others at Bletchley Park.

I want you to take some time to get to know our Community Teaching Assistants (CTAs). They have been with the class for several sessions now and add a great deal to the class. Here is a thread in the forum where the Community TAs are introducing themselves. The Community TAs are all volunteers so I owe them a very public 'thank you' for all of their effort in the class.

Hope things are going well with you and the course. Hit us up on the forums if we need to hear how things are going.

War Time Computing and Communication

High Stakes Research in Computing, and Communication

本节视频从早期的电子计算机开始讲起,主要是发生在第二次世界大战期间。

在这个期间,由于战争而启动了许多的研究也就诞生了许许多多的发明,例如喷气式飞机,无线电,雷达等等。在战争期间需要有无线电(在空气中传播)等通讯方式进行联络,无线的问题是,任何人都可以安装天线并收听无线信号。没有办法隐藏无线信号。解决问题的办法是创建一个加密的无线信号,这样相对未加密的更加安全。

在布莱克利公园,有许多杰出且聪明的人,其中就包括艾伦·图灵,他利用数学使得破译密码变得更加简单。于是艾伦·图灵制造了机械计算机,是利用继电器、开关和旋转的东西,还有来回移动的齿轮来进行运作的。后来随着德国加密技术的进步,机械计算机用来破译变得很困难,后来就制造了更加强大的通用的电子计算机,但在很长的历史中都是保密的。

Alan Turing and Bletchley Park

本节视频介绍艾伦·图灵在二战中的布莱克利公园所做的工作,他和其它聪明的人被集中在这里一起解决难题,其中就包括密码学问题和计算学等问题。当时的德军研制了著名的“恩尼格玛密码机”(Enigma machine)来加密德军所使用的无线电通讯,并配合“闪电战”作战。当时的波兰人十分擅长用数学方法来解决这些加密问题,于是把这些方法技术都授予英国人。波兰人自己所建用于破解德军的机器叫做“Bomba”,他们把所做的研究告诉图灵,于是图灵发现了其中的缺点,从而得到了一套基于明文破译的方法,制造出了名为"Bombe"的机器(有点致敬Bomba)。

后来在1941年德军制造了另外一套加密系统,用于希特勒与其手下将军通信,名为“Lorenz SZ42”的加密机器。针对这种情况,英国方面的一名年轻工程师弗劳尔斯的核心团队组建了第一台巨人计算机,命名为“马克1号”,包含超过1500个的电子管。随之制造的“马克2号”在诺曼底登陆战中发挥了极其重要的作用,极大缩短了破译的时间。(这里图灵并没有参加)

这里的视频还演示了其工作原理:利用纸带打出的小孔代表字符,但当时还没有内存。

(图灵后来去了美国,不过后来在1954年自杀了...)

Computing with Phone Lines

Post-War Computing and Communication

本节介绍了二战后计算机与通信技术的发展。人们从战争中逐渐走出来,而为战争所建造的东西也逐渐向到学术以及用于和平目的。此时所建造的非常“酷”的计算机并非是世界上第一台计算机(虽然当时是那样说),而是之前战时计算机的延续。也是从这一时期,电子计算开始普及。调制解调器开始用于计算机的连接(只是一些连接模型),当时人们就开始考虑计算机的连接、交流、通信。

小结

这一周的视频主要介绍了早期计算机的发展、通信,尤其是在二战时期信息的重要性,在Bletchley Park的艾伦·图灵的人的非凡贡献。在战争虽残酷,但其中的技术发展却如此之快,要是和平时期政府也能加大投入就好了。

Internet History, Technology and Security (Week 1)的更多相关文章

- Internet History, Technology and Security (Get Started)

Abstract 课程名称:互联网的历史.技术和安全 coursera地址 制作方:密歇根大学(University of Michigan) 教师:Charles Severance, Associ ...

- Internet History,Technology and Security

Internet History,Technology and Security(简单记录) First Week High Stakes Research in Computing,and Comm ...

- Internet History,Technology,and Security - History Through Supercomputing(Week2)

时间飞逝,一周又过去了,这周我们来到了Internet History, Technology and Security (Week 2)的学习,从标题就可以看出,这周主要是介绍“互联网”雏形的诞生. ...

- Internet History, Technology and Security (Week 2)

Week 2 History: The First Internet - NSFNet Welcome to week 2! This week, we'll be covering the hist ...

- Coursera: Internet History, Technology, and Security

课程网址:https://www.coursera.org/learn/internet-history 学习笔记: Week 1: History - Dawn of Early Computing ...

- Internet History, Technology and Security (Week 9)

Week 9 Security: Web Security We are now on the second to last week of the class and finishing up ou ...

- Internet History, Technology, and Security(week1)——History: Dawn of Electronic Computing

前言: 第一次进行课程学习,在反复观看视频和查找字典翻译理解后选出了视频中个人认为较重要的概念,以下并不按照逐句翻译,中文概括大意余下自由发挥,对老师想要告诉我们的历史有一个初步的了解,顺便锻炼以下英 ...

- Internet History, Technology and Security (Week5.1)

Week5 The Transport layer is built on the Internetwork layer and is what makes our network connectio ...

- Internet History, Technology and Security (Week 4)

Week 4 History: Commercialization and Growth We are now moving into Week 4! This week, we will be co ...

- Internet History,Technology,and Security - Technology: Internets and Packets (Week5)

Week5 Technology: Internets and Packets Welcome to Week 5! This week, we’ll be covering internets an ...

随机推荐

- 20155236范晨歌_exp6信息搜集与漏洞扫描

20155236范晨歌_exp6信息搜集与漏洞扫描 目录 实践目标 信息搜集 漏洞扫描 总结 实践目标 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口 ...

- 20155238 2016-2017-2 《Java程序设计》第四周学习总结

教材学习内容总结 继承 extends public class SwordsMan extends Role 检查语法逻辑,从=右边向左边读.编译程序就是语法检查器. 重新定义行为 public v ...

- 2017-2018-1 20155318 《信息安全系统设计基础》第九周课下实践——实现mypwd

2017-2018-1 20155318 <信息安全系统设计基础>第九周课下实践--实现mypwd 相关知识 man -k 查找含有关键字的内容 与管道命令结合使用:man -k k1 | ...

- WPF 播放Flash

原文:WPF 播放Flash WPF中没有直接提供播放Flash的控件. 可以使用WebBrowser来打开,代码如下: <Window x:Class="Nankang.Itacat ...

- python基础学习1-字典的使用

id_db={1:"wh" ,2:"wx" ,3:{1:"a",2:"b",3:"c"} ,4:[& ...

- 24-[jQuery]-属性,文档,位置,筛选

1.jquery的属性操作 jquery对象有它自己的属性和方法,我们先研究一下jquery的属性操作.jquery的属性操作模块分为四个部分:html属性操作,dom属性操作,类样式操作和值操作 h ...

- 2-4 list练习题

参考答案 >>> names = [] >>> names.append('old_driver') >>> names.append('rain ...

- underscore.js 分析6 map函数

作用:通过转换函数(iteratee迭代器)映射列表中的每个值产生价值的新数组.iteratee传递三个参数:value,然后是迭代 index. _.map([1, 2, 3], function( ...

- window下查杀占用端口的进程

一. 查找占用的端口进程号,比如8080 C:> netstat –ano|findstr 8080 C:\Users\chry>netstat -ano | findstr 8080 T ...

- int类型转换的几种方式差异

1.(int)是一种类型转换:当我们觟nt类型到long,float,double,decimal类型,可以使用隐式转换,但是当我们从long类型到int类型就需要使用显式转换,否则会产生编译错误. ...