Internet History, Technology, and Security(week1)——History: Dawn of Electronic Computing

前言:

第一次进行课程学习,在反复观看视频和查找字典翻译理解后选出了视频中个人认为较重要的概念,以下并不按照逐句翻译,中文概括大意余下自由发挥,对老师想要告诉我们的历史有一个初步的了解,顺便锻炼以下英文阅读理解能力......

War Time Computing and Communication:

High Stakes Research in Computing, and Communication

| We're going to start at the dawn of electronic computing. I mean computing started, you know, early with abacuses and humans but, we're going to start with the moment that electronic computing, in particular because it was the moment when computing and communication were sort of co-born at the same time. And communication before the Internet became normal. Then early Internet research and then the Internet itself that was academia and then of course for went out into the real world. And then the web, which really took all this connectivity and made it easy to use for everybody. It's really what our view now of this network is, very much through the web. |

电子计算机的曙光:计算的开始源于早期的算盘和人力,我们将从电子计算机出现之时开始说起,因为它是计算和通信同时诞生的时刻,使得在互联网出现前进行沟通变得很普遍。早期的互联网研究、互联网自身、互联网学术研究、最终到现实世界,是网络最终真正实现了这些连接并且让每个人都可以轻松地使用。这就是我们对现在网络的真实看法,通过网络。

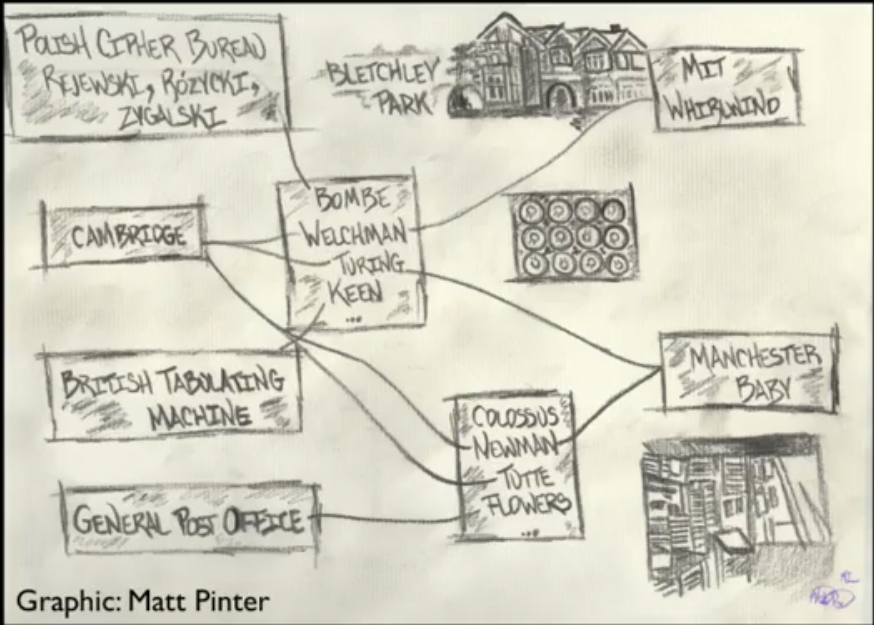

| It is about Bletchley Park and there are many heroes at Bletchley Park. Of course this was a top-secret code breaking effort by the British government during World War II. World War II, I mean, if you think about it in history, perhaps there is no time in history quite like World War II. If you go back to, well what kind of technologies we were using in 1910 and 1920, to the technologies we were using in 1940, it's an amazing difference, you know, jet airplanes, radio, radar, so many things were invented and made usable and made production quality during that period of time. |

布莱切利公园:布莱切利公园有很多英雄,关于英国政府在第二次世界大战期间破解的绝密代码。如果你从历史上考虑第二次世界大战,不管是喷气式飞机、无线电还是雷达的出现,都让1920年到1940年发生了不可预知的巨大改变。当然,战争是可怕的,但它确实导致政府担心并且投入巨资用于科研。因此,从某种意义上说,即使战争是一件可怕的事情,不可否认我们还是从中受益了。

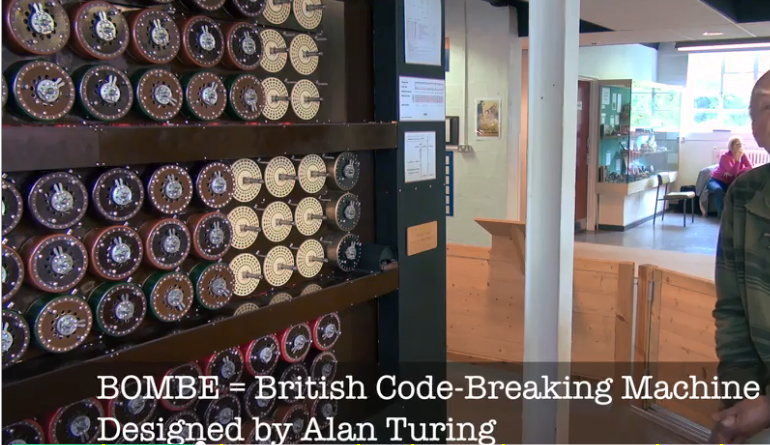

| a key technology was building codes and code-making machines. A good example of this was the Enigma made by Germany, which is we'll talk about these in the last part, the very last part of the class, in the security part of the class, how these codes and ciphers work. But they scramble material in a way that's generally unintelligible. And, of course, the really bright folks at Bletchley Park, Alan Turing, one of many really bright people at Bletchley Park used, you know, mathematics to, to say, you know, these codes may be more, more crackable than we think. There was folks from Poland who also informed the, them, to say, look, let's show what we did to crack it. Right before Poland was involved, they were working heavily on the mathematics of cracking. And so then they built these machines. |

Enigma(加密电子机械名):一种关于构建代码和代码制作的机器,布莱切利公园里真正聪明的人,包括阿兰.图灵,在波兰卷入战争之前就开始大力开展数学研究,并建立了这些机器。

|

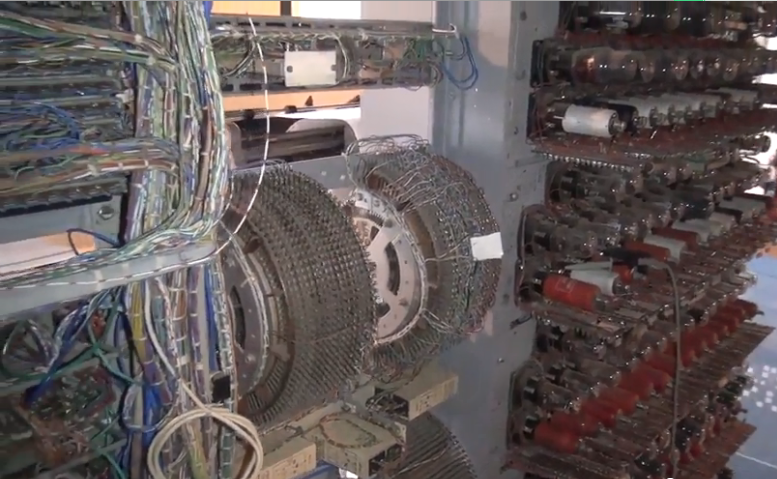

And so, in this video that I'm about to show you, it's really, what I tried to do is, I tried to contrast the two machines. And one is an extremely fast mechanical computer, with relays and switches and things that spin and gears that move back and forth. That's a very physical computer that's that's looking for patterns. So the BOMBE was a powerful mechanical computer. The Colossus was a powerful electronic computer. |

Bombe(炸弹):二战时期用于密码破译的机械计算机

Colossus(巨人):二战时期用于密码破译的电子计算机

Alan Turing and Bletchley Park

今天,我们在布莱切利公园庆祝艾伦·图灵100岁生日。布莱切利公园位于伦敦北部,剑桥和牛津之间,被许多人认为是现代计算机科学的发源地。在当时首相丘吉尔的帮助下,布莱切利公园得以成功建立,并在二战中的密码破译工作做出了突出的贡献。

当时的德国人研制出了一个机器,一个被更多人叫做Enigma的机器——一种独特的加密机器,它是通过商用版本改制的,它让德军得以加密信息。Enigma成为了运行的通信工具传送非常短小的200,250字符信息。它的出现引领了一场前所未见的战争,后来被称作闪电战。闪电战的动作非常快,一天50英里,特别是他们入侵法国的时候和他们侵略波兰的后半程。你没有办法使用固定线缆的通讯方式。你需要用无线电通讯,这里有一个设备可移动的,大约重25磅,用电池驱动。你可以用它来加密信息然后在一个分离的过程中,这新信息可以被通过当时新颖的无线电技术传送。

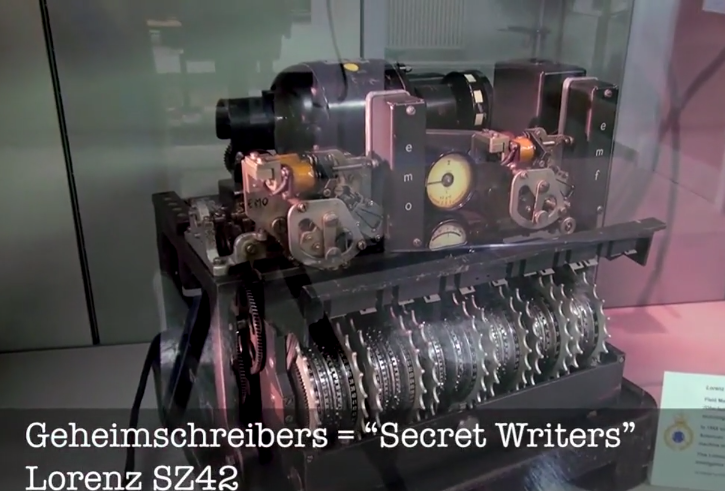

自1944年之前的几年发现了一种新的加密消息的方式,这种方式在德国使用,传输的是希特勒和他的将军们之间的高层信息。这些信息是由名为Lorenz的机器加密的,它用电传打字机传输,电传打字机编码发送那些信息。到了43年,需要花费六个星期靠人力辛苦地破解这些信息,等到那时信息早已失去了价值,所以过程需要加速。

视频结尾遗憾地说道:图灵悲惨地在1954年自杀了,这或许是整个世界的一大悲惨损失吧,联想到了之前我看过的一部卷福演的电影《模仿游戏》,影片改编自安德鲁·霍奇斯编著的传记《艾伦·图灵传》,讲述了“计算机科学之父”艾伦·图灵的传奇人生,故事主要聚焦于图灵协助盟军破译德国密码系统“英格玛”,从而扭转二战战局的经历。背后的机器应该就是Bombe机,学习完课程后我又抽空重观了一遍影片,对当时的背景和艾伦·图灵的传奇经历又有了不一样的感悟和理解。

Computing with Phone lines:

Post-War Computing and Communication

Using the Michigan Terminal System

视频以展示Michigan终端系统的使用作为开头,Michigan终端系统是密歇根大学计算中心的一个大型计算系统,使用的是IBM 36067型,视频全长半小时左右,几乎全在介绍Michigan终端系统的使用方法及技巧,词汇的难度十分不友好,光是翻译看懂就花了好几个小时.......@#¥%

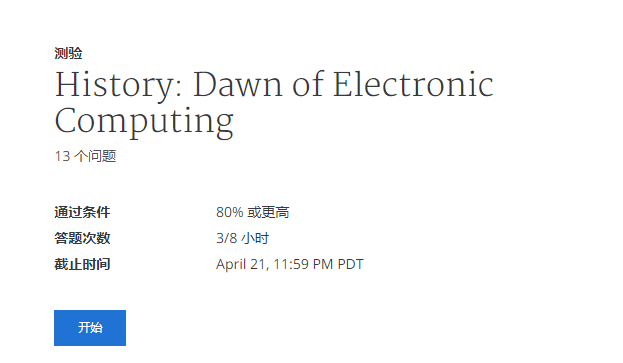

测验:

课程学习结束以后有一个测验,这是很好地吸收学习的知识和检验学习成果的机会。

花了大概二十分钟做完了题目(大部分时间都在翻译了),题目不难,比较顺利通过了测验。

总结:

通过第一周的学习,了解了许多战时及战后计算机的发展轨迹,从Enigma到Bombe最后到Colossus,虽然战争很残酷,但同时也促进了科技的进步,密码破译的机器也奠定了现代计算机的雏形,可以说是汇集了包括图灵在内的几代杰出科学家的毕生心血,看完感悟颇深。

Internet History, Technology, and Security(week1)——History: Dawn of Electronic Computing的更多相关文章

- Internet History, Technology, and Security(week2)——History: The First Internet - NSFNet

前言: 上周学习了<电子计算机的曙光>,对战时及战后的计算机的历史发展有了更丰富的了解,今天继续coursera的课程,感觉已经有点适应了课程的节奏(除了经常有些奇奇怪怪的词汇看都看不懂@ ...

- Internet History, Technology, and Security(week4)——History: Commercialization and Growth

Explosive Growth of the Internet and Web: The Year of the Web 1994年后,由NCSA的老员工们构成的Netscape(网景)的成立.Ne ...

- Internet History, Technology, and Security(week3)——History: The Web Makes it Easy to Use

前言: 上周学习了第一个网络NSFnet,美国国家科学基金会(National Science Foundation,简称NSF)在全美国建立了6个超级计算机中心所互联的一个网络,这周继续学习网络的发 ...

- Internet History, Technology, and Security(week8)——Security: Encrypting and Signing

Hiding Date from Ohters Security Introduction Alice and Bob是密码学.博弈论.物理学等领域中的通用角色之一.Alice(代表A)和Bob(代表 ...

- Internet History, Technology, and Security(week7)——Technology: Application Protocols

Layer 4: Applications Application Layer TCP提供了“a reliable pipe”(一个坚固的水管)连接用户和服务器,确保了数据能准确不出意外地传输,所以A ...

- Internet History, Technology, and Security(week5)——Technology: Internets and Packets

前言: 之前都在学习Internet的历史,从这周开始,进入到了Internet技术的学习. Layer1: Link Introduction / The Link Layer 80年代之前,主流网 ...

- Internet History, Technology, and Security(week6)——Technology: Transport Control Protocol(TCP)

前言: 这周开始学习分层网络模型的第三层,传输层. Transport/Reliability: Transport Layer TCP层的目的是补偿IP层中可能出现的错误,并充分利用可用资源.由于I ...

- Internet History, Technology, and Security(week9)——Web Security

Secure Web Connections: Security Public/Private Key - Secure Sockets 凯撒密码容易被破解,后来人们发明了公钥和私钥,由于私钥一定是要 ...

- Internet History,Technology and Security

Internet History,Technology and Security(简单记录) First Week High Stakes Research in Computing,and Comm ...

随机推荐

- IDEA工具与第三方工具集成

IDEA工具与第三方工具集成 Tomcat部署 (一)配置Tomcat ->->->配置信息 常见问题: [1]注意部署异常:java.lang.OutOfMemoryError: ...

- 20191110 Spring Boot官方文档学习(4.2)

4.2.外部化配置 Spring Boot使您可以外部化配置,以便可以在不同环境中使用相同的应用程序代码.您可以使用Properties文件,YAML文件,环境变量和命令行参数来外部化配置.属性值可以 ...

- 20191127 Spring Boot官方文档学习(4.18-4.24)

4.18.JTA的分布式事务 通过使用Atomikos或Bitronix嵌入式事务管理器,Spring Boot支持跨多个XA资源的分布式JTA事务.部署到合适的Java EE应用程序服务器时,还支持 ...

- 第二周总结.Java

本学期开始学习Java课程了,首先我先说说学习Java的感觉吧,它不像C语言程序设计,但是又有语言开发的共同点.学Java语言重点是面向对象的程序设计,更加的适应生活需要和计算机开发的需要. 总的来讲 ...

- JGit、SvnKit - 版本提交日志(1)提取

1.相关开源jar包 1>使用JGIT访问git项目 2>使用SVNkit访问svn Git官方JGit使用教程指导 2.Git历史提交日志导出到文件 在项目根目录执行如下命令,将日志 ...

- 数位dp相关

经典的数位Dp是要求统计符合限制的数字的个数. 一般的形式是:求区间[n,m]满足限制f(1). f(2). f(3)等等的数字的数量是多少. 条件 f(i) 一般与数的大小无关,而与数的组成有关. ...

- python爬取b站排行榜

爬取b站排行榜并存到mysql中 目的 b站是我平时看得最多的一个网站,最近接到了一个爬虫的课设.首先要选择一个网站,并对其进行爬取,最后将该网站的数据存储并使其可视化. 网站的结构 目标网站:bil ...

- PHP数据结构基本概念

原文:https://www.cnblogs.com/crystaltu/p/6408484.html 学习任何一种技术都应该先清楚它的基本概念,这是学习任何知识的起点!本文是讲述数据结构的基本概念, ...

- Python链表倒置的两种方法

实现链表的翻转: 思路一: def reverse(self): """ 翻转链表的第一种思路:依次改变结点的指向,将结点指向此结点的上一个结点,并使用pre来指向这个节 ...

- Python 入门之 Python三大器 之 生成器

Python 入门之 Python三大器 之 生成器 1.生成器 (1)什么是生成器? 核心:生成器的本质就是一个迭代器 迭代器是Python自带的 生成器程序员自己写的一种迭代器 def func( ...