Vulnhub实战靶场:ME AND MY GIRLFRIEND: 1

一、环境搭建

1、官网下载连接:https://www.vulnhub.com/entry/me-and-my-girlfriend-1,409/

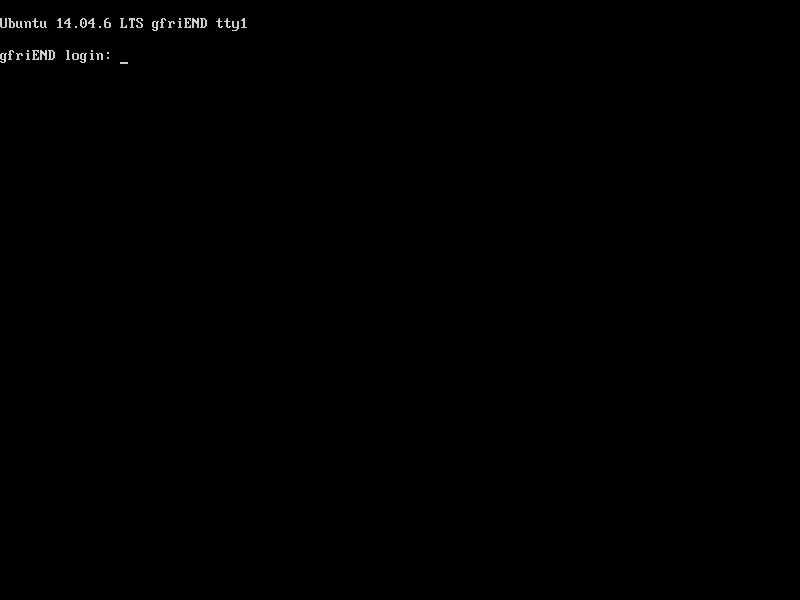

2、下载之后,使用Oracle VM VirtualBox导入靶场环境

3、为了正常练习,将靶场的网卡模式设置为桥接模式,启动即可

二、靶场攻略

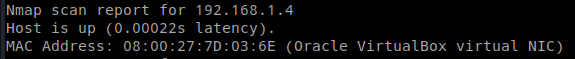

1、使用命令:nmap -sP --min-hostgroup 1024 --min-parallelism 1024 192.168.1.0/24 ,快速探测存活主机,找到靶场ip

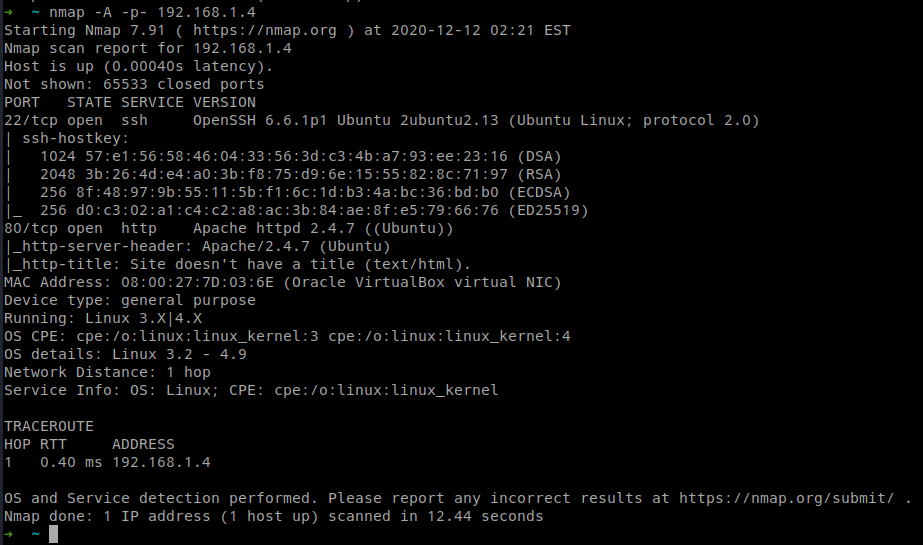

2、 使用nmap探测端口服务,输入命令:nmap -A -p- 192.168.1.4,检测到开启了,22和80端口

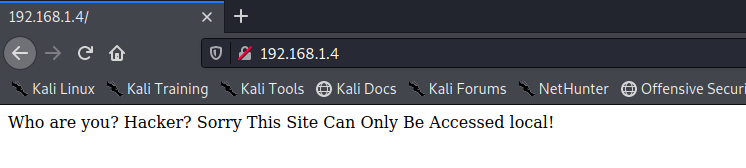

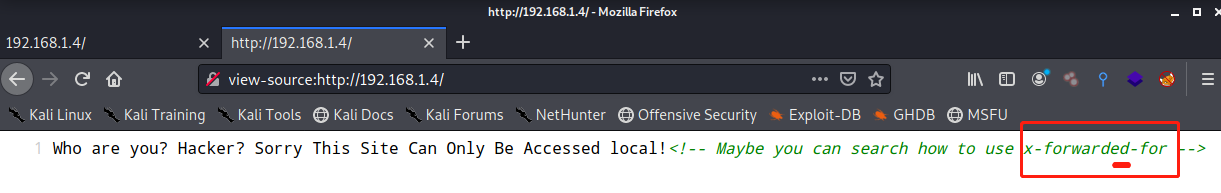

3、突破口肯定到80端口,访问网站,看到一句话,提示只能本地访问

打开网页源码,看到注释的提示,可以改变x-forwarded-for请求头来访问

4、根据提示,使用X-ForWarded插件,修改请求头为127.0.0.1,如果不想用插件,也可以使用Burp发送请求时候拦截请求包修改也一样,我使用插件直接浏览器访问方便一些

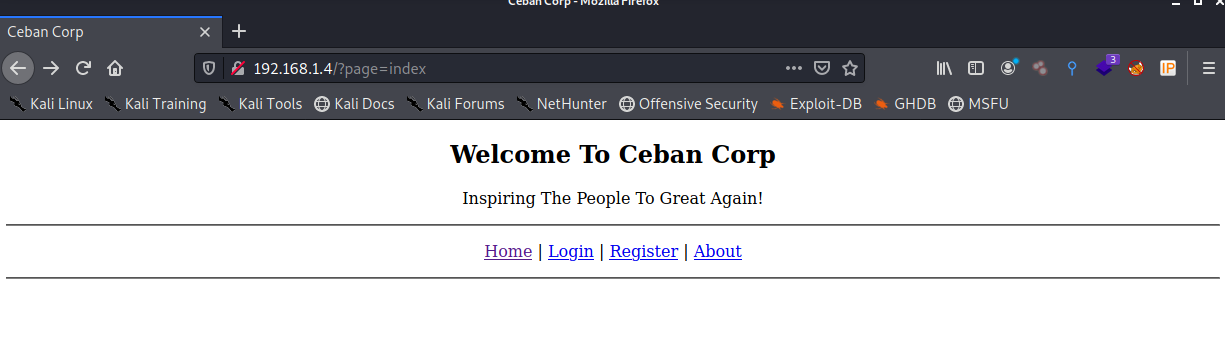

使用插件修改x-forwarded-for之后,刷新网站,出现真正的主页

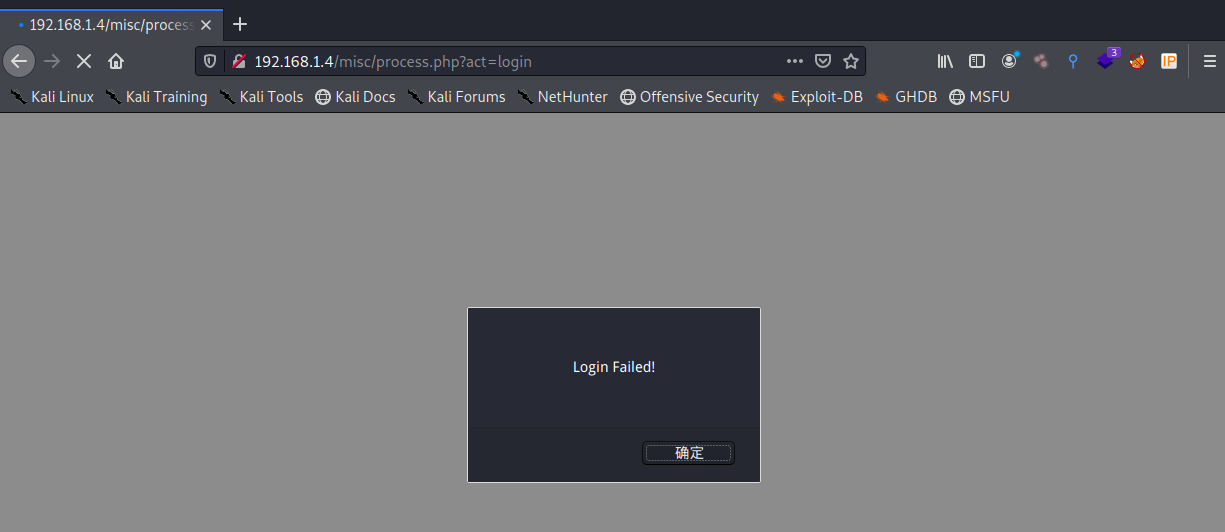

5、点击Login,进入登录界面,尝试登录,都是登录失败

注册账号admin,密码admin,登录成功,不过没多出什么其他界面,dashboard为默认首页

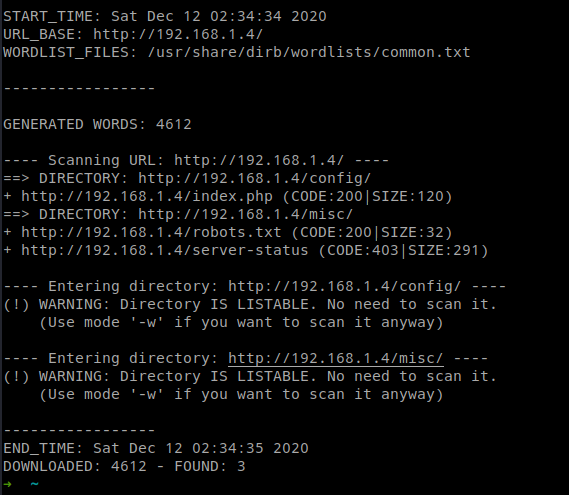

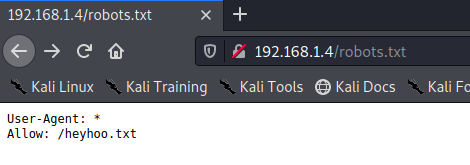

6、使用dirb爆破目录,发现robots.txt文件,Misc目录

进入robots.txt文件,有一个禁止爬取的文件heyhoo.txt

访问之后,发现另外一个提示信息

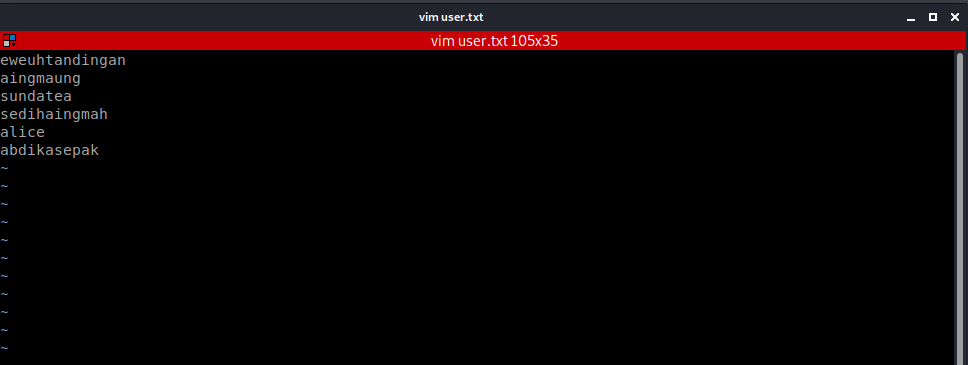

7、根据提示,返回主页,在Profile页面下,发现更改user_id之后,会带出其他用户账号密码

通过修改user_id号,得到了6个账号密码

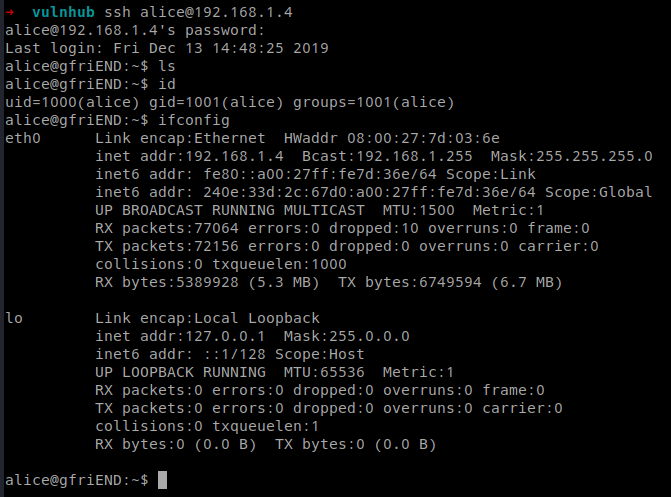

8、使用得到的账号密码一个个尝试,最后使用账户alice,密码4lic3,成功登录ssh

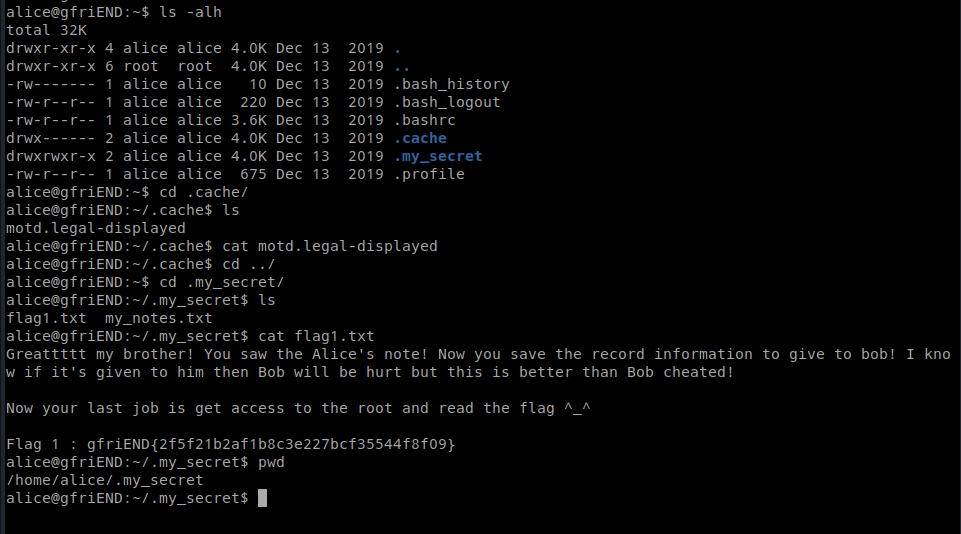

9、收集信息,在alice隐藏目录中,发现flag1

10、继续收集信息,进入到apache网站目录,发现config目录,查看配置文件,发现数据库root账户的连接文件账号密码,想着是否也是系统的root账号密码,切换用户之后,输入配置文件中的密码,成功切换到root,获得flag2

完

Vulnhub实战靶场:ME AND MY GIRLFRIEND: 1的更多相关文章

- VulnHub 实战靶场Breach-1.0

相比于CTF题目,Vulnhub的靶场更贴近于实际一些,而且更加综合考察了知识.在这里记录以下打这个靶场的过程和心得. 测试环境 Kali linux IP:192.168.110.128 Breac ...

- Vulnhub实战-JIS-CTF_VulnUpload靶机👻

Vulnhub实战-JIS-CTF_VulnUpload靶机 下载地址:http://www.vulnhub.com/entry/jis-ctf-vulnupload,228/ 你可以从上面地址获取靶 ...

- Vulnhub实战-doubletrouble靶机👻

Vulnhub实战-doubletrouble靶机 靶机下载地址:https://www.vulnhub.com/entry/doubletrouble-1,743/ 下载页面的ova格式文件导入vm ...

- Vulnhub实战-DockHole_1靶机👻

Vulnhub实战-DockHole_1靶机 靶机地址:https://www.vulnhub.com/entry/darkhole-1,724/ 1.描述 我们下载下来这个靶机然后在vmware中打 ...

- Vulnhub实战-Dockhole_2靶机👻

Vulnhub实战-Dockhole_2靶机 靶机地址:https://www.vulnhub.com/entry/darkhole-2,740/ 1.描述 hint:让我们不要浪费时间在蛮力上面! ...

- Vulnhub实战-grotesque3靶机👻

Vulnhub实战-grotesque3靶机 靶机地址:http://www.vulnhub.com/entry/grotesque-301,723/ 1.靶机描述 2.主机探测,端口扫描 我们在vm ...

- Vulnhub实战-FALL靶机👻

Vulnhub实战-FULL靶机 下载地址:http://www.vulnhub.com/entry/digitalworldlocal-fall,726/ 1.描述 通过描述我们可以知道这个靶机枚举 ...

- Vulnhub实战-dr4g0n b4ll靶机👻

Vulnhub实战-dr4g0n b4ll靶机 地址:http://www.vulnhub.com/entry/dr4g0n-b4ll-1,646/ 描述:这篇其实没有什么新奇的技巧,用到的提权方式就 ...

- Vulnhub实战-rtemis靶机👻

Vulnhub实战-rtemis靶机 下载地址:http://www.vulnhub.com/entry/r-temis-1,649/ 描述 通过描述我们知道这个靶机有两个flag 主机发现 通过nm ...

随机推荐

- mysql_用命令行备份数据库

MySQL数据库使用命令行备份|MySQL数据库备份命令 例如: 数据库地址:127.0.0.1 数据库用户名:root 数据库密码:pass 数据库名称:myweb 备份数据库到D盘跟目录 mysq ...

- python-网络安全编程第十天(web目录扫描&&fake_useragent模块&&optionParser模块)

前言 昨天的内容没有完成今天花了点时间继续完成了 感觉自己的学习效率太低了!想办法提高学习效率吧 嗯 ,再制定下今天的目标 开始健身. python fake_useragent模块 1.UserAg ...

- 面试半年,凭借这份JVM面试题,我终于拿到了字节跳动的offer!

内存区域 虚拟机栈生命周期与线程相同,描述的是Java 方法执行的内存模型,每个方法在执行的时候都会创建一个栈帧,用于存取局部变量表.操作数栈.动态链接.方法出口等信息本地方法栈与虚拟机栈作用相似,只 ...

- 如何用ABBYY FineReader提取图片中的文字

作为OCR文字识别软件中的佼佼者,可能大家对于ABBYY FineReader的使用还不熟练,没关系,今天小编就为大家演示,如何用ABBYY FineReader这款文字识别软件,将一张截图中的文字识 ...

- Boom 3D带你聆听《我们的乐队》音乐盛宴

说到前段时间大热的音乐类综艺节目,<我们的乐队>肯定值得一提.<我们的乐队>是由谢霆锋.萧敬腾.王俊凯担任导师,以团队的形式组成各种风格的乐队,并通过同场比拼,最终选出获胜的乐 ...

- 系统提供的dispatch方法

h1, h2, h3, h4, h5, h6, p, blockquote { margin: 0; padding: 0 } body { font-family: "Helvetica ...

- Codeforces Round #674 (Div. 3) C、D 题解

C.Increase and Copy #枚举 题目链接 题意 最初你有仅包含一个数字\(1\)的数组\(a\),一次操作中可对该数组进行两类操作: 从数组中选择一个元素,将该元素\(+1\): 从数 ...

- 小知识点 之 JVM -XX:MaxGCPauseMillis 与 -XX:GCTimeRatio

写在前边 JVM调优更多是针对不同应用类型及目标进行的调整,往往有很大的实验成份,通过实验来针对当前应用设置相对合适的参数,提高应用程序的性能与稳定性 最近在复习JVM,Parallel Scaven ...

- CountDownLatch、CyclicBarrier、Semaphore、Exchanger 的详细解析

本文主要介绍和对比我们常用的几种并发工具类,主要涉及 CountDownLatch . CyclicBarrier . Semaphore . Exchanger 相关的内容,如果对多线程相关内容不熟 ...

- CentOS下搭建文件共享服务

nfs部署以及优化 Server端配置 安装rpm服务包 yum install -y nfs-utils 创建数据挂载点 mkdir -p /data 编辑exports文件 vi /etc/exp ...