Vulnhub实战靶场:ME AND MY GIRLFRIEND: 1

一、环境搭建

1、官网下载连接:https://www.vulnhub.com/entry/me-and-my-girlfriend-1,409/

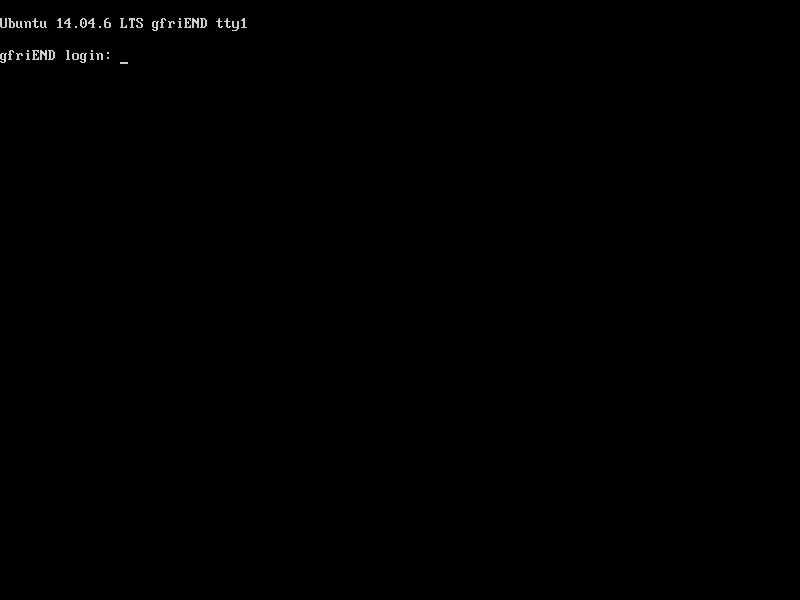

2、下载之后,使用Oracle VM VirtualBox导入靶场环境

3、为了正常练习,将靶场的网卡模式设置为桥接模式,启动即可

二、靶场攻略

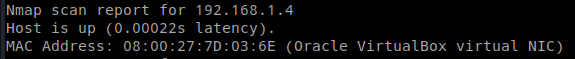

1、使用命令:nmap -sP --min-hostgroup 1024 --min-parallelism 1024 192.168.1.0/24 ,快速探测存活主机,找到靶场ip

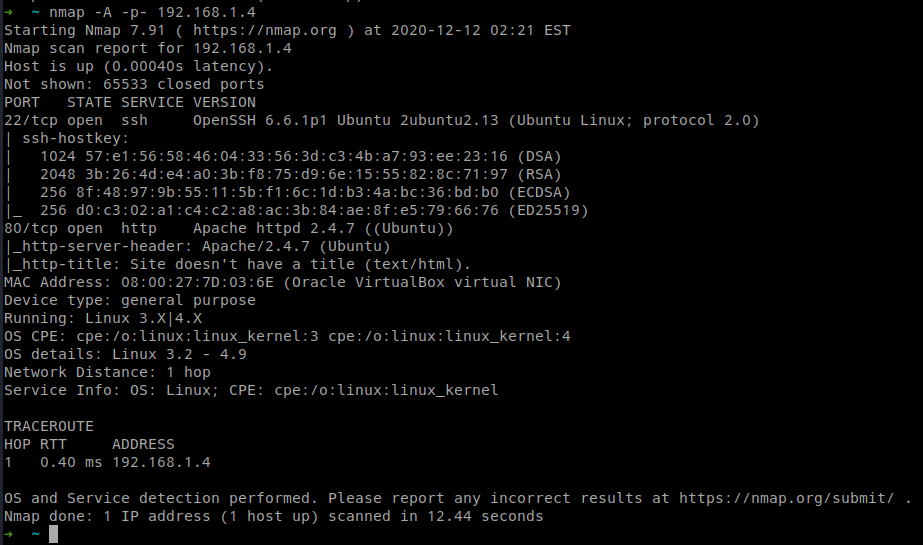

2、 使用nmap探测端口服务,输入命令:nmap -A -p- 192.168.1.4,检测到开启了,22和80端口

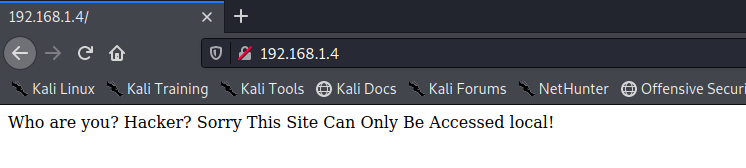

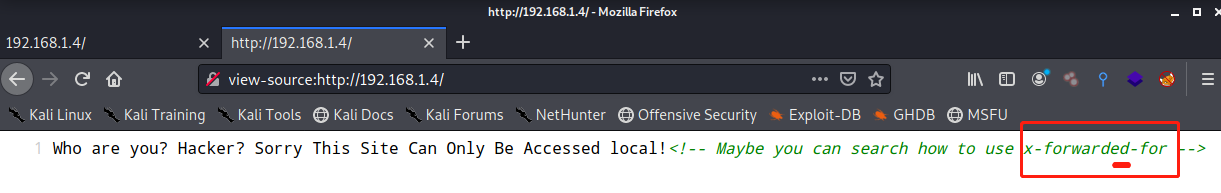

3、突破口肯定到80端口,访问网站,看到一句话,提示只能本地访问

打开网页源码,看到注释的提示,可以改变x-forwarded-for请求头来访问

4、根据提示,使用X-ForWarded插件,修改请求头为127.0.0.1,如果不想用插件,也可以使用Burp发送请求时候拦截请求包修改也一样,我使用插件直接浏览器访问方便一些

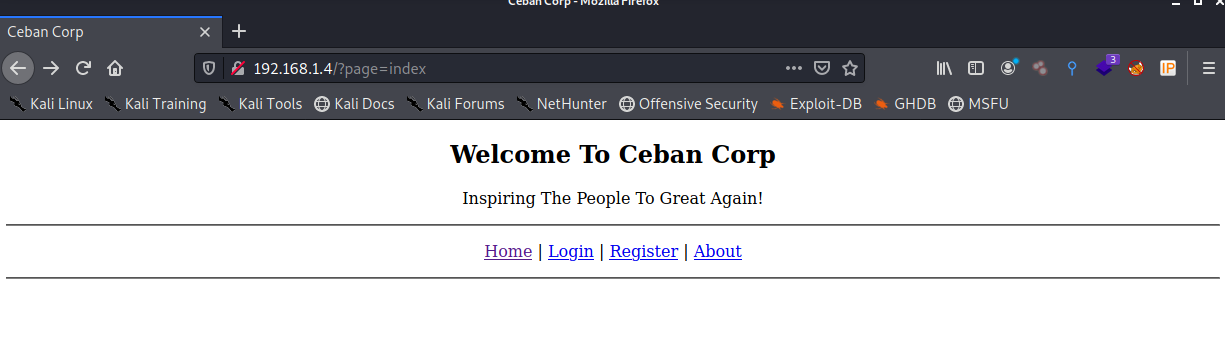

使用插件修改x-forwarded-for之后,刷新网站,出现真正的主页

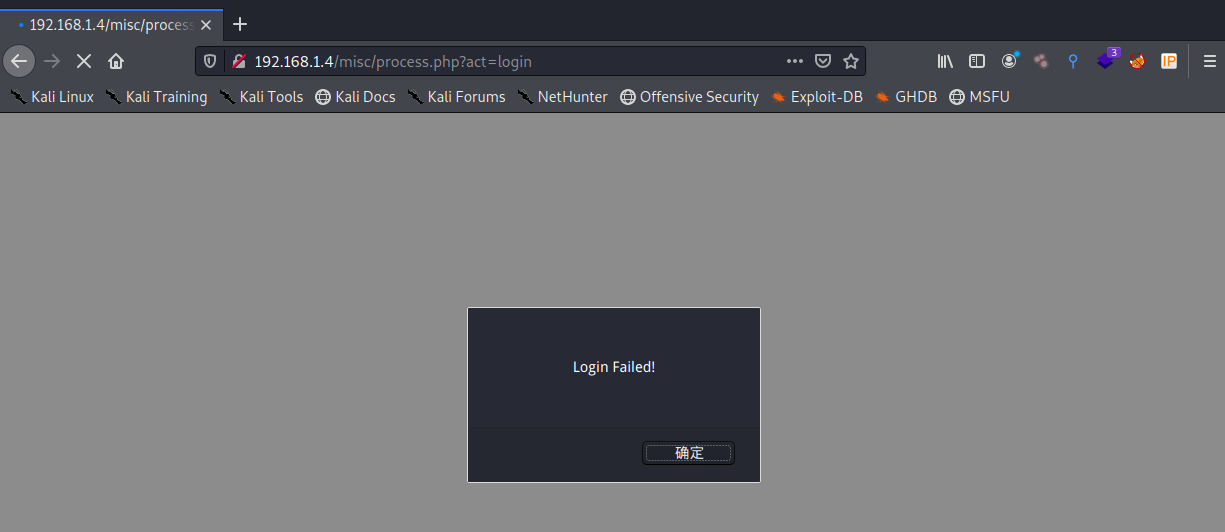

5、点击Login,进入登录界面,尝试登录,都是登录失败

注册账号admin,密码admin,登录成功,不过没多出什么其他界面,dashboard为默认首页

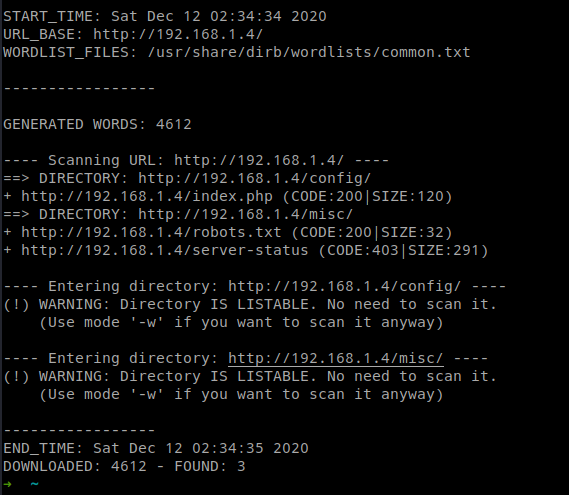

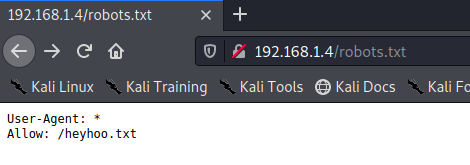

6、使用dirb爆破目录,发现robots.txt文件,Misc目录

进入robots.txt文件,有一个禁止爬取的文件heyhoo.txt

访问之后,发现另外一个提示信息

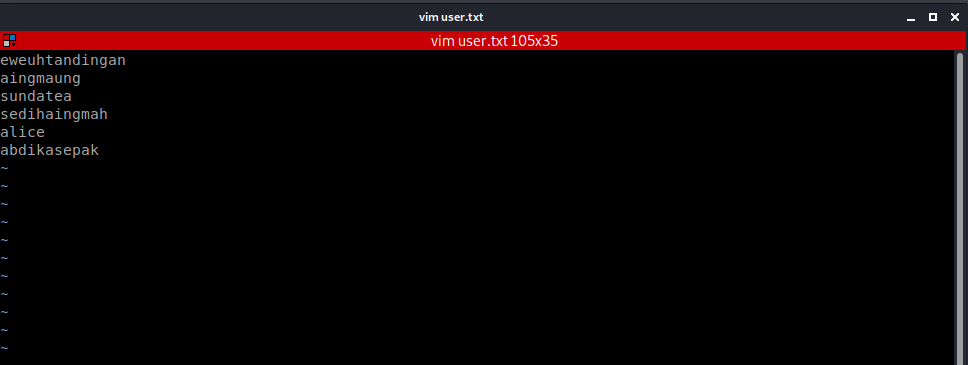

7、根据提示,返回主页,在Profile页面下,发现更改user_id之后,会带出其他用户账号密码

通过修改user_id号,得到了6个账号密码

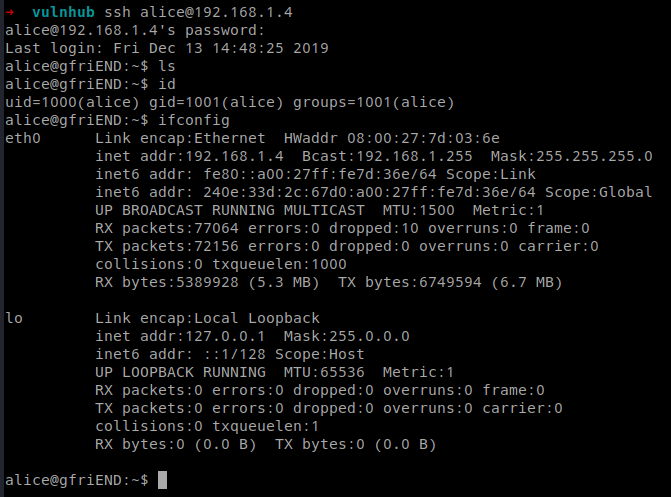

8、使用得到的账号密码一个个尝试,最后使用账户alice,密码4lic3,成功登录ssh

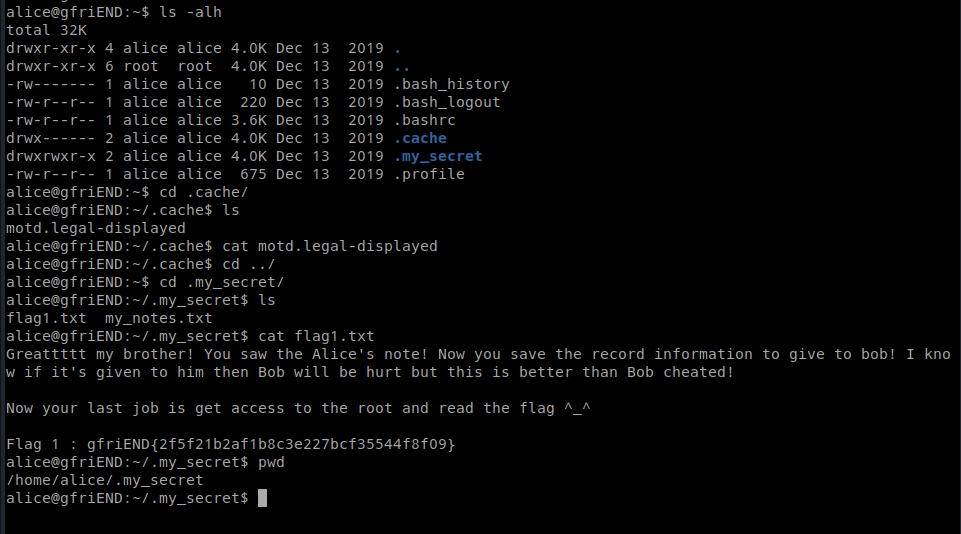

9、收集信息,在alice隐藏目录中,发现flag1

10、继续收集信息,进入到apache网站目录,发现config目录,查看配置文件,发现数据库root账户的连接文件账号密码,想着是否也是系统的root账号密码,切换用户之后,输入配置文件中的密码,成功切换到root,获得flag2

完

Vulnhub实战靶场:ME AND MY GIRLFRIEND: 1的更多相关文章

- VulnHub 实战靶场Breach-1.0

相比于CTF题目,Vulnhub的靶场更贴近于实际一些,而且更加综合考察了知识.在这里记录以下打这个靶场的过程和心得. 测试环境 Kali linux IP:192.168.110.128 Breac ...

- Vulnhub实战-JIS-CTF_VulnUpload靶机👻

Vulnhub实战-JIS-CTF_VulnUpload靶机 下载地址:http://www.vulnhub.com/entry/jis-ctf-vulnupload,228/ 你可以从上面地址获取靶 ...

- Vulnhub实战-doubletrouble靶机👻

Vulnhub实战-doubletrouble靶机 靶机下载地址:https://www.vulnhub.com/entry/doubletrouble-1,743/ 下载页面的ova格式文件导入vm ...

- Vulnhub实战-DockHole_1靶机👻

Vulnhub实战-DockHole_1靶机 靶机地址:https://www.vulnhub.com/entry/darkhole-1,724/ 1.描述 我们下载下来这个靶机然后在vmware中打 ...

- Vulnhub实战-Dockhole_2靶机👻

Vulnhub实战-Dockhole_2靶机 靶机地址:https://www.vulnhub.com/entry/darkhole-2,740/ 1.描述 hint:让我们不要浪费时间在蛮力上面! ...

- Vulnhub实战-grotesque3靶机👻

Vulnhub实战-grotesque3靶机 靶机地址:http://www.vulnhub.com/entry/grotesque-301,723/ 1.靶机描述 2.主机探测,端口扫描 我们在vm ...

- Vulnhub实战-FALL靶机👻

Vulnhub实战-FULL靶机 下载地址:http://www.vulnhub.com/entry/digitalworldlocal-fall,726/ 1.描述 通过描述我们可以知道这个靶机枚举 ...

- Vulnhub实战-dr4g0n b4ll靶机👻

Vulnhub实战-dr4g0n b4ll靶机 地址:http://www.vulnhub.com/entry/dr4g0n-b4ll-1,646/ 描述:这篇其实没有什么新奇的技巧,用到的提权方式就 ...

- Vulnhub实战-rtemis靶机👻

Vulnhub实战-rtemis靶机 下载地址:http://www.vulnhub.com/entry/r-temis-1,649/ 描述 通过描述我们知道这个靶机有两个flag 主机发现 通过nm ...

随机推荐

- 编译一个Centos6.4下可用的内核rpm升级包-3.8.13内核rpm包

在Centos6.4下进行内核升级,采用内核源码的升级方式比较简单,但是需要升级的机器多的情况下进行内核升级就比较麻烦,并且编译内核的速度依赖于机器的性能,一般需要20分钟,而通过rpm内核包的方式进 ...

- linx mysql安装

文章引用:https://www.cnblogs.com/shizhongyang/p/8464876.html 只做了少量修改,感谢博主 注:未防止混淆,这里都用绝对路径执行命令 除了文件内容中的# ...

- 测试_QTP使用实例

1. QTP简介 1.1QTP功能与特点 QTP是QuickTest Professional的简称,是一种自动化软件测试工具.在软件的测试过程中,QTP主要来用来通过已有的测试脚本执行重复的手动测试 ...

- GreenDao增删改查

3.GreenDao增删改查 (1)插入 常用API //这是最简单的插入语句,新增一行数据,返回值为行号 public long insert(T entity) //传递一个数组,新增多行数据 p ...

- CSS opacity设置不透明度

1.opacity设置不透明度 opacity会将含有这个属性的子类都变成具有opacity属性,可以改变元素.元素内容.字标签的不透明度.而rgba只会改变设置的那个背景颜色的透明度效果 <! ...

- [LeetCode题解]92. 反转链表 II | 一次遍历 + 反转

解题思路 将链表分为三部分:[0, m).[m, n].(n, L],其中 L 为链表长度. 第一步:使用虚拟头节点 dummy,用于将 head 也能参与操作: 第二步:找到第 m-1 节点(fir ...

- DNS域传输漏洞复现

漏洞原理 DNS分类 常见的DNS记录类型 A IP地址记录,记录一个域名对应的IP地址 AAAA IPv6 地址记录,记录一个域名对应的IPv6地址 CNAME 别名记录,记录一个主机的别名 MX ...

- Linux学习 - 02 使用 - Centos8 - 网络配置相关

『Centos8 网络配置』 题外话:最近太忙,利用仅有的周末空闲时间记录点东西,草率了. 问题1:安装 Centos8.2 minimal 过程中,只是设置了 WiFi的静态IP,没有进行[以太网] ...

- On Starting My Blogging On CNBlogs

About Myself I am a would-be Master of Engineering, on the last year of my student life, I'm ambitou ...

- 记录一次tomcat问题排查记录:org.apache.tomcat.util.bcel.classfile.ClassFormatException: Invalid byte tag in constant pool: 19

最近项目升级jdk,从jdk7 升级到 jdk8,本地已经自测完成了,需要部署到测试环境,测试环境已经装好 jdk8 了,但是tomcat 的版本还是 7.不过,据我之前了解,tomcat7是可以运行 ...