BUUCTF 刮开有奖 WriteUp

题目链接

https://buuoj.cn/challenges#%E5%88%AE%E5%BC%80%E6%9C%89%E5%A5%96

题解

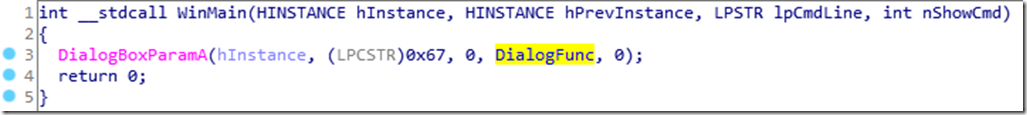

用IDA打开,按F5反编译,双击进入DialogFunc函数。

代码如下:

1 BOOL __stdcall DialogFunc(HWND hDlg, UINT a2, WPARAM a3, LPARAM a4)

2 {

3 const char *v4; // esi

4 const char *v5; // edi

5 int v7; // [esp+8h] [ebp-20030h]

6 int v8; // [esp+Ch] [ebp-2002Ch]

7 int v9; // [esp+10h] [ebp-20028h]

8 int v10; // [esp+14h] [ebp-20024h]

9 int v11; // [esp+18h] [ebp-20020h]

10 int v12; // [esp+1Ch] [ebp-2001Ch]

11 int v13; // [esp+20h] [ebp-20018h]

12 int v14; // [esp+24h] [ebp-20014h]

13 int v15; // [esp+28h] [ebp-20010h]

14 int v16; // [esp+2Ch] [ebp-2000Ch]

15 int v17; // [esp+30h] [ebp-20008h]

16 CHAR String; // [esp+34h] [ebp-20004h]

17 char v19; // [esp+35h] [ebp-20003h]

18 char v20; // [esp+36h] [ebp-20002h]

19 char v21; // [esp+37h] [ebp-20001h]

20 char v22; // [esp+38h] [ebp-20000h]

21 char v23; // [esp+39h] [ebp-1FFFFh]

22 char v24; // [esp+3Ah] [ebp-1FFFEh]

23 char v25; // [esp+3Bh] [ebp-1FFFDh]

24 char v26; // [esp+10034h] [ebp-10004h]

25 char v27; // [esp+10035h] [ebp-10003h]

26 char v28; // [esp+10036h] [ebp-10002h]

27

28 if ( a2 == 272 )

29 return 1;

30 if ( a2 != 273 )

31 return 0;

32 if ( (_WORD)a3 == 1001 )

33 {

34 memset(&String, 0, 0xFFFFu);

35 GetDlgItemTextA(hDlg, 1000, &String, 0xFFFF);

36 if ( strlen(&String) == 8 )

37 {

38 v7 = 90;

39 v8 = 74;

40 v9 = 83;

41 v10 = 69;

42 v11 = 67;

43 v12 = 97;

44 v13 = 78;

45 v14 = 72;

46 v15 = 51;

47 v16 = 110;

48 v17 = 103;

49 sub_4010F0((int)&v7, 0, 10);

50 memset(&v26, 0, 0xFFFFu);

51 v26 = v23;

52 v28 = v25;

53 v27 = v24;

54 v4 = sub_401000((int)&v26, strlen(&v26));

55 memset(&v26, 0, 0xFFFFu);

56 v27 = v21;

57 v26 = v20;

58 v28 = v22;

59 v5 = sub_401000((int)&v26, strlen(&v26));

60 if ( String == v7 + 34

61 && v19 == v11

62 && 4 * v20 - 141 == 3 * v9

63 && v21 / 4 == 2 * (v14 / 9)

64 && !strcmp(v4, "ak1w")

65 && !strcmp(v5, "V1Ax") )

66 {

67 MessageBoxA(hDlg, "U g3t 1T!", "@_@", 0);

68 }

69 }

70 return 0;

71 }

72 if ( (_WORD)a3 != 1 && (_WORD)a3 != 2 )

73 return 0;

74 EndDialog(hDlg, (unsigned __int16)a3);

75 return 1;

76 }

35行读取输入,36行说明flag长度为8。

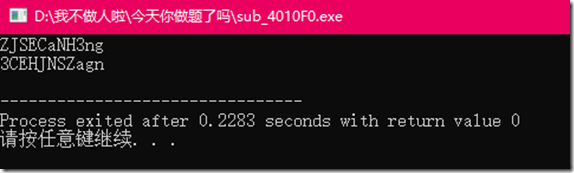

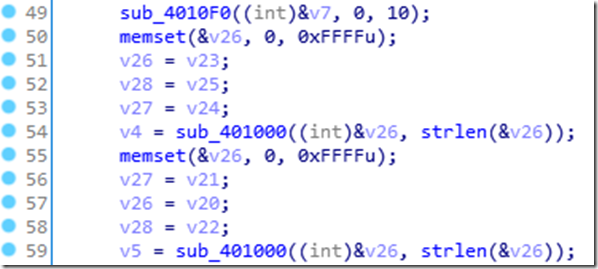

进入49行的sub_4010F0函数,并修改为可以运行的C语言格式。代码如下:

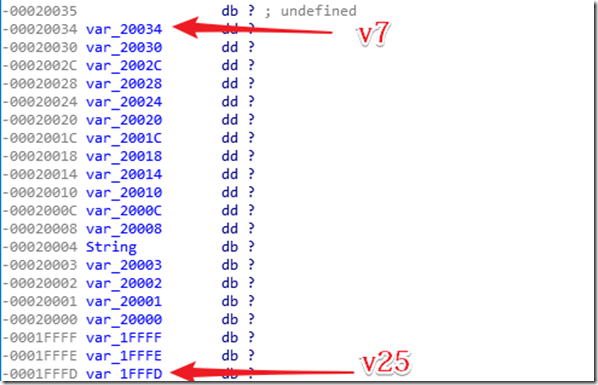

这里50行我们定义的字符串见DialogFunc函数中第38到48行。运行结果: 我们再回到DialogFuc函数。 通过观察变量v7到v25定义时的地址(或者双击变量名),我们知道它们在地址中是相邻的,实际上如下图: 那么可以理解,DialogFunc函数中第51~54行,是把经过sub_4010F0处理后的字符串的倒数第3~倒数第1位赋给v4,而第56~59行,是将倒数第6~倒数第4位赋给v5。 接下来我们研究sub_401000函数。代码如下: 进入第65行的byte_407830 怀疑sub_401000是base64加密。 再回到DialogFuc函数,研究flag的格式: 将’ak1w’、’V1Ax’进行base64解密,再连上前两位拼接起来,加上flag{}格式,即可得到flag:

1 #include<bits/stdc++.h>

2 using namespace std;

3 int __cdecl sub_4010F0(char *a1, int a2, int a3) // int a1

4 {

5 int result; // eax

6 int i; // esi

7 int v5; // ecx

8 int v6; // edx

9

10 result = a3;

11 for ( i = a2; i <= a3; a2 = i )

12 {

13 v5 = i; //v5 = 4 * i 这一行为什么要改?求大佬指教

14 v6 = a1[i]; //v6 = *(_DWORD *)(4 * i + a1)

15 if ( a2 < result && i < result )

16 {

17 do

18 {

19 if ( v6 > a1[result] ) //v6 > *(_DWORD *)(a1 + 4 * result)

20 {

21 if ( i >= result )

22 break;

23 ++i;

24 a1[v5] = a1[result]; //*(_DWORD *)(v5 + a1) = *(_DWORD *)(a1 + 4 * result)

25 if ( i >= result )

26 break;

27 while ( a1[i] <= v6 ) // *(_DWORD *)(a1 + 4 * i) <= v6

28 {

29 if ( ++i >= result )

30 goto LABEL_13;

31 }

32 if ( i >= result )

33 break;

34 v5 = i; //v5 = 4 * i 这一行为什么要改?求大佬指教

35 a1[result] = a1[i]; // *(_DWORD *)(a1 + 4 * result) = *(_DWORD *)(4 * i + a1)

36 }

37 --result;

38 }

39 while ( i < result );

40 }

41 LABEL_13:

42 a1[result] = v6; //*(_DWORD *)(a1 + 4 * result) = v6

43 sub_4010F0(a1, a2, i - 1);

44 result = a3;

45 ++i;

46 }

47 return result;

48 }

49

50 char str[20] = {90,74,83,69,67,97,78,72,51,110,103};

51

52 int main()

53 {

54 cout << str << endl;

55 sub_4010F0(str,0,10);

56 cout << str << endl;

57 }

1 _BYTE *__cdecl sub_401000(int a1, int a2)

2 {

3 int v2; // eax

4 int v3; // esi

5 size_t v4; // ebx

6 _BYTE *v5; // eax

7 _BYTE *v6; // edi

8 int v7; // eax

9 _BYTE *v8; // ebx

10 int v9; // edi

11 signed int v10; // edx

12 int v11; // edi

13 signed int v12; // eax

14 signed int v13; // esi

15 _BYTE *result; // eax

16 _BYTE *v15; // [esp+Ch] [ebp-10h]

17 _BYTE *v16; // [esp+10h] [ebp-Ch]

18 int v17; // [esp+14h] [ebp-8h]

19 int v18; // [esp+18h] [ebp-4h]

20

21 v2 = a2 / 3;

22 v3 = 0;

23 if ( a2 % 3 > 0 )

24 ++v2;

25 v4 = 4 * v2 + 1;

26 v5 = malloc(v4);

27 v6 = v5;

28 v15 = v5;

29 if ( !v5 )

30 exit(0);

31 memset(v5, 0, v4);

32 v7 = a2;

33 v8 = v6;

34 v16 = v6;

35 if ( a2 > 0 )

36 {

37 while ( 1 )

38 {

39 v9 = 0;

40 v10 = 0;

41 v18 = 0;

42 do

43 {

44 if ( v3 >= v7 )

45 break;

46 ++v10;

47 v9 = *(unsigned __int8 *)(v3++ + a1) | (v9 << 8);

48 }

49 while ( v10 < 3 );

50 v11 = v9 << 8 * (3 - v10);

51 v12 = 0;

52 v17 = v3;

53 v13 = 18;

54 do

55 {

56 if ( v10 >= v12 )

57 {

58 *((_BYTE *)&v18 + v12) = (v11 >> v13) & 0x3F;

59 v8 = v16;

60 }

61 else

62 {

63 *((_BYTE *)&v18 + v12) = 64;

64 }

65 *v8++ = byte_407830[*((char *)&v18 + v12)];

66 v13 -= 6;

67 ++v12;

68 v16 = v8;

69 }

70 while ( v13 > -6 );

71 v3 = v17;

72 if ( v17 >= a2 )

73 break;

74 v7 = a2;

75 }

76 v6 = v15;

77 }

78 result = v6;

79 *v8 = 0;

80 return result;

81 }

if ( String == v7 + 34 // 第一位等于经过sub_4010F0处理后的字符串的第一位('3')51+34=85('U')

&& v19 == v11 // 第二位等于v11,即经过sub_4010F00处理后的字符串的第5位'J'

&& 4 * v20 - 141 == 3 * v9 // 经过计算,第三位等于(3 * 69('E') + 141) / 4 = 87('W')

&& v21 / 4 == 2 * (v14 / 9) // 第四位等于2 * ( 90('Z') / 9 ) * 4 = 80('P')

&& !strcmp(v4, "ak1w") // 第六、七、八位经过base64加密后等于'ak1w'

&& !strcmp( // 第三、四、五位经过base64加密后等于'V1Ax'

v5,

"V1Ax") )

{

MessageBoxA(hDlg, "U g3t 1T!", "@_@", 0);

}flag{UJWP1jMp}

参考

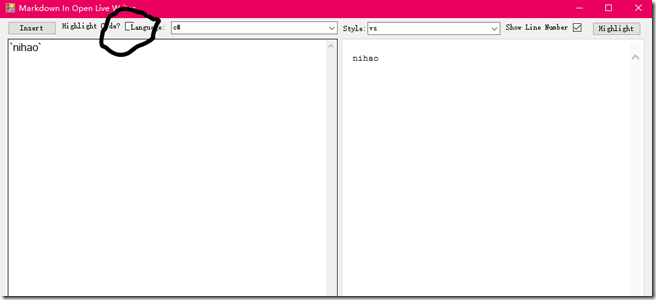

open live writer 安装 markdown 插件

其他

一开始用openlivewriter插入markdown代码总是报错

解决办法是取消勾选语言。

BUUCTF 刮开有奖 WriteUp的更多相关文章

- [BUUCTF]REVERSE——刮开有奖

刮开有奖 附件 步骤: 例行检查,无壳,32位程序 32位ida载入,shift+f12检索程序里的字符串,看到了一个base64加密的特征字符串,猜想这题用到了base64加密 从main函数开始看 ...

- BUUOJ reverse 刮开有奖

刮开有奖 这是一个赌博程序,快去赚钱吧!!!!!!!!!!!!!!!!!!!!!!!!!!!(在编辑框中的输入值,即为flag,提交即可) 注意:得到的 flag 请包上 flag{} 提交 拖到id ...

- [BUUOJ]刮开有奖reverse

刮开有奖 这是一个赌博程序,快去赚钱吧!!!!!!!!!!!!!!!!!!!!!!!!!!!(在编辑框中的输入值,即为flag,提交即可) 注意:得到的 flag 请包上 flag{} 提交 1.查壳 ...

- buu 刮开有奖

一.查壳, 二.拖入ida,分析 直接搜字符串完全没头绪,在看了大佬的wp才找到了,关键函数. 明显那个String就是我们要求的flag,要开始分析程序. 字符串长度为8,同时这个函数对字符串进行了 ...

- BUUCTF--刮开有奖

文件链接:https://buuoj.cn/files/abe6e2152471e1e1cbd9e5c0cae95d29/8f80610b-8701-4c7f-ad60-63861a558a5b.ex ...

- 服务端性能测试工具校验v1.1

服务端性能测试工具校验v1.1 更新说明: 1.精简CRT运行库支持. 2.添加响应模拟测试,校验压力测试工具的响应时间统计准确性. 3.大并发请求请降低延迟时间 WEIMJSAM原创,转载请注明出处 ...

- 服务端性能测试工具校验v1.0

性能测试工具对服务端进行并发测试时,如果工具本身问题或异常就会造成真实并发与实际并发有差距,要测试10000/S并发的性能结果实际到达服务端的并发达不到95%,这样的测试无效. 所以给大家共享,我做的 ...

- Visual.Studio.2013.IDE+visual.studio.15.preview5 编译器

硬盘版Visual.Studio.2013.IDE + visual.studio.15.preview5 编译器 使用前注意以下事项: 1.右键-管理员权限安装,VS15补丁.exe,补丁是VS15 ...

- 测试工具之Charles视频教程(更新中。。。)

应群里小伙伴学习需求,录制新版 Charles V4 系列教程,后续内容抽空更新,测试工具系列带你上王者...(ノ°ο°)ノ前方高能预警 链接:http://pan.baidu.com/s/1c16P ...

随机推荐

- Edison:FL Studio中的常用音频录制与剪辑插件

Edison是FL Studio中的一个完全集成的音频编辑和录制工具.Edison加载到效果插槽(在任何调音台音轨中),然后录制或播放该位置的音频.您可以在任意数量的混音器轨道或效果插槽中根据需要加载 ...

- word查找与替换

------------恢复内容开始------------ 如何快速删除大量空格键:查找和替换-更多-特殊格式-查找内容[特殊格式(段落标记)]设置为(^p^p,即点击两次段落标记),替换设置为(^ ...

- 蓝桥杯——复数幂 (2018JavaAB组第3题)

18年Java蓝桥杯A组第3题和B组是一样的. 第三题往往比较难. 复数幂 (18JavaAB3) (A.B两卷第三题一样) 设i为虚数单位.对于任意正整数n,(2+3i)^n 的实部和虚部都是整数. ...

- 测试Hessian反序反序列化 客户端少字段和多字段时能否成功

import java.io.*; import com.caucho.hessian.io.HessianInput; import com.caucho.hessian.io.HessianOut ...

- centos xargs

有些时候过滤后的东西需要传递给后面其它命令执行实现需求,这个时候xargs就派上用场了. 比如我想把过滤后的东东拷贝至其它目录,其实我可以进入那个目录然后执行ls,然后是过滤,接着再手工以拷贝那样也可 ...

- java12(eclipse断点调试)

选择结构switch 1.格式: switch(整型数据){ case 值A:System.out.println("");break; case 值B:System.out.pr ...

- Django 2版本

django2.0里面的path第一个参数不支持正则,你写什么就匹配,100%精准匹配 django2.0里面的re_path对应着django1.0里面的url 虽然django2.0里面的path ...

- jdk从1.8降到jdk1.7失败

1.将JAVA_HOME:的路径更改为1.7的相关路径,例如我的:C:\Java\jdk1.7.0_80 2.此时查看版本:Java -version,如果是1.8的版本,就把path路径下的%JAV ...

- 【NOIP2017提高A组模拟9.17】信仰是为了虚无之人

[NOIP2017提高A组模拟9.17]信仰是为了虚无之人 Description Input Output Sample Input 3 3 0 1 1 7 1 1 6 1 3 2 Sample O ...

- mysql索引原理以及优化

一.常见查找算法: 1.顺序查找: 最基础的查找方法,对比每一个元素进行查找.在数据量很大的时候效率相当的慢. 数据结构:有序或者无需的队列 时间复杂度:O(n) 2.二分查找: 二分查找首先要求数组 ...